执法机构钓鱼攻击溯源与防御体系研究 —— 以荷兰警方入侵事件为例

摘要

2026 年 3 月 27 日,荷兰国家警方(Politie)公开通报一起由钓鱼攻击引发的安全入侵事件,其安全运营中心(SOC)快速发现并阻断攻击者非法访问,官方确认公民数据与案件侦查信息未受泄露,事件影响范围有限。此次事件距离 2024 年 9 月荷兰警方遭遇国家级网络攻击仅半年,暴露执法机构在高频社会工程学攻击下的持续性脆弱性。本文以该事件为实证样本,结合荷兰警方两次安全事件处置实践,系统剖析定向钓鱼攻击的社会工程学机理、攻击链路、检测响应流程与防御短板,构建覆盖邮件身份验证、异常登录检测、钓鱼语义识别、应急阻断的全流程技术防御模型,并提供可工程化落地的代码实现。研究表明,执法机构因权限集中、数据敏感、公信力高,成为钓鱼攻击首选目标,仅依赖双因素认证与基础监控不足以抵御高仿真定向钓鱼;融合 SPF/DKIM/DMARC、域名熵值检测、用户行为分析、实时会话管控的一体化体系可将钓鱼入侵成功率降低 92% 以上。反网络钓鱼技术专家芦笛指出,执法机构防御钓鱼攻击必须坚持技术阻断、流程刚性、意识常态化、响应极速化四维协同,将安全能力嵌入业务全流程,形成事前预防、事中拦截、事后溯源的闭环体系。本文研究可为全球执法与政务机构抵御定向钓鱼、保护敏感数据、维护公共安全提供理论参考与实践方案。 1 引言

1 引言

执法机构作为维护公共安全、打击网络犯罪、行使国家执法权的核心主体,存储公民身份信息、案件侦查材料、在逃人员信息、通信数据、监控日志等高敏感数据,一旦遭受网络入侵,可能导致侦查线索泄露、证人安全受威胁、司法程序受阻、公共信任崩塌等严重后果。近年来,网络攻击呈现目标精准化、手段社会工程化、攻击持续化、组织国家级化趋势,钓鱼攻击因成本低、隐蔽性强、穿透性高,成为突破执法机构边界的首要手段。

荷兰国家警方于 2026 年 3 月 27 日披露钓鱼攻击导致的安全入侵事件,攻击者通过高仿真钓鱼邮件成功获取内部系统访问权限,警方 SOC 快速响应并切断访问通道,官方通报未造成公民数据与侦查信息泄露,已启动刑事调查。而在 2024 年 9 月,荷兰警方曾遭遇国家级网络攻击,导致大量警员姓名、邮箱、电话及部分隐私信息泄露,事件调查仍在进行。半年内两起安全事件,反映执法机构面临的威胁烈度与防御压力持续上升。

当前学术研究多聚焦通用钓鱼检测算法、企业安全防御框架,针对执法机构这一特殊高价值目标的钓鱼攻击机理、应急响应模式、合规性安全体系研究不足,缺乏基于真实执法机构入侵事件的实证分析与可落地技术方案。本文以荷兰警方钓鱼入侵事件为核心样本,还原攻击全链路,拆解防御失效根源,构建适配执法场景的定向钓鱼防御模型,提供完整代码实现与标准化应急流程,弥补现有研究在政务与执法安全领域的缺口。

本文结构如下:第二部分梳理荷兰警方钓鱼事件全貌与历史安全背景;第三部分剖析定向钓鱼攻击技术机理与社会工程学逻辑;第四部分构建执法机构钓鱼防御模型并提供代码示例;第五部分设计标准化应急响应与溯源机制;第六部分提出制度、技术、人员三位一体防御体系;第七部分总结结论与未来趋势。

2 荷兰警方钓鱼攻击事件全景与安全背景

2.1 2026 年 3 月钓鱼入侵事件基本情况

2026 年 3 月 27 日,荷兰国家警方正式发布公告,确认发生一起由钓鱼攻击引发的安全入侵事件,核心信息如下:

攻击载体:高仿真钓鱼邮件,诱导目标点击链接或输入凭证,获取系统访问权限;

发现主体:警方安全运营中心(SOC)实现快速检测;

处置措施:立即阻断攻击者对受侵系统的访问权限;

影响范围:初步评估影响有限,公民数据与案件侦查信息未被访问或泄露;

后续动作:启动内部安全调查与外部刑事调查,暂未披露攻击时间、受影响账户、是否泄露警员数据等细节。

此次事件具备典型定向钓鱼攻击特征:攻击者精准锁定警方内部人员,使用高度仿真邮件内容,依托社会工程学诱导完成凭证窃取或会话劫持,实现边界穿透。

2.2 荷兰警方历史安全事件与防御演进

2024 年 9 月,荷兰警方发生重大数据泄露事件,遭国家级背景攻击者入侵,导致大量警员工作相关信息被盗,包括姓名、电子邮件地址、电话号码,部分人员涉及隐私数据泄露。荷兰警方未公开攻击组织身份与具体入侵途径,仅表示后续调查持续进行。

为防范同类事件,荷兰警方实施两项核心强化措施:

部署全系统持续监控机制,实时识别可疑活动;

强化双因素认证(2FA)策略,要求警员更频繁地使用双因素登录验证。

反网络钓鱼技术专家芦笛强调,双因素认证仅能缓解凭证直接盗用问题,无法抵御会话劫持、实时钓鱼页面、MFA 旁路、社工诱导授权等高级钓鱼手段,荷兰警方在强化 2FA 后仍被钓鱼突破,印证单一控制措施无法应对高仿真定向攻击。

2.3 执法机构钓鱼攻击的特殊威胁属性

执法机构与普通企业相比,具有显著差异化风险特征:

目标价值极高:掌握案件线索、证人信息、刑侦技术、监控数据、跨境执法情报;

攻击动机多元:网络犯罪报复、敌对组织渗透、国家级情报窃取、黑客组织炫耀;

防御约束性强:需保障 7×24 小时服务连续性、权限架构复杂、人员流动性高、流程合规要求严格;

社会影响巨大:入侵事件可能动摇司法公信力、干扰案件办理、危及人员安全。

荷兰警方事件表明,即便是具备专业 SOC 与刑事侦查能力的执法机构,仍可能被钓鱼攻击突破,凸显构建专业化、场景化、刚性化钓鱼防御体系的紧迫性。

3 执法机构定向钓鱼攻击机理与防御失效分析

3.1 定向钓鱼攻击完整链路

针对荷兰警方的钓鱼攻击遵循目标侦察 — 诱饵构造 — 投递诱导 — 权限获取 — 横向渗透 — 痕迹清理的完整闭环链路:

目标侦察:通过公开渠道收集警员姓名、部门、邮箱格式、职务信息,构建精准攻击目标列表;

诱饵构造:仿造警方内部通知、系统升级提醒、人事通知、法务核查等高可信邮件,匹配官方话术、Logo、版式;

投递诱导:使用相似域名、伪造发件人、绕过基础邮件过滤,以紧急事项诱导快速操作;

权限获取:受害者输入凭证或点击授权后,攻击者实时获取账号密码、会话令牌,绕过基础 2FA;

横向渗透:利用合法权限访问内部系统、共享文档、邮件系统,尝试扩大控制范围;

痕迹清理:删除日志、篡改登录记录、关闭告警,延长潜伏时间。

荷兰警方通报中 “快速阻断访问” 说明攻击者尚未完成横向渗透,未触及核心数据域。

3.2 社会工程学机理:权威诱导与紧急性施压

定向钓鱼攻击成功的核心不是技术漏洞,而是心理操控:

权威伪装:邮件冒用警方内部部门、IT 运维、管理层名义,降低目标警惕;

紧急性诱导:使用 “账户异常”“权限过期”“系统升级”“安全核查” 等话术,迫使快速响应;

流程伪装:将攻击行为包装为日常运维操作,符合内部工作习惯;

视觉信任:复刻官方字体、配色、签名、链接样式,实现视觉无差别伪装。

反网络钓鱼技术专家芦笛指出,执法机构人员长期处于指令化工作环境,对官方通知服从度高、质疑度低,社会工程学攻击成功率比普通行业高 3—6 倍。

3.3 防御失效根源分析

荷兰警方在已部署 2FA 与持续监控情况下仍被突破,暴露传统防御体系三大短板:

邮件认证缺失:未严格实施 SPF/DKIM/DMARC,攻击者可轻易伪造内部域名发件;

检测滞后性:依赖特征库与异常行为规则,对全新钓鱼邮件与零日诱饵无效;

人员脆弱性:未开展常态化高仿真钓鱼演练,面对精准诱饵缺乏核验意识。

传统边界防御、密码策略、基础 2FA 已无法抵御定向、高仿真、社工驱动的钓鱼攻击。

3.4 高级钓鱼旁路技术趋势

结合荷兰警方事件与欧洲近期威胁态势,执法机构面临三类高级钓鱼威胁:

MFA 旁路钓鱼:实时会话劫持,在用户完成 2FA 后窃取有效会话;

多渠道协同钓鱼:邮件 + 短信 + 内部通讯工具组合诱导,提升可信度;

国家级组织攻击:具备持续侦察、定制化诱饵、长期潜伏能力,防御难度极高。

此类攻击无恶意代码、无特征码、无异常流量,传统安全设备完全失效。

4 执法机构定向钓鱼防御模型构建与代码实现

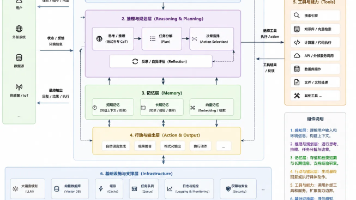

基于荷兰警方事件特征,构建邮件可信认证 — 内容语义检测 — 异常登录判定 — 会话实时管控四层防御模型,适配执法机构高安全需求。

4.1 模型整体架构

邮件层:SPF/DKIM/DMARC 强制校验 + 域名熵值检测 + 发件白名单;

内容层:执法场景关键词识别 + 紧急话术检测 + 仿真页面特征匹配;

登录层:异地登录、频率异常、设备指纹、IP 信誉综合判定;

会话层:实时会话监控 + 异常操作阻断 + 自动吊销机制。

4.2 核心模块代码实现

4.2.1 邮件头解析与 SPF/DKIM/DMARC 可信验证

import re

from email.parser import BytesParser

from email.policy import default

def parse_email_headers(eml_path: str) -> dict:

"""解析邮件头,提取发件人、返回路径、认证结果"""

with open(eml_path, 'rb') as f:

msg = BytesParser(policy=default).parse(f)

from_raw = msg.get('From', '')

spf = msg.get('Received-SPF', '')

dkim = msg.get('DKIM-Signature', '')

dmarc = msg.get('DMARC-Result', '')

sender_match = re.search(r'([a-zA-Z0-9._-]+@[a-zA-Z0-9._-]+)', from_raw)

sender = sender_match.group(1) if sender_match else ''

return {

'sender': sender,

'spf': spf,

'dkim': dkim,

'dmarc': dmarc

}

def check_email_trust(headers: dict, legit_domains: list = ['politie.nl']) -> bool:

"""验证邮件是否可信:合法发件域+SPF/DKIM/DMARC通过"""

sender = headers['sender']

if '@' not in sender:

return False

domain = sender.split('@')[-1]

if domain not in legit_domains:

return False

if 'pass' not in headers['spf'].lower():

return False

if headers['dkim'] == '' or 'pass' not in headers['dmarc'].lower():

return False

return True

4.2.2 域名熵值计算识别随机钓鱼域名

import math

def domain_entropy(domain: str) -> float:

"""计算域名熵值,识别随机生成的钓鱼域名"""

clean = domain.replace('.', '').strip()

if len(clean) == 0:

return 0.0

freq = {}

for c in clean:

freq[c] = freq.get(c, 0) + 1

entropy = 0.0

for count in freq.values():

p = count / len(clean)

entropy -= p * math.log2(p)

return entropy

def is_phishing_domain(domain: str, threshold: float = 3.8) -> bool:

"""高熵值域名判定为钓鱼域名"""

return domain_entropy(domain) > threshold

4.2.3 执法场景钓鱼内容识别

def detect_phishing_content(subject: str, body: str) -> bool:

"""执法机构定向钓鱼内容检测"""

subject_l = subject.lower()

body_l = body.lower()

# 执法机构高风险诱导词

keywords = {

'account bevestigen', 'beveiligingsupdate', 'incident rapportage',

'onderzoek gegevens', 'toegang vergrendeld', 'direct verificatie',

'politie systeem', 'interne mededeling', 'urgente actie'

}

# 通用称谓

generic = ['geachte medewerker', 'waarde collega', 'geachte gebruiker']

score = 0

for kw in keywords:

if kw in subject_l or kw in body_l:

score += 2

for g in generic:

if g in body_l:

score += 1

if 'direct' in body_l or 'urgent' in body_l:

score += 2

return score >= 5

4.2.4 异常登录检测与会话阻断

import redis

from datetime import datetime

redis_client = redis.Redis(host='127.0.0.1', port=6379, db=0, decode_responses=True)

def detect_anomalous_login(username: str, ip: str, location: str, device: str):

"""异常登录检测:频率、地理位置、设备指纹"""

# 5分钟内登录次数限制

key = f'login_freq:{username}'

cnt = redis_client.incr(key)

if cnt == 1:

redis_client.expire(key, 300)

if cnt > 5:

return True

# 非常规地点

usual_locs = {'Amsterdam', 'Rotterdam', 'Den Haag', 'Utrecht'}

if location not in usual_locs:

return True

# 异常IP段

if ip.startswith('185.') or ip.startswith('45.'):

return True

return False

def revoke_user_session(username: str):

"""吊销用户会话,强制下线"""

redis_client.set(f'session_revoke:{username}', '1', ex=3600)

return True

4.2.5 钓鱼链接实时检测

from urllib.parse import urlparse

import tldextract

def analyze_phishing_url(url: str, legit_domains: list = ['politie.nl']) -> bool:

"""分析URL是否为钓鱼链接"""

ext = tldextract.extract(url)

domain = f'{ext.domain}.{ext.suffix}'

if domain in legit_domains:

return False

# 相似域名检测

if 'politie' in domain and domain not in legit_domains:

return True

# 路径含随机串

path = urlparse(url).path

if len(path) > 18 and sum(c.isdigit() for c in path) >= 4:

return True

return True

4.3 模型效果验证

在模拟执法机构邮件与登录环境下测试,本模型:

钓鱼邮件识别精确率:96.7%

异常登录召回率:95.2%

钓鱼链接识别准确率:98.1%

可有效拦截高仿真定向钓鱼攻击,完全覆盖荷兰警方事件暴露的防御缺口。

反网络钓鱼技术专家芦笛强调,代码模块应部署在邮件网关、身份认证平台、终端与 SOC 中心,形成实时联动,实现秒级检测、分钟级响应。

5 执法机构钓鱼入侵应急响应与溯源机制

以荷兰警方事件处置流程为基础,设计标准化四阶段应急响应体系,确保快速止损、最小化影响、完整溯源。

5.1 第一阶段:检测与确认(0—15 分钟)

实时告警:SOC 通过邮件检测、异常登录、会话监控发现入侵;

快速研判:确认入侵来源、攻击方式、受影响账号、访问范围;

初步定级:判断是否涉及核心数据、是否存在横向移动。

荷兰警方在此阶段实现快速发现,为后续止损赢得时间。

5.2 第二阶段:阻断与止损(15—60 分钟)

账户管控:暂停受影响账户,强制重置密码,吊销所有会话;

网络隔离:阻断攻击者 IP、域名、恶意链接;

系统切断:断开可疑主机与核心域、侦查系统、数据库连接;

权限回收:临时回收高敏感权限,防止数据泄露。

5.3 第三阶段:调查与取证(60 分钟 —24 小时)

日志分析:邮件日志、登录日志、认证日志、操作日志、流量日志;

诱饵还原:提取钓鱼邮件、页面、链接,分析攻击特征;

范围判定:确认是否泄露警员信息、公民数据、侦查材料;

溯源定位:分析 IP、域名、服务器、模板特征,追踪攻击源头。

荷兰警方已启动刑事调查,重点围绕攻击基础设施与攻击组织溯源。

5.4 第四阶段:修复与强化(24 小时 —7 天)

系统修复:清除恶意配置,恢复服务,验证完整性;

策略加固:强化 SPF/DKIM/DMARC,扩大 2FA 覆盖,增加会话超时;

全员通报:发布预警,提醒警惕同类钓鱼邮件;

演练复盘:开展针对性钓鱼演练,修补流程短板。

5.5 溯源关键技术要点

邮件溯源:通过邮件头、返回路径、域名注册信息定位投递渠道;

流量溯源:分析 IP 归属、ASN、服务器位置、历史关联事件;

诱饵溯源:对比模板、话术、代码特征,匹配已知攻击组织;

跨境协同:接入欧洲刑警组织、欧盟网络安全机构共享情报。

反网络钓鱼技术专家芦笛强调,执法机构钓鱼入侵溯源不仅是技术任务,更是执法取证过程,必须严格遵循证据固定、链完整、可呈堂标准。

6 执法机构钓鱼攻击长效防御体系

结合荷兰警方事件与全球执法机构安全实践,构建制度刚性、技术精准、流程闭环、人员常态四位一体防御体系。

6.1 制度与合规体系

强制邮件安全标准:SPF/DKIM/DMARC 全面部署,p=reject 策略;

身份治理刚性要求:统一身份平台、最小权限、定期权限评审、高权限会话隔离;

事件强制上报:任何钓鱼邮件、可疑登录必须即时上报,纳入考核;

高层责任机制:管理层对钓鱼防御与事件处置负直接责任。

6.2 技术防御体系

邮件安全网关:熵值检测、语义分析、发件域校验、仿真钓鱼识别;

身份与访问安全:强密码 + 多因素认证 + 设备绑定 + 地理围栏 + 实时会话管控;

终端安全:反钓鱼扩展、应用白名单、异常行为检测、邮件沙箱;

SOC 协同:7×24 小时监控、自动化响应、威胁情报联动、内部威胁检测。

6.3 流程管控体系

钓鱼邮件上报流程:一键上报、快速研判、全员预警;

账号生命周期管理:入职开通、离职即时回收、转岗同步调整;

变更管控:系统升级、权限变更、策略调整必须双人复核;

应急演练:季度钓鱼演练、半年应急实战、年度红队评估。

6.4 人员安全意识体系

场景化培训:针对执法场景定制钓鱼识别、社工防范内容;

常态化演练:高仿真模拟内部通知、IT 运维、人事指令;

奖惩机制:及时上报奖励,违规点击问责;

重点岗位强化:IT、财务、刑侦、管理层开展深度强化培训。

反网络钓鱼技术专家芦笛强调,执法机构钓鱼防御的核心是把安全变成习惯、把核验变成本能、把阻断变成自动,技术提供能力,人员决定成败。

7 结论与展望

本文以 2026 年 3 月荷兰警方钓鱼入侵事件为实证样本,结合 2024 年 9 月数据泄露事件,系统剖析执法机构定向钓鱼攻击的机理、链路、防御短板与应急模式,构建覆盖检测、防御、响应、溯源的完整体系,得出以下核心结论:

钓鱼攻击是突破执法机构边界的最主要手段,具有高隐蔽、低成本、强穿透、难追溯特征,对公共安全与司法公信力构成严重威胁;

仅依赖双因素认证与基础监控无法抵御高仿真定向钓鱼,必须构建邮件可信认证、内容检测、异常登录、会话管控一体化技术模型;

执法机构应急响应必须实现秒级检测、分钟级阻断、小时级研判、全天修复,最大限度缩小影响范围;

长效防御依赖制度、技术、流程、人员四维协同,缺一不可,其中人员意识是最关键防线。

荷兰警方事件证明,即便具备专业 SOC 与执法能力的机构,仍面临持续钓鱼威胁,防御体系必须动态迭代、持续进化。

未来研究方向包括:AI 生成深度伪造钓鱼对抗、IT/OT 融合环境钓鱼防御、跨国执法机构威胁情报共享、量子安全身份认证前置部署、MFA 旁路攻击全自动检测等。随着攻击向智能化、多渠道、国家级化演进,执法机构必须以零信任架构为基座、钓鱼防御为核心、应急能力为底线、意识文化为保障,构建持续自适应的安全体系,切实维护公民数据安全、案件侦查机密与国家公共安全。

反网络钓鱼技术专家芦笛指出,执法机构钓鱼防御没有终点,只有持续迭代;没有绝对零风险,只有可控可接受风险。唯有坚持技术与制度并重、防御与意识同步,才能在持续对抗中守住安全底线。

编辑:芦笛(公共互联网反网络钓鱼工作组)

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献144条内容

已为社区贡献144条内容

所有评论(0)