AI时代的网络安全:行业没凉,但规则变了

AI时代的网络安全:行业没凉,但规则变了

🔐 一个网安老兵的真实观察

最近有家长跟我说,网络安全空间专业现在分数很高很热门,觉得前景应该不错。

我是国内较早一批做网络安全的人,在这个行业摸爬滚打了十几年。从手动挖漏洞的年代,一路走到了今天AI自动攻防的时代。

今天不说"热门不热门"这种表面的话。我想从行业亲历者的角度,把这个专业的真实情况讲清楚。

01 先说说网络安全到底是什么

很多人一听"网络安全",脑子里浮现的就是黑客、代码、攻防——挺酷,但挺遥远。

其实网络安全离你很近。你手机里的支付密码、医院里的病历数据、银行里的交易记录、电网的控制系统——所有数字化的东西,都需要保护不被窃取、篡改或破坏。这就是网络安全做的事。

具体来说,它主要做三件事:

🛡 防御——建防火墙、装入侵检测系统、做安全加固,就像给房子装门锁和监控。这是安全运维和安全架构的事。

🔍 检测——找系统里的漏洞、模拟黑客攻击来发现薄弱环节,就像请人试撬你家的锁看牢不牢。这是渗透测试和代码审计的事。

📋 合规——确保企业的安全措施符合法律法规要求,不然可能被罚几百万。这是等保测评和数据安全合规的事。

但这只是个人和企业层面。网络安全还有一层更重的底色——国家安全。

你可能觉得这离自己很远,其实不然。国家电网的调度系统如果被攻破,一座城市可能瞬间停电;铁路信号系统如果被篡改,列车可能相撞;金融结算系统如果被入侵,经济秩序可能瘫痪。这些不是科幻情节,是真实存在的高级持续性威胁。

这也是为什么国家把网络安全上升到战略高度:《网络安全法》《数据安全法》相继出台,关键信息基础设施实行重点保护,每年举办国家级攻防演练(行业里叫"护网行动"),网信办、公安部网安局专门设立网络安全职能部门。在国际层面,网络空间已被视为继陆、海、空、天之后的"第五疆域",网络战已成为大国博弈的前线。

所以网络安全不只是"帮企业防黑客"这么简单,它在国家层面有刚性需求——无论经济周期如何,无论行业怎么卷,国家安全的底线不能退。这是网安区别于很多其他IT方向的特殊之处。

听起来范围很广,对吧?确实是。网络安全是一个横跨技术、法律、管理、国家安全的交叉领域,这也决定了它的就业方向很多元。但问题在于——不是每个方向都同样有前景。

02 学网安,毕业能去哪?

了解了网安做什么,下一个自然的问题就是:学了之后能去哪工作?

网安的就业方向大致分四类:

🏛 体制内(政府机关、事业单位)

网信办、公安部网安局、国安部门——管网络安全、查违法、处理应急事件。优势是有编制、超稳定,能参与国家级项目。但门槛也最高,研究生起步是常态,很多岗位博士优先。

🏢 甲方企业(互联网大厂、金融、国企央企)

腾讯、华为、阿里等大厂的安全部门,银行、证券的合规风控团队,三大运营商、国家电网的内部安全岗——守护自家系统的安全。优势是薪资有竞争力,福利好,不用像乙方那样到处出差做项目。但需要注意的是,在甲方企业网络安全通常不是核心业务,没办法直接带来收益,所以安全部门在公司内部往往地位不是特别高,话语权和资源倾斜有限。大厂校招竞争也非常激烈,往往要求实战经验和安全竞赛经历。

🔧 乙方安全厂商(奇安信、启明星辰、深信服、天融信等)

做防火墙、入侵检测这些安全产品,给其他企业提供安全服务和解决方案。这是网安专业毕业生最大的去向。优势是能接触到大量的实战机会——不同行业、不同规模的客户,各种类型的攻击场景,成长速度快。但正如后面会讲到的,安全厂商的内卷非常严重,利润在压缩,工作强度大,薪资增长空间受限。

🔬 科研院所与测评机构

中科院、高校网络研究院做前沿安全研究,等保测评机构做合规检测。偏学术和标准化方向,适合喜欢研究、想读博的人。薪资不如企业,但稳定性和长期发展空间好。

不同去向的薪资差异很大。根据工信部发布的《网络安全产业人才发展报告》,网安人才平均年薪21.28万元,主要集中在10-30万区间。一线城市渗透测试工程师月薪18K-35K,安全运维15K-25K,安全架构师30K-50K。但这是在岗人员的平均数据,应届生的实际起薪要低得多。

另外值得注意的是,持有CISSP/CISP等认证的工程师薪资比无证者平均高42%,部分企业对持证者额外发放2000-8000元/月的证书补贴。也就是说,入行之后还需要持续投入考证、积累经验,才能拿到有竞争力的薪资。

03 行业的真实状况:增收不增利

说完"做什么",再说"行业怎么样"。

先看市场规模:IDC预测2026年中国网络安全市场有望突破800亿元,年复合增长率8.9%。数字在涨,市场在扩——这是事实。

但只看规模会得出片面的结论。另一个同样重要的事实是:这个行业正在增收不增利。

网安上市企业的财报很说明问题:过半企业全年营收呈下降趋势,一半企业亏损,60%的企业利润同比下滑。行业整体营收在增长,但利润在缩水。

为什么?奇安信董事长齐向东在采访中说得直白:

“一款软件可能需要开发几年投入几个亿,但形成产品之后,每个人都看不到它的成本。在招投标过程中,内卷下来之后就无底价,这对中国软件产业是有破坏性的杀伤力。”

这个"无底价"是怎么来的?根源在于产品同质化。

国内安全产品的商业模式有个特点:不是按年订阅收费,而是一次性卖产品。客户买了一次,短期内不会再买,而且还不一定买同一家的。所以厂商只能不断推新产品——但自主研发太慢太贵,那就模仿、代工(OEM),结果就是每家厂商都有两百多款产品,但核心功能大同小异。

产品都差不多,怎么抢客户?只能打价格战。非核心产品半卖半送甚至免费,用最低价把对手的招牌产品拉下水,再靠代工的低价产品赚钱。这就是网安行业版的田忌赛马。

对从业者来说,这意味着什么?企业利润在压缩,意味着涨薪空间有限,意味着行业对人的投入回报比在下降。

04 AI正在改写网安的核心逻辑

行业自身的内卷是一方面,AI的冲击是另一方面。两方面叠加,情况比很多人想的更复杂。

做网络安全,本质上是做一件事:在攻击者和被保护对象之间,建立不对称的优势。

过去这个不对称,靠的是人的经验。老安全工程师见过更多攻击手法,能更快识别异常,能从海量日志中嗅出不对劲的地方——这种"嗅觉"就是核心竞争力。

但AI正在重写这个逻辑。

**攻击端:**AI Agent已经能实现分钟级自动化攻击链,自动生成exploit,自动绕过防御。从漏洞披露到武器化攻击,窗口期压缩到24小时。以前一个攻击者一天试探几个目标,现在AI一天扫描上千个。

**防御端:**AI代码审计工具已经能做跨文件、跨函数的依赖分析,自动识别漏洞并生成修复方案。以前几个安全工程师审一周的代码,AI几小时出报告。

IDC预测:基础日志分析、初级渗透测试、文档合规等岗位,将有超过50%被自动化工具取代。

而且AI的冲击不止于低端执行层。像Mythos这样的前沿AI模型,具备复杂推理能力、长上下文理解、跨领域知识整合——这些恰恰是中高级安全分析师的核心能力。一个能理解多步骤攻击链、能从海量日志中推理出攻击意图的AI,冲击的就不只是"初级安全工程师"了。

网安行业正在从"人力密集型"转向"AI+人力"的混合模式。安全工作中"可以形式化、可以模式化"的部分正在被AI逐步吃掉,留给人类的是越来越集中在"必须靠判断力"的顶层部分。

05 但AI也在创造新的安全需求

说到这里,可能会觉得我在唱衰网安。但完整的事实比这复杂。

**AI越强大,它带来的安全问题就越多。**这是一个关键逻辑。

2025年,国内首次对AI大模型做实网众测,发现281个安全漏洞,其中60%以上是大模型特有的新型漏洞——提示词注入、数据投毒、模型窃取、对抗样本攻击……这些是传统安全体系完全没有覆盖的领域。

AI Agent可以冒充身份发起攻击,API可以被规模化利用,AI系统的"黑箱"决策无法自证安全。每一次AI能力跃迁,都意味着攻击面在扩大,防御的复杂度在上升。

所以网安行业出现了一个看似矛盾的现象:**低端岗位在萎缩,但行业整体规模在增长。**AI安全架构师薪资比传统安全岗高20%-30%,但人才供给不足需求的5%,百万年薪招架构师仍然"一将难求"。

政策也在持续加码。《网络安全法》《数据安全法》《个人信息保护法》全面实施,关键领域强制配备安全人员,这是刚性的合规需求,跟AI替代不替代没关系。

所以网安行业不是在萎缩,而是在结构性升级——旧的需求在消失,新的需求在爆发。问题是:你站在哪一边?

06 “缺口300万”——一个需要拆解的数字

“中国网络安全人才缺口300万”——这个数字被广泛引用,也被广泛误解。

缺口确实存在。但缺口的结构,远比数字复杂。

企业最青睐的是"3-5年经验+实战能力"的候选人,76.2%要求工作经验,72.2%要求实战能力。头部机构校招,研究生起步、博士优先是常态。国家工业信息安全发展研究中心校招35人,全是研究生起步、博士优先。

更关键的是供需错配:

| 市场真正缺的 | 高校大量培养的 |

| AI安全架构师 | 传统渗透测试方向 |

| 大模型安全测评师 | 基础安全运维方向 |

| 数据隐私合规专家 | 等保测评方向 |

| 云安全/零信任架构 | 防火墙/IDS配置方向 |

792所高校开设了网安专业,其中只有65.9%新增了AI安全课程。超过三分之一的高校,教的内容和市场需求之间存在代差。

所以"缺口300万"和"好就业"之间,有一个巨大的结构性鸿沟。缺口缺的是"能独立解决复杂问题的人",不是"学过安全课程的人"。

07 双重挤压:行业内卷 + AI替代

把上面说的两件事放在一起看,你会发现网安行业正在经历一种双重挤压。

**挤压一:行业层面的内卷。**产品同质化、恶意价格战、增收不增利——企业利润在压缩,意味着对从业者的投入回报比在下降。行业确实在增长,但增长的红利没有转化成从业者的红利。

**挤压二:技术层面的替代。**AI在压缩低端岗位的容量,甚至在侵蚀部分中端分析岗。安全工作的边际人力价值在下降——以前加一个人就能多守住一条线,现在加一个AI工具可能比加三个人更有效。

两股力量叠加,结果就是:行业总量在增长,但从业者的平均回报不一定在增长。高端人才依然稀缺、依然高薪,但中间层和入门层的空间在被压缩。

这跟很多行业走过的路是一样的——行业成熟了、效率提升了,利润向头部集中,中间层被摊薄。只不过网安行业同时还多了一个AI的变量,让这个过程加速了。

08 关于"分数高"这件事

回到最初的问题:网络安全专业分数很高,是不是说明前景好?

录取分数反映的是"当前的热度",不是"未来的回报"。

十年前,土木工程的分数也很高。城市化高速推进,基建狂飙,所有人觉得土木是最好的选择。但四年之后呢?周期反转,行业降温,高分进去的人面对的是一个完全不同的市场。

我不是说网络安全会像土木一样——网安有政策刚需和AI新需求的双重支撑,底层逻辑比土木扎实。但我想提醒的是:

当所有人都觉得一个专业"热门"的时候,你需要的不是跟风,而是想清楚四年后市场真正需要什么。用四年前的热度来预判四年后的就业,这个时间差本身就是风险。

今天的"热门"方向——传统渗透、基础运维——四年后可能是被AI压缩最厉害的方向。今天的"冷门"方向——AI安全、大模型安全测评——四年后可能是最缺人的方向。

09 如果你还是想选网安

说了这么多,我不是来劝退的。网安依然是一个有前景的行业,但"有前景"和"选了就有前景"是两回事。

我的建议是:想清楚三个问题再选。

第一,你对安全有真正的热情吗?

网安是一个需要持续学习的领域,技术迭代很快。如果只是因为"热门"才选,很难撑过那些枯燥的入门阶段。但如果真的对攻防对抗感兴趣,这个行业永远不会无聊。

第二,你愿意往新方向走吗?

传统方向和未来方向,前景完全不同:

| 传统方向(竞争激烈、AI压缩中) | 现状 |

| 传统渗透测试 | 除非做到顶尖红队,否则门槛被AI拉平 |

| 基础安全运维(SOC监控) | AI实时分析远比人工快,50%+将被自动化 |

| 模板化合规文档 | 大模型几秒生成,已无技术壁垒 |

| 未来方向(需求爆发、人才稀缺) | 前景 |

| AI安全架构师 | 保护AI系统不被攻击,薪资比传统岗高20%-30% |

| 大模型安全测评师 | 评估ChatGPT级AI的安全风险,供给不足需求5% |

| 数据隐私合规专家 | 政策刚性驱动,懂技术又懂法规的极度稀缺 |

| 云安全/零信任架构 | 企业上云是大势,安全架构必须跟着变 |

| DevSecOps工程师 | 安全左移,把安全嵌入开发流程而非事后补救 |

第三,你能不能接受"入行门槛在抬高"这个现实?

本科四年出来,你可能还需要额外的实战积累、证书认证、甚至读研,才能真正进入行业核心。这不是"毕业即高薪"的赛道,是"持续投入才有回报"的赛道。

三个问题都想清楚了,依然愿意选——欢迎入行,这个行业不会辜负认真的人。

如果不确定——也不必焦虑,计算机大类下面还有很多方向,不一定要在本科阶段就锁定网安。先打好基础,研究生阶段再细分方向,也是一种策略。

10 写在最后

做了十几年网络安全,我最大的感受是:这个行业从来没有像今天这样既充满机会,又充满变数。

行业内卷在压缩利润,AI在压缩低端岗位。但AI也在创造全新的安全需求,政策也在加码刚性合规。行业在结构性升级,不是在萎缩。

回头看我自己这十几年,真正支撑我走下来的,不是这个行业热门不热门,而是我真的喜欢这件事——喜欢那种攻防博弈的紧张感,喜欢从一堆乱码中找到线索的成就感,喜欢知道自己在保护一些很重要的东西。

如果不是这份热爱,行业好的时候还能撑着,行业卷的时候、技术迭代跟不上的时候、半夜被安全事件叫起来的时候——真的很难坚持。

所以我想说的最后一句话,不只是对网安专业,也是对所有正在纠结选专业的同学:

无论哪个行业

都需要热爱才有前景

没有热爱,再热门的行业也会变成煎熬

有了热爱,再冷门的方向也能走出自己的路

📌 觉得有用,转给正在纠结选专业的朋友

学习资源

如果你也是零基础想转行网络安全,却苦于没系统学习路径、不懂核心攻防技能?光靠盲目摸索不仅浪费时间,还消磨自己信心。这份 360 智榜样学习中心独家出版《网络攻防知识库》专为转行党量身打造!

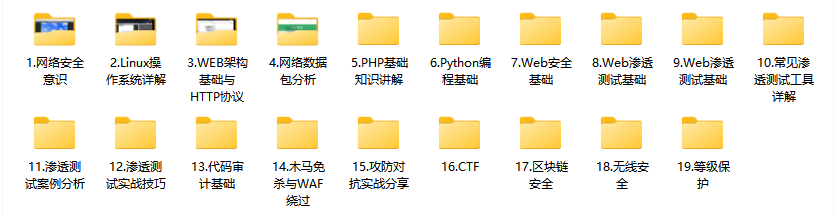

01 内容涵盖

这份资料专门为零基础转行设计,19 大核心模块从 Linux系统、Python 基础、HTTP协议等地基知识到 Web 渗透、代码审计、CTF 实战层层递进,攻防结合的讲解方式让新手轻松上手,真实实战案例 + 落地脚本直接对标企业岗位需求,帮你快速搭建转行核心技能体系!

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** ****[CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享

02 知识库价值

- 深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

- 广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

- 实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

03 谁需要掌握本知识库

- 负责企业整体安全策略与建设的 CISO/安全总监

- 从事渗透测试、红队行动的 安全研究员/渗透测试工程师

- 负责安全监控、威胁分析、应急响应的 蓝队工程师/SOC分析师

- 设计开发安全产品、自动化工具的 安全开发工程师

- 对网络攻防技术有浓厚兴趣的 高校信息安全专业师生

04 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

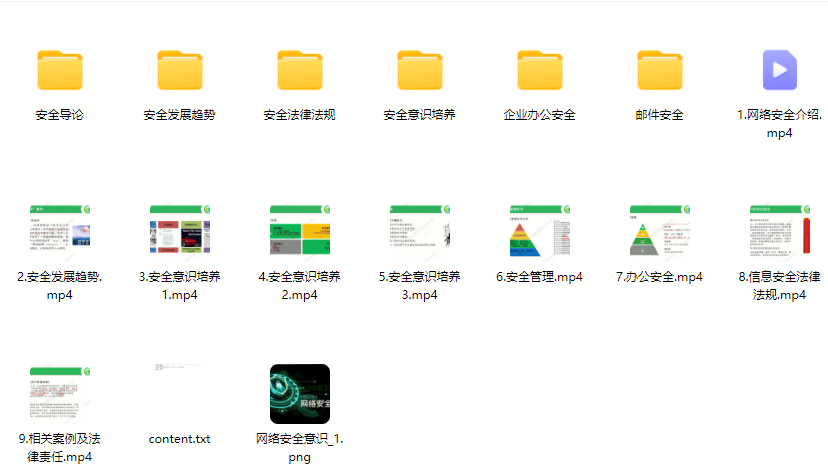

1、网络安全意识

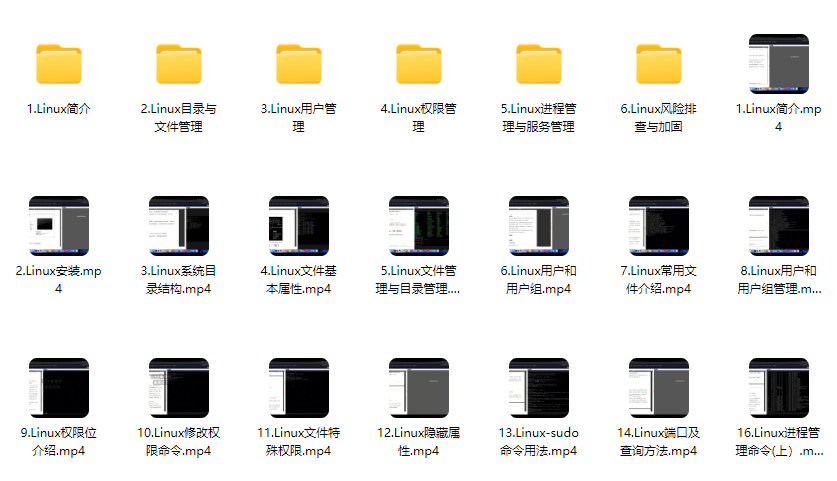

2、Linux操作系统

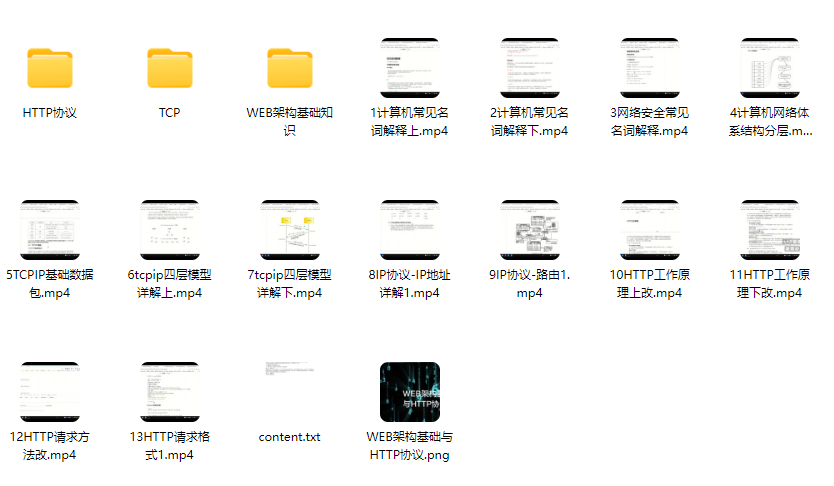

3、WEB架构基础与HTTP协议

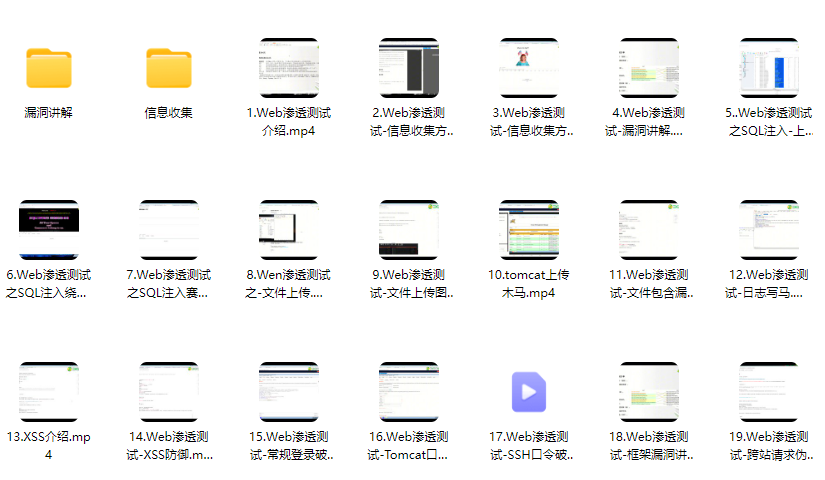

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

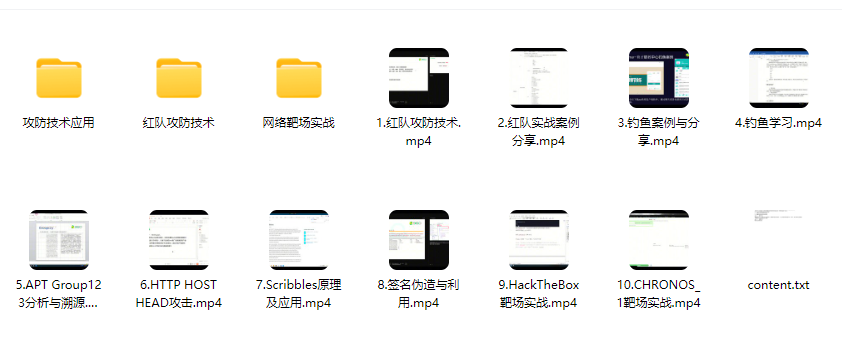

7、攻防对战实战

8、CTF之MISC实战讲解

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** [CSDN大礼包:[《网络安全入门&进阶学习资源包》免费分享 ]

文章来自网上,侵权请联系博主

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献30条内容

已为社区贡献30条内容

所有评论(0)