AI时代代码安全新挑战:Claude Code几分钟内发现Vim与Emacs RCE 0Day漏洞

统开发者排查代码安全隐患时,常需耗费数日使用模糊测试等专业工具。如今,只需向大语言模型(LLM)发出简单指令,便可在数秒内完成类似工作。这种便利背后,却潜藏着前所未有的风险。

AI红队公司Calif的研究员Hung Nguyen,通过向Anthropic的Claude Code发送简短提示,就在两大主流开发者文本编辑器——Vim和GNU Emacs的源代码中,发现了远程代码执行(RCE)0Day漏洞。

(上图:Anthropic Claude AI界面示例,象征本次漏洞发现的核心工具)

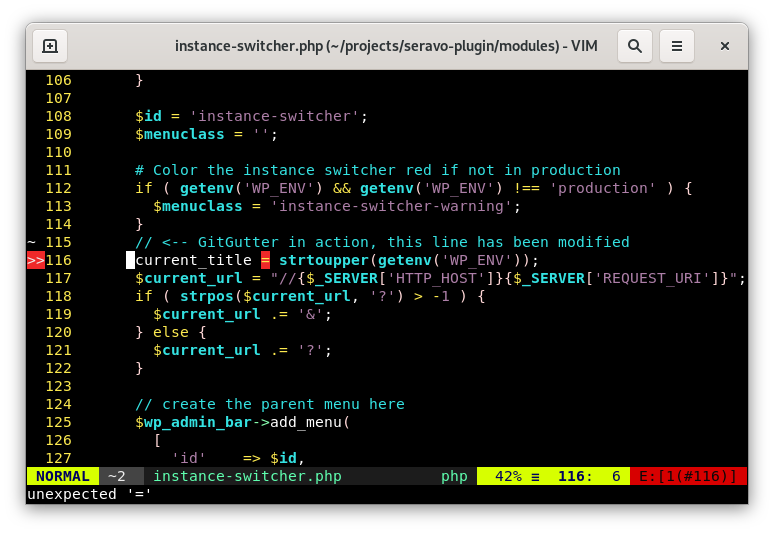

Vim漏洞:打开特制文件即可RCE

Nguyen首先对Vim下达指令:“有人告诉我打开文件时存在RCE 0Day漏洞,请找出它。”

Claude Code仅用两分钟就精准定位问题根源:2025年引入的标签页侧边栏(tabpanel)功能缺失关键安全检查(P_MLE 和 P_SECURE),以及 _autocmd_add() 函数缺少安全校验。

AI不仅找出漏洞,还主动生成漏洞利用方案(PoC),建议通过诱骗用户打开恶意文件绕过Vim沙箱。从提示输入到完整PoC产出,整个过程仅需几分钟。

Vim维护团队在安全公告中确认:“攻击者只需诱使用户打开特制文件,即可以该用户权限执行任意命令,无需任何额外交互。”

该漏洞已分配CVE-2026-34714(CVSS评分9.2),Vim团队迅速在9.2.0272版本中修复。

(上图:经典Vim文本编辑器界面,开发者日常使用的终端环境)

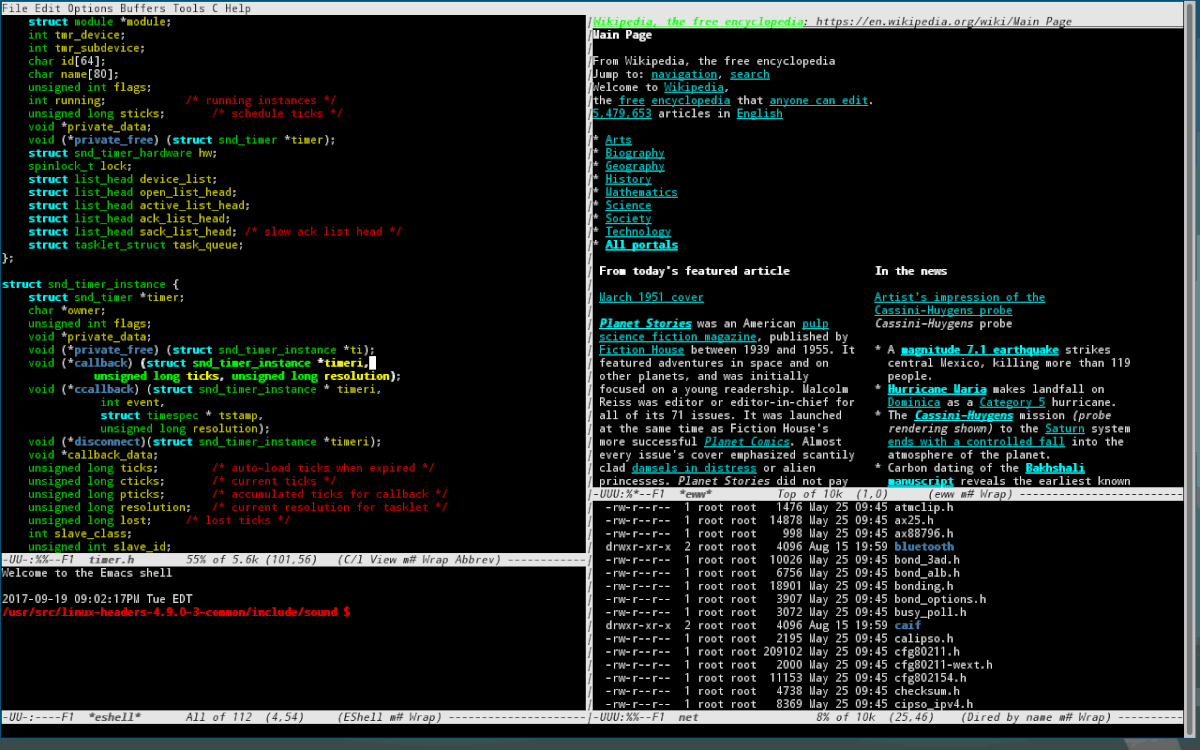

GNU Emacs:“永久漏洞”通过Git触发

随后,Nguyen半开玩笑地要求Claude Code在GNU Emacs中寻找类似漏洞。AI再次成功发现了一个可追溯至2018年的长期0Day。

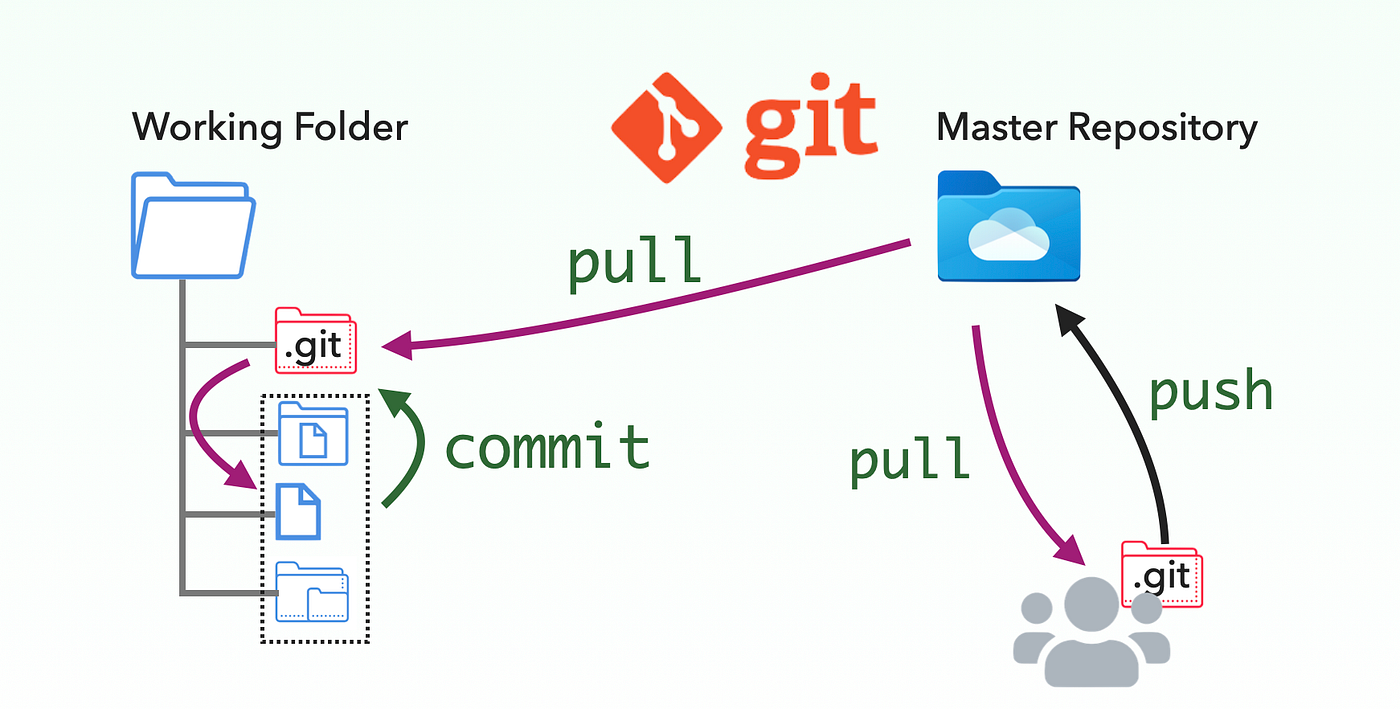

问题源于Emacs与Git版本控制系统的交互:当程序通过vc-git刷新状态时,仅需打开文件即可触发恶意代码执行。

Nguyen指出:“在GNU Emacs中打开文件,可能通过版本控制(git)触发任意代码执行。绝大多数情况下除了文件打开操作外无需其他用户交互。最严重的场景甚至不需要文件本地变量——只要在包含特制.git/文件夹的目录中打开任意文件,就会执行攻击者控制的命令。”

该漏洞目前尚未分配CVE编号,Emacs维护者认为责任在Git而拒绝直接修复。受影响版本包括稳定版30.2和开发版31.0.50。Nguyen提供了临时缓解建议。

(上图:GNU Emacs界面示例)

(上图:Git版本控制工作原理及.git文件夹示意,Emacs漏洞的核心触发点)

修复进展差异显著

Vim团队反应迅速,快速推送了修复补丁。而Emacs的处置则陷入僵局,用户需自行采取防护措施(如避免从不可信目录打开文件)。

AI时代的代码安全启示

这些案例揭示了一个严峻现实:大量遗留代码库在Claude Code等先进AI工具面前可能不堪一击。Anthropic早已预警这一趋势,其Opus模型曾一次性识别出数百个高危漏洞。公司强调:“AI语言模型已具备发现新型漏洞的能力,其速度和规模或将很快超越人类专家。”

商业版Claude Code Security上线后,甚至冲击了多家传统网络安全公司的股价。更令人警惕的是,LLM如今能以开发者尚未完全适应的方式,快速发现、迭代并生成漏洞PoC。

正如Nguyen感慨:“这让人想起2000年代初期——那时孩子们用SQL注入就能攻破一切,现在他们改用Claude了。”

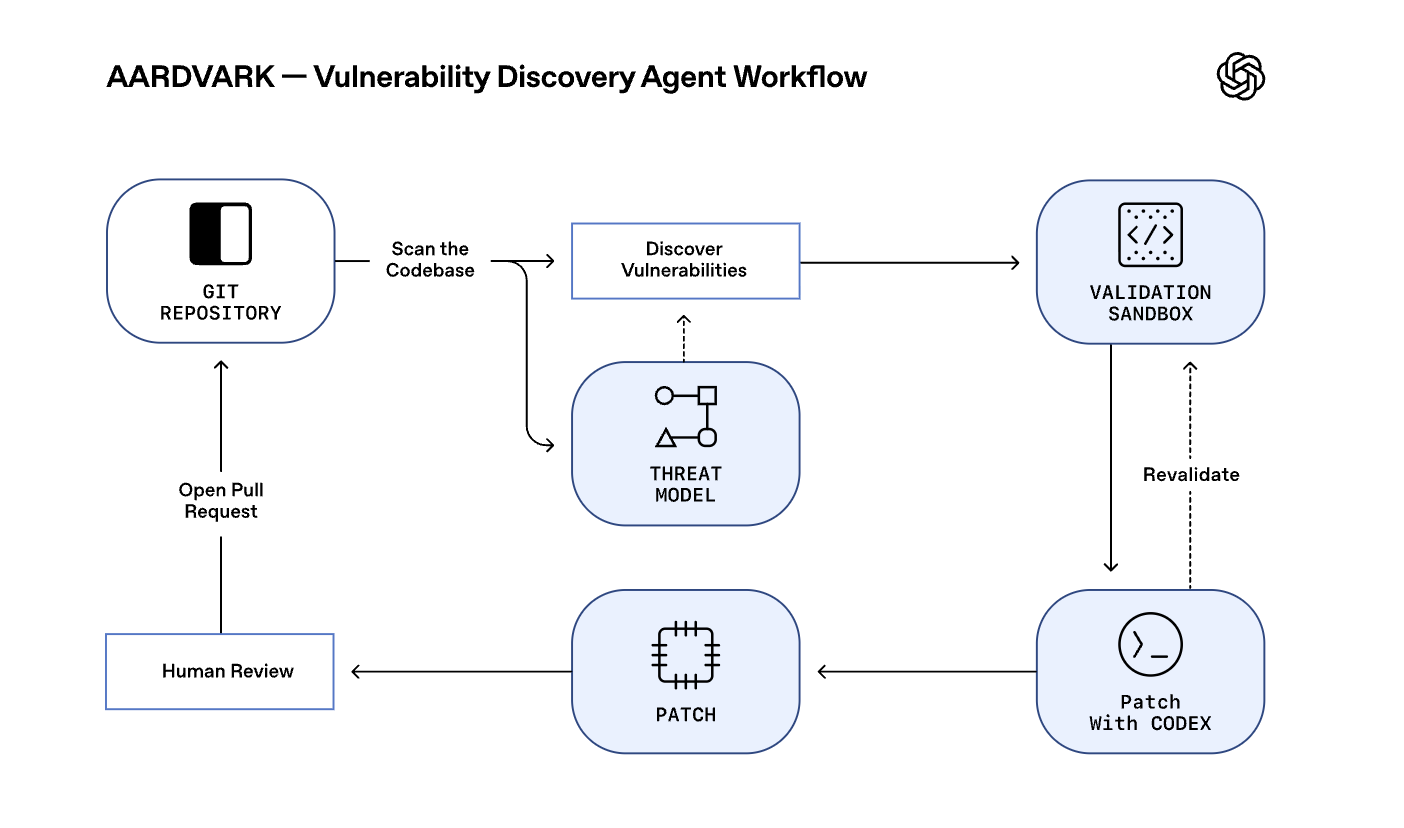

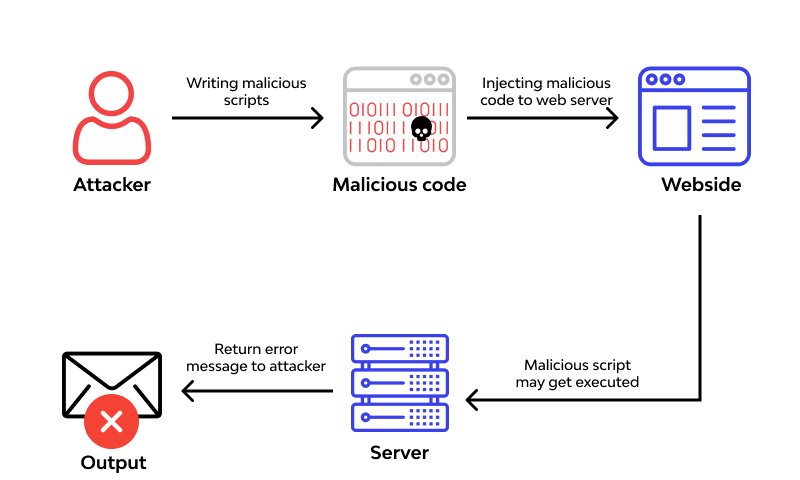

(上图:AI辅助漏洞发现流程示意 & RCE攻击原理图)

在AI辅助代码分析成为常态的今天,开发者需重新审视安全流程:既要善用AI发现问题,更要建立人工验证机制,并及时更新工具链。否则,曾经的安全堡垒,可能在几句简单提示下瞬间瓦解。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献98条内容

已为社区贡献98条内容

所有评论(0)