9.1信息安全基础-技术体系-加密技术

·

以下为AI生成的图文笔记的内容

一、系统安全 00:00

1. 考情分析 00:56

- 分值分布: 本章节每年考察2-4分,属于中等偏少但稳定的考点

- 考察特点: 基本无超纲内容,掌握教材知识点即可拿全分数

- 教材变动: 第二版教材对应第四章,核心安全技术(如加密算法)保持不变,主要新增抗攻击技术和文科性质内容

2. 内容架构 01:38

- 基础部分:

- 信息安全基础: 完全重录内容,包含更新的信息安全属性定义

- 系统组成框架: 聚焦技术体系,管理体系等非重点内容已剔除

- 核心技术:

- 保留技术: 对称/非对称加密、数字签名、信息摘要等经典技术

- 新增技术: 访问控制技术(将在后续补充讲解)

- 算法说明: RSA等具体算法计算过程不纳入架构考试范围

- 扩展内容:

- 抗攻击技术: 新增拒绝服务、ARP欺骗、IP欺骗等攻击防御技术

- 保证体系: 新增风险评估等文科性质内容,考察概率较低

- 保留内容:

- 网络技术: 虽未出现在新版教材,但根据真题仍保留网络安全技术和协议

3. 信息安全基础知识 04:37

1)信息安全基础知识 04:58

- 信息安全的基本要素 05:01

- 机密性(保密性): 保证信息传输过程中不被未授权实体获取,如采用加密技术(明文→密文明文\rightarrow密文明文→密文)确保即使截获也无法读取。典型技术包括对称加密和非对称加密。

- 完整性: 确保数据只能被授权用户修改,且能检测是否被篡改。实现方式包括信息摘要技术、数字签名技术以及校验码(奇偶校验码、循环冗余校验码)。

- 可用性: 授权实体在需要时可正常访问数据,拒绝服务攻击(DOS)是典型破坏手段,如12306网站在高并发时瘫痪导致合法用户无法访问。

- 可控性: 对授权范围内的信息流向和使用行为进行管控,如控制数据是流入还是流出系统。

- 可审查性: 通过日志记录所有访问行为,为安全事件调查提供证据依据,是事后的追溯手段。

- 信息安全的范围 09:12

- 设备安全(物理安全): 信息系统安全的基础,包括设备稳定性、可靠性、可用性。例如网线被剪断或电脑被盗会导致根本性安全失效。

- 数据安全: 保护数据免受未授权泄露/篡改/毁坏,涵盖机密性(如加密存储)、完整性、可用性三个维度。

- 内容安全: 数据内容需符合政治健康(如禁止黄赌毒内容)、国家法律和道德规范的要求。

- 行为安全: 用户操作系统的行为规范,例如ATM取款时需遮挡密码输入动作,包含行为秘密性、完整性、可控性。

2)网络安全 12:13

- 存储安全 12:17

- 信息使用安全: 通过用户标识验证(登录认证)和存取权限控制(如普通会员与钻石会员功能差异)实现分级保护。

- 系统安全监控: 建立日志审计系统全程记录操作行为,既能实时检测非法入侵,也能事后追溯问题原因。

- 病毒防护: 服务器需安装自动检测系统(杀毒软件)并定期更新病毒库,局域网中设备感染病毒应首先物理断网。

- 网络安全隐患 15:31

- 物理层面: 网络设备或机房环境的安全隐患,如设备被盗或损坏。

- 软件层面: 单个软件漏洞或多个软件不兼容产生的安全缺陷(如两个安全软件冲突导致系统漏洞)。

- 管理层面: 安全理念缺失,如仅凭直觉判断安全措施是否足够而未采用专业安全策略。

- 网络安全威胁 17:09

- 非授权访问: 突破权限控制直接获取信息(如未登录查看敏感数据)。

- 数据破坏: 包括信息泄露/丢失(如数据库被拖库)、完整性破坏(数据被恶意篡改)。

- 拒绝服务(DOS): 通过海量请求占用资源使合法用户无法访问,需与分布式拒绝服务(DDOS)区分。

- 病毒传播: 网络病毒通过局域网快速扩散,如"震网"病毒通过U盘和网络传播。

- 安全措施的目标 19:11

- 访问控制: 用户权限分级管理(如RBAC模型),是第二道防线。

- 认证机制: 用户名/密码等身份验证手段,构成第一道防线。

- 完整性保障: 通过校验码(CRC)、哈希值(MD5/SHAMD5/SHAMD5/SHA)等技术验证数据完整性。

- 审计追踪: 日志系统记录所有操作行为,支持事后审计。

- 保密技术: 采用加密算法(AES/RSAAES/RSAAES/RSA)确保数据传输和存储的机密性。

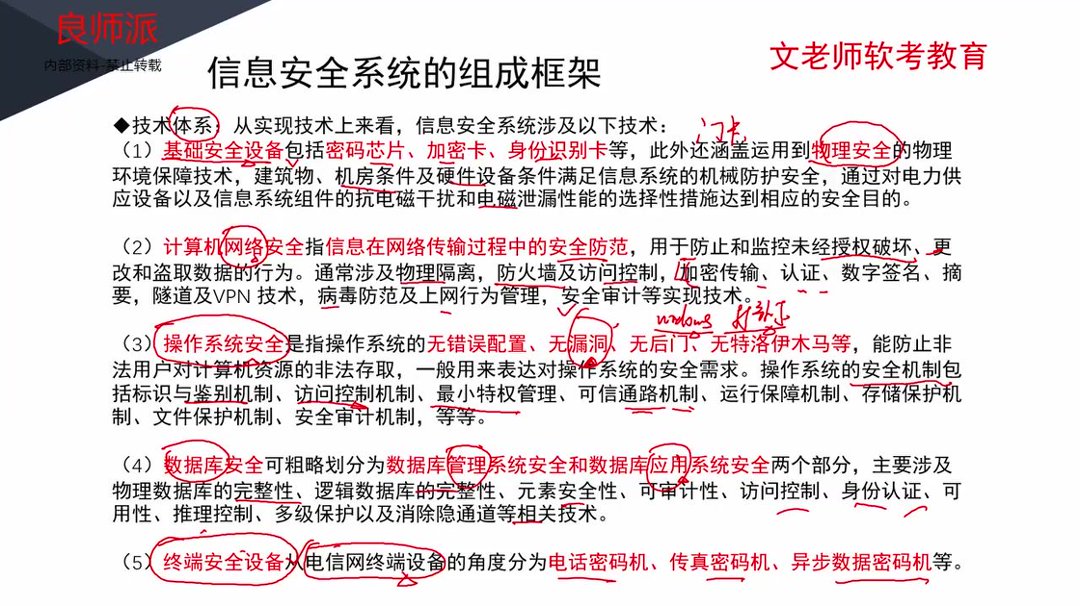

3)信息安全系统的组成框架 20:07

- 技术体系概述 20:19

- 核心组成:技术体系是信息安全系统的核心组成部分,重点关注实现信息安全的具体技术手段

- 考察重点:历年真题主要考察安全属性、安全措施和安全技术等实操性内容,理论性内容考察概率较低

- 基础安全设备 21:03

- 硬件组成:包括密码芯片、加密卡、身份识别卡等具有唯一标识功能的物理设备(如酒店门禁卡)

- 物理防护:

- 建筑物/机房需满足机械防护要求

- 电力供应设备需具备抗电磁干扰能力

- 信息系统组件需防止电磁泄漏

- 典型应用:身份认证系统中的物理令牌卡

- 计算机网络安全 21:39

- 防护目标:防止网络传输中的未授权破坏、更改和盗取数据行为

- 关键技术:

- 物理隔离与防火墙

- 加密传输与数字签名

- VPN隧道技术

- 病毒防范与上网行为管理

- 安全审计机制

- 实现特点:综合运用网络安全技术和协议形成多层防护

- 操作系统安全 22:22

- 安全标准:要求无错误配置、无漏洞、无后门、无木马

- 典型问题:Windows系统频繁更新补丁就是为修复新发现的漏洞

- 防护机制:

- 标识与鉴别机制

- 访问控制与最小特权管理

- 可信通路机制

- 多层次保护机制(存储/文件/运行保护)

- 安全审计机制

- 数据库安全 23:30

- 系统划分:

- 数据库管理系统(管理连接)

- 数据库应用系统(增删改查)

- 防护重点:

- 物理/逻辑数据库完整性

- 元素级安全控制

- 多级保护与隐通道消除

- 访问控制与身份认证

- 审计要求:需具备完整的可审计性机制

- 系统划分:

- 终端安全设备 24:14

- 设备类型:

- 电话密码机

- 传真密码机

- 异步数据密码机

- 应用领域:主要部署在电信运营商网络终端

- 防护特点:针对通信终端的专用加密设备

- 设备类型:

4)应用案例 24:47

- 例题:安全属性判断 25:40

- 题目解析

- 审题要点:区分三大安全属性的核心特征

- 选项分析:

- 机密性:防止信息泄露(对应第一空)

- 完整性:防止非法修改(题干已明确)

- 可控性:控制信息传播(对应第二空)

- 答案:D(机密性)、D(可控性)

- 记忆技巧:通过属性名称直接联想功能("机密"对应保密,"可控"对应控制)

- 例题:信息安全系统措施 26:11

- 题目解析

- 体系构成:技术措施、管理措施必须配套政策法律措施(排除需求类选项)

- 技术辨析:

- 数据迁移:系统更换场景,非安全技术

- 数据测试:验证数据正确性

- 灾难恢复:核心安全技术(应对数据丢失)

- 答案:B(政策法律)、C(数据备份和灾难恢复)

- 易错点:容易混淆数据迁移与灾难恢复的安全相关性

4. 信息安全技术

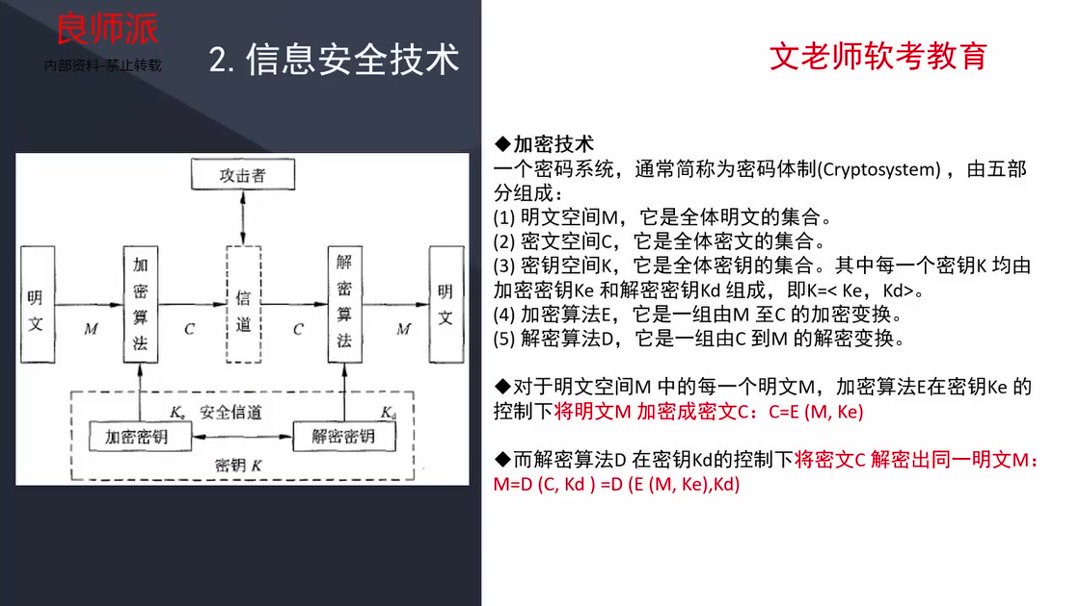

1)加密技术 28:47

- 五要素构成:密码系统由明文空间M(原始数据集合)、密文空间C(加密后数据集合)、密钥空间K(包含加密密钥Ke和解密密钥Kd的集合)、加密算法E(M→C的变换)、解密算法D(C→M的变换)组成。

- 加密过程:C=E(M,Ke)C=E(M,Ke)C=E(M,Ke),使用加密算法和加密密钥将明文转为密文。

- 解密过程:M=D(C,Kd)=D(E(M,Ke),Kd)M=D(C,Kd)=D(E(M,Ke),Kd)M=D(C,Kd)=D(E(M,Ke),Kd),通过解密算法和解密密钥还原明文。

- 保密性原理:截获密文无法破解,因缺乏密钥和算法支持,确保信息传输安全。

2)对称加密技术

- 核心特征:加密与解密使用相同密钥,属于不公开密钥加密算法。

- 主要缺点:

- 强度不足:密钥位数少(如DES仅56位),易被暴力破解。

- 分发困难:需安全传输密钥,形成"密钥传输悖论"。

- 显著优势:处理速度快,适合大数据量加密(如视频、大型文件)。

- 典型算法:

- DES:56位密钥,64位数据块,采用替换+移位技术。

- 3DES:双重56位密钥(实际112位),三重加密流程(加密-解密-加密)。

- AES:取代DES的联邦标准,安全性≥3DES。

- RC-5/IDEA:分别由RSA公司和瑞士开发,后者采用128位密钥。

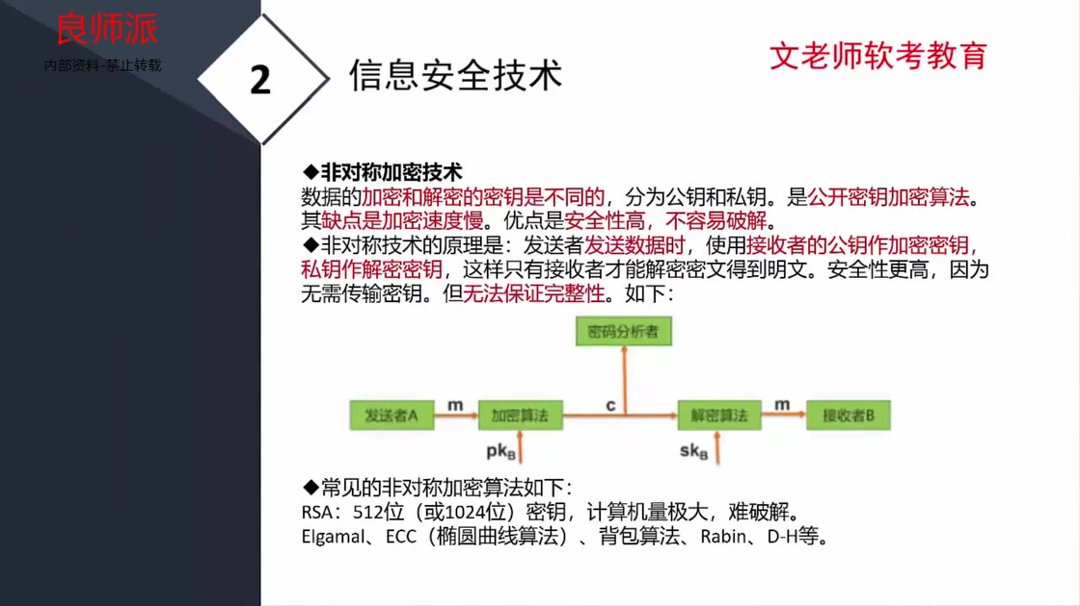

3)非对称加密技术

- 密钥体系:每个实体拥有公钥(可公开)和私钥(绝对保密),二者数学关联但不可互推。

- 工作原理:

- 发送方用接收方公钥加密,仅接收方私钥可解密。

- 典型场景:A→B传输时使用B的公钥加密,确保仅B能解密。

- 性能对比:

- 优点:密钥长度达512/1024位,安全性极高。

- 缺点:计算量大导致速度慢,不适于大数据加密。

- 常见算法:

- RSA:基础非对称算法,支持数字签名。

- ECC:椭圆曲线算法,同等安全下密钥更短。

- D-H:密钥交换协议,不直接加密数据。

4)数字信封技术

- 设计思想:结合对称加密效率与非对称加密安全性,解决密钥分发难题。

- 实现步骤:

- 用对称密钥加密原始数据(处理效率高)。

- 用接收方公钥加密对称密钥(确保密钥安全传输)。

- 典型应用:

- SSL/TLS协议中的密钥交换。

- 安全电子邮件传输。

- 电子支付系统数据保护。

二、知识小结

| 知识点 | 核心内容 | 考试重点/易混淆点 | 难度系数 |

|---|---|---|---|

| 信息安全基本属性 | 包含五个要素:机密性(保密性)、完整性、可用性、可控性、可审查性 | 每年必考送分题:需根据定义判断对应属性(如"保证信息不泄露"对应机密性) | ⭐⭐ |

| 加密技术分类 | 对称加密(DES/3DES/AES) vs 非对称加密(RSA/ECC)- 密钥相同 vs 公钥私钥配对- 效率高 vs 安全性高 | 密钥分发问题:对称加密的致命缺陷数字信封技术:结合两种加密优势 | ⭐⭐⭐⭐ |

| 系统安全组成框架 | 技术体系五大层级:1. 基础安全设备(密码芯片)2. 计算机网络安全3. 操作系统安全4. 数据库安全5. 终端安全设备 | 高频混淆点:- 物理安全=设备安全- 访问控制≠身份认证 | ⭐⭐⭐ |

| 存储安全措施 | 三大核心保障:1. 信息使用安全(权限控制)2. 系统安全监控(日志审计)3. 病毒自动检测 | 关键区分:加密存储属于数据安全范畴 | ⭐⭐ |

| 网络安全威胁 | 主要类型:- 非授权访问- 拒绝服务攻击(DoS)- 病毒传播- 数据篡改 | 典型场景:12306网站瘫痪属于破坏可用性 | ⭐⭐⭐ |

| RSA算法特点 | 非对称加密代表:- 公钥可公开- 私钥绝对私有- 适合加密小数据量 | 重要原则:用接收方公钥加密→确保机密性用发送方私钥加密→实现数字签名 | ⭐⭐⭐⭐ |

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献11条内容

已为社区贡献11条内容

所有评论(0)