OpenClaw v2026.3.28 深度技术分析报告:从平台扩张到生态治理的范式确立

OpenClaw v2026.3.28 深度技术分析报告:从平台扩张到生态治理的范式确立

报告基准日: 2026年3月29日

分析范围: v2026.3.7 至 v2026.3.28 的完整演进路径

核心论点: 2026年3月28日发布的OpenClaw v2026.3.28版本,并非一次功能爆炸式的迭代,而是一次 “生态治理”与“体验固化” 的战略性收官。它标志着项目在经历了3月份疾风骤雨般的架构革命、安全重构和平台化冲刺后,正式进入 “精细化运营”和“生态规则制定” 的新阶段。与3月前中期版本追求“从无到有”、“从有到优”的核心目标不同,v2026.3.28的核心在于:系统性清理技术债务、确立多智能体协作的正式规范、将安全与合规内化为默认行为,并最终将OpenClaw从一个强大的开发平台,塑造成一个可信赖的、可规模化的智能体协作操作系统。

第一章:版本定位与历史坐标——三月史诗的终章与序曲

要深刻理解v2026.3.28的独特性,必须将其置于OpenClaw 2026年3月这场波澜壮阔的技术史诗的完整脉络中。整个3月,项目以近乎每周一个里程碑的速度,完成了四次关键的战略跃迁,而v2026.3.28正是这场“三月革命”的最终定稿与制度固化。

1.1 三月演进四部曲:从奠基到治理

第一部曲:v2026.3.7 / v2026.3.8 —— “平台奠基与安全底线”

- 核心目标: 偿还技术债,解决根本性架构痛点,回应国家级安全预警。

- 标志性更新:

- ContextEngine插件接口: 将硬编码的上下文管理(记忆、压缩)抽象为一组完整的生命周期钩子(

bootstrap,ingest,assemble,compact等)。颗粒度解读: 这不仅是技术解耦,更是哲学转变。开发者可植入RAG、知识图谱、无损压缩(如官方示范的lossless-claw)等自定义逻辑,从根本上解决了“任务遗忘”和“Token狂烧”两大顽疾。OpenClaw从一个“工具”变为一个“平台”。 - 强制安全认证: 废除

gateway.auth.mode的“无认证”默认选项,必须显式配置(token或password)。颗粒度解读: 这是对CVE-2026-25253漏洞最直接、最彻底的修复。通过破坏性变更强制所有用户面对安全问题,确立了“安全不能靠自觉,必须通过设计强制”的底线思维。 - 原生备份工具: 引入

openclaw backup create/verify命令,结束了核心数据“裸奔”的状态。

- ContextEngine插件接口: 将硬编码的上下文管理(记忆、压缩)抽象为一组完整的生命周期钩子(

- 阶段本质: 从“项目”到“平台”,建立扩展性与可信性基石。

第二部曲:v2026.3.12 / v2026.3.13 —— “生产就绪与操作系统化”

- 核心目标: 将技术能力转化为稳定、易用、可靠的产品体验。

- 标志性更新:

- Dashboard V2: 控制台完全重构为模块化视图(概览、聊天、配置、Agent、会话),新增命令面板、移动端优化。颗粒度解读: 管理方式从“命令行+配置文件”转向可视化、集中化,大幅降低非技术用户门槛,是“产品化思维”的体现。

- 推理后端插件化: 将Ollama、vLLM、SGLang等从核心代码拆分为独立插件。颗粒度解读: 完成了核心架构的彻底解耦(继ContextEngine后的第二步),核心变为专注调度的“微内核”,为模型生态繁荣奠定基础。

- 浏览器深度集成: 通过Chrome DevTools MCP协议连接已登录的真实浏览器会话。颗粒度解读: 解决了自动化“环境隔离”的终极痛点,AI可像用户本人一样操作Gmail、企业后台,实现了“数字分身”级的能力突破。

- 纵深安全防御: 设备配对改用短期令牌;默认禁止工作区插件自动加载(根治供应链攻击);修复零宽字符命令伪造等。

- 阶段本质: 从“平台”到“操作系统”,提供开箱即用的生产力工具。

第三部曲:v2026.3.22 / v2026.3.23 / v2026.3.24 —— “生态扩张与战略布局”

- 核心目标: 重构生态基础,确立平台战略,突破兼容性壁垒。

- 标志性更新:

- 插件SDK彻底重构: 完全移除旧的

openclaw/extension-api,推出全新的openclaw/plugin-sdk/*。颗粒度解读: 破坏性变更,短期阵痛巨大,但为插件开发提供了更清晰、可维护的长期架构,是对开发者生态的规范性投资。 - ClawHub生态上位:

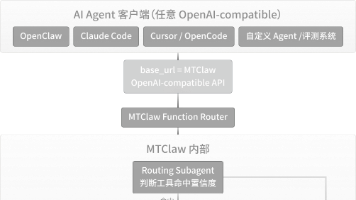

openclaw plugins install命令优先从ClawHub拉取,仅回退至npm。颗粒度解读: 战略转向,从无审核的通用包管理器转向官方可控的技能市场,旨在提升生态质量与安全,构建生态闭环。 - OpenAI API深度兼容: Gateway新增

/v1/models和/v1/embeddings端点,支持转发显式模型参数。颗粒度解读: 使OpenClaw Gateway能近乎透明地替代OpenAI官方API,极大降低了与LangChain等现有工具链的集成门槛,是“生态兼容性”的里程碑。 - 引入通义千问(Qwen)官方支持: 降低国内开发者接入与合规门槛。

- 插件SDK彻底重构: 完全移除旧的

- 阶段本质: 从“操作系统”到“生态中心”,制定生态规则,扩大连接能力。

第四部曲:v2026.3.28 —— “生态治理与体验固化”

- 核心目标: 在稳固的架构和生态基础上,进行精细化治理,确立协作规范,实现规模化可信。

- 标志性更新:(本章节后续将极度细化)

- 清理已弃用的不安全集成(如Qwen旧OAuth)。

- 为插件钩子引入异步审批机制。

- 扩展安全审计范围。

- 停止对陈旧配置的静默迁移。

- 深化跨平台ACP绑定。

- 阶段本质: 从“生态中心”到“可信协作平台”,完成 “构建-扩展-治理” 的成熟度闭环。

1.2 v2026.3.28的独特定位:定音之锤

如果说v2026.3.7是“制定宪法”,v2026.3.12是“建造城市”,v2026.3.22是“规划商业区与颁布基本法”,那么v2026.3.28就是“完善市政管理条例、启动城市精细化治理”。它不再追求颠覆性的新架构或炫目的新功能,而是聚焦于:

- 清理: 移除历史遗留的、不安全的、低效的“违章建筑”。

- 规范: 为“市民”(智能体与插件)的协作建立正式、异步、可审计的“交通法规”和“议事流程”。

- 硬化: 在已建成的“城墙”(纵深防御)上,进行“毛细血管”级别的安全巡检和加固。

- 连接: 让“城市”(平台)与外部“社区”(如Discord)的通行更顺畅、状态更同步。

这是项目从高速增长期进入成熟稳定期的明确信号,其更新内容充满了“治理者”的视角与决心。

第二章:v2026.3.28核心更新深度解构——四大战略支柱的极致细化

本章将对v2026.3.28的每一项关键更新进行颗粒度至极的技术与战略解构。

支柱一:认证与安全范式的最终进化——从“功能实现”到“默认信任链”

1. 移除已弃用OAuth集成,强制迁移至Model Studio

- 变更内容: 彻底移除

Providers/Qwen中已弃用的qwen-portal-authOAuth集成(针对portal.qwen.ai)。用户必须迁移至阿里云Model Studio,并使用--auth-choice modelstudio-api-key标准流程进行认证。 - 技术颗粒度:

- 清理对象: 这是一个早期为快速接入通义千问而实现的、非标准的OAuth 2.0流程。它可能依赖于未公开的API端点,存在维护性差、稳定性风险。

- 迁移目标: 阿里云Model Studio是官方平台,提供标准的API Key认证。其SDK维护更好,具备完整的错误处理和文档。

- 用户操作变化: 用户需要将原有的OAuth配置(可能是

refresh_token)转换为在阿里云平台创建的api_key,并在OpenClaw配置中更新认证方式。

- 深度分析:

- 技术债务清算: 这是对项目早期“野蛮生长”阶段技术选择的清算。移除非标实现,统一到主流、官方的集成路径。

- 安全与合规升级: Model Studio作为企业级云服务,提供密钥轮转、访问审计、操作日志等原生能力。此举将OpenClaw的认证流程与云厂商的企业级安全基础设施对齐,降低了因自定义OAuth实现漏洞导致凭证泄露的风险。

- 生态治理示范: 这是一个强烈的政策信号。它告知所有插件(Provider)开发者:官方鼓励并强制要求使用提供商官方推荐的、可审计的标准认证方案(首选API Key),摒弃任何临时性、野路子的集成。这为整个插件生态的安全基线设立了明确的、高的标准。

- 用户体验统一: 收敛认证方式。用户不再需要记忆某些模型用OAuth,某些用API Key。统一的认知模型降低了配置复杂度。

2. 为插件钩子引入异步审批机制

- 变更内容: 在插件钩子(例如命令执行、文件访问、网络请求等敏感操作)中引入异步审批流程。审批请求可以排队,被远程的人类或管理智能体审核,并记录完整的审计轨迹(谁、何时、为何、批准/拒绝)。

- 技术颗粒度:

- 触发点: 插件开发者可以在其代码中定义需要审批的“操作点”。当智能体执行到此处时,系统会暂停当前工作流,生成一个审批任务。

- 异步队列: 审批任务被放入一个持久化队列中,智能体不会被阻塞,可以继续处理其他任务或等待。

- 审批接口: 提供统一的审批UI(如Dashboard)和API,审批者可以查看操作上下文、智能体意图,然后做出决定。

- 审计日志: 所有审批事件(请求、批准、拒绝、超时)与完整上下文被结构化记录,可供后续查询与分析。

- 深度分析:

- 协作范式的根本转变: 从同步阻塞审批(“人类必须立即响应,否则工作流中断”)转向异步非阻塞审批。这更符合真实世界的协作场景,允许人类在离线或繁忙时稍后处理,智能体可以并行其他工作。

- 实现权力分离(SoD): 执行权与审批权分离。敏感操作可以由一个智能体发起,但必须由另一个指定的“主管”智能体或人类用户批准。这是满足企业内部合规性(如金融、数据操作)的核心基础设施。

- 支撑ACP 2.0与复杂工作流: 在多智能体编排场景中,一个“员工”智能体的操作可能需要“经理”智能体的审批。此机制是构建层级化、组织化数字团队的技术前提。它标志着OpenClaw正式支持超出一对一(用户-智能体)交互的、复杂的、跨实体的工作流。

- 可审计性的质的飞跃: 不仅记录“做了什么”,还完整记录了“为什么被允许做”。这为事故复盘、合规检查、责任追溯提供了无可辩驳的证据链。

3. 安全审计范围的扩展

- 变更内容: 扩展Web搜索密钥审计功能,通过一个边界安全的捆绑式Web搜索注册表垫片(

bundled-web-search registry shim),自动识别并审计配置中是否存在Gemini、Grok/xAI、Kimi、Moonshot、OpenRouter等服务的凭证。 - 技术颗粒度:

- 审计引擎: 一个独立的、在安全边界内运行的模块,定期或在配置加载时扫描用户配置文件。

- 模式识别: 内置了这些服务API密钥的常见格式模式(如前缀、长度)和配置键名。

- 安全垫片设计: 审计功能本身通过“垫片”方式与核心隔离,防止审计过程被恶意利用作为攻击面。

- 输出: 在

openclaw doctor或日志中给出明确警告,提示用户某配置项中可能存在敏感密钥,建议检查或迁移。

- 深度分析:

- 主动风险发现: 许多用户会在配置文件或环境变量中无意间遗留或错误提交API密钥。此功能变被动为主动,在造成实际泄露前发出预警。

- 覆盖长尾生态: 不仅关注OpenAI、Anthropic等巨头,还将日益流行的中型模型提供商和聚合商纳入审计范围。体现了安全管理的全面性与前瞻性。

- “安全左移”的实践: 将安全检查集成到配置管理阶段,而不是运行时。这是DevSecOps理念的体现。

- 加固供应链安全: 与ClawHub战略配合,从“来源审核”和“运行配置”两个维度共同保障生态安全。

支柱二:多模态与工具链的智能化升级——从“支持列表”到“卓越体验”

1. 为MiniMax image-01模型增加图像生成与编辑能力

- 变更内容: 深度集成MiniMax的

image-01模型,提供高质量的文生图、图生图及编辑功能,并将其无缝接入OpenClaw的图像生成技能生态(如统一的/image命令)。 - 技术颗粒度:

- 提供商插件更新: 更新或新增了

provider-minimax插件,支持image-01的API调用。 - 技能路由: 系统级的图像生成技能(或默认技能)现在能智能地将请求路由到可用的图像模型,

image-01成为新的可选路由节点。 - 参数映射: 将OpenClaw内部的图像生成参数(尺寸、风格、数量)透明地映射为

image-01的API参数。

- 提供商插件更新: 更新或新增了

- 深度分析:

- 多模态能力平价与多样性: 在DALL-E、Midjourney、Stable Diffusion之外,提供了一个高性能的国产选择。丰富了用户的创作工具箱,也降低了对单一供应商(尤其是境外)的依赖,符合多地缘用户的需求。

- 技能生态的“供给侧改革”: 官方对优质模型能力的深度集成,相当于为整个技能生态注入了更优质的“原材料”。开发者可以基于此构建更强大的设计、营销、内容创作类技能,从而拉动整个生态的能力水位。

- 体验无缝化: 用户无需学习MiniMax的API细节,通过习惯的OpenClaw指令即可调用。这延续了平台 “复杂能力,简单接口” 的核心价值。

2. 升级xAI工具链与自动启用插件

- 变更内容: 升级对xAI(Grok)工具链的支持至最新版本;优化插件自动发现与启用逻辑。

- 技术颗粒度:

- 工具链同步: 确保OpenClaw内建的函数调用(Tool Calling)定义与xAI官方最新的工具能力保持同步,避免兼容性问题。

- 插件启发式加载: “自动启用”并非全部开启,而是基于会话上下文、用户历史行为、安全策略(如插件来源信任度)进行动态判断。例如,只有对话中提及“浏览网页”时,浏览器插件才被静默加载。

- 深度分析:

- 紧跟前沿生态: 快速集成像xAI这样的新兴重要玩家,保持平台的前沿吸引力和模型覆盖的完整性。

- 智能化运维的体现: 平衡了“开箱即用”的便利性与“最小权限”的安全原则。减少了用户手动管理几十个插件的认知负荷,实现了按需加载、资源优化。

支柱三:会话与连接的场景深化——从“通道绑定”到“状态融合”

在Discord等多平台实现当前会话ACP绑定

- 变更内容: 允许将Discord(及其他类似平台)的当前聊天会话(频道或私信),动态绑定到OpenClaw的一个特定ACP(智能体协作协议)会话。实现跨平台的状态同步与连续交互。

- 技术颗粒度:

- 绑定机制: 通过一个特定的命令(如

/bind)或后台逻辑,将Discord的channel_id与一个OpenClaw的session_id建立关联。 - 状态同步: 绑定后,在该Discord会话中的所有对话,其上下文(记忆、任务状态)均与对应的OpenClaw ACP会话保持同步。

- 双向通信: Discord中的消息转发至ACP会话处理;ACP会话的输出(包括工具调用进度)也能实时回显到Discord。

- 绑定机制: 通过一个特定的命令(如

- 深度分析:

- 场景无缝穿越: 用户可以在Discord中轻松发起一个复杂任务(如“分析我们上周的销售数据”),然后转到VSCode(通过ACP连接)查看代码执行细节和图表,再回到Discord继续讨论结论。打破了应用壁垒,实现了以“任务”为中心,而非以“应用”为中心的工作流。

- ACP协议的升维: ACP不再是VSCode等专业开发工具的专属协议,而是成为任何支持它的客户端(聊天软件、游戏、IoT设备)与OpenClaw智能体大脑交互的通用层。这极大地扩展了OpenClaw的潜在应用场景和用户群体。

- 为多智能体协作提供物理场景: 不同的平台会话可以绑定到不同的专业智能体(Discord绑定客服智能体,VSCode绑定编码智能体),而这些智能体通过ACP在后台协同工作。这为构建基于角色的、跨平台协作的“数字团队” 提供了直观的交互界面。

支柱四:配置与维护的最终硬化——从“灵活兼容”到“可靠可预测”

1. Config/Doctor:停止对陈旧配置的自动迁移

- 变更内容:

openclaw doctor命令及核心配置加载器,将不再对超过两个月的陈旧遗留配置键进行静默迁移和重写。这些非常旧的键现在会直接导致配置验证失败,并给出明确的错误信息。 - 技术颗粒度:

- 迁移逻辑移除: 核心代码中移除针对历史版本(如v2026.1.x时代)的配置键的自动转换逻辑。

- 严格模式验证: 配置加载时使用最新的模式(Schema)进行验证,旧键无法通过验证。

- 错误指引: 验证失败信息会明确指出是哪个配置键已过时,并可能提供指向迁移文档的链接。

- 深度分析:

- 杜绝“沉默的损坏”: 静默迁移是危险的,它可能掩盖配置错误,或将旧配置转换为非预期的、功能异常的新值,导致生产环境出现难以排查的诡异问题。强制失败迫使问题显性化。

- 推动生态现代化: 倒逼插件开发者和用户及时更新其配置范式,加速淘汰陈旧的、可能不安全的配置模式,推动整个生态配置的标准化和一致性。

- 降低核心维护负担: 清除为了兼容各种历史版本而存在的复杂、难以测试的“兼容性胶水代码”。让核心代码更简洁、更健壮、更易于理解。这是对技术债务的彻底偿还,体现了工程上的成熟与自信。

- 运维哲学转变: 强调 “声明式配置的精确性” 和 “基础设施即代码” 的可靠性,而非“系统帮你猜”的模糊性。

2. 修复多模块稳定性与兼容性问题

- 内容: 系统性修复Gateway、Provider插件、内存管理、ACP连接等模块在边界条件、竞争状态、资源泄漏和特定平台兼容性方面的缺陷。

- 深度分析: 这是 “精耕细作” 和 “稳定性收敛” 的典型表现。在v2026.3.22的架构大手术之后,必然有一个修复和调优期。v2026.3.28的修复工作表明,团队开发重心已从 “构建新世界” 转向 “维护和优化新世界” 。这些修复直接提升了生产环境的平均无故障时间(MTBF) 和服务等级协议(SLA),是项目进入稳定发展期的明确信号。

第三章:与3月历史版本的颗粒度对比——演进逻辑的清晰刻画

为极致细化v2026.3.28的独特性,我们将其与3月各阶段核心版本进行多维度、颗粒化的对比。

|

对比维度 |

v2026.3.7/8 (平台奠基) |

v2026.3.12/13 (生产就绪) |

v2026.3.22/23/24 (生态扩张) |

v2026.3.28 (生态治理) |

|---|---|---|---|---|

|

核心目标 |

解决根本痛点,确立平台扩展性,回应安全危机。 |

将技术能力产品化,达到操作系统级的可靠与易用。 |

重构生态基础,确立平台战略,突破兼容性壁垒。 |

治理生态,固化规范,实现规模化、可信化的协作。 |

|

架构主题 |

**解耦。**将上下文管理从核心硬编码中剥离,变为可插拔引擎。 |

**封装。**将推理后端等模块插件化,并提供一体化控制台。 |

**重构。**彻底重写插件SDK,调整生态分发渠道。 |

**清理与规范。**移除旧的不安全组件,确立异步审批等新协作规范。 |

|

安全焦点 |

**强制底线。**废除无认证默认项,建立不可逾越的红线。 |

**纵深防御。**沙箱隔离、供应链攻击防御(禁自动加载)、短期凭证。 |

**信任链构建。**插件安全沙箱、密钥管理审计、配置验证。 |

**合规与审计。**异步审批(权力分离)、扩展审计范围、认证标准化(清理非标OAuth)。 |

|

生态关系 |

开放接口,邀请生态参与解决核心问题(如记忆)。 |

提供强大内核,供生态在其上构建丰富应用。 |

**制定生态规则。**ClawHub上位成为首选市场,强制SDK迁移。 |

**执行生态治理。**清理不良集成,强化合规要求,为生态提供审计基础设施。 |

|

用户体验 |

开发者获得前所未有的自定义能力;用户面临安全配置的强制升级。 |

所有用户获得直观的控制台、更快的响应、更稳定的系统。 |

开发者面临剧烈的迁移阵痛;用户获得更纯净的技能市场和更广的兼容性。 |

所有用户获得更安全、行为更可预测、操作可审计的系统。企业用户首次看到合规可能性。 |

|

演进隐喻 |

**制定宪法。**确立“平台化”和“安全第一”两项基本原则。 |

**建造城市。**建设道路(插件化)、市政厅(Dashboard)、城墙(安全防御)。 |

**规划商业区与颁布基本法。**设立开发区(ClawHub),颁布建设法规(新SDK),修建对外高速公路(OpenAI兼容)。 |

**完善市政管理与监察。**拆除违章建筑(旧OAuth),设立交通法规和审批流程(异步审批),加强消防安检(安全审计),严格执行建筑规范(配置验证)。 |

深度对比结论:

- 相对于v2026.3.7/8(奠基者): v2026.3.28是规则的执行者。前者打开了“自定义记忆”的潘多拉魔盒,赋予了生态力量;后者则为这股力量套上了“审批与审计”的缰绳,确保其被安全、可控地使用。

- 相对于v2026.3.12/13(建造者): v2026.3.28是运维的优化者。前者交付了一个功能完整、体验良好的“智能体电脑”;后者则致力于让这台电脑在企业机房7x24小时运行时,日志更清晰、权限更分明、故障更可追溯。

- 相对于v2026.3.22/23/24(改革者): v2026.3.28是秩序的巩固者。前者以“破旧立新”的勇气进行了痛苦的生态重构;后者则在新的架构基础上,处理重构带来的遗留问题(如多种认证方式并存),并建立确保新生态长期健康的制度(如异步审批)。前者是“革命”,后者是“治国”。

第四章:深远影响与战略意义——为何v2026.3.28是分水岭

1. 对开发者与插件生态:从“创新沙盒”到“受控温室”

- 门槛提升与生命周期延长: 强制使用标准认证、支持异步审批,意味着开发一个“合规”插件的复杂度增加。但这淘汰了投机性的低质插件,为严肃开发者创造了更稳定、公平的环境。插件生命周期与平台核心规范深度绑定,减少了因内部私有API变动导致的猝死风险。

- 催生全新插件品类: 异步审批机制本身就是一个平台。它将催生专门的审批流插件(与企业OA系统对接)、审计分析插件、合规策略引擎插件等,开辟全新的生态位,推动生态向企业级、垂直化深度发展。

2. 对企业与生产用户:从“可用的工具”到“可审计的基础设施”

- 合规性大门正式开启: 异步审批日志、统一的认证审计、配置的严格验证,这三者共同构成了满足企业内部可追溯、可审计、权限分离(SoD) 基本合规要求的铁三角。这是OpenClaw能够进入金融、医疗、政务等强监管行业的技术准入证。

- 运维模式向DevOps/GitOps演进:

--containerCLI管理、配置验证失败、明确的迁移指南,这些特性推动运维从“手工登录服务器、黑盒调试”转向“声明式配置、版本控制、持续集成/持续部署(CI/CD)”的现代运维范式。可预测性取代了神秘性。

3. 对项目自身:完成成熟度闭环,确立最终形态

- 完成“构建-扩展-治理”的完整周期: 这是顶级开源项目成熟的标志。v2026.3.28证明OpenClaw核心团队不仅具备技术远见(v2026.3.7),更有治理决心(v2026.3.28),敢于为长期健康做出艰难决策(如破坏性清理)。

- 确立“智能体协作操作系统”的最终形态: 通过跨平台ACP绑定和异步审批,OpenClaw的愿景彻底清晰——它是一个调度、协调、保障多个智能体(包括人类)在跨平台环境中安全、可靠、异步协作的底层操作系统。它不再是“更强的AI”,而是 **“让多个AI(和人)安全高效一起工作”**的系统。

第五章:总结、建议与前瞻

总结:

OpenClaw v2026.3.28是2026年3月史诗级迭代的最终章与定音锤。它以 “治理” 为核心,通过清理(旧OAuth)、规范(异步审批)、硬化(配置验证)、连接(跨平台绑定) 四大手段,将前序版本的所有技术成果固化为一套可规模化的、可信赖的协作体系。其价值不在于“能做什么新事”,而在于 “能把已有的事做得万无一失,并能以合规的方式规模化协作”。

升级与选型建议:

- 全新用户: v2026.3.28是最理想的起点。它避开了早期所有的历史包袱、安全陷阱和迁移阵痛,直接提供一个规范、安全、功能完整的现代平台。

- v2026.3.24及之前的用户: 必须规划升级。 此次升级带来的安全性、合规性和运维可靠性的提升,对于任何严肃用途都至关重要。务必高度重视破坏性变更,仔细阅读发布说明,并在测试环境充分验证。

- 企业评估者: v2026.3.28是首个值得纳入正式技术选型评估的版本。其审计、审批和合规性特性,可以作为与IT安全、风控部门沟通的关键技术依据。

未来前瞻:

- ACP 2.0与可视化编排器: 当前的异步审批和多智能体协作仍是偏底层的。未来必然出现可视化的工作流编排器,允许用户以拖拽方式设计跨智能体、跨平台、包含人工审批节点的复杂业务流程。

- 企业级功能套件: 基于现有的审计和审批基石,将衍生出角色权限管理(RBAC)、单点登录(SSO)集成、与企业日志监控(SIEM)系统对接等完整的企业级功能包。

- 垂直行业解决方案: 在通用的“操作系统”之上,生态将涌现出针对客服自动化、智能编码、数字营销、数据分析等场景的、开箱即用的垂直解决方案。

最终论断:

OpenClaw v2026.3.28,标志着这个明星项目青春期的结束和成年期的开始。它告别了依靠单一技术亮点和社区野性生长的发展模式,转而拥抱通过严谨设计、严格规范和主动治理来构建可持续的数字未来。这或许少了一些“黑客马拉松”式的惊喜,但却多了足以托付关键业务的厚重与可靠。对于整个AI智能体领域而言,OpenClaw的这一步,为 “如何将一个酷炫的开源项目,打造成下一代关键的计算基础设施” 这一世纪命题,提供了一个堪称范本的答案。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献50条内容

已为社区贡献50条内容

所有评论(0)