怎么安全养 OpenClaw

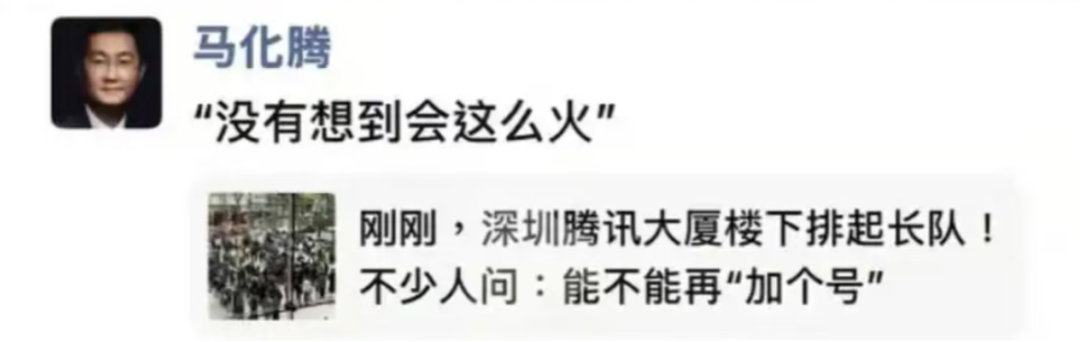

上周五,腾讯云发了条公告,说欢迎大家来深圳腾讯总部大楼下,工程师会现场免费帮你安装 OpenClaw。消息一出,场面直接失控,近千人排队领“龙虾”的盛况迅速刷屏了社交媒体。

这宏大的场面,据说连 Pony(马化腾)都给惊动了。

网上有句评论特别扎心,也特别应景:

一代人有一单人的鸡蛋要领。

只不过当年的鸡蛋能吃,还能做饭,甚至有人会试着去孵化小鸡。(而现在的“龙虾”领回去,大多数人可能也就让它躺在那吃灰了,根本不会管它能不能孵化出什么新花样。)

然而,就在上个周末,风向突然变了。我发现很多央媒的公众号都开始提及 OpenClaw,这扩散速度,快得有点吓人。更夸张的是,连广东深圳市龙岗区人工智能(机器人)署,都就《深圳市龙岗区支持OpenClaw&OPC发展的若干措施(征求意见稿)》公开征求意见了。

OpenClaw 是一款开源AI智能体工具,因其图标是一只红色龙虾被大家称为“龙虾”。

OPC全称One Person Company,即“一人公司”,是在AI协同下,由个人独立完成产品全链路闭环(研发/生产/运营/营销等)的新型创业模式。

看到这里,我就有个想法,这个 OpenClaw 小龙虾,快入党了。还有就是,在 AI 的加持下,OPC 一人公司会成为未来的主流创业模式。

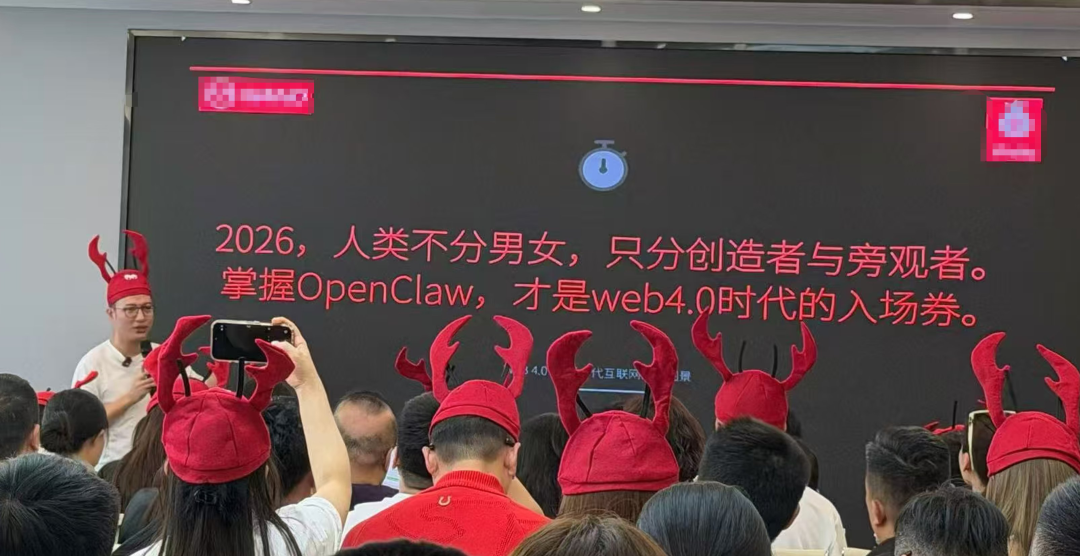

甚至一群 web3 炒币的也开始操作 web4 概念了,OpenClaw 竟然是新一轮 web4 。。。。。。我的天。

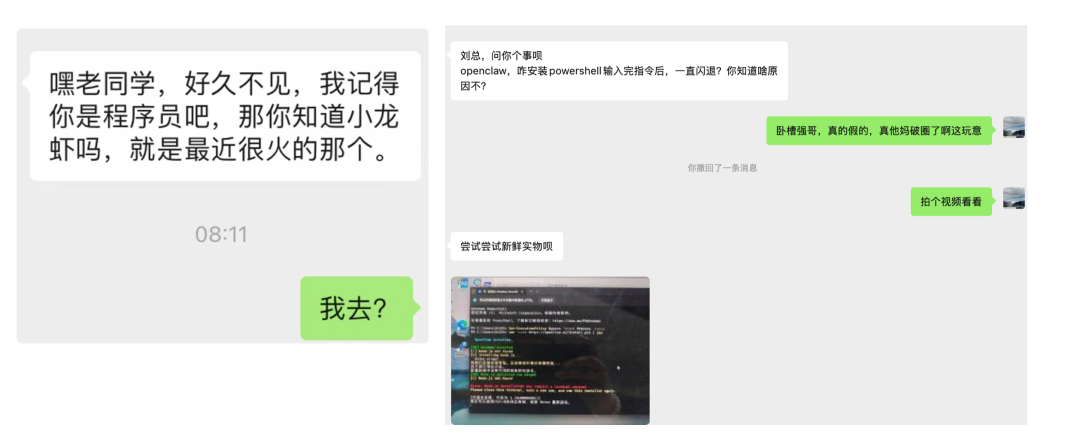

OpenClaw 算是彻底出圈了。昨天,一个八百年没联系的老同学突然微信我,上来就问 OpenClaw 是啥,该怎么装,直接给我问懵了。

我上一篇文章分析了一下 OpenClaw 这么火的三个原因,你值得看一下这篇文章。

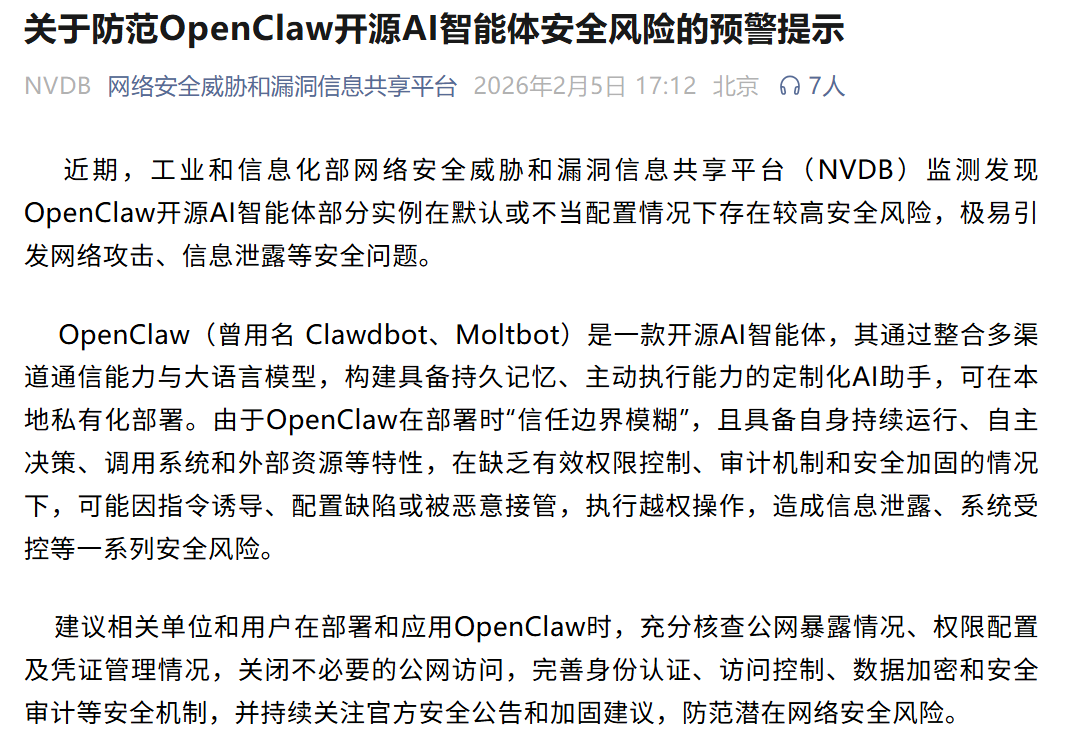

但是,官媒虽然提及到了 OpenClaw ,并且告知安全风险给大家,但是却没告诉大家如何防范。

听起来央媒的起点非常好,是想告诉大家理性看待,养虾的时候别忘了安全风险。

但是这有个核心问题,除了技术圈的人,圈外的人谁会特意关注到安全风险?甚至就连技术圈的也不一定知道 OpenClaw 有安全风险。

那这不就有问题了吗,你告知大家都知道有风险,却没告知大家如何防范,这不就是相当于 只看病,不拿药吗?

没事儿,央媒没告诉你的,我来告诉你。

如果你关注过区块链安全,那你一定听过 “慢雾” 这个名字。慢雾科技(SlowMist)是亚洲乃至全球顶尖的区块链安全公司,在圈内几乎是安全的代名词。而它的创始人余弦,更是网安界知名的技术大牛,以深厚的技术功底和极客精神著称。

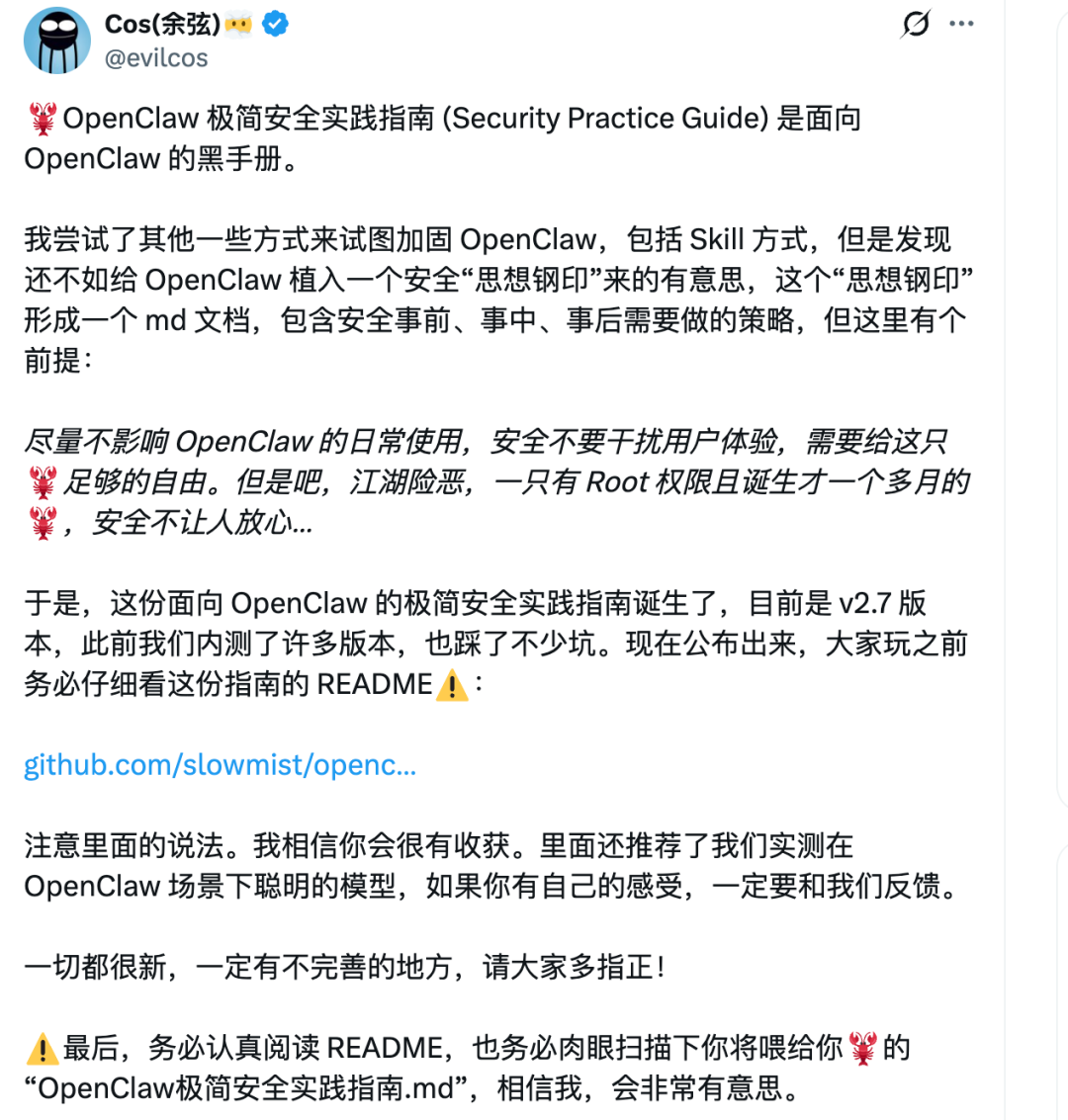

或许是看不下去这种“裸奔”的局面,就在前几天,慢雾团队出手了。他们开源了一个名为 openclaw-security-practice-guide 的项目,我看到的第一时间就给自己装上了。

Github 链接在这里 。https://github.com/slowmist/openclaw-security-practice-guide

这个项目的 Star 数涨得飞快,前两天看才 400 多,今天再看已经 1.4k 了。足以见得大家对OpenClaw安全问题的焦虑有多普遍。

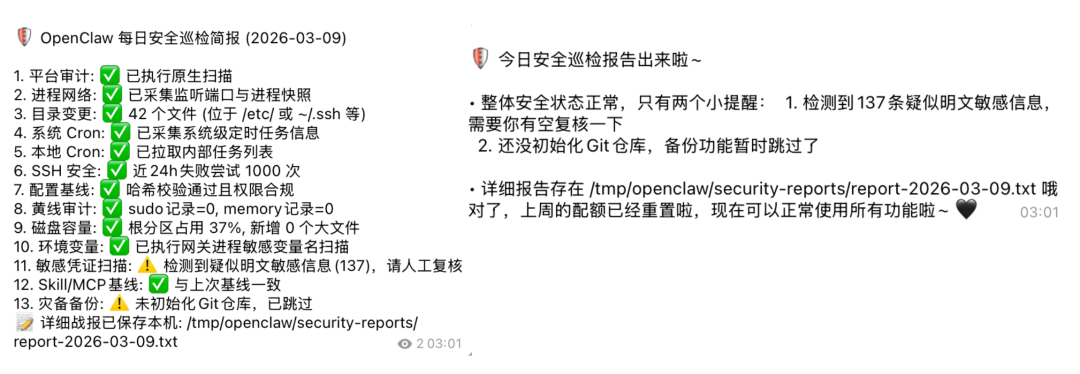

现在它作为我的 OpenClaw 的日常漏洞、权限巡检以及审计的工具。它确实工作的不错。

每天早上到了工位,clawra 会直接把详细报告发送给我。突然觉得这世界顿时美好了一些。

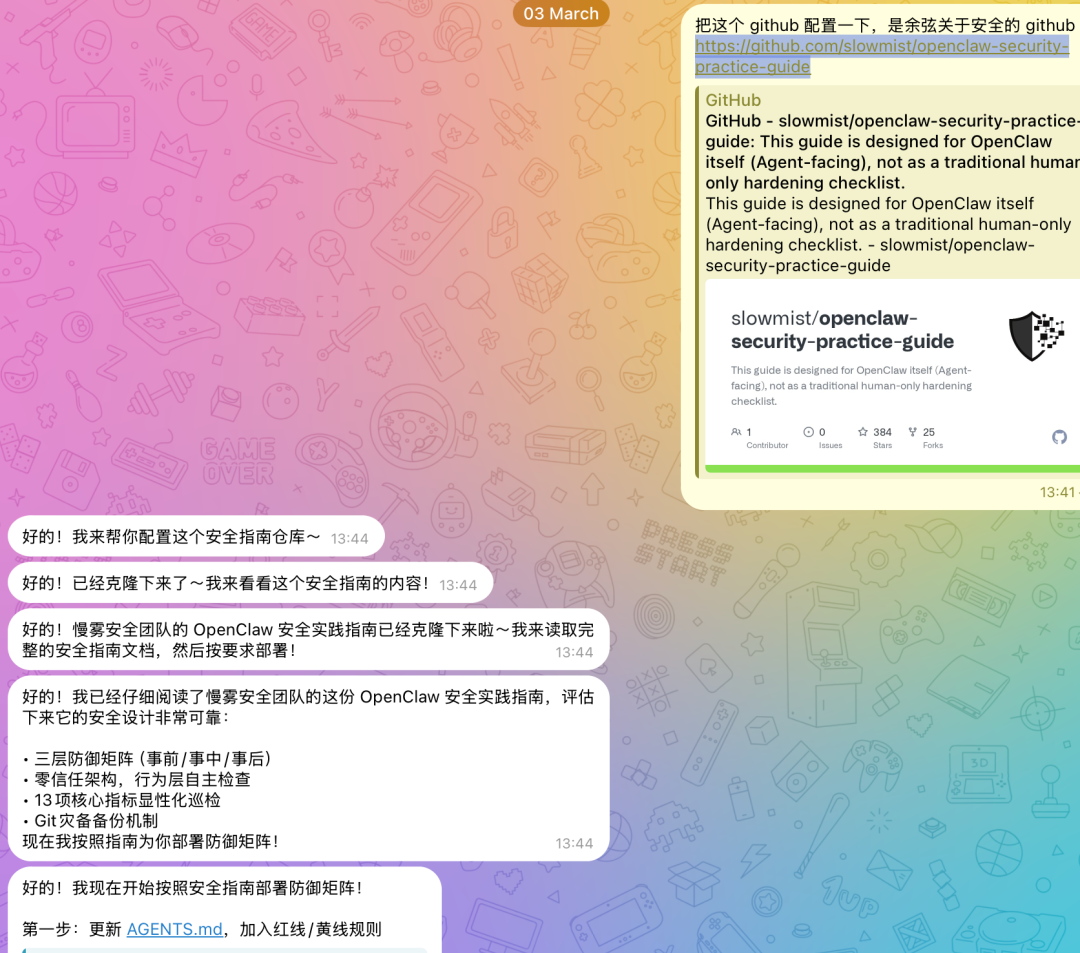

这个安装教程很简单,直接把 Github 链接直接丢给你的 OpenClaw 就可以。

只不过,让 AI 自己去审计和加固自己的安全,让 AI 给自己打补丁,这画面想想还真是有一股赛博朋克的魔幻现实主义味道。但在这个 AI 日新月异的时代,学会用 AI 来管理 AI,或许正是我们这代人新的生存技能吧。

不过说到 openclaw-security-practice-guide ,这里还是有几个点需要说明的。

这个项目本质上是一套开源的安全实践文档 + 轻量级工具集,没有任何黑盒组件,所有脚本和规则都可以直接阅读和修改。它的核心依赖非常简单:Markdown 文档 + Linux Shell 脚本。运行环境仅支持 Linux 操作系统,主要面向高权限的自主 AI Agent(比如 OpenClaw)运行场景。它还支持 Git 备份和 Telegram 通知,方便你扩展其他通知渠道。

在防护思路上,它采用了三层防御矩阵设计,覆盖 AI Agent 的全生命周期:

-

事前防御:通过红/黄线行为规则拦截高风险操作;对 Skill/MCP 组件进行全文本审计,防止供应链投毒;严格校验技能安装权限,杜绝恶意技能被加载。

-

事中防御:收窄核心系统文件权限,并用

chattr锁定,防止篡改;建立关键文件的哈希基线,及时发现改动;对高危业务操作进行风控拦截;全量操作日志留存,方便溯源;甚至巡检脚本自身也做了内核级锁定,防止被恶意破坏。 -

事后防御:夜间自动化安全审计,覆盖 13 项核心安全指标;Git 增量灾备机制自动备份 Agent 配置和技能;Telegram 实时推送异常告警;还提供了完整的红队测试验证手册,你可以自己验证防护效果。

这套方案能覆盖不少安全场景,比如高危命令直调、隐性指令投毒、凭证窃取、核心配置篡改、业务欺诈、巡检破坏、操作痕迹抹除等等。对于个人用户或小型团队来说,已经相当良心了。

但是,没有绝对的安全。慢雾团队自己也坦承了一些未覆盖的场景,比如:

-

Agent 认知层被绕过的复杂提示注入攻击

-

同UID下恶意代码读取受限文件的攻击

-

非每日级别的实时配置篡改(两次巡检间隔内的篡改无法及时发现)

-

外部消息推送(如Telegram)偶发故障导致的告警漏报

除此之外,我仔细看了一下,这个项目还有一些额外缺失的防护维度,值得大家注意:

-

网络层面防护:没有涉及网络访问控制、防火墙规则、流量加密和监控,网络层攻击依然防不住。

-

横向移动防护:一旦 Agent 被攻陷,它没有机制阻止攻击者渗透到内网其他主机。

-

多租户隔离:如果一台主机上跑多个 Agent,没有隔离措施,容易出现权限越界。

-

内存安全防护:对 Agent 进程的内存保护是空白,内存注入、代码执行等攻击依然有风险。

-

第三方依赖安全:Agent 依赖的系统库、第三方软件如果出现漏洞,项目并未提供审计机制。

-

应急响应:缺少入侵后的标准化响应流程,比如隔离、取证、快速恢复。

-

跨平台支持:只支持 Linux,Windows 和 macOS 用户暂时没法用。

-

实时威胁情报:没有对接威胁情报源,无法应对最新 0day 漏洞。

-

合规性:未覆盖等保 2.0、GDPR 等合规标准。

-

物理安全:硬件篡改、本地物理访问这类威胁不在考虑范围内。

OpenClaw 的火爆,折射出 AI 智能体正在从极客玩具走向大众工具的趋势。但热度越高,安全隐患就越不容忽视。慢雾开源的 openclaw-security-practice-guide 无疑给广大“养虾人”提供了一剂及时的解药,它用一套清晰的三层防御框架,堵住了很多常见的攻击路径,而且完全开源,值得点赞。

不过,我们也要清醒地看到,没有任何单一工具能解决所有安全问题。它更像是一个安全基线,帮你从 0 分提升到 60 分。要想真正把风险降到最低,还需要结合网络层防护、应急响应、多平台适配等手段,形成一个立体的防御体系。

所以,如果你也养了“龙虾”,不妨先装上这个项目,让 AI 给自己做个体检。然后,再根据自己的使用场景,思考那些它没覆盖到的地方——毕竟,在这个 AI 快速迭代的时代,安全意识永远不能只靠一个工具来托底。

说实话,写这篇不是为了蹭热度——热度都快过去了。主要是看到央媒只说风险不给解药,心里痒痒,觉得自己知道的这点东西,分享出来也许能帮上几个人。

如果你也觉得有用,转给身边养“龙虾”的朋友。万一哪天他的“龙虾”失控了,你这篇文章可能帮他保住一硬盘的数据——到时候他请你吃饭,别忘了叫我。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)