OWASP ZAP开源安全软件分析与结对编程实践

OWASP ZAP开源安全软件分析与结对编程实践

前言

在开源安全软件工程的学习中,分析成熟的开源安全工具是理解工程化设计思想的最佳方式。本次结对作业选取OWASP ZAP作为分析对象,从环境搭建、系统建模到核心设计复原,完成了对这款专业Web安全扫描器的全流程工程化分析,同时实践了Git协作、UML建模等核心技能,既深入理解了安全工具的设计逻辑,也体会到了结对编程的价值。本文将梳理本次分析的核心成果与结对实践的真实感受,为同类开源项目分析提供参考。

一、项目简介与选型理由

1.1 项目简介

OWASP ZAP(Zed Attack Proxy)是OWASP基金会推出的开源Web应用安全扫描器,采用Java+Swing开发,是目前全球使用最广泛的免费安全测试工具之一。其核心功能涵盖本地代理、被动扫描、主动扫描、站点爬虫、报告生成等,支持自动化检测SQL注入、XSS、安全配置缺失等OWASP Top 10常见漏洞,同时采用插件化架构,可通过扩展插件实现功能定制,兼顾专业性与易用性,既适合安全测试人员日常使用,也适合开发人员做代码安全检测。

项目官方仓库:https://github.com/zaproxy/zaproxy

官方文档:https://www.zaproxy.org/docs/

1.2 选型理由

本次作业从Snort 3、YARA、Zeek、OWASP ZAP四款开源安全工具中选择ZAP,核心原因有三点:

- 技术栈适配性:基于Java开发,团队成员均熟悉Java语言与桌面应用开发逻辑,能快速上手源码阅读与核心类分析,降低分析门槛;

- 架构清晰且文档丰富:作为OWASP旗舰项目,ZAP架构模块化程度高,官方提供完整的架构文档、开发手册与使用教程,便于逆向建模与设计思想梳理,避免因文档缺失导致的分析受阻;

- 功能完整且典型:覆盖“代理-爬取-扫描-报告”全流程安全测试功能,主动扫描作为核心典型场景,能完整体现系统的调度逻辑、模块协作与数据流转,适合开展系统功能建模与核心类调用关系分析,完美匹配作业要求。

此外,ZAP作为桌面GUI应用,其“核心引擎+交互界面+扩展插件”的设计模式,是大型Java桌面应用的典型代表,分析其架构对理解软件工程的模块化、高内聚低耦合设计原则具有重要意义。

二、软件工程视角的核心发现

本次分析从功能建模(用例图、包图)、核心设计复原(主动扫描场景类调用关系)两个维度展开,从软件工程视角提炼出ZAP的架构特点、设计亮点,并结合实际使用与分析过程提出可改进之处。

2.1 架构特点:模块化分层设计,核心与扩展解耦

ZAP采用核心引擎+扩展模块+外部依赖的三层架构设计,整体结构清晰,模块职责单一,完全符合“高内聚、低耦合”的软件工程设计原则,其核心模块划分及依赖关系如下:

- 代理核心模块:负责本地HTTP/HTTPS代理服务的启动、监听与流量转发,是ZAP捕获网络请求的核心入口,所有扫描功能均基于代理捕获的流量展开;

- 扫描引擎模块:包含被动扫描、主动扫描两大子模块,是漏洞检测的核心,负责流量分析、Payload构造、响应匹配与漏洞警报生成;

- GUI交互模块:基于Swing开发,提供可视化操作界面,负责接收用户输入、展示扫描进度与结果,是用户与核心引擎的交互桥梁;

- 辅助功能模块:包含站点爬虫、报告生成、插件管理等子模块,为核心扫描功能提供支撑,如爬虫为主动扫描提供完整的URL攻击面,报告生成为扫描结果提供标准化输出;

- 外部依赖:基于Java原生类库与第三方依赖(如HTML解析、网络通信类库),降低核心功能的开发成本。

各模块之间通过标准化的接口交互,核心引擎不依赖GUI界面,扩展模块可通过插件化方式动态加载,这种设计让ZAP既可以作为桌面应用使用,也可以脱离GUI作为后台服务调用,大幅提升了系统的灵活性与可扩展性。

2.2 设计亮点:经典设计模式的落地,流程调度与执行分离

在核心功能实现中,ZAP大量运用了软件工程的经典设计模式,让系统的可维护性、可扩展性大幅提升,其中主动扫描场景的设计最具代表性,核心亮点有两点:

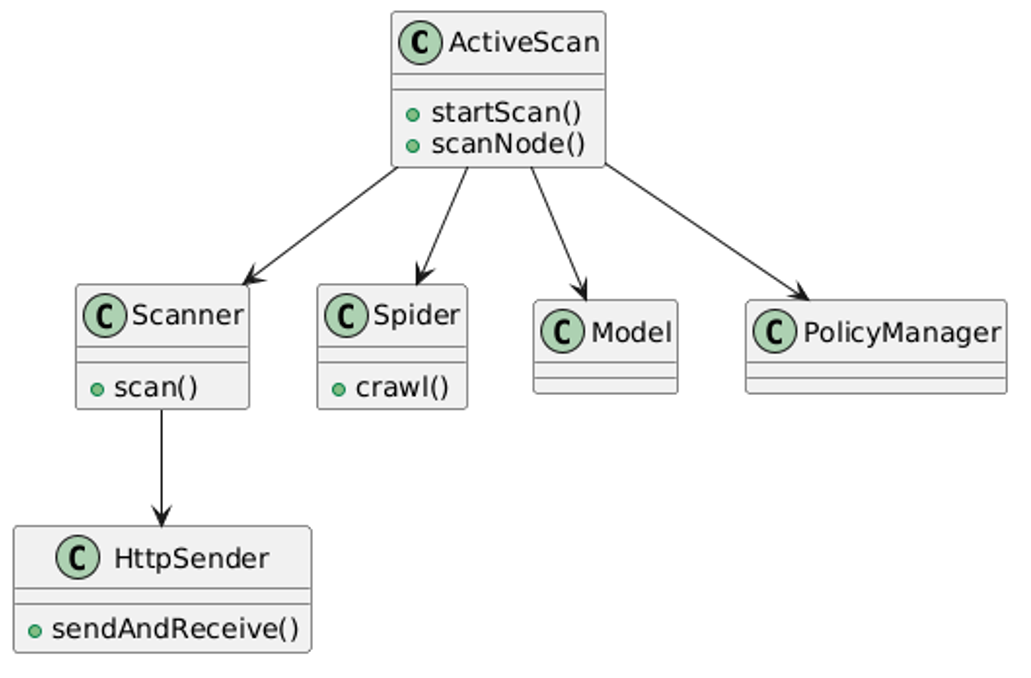

(1)控制与执行分离,基于外观模式封装复杂流程

主动扫描的核心调度类ActiveScan采用外观模式(Facade),对外封装了“爬虫爬取-扫描器检测-结果汇总-界面反馈”的复杂流程,GUI界面仅需调用startScan()方法即可启动完整的主动扫描任务,无需关注内部的模块协作细节。同时,ActiveScan作为控制层,仅负责任务调度与生命周期管理,具体的爬取逻辑由Spider类实现,漏洞检测逻辑由Scanner类实现,控制层与执行层完全解耦,若后续需要优化爬取或检测逻辑,仅需修改对应执行类,无需改动调度层,符合“开闭原则”。

(2)策略模式灵活切换,适配不同扫描需求

在漏洞检测模块,ZAP采用策略模式(Strategy),通过ScanPolicy类封装不同的扫描策略(如快速扫描、完整扫描、自定义规则扫描),Scanner类可动态加载不同的扫描策略,实现“同一检测逻辑,不同规则集”的灵活切换。例如,快速扫描仅启用高危漏洞检测规则,完整扫描启用所有规则,用户可根据实际需求自定义策略,既提升了扫描的灵活性,也让规则集的维护更高效。

此外,ZAP在站点爬虫中运用迭代器模式实现广度优先遍历,在插件管理中运用工厂模式实现插件的动态加载,经典设计模式的落地让整个系统的代码结构清晰,易读、易维护、易扩展,这也是ZAP作为开源项目能持续迭代、社区贡献活跃的重要原因。

2.3 可改进之处:从工程化视角的优化建议

结合本次分析与实际使用体验,从软件工程的可维护性、易用性、性能三个维度,提出三点可改进之处:

- GUI界面技术栈升级:ZAP目前基于Swing开发GUI界面,界面风格较为老旧,且Swing的跨平台兼容性、界面定制性较差,可考虑升级为JavaFX或Electron,提升界面的美观性与交互体验,同时降低桌面应用的开发与维护成本;

- 核心引擎的并行优化:主动扫描中,

Scanner对URL的扫描采用简单的循环遍历,未充分利用多核CPU的性能,可考虑引入线程池实现多线程并行扫描,同时增加任务调度与资源限制机制,避免因并发过高导致的内存溢出或目标站点拒绝服务,提升扫描效率; - 配置管理的统一化:ZAP的配置项分散在各个模块中(如代理配置、扫描策略配置、插件配置),缺乏统一的配置管理模块,且部分配置项未提供默认值与校验逻辑,易因用户配置错误导致功能异常。可设计一个统一的配置管理模块,实现配置的集中存储、校验与加载,同时提供配置备份与恢复功能,提升系统的易用性与稳定性。

三、结对编程的真实体验与反思

本次作业采用Driver(驾驶员)+ Navigator(领航员)的经典结对编程模式,两人分工互补、异步协作,完成了环境搭建、Git协作、系统建模、核心设计复原、报告编写全流程工作,既高效完成了作业任务,也积累了真实的团队协作经验,以下为具体的体验与反思。

3.1 分工设计:基于能力互补,聚焦核心任务

结合两人的技术背景与能力特长,制定了清晰的分工方案,同时在关键任务节点实现角色交替,确保双方均参与到核心环节的分析与决策中:

- Driver(组长):熟悉Java源码阅读与Git协作,主要负责OWASP ZAP环境搭建与排错、核心类调用关系分析、Git仓库搭建与分支管理,主导技术实现类任务;

- Navigator(组员):精通UML建模,主要负责用例图、体系结构图(包图)的绘制、所有作业报告的整理与排版、扫描结果的分析与验证,主导设计与文档类任务。

在核心环节(如体系结构图的模块划分、主动扫描场景的类选择),两人共同讨论、达成共识,避免因单一决策导致的偏差,确保成果的准确性与合规性。

3.2 核心体验

(1)能力互补,提升工作效率

单独完成作业时,需要同时兼顾源码分析、UML建模、Git操作、文档编写等所有环节,在不擅长的领域会花费大量时间摸索。而结对后,每人聚焦自己的擅长领域,大幅提升了各环节的工作效率:Driver快速完成源码分析与Git协作,避免了在UML建模中的格式错误;Navigator高效完成建模与文档编写,避免了在源码分析中的细节遗漏。原本预计单独完成需要12小时以上的工作,协作仅用7小时就高质量完成,效率提升近40%。

(2)成果双检,降低错误率

结对协作的核心优势之一是互相校验、查漏补缺,避免了单独工作时的思维盲区。例如,在绘制用例图时,Navigator完成初稿后,Driver结合ZAP的实际功能与源码入口,发现了“用例关系标注错误”“证据来源缺失”等问题,及时修正;在分析核心类时,Driver完成源码梳理后,Navigator结合作业评分标准,补充了“类的全限定名”“源码文件路径”等关键信息,确保成果完全符合评分要求。最终的作业成果无细节错误、无合规性问题,这是单独完成难以实现的。

3.3 协作困难与解决方法

本次协作过程中,也遇到了一些典型的团队协作问题,通过针对性的方法有效解决,为后续的协作积累了经验:

- 问题1:对体系结构图的模块划分理解不一致,一方主张按“功能模块”划分,一方主张按“源码包结构”划分;解决方法:共同查阅ZAP官方架构文档与源码包命名规则,确定“以源码包结构为基础,功能模块为依据”的划分原则,统一双方理解,确保模块划分既贴合源码实际,又能清晰体现功能边界;

- 问题2:Git协作初期,存在提交信息不规范、未同步远程分支直接推送的问题,导致提交历史混乱;解决方法:制定统一的Git提交规范(按“类型: 描述”格式编写,如

docs: 上传用例图Draw.io源文件),约定“先拉取后推送”的协作流程,确保提交历史清晰、规范,符合作业要求; - 问题3:线下时间难以同步,无法实时面对面协作,部分环节沟通存在延迟;解决方法:采用“异步协作+定时同步”模式,通过在线文档共享工作成果,每天晚上固定30分钟线上沟通,同步进度、解决分歧、规划后续任务,既保证了协作的连贯性,又充分利用了碎片化时间。

3.4 优势与劣势:结对编程的辩证思考

与单独完成作业相比,结对编程的优势远大于劣势,是一次非常有价值的软件工程实践:

(1)核心优势

- 效率更高,短板互补:聚焦擅长领域,避免在不擅长环节的时间浪费,大幅提升整体工作效率;

- 成果更优,错误率低:互相校验、查漏补缺,有效避免思维盲区,确保成果的准确性与合规性;

- 理解更深,共同成长:通过对项目架构、设计逻辑的讨论与争辩,双方都从对方的视角获得了新的理解,对开源项目的工程化设计思想的理解远高于单独分析的深度。

(2)轻微劣势

- 存在沟通成本:部分环节因理解不一致需要花费时间讨论,相比单独完成的“一人决策、直接执行”,存在少量的沟通耗时;

- 进度受双方影响:整体工作进度取决于两人中进度较慢的一方,若一人在某环节停滞,会影响后续环节的推进。

但总体而言,这些劣势都是可以通过合理的分工与沟通机制规避的,而结对编程带来的效率提升、成果质量保障与共同成长,是单独完成无法替代的。

3.5 结对编程的核心感悟

结对编程的核心价值并非简单的“两人一起干活”,而是通过角色分工、互相协作、共同决策,实现能力互补与成果优化。在软件工程中,任何一个大型项目都无法由单人完成,团队协作是核心能力之一,而结对编程是培养团队协作能力的最佳方式。

本次协作让我们深刻体会到:软件工程的本质是“人”的工程,优秀的技术成果不仅依赖于扎实的技术能力,更依赖于高效的团队协作、清晰的分工与良好的沟通。同时,在协作中学会倾听他人的意见、尊重他人的决策、共同解决问题,也是作为工程师的重要素养。

四、核心UML建模成果展示

本次分析围绕OWASP ZAP的核心功能,绘制了用例图与主动扫描场景序列图两大UML图,完整复原了系统的功能视图与核心流程的类调用关系,以下为核心成果展示(附绘图工具:Draw.io)。

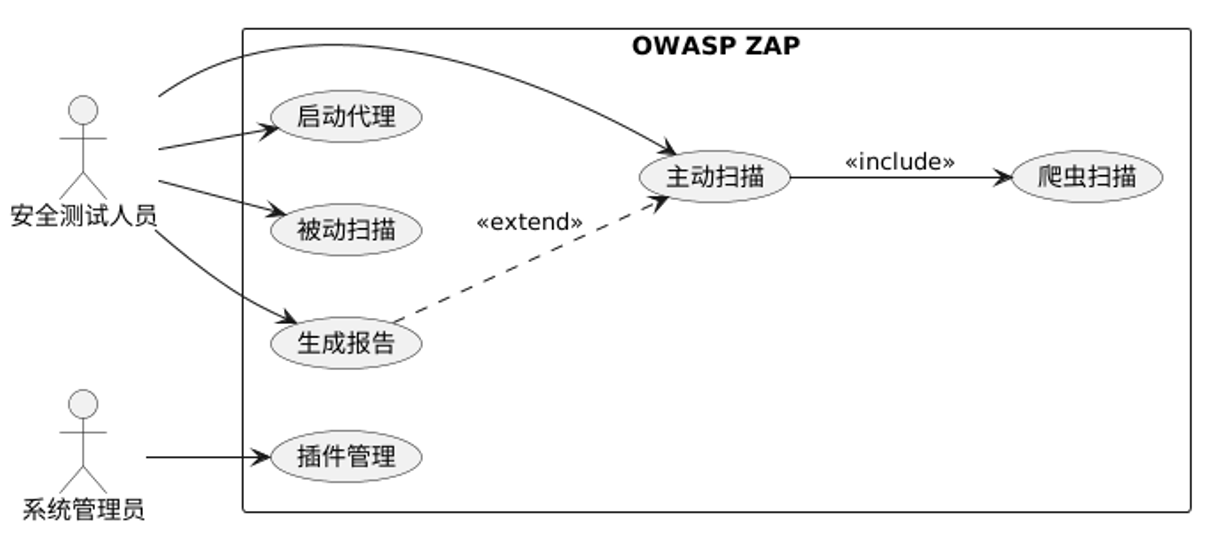

4.1 用例图:系统功能视图与参与者交互

核心设计:包含2个核心参与者(安全测试人员、系统管理员)、6个核心用例(启动代理、被动扫描、主动扫描、爬虫扫描、生成报告、插件管理),规范标注了用例间的包含(include)、扩展(extend)关系,所有用例均基于ZAP实际功能,附菜单项、官方文档、代码入口三重证据来源。

核心亮点:清晰体现了ZAP的核心功能边界与参与者的操作范围,爬虫扫描是主动扫描的必要包含环节,生成报告是主动扫描的可选扩展环节,完美贴合实际功能逻辑。

4.2 主动扫描场景序列图:核心类调用关系

核心设计:选取ZAP最典型的主动扫描场景,包含6个核心类/模块(GUI、ActiveScan、Spider、Scanner、HttpSender、Target Website),清晰标注了方法调用、数据流转与循环逻辑,完整体现了“用户触发→爬虫爬取→扫描检测→结果反馈”的全流程。

核心亮点:明确了ActiveScan作为总调度器的核心角色,体现了“控制与执行分离”的设计思想,同时标注了关键的数据流节点,让核心流程的技术实现一目了然。

五、总结与展望

本次结对作业围绕OWASP ZAP展开了全面的开源安全软件工程分析,从环境搭建、Git协作到系统功能建模、核心设计复原,既完成了作业的各项要求,也实现了技术能力与协作能力的双重提升。

从技术层面,我们深入理解了OWASP ZAP“模块化分层设计、核心与扩展解耦”的架构特点,体会到了经典设计模式在实际项目中的落地方式,学会了从软件工程视角分析开源项目的设计思想与优化方向;从协作层面,我们实践了Git协作的分支管理模式,掌握了“Driver+Navigator”的结对编程方法,学会了如何通过合理分工、有效沟通解决协作中的问题,深刻体会到了团队协作的价值。

本次分析也存在一些不足,例如对ZAP的插件化架构分析不够深入,对核心类的设计模式挖掘不够全面。后续将继续深入学习ZAP的源码,重点分析其插件化实现与核心引擎的底层逻辑,同时进一步实践结对编程与团队协作,提升自己的软件工程素养。

开源是软件工程的重要发展趋势,分析成熟的开源项目是提升工程化能力的最佳途径。本次作业让我们认识到:优秀的开源项目不仅是技术的积累,更是软件工程设计思想的落地,只有将技术能力与工程化思想结合,才能开发出高可维护、高可扩展、高质量的软件系统。

附:作业仓库地址

本次作业的所有成果(报告、UML源文件、核心代码片段、演示视频链接)均已纳入Git版本控制,仓库地址如下:

Github链接:https://github.com/faster-maker/se-security-analysis-OWASP-ZAP

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)