OAuth2.0

·

OAuth2.0 全面解析,覆盖 Java/Python 生态,避开纯理论,聚焦实际应用。

一、先搞懂:OAuth2.0 到底是什么?

核心定义

OAuth2.0 是一种开放的授权协议,核心解决「第三方应用无需获取用户账号密码,即可获得用户授权访问特定资源」的问题,本质是「授权而非认证」(认证是确认身份,授权是确认能访问什么资源)。

核心价值(解决的痛点)

- 避免用户向第三方应用暴露核心账号密码(比如用微信登录第三方 APP,不用告诉 APP 你的微信密码);

- 权限可管控(比如仅授权 APP 读取你的昵称头像,而非所有微信数据);

- 授权可回收(用户可随时取消第三方 APP 的授权);

- 微服务 / 多系统场景下实现统一授权 + 单点登录(SSO)。

核心角色(必须分清)

表格

| 角色 | 说明 | 举例 |

|---|---|---|

| 资源所有者(Resource Owner) | 授权的主体(通常是用户) | 你(微信用户) |

| 客户端(Client) | 申请授权的第三方应用 | 用微信登录的某电商 APP |

| 授权服务器(Authorization Server) | 颁发授权令牌的服务器(核心) | 微信授权服务器 |

| 资源服务器(Resource Server) | 存储用户资源的服务器,验证令牌后提供资源 | 微信用户信息服务器(头像 / 昵称) |

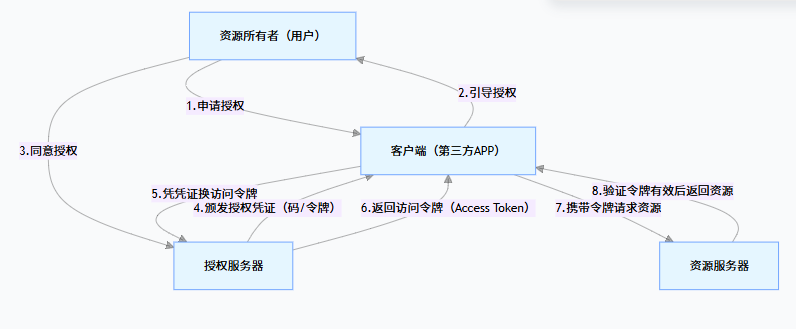

二、OAuth2.0 核心流程(通用版)

所有授权模式都基于这个核心流程,理解它就掌握了 OAuth2.0 的本质:

三、OAuth2.0 4 种核心授权模式(落地选型关键)

不同场景选不同模式,架构师需根据「安全性、开发成本、使用场景」选择:

表格

| 授权模式 | 核心流程 | 适用场景 | 安全性 | 典型案例 |

|---|---|---|---|---|

| 1. 授权码模式(Authorization Code) | 客户端先获取「授权码」,再用码换「访问令牌」(多一步跳转) | 有服务端的 Web 应用、微服务统一登录(最常用) | 最高 | 微信网页授权、GitHub 登录 |

| 2. 简化模式(Implicit) | 直接返回访问令牌(无授权码步骤),令牌通过前端传递 | 纯前端应用(SPA)、无服务端的静态页面 | 中 | 前端单页应用登录 |

| 3. 密码模式(Password) | 用户直接把账号密码给客户端,客户端用密码换令牌 | 高度信任的内部应用(仅限企业内网) | 低 | 企业内部系统、自研 APP |

| 4. 客户端凭证模式(Client Credentials) | 无用户参与,客户端用自身凭证(client_id+secret)换令牌 | 服务间调用(无用户上下文) | 中 | 微服务间后台接口调用 |

重点:架构师必选「授权码模式」的场景

90% 的外部授权 / 统一登录场景,优先选授权码模式,原因:

- 访问令牌不会暴露在前端(通过服务端换码),避免令牌泄露;

- 支持刷新令牌(Refresh Token),令牌过期后无需重新登录;

- 可扩展权限范围(Scope),精准控制资源访问权限。

四、核心令牌说明(落地必懂)

表格

| 令牌类型 | 作用 | 有效期 |

|---|---|---|

| 授权码(Code) | 临时凭证,用于换访问令牌,一次性有效 | 短(几分钟) |

| 访问令牌(Access Token) | 核心凭证,资源服务器验证后提供资源 | 短(1 小时) |

| 刷新令牌(Refresh Token) | 访问令牌过期后,无需重新授权,直接换新的访问令牌 | 长(7-30 天) |

关键设计原则:

- 访问令牌有效期要短(降低泄露风险);

- 刷新令牌要存储在服务端(前端仅存访问令牌);

- 令牌建议用 JWT 格式(可携带用户基础信息,减少数据库查询)。

五、OAuth2.0 落地解决方案(Java + Python 双生态)

1. 授权服务器搭建(核心)

表格

| 生态 | 成熟解决方案 | 适用场景 |

|---|---|---|

| Java | 1. Spring Security OAuth2(主流,Spring 生态无缝)2. Keycloak(开源企业级,内置 OAuth2)3. Auth Server(阿里 / 美团开源) | 微服务、企业级系统 |

| Python | 1. Authlib(最成熟,支持 FastAPI/Flask)2. Django OAuth Toolkit | 轻量应用、FastAPI 微服务 |

2. 客户端接入(第三方应用 / 微服务)

表格

| 生态 | 接入方式 |

|---|---|

| Java | 1. Spring Security OAuth2 Client(注解式接入,一键对接)2. RestTemplate 手动调用授权接口 |

| Python | 1. Authlib 客户端(FastAPI/Flask 装饰器接入)2. Requests 手动调用授权接口 |

3. 资源服务器验证(保护 API)

表格

| 生态 | 验证方式 |

|---|---|

| Java | Spring Security OAuth2 Resource Server(JWT 验证、Scope 权限控制) |

| Python | FastAPI 中间件 + JWT 解码(PyJWT)+ Scope 校验 |

六、实战示例(最常用的授权码模式)

场景:用自研 OAuth2.0 授权服务器实现统一登录(Java + Python 混合微服务)

1. 核心流程(授权码模式)

- 用户访问 Python 微服务(FastAPI),未登录则跳转到 Java 授权服务器登录页;

- 用户输入账号密码,授权服务器验证后返回授权码,重定向回 Python 客户端;

- Python 客户端用授权码 + client_id + client_secret 调用授权服务器接口,换取 Access Token + Refresh Token;

- Python 客户端携带 Access Token 调用 Java 资源服务器的用户信息接口;

- 资源服务器验证 Token 有效后,返回用户信息,完成登录。

2. 关键代码片段(简化版)

Python 客户端(FastAPI + Authlib)

python

运行

from authlib.integrations.starlette_client import OAuth

from fastapi import FastAPI, RedirectResponse

app = FastAPI()

oauth = OAuth()

# 配置授权服务器

oauth.register(

name='my_oauth_server',

client_id='python-client-123',

client_secret='python-secret-456',

authorize_url='http://java-oauth-server:8080/oauth/authorize', # Java授权服务器地址

token_url='http://java-oauth-server:8080/oauth/token',

client_kwargs={'scope': 'user.info'} # 申请的权限范围

)

# 登录跳转

@app.get('/login')

async def login():

redirect_uri = 'http://python-client:8000/callback' # 回调地址

return await oauth.my_oauth_server.authorize_redirect(request, redirect_uri)

# 回调换令牌

@app.get('/callback')

async def callback(request):

token = await oauth.my_oauth_server.authorize_access_token(request)

# 用令牌调用资源服务器

user_info = await oauth.my_oauth_server.get('http://java-resource-server:8081/user/info', token=token)

return {'user': user_info.json(), 'token': token}

Java 资源服务器(Spring Boot)

java

运行

@Configuration

@EnableResourceServer

public class ResourceServerConfig extends ResourceServerConfigurerAdapter {

// 配置JWT验证

@Bean

public JwtAccessTokenConverter accessTokenConverter() {

JwtAccessTokenConverter converter = new JwtAccessTokenConverter();

converter.setSigningKey("my-jwt-secret"); // 与授权服务器一致

return converter;

}

@Override

public void configure(HttpSecurity http) throws Exception {

http.authorizeRequests()

.antMatchers("/user/info").hasScope("user.info") // 校验权限范围

.anyRequest().authenticated();

}

}

// 用户信息接口

@RestController

@RequestMapping("/user")

public class UserController {

@GetMapping("/info")

public Map<String, String> getUserInfo(Principal principal) {

Map<String, String> info = new HashMap<>();

info.put("username", principal.getName());

info.put("role", "admin");

return info;

}

}

七、架构师落地注意事项(避坑指南)

- 安全性:

- 所有授权接口必须用 HTTPS(防止令牌被抓包);

- Client Secret 必须存储在服务端,前端禁止暴露;

- 授权码必须一次性有效,刷新令牌需做黑名单管理(防止泄露后滥用)。

- 性能:

- 访问令牌用 JWT(无需每次查数据库验证);

- 令牌验证逻辑放在网关层(APISIX/Spring Cloud Gateway),减少服务层重复校验。

- 兼容与扩展:

- 微服务场景下,统一用 OAuth2.0 实现 SSO,避免多套登录体系;

- 支持 Scope 细粒度权限(如 user.read、order.write),而非仅粗粒度角色。

- 生态适配:

- Java 优先用 Spring Security OAuth2(生态无缝);

- Python 优先用 Authlib(成熟、轻量);

- 企业级场景直接用 Keycloak(开箱即用,无需自研授权服务器)。

总结

- OAuth2.0 核心是「授权而非认证」,4 种授权模式中授权码模式是最安全、最常用的;

- 落地关键是「授权服务器 + 客户端 + 资源服务器」三层架构,Java/Python 均有成熟的开源组件支持;

- 企业级场景优先选 Keycloak(内置完整 OAuth2.0+RBAC),避免自研授权服务器的安全风险;

- 微服务混合生态下,用 OAuth2.0 实现统一授权 + SSO,是架构师的最优选择。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)