离开运维行业十年后,再次进入网络安全行业之二 网络通信模式

一、网络通信模式

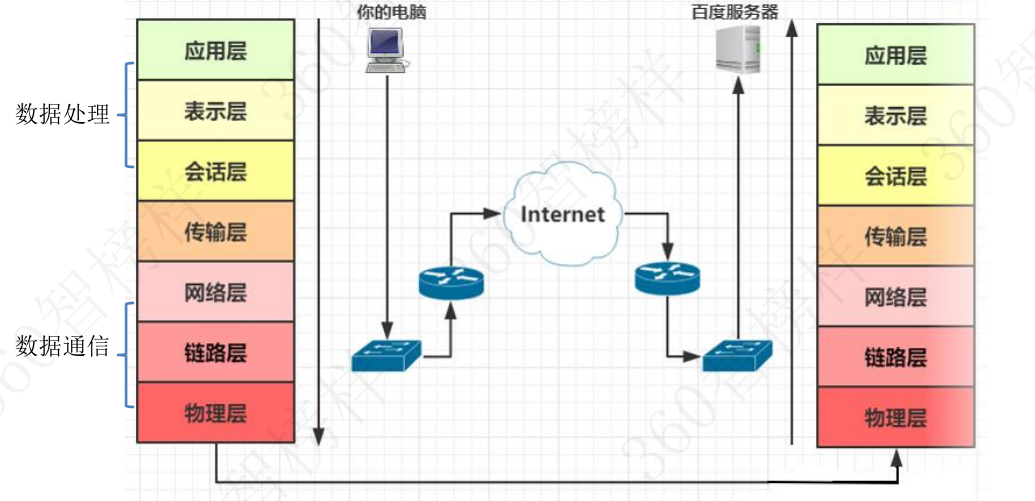

(一)、ISO模型

ISO模型的定义

ISO模型(OSI模型,Open Systems Interconnection Reference Model)是由国际标准化组织(ISO)提出的网络通信框架,用于标准化不同系统间的通信协议。简而言之就是进行“数据封装”和“数据解封”的过程,该模型将网络通信分为七层,每层负责特定的功能,确保不同厂商的设备能够兼容和协同工作。七层结构如下:

- 物理层:负责物理介质上的原始比特流传输,如电缆、光纤等。

- 数据链路层:提供节点间的可靠数据传输,处理帧同步、错误检测(如MAC地址)。

- 网络层:管理数据包的路由和转发(如IP协议)。

- 传输层:确保端到端的可靠数据传输(如TCP/UDP协议)。

- 会话层:建立、管理和终止会话连接。

- 表示层:处理数据格式转换、加密/解密。

- 应用层:直接为用户应用程序提供接口(如HTTP、FTP协议)。

ISO模型的运用

网络设计与故障排查

分层结构便于定位问题。例如,若网页无法打开,可从应用层(HTTP协议)向下排查至物理层(网络连接状态)。

协议开发与标准化

每层协议独立设计,如TCP/IP协议栈虽未严格遵循OSI七层,但借鉴了分层思想,实现跨平台兼容。

教学与学习工具

OSI模型是网络课程的核心内容,帮助理解各层功能及协议交互,如路由器工作在网络层,交换机在数据链路层。

设备兼容性

厂商依据分层标准开发硬件(如网卡、路由器),确保不同品牌设备能协同工作。

安全策略实施

分层安全措施可针对性部署,如在传输层使用TLS加密,网络层配置防火墙。

实际案例

- HTTP通信:用户访问网站时,数据从应用层(HTTP请求)逐层封装,经传输层(TCP)、网络层(IP)最终以比特流形式传输。

- VPN技术:在传输层或网络层加密数据,确保通信安全。

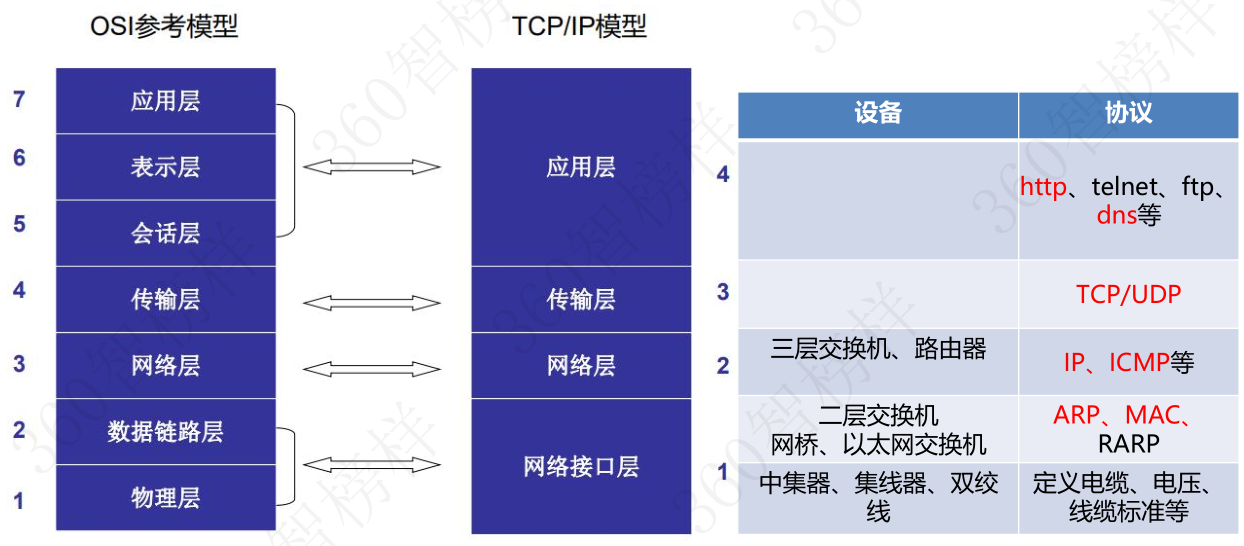

(二)、TCP/IP模型

TCP/IP模型的定义

TCP/IP模型是一种网络通信协议套件,用于定义设备如何在网络中通信。它由四层组成,每一层负责特定的功能:

- 应用层:处理高级协议,如HTTP、FTP、SMTP,直接与用户应用程序交互。

- 传输层:提供端到端通信,主要协议为TCP(可靠传输)和UDP(高效传输)。

- 网络层:负责数据包的路由和转发,核心协议是IP(Internet Protocol)。

- 网络接口层:管理物理网络连接,包括硬件设备驱动和物理介质。

TCP/IP模型的运用

TCP/IP模型广泛应用于现代网络通信中,以下是其典型应用场景:

互联网通信

作为互联网的基础协议,TCP/IP确保全球设备能够互联互通。例如,网页浏览(HTTP)、电子邮件(SMTP)均依赖该模型。

局域网(LAN)与广域网(WAN)

企业网络和家庭网络通过TCP/IP实现内部设备间的数据传输,同时连接外部网络资源。

物联网(IoT)

智能设备通过TCP/IP协议与云端或其他设备交互,实现远程控制和数据采集。

云计算与分布式系统

云服务依赖TCP/IP模型提供稳定的数据传输,支持分布式计算和存储资源的协同工作。

关键协议示例

- HTTP/HTTPS(应用层):用于网页数据传输。

- TCP(传输层):确保数据完整性和顺序,如文件下载。

- IP(网络层):定义数据包寻址和路由逻辑。

- Ethernet/Wi-Fi(网络接口层):处理物理网络连接。

与OSI模型的对比

ISO模型虽为理论框架,但实际网络(如互联网应用中,OSI的会话层和表示层功能被合并到TCP/IP的应用层中)多采用TCP/IP模型比OSI七层模型更简化,两者结合使用可更全面理解网络通信。

二、传输层核心协议

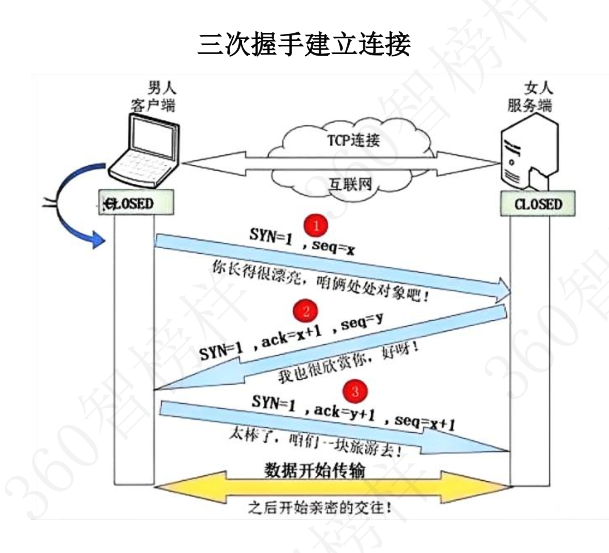

(一)、TCP协议(传输控制协议)

TCP(Transmission Control Protocol)是一种面向连接的、可靠的传输层协议。它通过三次握手建立连接,确保数据有序、无差错地传输。TCP提供流量控制和拥塞控制机制,适用于对可靠性要求高的场景(如网页浏览、文件传输)。

- 可靠性:通过确认应答(ACK)、超时重传、序列号机制保证数据完整。

- 流量控制:滑动窗口机制动态调整发送速率,避免接收方缓冲区溢出。

- 拥塞控制:慢启动、拥塞避免、快速重传等算法减少网络拥塞。

-

特点:

- 面向连接:在数据传输前,需要通过“三次握手”建立连接,确保通信双方都准备好。

- 可靠传输:通过序号、确认应答、超时重传等机制保证数据能够准确无误地送达。

- 流量控制:接收方通过窗口通告机制控制发送方的发送速率,避免接收方缓冲区溢出。

- 拥塞控制:网络拥塞时,通过慢启动、拥塞避免等算法调整发送速率,避免加剧网络拥塞。

- 面向字节流:将应用层传递下来的数据视为无结构的字节流进行传输。

- 提供全双工通信:连接双方可以同时发送和接收数据。

- 适用场景:适用于要求数据准确、完整到达的应用,如文件传输(FTP)、网页浏览(HTTP/HTTPS)、电子邮件(SMTP/POP3/IMAP)等。

- 建立连接(三次握手):

- 客户端发送SYN报文($SYN=1, seq=x$)。

- 服务器响应SYN+ACK报文($SYN=1, ACK=1, seq=y, ack=x+1$)。

- 客户端发送ACK报文($ACK=1, seq=x+1, ack=y+1$)。 连接建立后,双方状态进入$ESTABLISHED$。

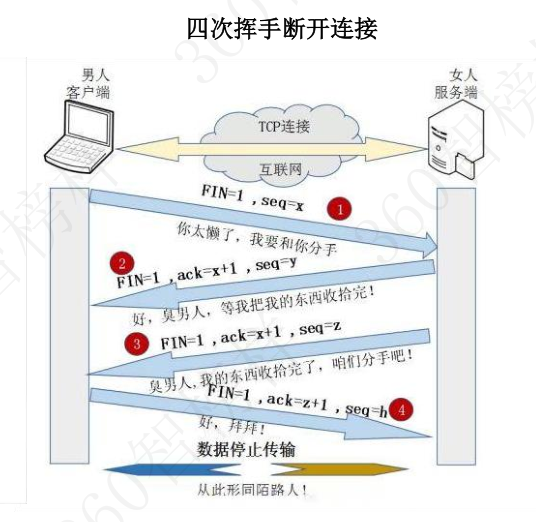

- 释放连接(四次挥手):

- 主动方发送FIN报文($FIN=1, seq=u$)。

- 被动方响应ACK报文($ACK=1, seq=v, ack=u+1$)。

- 被动方发送FIN报文($FIN=1, seq=w, ack=u+1$)。

- 主动方发送ACK报文($ACK=1, seq=u+1, ack=w+1$)。 等待$2MSL$(最长报文段寿命)后连接完全关闭。

(二)、UDP协议(用户数据报协议)

UDP(User Datagram Protocol)是无连接的、不可靠的传输层协议。它不保证数据顺序或可靠性,但开销低、传输速度快,适用于实时性要求高的场景(如视频流、在线游戏)。

- 无连接:无需建立连接,直接发送数据包。

- 低延迟:无确认重传机制,减少协议处理时间。

- 适用场景:DNS查询、VoIP等对实时性敏感的应用。

-

特点:

- 无连接:发送数据前不需要建立连接,直接发送。

- 不可靠传输:不保证数据一定能送达,也不保证顺序正确。没有确认、重传、流量控制、拥塞控制机制。

- 面向报文:对应用层传递下来的报文添加首部后直接发送,保留报文边界。

- 开销小:首部简单(仅8字节),传输效率高。

- 支持广播和多播。

- 适用场景:适用于对实时性要求高、能容忍少量数据丢失的应用,如实时音视频传输(VoIP、视频会议)、在线游戏、DNS查询、SNMP网络管理等。

- 首部格式:

- 源端口(2字节)

- 目的端口(2字节)

- 长度(2字节)

- 校验和(2字节)

其他协议

- SCTP(Stream Control Transmission Protocol):结合TCP和UDP特点,支持多宿主和多流传输,用于电信领域。

- QUIC:基于UDP的改进协议,集成TLS加密,提升HTTP/3性能。

核心对比

| 特性 | TCP | UDP |

|---|---|---|

| 连接性 | 面向连接(需握手) | 无连接 |

| 可靠性 | 高(有序、不丢、不重、不误) | 低(尽力交付) |

| 流量控制 | 有(滑动窗口) | 无 |

| 拥塞控制 | 有 | 无 |

| 传输单位 | 字节流 | 数据报文段 |

| 首部开销 | 大($20$字节起) | 小($8$字节) |

| 速度 | 相对较慢 | 相对较快 |

| 应用举例 | Web、FTP、Email | DNS、VoIP、直播、简单网络管理 |

总结

传输层通过TCP和UDP这两大核心协议,为上层应用提供了两种截然不同的传输服务模式:

- TCP:牺牲部分速度和效率,换取数据传输的可靠性和有序性。适合文件传输、电子邮件等需可靠传输的场景。

- UDP:牺牲可靠性,换取速度和低延迟。适合实时应用,容忍少量数据丢失但要求低延迟。

三、DDOS攻击

(一)、DDOS 攻击的定义

分布式拒绝服务(DDoS)攻击是一种通过大量恶意流量淹没目标服务器、网络或服务,导致其无法正常响应合法用户请求的网络攻击行为。攻击者通常利用僵尸网络(Botnet)发起攻击,这些僵尸网络由感染恶意软件的设备组成。

(二)、攻击原理

- 僵尸网络控制

攻击者通过木马程序控制大量设备(如物联网设备、服务器),形成僵尸网络(Botnet)。 - 流量洪泛

控制僵尸网络向目标发送海量请求,例如:- SYN洪水攻击(耗尽TCP连接资源)

- HTTP洪水攻击(淹没Web服务器)

- UDP反射放大(利用协议缺陷放大流量)

(三)、DDOS 攻击的类型

流量攻击(Volumetric Attacks)

通过发送大量数据包占用目标带宽,例如 UDP 洪水攻击或 ICMP 洪水攻击。

协议攻击(Protocol Attacks)

利用网络协议漏洞消耗服务器资源,如 SYN 洪水攻击或 Ping of Death。

应用层攻击(Application Layer Attacks)

针对特定应用(如 HTTP、DNS)发起请求,消耗服务器处理能力,例如 HTTP 洪水攻击。

(四)、危害性

- 服务瘫痪:目标系统资源(带宽、CPU、内存)被耗尽

- 经济损失:业务中断导致直接收入损失

- 声誉损害:用户信任度下降

(五)、DDOS 攻击的防御措施

部署流量清洗服务

使用云服务提供商(如 Cloudflare、Akamai)的 DDoS 防护服务,自动过滤恶意流量。

配置网络设备防护

在路由器或防火墙上启用速率限制(Rate Limiting)、SYN Cookie 或黑名单功能,减少异常流量影响。

加强服务器冗余与负载均衡

通过分布式服务器架构和负载均衡技术分散流量压力,避免单点故障。

监控与应急响应

实时监控网络流量,设置异常流量告警,并在攻击发生时快速切换至备用资源。

(六)、DDOS 攻击的法律后果

多数国家将 DDoS 攻击列为刑事犯罪,攻击者可能面临罚款或监禁。企业应保留日志证据并向执法机构报告。

通过综合技术手段与法律措施,可有效降低 DDoS 攻击的风险。

(七)、常见工具与检测方法

- 检测工具:Wireshark、Ntop、Darktrace

- 缓解工具:Arbor Networks、Radware DefensePro

Wireshark检测工具的使用

Wireshark 是一款开源的网络协议分析工具,支持跨平台运行(Windows、Linux、macOS 等),能够捕获并实时分析网络数据包。其核心功能包括深度解析数百种协议、过滤特定流量、统计网络性能指标等,广泛应用于网络故障排查、安全审计和教育研究领域。

1、核心功能

数据包捕获

通过网卡(NIC)或接口直接抓取流经设备的网络流量,支持混杂模式(捕获所有可达数据包)。

协议解析

自动解析常见协议(如 HTTP、TCP/IP、DNS),并以树状结构展示各层协议头和数据内容。

过滤与搜索

支持语法丰富的过滤表达式(如 tcp.port == 80),快速定位目标流量。

统计分析

提供流量图表、端点统计、会话列表等工具,辅助分析网络行为。

2、应用场景

网络故障诊断

通过分析丢包、延迟或异常协议行为定位问题根源。例如,TCP 重传可能指示网络拥塞。

安全分析

检测恶意流量(如 DDoS 攻击、端口扫描),或分析恶意软件通信行为。

开发调试

验证应用程序的网络通信是否符合协议规范,排查 API 接口问题。

3、基础使用步骤

安装与启动

从官网(wireshark.org)下载对应版本,安装后需管理员权限启动以启用抓包功能。

选择抓包接口

主界面列出所有可用网络接口(如 Wi-Fi、以太网),选择目标接口开始捕获。

应用显示过滤器

在过滤栏输入表达式(如 http 或 ip.src == 192.168.1.1)筛选数据包。

分析数据包详情

点击单个数据包可查看协议层级详情,如 HTTP 请求头、TCP 序列号等。

导出与报告

支持将捕获数据保存为 PCAP 格式,或导出特定数据为文本/CSV 供进一步分析。

4、注意事项

隐私与合规

捕获可能包含敏感信息(如密码明文),需确保在合法授权范围内使用。

性能影响

高速网络(如千兆以上)可能因流量过大导致丢包,建议调整捕获缓冲区或使用硬件加速。

高级技巧

- 使用

tshark(命令行版本)实现自动化分析。 - 结合插件(如 Lua 脚本)扩展自定义功能。

WireShark入门学习:

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)