Claude Code 也开始发赏金了!Anthropic 正式开放 HackerOne:AI + SRC 漏洞挖掘新时代来了?

🔰 博主简介

SRC 白帽黑客 | 网络安全实战派博主 | 6年甲方网络安全工程师 | 腾讯 SRC 三年年榜前十

深耕 Web 安全 / 移动安全 / AI 安全 / 渗透测试 / 漏洞挖掘

国内外企业 SRC + 众测有效漏洞 1000+ | 持续系统分享 SRC 实战案例 & 技巧

⚠️ 用户须知

「免责声明」:本教程内容仅作网络安全技术学习交流使用,严禁用于非法用途。作者及相关参与人员,对直接 / 间接使用本教程内容导致的数据丢失、系统损坏、隐私泄露、经济损失等任何形式的损失,不承担任何责任,所有使用风险由使用者自行承担

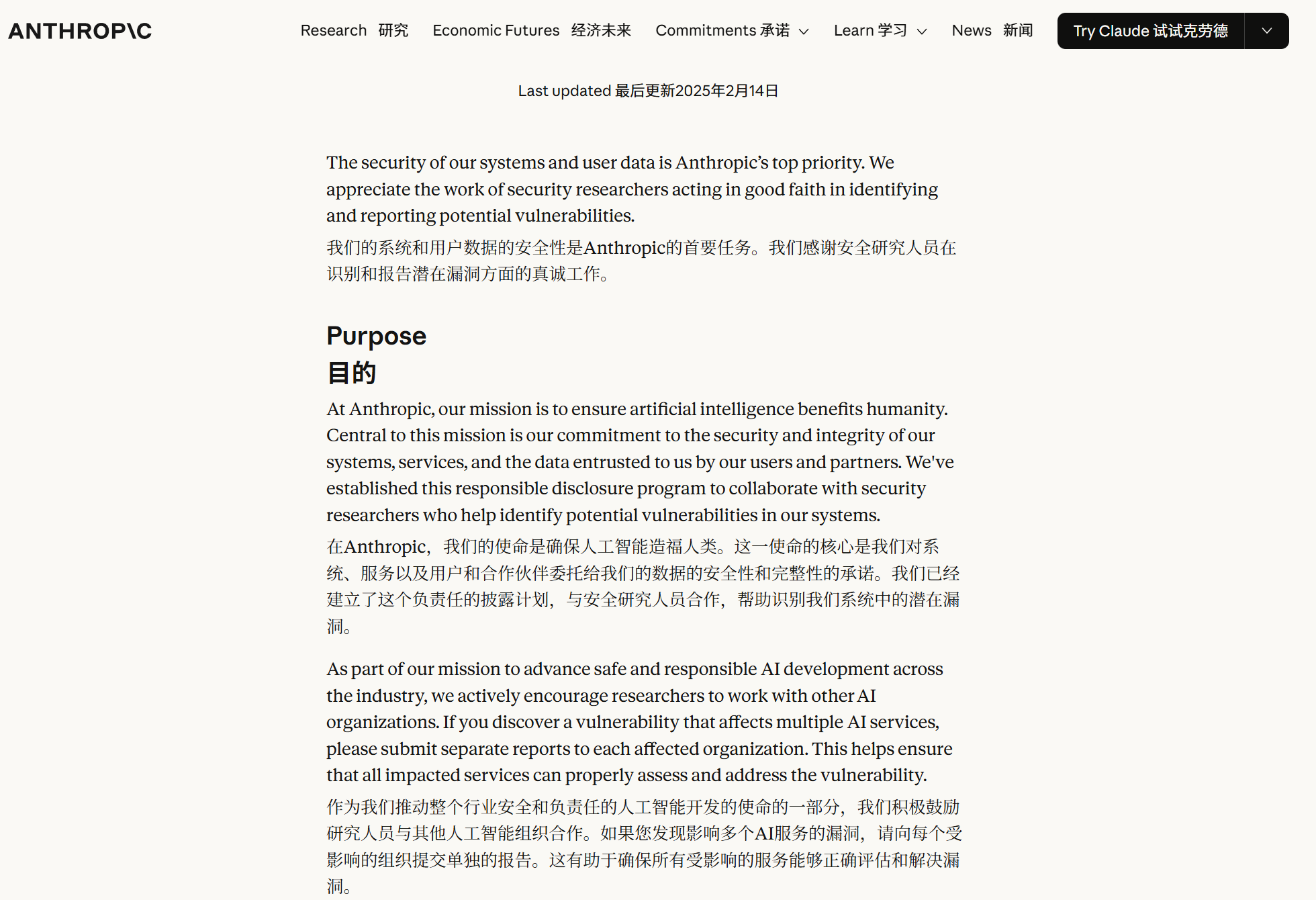

前言:AI安全新战场,Claude Code正式开启漏洞赏金时代

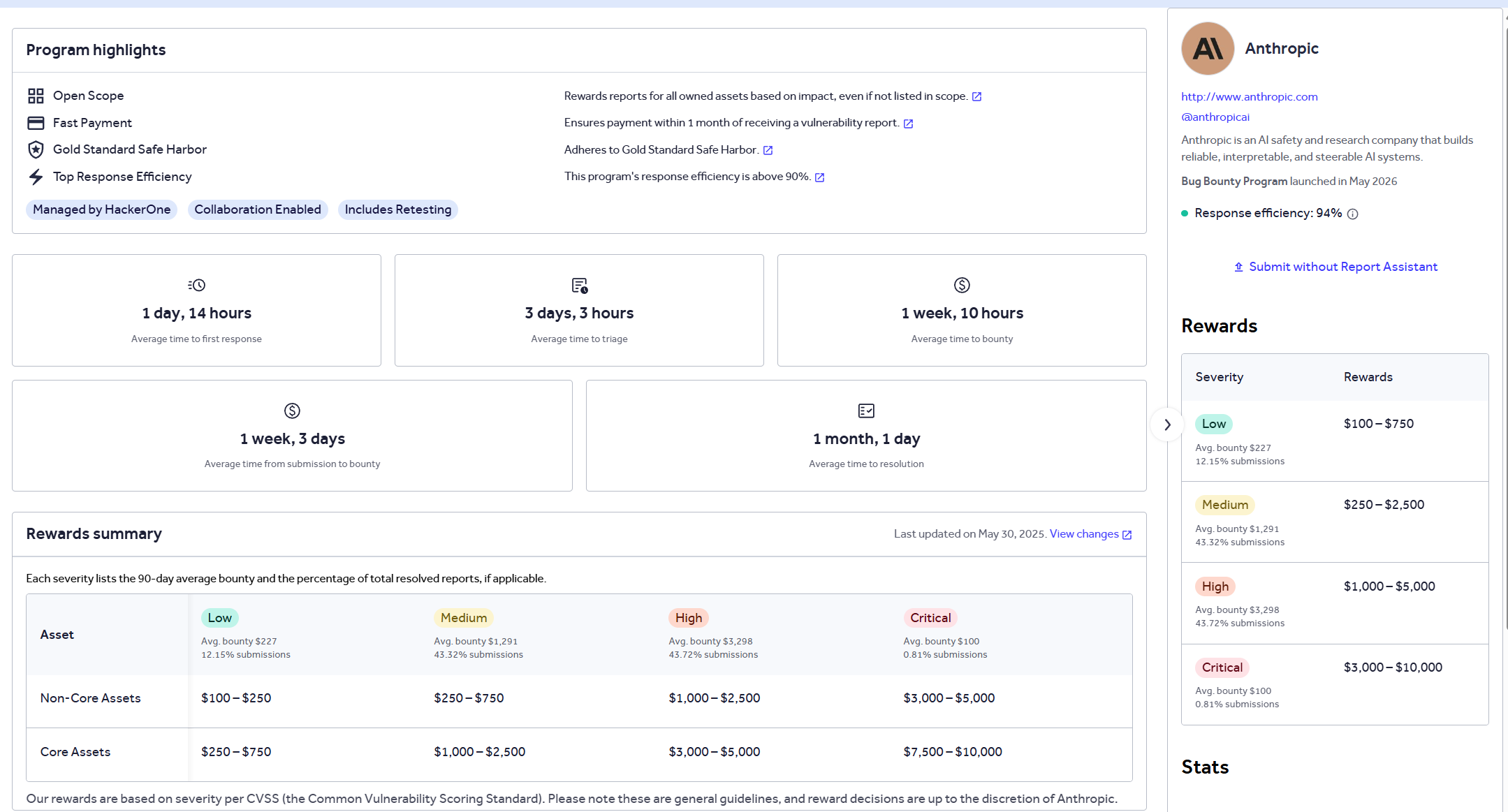

大家好,我是专注SRC与漏洞挖掘的独立安全研究员。最近Anthropic(Claude背后的AI公司)在HackerOne上 (https://hackerone.com/anthropic),特别针对Claude Code等产品正式开放了其漏洞赏金程序吸引了大量安全玩家的目光。漏洞奖励通过危害不同和范围不同,奖励从100$到10000$。

作为一名长期混迹SRC圈的老哥,看到这种大厂开放赏金计划,我第一反应就是:机会来了! 这不光是赚钱的机会,更是学习AI系统安全、权限控制、命令执行漏洞的绝佳实战场。今天这篇文章,我从SRC漏洞挖掘角度,系统拆解Anthropic的这个程序,帮大家梳理背景、范围、挖掘思路,最后附上交流群邀请,一起冲高赏金!

背景:Anthropic为什么突然开放Claude Code赏金?

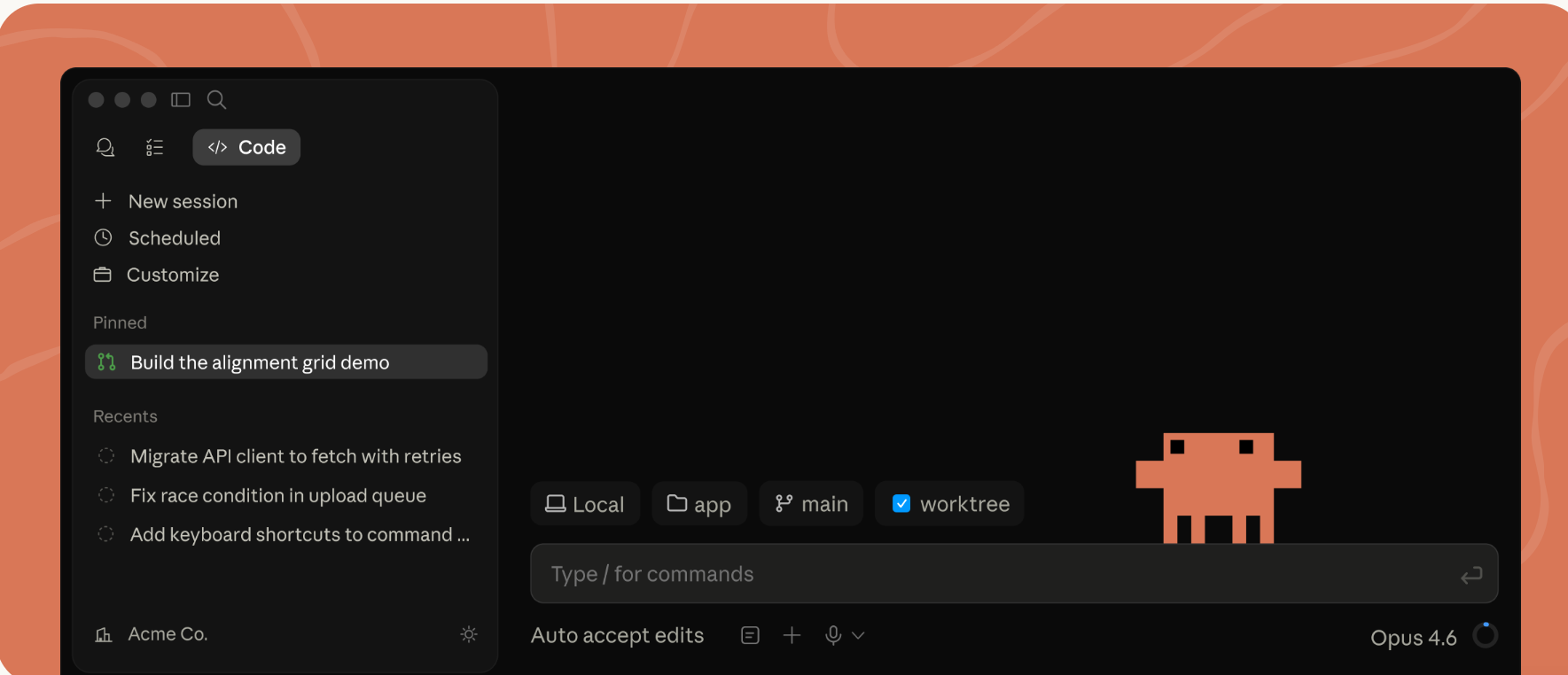

Anthropic作为AI安全领域的头部玩家,一直强调“可靠、可解释、可控”的AI系统。Claude Code是其推出的代码相关工具(类似AI编程助手,支持命令执行、文件操作等),在实际使用中涉及本地环境权限、GitHub集成、命令行交互等复杂场景。

近期他们将Claude Code相关资产纳入HackerOne程序,重点关注绕过权限弹窗进行未授权命令执行、文件写入越权、参数伪造等高危问题。这反映了大厂对AI工具链安全的重视——AI不再是单纯的聊天机器人,而是能真正“动手”操作系统的强大代理。相比传统的Web SRC,这个程序更偏向客户端/工具链安全、权限模型绕过和AI Agent安全,是传统SRC玩家扩展技能树的绝佳切入点。

正文:SRC漏洞挖掘视角下的Claude Code赏金计划详解

1. 什么是SRC和漏洞赏金计划?

- SRC(Security Response Center):厂商的安全响应中心,接收白帽研究员提交的漏洞报告。

- 漏洞赏金(Bug Bounty):厂商通过HackerOne、Bugcrowd等平台,对有效漏洞支付现金奖励。高危漏洞动辄几千到几十万美元不等。

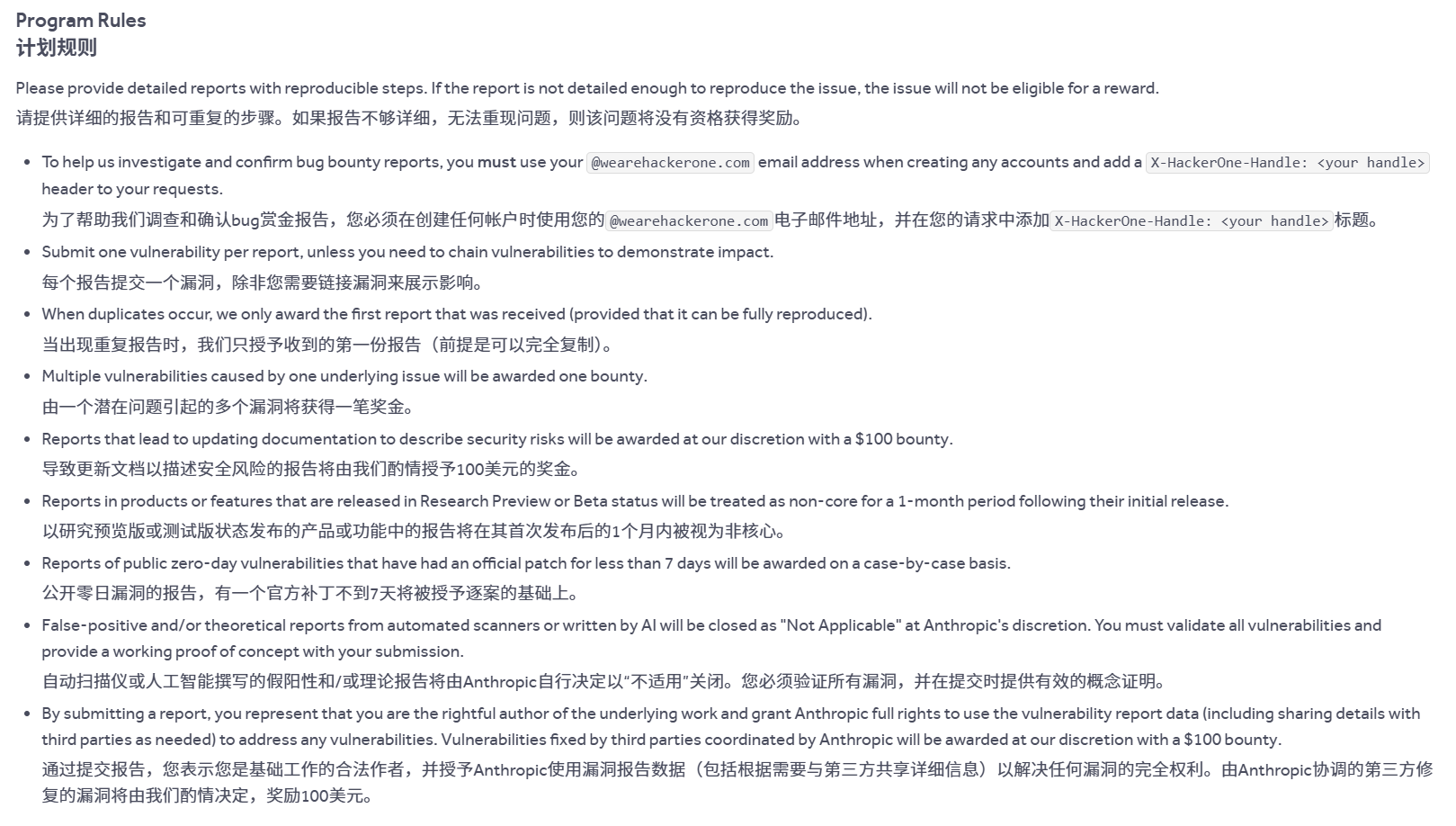

Anthropic的程序明确接受好意报告,要求使用@wearehackerone.com邮箱注册账号,并在请求中添加特定Header。报告必须可复现、一漏洞一报告。

漏洞收录要求如下:

2. 核心In-Scope资产与高价值漏洞方向

根据程序政策,Claude Code相关重点包括:

- 绕过权限提示模态框进行未授权命令执行(排除用户已允许或预批准的命令)。

- 文件写入操作绕过工作目录限制。

- 权限提示中参数/工具伪造:显示的信息与实际执行不符。

- 隐形执行命令或工具(用户不可见)。

这些属于典型的高影响权限绕过(Privilege Escalation / Command Injection类),Critical级别潜力巨大。

其他通用SRC挖掘方向(适用于claude.ai等资产):

- 认证/授权绕过

- 敏感信息泄露

- 注入类漏洞(如果涉及后端API)

- 配置错误、供应链风险等

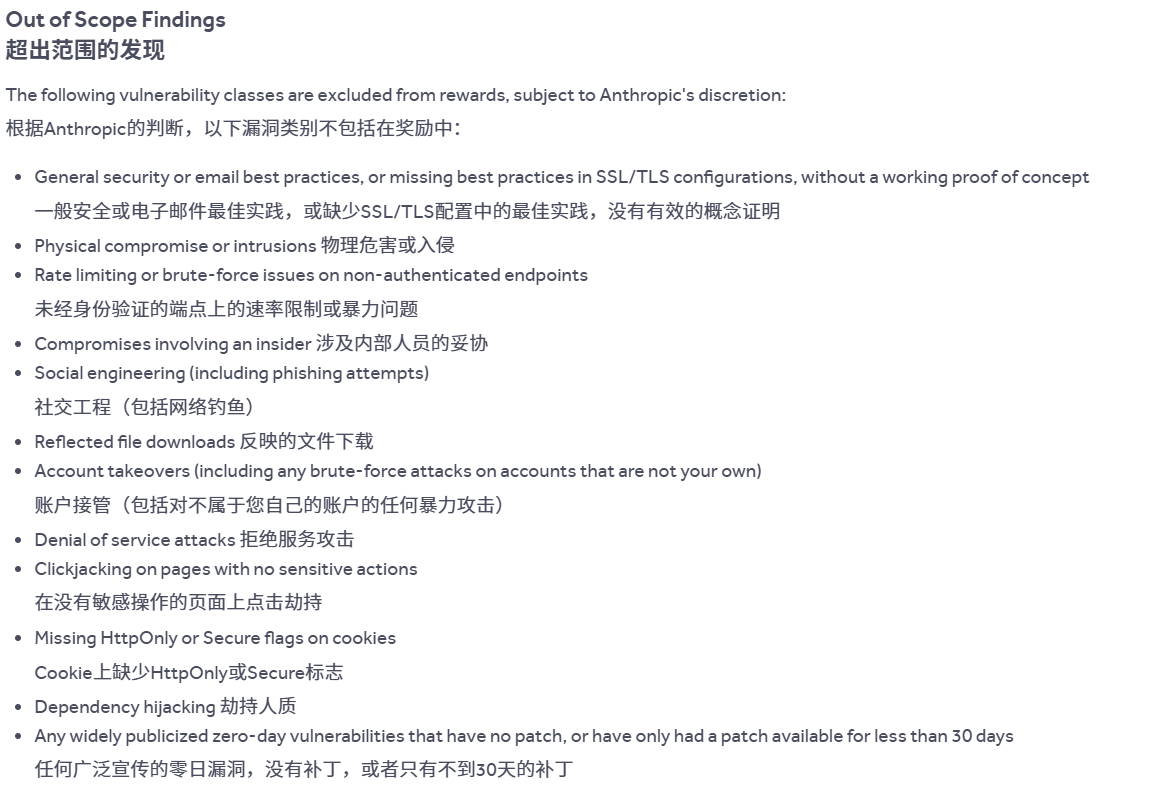

Out of Scope提醒(避坑,超出范围不给钱):

- 模型安全/jailbreak问题走单独邮箱(modelbugbounty@anthropic.com)

- DoS、理论问题、已知零日、物理攻击等通常不奖

- Claude Code的auto-accept-edits模式下文件修改属于用户责任

3. SRC漏洞挖掘实战建议(新手到进阶)

- 环境准备:注册HackerOne账号,用指定邮箱创建测试账号,仔细阅读Policy。

- fuzz权限流程:重点测试Claude Code的命令执行弹窗,尝试各种绕过技巧(如参数污染、别名、符号链接、环境变量等,但注意Out of Scope边界)。

- 链式利用:单个小问题可能影响低,但链起来(如信息泄露+权限绕过)就能冲击Critical。

- 报告写作:清晰复现步骤 + PoC + 影响评估 + 修复建议。Anthropic强调“详细可复现”。

- 工具推荐:Burp Suite、自定义脚本、Claude自身辅助分析(但别全靠AI写PoC,会被判无效)。

这个程序目前处于开放阶段,早期报告竞争小,先入者优势明显!

总结:抓住AI SRC红利,一起玩转漏洞挖掘

Anthropic的Claude Code赏金计划,不仅是大厂对安全社区的诚意邀请,更是AI时代SRC玩家转型的信号弹。传统Web安全技能在这里依然管用,同时还能学到AI Agent权限模型、现代工具链安全等前沿知识。安全从来不是孤军奋战。漏洞挖掘路上,信息差和经验分享决定上限。欢迎对SRC、Bug Bounty、AI安全感兴趣的兄弟姐妹加群交流:

- 讨论最新赏金动态

- 分享Claude Code挖掘案例

- 互助报告写作、工具脚本

- 定期分享高价值漏洞思路

加群方式:关注我的CSDN主页,私信“Claude SRC”或评论区留言“入群”,我拉你进专属交流群(限时开放,认真安全玩家优先),或者文首加公众号咨询。咱们下期见,继续挖洞!

喜欢这篇文章记得点赞、收藏、转发,三连支持一下!你的支持是我继续输出干货的动力~

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)