RAG技术安全挑战:企业AI部署的隐形防线

在企业级SaaS赛道,AI Agent正从"锦上添花"走向"不可或缺"。要让这些智能体真正听懂业务、答对问题,它们必须接入客户私域数据——而标准大语言模型(LLM)从未接触过这些数据,天生"信息不对称"。

检索增强生成(RAG)技术恰好填补了这一断层。它像一座实时桥梁,让AI Agent能够动态调取企业内部维基、CRM记录、代码仓库、任务追踪系统乃至核心知识产权。但桥梁修得越高,风也越大。一旦RAG安全防护缺位,一个精心构造的提示词就可能撬开整座数据堡垒,企业最敏感的资产将暴露无遗。

过去一年,RAG安全事件频发

现实已经给出了足够多的警示:

零点击数据窃取(2025年末)

"EchoLeak"漏洞让业界警醒——攻击者通过一封特制邮件,无需员工点击任何链接,就能操控Microsoft 365 Copilot的企业级RAG管道,诱导AI自动检索并外泄敏感数据。员工甚至意识不到自己"参与"了一场数据泄露。

向量数据库暴露(2024–2025)

多起事件指向向量数据库API密钥泄露。某头部金融科技公司遭遇"重构攻击",攻击者将高维向量反向还原,数百万份原始客户投资组合浮出水面。Pinecone的访问控制绕过漏洞更直接导致20余万份医疗记录裸奔。

开发环境间接提示词注入(2025年8月)

攻击者在GitHub README文件中嵌入肉眼不可见的恶意文本。开发者用Cursor IDE的AI助手总结代码库时,隐藏指令被一并送入LLM,攻击者借此拿到了开发者机器的未授权访问权限。

知识库投毒(2026年3月)

一场大规模攻击向外部知识库灌入篡改数据。由于AI应答系统高度依赖RAG获取"最新信息",这种"数据灌溉"成功污染检索管道,迫使AI向数百万用户推送虚假内容与伪装广告。

这些事件并非孤例,而是RAG架构内在风险的集中爆发。要守住防线,企业必须先读懂这套架构的每一层。

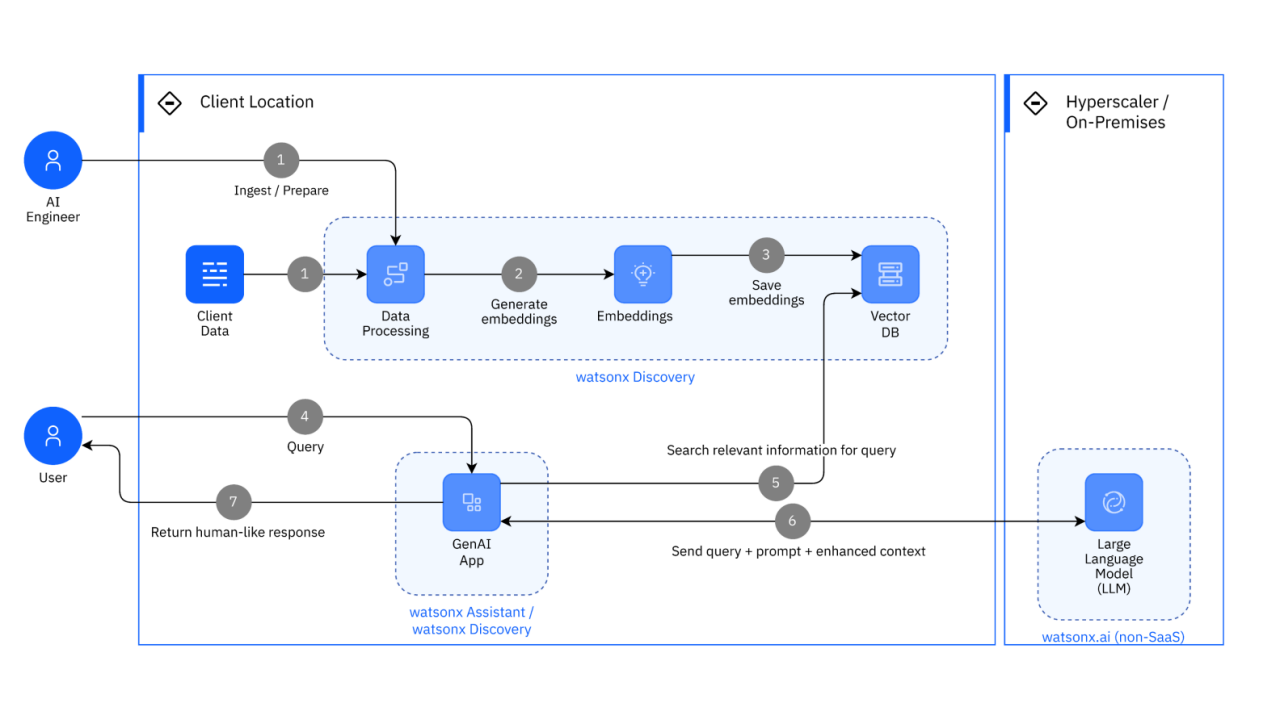

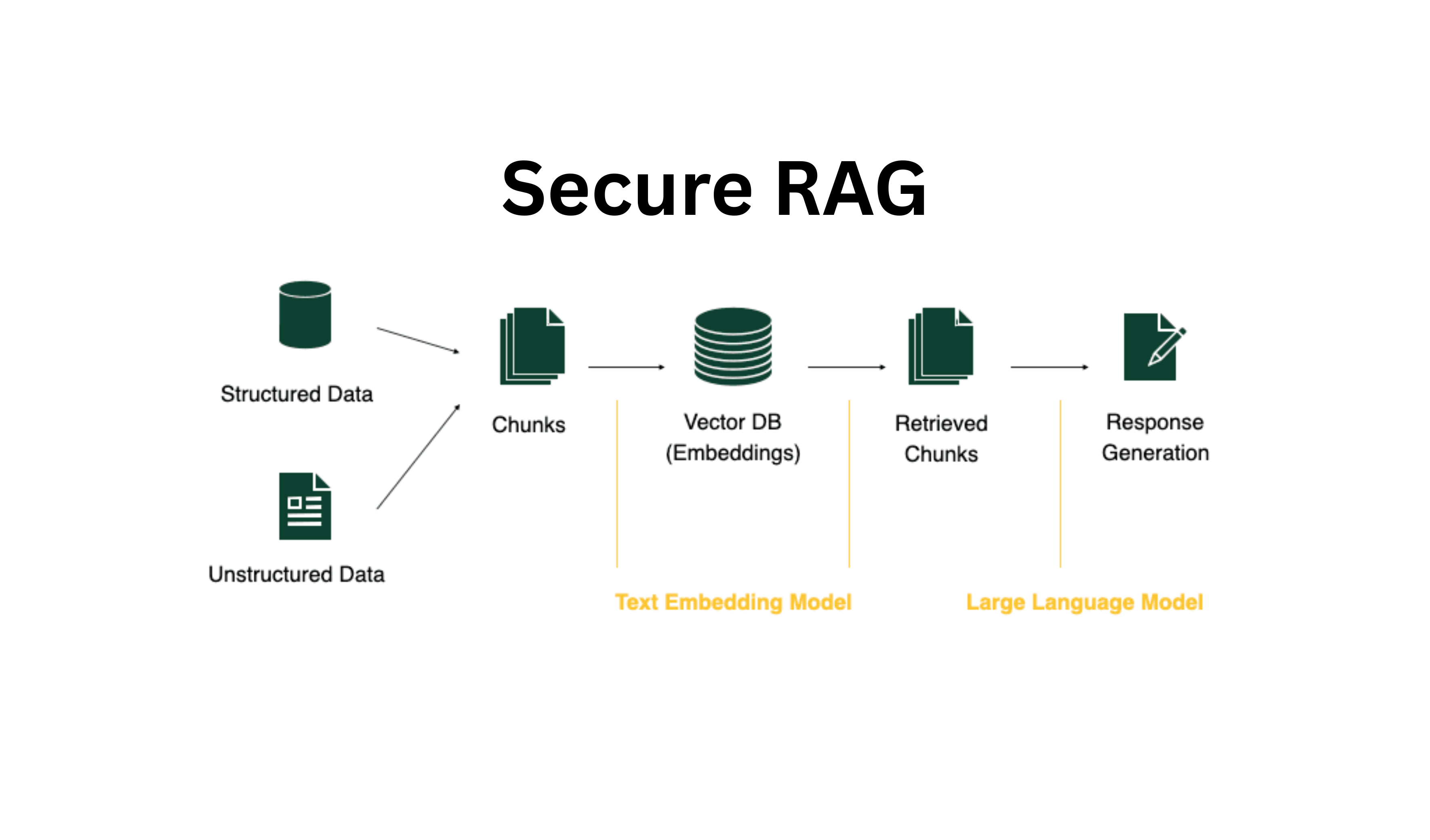

企业级RAG管道:三层架构与风险地图

典型的企业级RAG管道可分为三个关键阶段,每一层都有独特的攻击面:

第一层:数据摄取与向量化(数据层)

原始数据从ERP、CRM等业务系统被提取出来,经过清洗、分块后,由嵌入模型转化为高维数值向量。这一阶段决定了"什么数据进入了AI的视野"——如果敏感字段未经脱敏就入库,风险从起点就已埋下。

第二层:存储与检索(向量层)

向量及其元数据(来源标签、访问权限等)被写入专用向量数据库,如Pinecone、Milvus或ElasticSearch。用户提问时,系统执行语义相似性搜索,召回最相关的文档片段。这里的核心问题是:召回的内容,是否属于提问者有权查看的范围?

第三层:生成与编排(LLM层)

检索结果与用户查询被拼接成"增强提示词",LLM据此生成响应。这一层最容易被忽视的风险是:LLM默认信任检索到的内容,不会质疑其真实性或来源合法性。

RAG特有的四类关键威胁

OWASP LLM应用十大风险框架已经明确指出了RAG场景下的高危漏洞。以下四类威胁,是当前企业最需要警惕的:

1. 提示词注入(直接与间接)

提示词注入仍是AI系统最严重的漏洞类别。RAG的特殊之处在于引入了"间接注入"——攻击者把恶意指令藏进外部文档,比如客服工单、用户上传的PDF,甚至开源项目的README。当RAG系统把这些文档作为上下文检索并送入LLM时,隐藏命令被悄然执行,轻则数据泄露,重则AI Agent被完全劫持。

2. 知识库投毒

与针对执行逻辑的提示词注入不同,数据投毒瞄准的是知识库本身的完整性。攻击者向数据源注入篡改、偏见或虚假信息。由于LLM对检索内容缺乏质疑能力,它会一本正经地生成有害或错误的响应。一次成功的投毒,足以摧毁用户对SaaS产品的全部信任。

3. 敏感信息泄露与向量缺陷

RAG管道日常处理PII、商业机密和知识产权。如果缺乏有效过滤,敏感文档可能在未经访问控制的情况下就被向量化入库。更隐蔽的风险在于:向量本身并非安全黑箱。复杂的"嵌入反转"攻击可以将高维向量还原为原始文本,这意味着即使数据库本身未被攻破,数据也可能被逆向恢复。

4. 跨租户污染

在多租户SaaS环境中,租户隔离是底线。但设计缺陷或配置失误可能导致隔离失效——某客户通过一次常规的语义搜索,就可能拿到其他客户的专有数据。这种"交叉污染"往往源于向量数据库的权限模型与业务租户模型不匹配。

纵深防御:从数据源头到输出口的完整闭环

保障RAG管道安全,必须贯彻零信任原则,在数据全生命周期实施分层防护。

防护层

数据摄取净化(DLP前置)

在向量化之前部署数据防泄露(DLP)控制,对SSN、API密钥、银行卡号等敏感字段进行匿名化或脱敏处理。原则是:能不进库的,坚决不进库。

合规与数据隐私(被遗忘权落地)

GDPR、CCPA等法规要求企业具备数据删除能力。RAG管道中的数据删除面临独特挑战——必须确保与用户相关的所有向量片段都能被精准定位并彻底清除。摄取阶段的严格元数据标记,是后续合规操作的前提。

向量数据库加密

对向量数据库实施传输加密(TLS)与静态数据加密,确保即使存储层被突破,攻击者也无法直接读取原始向量内容。

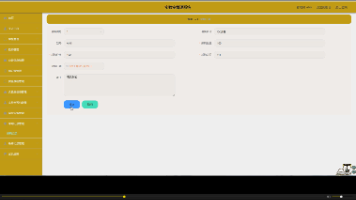

检索时访问控制(RBAC & ABAC)

在检索阶段强制执行文档级权限校验。向量数据库必须严格遵循查询用户的访问权限,做到"查得到"的前提是"有权看"。

提示词隔离与输入护栏

架构上隔离系统提示词、检索内容与用户输入,避免三者混为一谈。对进入系统的查询进行预处理,检测越狱尝试或已知注入特征,在恶意内容到达LLM之前将其拦截。

检测层

输出过滤

部署输出过滤器,检查LLM响应是否包含PII、有害内容或异常行为模式。即使前序环节出现疏漏,最后一道闸门仍能降低损失。

遥测与语义监控

持续监控token使用量异常峰值(可能预示"钱包耗尽"攻击)、检索组件的命中/未命中率波动,以及AI Agent是否频繁检索与用户角色明显无关的文档。这些指标往往是攻击的早期信号。

数据漂移评估

使用RAGAS等评估框架持续监测知识库质量。一旦发现检索内容与预期基线出现显著漂移,立即触发人工复核,排查投毒或数据源污染的可能。

谷歌云安全工具实践:从理论到落地

谷歌云原生服务为RAG安全生命周期提供了可落地的完整方案:

数据摄取净化:敏感数据保护服务(原Cloud DLP)在文档向量化前自动检测、分类并脱敏PII和财务数据,从源头切断泄露路径。

向量存储与访问控制:Vertex AI向量搜索与谷歌云IAM深度集成,原生支持多租户环境下的检索时访问控制,避免跨租户数据交叉。

输入/输出护栏:Vertex AI模型护甲作为用户与LLM之间的安全缓冲层,能够拦截越狱尝试和间接提示词注入,同时过滤输出中的敏感数据与有害内容。

管道评估:Vertex AI评估服务持续追踪RAG管道的质量与安全性,监控"事实依据性"等关键指标,确保响应严格基于检索内容,而非幻觉或污染数据。

整体AI安全态势:安全指挥中心(SCC)企业版集成AI安全态势管理(AI-SPM),自动发现环境中的AI工作负载,识别错误配置(如暴露的向量数据库)和潜在数据泄露路径。

结语:安全是RAG价值的底线

随着AI Agent在企业SaaS平台中承担越来越自主的角色,RAG管道已成为连接AI能力与真实业务的关键纽带。要安全释放增强智能的价值,企业必须跳出传统应用安全的思维定式——在检索点实施严格的访问控制,在输入输出两端建立净化机制,并保持对AI全链路操作的持续可观测性。

RAG让AI真正"懂业务",但只有在安全的前提下,这种"懂"才值得信任。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献98条内容

已为社区贡献98条内容

所有评论(0)