Apple Intelligence 令牌漏洞:Serpent 攻击深度解析

苹果公司宣称,其操作系统内置的生成式 AI 服务 Apple Intelligence 通过采用匿名访问令牌的双阶段认证授权机制,特别注重用户安全与隐私保护。然而,俄亥俄州立大学研究人员在 macOS 26.0(Tahoe) 系统上发现,该设计存在可导致令牌被窃取并重复利用的严重安全漏洞。

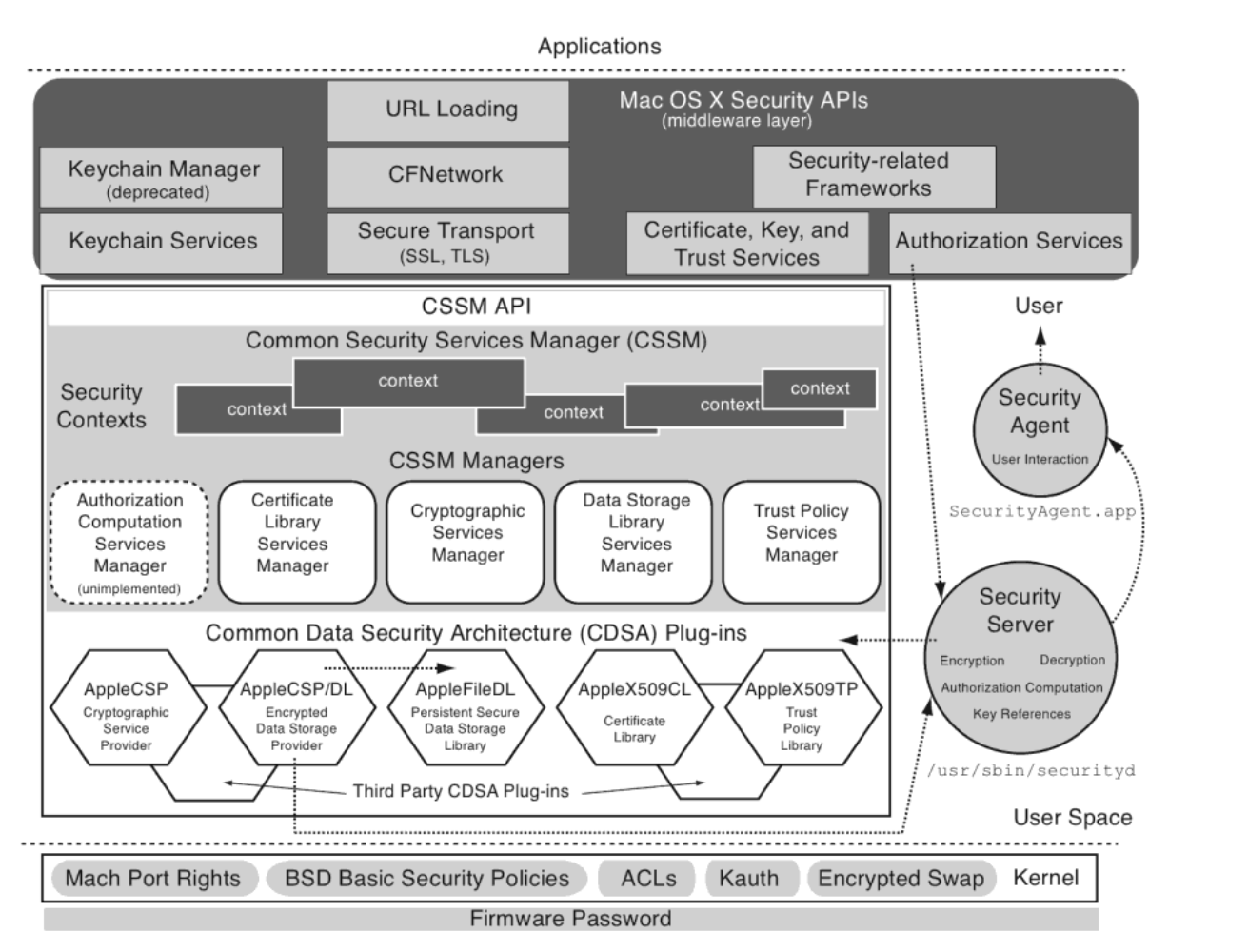

服务架构设计

Apple Intelligence 的核心架构基于 私有云计算(Private Cloud Compute,PCC) 框架。当设备遇到超出本地处理能力的复杂 AI 请求时,系统会将任务卸载至云端服务器处理。整个认证流程采用 Privacy Pass 协议,包含两种关键凭证:

-

令牌授予令牌(TGT):设备首先向身份验证服务证明其苹果硬件真实性,获取长期有效的 TGT。

-

一次性令牌(OTT):随后用 TGT 兑换批量单次使用的 OTT,用于授权具体的 AI 请求。

为保护用户隐私,所有流量经由 Oblivious HTTP(OHTTP) 中继代理传输,可向苹果隐藏 IP 地址等元数据。理论上,这种设计在隐私与功能之间取得了平衡。

漏洞发现

研究人员在 macOS 26.0 系统中发现了一个关键设计缺陷:TGT 和 OTT 以明文形式存储在登录钥匙串(Login Keychain)中,任何具有标准用户权限的应用程序均可访问。

由于系统设计优先考虑匿名性,令牌未与物理硬件绑定,且缺乏验证令牌原始接收设备的方法。这意味着这些凭证实际上变成了"持有者令牌"(Bearer Token)——谁持有谁就能用。更糟糕的是,一旦令牌泄露,用户无法主动撤销,只能等待数日后自动失效。

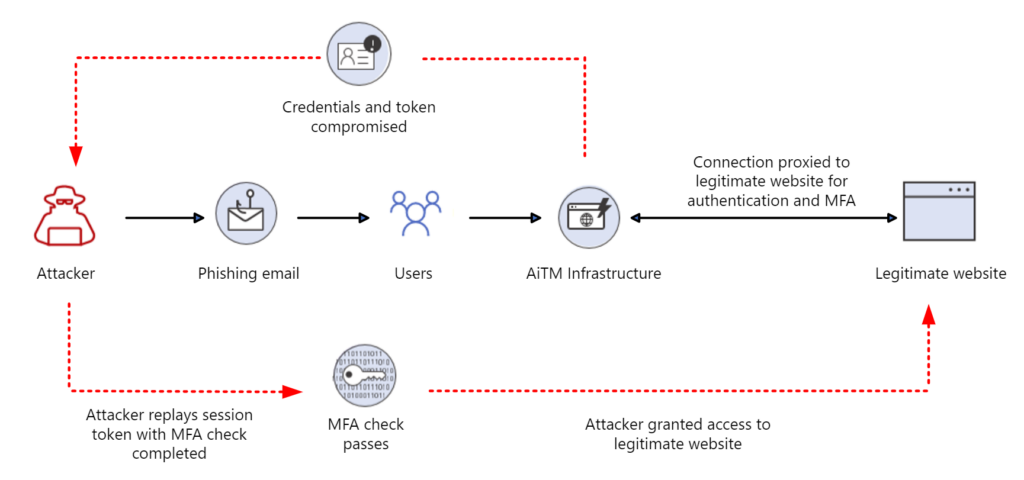

Serpent 攻击手法

研究人员开发出名为 Serpent 的攻击技术,通过两个阶段突破了凭证"不可转移"的设计假设:

第一阶段:提取

-

植入受害者 Mac 的恶意软件通过

SecItemCopyMatchingAPI 或/usr/bin/security工具查询钥匙串 -

触发系统权限弹窗(假设用户在社交工程诱导下点击"允许")

-

恶意软件成功提取 TGT 和 OTT 令牌

第二阶段:伪装

-

攻击者将窃取的令牌写入自己设备的本地钥匙串

-

攻击设备即可完全伪装成受害者发起服务请求

-

由于 OHTTP 中继隐藏了真实 IP,服务商无法区分合法用户与攻击者

实际影响

在 macOS 26.0 上的实际测试证实,该漏洞可造成多重危害:

表格

| 攻击场景 | 具体影响 |

|---|---|

| 服务恢复 | 被限流(Rate Limited)的设备通过导入受害者令牌,可立即恢复服务访问 |

| 配额耗尽 | 攻击者可利用窃取的 TGT 反复兑换并丢弃 OTT,耗尽受害者每日配额 |

| 伪服务中断 | 受害者设备将显示"Apple Intelligence 当前不可用"的提示,误以为是苹果服务故障 |

| 不可追踪 | OHTTP 中继隐藏 IP 地址,服务商无法追踪攻击源 |

| 跨平台移植 | 该漏洞可能导致 Apple Intelligence 服务被移植到 Linux 等平台,作为通用 AI 服务非法转售 |

修复措施与局限性

苹果已为此漏洞分配编号 CVE-2025-43509 并发放漏洞赏金。在 macOS 26.2 更新中,苹果采取了以下缓解措施:

-

将令牌存储位置从登录钥匙串迁移至 iCloud 钥匙串

-

访问令牌需通过系统内核权限检查

然而,研究人员指出该方案仍存在绕过可能:

-

可通过内核扩展(Kernel Extension)提升权限

-

可通过内存调试直接读取令牌

根本解决方案建议:采用加密硬件绑定(Cryptographic Hardware Binding),将令牌与设备的 Secure Enclave 或 T2 芯片强绑定,确保令牌即使被窃取也无法在其他设备上使用。

总结

Apple Intelligence 的 Serpent 漏洞揭示了隐私优先设计中的安全盲区:当系统过度追求匿名性而忽视凭证与硬件的强绑定时,"隐私保护"反而可能成为攻击者的掩护。这一案例再次证明,隐私与安全并非零和博弈,需要在架构设计层面实现真正的平衡。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献98条内容

已为社区贡献98条内容

所有评论(0)