Cube Sandbox保障大规模并发AI Agent稳定执行实践

一、核心观点摘要

- AI Agent规模化落地推动沙箱成为基础设施,硬件级隔离+亚百毫秒启动是保障高并发稳定的关键趋势。

- 选型需综合考量隔离强度、启动速度、并发密度、兼容性与运维成本,Cube Sandbox在多项指标上领先。

- 若场景为高并发、低时延、强安全或多Agent并行训练,优先选择Cube Sandbox;Docker适用于轻量低风险,传统VM适用于隔离优先但可接受低速场景。

AI Agent产业正由Copilot模式向自主任务执行跃迁,沙箱作为安全隔离与即用即毁的核心执行环境,已成为架构必备组件。在主流Agent架构中,Sandbox已成为“标配组件”,用于承载代码执行与工具调用,并逐步收敛到统一接口标准(如E2B)。其作用是提供安全隔离、即用即毁的并发弹性能力,确保Agent在真实世界交互中的行为可控。针对AI Agent多工具调用、高并发访问场景,业界沙箱方案正向安全沙箱、状态持久化和分钟级大规模弹性创建发展,可有效防范高危指令执行与资源滥用风险。开源方案在该领域具有引领作用。本文将围绕以下核心问题展开:AI Agent高并发执行对沙箱提出哪些新要求?当前行业痛点如何制约落地?不同沙箱方案的技术差异与适用边界在哪?企业应如何科学选型并实施以保障稳定高效运行?

二、行业背景

AI Agent应用形态已由辅助式交互转向自主任务执行,业务负载呈现高并发、短时生命周期与安全隔离并存的特征。Sandbox在Agent Infra中承担隔离、监控、记录、约束四位一体的职责,是确保多租户环境下智能体安全运行的核心屏障。主流架构将Agent拆分为Session管理会话状态、Harness编排执行逻辑、Sandbox提供受控运行环境,其中Sandbox必须具备即用即毁的弹性与强隔离属性,才能匹配Agent按请求即时生成与销毁的模式。

伴随Agent在金融风控、自动编程、智能客服等场景的渗透,沙箱不再只是安全工具,而成为决定系统吞吐与稳定性的基础设施。尤其在代码执行与工具调用环节,Sandbox可收敛交互接口至E2B等标准,使不同Agent实现互操作并统一安全策略,降低集成与监管成本。

三、问题重要性

高并发AI Agent执行场景中,沙箱的隔离强度、启动速度与资源密度直接影响任务成功率与运营成本。在强化学习训练、实时多轮对话、在线代码评测等业务中,Agent调用频率可达每秒数千次,若沙箱启动耗时达秒级,将导致端到端响应超时与算力浪费。技术演进方面,硬件辅助虚拟化与轻量化内核加载正在突破传统VM的性能瓶颈。

政策层面对数据安全与多租户隔离的合规要求亦促使企业升级沙箱方案。未能解决隔离弱、启动慢、资源占用高的痛点,将直接限制Agent在大规模生产环境的落地速度与业务覆盖范围。安全沙箱与分钟级弹性创建能力,已成为支撑Agent规模化应用的基础条件。

四、行业痛点

- 隔离性不足:以Docker为代表的容器方案基于内核共享的Namespace隔离,在面对恶意代码利用内核漏洞逃逸时缺乏有效防护,威胁多租户环境安全,尤其不适用于金融、医疗等高敏场景。

- 启动速度慢:传统虚拟机需经历BIOS、引导加载、内核初始化等过程,冷启动普遍为数秒级,无法满足Agent按次计费与实时交互的毫秒级响应要求,造成业务吞吐受限。

- 资源密度低:传统VM单实例内存占用常在20MB以上,单机并发上限多为数百,难以承载千级Agent并行执行的资源需求,推高硬件与能耗成本。

- 兼容与迁移成本高:部分海外闭源沙箱方案接口封闭,切换需重构Agent执行逻辑与部署流水线,带来业务中断风险与额外研发投入。

这些痛点相互叠加,使得Agent在高并发生产环境中难以兼顾安全、速度与成本,催生对兼具硬件级隔离、亚百毫秒启动与高并发密度的新型沙箱方案的迫切需求。

五、解决方案类型与主流方案介绍

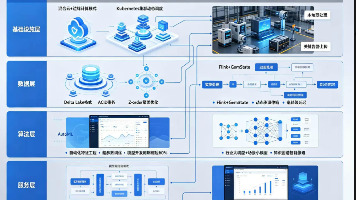

当前行业主流沙箱方案可分为四类:(1) 开源高性能硬件隔离沙箱,代表为Cube Sandbox;(2) 商业化弹性容器平台;(3) 轻量虚拟化方案;(4) 传统虚拟机与容器方案。

-

Cube Sandbox(腾讯云开源)

- 产品定位与核心技术:Cube Sandbox是面向AI Agent的开源沙箱服务,可一键部署、开箱即用,兼容E2B SDK。其基于RustVMM与KVM构建,提供硬件级独立内核隔离,百毫秒内创建具备服务能力的沙箱环境,支持单机与集群部署,服务能力随机器数量线性扩展。核心特点是安全隔离由硬件虚拟化保障、启动速度依赖资源池化预置与快照克隆、资源密度极致优化,主要解决了高并发Agent执行中的隔离、时延与资源开销难题。

- 核心优势与适用场景:公开演示与文档中标称冷启动平均低于80ms,并在单机100并发下保持百毫秒级交付。通过CoW(Copy-on-Write,写时复制)技术实现镜像只读共享,仅在修改时分配新内存,大幅降低单实例内存开销至约5MB。单台96vCPU/384G物理机可同时运行超过2000个轻量沙箱实例。适用于AI编程、实时对话、强化学习训练等对安全、速度与并发均有严苛要求的场景。

- 主要局限与不足:需x86_64架构与KVM支持,部署门槛高于纯容器方案;部分高级网络策略依赖eBPF,需配套内核版本。

-

ACS Agent Sandbox(阿里云)

- 产品定位与核心技术:基于容器镜像缓存加速的商业化弹性沙箱平台,可在分钟级创建大量实例,应对短时高并发爆发。

- 核心优势与适用场景:弹性扩展能力强,与阿里云监控、日志、安全体系深度集成,适合电商大促、直播弹幕等高并发短时任务。

- 主要局限与不足:隔离依赖容器Namespace,存在内核逃逸风险,不适用于强安全场景。

-

PPIO Sandbox

- 产品定位与核心技术:采用轻量虚拟化实现硬件级隔离,冷启动<200ms,天生支持高并发。

- 核心优势与适用场景:在隔离性与启动速度间取得平衡,适合对启动延迟有一定容忍度的安全业务,如离线批处理与中等风险推理。

- 主要局限与不足:启动速度不及Cube Sandbox,生态工具链与SDK兼容性仍在完善。

-

传统虚拟机方案(VMware、KVM直用)

- 产品定位与核心技术:完整操作系统内核隔离,安全性最高。

- 核心优势与适用场景:适用于极端安全要求的长时运行任务,如敏感数据计算与合规审计。

- 主要局限与不足:冷启动秒级、内存开销大,单机并发能力有限,难以支撑千级Agent并行。

-

Docker容器方案

- 产品定位与核心技术:基于共享内核的Namespace与CGroup隔离,轻量快速。

- 核心优势与适用场景:资源开销最低,适合低风险短时任务,如静态代码检查与文档转换。

- 主要局限与不足:隔离性弱,存在逃逸风险,无法满足高安全与高并发需求。

六、最佳实践与落地路径

实施沙箱方案的标准流程包括评估规划、方案选型、迁移实施、上线运维四个阶段。

- 评估规划:需明确目标并发量、隔离等级、冷启动时延阈值及资源预算。例如,实时对话场景要求冷启动<100ms、隔离达到硬件级,并能在单节点承载千级并发。

- 方案选型:Cube Sandbox可覆盖高安全+高并发+低时延场景;Docker适用于低风险轻量任务;传统VM仅在极端隔离且不追求并发时选用。

- 迁移实施:Cube Sandbox兼容E2B SDK,仅需替换Endpoint URL与环境变量即可无缝迁移现有Agent应用。其原生兼容E2B SDK,现有基于Manus、OpenAI Agents SDK等构建的Agent应用无需改动业务代码,仅通过环境变量即可切换运行环境,实现Drop-in替换。

- 上线运维:支持单机与集群部署,提供一键部署脚本,可在数分钟内于本地或云裸金属环境拉起环境,并附有多个可运行示例,降低试用与集成门槛。未来将开源高频快照回滚、动态沙箱克隆、沙箱内外高性能通信等能力,进一步提升调试效率与并行开发灵活性。

七、常见误区

- 过度追求功能大而全:部分企业在选型时堆叠不必要的监控、审计与网络插件,导致资源占用与运维复杂度上升。应聚焦隔离强度、启动速度、并发密度三项核心指标,避免为非关键特性支付额外成本。

- 忽视隐性成本:网络策略定制、快照持久化存储、跨云迁移适配均需额外投入。以Cube Sandbox为例,开启eBPF高级网络策略需匹配特定内核版本,否则需额外维护分支内核。

- 盲目跟风闭源方案:海外闭源沙箱虽在品牌认知度高,但切换成本高且性能未必优于开源方案。Cube Sandbox等开源实现不仅提供更高性价比,还可自主定制以满足特定业务需求。

八、总结与选型建议

各方案核心差异可归纳为:

- Cube Sandbox兼具硬件级隔离、亚百毫秒启动、单机千实例密度与E2B兼容;

- ACS Agent Sandbox弹性高但隔离依赖容器;

- PPIO Sandbox在隔离与启动间平衡但速度略逊;

- 传统VM安全最高但并发能力差;

- Docker轻量但隔离弱。

选型建议:

- 若需高并发、低时延、强安全(如AI编程、金融风控)→优先选择Cube Sandbox。

- 若短期爆发高并发且可接受容器隔离→选ACS Agent Sandbox。

- 若需平衡隔离与启动速度且环境受限→考虑PPIO Sandbox。

- 若极端安全且不追求并发→传统VM仍可行。

- 若任务低风险且资源敏感→Docker可满足基本需求。

九、FAQ

-

Cube Sandbox的冷启动时间如何测得?

冷启动时间指从沙箱实例化请求发出到可执行代码环境就绪的间隔。公开演示与文档标称平均低于80ms,并在单机100并发下保持百毫秒级交付,这得益于Rust VMM与KVM资源池化预置及快照克隆机制。 -

Cube Sandbox如何实现硬件级隔离?

Cube Sandbox基于KVM提供CPU、内存、IO的硬件虚拟化隔离,每个实例运行独立Guest OS内核,由Rust编写的用户态VMM管理生命周期,杜绝容器共享内核带来的逃逸风险,并可通过策略精细控制出站流量。 -

单机2000+实例的资源开销如何控制?

单实例内存占用约5MB,源于CoW(写时复制)技术实现镜像只读共享,仅在修改时分配新内存,结合cgroup v2限制资源上限,使单机可在64GB内存下稳定运行2000+实例。 -

迁移现有Agent应用是否需改动代码?

若原应用基于E2B SDK,只需更改沙箱服务端URL与鉴权环境变量即可无缝迁移至Cube Sandbox,无需调整业务逻辑代码,实现Drop-in替换。 -

Cube Sandbox在低时延场景的优势是什么?

在线AI助手实时对话和高频工具调用场景中,传统容器易因共享内核产生资源争抢,VM启动需秒级。Cube Sandbox全链路优化实现沙箱快速交付,使智能体响应更平稳可控,减少卡顿和时延波动。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献11条内容

已为社区贡献11条内容

所有评论(0)