Horizon3.ai 借助 Claude AI 发现 Apache ActiveMQ 潜伏13年RCE漏洞

Anthropic公司的Claude AI协助研究人员,仅用几分钟就构建出完整利用链,揭露了Apache ActiveMQ Classic中潜伏超过13年的关键远程代码执行(RCE)漏洞。该漏洞允许攻击者通过Jolokia API远程加载恶意配置文件并执行任意系统命令。

Claude Code: The AI Coding Assistant That Actually Gets It | by S Chathuranga Jayasinghe | Medium

AI仅用10分钟完成手动需一周的工作

Horizon3.ai研究人员Naveen Sunkavally表示,整个漏洞发现过程“80%由Claude完成,20%由人工包装”。Claude擅长分析多个组件的上下文关联性,迅速找出长期集成后产生的安全隐患——每个组件单独看都很安全,但组合使用时却暴露出RCE风险。

研究人员在博客中直言:“手动分析可能需要一周,Claude只用了10分钟就完成了。”

管理API漏洞导致完全RCE

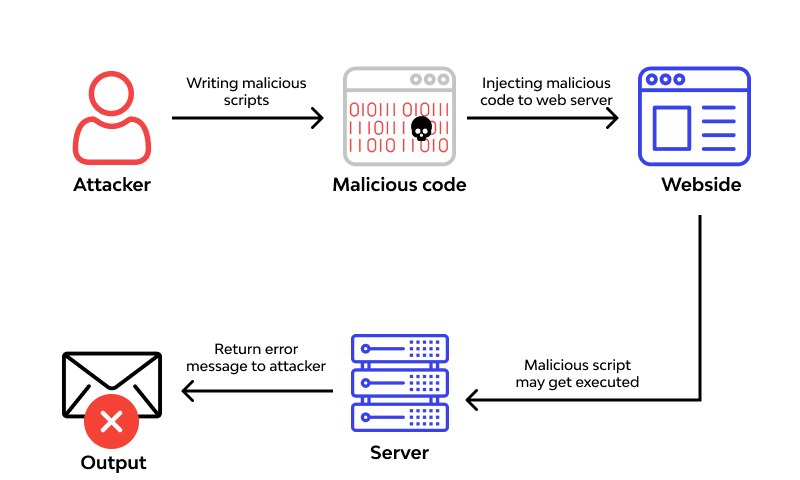

攻击链核心在于ActiveMQ的管理平面。平台通过/api/jolokia/暴露Jolokia API,允许认证用户通过HTTP调用代理操作。在受影响版本中,攻击者可滥用addNetworkConnector等方法,传入特制URL,强制ActiveMQ加载外部Spring XML配置文件。

通过嵌入恶意的brokerConfig参数,攻击者即可在代理内部创建并运行任意Java代码,实现远程代码执行。该漏洞编号CVE-2026-34197,CVSS评分为8.8(高危),影响ActiveMQ Classic 5.19.4之前版本及多个6.x版本。

What is RCE vulnerability? Remote code execution meaning

无需认证即可RCE的现实威胁

虽然漏洞利用理论上需要身份验证,但实际环境中大量部署着“admin:admin”等默认凭证。更严重的是,ActiveMQ 6.x部分版本中还存在CVE-2024-32114漏洞,可让Jolokia API完全无需认证即可访问。

Sunkavally指出:“在这些版本中,CVE-2026-34197实际上就是无需认证的RCE。”

AI加速漏洞发现,Claude Mythos引发热议

ActiveMQ历史上多次因管理界面和“可信输入”假设出现高危漏洞,但本次13年潜伏的CVE-2026-34197直到Claude构建出多步骤利用链才被发现。这也让人们开始讨论Claude的升级版工具——Claude Mythos(漏洞扫描与利用生成工具)。目前该工具仅在少数公司“Project Glasswing”框架下进行受控测试,多家AI与网络安全机构参与其中。

Master AI Cybersecurity: Protect and Enhance Your Network

厂商已修复,用户需立即升级

CVE-2026-34197已在ActiveMQ Classic最新版本(6.2.3和5.19.4)中得到修复。研究人员强烈建议所有用户尽快升级到修补版本,并检查管理API的访问控制、默认凭证及外部配置加载策略,以避免被利用。

这一事件再次证明:AI不仅能加速代码编写,更已成为网络安全漏洞发现的强大助力,但也提醒我们必须谨慎管理AI工具的使用边界。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献98条内容

已为社区贡献98条内容

所有评论(0)