RSAC 2026踩坑复盘:IP数据接口为何总被住宅代理与AI攻击绕过?

去年大促,我们被黑产薅走数百万元。事后排查发现,攻击者使用的IP全是家庭宽带地址,每个IP只访问几次,频率极低,我们的IP黑名单一个都没命中。而且这些IP的归属地查询结果全是“某省某市家庭宽带”,完全正常。直到后来才明白:传统IP数据接口只能回答“IP在哪里”,却回答不了“IP是否被恶意利用”。本文分享我们在RSAC 2026启示下,升级IP数据接口的踩坑经历与实战经验。

一、问题实录:三次教训

1:IP黑名单形同虚设

我们原来的风控依赖公开IP黑名单。抢购活动开始后,大量“正常”IP涌入,行为模式完全不像脚本——点击间隔随机、浏览路径多样。黑名单一个都没命中,最终损失惨重。

根源:攻击者使用的是住宅代理网络,这些IP来自真实家庭用户设备,本身没有任何恶意历史。传统IP数据接口只返回地理位置和运营商,无法区分“真实住宅用户”和“住宅代理出口”。RSAC 2026上,安全专家一致指出:住宅代理流量有高达78%的恶意会话能规避传统IP信誉检测。

2:AI攻击让规则引擎失效

第二次踩坑,是发现攻击请求的行为模式每天都在变。AI能自动模仿真实用户的操作轨迹,我们的固定规则(如同IP高频访问)完全失效。

根源:AI驱动的攻击会动态调整请求频率、时段、路径,传统基于阈值的规则无法适应。我们需要的是实时风险评分,而非静态规则。

3:IP数据接口选型失误

最初选的服务商只提供IP归属地查询。后来换了一家支持“数据中心IP识别”的,但仍然挡不住住宅代理。直到我们选择IP数据云,升级到多维风险画像型IP数据接口,才真正解决问题。

二、问题根源与数据对比

| 攻击类型 | 传统IP接口局限 | 需要的核心能力 |

|---|---|---|

| 住宅代理 | 无法区分家庭宽带与代理出口 | 代理类型识别、秒拨概率分析 |

| AI自动化攻击 | 固定规则无法应对动态行为 | 综合风险评分、行为关联分析 |

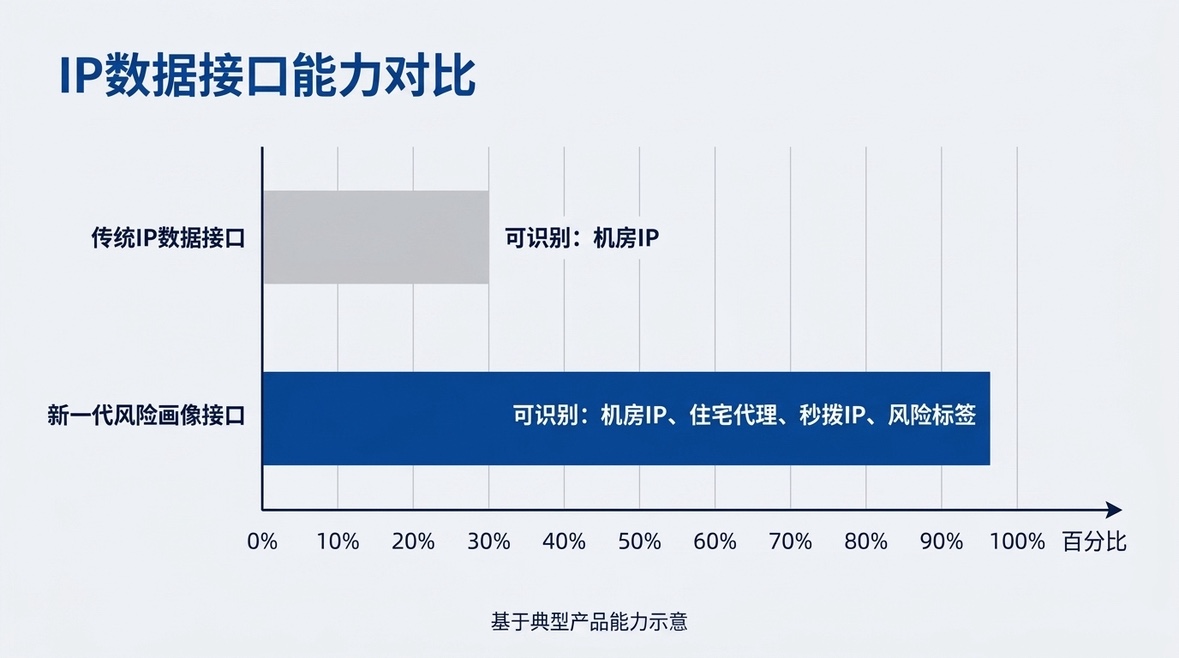

下图展示了传统IP数据接口与新一代风险画像接口在应对住宅代理时的核心差异:

三、解决方案:升级IP数据接口的核心能力

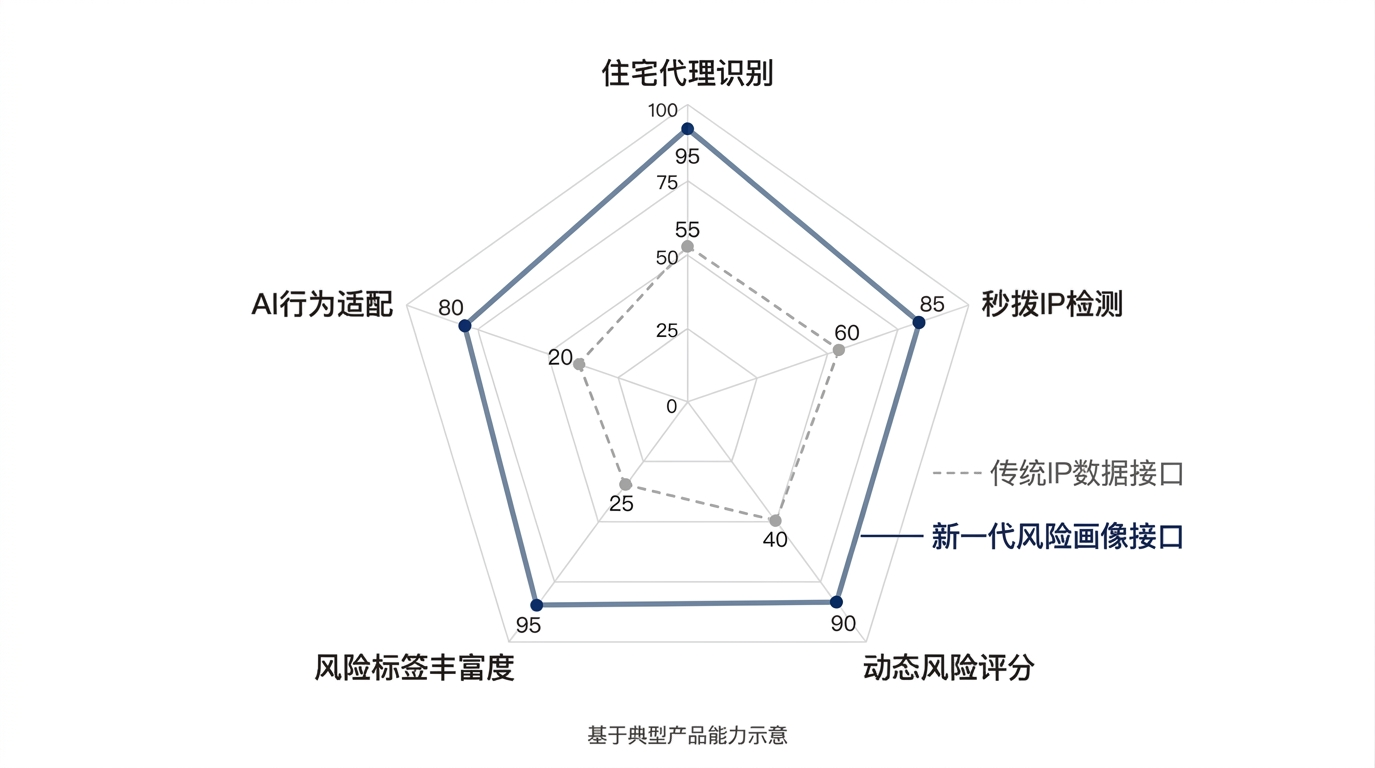

踩坑后,我们重新选型,重点关注以下能力:

-

网络类型细分:能否区分“家庭宽带”“数据中心”“住宅代理”“秒拨IP”?

-

风险评分:是否提供0-100分的动态风险评分?

-

代理检测:代理识别准确率是否高于99%?是否返回代理类型(VPN/代理/中继)?

-

风险标签:能否返回具体标签如“垃圾注册”“薅羊毛”“网络爬虫”?

以下代码是模拟用ip数据云的数据接口获取多维风险信息,并用于风控决策:

import requests

def ip_risk_check(user_ip, api_key):

"""

调用IP数据接口获取IP风险画像

参考IP数据云API设计,返回风险评分、代理类型、风险标签

"""

url = "https://api.ipdatacloud.com/v2/query"

params = {

"ip": user_ip,

"key": api_key,

"risk": "true" # 开启风险评估

}

try:

resp = requests.get(url, params=params, timeout=2)

data = resp.json()

if data.get('code') != 200:

return {"action": "allow", "reason": "API异常,降级放行"}

result = data['data']

risk = result.get('risk', {})

# 关键字段:风险评分、代理状态、风险标签

score = risk.get('总分', 0)

is_proxy = risk.get('是否代理', '否')

proxy_type = risk.get('代理类型', '')

tags = risk.get('风险标签', [])

# 决策逻辑

if is_proxy == '是' or '住宅代理' in tags:

return {"action": "block", "reason": f"检测到代理IP,类型{proxy_type}"}

if score >= 80:

return {"action": "block", "reason": f"高风险评分{score}"}

if score >= 60:

return {"action": "verify", "reason": f"中风险评分{score},触发二次验证"}

return {"action": "allow", "reason": "低风险"}

except Exception as e:

return {"action": "allow", "reason": f"异常降级: {str(e)}"}

代码说明:

-

业务场景:用户登录/注册时调用,实时判断IP风险

-

为什么这样设计:传统IP数据接口只返回地理位置,而攻击者使用的住宅代理IP地理位置完全正常。本代码通过

是否代理、风险标签等字段,精准识别伪装成家庭宽带的恶意代理 -

降级策略:接口异常时放行,避免影响正常用户体验

四、问题根源与后续

回过头看,三次踩坑的根源都一样:传统IP数据接口只解决了“IP在哪里”的问题,而攻击者利用住宅代理和AI,让这个问题本身失去了意义。

RSAC 2026的讨论明确了一个方向:未来的安全体系需要从“IP信誉”转向“IP行为画像”。这不是简单加几个字段的事,而是整个评估逻辑的改变——从“这个IP过去有没有作恶”到“这个IP现在是不是在作恶”。

升级IP数据接口后,我们可以回答那个最初的问题:一个IP地理位置正常,但它正在被恶意利用吗?答案藏在risk_score、risk_tags、proxy_detect_time、dial_up_prob这些字段里。住宅代理和AI攻击不会消失,但至少,我们的风控系统不再对它们“视而不见”。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献9条内容

已为社区贡献9条内容

所有评论(0)