METATRON实战测评:完全离线的AI渗透测试框架搭建与使用指南

引言:为什么选择离线安全工具?

近几年,网络安全已成为企业无法回避的关键议题。尽管云端AI工具功能强大,但许多公司对使用这类工具心存顾虑。

根本原因在于数据安全——敏感信息一旦上传云端,便失去控制权。

如果有一款AI安全工具,既能提供专业的渗透测试能力,又能完全在本地离线运行,保证数据零泄露,会是怎样的体验?

METATRON正是为解决这一痛点而生的解决方案。

工具概述

METATRON是业界首个完全离线的AI渗透测试框架。它将大型语言模型(LLM)与专业渗透测试工具链深度集成,所有组件均运行于本地环境。

核心优势:

- 网络拓扑、系统配置、漏洞信息完全本地化处理

- 无需连接任何云端API,彻底摆脱网络依赖

- 完全符合GDPR、HIPAA等全球数据隐私法规

主要功能:

- 本机LLM集成(支持Llama、Mixtral等主流模型)

- 自动化网络扫描与漏洞检测

- 智能化攻击路径分析

- 详细修复建议生成

- 自定义扫描策略支持

相比传统云端安全产品,METATRON最显著的特色是隐私优先设计理念。在金融、医疗、政府等敏感行业的安全评估中,这一特性尤为重要。

安装部署:从零开始搭建环境

METATRON支持多种部署方式,我们推荐使用Docker进行快速部署。

系统硬件要求

基础配置:

- 内存:最低16GB,推荐32GB

- 磁盘:至少50GB可用空间

- GPU:Nvidia显卡(可选,用于LLM推理加速)

- 系统:Linux或macOS

详细安装步骤

# 1. 克隆项目仓库

git clone https://github.com/metatron-framework/metatron.git

cd metatron

# 2. Docker一键部署

docker-compose up -d

初始化配置

安装完成后,访问 http://localhost:8080 完成首次配置:

- 模型选择:从内置开源LLM模型库中选择合适模型

- 扫描范围:配置网络白名单机制

- 报告模板:设置符合企业规范的报告模板

重要安全提示:

METATRON默认工作在"只读模式",不会自动执行攻击操作。必须手动切换到"评估模式"才能进行渗透测试。

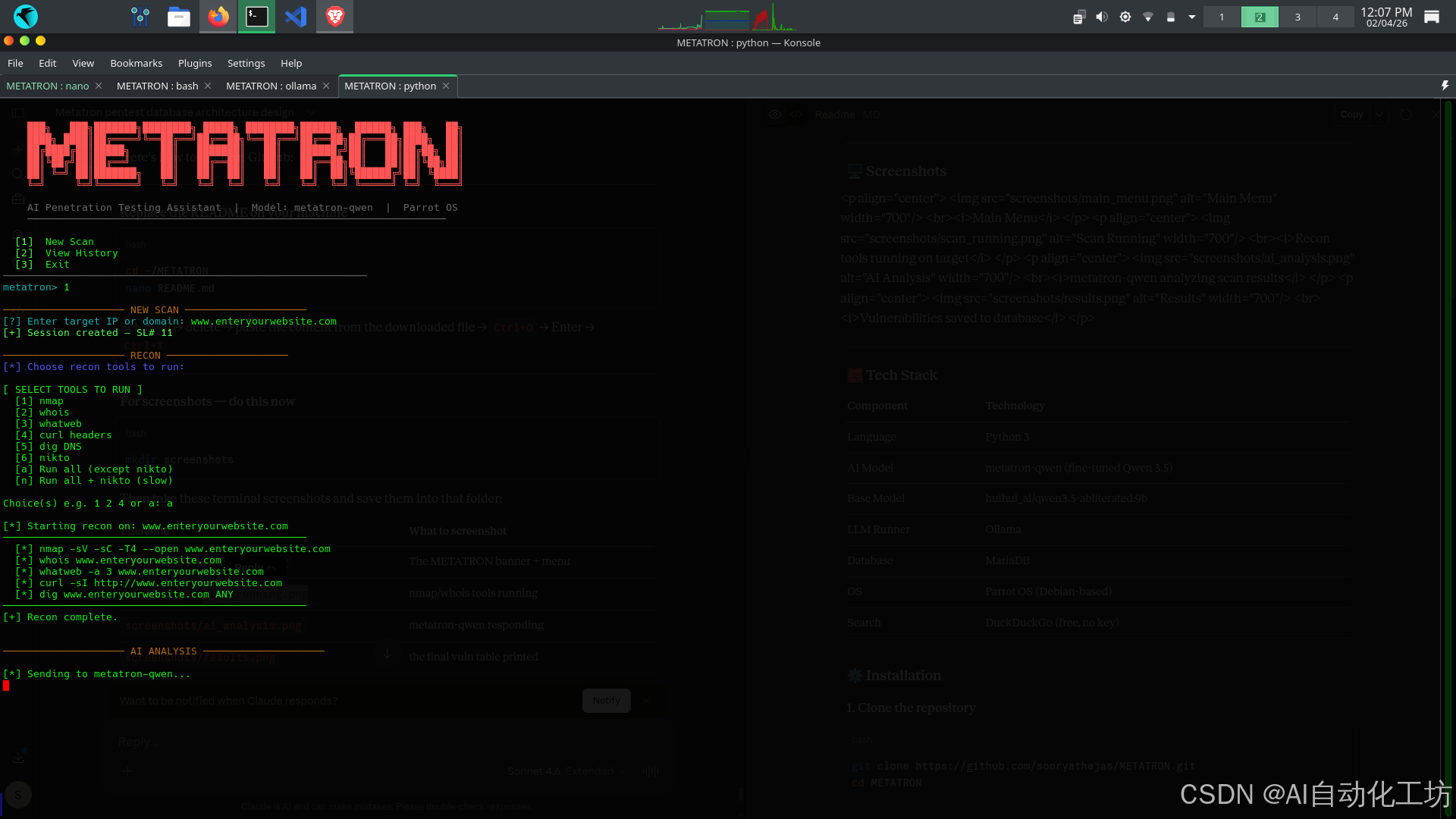

实战演练:Web应用渗透测试

了解基本架构后,我们通过一个真实场景进行实操。

测试场景

对内部Web应用进行安全漏洞评估。

1. 目标配置

# METATRON配置文件示例

targets:

- 192.168.1.100:8080

- internal-app.company.local

scan_profile: web_application

intensity: medium

2. 扫描执行

在METATRON Web界面设置:

- 扫描类型:Web应用安全扫描

- 扫描深度:中等(包含SQL注入、XSS、目录遍历等常见漏洞)

- 并发设置:3个并行线程

3. 智能分析阶段

这是METATRON的核心优势。本地LLM将对扫描结果进行深度分析:

- 关联性识别:发现漏洞间的潜在联系

- 攻击路径建议:规划最优攻击路线(例如:通过SQL注入获取凭证,进而访问敏感接口)

- 危害评估:基于上下文判断漏洞实际风险等级

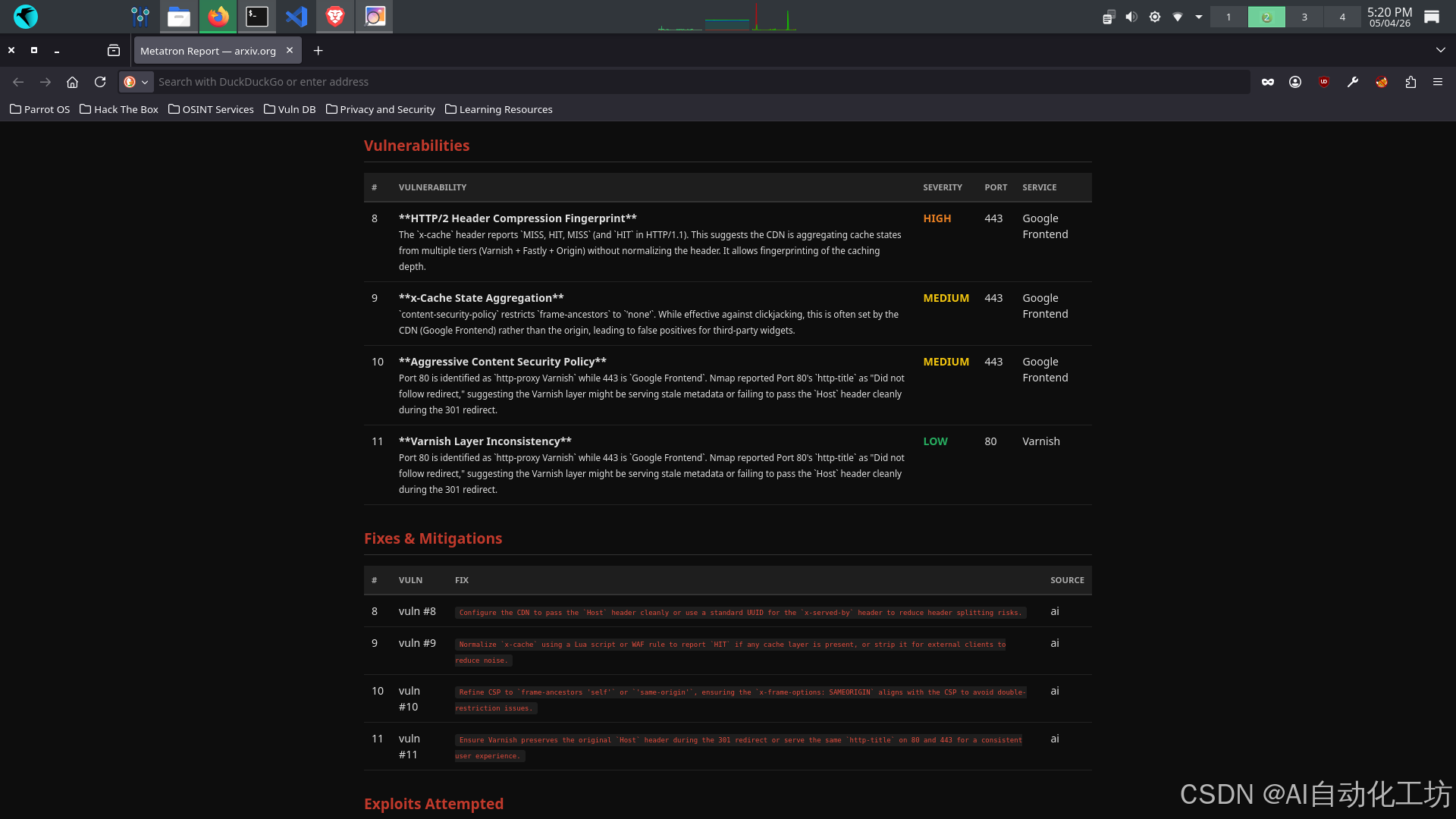

4. 报告生成

扫描完成后,系统将生成专业报告,包含:

- 漏洞清单:CVSS评分、受影响组件、修复优先级

- 复现步骤:详细的操作流程与截图

- 修复方案:代码级别的具体修改建议

- 风险评估:可视化风险矩阵

技术优势总结:

- 所有分析在本地LLM中独立完成

- 报告模板高度可定制化

- 支持PDF、HTML、Markdown多种导出格式

高级功能:自定义与扩展

1. 自定义扫描策略

针对特定技术栈创建专属扫描模块:

# Python自定义扫描器示例

from metatron.plugins import ScannerPlugin

class DjangoSecurityScanner(ScannerPlugin):

def scan(self, target):

issues = []

if self.check_django_debug_mode(target):

issues.append("生产环境启用了DEBUG模式")

if self.check_django_csrf(target):

issues.append("CSRF防护配置存在缺陷")

return issues

2. AI代理循环机制

METATRON支持AI代理自动化测试流程:

- 发现弱口令 → 自动尝试登录 → 权限级别分析

- 检测文件上传漏洞 → 上传测试文件 → 权限提升尝试

3. 离线CVE数据库集成

内置本地漏洞数据库,支持离线查询:

- 软件版本与已知漏洞匹配

- 漏洞利用代码(PoC)展示

- 补丁状态与修复时间线

4. 企业级特性

- 多用户协作:基于角色的权限管理体系

- 计划任务:定期自动扫描配置

- CI/CD集成:与开发流水线无缝对接

- 合规报告:满足SLA要求的标准化报告

常见问题解答

Q:METATRON的硬件要求具体如何?

A:基础功能8GB内存即可运行,但使用本地LLM建议16GB以上。GPU可显著提升LLM推理速度,但非必需。

Q:完全离线是否影响漏洞检测能力?

A:存在一定延迟,但这是隐私保护的合理代价。METATRON支持定期下载漏洞库更新。对于高度敏感环境,这种延迟是可接受的。

Q:METATRON的误报率如何?

A:与其他AI安全工具相似,存在一定误报可能。但本地LLM可通过微调降低误报率。建议对高风险漏洞进行人工验证。

Q:哪些企业最适合使用?

A:主要适用于:

- 金融、医疗、政府等对数据敏感行业

- 有严格合规要求的企业

- 需要定期安全评估的团队

- 对云端工具安全性存疑的组织

Q:学习成本高吗?

A:基础操作相对简单(Web界面)。高级功能(自定义插件、LLM微调)需要一定的网络安全和Python开发经验。

技术总结

METATRON代表了AI安全工具的重要发展方向:在确保数据隐私的前提下提供专业安全能力。

核心价值点

- 合规性优势:满足全球最严格的数据隐私法规

- 可控性保障:全流程本地化,消除第三方风险

- 专业度保证:集成成熟渗透测试工具链

- 智能化赋能:上下文感知的LLM分析能力

部署建议

- 数据隐私为第一优先级的企业,METATRON是当前最优选择

- 一般企业可先用云端工具快速评估,再用METATRON进行敏感环境深度测试

- 建议安全团队配备专人负责METATRON的运维与调优

未来展望

随着本地LLM能力持续提升,离线AI安全工具的性能将逐渐逼近云端方案。METATRON这类工具的普及,有望重塑网络安全服务生态。

重要提醒:安全工具只是辅助手段。最终的安全保障仍依赖于持续更新、深入学习与多层防御策略的有机结合。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献55条内容

已为社区贡献55条内容

所有评论(0)