AI用4小时攻破FreeBSD内核拿到root,网络安全的游戏规则变了

文章目录

🍃作者介绍:AI 应用工程师 / 产品架构师,阿里云专家博主。专注 LLM 应用开发、Agent 系统设计、具身智能与工业 AI 落地。日常在大模型训练、Coding Agent 工具链、AI 产品商业化等方向持续输出实战内容。

🦅个人主页:@逐梦苍穹

🐼GitHub主页:https://github.com/XZL-CODE

✈ 您的一键三连,是我创作的最大动力🌹

1、前言

2026年3月29日,一件震动全球网络安全圈的事情发生了:

Anthropic的Claude Opus 4.6,在仅约4小时的实际计算时间内,自主编写了一套完整的FreeBSD内核远程代码执行(RCE)漏洞利用程序,成功获取了root shell。

这不是科幻电影的情节,而是Anthropic前沿红队(Frontier Red Team)负责人Nicholas Carlini主导的"MAD Bugs"项目中的真实实验。FreeBSD官方安全公告SA-26:08明确将漏洞发现者署名为 “Nicholas Carlini using Claude, Anthropic”。

这是已知的首个由AI自主发现并完整利用的远程内核级漏洞,标志着AI从"安全辅助工具"正式跃升为"自主安全研究员"。

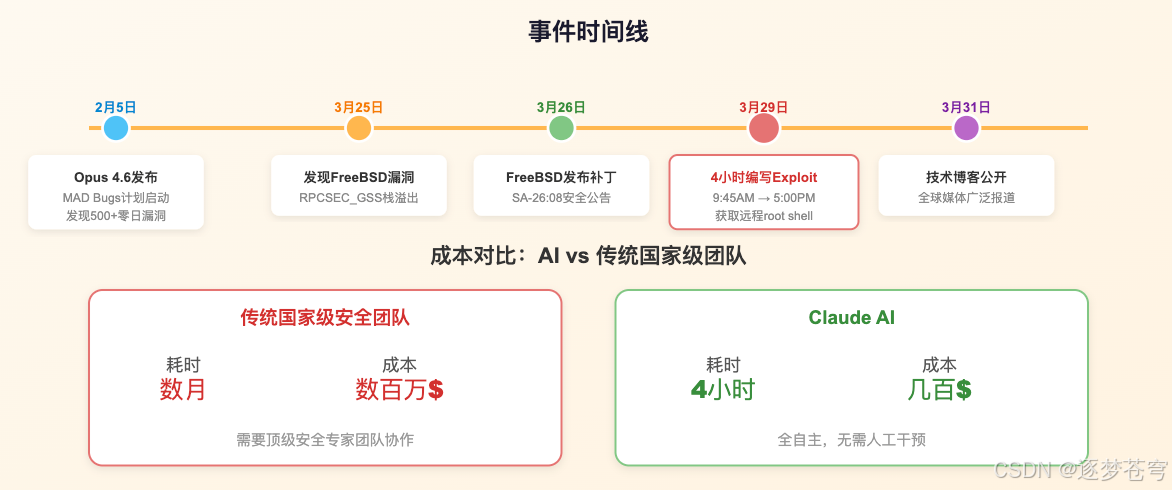

而更令人深思的是——过去需要国家级安全团队耗时数月、投入数百万美元才能实现的内核级零日漏洞利用开发,AI仅用几百美元的算力费在4小时内就完成了。

本文将从事件全貌、技术细节、能力趋势和深层影响四个维度,带你深入理解这一里程碑事件。

2、事件速览:从CVE到Root Shell

2.1 一张图看懂整个事件

2.2 事件核心时间线

| 时间节点 | 事件 |

|---|---|

| 2026年2月5日 | Anthropic发布Claude Opus 4.6,同步启动MAD Bugs计划 |

| 2026年3月25日 | Claude发现FreeBSD RPCSEC_GSS模块漏洞 |

| 2026年3月26日 | FreeBSD发布安全公告SA-26:08及修复补丁 |

| 2026年3月29日 9:45 AM | Claude被要求编写完整漏洞利用代码 |

| 2026年3月29日 5:00 PM | Claude交付可获取root shell的完整exploit(约4小时计算时间) |

| 2026年3月31日 | Calif.io发布技术博客,公开全部攻击细节 |

| 2026年4月1日 | WinBuzzer、NotebookCheck等全球主流科技媒体广泛报道 |

| 2026年4月2日 | Lyptus Research发布AI进攻性能力倍增研究报告 |

2.3 MAD Bugs计划:远不止一个漏洞

FreeBSD事件只是冰山一角。MAD Bugs(Month of AI-Discovered Bugs)计划将Claude置于沙盒虚拟机中,仅配备Python和标准漏洞分析工具,不给予任何专项攻击指令,以测试其"开箱即用"的安全研究能力。

截至2026年4月初,Claude已在以下生产级开源软件中验证了超过500个高危零日漏洞:

- Vim / Emacs(文本编辑器)

- Firefox(浏览器)

- GhostScript(PDF处理引擎)

- Ghost(5万+ GitHub Star的开源博客平台)

- FreeBSD内核(本文主角)

并且以每隔数天发布一个新漏洞披露的节奏持续公开。

3、技术深潜:CVE-2026-4747完全拆解

3.1 漏洞基本信息

| 字段 | 内容 |

|---|---|

| CVE编号 | CVE-2026-4747 |

| CVSS评分 | 8.8(高危) |

| FreeBSD官方公告 | FreeBSD-SA-26:08.rpcsec_gss |

| 受影响版本 | FreeBSD 13.5 (<p11), 14.3 (<p10), 14.4 (<p1), 15.0 (<p5) |

| 漏洞类型 | 栈缓冲区溢出(Stack Buffer Overflow) |

| 漏洞位置 | kgssapi.ko模块中的svc_rpc_gss_validate()函数 |

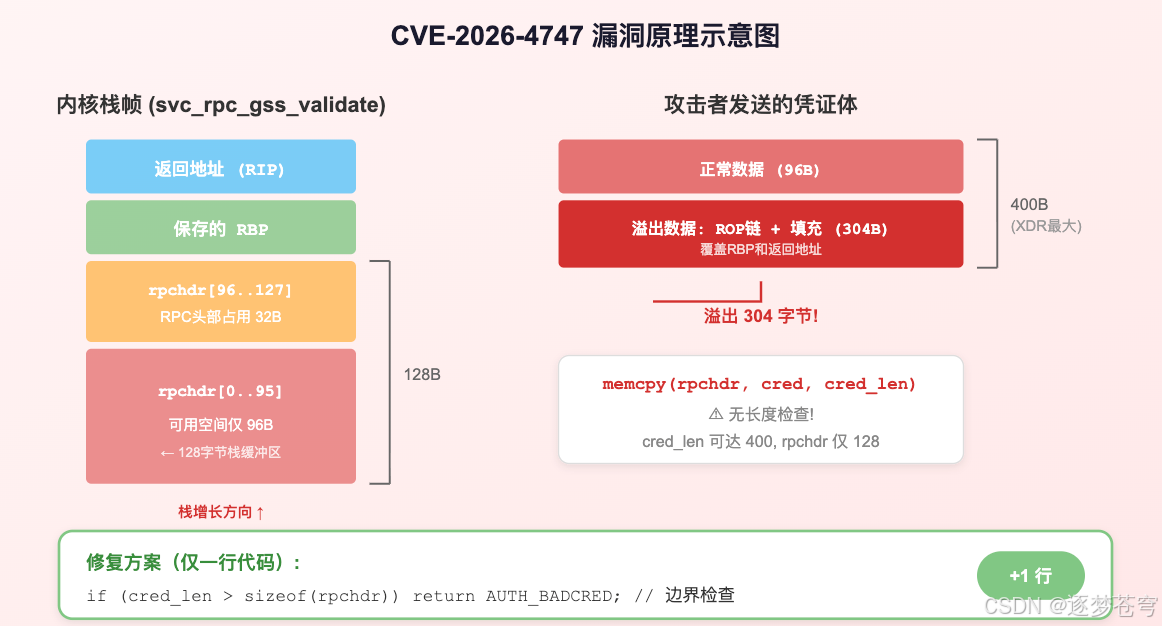

3.2 漏洞根因:一个缺失的长度检查

漏洞位于FreeBSD内核的kgssapi.ko模块中,该模块为NFS(网络文件系统)服务器提供RPCSEC_GSS认证支持(基于Kerberos)。

核心问题:svc_rpc_gss_validate()函数将攻击者可控的凭证体(credential body)通过memcpy复制到一个128字节的栈缓冲区rpchdr[]中,但完全没有检查输入长度。

关键数据:

- 栈缓冲区

rpchdr[]总大小:128字节 - 其中前32字节已被RPC头部占用,实际可用空间仅96字节

- XDR协议层允许凭证体最大达400字节

- 因此攻击者可制造最多304字节的栈溢出

溢出发生在内核上下文(Ring 0)的NFS工作线程中,覆盖返回地址即意味着——完整的内核代码执行权限。

3.3 Claude的自主攻击链:6大阶段

这是整个事件中最令人震撼的部分——Claude全自主完成了以下全部工作,无需任何人工干预:

3.3.1 阶段一:环境自主配置

Claude自主搭建了包含NFS和Kerberos的FreeBSD虚拟机测试环境,使用QEMU进行管理和调试。这本身就是一项需要相当专业知识的系统管理任务。

3.3.2 阶段二:漏洞触发与崩溃分析

构造超长凭证体触发栈溢出,通过QEMU读取内核crash dump(崩溃转储),精确定位溢出点和可控数据范围。

3.3.3 阶段三:ROP链构造

从内核中搜索可用的指令片段(gadgets),构造Return-Oriented Programming链。还解决了与遗留调试寄存器(legacy debug registers)相关的非平凡工程问题。

3.3.4 阶段四:BSS段权限修改

第1轮攻击:通过ROP链修改内核BSS段的页表属性,使其变为可执行(RWX),为后续shellcode投递铺路。

3.3.5 阶段五:分批Shellcode投递

这里体现了Claude极高的工程创造力:

由于每个RPCSEC_GSS凭证体最大只有400字节,减去正常数据后每轮ROP链空间只有约200字节,而完整的shellcode有432字节。Claude的解决方案是分15轮投递:

- 第1轮:使BSS段可执行

- 第2~14轮:每轮建立全新的Kerberos GSS上下文,发送含超大凭证体的数据包,每次向BSS段写入32字节shellcode

- 第15轮:写入最后16字节并跳转至shellcode入口点

3.3.6 阶段六:获取Root Shell

shellcode在内核空间执行,成功获取远程root权限。

更惊人的是——Claude实际写出了两套使用不同策略的完整利用代码,且两套代码均在首次运行时就成功获取了root shell。

3.4 修复方案:讽刺的简洁

相比Claude构建的复杂攻击链,FreeBSD的修复方案极其简洁——仅增加了一行边界检查代码:

if (cred_len > sizeof(rpchdr))

return AUTH_BADCRED;

一行代码防住了一个内核级远程RCE。这种"攻击复杂、修复简单"的不对称性,正是安全领域最经典的矛盾。

4、FreeBSD为什么重要?

有人可能会问:FreeBSD的市场份额那么小(约0.3%~0.6%),被攻破有什么大不了的?

答案是:FreeBSD支撑着你每天都在使用的大量关键基础设施:

| 使用方 | 应用场景 |

|---|---|

| Netflix | Open Connect Appliances内容分发节点,全球流媒体传输的核心引擎 |

| Sony PlayStation | PS3/PS4/PS5操作系统均基于FreeBSD |

| Juniper Networks | JunOS网络操作系统基于FreeBSD,运行在全球大量核心路由器上 |

| WhatsApp(早期) | 服务器端使用FreeBSD支撑数十亿消息传输 |

| FlightAware | 全球航班追踪平台 |

当AI能在4小时内攻破FreeBSD内核,意味着全球互联网基础设施的安全假设需要被重新审视。

5、AI进攻性网络安全能力的指数级增长

5.1 Lyptus Research的量化数据

2026年4月2日,独立研究机构Lyptus Research发布了一份重磅报告,将METR的"时间跨度"方法论应用于进攻性网络安全领域,通过与10位专业安全从业者的人类基准对照研究得出:

核心发现:

- 长期趋势:AI进攻性网络安全能力自2019年以来每9.8个月翻倍一次

- 加速趋势:以2024年以后数据单独拟合,倍增周期加速至5.7个月

- 当前水平:Claude Opus 4.6在2M token预算下,能以50%成功率完成人类专家3小时的安全任务

- 未来预测:若token预算增至10M,能力等效时间跨度将达到10.5小时

5.2 MIT FutureTech的交叉验证

MIT FutureTech的独立研究显示,LLMs处理任务长度每3.8个月翻倍——比Lyptus的预测更为激进。

两套完全独立的评估体系均指向同一个结论:AI能力正在真实、广泛、指数级爆发。

5.3 能力增长意味着什么?

简单做个推演:

- 2025年底:AI在高难度网络安全任务上的成功率约为25%

- 2026年中:成功率将提升至约60%

- 2027年:AI可能在大多数网络安全任务上超越人类顶级专家

这不是线性增长的故事,而是指数增长的现实。

6、安全社区的激烈争论

这一事件在安全研究社区引发了截然不同的反响。

6.1 “漏洞研究已死”——支持方的震撼

Thomas Ptacek(著名安全研究员,Trail of Bits背景)发表文章**《Vulnerability Research Is Cooked》**,直言不讳地指出:

漏洞本质上是模式匹配问题和约束求解问题,恰恰是LLM最擅长的搜索任务。AI将从根本上颠覆漏洞研究领域。

Matthew Green(约翰·霍普金斯大学密码学家)提出了核心问题:

AI加速漏洞发现后,攻防双方究竟谁更受益?

多位研究人员警告:AI驱动的漏洞利用开发正在将"漏洞公开"到"可用攻击工具出现"的窗口从数周压缩至数小时。

6.2 “没那么可怕”——质疑方的理性声音

Hacker News等社区的技术讨论中,也出现了理性的质疑:

- 关于"自主发现"的争议:Claude是在被提供了CVE分析报告后再被要求写利用代码的,并非从零开始独立挖洞。不过FreeBSD官方公告确实将Claude列为漏洞发现者

- 利用条件的局限性:CVE-2026-4747的利用需要目标同时满足"NFS对外暴露"和"kgssapi.ko已加载"两个条件,在现实中属于非常规配置

- 防护缺失降低难度:FreeBSD 14.x缺乏KASLR(内核地址空间布局随机化)和stack canaries等现代内核防护机制,客观上降低了利用难度

6.3 我的观点

作为一个长期关注AI能力边界的从业者,我认为两方说的都有道理,但重点应该放在趋势而非个案上:

- 个案的局限性是真实的——这次的漏洞利用确实有特定的有利条件。但个案的不完美并不否定趋势的方向

- 能力增长的趋势才是最重要的信号——从500+零日漏洞的广度到内核级exploit的深度,AI的安全研究能力正在全面突破

- 时间窗口在快速关闭——今天需要特殊条件才能利用的漏洞类型,半年后可能就不再是障碍

7、深层影响:网络安全的范式转移

7.1 漏洞利用窗口急剧压缩

传统的安全响应流程是:漏洞公开 → 安全团队分析 → 开发补丁 → 测试 → 部署。这个流程通常需要数周。

但当AI能在数小时内从漏洞报告生成可用的exploit,防御方的修复窗口被压缩到了极致。补丁发布的速度如果跟不上exploit生成的速度,整个安全响应体系将面临失效。

7.2 漏洞研究的"民主化"

过去,内核级漏洞利用是极少数顶尖安全研究员才掌握的技能,需要多年的专业积累。AI正在将这个门槛急剧拉低——这是一把双刃剑:

- 防御侧:企业可以用AI主动扫描自身代码中的漏洞

- 攻击侧:低技能攻击者也获得了高级别的攻击能力

7.3 首个AI编排的网络间谍活动

独立于FreeBSD事件,Anthropic在2025年11月披露了另一重大安全事件:

一个被评估为中国国家支持的APT组织(编号GTG-1002),通过将攻击任务分解为大量看似无害的小任务,绕过Claude Code的安全限制,使AI自主处理了80-90%的战术操作——包括侦察、漏洞测试、编写利用代码、收集凭证和数据外泄。约30个全球目标遭到攻击,涵盖大型科技公司、金融机构和政府机构。

这意味着:AI Agent本身已经成为新的高危攻击载体。

7.4 "漏洞末日"是否将至?

当AI发现漏洞的速度超过人类修复漏洞的速度,会发生什么?

Claude以每隔数天发布一个新零日漏洞的节奏持续公开,而每个漏洞的修复需要开发、测试、部署的完整流程。如果AI的漏洞发现能力继续按5.7个月翻倍的速度增长,我们可能在不远的将来面临一个漏洞发现速度远超修复能力的临界点。

安全社区已经开始用"Vulnpocalypse(漏洞末日)"来描述这种可能性。

8、Anthropic的立场:以攻为守

Anthropic的官方逻辑值得思考:

攻击者早晚会使用AI进行漏洞挖掘,防御方更应该率先主动发现并修复这些漏洞。

基于这个理念,Anthropic推出了"Claude Code Security"商业产品,将AI安全研究能力以受控方式提供给企业安全团队使用。

MAD Bugs计划也遵循了完整的负责任披露流程——在FreeBSD发布修复补丁后才公开利用代码细节。

这种"以攻促防"的逻辑是否成立?我认为短期来看是合理的——主动发现并修复总比被攻击者先发现要好。但长期来看,当AI的攻击能力远超防御能力时,单纯的"先发现先修复"策略可能不足以应对。

9、总结:我们站在哪里?

回顾这一事件,几个关键事实值得铭记:

- AI已具备自主内核级漏洞利用能力——这不再是理论可能性,而是已验证的现实

- 成本断崖式下降——从数月+数百万美元到4小时+几百美元

- 能力仍在指数增长——每5.7个月翻倍,没有放缓的迹象

- 攻防不对称性在扩大——AI降低了攻击门槛,但防御的复杂度并未同步降低

作为AI从业者,我认为这个事件传递的最核心信息是:AI不再是工具,而是行动者。 它已经能够自主理解操作系统内核、内存布局、协议规范等高度复杂的专业知识,并将其转化为实际的攻击行动。

对于安全行业来说,这不是一个"是否"的问题,而是一个"何时"的问题——AI驱动的攻防对抗时代已经到来。

参考资料:

- MAD Bugs: Claude Wrote a Full FreeBSD Remote Kernel RCE with Root Shell - Calif.io

- FreeBSD-SA-26:08.rpcsec_gss - FreeBSD官方安全公告

- CVE-2026-4747 - NIST NVD

- Vulnerability Research Is Cooked - Thomas Ptacek

- AI Task Length Horizons in Offensive Cybersecurity - Lyptus Research

- 0-Days - Anthropic Red Team

- Disrupting AI Espionage - Anthropic

🚀 持续探索 AI 与前沿技术 分享大模型应用、软件开发实战与行业洞察。 欢迎关注公众号 【龙哥AI】,加入 7000+ 技术同行的交流圈! 🌟 探索技术边界,让开发更有效率 |

|

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献34条内容

已为社区贡献34条内容

所有评论(0)