为什么有时设置了 Cookie 却没有生效?

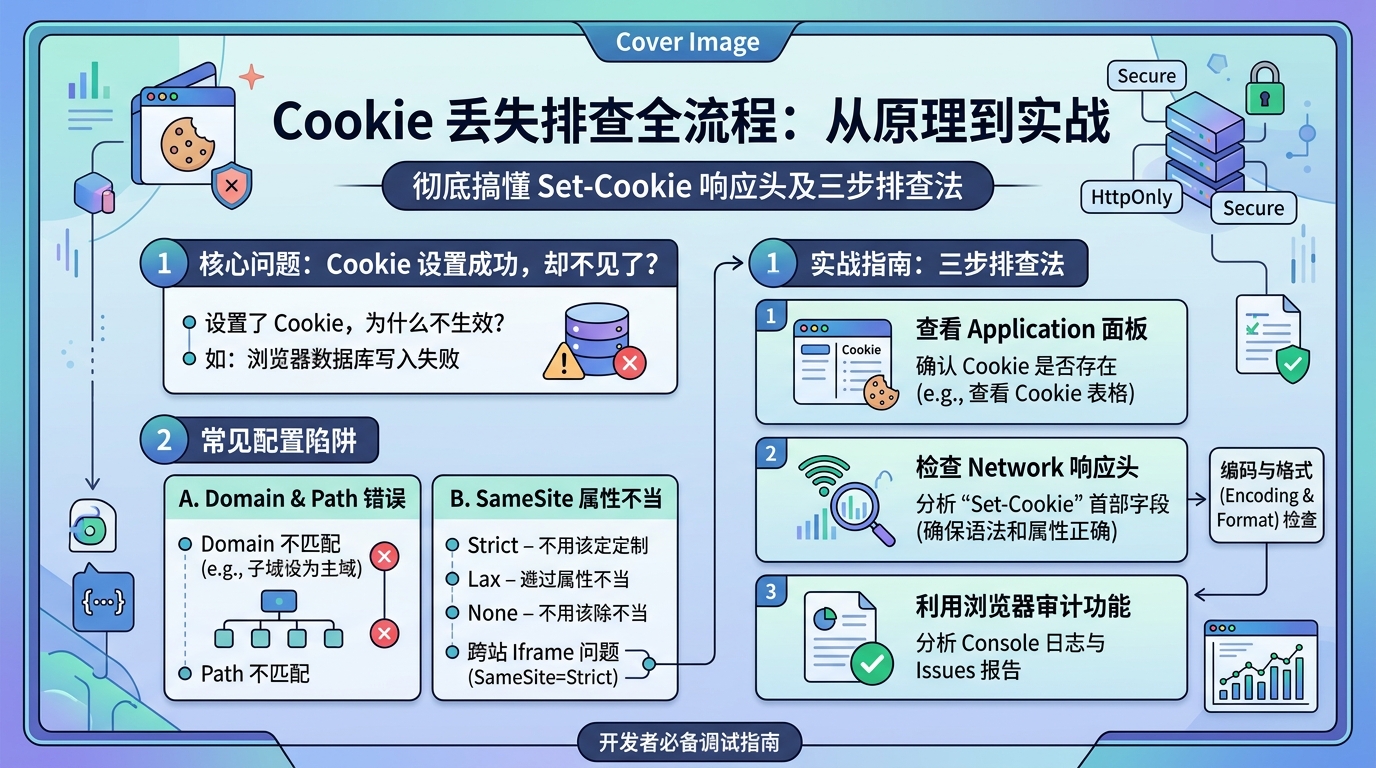

明明设置了 Cookie 却不生效?一文带你彻底排查 Cookie 丢失的“玄学”问题

引言:被保安拦在门外的“门票”

你精心制作了一张俱乐部入场券(Cookie),上面写好了名字、有效期、指定入口(Domain/Path)。你把它交给保安(浏览器),自信满满地等着开门。结果保安看了一眼,直接把票扔进了垃圾桶——因为券上写的入口是“东门”,但你现在站在“西门”;或者票上印着“仅限 VIP 通道”,但你走的是普通通道。

这就是 Cookie 设置后“不生效”的典型场景。本文将带你系统排查 Cookie 丢失的常见原因,从属性配置到浏览器策略,从服务端下发到客户端存储,帮你练就一双“透视眼”。

一、预备知识:在排查前,先看懂 Set-Cookie 响应头

1.1 Cookie 的“出生证明”

服务器通过 Set-Cookie 响应头告知浏览器要存储的 Cookie 信息:

Set-Cookie: sessionId=abc123; Domain=example.com; Path=/; Secure; HttpOnly; SameSite=Lax; Max-Age=3600

浏览器收到这个头后,会执行一系列“入库检查”,只有全部通过,Cookie 才会被存储下来。

1.2 浏览器存储 Cookie 的“审核清单”

| 检查项 | 说明 |

|---|---|

| Domain 合法性 | 设置的 Domain 必须是当前请求域本身或其父域(不能跨域设置) |

| Path 合法性 | 当前请求路径必须匹配或包含于 Path 设置的路径 |

| Secure 匹配 | 若设置 Secure,当前请求必须是 HTTPS 协议(localhost 除外) |

| SameSite 策略 | 跨站请求时,SameSite 属性可能阻止 Cookie 携带 |

| 大小限制 | 单个 Cookie ≤ 4KB,单域名 ≤ 20-50 个 |

| 字符合法性 | Cookie 值中的特殊字符(空格、逗号、分号)必须 URL 编码 |

任何一个条件不满足,Cookie 都会被丢弃。

二、场景重现:为什么我的 Cookie “人间蒸发”了?

2.1 客户端层面原因

| 原因 | 典型场景 | 排查与解决 |

|---|---|---|

| Domain 不匹配 | 在 a.example.com 设置 Domain=example.com(合法),但如果在 example.com 设置 Domain=a.example.com(非法,不能设置子域) |

检查当前域名与 Domain 的关系,只允许设置当前域或其父域 |

| Path 不匹配 | 在 /app/page 设置 Path=/admin,但访问 /app/page 时 Cookie 不会被存储(因为 /app 不在 /admin 路径下) |

通常设 Path=/ 覆盖全站,或明确设置与业务匹配的路径 |

| Secure 属性冲突 | 在 HTTP 页面下设置 Secure 的 Cookie |

生产环境强制 HTTPS,开发环境使用 localhost 豁免 |

| SameSite 限制 | 在第三方网站(如 b.com)嵌入的 iframe 中尝试设置 Cookie,且 SameSite=Strict |

根据场景选择 Lax(推荐)或 None; Secure(跨站必需) |

| 大小/数量超限 | 单个 Cookie 超过 4KB,或单域名 Cookie 总数超过浏览器限制 | 精简存储,合并同类数据;使用 localStorage 替代非自动携带数据 |

| 浏览器禁用 Cookie | 用户主动在设置中关闭 Cookie | 提示用户启用,或降级为 Token 认证 |

2.2 服务端层面原因

| 原因 | 典型场景 | 排查与解决 |

|---|---|---|

| 响应头未下发 | 后端代码逻辑未执行到 addCookie,或响应头被中间件覆盖 |

检查服务器日志,确认 Set-Cookie 确实出现在响应头中 |

| 格式错误 | Set-Cookie: name value(缺少 =),或值中包含未编码的特殊字符 |

确保格式 name=value,并对值进行 URL 编码 |

| 编码问题 | 值中包含空格、逗号、分号等未编码,浏览器截断或忽略 | 使用 URLEncoder.encode(value, "UTF-8") 编码后设置 |

| 路径覆盖冲突 | 同一域名下,先设置 Path=/ 的 Cookie,后被 Path=/admin 的同名 Cookie 覆盖(但作用域不同) |

明确作用域,避免无意覆盖;同名 Cookie 会按最精确路径匹配 |

三、深度解析:那些年我们踩过的 SameSite 与 Secure 大坑

3.1 Chrome 80 后的“静默革命”

2020 年 2 月,Chrome 80 将未明确设置 SameSite 的 Cookie 默认值从 None 改为 Lax。这意味着:

- 在第三方网站嵌入的 iframe 中设置的 Cookie 默认被阻止。

- 跨站 POST 请求不再携带 Cookie。

影响案例:

- 登录回调中依赖 Cookie 的跨域 SSO 失效。

- 嵌入的第三方聊天小部件无法保持登录状态。

3.2 SameSite=None 必须配合 Secure

如果确实需要跨站携带 Cookie,必须同时设置 SameSite=None 和 Secure,且网站必须使用 HTTPS。

Set-Cookie: crossSite=value; SameSite=None; Secure

注意:在 HTTP 页面下设置 SameSite=None 的 Cookie 会被浏览器直接拒绝。

3.3 开发环境 localhost 的特殊性

localhost 和 127.0.0.1 被浏览器视为安全上下文,允许 Secure 属性的 Cookie 在 HTTP 下传输。但生产环境必须使用 HTTPS。

四、排障指南:三步定位法,告别盲目猜想

4.1 第一步:打开 Application 选项卡,确认 Cookie 是否“入库”

- Chrome/Edge:按

F12→ Application → Storage → Cookies → 选择你的域名。 - 检查目标 Cookie 是否存在,重点看:

- Domain:是否与当前域名匹配?

- Path:是否与当前请求路径匹配?

- Secure:是否显示对勾(表示仅 HTTPS)?

- SameSite:是否符合预期?

如果 Cookie 根本不存在 → 说明浏览器在入库检查阶段就拒绝了。

4.2 第二步:检查 Network 响应头,确认 Set-Cookie 是否下发

- 切换到 Network 标签,找到设置 Cookie 的请求。

- 查看 Response Headers 中是否有

Set-Cookie。 - 如果有,复制

Set-Cookie内容,检查:- 格式是否正确(

name=value后跟分号分隔的属性) - 是否有异常属性(如

Secure但请求是 HTTP) - 值中是否有未编码的特殊字符

- 格式是否正确(

如果响应头中没有 Set-Cookie → 问题在后端代码。

4.3 第三步:观察 Console 告警,捕获浏览器主动提示

现代浏览器会在 Console 中输出 Cookie 被拒绝的原因,例如:

Cookie “sessionId” will be soon rejected because it has the “SameSite=None” attribute but is missing the “Secure” attribute.

直接搜索这些告警信息,通常能快速定位问题。

五、专家建议:如何写出“稳如老狗”的 Cookie 设置代码?

5.1 服务端 Java 示例

// 设置 Cookie 的最佳实践

Cookie cookie = new Cookie("sessionId", URLEncoder.encode(value, "UTF-8"));

cookie.setPath("/"); // 全站生效,避免路径问题

cookie.setHttpOnly(true); // 防 XSS 读取

cookie.setSecure(true); // 仅 HTTPS(生产环境必须)

cookie.setMaxAge(1800); // 30 分钟过期

cookie.setDomain(".example.com"); // 允许子域共享

response.addCookie(cookie);

5.2 前端 JavaScript 示例

// 设置 Cookie 时注意编码

document.cookie = `name=${encodeURIComponent(value)}; path=/; max-age=3600; SameSite=Lax`;

5.3 属性配置速查表

| 场景 | Domain | Path | Secure | SameSite |

|---|---|---|---|---|

| 单域名生产环境 | 当前域名 | / |

true |

Lax |

| 跨子域共享 | .parent.com |

/ |

true |

Lax |

| 开发环境 | 当前域名 | / |

false |

Lax |

| 跨站嵌入(如 iframe) | 当前域名 | / |

true |

None |

六、总结:Cookie 丢失,逃不出这“三板斧”

| 排障步骤 | 关键检查点 |

|---|---|

| Application 面板 | Domain、Path、Secure、SameSite 是否与请求匹配 |

| Network 响应头 | Set-Cookie 是否存在、格式是否正确、值是否编码 |

| Console 告警 | 浏览器直接输出的拒绝原因 |

一句话总结:Cookie 不生效,本质上是被浏览器“入库审核”拦下了。从属性匹配、安全限制到格式编码,层层排查,再结合开发者工具精准定位,没有解不开的“玄学”。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献7条内容

已为社区贡献7条内容

所有评论(0)