GoBruteforcer(GoBrut)僵尸网络新攻势:AI 生成弱配置成“帮凶”,瞄准加密货币及区块链数据库

GoBruteforcer(又称 GoBrut)僵尸网络近期发起新一轮大规模攻击,主要针对暴露在公网的 Linux 服务器,尤其是那些疑似使用 AI 生成示例配置 的加密货币和区块链项目数据库。

该恶意软件使用 Golang 编写,擅长对公网暴露的 FTP、MySQL、PostgreSQL 和 phpMyAdmin 服务实施暴力破解。它通常从已沦陷的 Linux 服务器出发,随机扫描公网 IP 并尝试登录。

Inside GoBruteforcer: AI-Generated Server Defaults, Weak Passwords, and Crypto-Focused Campaigns - Check Point Research

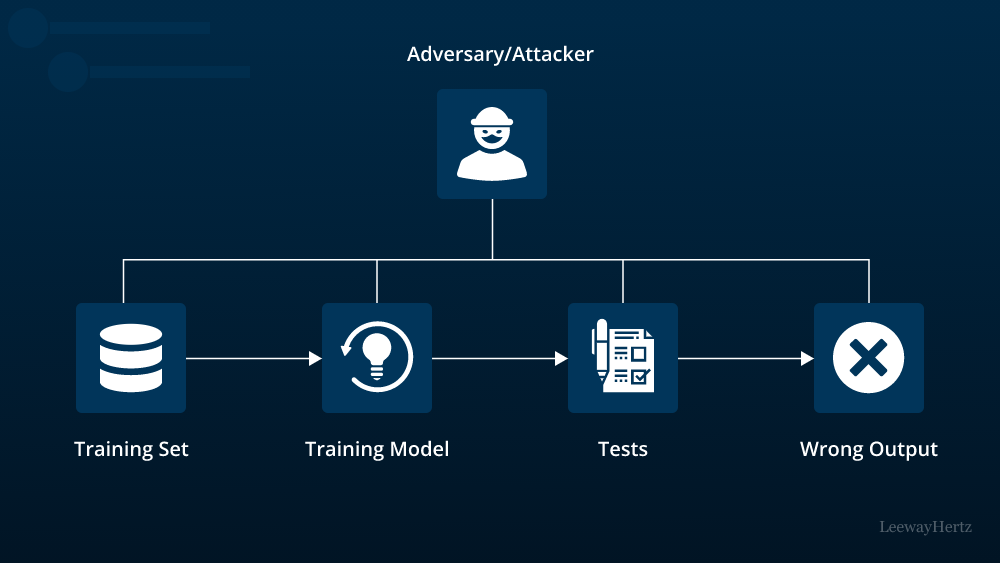

GoBruteforcer 僵尸网络暴力破解示意图(弱密码与登录风险)

利用薄弱防御实施入侵

研究人员估计,互联网上目前可能有超过 5 万台 服务器易受 GoBruteforcer 攻击。攻击者最常通过运行 XAMPP 的服务器上的 FTP 服务获得初始访问权限——因为默认配置往往包含极易被破解的弱口令,且除非管理员手动加固,否则极易沦陷。

成功登录后(常用账户如 daemon、nobody),攻击者通常会:

- 将 Web Shell(网页后门) 上传至网站根目录

- 通过配置不当的 MySQL 或 phpMyAdmin 面板上传后门

- 下载 IRC 僵尸程序和暴力破解模块,完成感染链

GoBruteforcer Botnet Targets Crypto Project Databases by Exploiting Weak Credentials

GoBruteforcer 典型感染链流程图(从 WebShell 到 IRC Bot 再到全网扫描)

恶意软件启动后会有 10 至 400 秒的延迟,在 x86_64 架构上可同时运行高达 95 个 暴力破解线程。这些线程会生成随机公网 IPv4 地址,探测常见服务端口,尝试内置凭证列表,并自动跳过私有网络、AWS 云段及美国政府网络。

FTP 模块内置了 22 组硬编码用户名/密码对,这些凭证与 XAMPP 等开发套件的默认或常见部署账户高度匹配。

AI 生成配置与老旧套件成“助攻”

GoBruteforcer 近期活跃度激增,主要得益于两个因素:

- AI 生成配置泛滥:大量服务器复用了大语言模型(LLM)输出的通用配置片段,导致弱口令和可预测用户名(如 appuser、myuser、operator)大量出现。这些用户名常见于 AI 生成的 Docker 和 DevOps 指南中,一旦被实际部署,就极易遭受密码喷洒攻击。

AI model security: Concerns, best practices and techniques

AI 生成配置导致的安全风险示意图

- 过时服务器套件:XAMPP 等老旧开发套件在部署时仍保留默认凭证和开放的 FTP 服务,使攻击者能轻松植入 Web 后门。

典型攻击案例中,一台受感染主机被植入了 TRON 钱包扫描工具。该工具使用包含约 2.3 万个 TRON 地址 的列表,对 TRON 和币安智能链(BSC)进行全网扫描,自动识别并转移余额非零的钱包资产。

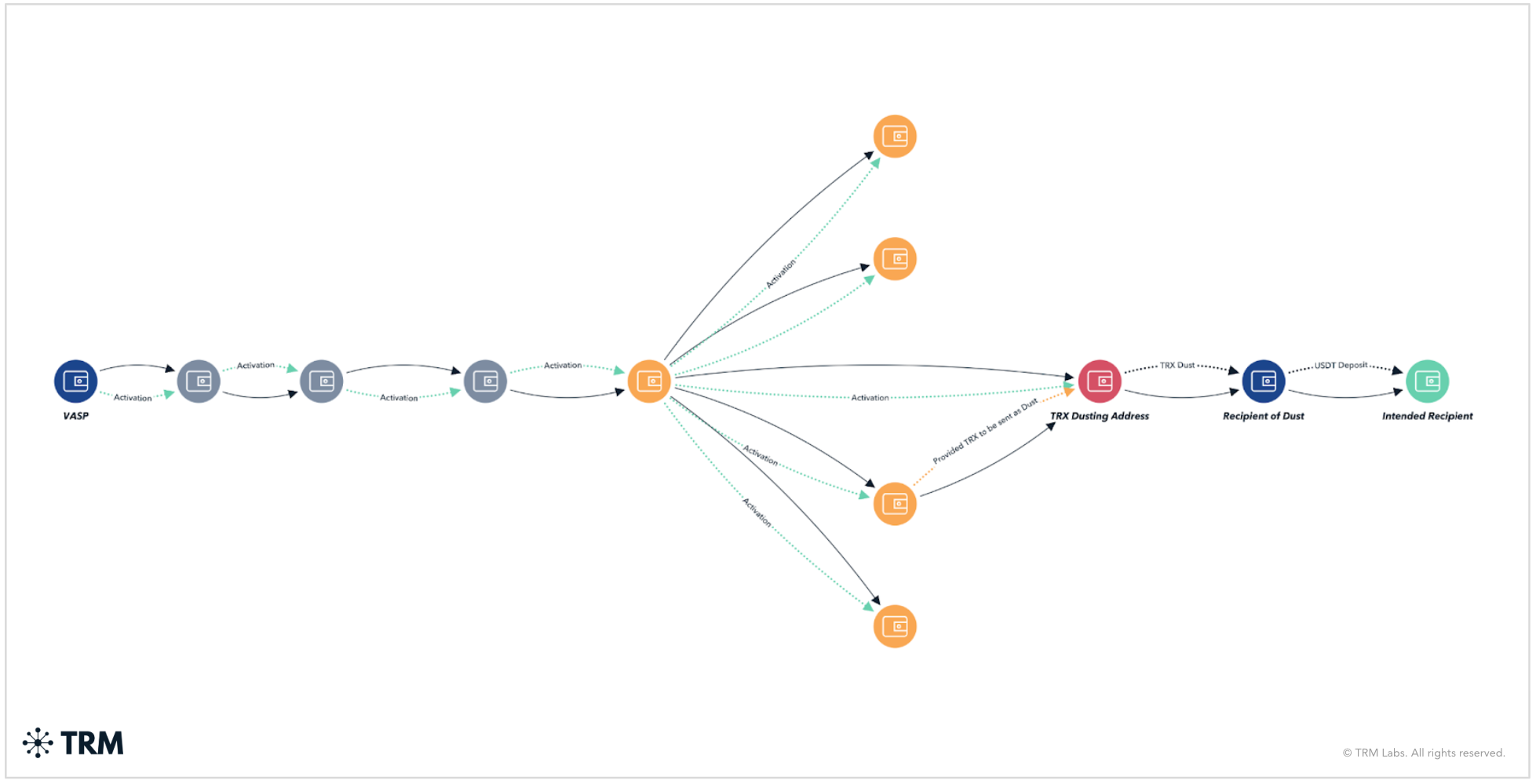

Understanding Address Poisoning on the TRON Blockchain | TRM Blog

TRON 区块链相关钱包扫描与资产窃取流程示意图

防御建议

为有效防御 GoBruteforcer 攻击,服务器管理员应采取以下措施:

- 避免直接使用 AI 生成的部署指南,务必手动审核并强化配置

- 使用非默认用户名 + 强密码 组合

- 及时检查并关闭不必要的公网暴露服务(FTP、phpMyAdmin、MySQL、PostgreSQL)

- 将 XAMPP 等过时开发套件替换为更安全的现代替代方案

- 定期监控服务器日志,启用入侵检测与失败登录限制

GoBruteforcer 的案例再次提醒我们:便利的 AI 工具和快速部署套件在带来效率的同时,也可能显著放大安全风险。加密货币和区块链项目尤其需要加强基础设施安全防护。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献23条内容

已为社区贡献23条内容

所有评论(0)