当黑客遇上AI:网络安全战场正在发生哪些颠覆性变化?

当黑客遇上AI:网络安全战场正在发生哪些颠覆性变化?

智能体黑客:“打工人”永不眠

- 永不疲倦的持续攻击:AI智能体可以7×24小时不间断工作,无惧生理极限,能同时对数以万计的目标发起并发攻击,其攻击速度可达毫秒级别,远超人类黑客。

自主决策与动态进化:它们并非机械执行预设脚本,而是能通过强化学习

和分析环境实时调整攻击策略,优化渗透路径。例如,在2025年哈尔滨亚冬会遭遇的攻击中,AI智能体每15秒就会切换一次策略。它们还具备反侦察能力,能伪装成正常用户流量以规避安全检测。

超低成本与规模复制:雇佣人类黑客团队可能需要数万美元,而使用AI智能体发起攻击,可能仅需数十美元的API调用费用。一个人类黑客可以管理

上百个智能体黑客,使攻击得以规模化复制,一次成功的攻击模式可被自动应用到海量目标上。

利用自然语言交互进行欺骗:AI智能体能生成高度逼真的钓鱼邮件和对话内容,通过自然语言交互骗取用户信任,悄无声息地窃取敏感信息。

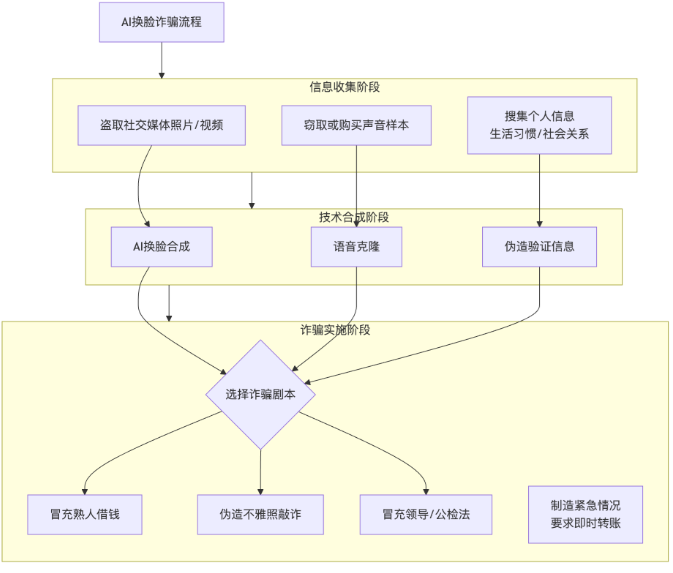

AI诈骗:换脸换声,真假难辨

AI换脸(Deepfake)技术主要通过生成式对抗网络(GAN) 实现。该技术能够精准识别和提取视频中的人脸图像及面部特征(如眼睛、鼻子、嘴巴),并与目标人脸进行匹配、替换和融合,最后通过背景环境渲染和音频合成生成逼真的虚假视频。仅需一张清晰的正面静态照片,技术人员就能在几分钟内制作出能够实时模拟表情变化的动态视频,仿真度极高。

语音合成技术则通过深度学习算法模仿目标人物的声音特征。骗子通常通过骚扰电话、盗取聊天软件信息或从非正规平台购买用户注册时遗留的语音素材来获取样本。

⚠️ 主要诈骗手法与真实案例

骗子利用这些技术,主要实施以下几种类型的诈骗:

- 冒充熟人紧急借钱:骗子会分析你在网上发布的信息,筛选目标后,利用AI技术冒充你的亲友(例如在外地投标急需保证金、发生意外需手术费等)进行视频通话或发送语音,要求紧急转账。例如,福建的郭先生就因此10分钟内被骗430万元。

- 伪造不雅照/视频敲诈:骗子利用AI“一键去衣”等技术,将受害人的面部合成到不雅照或视频中,然后以散播这些内容为威胁进行敲诈勒索。曾有犯罪嫌疑人借此非法生成近7000张图片并贩卖。

- 冒充权威身份施压:冒充领导、公检法人员等权威身份,制造紧急情况(如正在招标急需保证金),要求受害人向指定账户转账。例如张先生被冒充的“董事长”骗走380万元。

- 盗用身份实施犯罪:不法分子利用AI换脸技术制作动态视频,骗过电话卡实名认证的人脸核验系统,非法注册和激活电话卡。这些被“实名”认证的电话卡最终会流入诈骗团伙手中,用于实施更精准的诈骗。湖北南漳县就曾打掉一个此类犯罪团伙,查获大量公民身份证信息。

识别“假脸”和“假声”的技巧

- 注意面部和动作异常:仔细观察视频中人物的眨眼频率和自然度(假脸极少或眨眼不自然)。要求对方在摄像头前快速做大幅度点头、摇头或用手掌遮脸再移开的动作。目前的AI技术在处理这类复杂的面部遮挡和光影变化时,容易出现卡顿、模糊、画面扭曲或面部轮廓异常。注意口型与声音是否同步,表情是否僵硬或缺乏细微情绪变化。

- 倾听声音细节:AI合成语音有时会缺乏自然的呼吸停顿和情感起伏,可能带有轻微的机械感或背景杂音异常。

- 检查沟通环境:若对方总是急于挂断视频(称“网络卡”)转而文字沟通,或拒绝你提出的其他验证方式,需高度警惕。

漏洞挖掘:AI的“嗅探”效率远超人类

AI分析海量代码寻找漏洞的速度和广度远超人类。2025年国家网络安全宣传周期间发布的国内首次AI大模型实网众测结果显示,累计发现281个安全漏洞,其中大模型特有漏洞占比超过60%。这些漏洞若被恶意利用,影响巨大。

AI 制作钓鱼网站

AI 网页开发技术日益成熟,用户只需提供适当提示词,便能生成美观且功能正常的网站。对黑客而言,他们可利用AI 工具复制正规网站页面,稍作修改后便能制作出高度仿真的钓鱼网站。可以预计钓鱼诈骗的攻击将会持续增加,而且更难单靠网页内容来断定真伪。

AI 时代的分散式阻断服务攻击(DDoS)攻防

在AI时代以前,DDoS 攻击主要依靠压倒性的网络流量来瘫痪目标网络,属于一种「暴力式」的攻击。然而,随着AI 时代来临,黑客开始开发出新型的AI 攻击工具,能即时监测攻击效果,并根据防守策略(如流量限制)自动调整,转而攻击其他弱点。这些工具甚至能模拟人类使用者的操作行为,借此骗过传统的防御机制。未来,DDoS 攻击不再只追求流量规模,更强调准确与灵活,目标是以最少的流量造成最大的破坏。

AI“盾”起:防御者的“智能堡垒”

攻击在升级,防御亦然。“以AI对抗AI”(以模制模)正成为核心防御思路。

1. 智能安全运营:告别“救火”,转向“预警”

传统安全防护常被动响应。AI驱动安全体系则能实现全天候自动威胁检测、研判、响应和处理。例如,奇安信的QAX-GPT安全机器人对真实网络风险事件研判准确率接近100%,可消除80%以上无效告警,助力企业网络安全运营效率提升逾60倍。

2. 深度伪造识别:用AI之火眼金睛辨AI之假脸

为应对AI换脸诈骗,防御技术也在提升。蚂蚁消金通过多模态感知与大小模型协同,其系统能够精准识别假章假证、合成语音等造假行为,目前虚假证件识别准确率已达98%,语音伪造检测可覆盖50余种合成方式。

3. 智能免疫:从“事后补救”到“事前预警、事中阻断”中国工程院院士邬贺铨指出,传统被动、碎片化的安全防护已力不从心,需充分利用AI能力,推动安全防御向“事前预警、事中阻断”的主动免疫模式跃升。这意味着系统能更早感知威胁,甚至在攻击发生前进行拦截。

学习资源

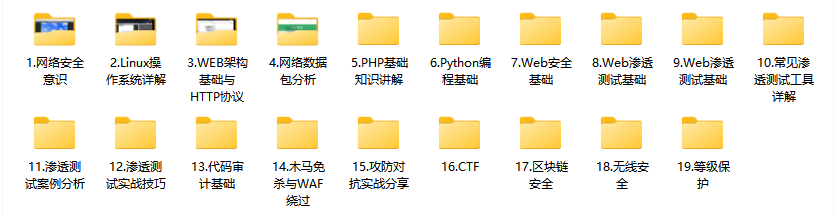

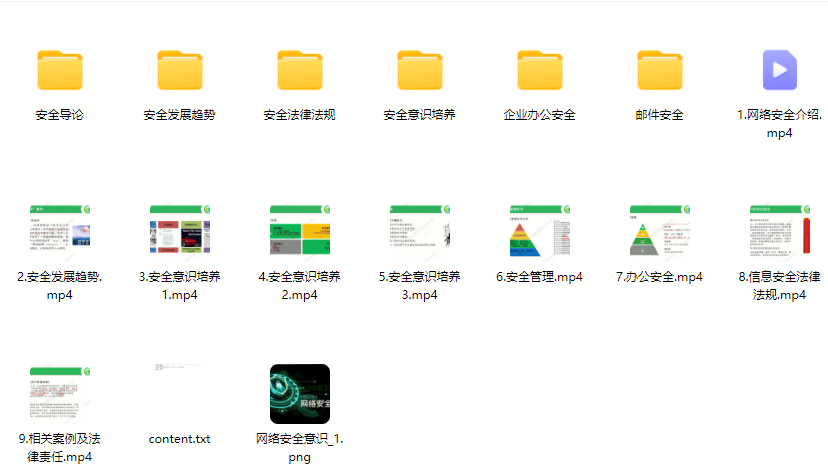

如果你也是零基础想转行网络安全,却苦于没系统学习路径、不懂核心攻防技能?光靠盲目摸索不仅浪费时间,还消磨自己信心。这份 360 智榜样学习中心独家出版《网络攻防知识库》专为转行党量身打造!

01 内容涵盖

这份资料专门为零基础转行设计,19 大核心模块从 Linux系统、Python 基础、HTTP协议等地基知识到 Web 渗透、代码审计、CTF 实战层层递进,攻防结合的讲解方式让新手轻松上手,真实实战案例 + 落地脚本直接对标企业岗位需求,帮你快速搭建转行核心技能体系!

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** *CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 * (安全链接,放心点击)

02 知识库价值

- 深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

- 广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

- 实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

03 谁需要掌握本知识库

- 负责企业整体安全策略与建设的 CISO/安全总监

- 从事渗透测试、红队行动的 安全研究员/渗透测试工程师

- 负责安全监控、威胁分析、应急响应的 蓝队工程师/SOC分析师

- 设计开发安全产品、自动化工具的 安全开发工程师

- 对网络攻防技术有浓厚兴趣的 高校信息安全专业师生

04 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

1、网络安全意识

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** *CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 * **(安全链接,放心点击)**

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献16条内容

已为社区贡献16条内容

所有评论(0)