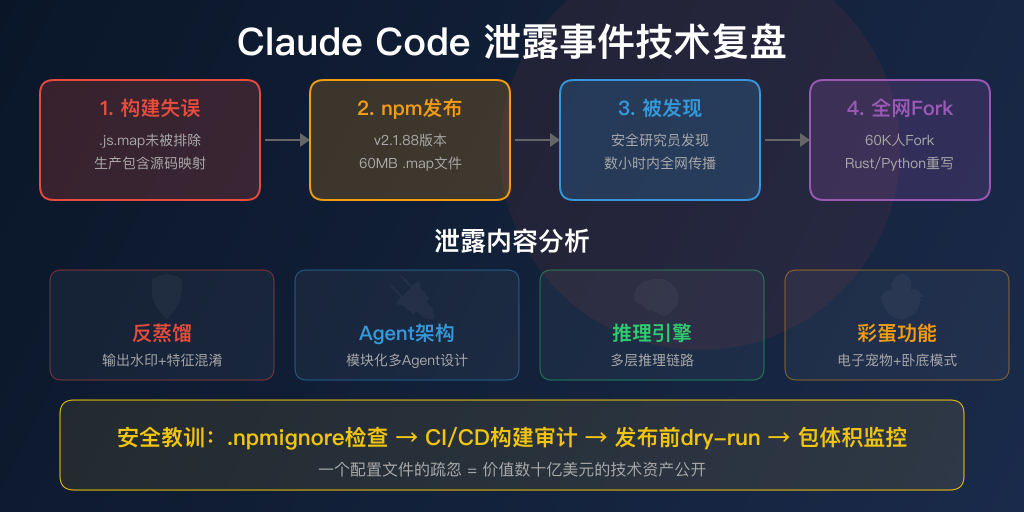

【深度复盘】Claude Code 51万行源码泄露:反蒸馏机制、Agent架构与npm安全最佳实践全解析

摘要:2026年3月31日,Anthropic旗下AI编程工具 Claude Code 因构建配置失误,将完整的

.js.map源码映射文件打包进npm发布包,导致51.2万行TypeScript源代码意外公开。本文从安全事件复盘、泄露内容技术分析、npm发布安全防护三个维度进行深度解析,帮助开发者从这次事故中汲取经验。

目录

前言

2026年3月31日凌晨,安全研究员 Chaofan Shou 在检查npm包时,发现 Anthropic 新发布的 Claude Code 2.1.88 版本里多了一个约60MB的

.js.map文件。这种Source Map文件本应只存在于开发环境,包含了完整的原始TypeScript源代码。不到数小时,1900+文件、51.2万行代码就在全网疯传,成为AI工具领域规模最大的一次意外"开源"事件。

作为一个在腾讯写了十多年代码的老程序员,看到这个新闻的第一反应倒不是震惊——毕竟 .npmignore 配置遗漏这种事谁都可能遇到。真正让我吃惊的是,这居然是 Anthropic 一周内第二次发生泄露事故。上一次是模型规范文档泄露,这次直接把全部源码交了出去。

今天就来好好复盘一下,这到底是怎么发生的,泄露的代码里有什么有价值的东西,以及我们能从中学到什么。

一、事件复盘:一个 .js.map 文件引发的"年度地震"

1.1 什么是 Source Map?

Source Map(.js.map 文件)是JavaScript/TypeScript项目中用于调试的映射文件,它建立了编译后代码和原始源码之间的对应关系。

// 一个典型的 .js.map 文件结构

{

"version": 3,

"file": "index.js",

"sourceRoot": "",

"sources": ["../src/index.ts", "../src/agent.ts", ...],

"sourcesContent": ["完整的原始源代码内容..."],

"mappings": "AAAA;AACA;..."

}

关键字段 sourcesContent 直接包含了完整的原始源代码文本。也就是说,只要拿到 .js.map 文件,就等于拿到了全部源码。

1.2 泄露时间线

| 时间 | 事件 |

|---|---|

| 3.31 凌晨 | Claude Code v2.1.88 发布到npm |

| 3.31 数小时后 | 安全研究员发现60MB的 .js.map 文件 |

| 3.31 当天 | 消息在安全社区传播,源码被大量下载 |

| 3.31-4.1 | GitHub上出现大量Fork,60K+人参与 |

| 4.1 | 有开发者凌晨4点用Rust、Python重写代码 |

1.3 根因分析

从技术角度看,这次泄露的根因非常明确:

# 问题出在构建配置

# TypeScript编译器默认可能开启了 sourceMap

# tsconfig.json

{

"compilerOptions": {

"sourceMap": true, // 开发环境没问题,但生产构建忘记关闭

// ...

}

}

同时 .npmignore 或 package.json 的 files 字段没有排除 .map 文件:

# 正确的 .npmignore 应该包含

*.map

*.ts

!*.d.ts

src/

tests/

二、泄露源码深度分析:Claude Code 的技术底牌

2.1 反蒸馏机制(Anti-Distillation)

这可能是泄露内容中最有商业价值的发现。

什么是模型蒸馏攻击?

蒸馏攻击指竞争对手通过大量调用目标模型的API,收集输入-输出对,然后用这些数据训练自己的小模型,从而低成本"复制"目标模型的能力。

Claude Code 的防御策略:

从源码分析可以看出,Claude Code 实现了多层防御:

// 简化的反蒸馏逻辑示意(非原始代码)

interface AntiDistillationConfig {

// 输出水印:在生成文本中嵌入不可见的特征标记

watermarkEnabled: boolean;

watermarkStrength: number;

// 特征混淆:对输出做细微调整,降低蒸馏质量

outputPerturbation: boolean;

perturbationLevel: 'low' | 'medium' | 'high';

// 调用模式检测:识别异常的批量调用行为

patternDetection: boolean;

batchThreshold: number;

}

核心策略包括:

- 输出水印:在生成内容中嵌入统计学特征标记

- 特征混淆:对输出做不影响人类阅读但降低蒸馏效果的调整

- 调用模式检测:识别并限制可疑的批量调用行为

2.2 模块化 Agent 架构

Claude Code 的架构设计确实值得学习。从泄露的代码结构看,整体采用了清晰的分层设计:

claude-code/

├── core/ # 核心引擎

│ ├── agent/ # Agent 调度器

│ ├── reasoning/ # 推理引擎(多层推理链路)

│ └── memory/ # 上下文管理(跨Session持久化)

├── tools/ # 工具层

│ ├── filesystem/ # 文件系统操作

│ ├── terminal/ # 终端命令执行

│ ├── search/ # 代码搜索

│ └── plugins/ # 第三方插件接口

├── protocols/ # 通信协议

│ ├── mcp/ # MCP协议实现

│ └── inter-agent/# Agent间通信

└── security/ # 安全模块

├── anti-distill/# 反蒸馏

├── sandbox/ # 沙箱隔离

└── auth/ # 认证授权

几个值得注意的设计亮点:

- 多Agent协作协议:子任务可以被分配给不同的Agent实例,Agent间通过标准化协议通信

- 工具插件化:所有工具(文件操作、终端、搜索)都是可插拔的模块

- 上下文持久化:对话记忆可以跨Session保持,这解释了为什么 Claude Code 的上下文理解能力特别强

2.3 隐藏功能彩蛋

除了核心架构,源码中还暴露了几个有趣的未发布功能:

- 电子宠物系统:给长时间使用CLI的开发者准备的互动彩蛋

- 卧底模式(Stealth Mode):功能入口已实现但未启用,具体用途尚不明确

- 高级性能监控:精细到Token级别的消耗追踪和响应时间分析

三、npm 包发布安全最佳实践

这次事件给所有npm包维护者敲了一个响亮的警钟。以下是我总结的防护检查清单:

3.1 构建阶段防护

# 1. 生产构建关闭 Source Map

# tsconfig.prod.json

{

"compilerOptions": {

"sourceMap": false,

"declarationMap": false

}

}

# 2. 构建脚本显式区分环境

# package.json

{

"scripts": {

"build:dev": "tsc --sourceMap",

"build:prod": "tsc -p tsconfig.prod.json",

"prepublishOnly": "npm run build:prod && npm run check-package"

}

}

3.2 发布前检查

# 3. 发布前 dry-run 检查包内容

npm pack --dry-run | grep -E '\\.map$|\\.ts$'

# 4. 检查包体积(异常大的包可能包含了不该包含的文件)

npm pack 2>&1 | tail -1

# 如果包体积比预期大很多,一定要检查

# 5. 使用 package.json 的 files 字段做白名单

{

"files": [

"dist/**/*.js",

"dist/**/*.d.ts",

"README.md"

]

}

3.3 CI/CD 自动化防护

# GitHub Actions 示例:发布前自动检查

- name: Check for source maps

run: |

if find dist -name "*.map" | grep -q .; then

echo "ERROR: Source map files found in dist/"

exit 1

fi

- name: Check package size

run: |

SIZE=$(npm pack --dry-run 2>&1 | tail -1 | grep -oP '\d+\.?\d*\s*(kB|MB)')

echo "Package size: $SIZE"

# 设置合理的包体积阈值告警

3.4 完整防护检查清单

| 检查项 | 说明 | 优先级 |

|---|---|---|

| Source Map 是否关闭 | 生产构建必须关闭 sourceMap | P0 |

.npmignore 是否完整 |

排除 *.map, *.ts, src/, tests/ | P0 |

files 白名单是否配置 |

只包含需要发布的文件 | P0 |

npm pack --dry-run |

发布前检查包内容 | P0 |

| 包体积监控 | 异常增大时触发告警 | P1 |

| CI/CD 自动检查 | 流水线中加入文件类型扫描 | P1 |

prepublishOnly 钩子 |

发布前自动运行检查脚本 | P1 |

四、事件影响与行业启示

4.1 对 Anthropic 的影响

| 维度 | 短期影响 | 长期影响 |

|---|---|---|

| 技术壁垒 | 工程架构细节公开 | 竞品追赶速度加快 |

| 品牌信誉 | 一周两次泄露,安全形象受损 | 企业客户信任度下降 |

| 反蒸馏 | 防御机制被完全暴露 | 需要重新设计防护策略 |

| 市场竞争 | 正值筹备IPO的关键期 | 与OpenAI的IPO竞赛增加变数 |

4.2 对比同日的 OpenAI 动态

就在Claude Code源码泄露的同一天,OpenAI宣布完成了1220亿美元融资,估值达8520亿美元,月营收突破20亿美元。

这两件事放在一起看,AI行业竞争的残酷性一览无余:

- 技术实力和管理能力同样重要

- 安全合规不是可选项,是生存底线

- AI竞争已进入技术+资本+管理三维博弈

4.3 对开发者的启示

- CI/CD 安全检查不能少:任何构建产物都要有自动化校验

- 反蒸馏将成为AI产品标配:如果你在做AI相关产品,一定要考虑输出保护

- Agent架构设计值得学习:Claude Code的模块化设计是教科书级别

- npm发布安全意识:每个包维护者都应该回去检查一遍自己的配置

五、总结

Claude Code 源码泄露事件虽然对Anthropic来说是一场灾难,但对整个开发者社区来说,反而是一个难得的学习机会。

| 收获维度 | 内容 |

|---|---|

| 安全意识 | .map文件、.npmignore、CI/CD检查 |

| 架构设计 | 模块化Agent、多层推理、工具插件化 |

| 行业认知 | 反蒸馏机制、AI产品安全防护 |

| 工程实践 | npm发布安全检查清单 |

一句话总结:一个.map文件的疏忽,让价值数十亿美元的技术资产在全网裸奔。安全这件事,没有"小问题"。

📢 你在项目中遇到过类似的发布安全问题吗?或者对Claude Code的架构设计有什么看法?欢迎评论区交流!

如果本文有帮助,欢迎 点赞 👍 收藏 ⭐ 关注,持续输出AI工具深度评测!

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献53条内容

已为社区贡献53条内容

所有评论(0)