信息收集总览和DNS记录

一、web

DNS(域名系统)核心解读

(1)基本定义

DNS(Domain Name System,域名系统) 是互联网的核心服务之一,它的核心作用是将人类易读的域名(如 www.example.com)与机器识别的 IP 地址(如 93.184.216.34)建立映射关系,让用户无需记忆复杂的数字序列即可访问网络服务。

(2)核心功能

-

域名 - IP 映射:实现域名与 IP 地址的双向解析,是网站、邮件等服务的基础入口。

-

网络枢纽:大型企业网站、互联网应用的运转核心,所有面向用户的域名访问都依赖 DNS 完成寻址。

(3)数据收集的意义

在安全与运维场景中,收集 DNS 数据有以下价值:

-

评估业务规模:通过解析记录可判断企业网站的访问量、业务覆盖范围。

-

资产发现:从 DNS 中可提取子域名、关联 IP 地址等信息,帮助梳理企业网络资产。

-

解析控制:可通过配置 DNS 策略,实现流量调度、访问控制或故障切换。

(4)典型解析流程

从图中可以看到标准的 DNS 查询链路:

-

用户主机(Requesting host)向本地 DNS 服务器(Local DNS Server)发起查询。

-

本地 DNS 服务器依次向根 DNS 服务器(Root DNS Server)、顶级域 DNS 服务器(Top Level DNS Server)、权威 DNS 服务器(Authoritative DNS Server)迭代查询。

-

最终获取目标域名对应的 IP 地址,返回给用户主机。

2.C 段(C-class IP range)核心解读

(1)定义与结构

C 段 是指在 /24 子网掩码下的 IPv4 地址范围,即 IP 地址的前 3 段为网络号,最后 1 段为主机号。

格式示例:192.168.1.5/24

网络号:192.168.1.0

主机号范围:192.168.1.1 ~ 192.168.1.254

广播地址:192.168.1.255

图中示例:mail.qq.com → 183.47.126.35,其所属 C 段为 183.47.126.0/24,主机范围是 183.47.126.1 ~ 183.47.126.254。

(2) 收集 C 段信息的原因

在网络安全与运维场景中,C 段收集的核心价值:

资产梳理:确定 C 段内存活主机的数量,摸清企业网络资产规模。

服务探测:进一步识别主机开放的端口、运行的服务(如 HTTP、SSH)及操作系统类型。

风险评估:发现未授权暴露的服务,为漏洞扫描和渗透测试提供目标范围。

(3)典型应用场景

安全工程师通过 C 段扫描,快速定位企业公网资产,排查潜在安全风险。

运维人员利用 C 段信息,进行网络拓扑梳理和故障排查。

攻击者也会利用 C 段收集技术,扩大攻击面,寻找可利用的薄弱节点。

3.邮箱信息收集的核心用途(网络安全视角)

(1)基础信息挖掘

通过分析邮箱格式(如 name.lastname@company.com)和后缀(如 @company.com),可以:

-

推断企业内部的邮箱命名规律(如姓名全拼、缩写、工号等),为后续账号枚举提供依据。

-

定位企业的邮箱服务器(通过 MX 记录解析),了解邮件系统的部署与防护情况。

(2)暴力破解与字典生成

收集到的邮箱地址可直接用于:

-

构建用户名 / 邮箱字典,针对企业登录系统(如 OA、邮箱、VPN)开展暴力破解或凭证填充攻击。

-

结合常见弱口令,提升爆破成功率,是渗透测试中获取初始访问权限的常用手段。

(3)钓鱼与 APT 攻击

邮箱是定向攻击的关键入口:

-

向目标邮箱发送钓鱼邮件,伪装成内部通知、业务邮件,诱导用户点击恶意链接、下载木马或泄露账号密码。

-

针对高价值目标(如高管、运维人员),可执行高级持续性威胁(APT),通过鱼叉式钓鱼实现长期控制与数据窃取。

4.Web 指纹识别核心解读

(1)Web 指纹

核心目标:识别网站的脚本语言、开发框架、CMS 系统,进而定位对应漏洞。

-

典型识别特征:

-

URL 后缀:

.action通常对应 Struts2 框架。 -

页面标识:

Powered by **可直接暴露 CMS / 框架名称(如Powered by WordPress)。

-

-

安全价值:精准定位技术栈后,可针对性查找已知 CVE 漏洞,为渗透测试或防护提供依据。

(2)中间件指纹

核心目标:获取中间件产品与版本信息,查询对应漏洞。

-

常见中间件示例:Tomcat、WebLogic、IIS 等。

-

典型漏洞场景:

-

Struts2 反序列化漏洞

-

IIS 文件解析漏洞

-

-

安全价值:中间件是 Web 服务的核心枢纽,其版本漏洞常是攻击者获取服务器权限的关键入口。

(3)系统指纹

核心目标:识别目标操作系统的产品与版本,为后续渗透提供基准。

-

典型影响场景:

-

文件系统大小写敏感(如 Linux 区分大小写,Windows 不区分)。

-

Shell 部署方式(如 Linux 的 bash、Windows 的 cmd/powershell)。

-

-

安全价值:操作系统特性决定了攻击手法与权限提升路径,是渗透测试的基础信息。

5.社工库(Social Engineering Database)核心解读

(1)定义与本质

社工库 是黑客通过整合各类数据泄露事件,建立的包含个人 / 企业敏感信息的数据库,核心用途是查找指定目标已泄露的数据,是网络黑产与渗透测试中信息收集的关键手段。

(2)典型利用场景

-

凭证复用攻击:

-

通过社工库获取企业人员泄露的邮箱与对应密码,可用于撞库(在其他平台尝试相同账号密码)或爆破(针对企业邮箱、VPN、OA 等系统),快速获取登录权限。

-

-

账号找回与信息篡改:

-

利用泄露的姓名、手机号等信息,通过 “找回密码”“重置信息” 等功能,接管目标账号(如社交账号、支付账号、企业系统账号)。

-

-

定向钓鱼与诈骗:

-

结合社工库中的个人信息,可发起高度定制化的钓鱼攻击或电信诈骗,提升欺骗成功率。

-

(3)安全风险与防护

-

风险:个人 / 企业一旦数据泄露,相关信息会被持续扩散至社工库,长期面临账号被盗、财产损失、数据泄露等威胁。

-

防护建议:

-

定期更换密码,避免在多平台复用同一密码。

-

开启双因素认证(2FA),提升账号安全等级。

-

关注数据泄露事件,及时修改受影响平台的密码。

-

6.钓鱼攻击

(1)邮件、链接、办公文件

(2)构造鱼叉攻击和水坑攻击

(3)绕过边界防御设备

(4)从内部瓦解防御网络,直接反弹shell

二、DNS记录

DNS 记录是域名系统中存储的关键配置信息,决定了域名如何被解析、服务如何提供。

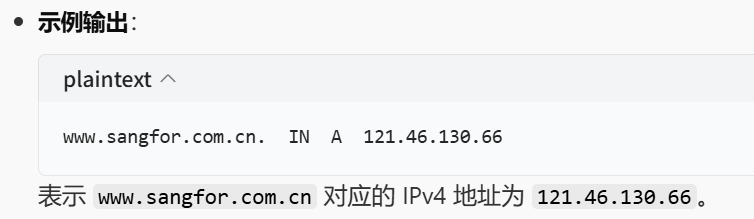

1.A 记录(Address Record)

作用:将域名映射到对应的 IPv4 地址,是互联网访问的基础解析记录。

查询命令:

nslookup www.sangfor.com.cn(Windows/Linux/macOS 通用)

dig www.sangfor.com.cn [+short] [@server] [+trace](功能更强大的 Linux/macOS 工具

2. NS 记录(Name Server Record)

作用:指定该域名由哪一台 / 几台 权威 DNS 服务器 负责解析,是域名解析的 “导航员”。

查询命令:

dig -t NS www.163.com

-t 参数用于明确指定查询的记录类型为 NS。

核心意义:告诉递归 DNS 服务器,应该向哪些服务器去获取该域名的最终解析结果。

3. MX 记录(Mail Exchanger Record)

作用:指向处理该域名电子邮件的 邮件服务器,是邮件系统路由的关键依据。

查询命令:

dig -t MX 163.com

核心意义:当发送邮件到 xxx@163.com 时,邮件系统会查询 MX 记录,找到对应的邮件服务器来投递邮件。

优先级:MX 记录带有优先级数字,数字越小优先级越高。

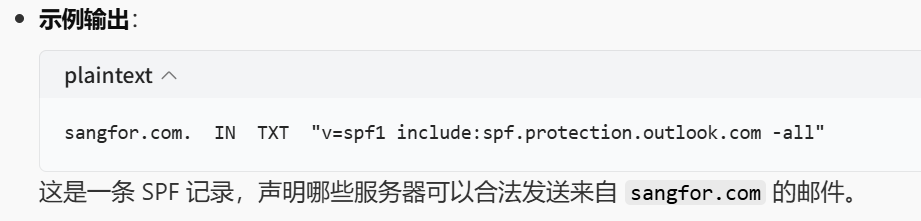

4. TXT 记录(Text Record)

作用:用于存储与域名相关的 任意文本信息,常见用途包括:

SPF/DKIM/DMARC:反垃圾邮件、验证邮件发送者合法性。

域名所有权验证:用于云服务、SSL 证书申请等场景。

查询命令:

dig -t TXT www.163.com

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)