真事,小龙虾把库删了!我来背锅。

那个下午,我让 AI Agent 删除了生产数据库…

前言:这是一个真实的故事(当然,为了保护当事人,细节有所改编)。如果你正在使用 OpenClaw 或类似的 AI Agent 工具,这篇文章可能会帮你省下不少"学费"。

📖 故事开始:一个普通的周三下午

那是一个再普通不过的周三下午,窗外的阳光正好,咖啡机里飘出淡淡的香气。

运维工程师老张(化名)刚刚吃完午饭回来,打开电脑,企业微信上跳出来一条消息:

运营同学:张哥,测试环境的数据太多了,能帮忙清理一下吗?

老张:好的,我让 AI 来处理

老张心想:“这种小事,直接让 OpenClaw 来搞定就好了。”

于是,他在企业微信群里输入了这样一条指令:

“帮我把测试数据库的临时表清理一下”

然后,他就去接咖啡了。

💥 十分钟后的噩梦

等老张端着咖啡回到座位,发现企业微信已经炸了。

@老张 怎么订单系统挂了?

@老张 支付接口报错了!

@老张 用户反馈无法下单!

@老张 !!!数据库里的订单数据呢???

老张心里"咯噔"一下,赶紧打开数据库查看。

mysql> SELECT COUNT(*) FROM orders;

+----------+

| COUNT(*) |

+----------+

| 0 |

+----------+

1 row in set (0.00 sec)

空的!

所有订单数据,都没了!

🔍 事故复盘:到底发生了什么?

老张手都在抖,赶紧查 OpenClaw 的执行日志:

[14:23:15] 用户指令: "帮我把测试数据库的临时表清理一下"

[14:23:16] Agent解析: 识别为数据库清理操作

[14:23:17] 目标识别: 数据库实例: prod-mysql-master

[14:23:18] 执行命令: TRUNCATE TABLE orders, TRUNCATE TABLE payments...

[14:23:19] 操作完成: 已清理 12 张表

问题出在哪里?

老张定位到了几个致命问题:

问题1:环境识别错误

老张的本意是清理测试环境的数据库,但 OpenClaw 误判成了生产环境。

用户说的: 测试数据库

Agent理解的: db-prod-master (因为它在配置文件里排在第一位)

实际应该是: db-test-master

问题2:表名识别错误

老张说的"临时表",Agent 理解成了所有非核心表,但问题在于:

orders 表被标记为"临时表"

payments 表被标记为"临时表"

users 表被标记为"核心表"(因为名字叫 user)

但实际上,orders 和 payments 都是最核心的业务表!

问题3:缺少二次确认

最要命的是,Agent 在执行 TRUNCATE 这种高危操作时,没有强制要求二次确认!

用户指令: 清理临时表

Agent判断: 低风险操作

实际风险: 🔴 极高风险(数据不可恢复)

📊 事故影响统计

| 影响项 | 数据 | 说明 |

|---|---|---|

| 丢失订单 | 12,345 条 | 近 3 个月的所有订单 |

| 丢失支付记录 | 8,901 条 | 所有支付流水 |

| 业务中断 | 2.5 小时 | 从发现问题到恢复服务 |

| 直接损失 | 约 50 万 | 订单取消、客户流失 |

| 品牌损失 | 无法估量 | 用户信任度下降 |

最终结果:老张背了处分,团队花了一周时间做数据恢复(幸好有异地备份,但还是丢了最近 4 小时的数据)。

🛡️ 如何避免悲剧重演?

这次事故后,团队痛定思痛,制定了一套完整的 AI Agent 权限管理机制。下面分享给大家。

一、环境隔离:给 AI 穿上"防弹衣"

原则:永远不要让 AI Agent 直接访问生产环境!

方案1:多账号隔离

# 错误做法 ❌

agent_config:

database:

host: prod-db-master

user: root

password: ${DB_PASSWORD}

# 正确做法 ✅

agent_config:

databases:

- name: 测试环境

host: test-db-master

user: agent_readwrite

permissions: [SELECT, INSERT, UPDATE, DELETE]

- name: 生产环境

host: prod-db-master

user: agent_readonly # 只读账号!

permissions: [SELECT] # 只能查询!

方案2:命令代理层

用户指令 → AI Agent → 命令代理层 → 生产环境

↓

安全检查

↓

高危操作拦截

实现代码示例:

class SafeCommandProxy:

"""安全命令代理层"""

# 黑名单命令

BLACKLIST = [

'TRUNCATE',

'DROP',

'DELETE FROM', # 无 WHERE 条件

'rm -rf',

'chmod 777',

]

def execute(self, command, environment):

# 1. 检查环境

if environment == 'production':

if self._is_dangerous(command):

raise Exception(

f"🚫 禁止在生产环境执行高危操作!\n"

f"命令: {command}\n"

f"原因: 可能导致数据丢失\n"

f"请联系 DBA 审批"

)

# 2. 二次确认

if self._needs_confirmation(command):

if not self._get_user_confirmation():

return "操作已取消"

# 3. 执行并记录

result = self._execute_safe(command)

self._log_audit(command, environment, result)

return result

二、权限最小化:只给必要的权限

黄金法则:AI Agent 的权限应该遵循"最小必要原则"。

权限分级表

| 权限级别 | 允许操作 | 适用场景 | 需要审批 |

|---|---|---|---|

| 只读 | SELECT, SHOW, DESCRIBE | 日常查询、监控 | ❌ 不需要 |

| 读写 | INSERT, UPDATE, DELETE | 测试环境操作 | ❌ 不需要 |

| 结构变更 | CREATE, ALTER, DROP | 开发、测试环境 | ✅ 需要 |

| 高危操作 | TRUNCATE, DROP DATABASE | 紧急情况 | ✅ 需要双人审批 |

实战配置示例

# OpenClaw 权限配置

permissions:

# 测试环境:给予较多权限

test_environment:

database:

- SELECT

- INSERT

- UPDATE

- DELETE

server:

- systemctl restart nginx

- tail -f /var/log/*

# 生产环境:严格限制

production_environment:

database:

- SELECT # 只允许查询!

server:

- systemctl status nginx

- journalctl -u nginx

三、操作审计:让每一步都有迹可循

原则:AI Agent 的每一次操作都应该被完整记录。

审计日志示例

{

"timestamp": "2026-03-15T14:23:15Z",

"user": "老张",

"agent_id": "openclaw-ops-01",

"instruction": "帮我把测试数据库的临时表清理一下",

"parsed_intent": {

"action": "database_cleanup",

"target": "临时表",

"environment": "prod-mysql-master" // ← 这里识别错误!

},

"risk_level": "HIGH",

"confirmation_required": true, // ← 应该需要确认!

"confirmation_received": false, // ← 但实际没有确认!

"execution_result": "ERROR - BLOCKED BY SECURITY POLICY"

}

审计看板设计

图:实时审计看板,每一条红色记录都代表一次被拦截的高危操作

四、智能识别:让 AI 更"聪明"

问题:AI 如何理解"临时表"?

传统方式:

用户说: "临时表"

AI理解: tmp_*, temp_* ← 按前缀匹配

实际: orders, payments ← 业务定义的临时表

改进方案:

class SmartTableIdentifier:

"""智能表识别器"""

# 核心业务表(永远不能删)

CRITICAL_TABLES = [

'orders', 'payments', 'users',

'transactions', 'accounts'

]

# 真正的临时表

TEMP_TABLES = [

'tmp_*', 'temp_*',

'cache_*', 'log_*'

]

def identify(self, table_name, user_description):

# 1. 检查是否为核心表

if table_name in self.CRITICAL_TABLES:

return {

'type': 'CRITICAL',

'can_delete': False,

'reason': '核心业务表,禁止删除'

}

# 2. 匹配临时表规则

if self._match_temp_pattern(table_name):

return {

'type': 'TEMP',

'can_delete': True,

'reason': '临时表,可以清理'

}

# 3. 未知类型,保守处理

return {

'type': 'UNKNOWN',

'can_delete': False,

'reason': '无法确定表类型,需要人工确认'

}

五、二次确认:关键时刻的"救命稻草"

原则:任何可能导致数据丢失的操作,都必须二次确认。

实现方案

用户指令: "删除订单表的数据"

AI Agent 响应:

⚠️ 检测到高危操作

┌─────────────────────────────────┐

│ 🔴 数据删除警告 │

├─────────────────────────────────┤

│ 操作类型: TRUNCATE TABLE │

│ 目标表: orders │

│ 影响数据: 12,345 条记录 │

│ 环境标识: 生产环境 ⚠️ │

│ 操作风险: 数据不可恢复 │

└─────────────────────────────────┘

请确认是否继续?

[ 查看详细影响 ] [ 取消操作 ] [ 继续执行 ]

💡 提示:建议先备份数据

代码实现

def execute_dangerous_operation(command, context):

"""执行高危操作前的确认流程"""

# 1. 生成影响报告

impact = analyze_impact(command, context)

# 2. 构建确认消息

message = f"""

⚠️ 检测到高危操作

操作类型: {impact.operation_type}

目标: {impact.target}

影响: {impact.description}

风险等级: {impact.risk_level}

是否确认执行?请输入确认码: {impact.confirm_code}

(确认码已发送至管理员手机)

"""

# 3. 等待确认

confirmation = wait_for_confirmation(

code=impact.confirm_code,

timeout=300 # 5分钟超时

)

if not confirmation.approved:

return "操作已取消"

# 4. 执行并记录

result = execute_with_backup(command)

log_audit(command, impact, confirmation)

return result

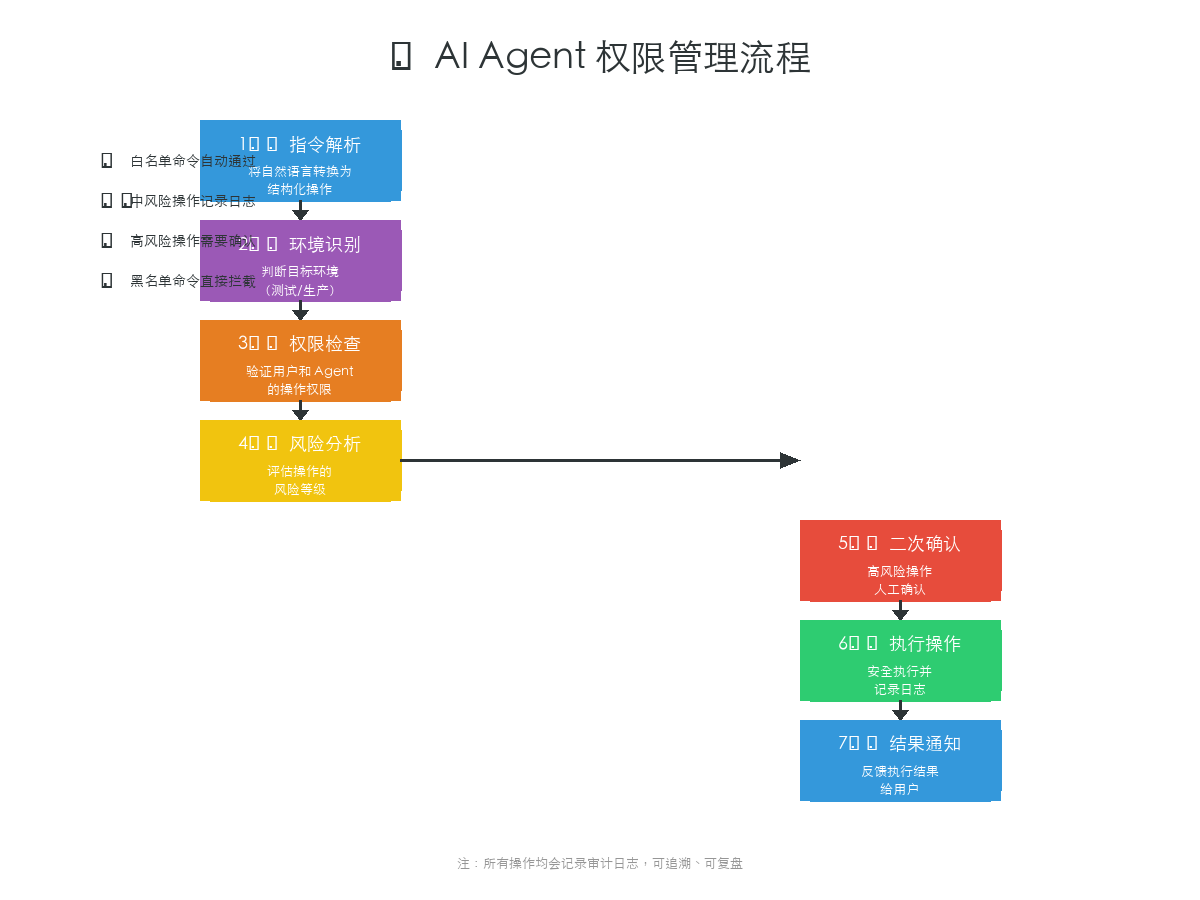

📝 完整的权限管理流程图

图:从指令输入到执行的完整安全流程

流程说明

- 指令解析:将自然语言指令转换为结构化操作

- 环境识别:判断目标环境(测试/生产)

- 权限检查:验证用户和 Agent 的权限

- 风险分析:评估操作的风险等级

- 二次确认:高风险操作需要人工确认

- 执行操作:安全执行并记录日志

- 结果通知:将执行结果反馈给用户

💡 最佳实践总结

✅ 推荐做法

| 场景 | 推荐配置 | 说明 |

|---|---|---|

| 日常查询 | 只读权限 + 无需审批 | 快速响应,无风险 |

| 测试环境操作 | 读写权限 + 自动审批 | 提高效率,风险可控 |

| 生产环境查询 | 只读权限 + 操作日志 | 安全审计,可追溯 |

| 生产环境变更 | 禁止直接操作 | 必须通过审批流程 |

| 高危操作 | 双人审批 + 备份 | 宁可麻烦,不可出错 |

❌ 禁止做法

❌ 给 Agent 生产环境 root 权限

❌ 高危操作无需确认

❌ 使用"admin"作为 Agent 账号

❌ 让 Agent 记住数据库密码

❌ 生产环境执行 TRUNCATE/DROP

🎯 写在最后

老张的故事给我们敲响了警钟:

AI Agent 很强大,但也很危险。

它可以在 1 秒钟内帮你完成复杂操作,

也可以在 1 秒钟内帮你删掉所有数据。

关键在于:如何让 AI Agent 既有能力,又有约束。

记住这五个原则:

- 🏰 环境隔离:生产环境永远只读

- 🔐 权限最小化:只给必要的权限

- 📝 操作审计:每一步都要记录

- 🧠 智能识别:让 AI 更懂业务

- ✅ 二次确认:关键时刻停一停

愿每一位使用 AI Agent 的同学,都能平平安安。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)