AI被入侵API Key 已经被掏空了。AI 圈惊天雷,AI教父大神 Karpathy 教你一招斩断“供应链投毒”

521万人集体冒冷汗,连 OpenAI 创始大牛都坐不住了

如果你是一个经常敲代码、或者喜欢在本地折腾 AI 开源项目的极客,那么请立刻停下你手头的动作,去检查一下你的系统环境。

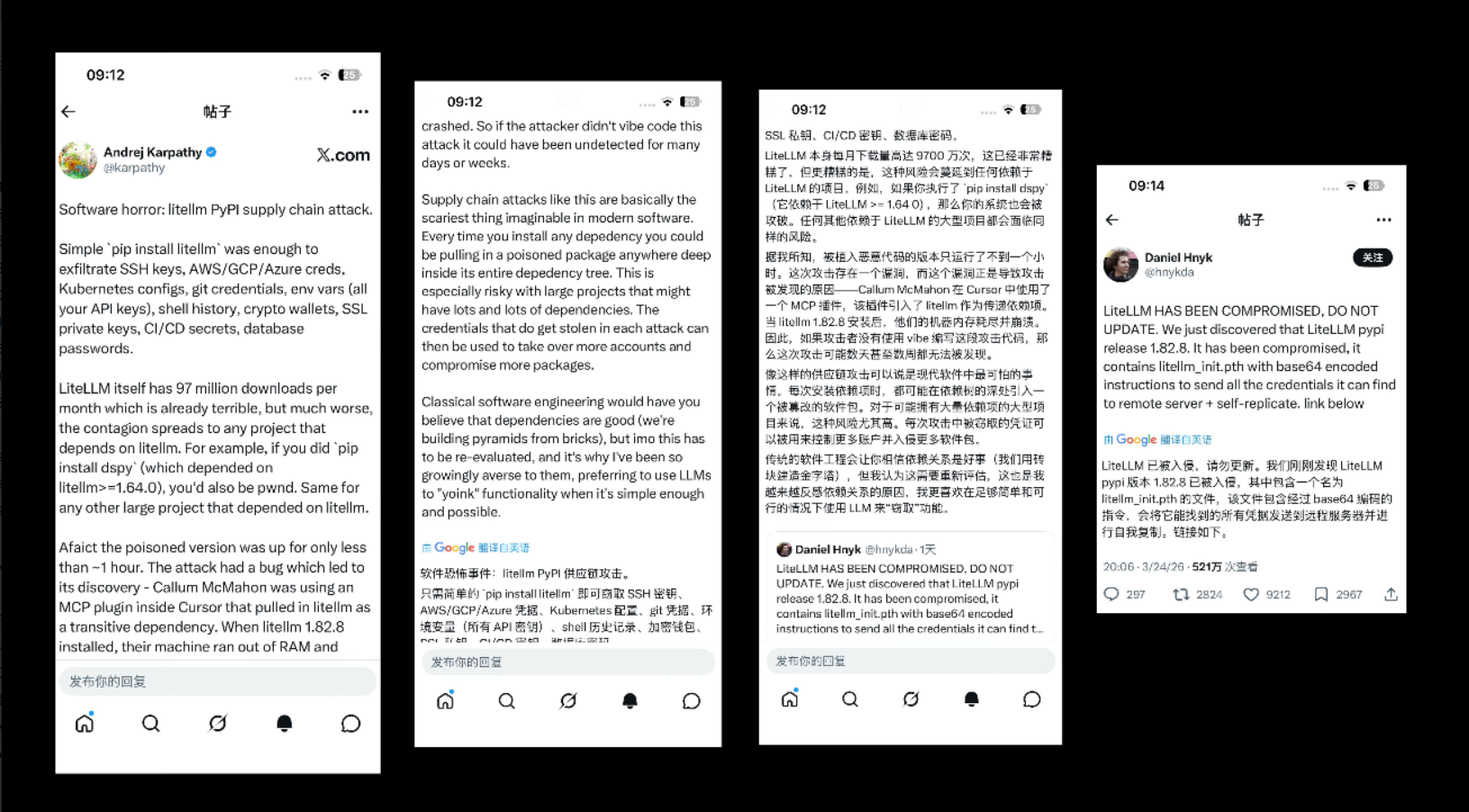

就在这两天,X平台(原推特)上彻底炸锅了。一个名为 Daniel Hnyk 的开发者发布了一条紧急警告,短短几个小时内,阅读量如同火箭般飙升突破 521 万次。紧接着,前特斯拉 AI 视觉总监、OpenAI 创始成员、被整个 AI 圈奉为圭臬的大神 Andrej Karpathy 亲自下场,用了一个极其惊悚的词汇来定义这起事件——“软件恐怖事件 (Software horror)”。

到底发生了什么,能让见惯了大风大浪的顶级大牛们如此失态?

大神 Karpathy 的绝望警告: “仅仅是一个简单的

pip install litellm,就足以窃取你的 SSH 密钥、AWS/GCP/Azure 云服务凭证、Kubernetes 配置、Git 凭证、所有环境变量(包含你的各类 API Key)、Shell 历史记录、加密钱包、SSL 私钥、CI/CD 密钥以及数据库密码。”

一网打尽,片甲不留。你以为你只是安装了一个帮助调用大模型的开源工具,实际上,你亲手把一把万能钥匙,连同你的底裤,一起交给了躲在暗网深处的黑客。

今天,添亮就带你【理解】这起细思极恐的惨案,并从大神的视角中【思考】与【反思】,在这场没有硝烟的黑暗森林里,普通人该如何保命。

【理解】黑盒里的投毒:什么是“供应链核打击”?

要看懂这场危机的恐怖之处,我们首先要【理解】什么是 LiteLLM,以及什么是“供应链攻击”。

LiteLLM 并不是什么野鸡小项目,它是一个每月下载量高达 9700 万次 的超级开源基建。它的作用,是帮开发者统一市面上所有大模型(OpenAI, Claude, Gemini 等)的接口格式。可以说,无数的 AI 衍生项目,都把 LiteLLM 当作底层的承重墙。

而这次的灾难,发生在 LiteLLM 发布到 PyPI 的 1.82.8 版本。黑客在这个版本中,悄悄塞进了一个名为 litellm_init.pth 的文件。这个文件里藏着经过 base64 编码的恶意指令,一旦你安装,它就会像一只隐形的贪婪巨兽,疯狂搜刮你电脑里所有能找到的凭据,发送到远程服务器,甚至还能自我复制。

更让人绝望的是“依赖传染”。

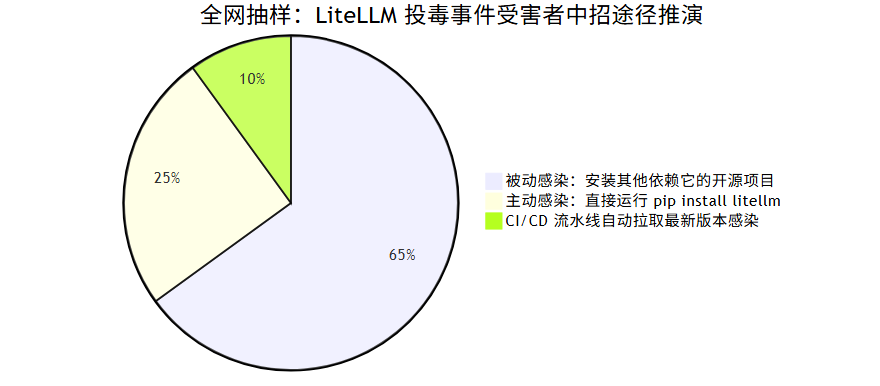

假如你今天根本没有安装 LiteLLM,你只是想用另一个叫 dspy 的热门 AI 框架,敲下了 pip install dspy。因为 dspy 内部**【引用】**并依赖了 LiteLLM,安装程序会自动帮你把这颗“毒苹果”下载到本地。这就是现代软件工程最可怕的“供应链攻击”:毒药顺着依赖树的根须,蔓延到了每一个无辜的枝叶上。

【思考】细思极恐的“侥幸”:我们离全军覆没只差一个 Bug

读到这里,你可能会问:既然这么恐怖,那黑客岂不是已经把全网的 API Key 和加密钱包都洗劫一空了?

这就是让我感到【细思极恐】的地方。我们之所以现在还能坐在这里讨论这件事,完全是因为黑客自己的代码写得太烂了!

据大神 Karpathy 披露,这个藏着剧毒的版本,在 PyPI 上仅仅存活了不到 1 个小时就被发现了。原因是什么?是因为安全软件大显神威了吗?不。

是因为有人在爆火的 AI 编程工具 Cursor 里使用了一个 MCP 插件,这个插件在后台拉取了毒版的 LiteLLM。结果,黑客写的恶意代码存在严重内存泄漏 Bug,直接把用户的机器内存给耗尽(跑崩了)。机器死机引起了开发者的警觉,顺藤摸瓜,这才把这颗核弹挖了出来。

网友后怕吐槽: “这简直就像是一个刺客,潜入了皇帝的卧室,结果拔刀的时候不小心砍到了自己的大动脉,惨叫一声把侍卫招来了。如果这个黑客的代码水平稍微高一点点,这个后门可能在几周、甚至几个月内都不会被发现!”

如果我们【思考】一下这个假设,如果它潜伏了一个月,那将是上亿次下载,整个科技圈的服务器权限将被全盘接管。这是一次与死神擦肩而过的全员大侥幸。

【反思与借鉴】Karpathy 的顿悟:抛弃积木,走向“掠夺”

面对这样防不胜防的降维打击,传统软件工程教给我们的那一套已经失效了。

在过去,我们被教导:依赖关系是好东西,我们是站在巨人的肩膀上,用别人造好的砖块来建造金字塔。 但这次事件,让包括 Karpathy 在内的顶级大牛进行了深刻的【反思】。

当金字塔底部的任何一块砖都可能被替换成 C4 炸药时,盲目拼凑依赖包,无异于在火山口上建房子。

所以,Karpathy 提出了一个极其先锋,甚至有些离经叛道的观点,这也是我们普通开发者最需要【借鉴】的思路:

他开始越来越反感复杂的依赖关系。他现在更倾向于利用 LLM(大语言模型),把别人的开源功能直接“Yoink(粗暴地偷拿、提取)”过来!

如果你只需要一个格式转换功能,不要去 pip install 整个几十兆、包含上百个关联包的庞大库。你可以直接把这段代码甩给 Claude 或者 ChatGPT,对它说:“把这个项目里负责格式转换的核心逻辑给我剥离出来,写成一个独立的脚本,不要引入任何外部依赖!”

用大模型去“榨取”功能,而不是引入整个生态。这看似是一种倒退,实际上是在当前黑暗森林法则下,最高级的自保手段。

终极深思:当“木马”穿上 AI 的外衣,是安全失守还是利益剿杀?

结合近期频发的安全事件,我们必须看清一个残酷的真相:本地开源的安全隐患,从始至终都将是一颗随时引爆的定时炸弹。而那些利用原开源项目进行“整合型、重塑型”的套壳基建(比如 LiteLLM),更是这片雷区里的重灾区!

如今,随着类似 OpenClaw 这种 AI 自动化工具的爆火,数以亿计的普通人主动敲下回车,打开了自己电脑的最高操作权限,任由 AI 全盘接管系统。一场真正的生存危机,其实才刚刚拉开序幕。

| 时代特征 | 十年前的 PC 时代 | 如今的 AI Agent 时代 | 本质区别 |

|---|---|---|---|

| 系统接管者 | 恶意“木马”病毒 | 高效的“AI 智能体” (如 OpenClaw) | 无,都是获取最高系统权限 |

| 用户态度 | 极度恐慌,全盘查杀 | 主动授权,视作“人类偷懒的借口” | 警惕性被“效率神话”彻底麻痹 |

| 驱动核心 | 纯粹的黑客黑产变现 | 直接盗刷 + 间接剿杀开源(逼回 Token 消费) | 利益链条更深、更隐蔽、更致命 |

开个地狱级的玩笑:这种“把电脑控制权拱手让人”的操作,放在十几年前叫做“中木马”,但到了今天,它却变成了“人类偷懒的借口”和“前沿高效的象征”。

这一次对本地开源生态的精准核打击,剥开技术的外衣,底色无非也就是两个字——“利益”。

- • 一、直接利益: 通过爆破你的环境,直接获取你的加密钱包、云服务器额度,变现走人。

- • 二、间接利益(更致命): 大家都知道,目前商业 AI 巨头成长的核心获利来源,是按次计费的 Token。而 Token 经济最大的劲敌是谁?就是那些不要钱、能在本地跑的免费开源项目!当本地开源频频暴雷、被贴上“随时被投毒”的标签时,恐慌的开发者们最终只能乖乖回到闭源大厂的付费 API 怀抱。

所以,无论是出于合规安全,还是出于商业垄断的利益,这都将是开源生态的必经之劫。毕竟在资本的围剿下,最终能让你免费用上的所谓“开源模型”,恐怕也只会是被抽了脊梁的“阉割版”罢了。

价值观升华:眼见为实的代码,才是属于你的堡垒

从对依赖包的无条件信任,到利用 AI 工具进行代码级别的“精准提取(Yoink)”;从盲目追捧 AI 托管,到重新审视系统权限。这不仅仅是技术的迭代,更是我们在这个复杂世界中生存哲学的升级。不要把命脉交到别人未知的依赖链上,亲眼看过的、被自己掌控的代码,才是最坚固的堡垒。

我是添亮。这篇深度拆解捅破了开源世界背后的暗流涌动。你在评论区跟我交个底:你觉得此次 LiteLLM 攻击事件,究竟只是单纯的黑客窃取隐私,还是背后有着更深层的商业利益博弈?

欢迎【转发】给你的开发群、同行或者极客朋友,让他们赶紧自查一遍本地环境。你的每一次【点赞】、【在看】和【赞赏】,都是科技圈坚持硬核干货、死磕真相的底气!

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献8条内容

已为社区贡献8条内容

所有评论(0)