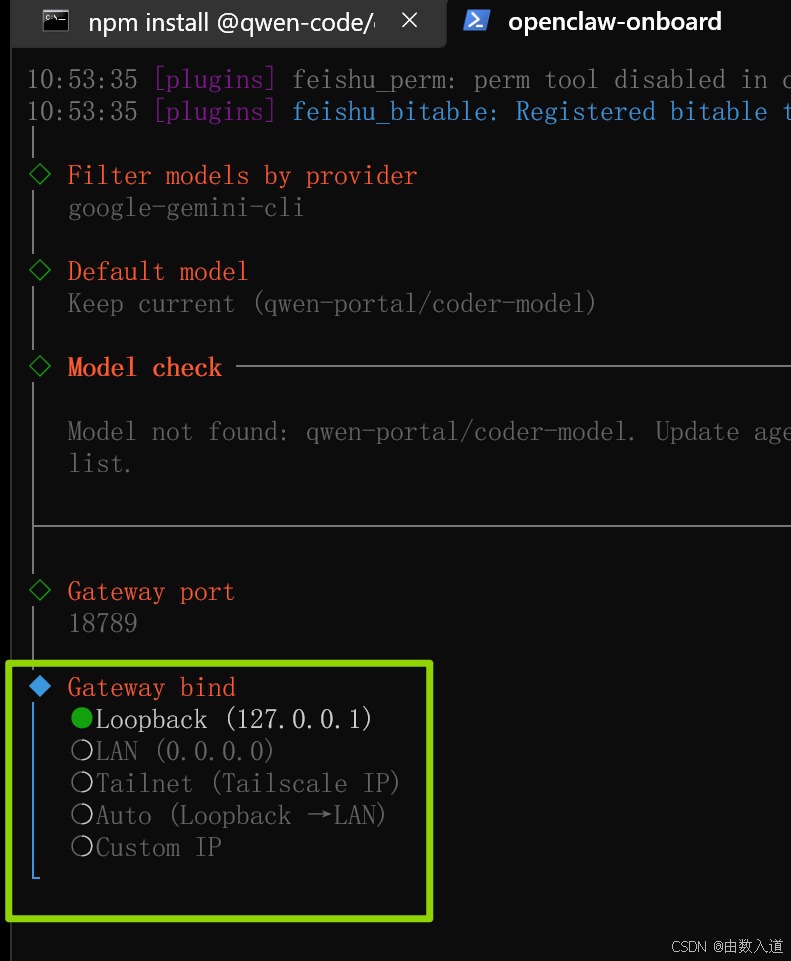

OpenClaw融合Paperclip AI框架的网关绑定最优选择策略

·

一、通用场景最优结论(99%部署场景)

将OpenClaw融合到Paperclip AI框架,标准单机部署、本地融合、生产环境下,最优选择是 Loopback (127.0.0.1);仅当Paperclip与OpenClaw跨主机分离部署时,最优选择为 Tailnet (Tailscale IP),无安全加固的LAN (0.0.0.0)绝对不推荐作为生产环境选择。

二、核心依据与论证(Loopback为通用最优解的原因)

1. 完全匹配两者的原生架构设计定位

- Paperclip的原生定位是本地优先的零人公司AI Agent编排系统,核心是作为上层指挥中心,默认单机部署,官方推荐的

local_trusted模式也仅限本地访问,核心逻辑是在单主机内完成多Agent的编排调度; - OpenClaw的原生定位是本地优先的自托管AI Agent执行网关,核心是作为底层执行单元,为上层编排系统提供工具调用、代码执行、任务落地的能力;

- 两者融合的核心逻辑是:Paperclip作为编排层,通过本机HTTP接口高频调用OpenClaw网关的执行能力,把OpenClaw作为其Agent的核心执行器,全程是同一主机内的进程间通信,完全不需要暴露到外部网络,Loopback回环地址是该架构下的原生最优路径。

2. 通信性能最优,无额外网络开销

- Loopback回环地址是操作系统内核级的通信路径,不经过物理网卡、交换机、防火墙等网络设备,TCP握手延迟<1ms,无网络丢包、带宽限制问题,API调用的吞吐量和响应速度是所有选项中最高的;

- 而LAN/Tailnet模式都需要经过物理网卡/虚拟网卡,增加了网络转发开销,对于Paperclip高频调度OpenClaw执行任务的场景,Loopback能最大程度降低调度延迟,避免任务执行超时、编排链路中断的问题。

3. 安全等级最高,彻底规避网络暴露风险

- Paperclip+OpenClaw的组合涉及API密钥、系统代码执行权限、敏感业务数据、预算管控核心配置,一旦网关暴露到内网/公网,会面临未授权访问、恶意代码执行、API密钥泄露、Token成本失控的极高风险;

- Loopback模式下,OpenClaw网关仅能被本机进程访问,外部任何设备(哪怕是同一内网)都无法连接到网关端口,从网络层面彻底杜绝了未授权访问的风险,完全符合两者「本地优先、隐私安全」的核心设计理念;

- 反观无加固的LAN(0.0.0.0)模式,会将网关完全暴露到整个内网,一旦内网有设备被入侵,攻击者可直接接管OpenClaw的执行权限,进而控制Paperclip的整个AI业务体系,生产环境风险极高。

4. 稳定性与兼容性最佳,无环境依赖

- Loopback是Windows/Mac/Linux全操作系统原生支持的地址,不依赖网卡状态、网络环境、IP地址变化,哪怕主机断网、切换网络,Paperclip和OpenClaw的通信都不会受影响;

- LAN模式依赖主机内网IP,一旦主机IP变更,Paperclip中配置的OpenClaw接口地址就会失效,需要重新配置;Tailnet模式依赖Tailscale虚拟网络的可用性,一旦虚拟网络故障,通信就会中断;

- Loopback模式完全无这些环境依赖,是所有选项中稳定性最高的,适配Paperclip一键部署、开箱即用的设计,不会出现因网络环境变化导致的集成故障。

三、特殊场景最优选择:跨主机分离部署

当你的架构为Paperclip服务部署在云服务器/容器集群,OpenClaw部署在独立的执行主机(跨节点、跨网络分离部署),此时最优选择为 Tailnet (Tailscale IP),核心依据如下:

- 金融级安全加密:Tailscale提供端到端加密的虚拟内网,Paperclip和OpenClaw的所有通信全程加密,不会在公网明文传输;同时基于身份授权,仅你授权的Paperclip节点能访问OpenClaw网关,安全等级远高于直接暴露公网/内网的LAN模式。

- 无门槛网络穿透:无需公网IP、端口映射、防火墙规则配置,哪怕Paperclip和OpenClaw在完全隔离的网络环境(如一个在公有云,一个在本地机房),都能通过Tailnet实现稳定通信,彻底解决跨网部署的连通性问题。

- 架构适配性强:和Paperclip多公司隔离、多节点调度的架构完美匹配,可针对不同的Paperclip业务/Agent,分配不同的OpenClaw执行节点,通过Tailnet实现精细化的权限管控,是OpenClaw官方推荐的远程安全访问方案。

四、其他选项不推荐作为通用最优解的原因

| 选项 | 不推荐核心理由 |

|---|---|

| LAN (0.0.0.0) | 仅适合临时内网测试,生产环境无身份加固的情况下,直接暴露系统执行权限,安全风险极高,不符合合规要求 |

| Auto (Loopback → LAN) | 自动切换逻辑存在不可控风险,当Loopback临时不可用时,会无感知切换到LAN模式,意外暴露网关带来安全隐患 |

| Custom IP | 仅适合多网卡服务器的精细化网络管控,配置复杂度高,灵活性和兼容性远不如Loopback,不适合通用融合场景 |

五、融合配套落地建议

- 即使选择Loopback模式,也必须为OpenClaw网关配置API Token身份认证,在Paperclip接入时完成Token校验,实现内核级网络隔离+应用层身份验证的双层安全防护;

- 优先将Paperclip和OpenClaw部署在同一台主机/同一容器内,使用Loopback通信,最大化性能和稳定性,降低运维成本;

- 先解决截图中

Model not found报错:更新OpenClaw的模型列表,配置可用的模型提供商与默认模型,完成模型校验后,再接入Paperclip,确保Agent执行链路正常。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)