APT的利剑:当AI与深度伪造重塑社会工程学攻击

前言

在现代网络攻防对抗中,高级持续性威胁(APT)始终占据着金字塔的顶端。与传统攻击不同,APT攻击更像是一场精心策划的战役,其成功与否往往不取决于0-day漏洞的数量,而在于其社会工程学的精妙程度。传统的社工,如钓鱼邮件、假冒身份,正在变得越来越容易被识破。然而,随着人工智能(AI),特别是**深度伪造(Deepfake)**技术的成熟,社会工程学正在经历一场颠覆性的革命。攻击者现在可以低成本、高效率地生成以假乱真的音视频内容,为APT攻击提供了前所未有的突破口。

学习并掌握AI驱动的社会工程学攻击原理与实战,其核心价值在于“知己知彼,百战不殆”。对于攻击方(红队)而言,这意味着能够构建更具欺骗性、更难被检测的攻击路径,有效突破高价值目标的心理防线。对于防御方(蓝队)而言,深入理解其技术本质和攻击手法,是制定有效检测策略、加固防御体系、提升人员安全意识的唯一途径。你将学会如何识别并防范那些看似来自你老板或同事的“真实”语音和视频指令。

这项技术在实战中的应用场景极为广泛且危险。例如,在针对性攻击中,攻击者可以伪造CEO的语音,指令财务部门进行紧急汇款;可以伪造IT管理员的视频通话,骗取员工的登录凭证;甚至可以在供应链攻击中,伪造合作伙伴的声音,索取敏感的项目资料。因此,无论是为了执行更高级的渗透测试,还是为了构建更坚固的企业防线,理解并掌握利用AI和深度伪造进行社会工程学攻击的实战都至关重要。

警告:本文所有技术及代码仅限于授权的教育、研究和渗透测试环境中使用。严禁用于任何非法活动,否则后果自负。

一、AI与深度伪造社工是什么

1. 精确定义

利用AI和深度伪造的社会工程学,是一种高级攻击技术。它指攻击者利用人工智能,特别是生成式对抗网络(GANs)等深度学习模型,来创建高度逼真的虚假音视频(即深度伪造),并将其作为核心载荷,对特定目标实施心理操纵和欺骗,以窃取信息、获取访问权限或达到其他恶意目的。

2. 一个通俗类比

传统的社会工程学好比是“模仿笔迹写信”。你需要花费大量时间研究目标的笔迹,反复练习,最终写出一封相似的信,但仔细看还是可能发现破绽。

而AI与深度伪造社工则像是拥有了一台“声音和相貌的复印机”。你只需要提供目标的一小段录音或几张照片(原材料),AI模型就能自动“复印”出目标的音色、语调和相貌,并让“他”说出任何你想要的话,做出任何你想要的表情。这种“复印件”的逼真度极高,足以骗过绝大多数人的耳朵和眼睛。

3. 实际用途

- 鱼叉式网络钓鱼 (Spear Phishing): 制作特定高管的语音邮件,发送给其下属,指令其点击恶意链接或下载带毒附件。

- CEO欺诈/商业邮件入侵 (BEC): 实时或预先生成CEO的语音通话,直接致电财务人员,要求紧急转账。

- 凭证获取: 伪造IT支持人员的视频通话,指导员工在假的登录页面上“重置”密码。

- 供应链攻击: 模拟合作伙伴的声音,向目标公司的项目经理索要敏感的技术文档或源代码访问权限。

- 绕过声纹验证: 利用目标的公开语音数据训练模型,生成足以骗过银行或企业声纹锁系统的音频。

4. 技术本质说明

这项技术的核心是深度学习模型。对于音频克隆,其本质是模型学习到了一个特定说话人声音的声学特征(Acoustic Features),如音高、音色、共振峰等,并将其编码为一个数学表征(如Voice Embedding)。当需要生成新音频时,模型会将文本转换为通用的声学特征,然后用目标说话人的“声音印记”去渲染这些特征,最终通过声码器(Vocoder)合成为可听的波形文件。视频伪造的原理类似,但更为复杂,它需要学习面部关键点、表情肌肉运动、头部姿态等特征。

下面的Mermaid图清晰地展示了从数据采集到攻击实施的完整AI语音克隆社工原理流程。

二、环境准备

我们将使用一个流行的开源实时声音克隆项目 Real-Time-Voice-Cloning (RTVC) 作为演示工具。它能通过几秒钟的音频样本实现声音克隆。

-

工具与版本:

- Python: 3.7+

- PyTorch: 1.9.0+ (建议使用CUDA版本以获得GPU加速)

- FFmpeg: 4.0+

- Git

-

下载方式:

通过Git克隆项目仓库。# 克隆主项目 git clone https://github.com/CorentinJ/Real-Time-Voice-Cloning.git cd Real-Time-Voice-Cloning -

核心配置命令 (依赖安装):

建议在虚拟环境中安装,以避免与系统库冲突。# 创建并激活Python虚拟环境 python -m venv venv source venv/bin/activate # Linux/macOS # venv\Scripts\activate # Windows # 安装核心依赖 pip install -r requirements.txt pip install torch torchvision torchaudio --index-url https://download.pytorch.org/whl/cu118 # 根据你的CUDA版本选择同时,需要下载预训练模型。

# 下载预训练模型 wget https://github.com/CorentinJ/Real-Time-Voice-Cloning/releases/download/v1.0/pretrained.zip unzip pretrained.zip -

可运行环境命令:

一切准备就绪后,启动工具箱Web UI。# 启动Web图形界面 python demo_toolbox.py如果一切正常,你的浏览器将自动打开一个地址为

http://127.0.0.1:7860的界面,或者你可以手动访问它。 -

Docker 方案 (推荐):

为了简化环境配置,使用Docker是最佳选择。# 拉取预构建的Docker镜像 (如果社区提供) 或使用Dockerfile构建 # 假设项目根目录有Dockerfile docker build -t rtvc-app . # 运行容器,并将端口映射到宿主机 docker run -p 7860:7860 rtvc-app

三、核心实战

本节将演示如何克隆一个声音,并用它生成一段具有欺骗性的语音。

攻击场景: 伪造公司高管“王总”的声音,向财务“小李”发送一条语音消息,要求其将一份“加急的合同保证金”打到一个指定账户。

步骤1: 准备样本音频

首先,我们需要获取目标“王总”的一段清晰的语音样本。这可以来自公开的采访、公司年会演讲录音等。音频长度只需5-10秒即可,但质量越好,克隆效果越逼真。

- 目的: 为AI模型提供学习“王总”声音特征的原材料。

- 操作: 将准备好的音频文件(如

wang_zong_sample.wav)保存在一个方便访问的目录。

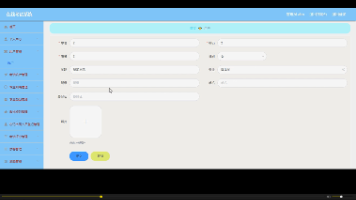

步骤2: 使用工具箱克隆声音

运行 python demo_toolbox.py 启动Web界面。

-

目的: 加载样本音频,生成代表“王总”声音的嵌入(Embedding)。

-

操作:

- 在 “Dataset” 框中,选择你存放样本的文件夹。

- 在 “Utterances” 列表中,会显示

wang_zong_sample.wav。点击它,音频波形会显示在下方。 - 在右侧 “Embed” 区域,给这个声音起个名字,比如

WangZong,然后点击 “Compute and write to disk”。 - 此时,模型已经学习并保存了“王总”的声音特征。你可以在 “Speaker” 下拉菜单中看到

WangZong。

-

输出结果:

终端会显示类似日志,表明嵌入已成功计算并保存。界面上会提示 “Embedding was saved”。

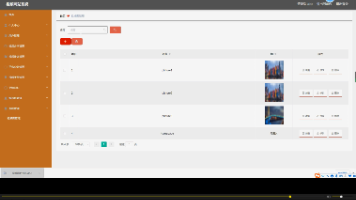

步骤3: 生成伪造语音

现在,我们可以让“王总”说出我们想要的任何话。

-

目的: 输入恶意文本,使用克隆好的声音生成最终的攻击载荷。

-

操作:

- 确保在 “Speaker” 下拉菜单中选中了

WangZong。 - 在 “Text” 输入框中,键入我们的恶意指令:

“小李,我是王总。我现在在外面开一个紧急的会,不方便打字。你马上把20万的合同保证金打到这个账户,6222 0202 0001 2345 678,户名是‘科创技术服务中心’。这件事非常紧急,客户催的厉害,回来我再给你补流程。”

- 点击 “Synthesize and vocode” 按钮。

- 稍等片刻,下方会生成音频波形,并提供播放和下载按钮。

- 确保在 “Speaker” 下拉菜单中选中了

-

输出结果:

生成一个名为generated_voice.wav的音频文件。这个文件的声音将高度模仿“王总”的音色和语调,但内容却是我们输入的欺诈文本。

步骤4: 自动化脚本实战

在真实的APT攻击中,手动点击UI效率太低。我们需要一个可以被其他程序调用的自动化脚本。下面是一个使用RTVC库的Python脚本示例,实现了AI语音伪造使用方法的自动化。

# -*- coding: utf-8 -*-

#

# ==============================================================================

# 警告: 本脚本仅用于授权的教育和渗透测试环境。

# 任何未经授权的使用均属非法行为,使用者需承担全部法律责任。

# ==============================================================================

import argparse

import torch

import numpy as np

import soundfile as sf

from pathlib import Path

from encoder import inference as encoder

from synthesizer.inference import Synthesizer

from vocoder.inference import vocoder_generator

def generate_fake_voice(sample_audio_path, text_to_speak, output_path, model_dir='pretrained'):

"""

使用指定的音频样本克隆声音,并生成包含指定文本的语音。

:param sample_audio_path: str, 目标声音样本的WAV文件路径。

:param text_to_speak: str, 需要合成的文本内容。

:param output_path: str, 生成的语音文件的保存路径。

:param model_dir: str, 预训练模型所在的目录。

"""

try:

# 参数校验

if not Path(sample_audio_path).is_file():

raise FileNotFoundError(f"错误: 样本音频文件未找到: {sample_audio_path}")

if not text_to_speak.strip():

raise ValueError("错误: 合成文本不能为空。")

print("[*] 正在加载模型...")

encoder_weights = Path(model_dir) / "encoder.pt"

syn_dir = Path(model_dir) / "synthesizer"

vocoder_weights = Path(model_dir) / "vocoder.pt"

# 加载所有模型

encoder.load_model(encoder_weights)

synthesizer = Synthesizer(syn_dir)

vocoder.load_model(vocoder_weights)

print("[+] 模型加载成功。")

print(f"[*] 正在从 '{sample_audio_path}' 克隆声音...")

# 核心步骤1: 从样本音频生成声音嵌入

original_wav, sampling_rate = encoder.preprocess_wav(sample_audio_path)

embed = encoder.embed_utterance(original_wav)

print("[+] 声音克隆完成 (嵌入已生成)。")

print(f"[*] 正在合成文本: '{text_to_speak[:30]}...'")

# 核心步骤2: 使用嵌入和文本合成声谱图

specs = synthesizer.synthesize_spectrograms([text_to_speak], [embed])

spec = specs[0]

print("[+] 声谱图合成完毕。")

print("[*] 正在通过声码器生成波形文件...")

# 核心步骤3: 从声谱图生成可听的波形

generated_wav = vocoder.infer_waveform(spec)

generated_wav = np.pad(generated_wav, (0, synthesizer.sample_rate), mode="constant")

print("[+] 波形文件生成成功。")

# 保存文件

sf.write(output_path, generated_wav.astype(np.float32), synthesizer.sample_rate)

print(f"[SUCCESS] 伪造语音已成功保存至: {output_path}")

except Exception as e:

print(f"[ERROR] 发生错误: {e}")

# 错误处理

# 在实际攻击脚本中,这里可能会记录日志或触发备用计划

if __name__ == '__main__':

parser = argparse.ArgumentParser(description="自动化AI语音克隆与合成脚本。")

parser.add_argument("-s", "--sample_audio", required=True, type=str, help="用于克隆声音的源WAV文件路径。")

parser.add_argument("-t", "--text", required=True, type=str, help="需要合成的欺诈文本。")

parser.add_argument("-o", "--output", default="generated_fake_voice.wav", type=str, help="输出的WAV文件名。")

parser.add_argument("--model_dir", default="pretrained", type=str, help="预训练模型所在的目录。")

args = parser.parse_args()

# 运行主函数

generate_fake_voice(args.sample_audio, args.text, args.output, args.model_dir)

# 命令行使用示例:

# python auto_voice_clone.py -s "samples/wang_zong.wav" -t "小李,立即转账20万到新账户,非常紧急。" -o "urgent_transfer_request.wav"

四、进阶技巧

1. 常见错误与解决方法

- 错误: 生成的声音有严重的电音或杂音。

- 原因: 样本音频质量差,包含背景噪音、多人说话或混响。

- 解决方法: 使用音频编辑软件(如Audacity)对样本进行降噪、人声分离处理。确保样本是单人、清晰的干声。

- 错误: 克隆的声音不像目标。

- 原因: 样本太短或情感、语调与要生成的文本差异太大。

- 解决方法: 尝试提供更长的音频样本(15-30秒),或选择与目标文本情感、语速相近的音频片段作为样本。

- 错误: 合成特定术语或英文时发音不准。

- 原因: TTS前端的文本转音素(G2P)模块对非常规词汇处理能力有限。

- 解决方法: 将术语用常见词汇替换,或使用音标(如IPA)直接输入。有些高级框架支持自定义发音词典。

2. 性能与成功率优化

- GPU加速: 确保PyTorch安装的是CUDA版本,并在有NVIDIA显卡的环境中运行。合成速度能提升10倍以上,对于实时攻击至关重要。

- 模型微调 (Fine-tuning): 如果有目标的大量语音数据(超过10分钟),不要只满足于零样本克隆。使用这些数据对合成器模型进行微调,可以极大提升声音的相似度和自然度。

- 多样本嵌入: 不要只用一个样本生成嵌入。从目标的不同讲话片段中生成多个嵌入,然后计算它们的平均值。这能让模型捕捉到更稳定、更全面的声音特征。

- 情感与韵律控制: 一些先进的TTS模型(如VITS、StyleTTS)允许通过风格嵌入或参考音频来控制生成语音的情感和韵律。在社工场景中,生成带有“焦急”、“严肃”等情感的语音,成功率会更高。

3. 实战经验总结

- 环境模拟: 伪造的语音过于“干净”反而会引人怀疑。在生成后,可以混入一些轻微的背景音,如办公室噪音、电流声,模拟真实通话环境。

- “剧本”设计: 社工的成功关键在于剧本。文本内容要符合目标的身份、口吻和情境。例如,CEO说话通常简短、直接,而IT支持则会使用一些特定术语。

- 实时交互的挑战: 预先生成音频适用于语音邮件等场景。但对于实时通话,延迟是巨大挑战。目前已有能做到较低延迟(<500ms)的实时声音转换(Voice Conversion, VC)模型,这是未来APT社工的演进方向。

4. 对抗与绕过思路

- 对抗AI检测模型: 防御方会部署基于AI的深度伪造检测系统。这些系统通常通过分析音频中的微小伪影(Artifacts)或非人类声学特征来工作。

- 绕过思路:

- 添加扰动: 在生成的音频中添加精心计算的、人耳难以察觉的对抗性噪声,可以“欺骗”AI检测模型,使其误判为真实音频。

- 模型蒸馏: 使用一个更大、更强的生成模型(教师模型)来指导一个小而快的模型(学生模型)的训练。学生模型生成的音频可能更平滑,伪影更少。

- 声码器优化: 很多伪影来自于声码器。使用高质量的声码器(如HiFi-GAN)或直接采用端到端(End-to-End)模型,可以生成更难被检测的音频。

五、注意事项与防御

1. 错误写法 vs 正确写法 (防御代码示例)

假设一个应用需要通过语音指令执行敏感操作。

-

错误写法 (仅验证内容):

def process_voice_command(audio_file): # 错误: 只将语音转文本,并检查关键词 text = speech_to_text(audio_file) if "transfer" in text and "urgent" in text: execute_transfer() # 极度危险! -

正确写法 (多因素验证 + 风险提示):

# 开发侧安全代码范式 def process_voice_command_secure(audio_file, user_id): # 1. 日志记录 log.info(f"User {user_id} initiated voice command.") # 2. 深度伪造检测 is_deepfake, confidence = deepfake_detection_service(audio_file) if is_deepfake and confidence > 0.85: log.warning(f"High confidence deepfake detected for user {user_id}. Aborting.") # 可触发告警 return "Error: Voice authenticity questionable." # 3. 语音转文本 text = speech_to_text(audio_file) # 4. 增加二次确认机制,而不是直接执行 if "transfer" in text: # 正确: 不直接执行,而是生成一个待确认任务,并要求带外(out-of-band)验证 task_id = create_pending_transfer_task(text) send_push_notification_for_confirmation(user_id, task_id, "A voice command for a transfer was received. Please confirm via the app with your PIN or biometrics.") return "Transfer request received. Please confirm on your mobile device." execute_other_non_sensitive_command(text)

2. 风险提示

- 信任的侵蚀: AI深度伪造攻击的最大危害是侵蚀了人与人之间基于声音和相貌的基础信任。任何人都可能成为被冒充的对象。

- 证据的污染: 伪造的音视频可能被用于制造假证据,进行敲诈勒索或诽谤。

- 自动化大规模欺诈: 结合电话机器人,攻击者可以对成千上万的人同时发起高度定制化的语音诈骗。

3. 运维侧加固方案

- 部署深度伪造检测系统: 在关键通信链路上(如VoIP网关、视频会议服务器)部署实时的深度伪造音视频检测探针。

- 加强身份验证 (MFA): 对于所有敏感操作,强制执行多因素认证。语音或视频本身不能作为唯一的验证因素。

- 安全意识培训: 这是最重要的一环。定期对员工进行培训,让他们了解深度伪造的威胁,建立“零信任”思维。教育员工在收到不寻常的、高风险的指令时,必须通过**第二信道(如回拨官方电话、使用即时通讯工具文字确认)**进行核实。

- 限制公开信息: 减少高管等关键人员在互联网上暴露的高质量音视频素材。

4. 日志检测线索

- VoIP/通话日志: 寻找异常的呼叫模式,如来自不常用号码或海外号码的内部通话请求。

- 认证日志: 监控来自异常地理位置或设备的登录尝试,特别是紧随在一个可疑语音/视频通话之后。

- 深度伪造检测系统告警: 这是最直接的线索。任何高置信度的伪造告警都应立即触发调查。

- 行为异常检测: 用户行为分析(UBA)系统可能会发现,一个用户在接到某个通话后,立即执行了平时很少进行的高风险操作(如大额转账、修改系统权限),这本身就是一个强关联信号。

总结

- 核心知识: AI与深度伪造技术通过克隆目标的音视频特征,能够生成高度逼真的虚假内容,将社会工程学攻击的欺骗性提升到了前所未有的高度。其技术核心是深度学习模型对声学和面部特征的编码与再生成。

- 使用场景: 此技术是APT攻击、CEO欺诈、鱼叉式钓鱼和凭证窃取的强大武器,尤其适用于针对高价值目标的精准打击。

- 防御要点: 防御的核心在于打破对单一生物特征(听觉、视觉)的信任。技术上需部署AI检测系统,管理上必须强制执行多因素认证和带外二次确认,而根本在于持续的安全意识教育,培养员工的“验证”习惯。

- 知识体系连接: 本文所讲的技术是攻击技术(社会工程学)、**人工智能(生成式模型)和防御技术(AI安全、零信任)**三个领域的交叉点。它上承APT攻击框架中的“初始访问”阶段,下接“执行”与“影响”阶段。

- 进阶方向: 未来的研究和攻防演练将聚焦于实时声音/视频转换、对抗性攻击与防御(即AI模型自身的攻防),以及多模态伪造(同时伪造声音、视频和语言风格)。

自检清单

- 是否说明技术价值?

- 是否给出学习目标?

- 是否有 Mermaid 核心机制图?

- 是否有可运行代码?

- 是否有防御示例?

- 是否连接知识体系?

- 是否避免模糊术语?

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献64条内容

已为社区贡献64条内容

所有评论(0)