DeepAudit 实战:AI 自动化代码审计全流程教程

文章目录

⚠️本博文所涉安全渗透测试技术、方法及案例,仅用于网络安全技术研究与合规性交流,旨在提升读者的安全防护意识与技术能力。任何个人或组织在使用相关内容前,必须获得目标网络 / 系统所有者的明确且书面授权,严禁用于未经授权的网络探测、漏洞利用、数据获取等非法行为。

前言

在代码安全审计领域,传统审计方式的痛点日益凸显,而 DeepAudit 作为一款基于大模型的智能审计工具,凭借其独特优势完美解决行业痛点。本文将从官网简介、工具部署、项目审计三个核心维度,手把手教你从零使用 DeepAudit,全程附实操截图与命令,新手也能快速上手。

一、传统审计痛点与DeepAudit核心优势

1.1 传统审计的核心痛点

在日常代码安全审计中,传统方式往往面临诸多难题,效率低下且风险较高:

-

依赖传统审计工具,误报率高、漏报率高,需要审计人员花费大量时间筛选无效告警,排查效率低下;

-

上云审计工具存在数据安全风险,核心业务代码、敏感逻辑上传至第三方平台,易造成数据泄露;

-

业务逻辑日趋复杂,审计前需开发人员逐一对代码进行串讲,沟通成本高,且难以快速掌握核心漏洞点。

1.2 DeepAudit 核心优势

DeepAudit 依托大模型技术,针对性解决传统审计痛点,核心优势如下:

-

采用 RAG+语义理解技术,能精准梳理代码调用链,理解业务逻辑,大幅降低误报率,无需开发人员串讲代码;

-

支持本地部署,所有代码、审计数据均在本地环境处理,数据不出网,彻底解决数据安全风险;

-

一站式完成审计流程:自动识别代码框架、挖掘潜在漏洞、生成可沙箱执行的POC验证脚本、输出标准化审计报告,全程自动化,大幅提升审计效率。

二、官网简介

DeepAudit 是一款开源智能代码安全审计工具,基于大模型实现自动化漏洞挖掘与审计,支持多语言、多框架,适配本地部署与批量审计场景,开源地址如下:

https://github.com/lintsinghua/DeepAudit

官网提供完整的部署文档、更新日志与问题反馈渠道,当前最新稳定版本为 v3.0.4,下文将基于该版本进行实操部署。

三、工具部署

3.1 部署前提

部署前需提前准备好 docker 环境(docker 与 docker-compose 均需安装完成),确保服务器/虚拟机具备网络连接(用于拉取镜像),推荐配置:2核4G及以上,避免因资源不足导致部署失败。

3.2 本地部署(国内加速版)

官方默认部署命令为 v3.0 版本,本文已更新为当前最新版本 v3.0.4,采用南京大学 GHCR 镜像站加速,国内服务器/虚拟机可快速拉取镜像,部署命令如下:

# 国内加速版 - 使用南京大学 GHCR 镜像站(最新版本 v3.0.4)

curl -fsSL https://raw.githubusercontent.com/lintsinghua/DeepAudit/v3.0.4/docker-compose.prod.cn.yml | docker compose -f - up -d

# 停止所有 DeepAudit 容器

docker ps -a | grep deepaudit | awk '{print $1}' | xargs -r docker stop

# 下次启动(无需重新下载镜像,直接恢复运行)

curl -fsSL https://raw.githubusercontent.com/lintsinghua/DeepAudit/v3.0.4/docker-compose.prod.cn.yml | docker compose -f - up -d

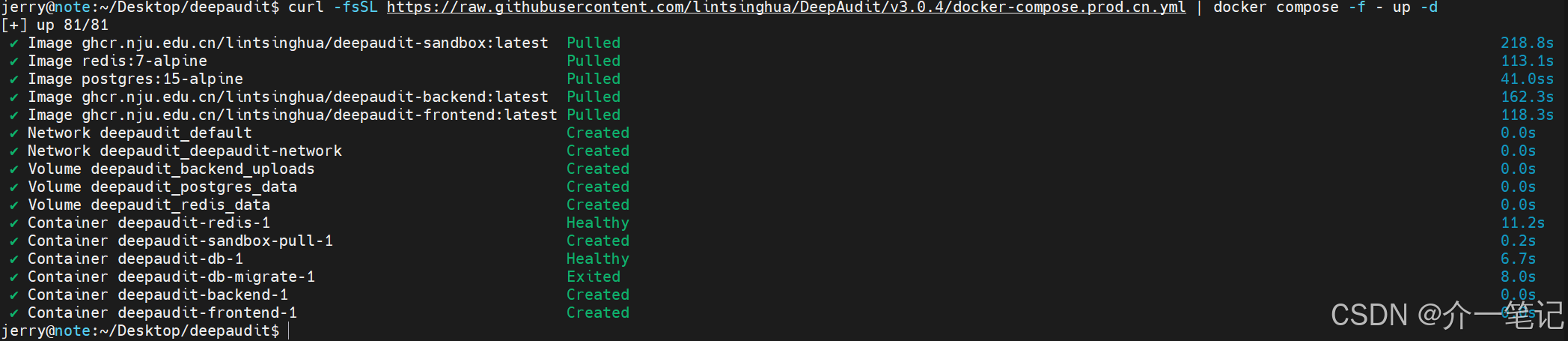

执行部署命令后,耐心等待镜像拉取与容器启动,启动成功后可看到类似如下界面(截图为部署过程日志示例):

3.3 访问与登录

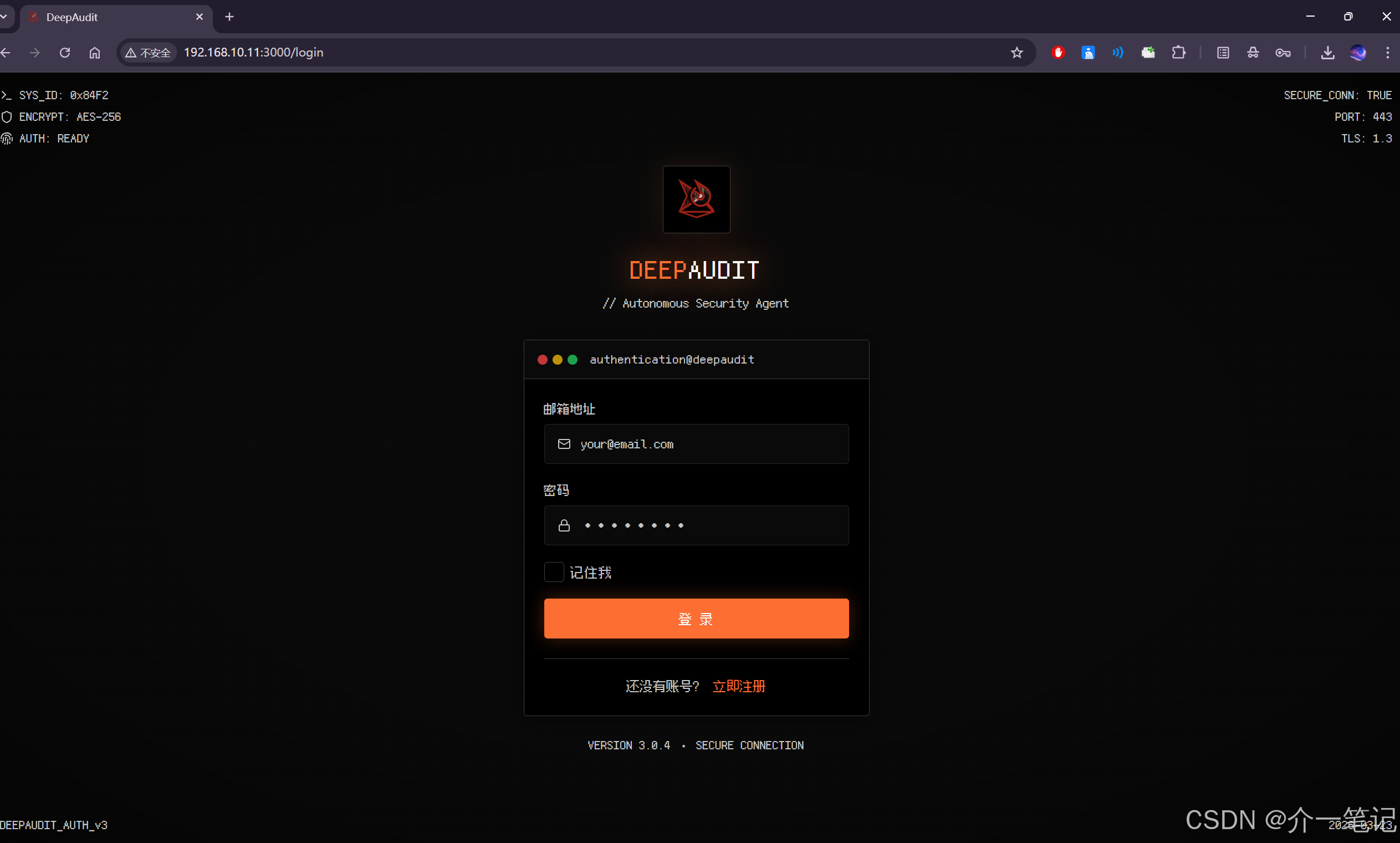

容器启动成功后,通过以下方式访问 DeepAudit 界面:

-

虚拟机部署:访问

{虚拟机IP}:3000(需确保虚拟机防火墙开放3000端口); -

本地部署:访问

localhost:3000即可。

访问成功后,将看到 DeepAudit 登录界面:

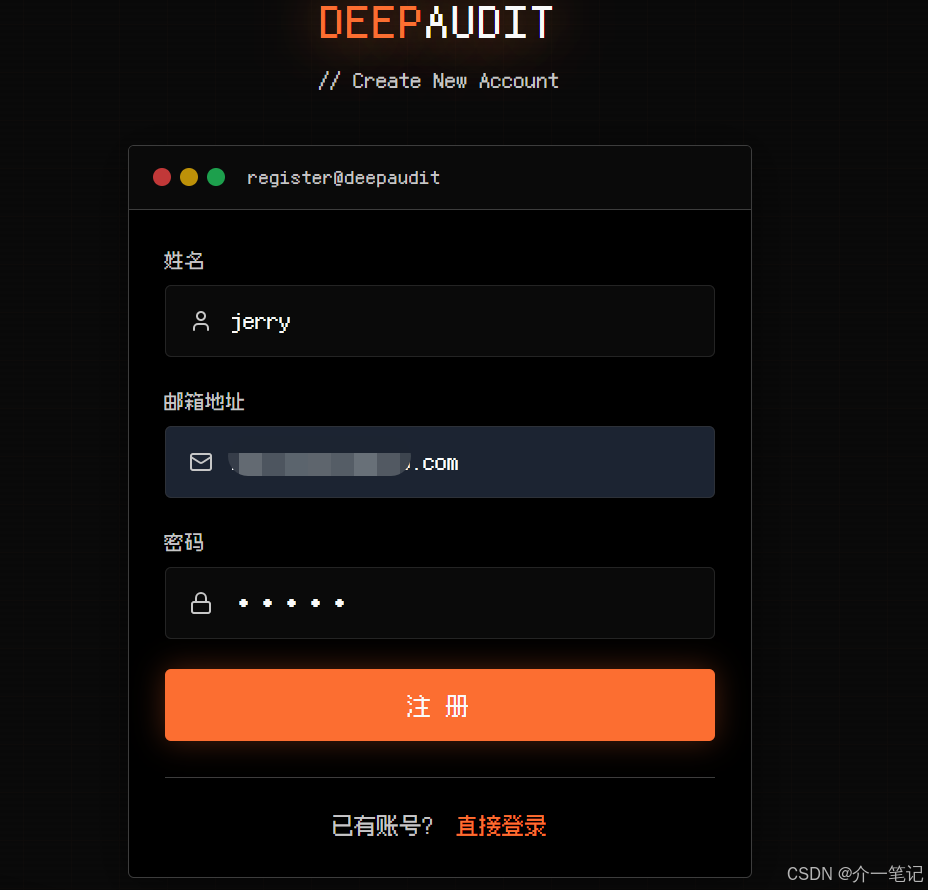

注意:首次使用需先注册账户,点击登录界面的注册按钮,填写相关信息完成注册后,即可登录系统:

3.4 初始配置(模型与API Key配置)

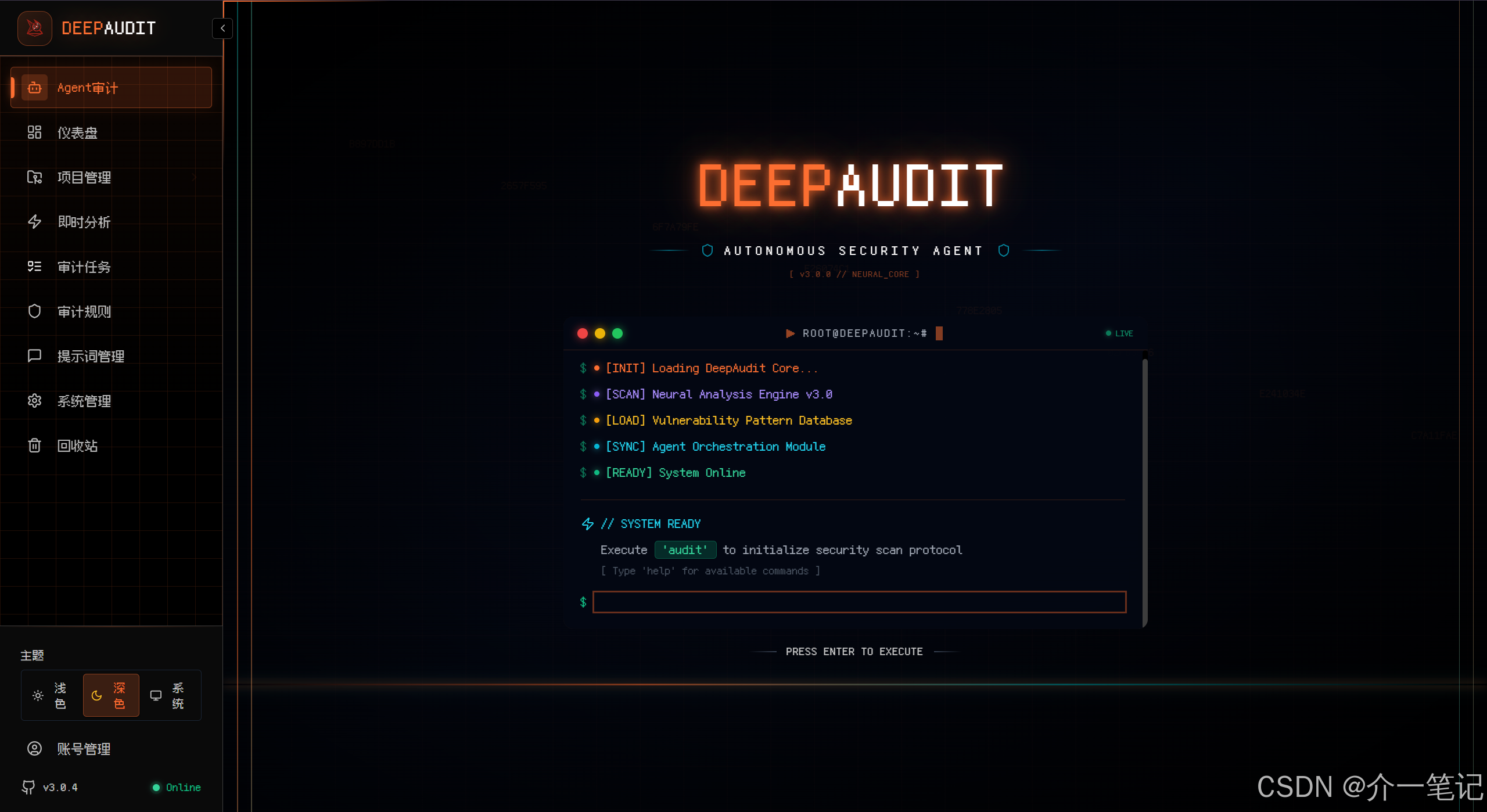

登录成功后,将进入 DeepAudit 主界面,此时需先完成 LLM 模型与 API Key 的配置,否则无法开展审计工作:

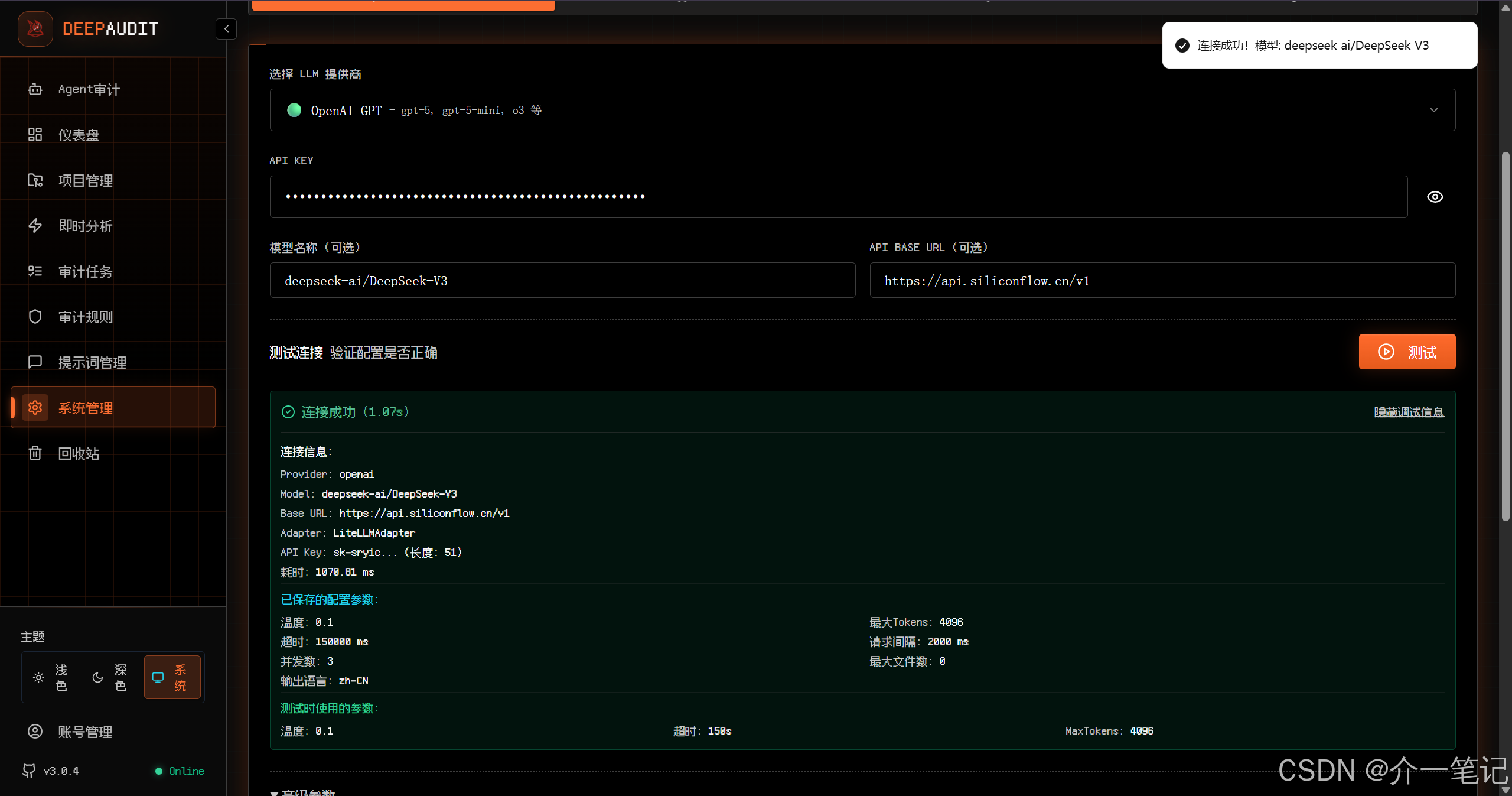

配置核心步骤(以硅基流动平台调用 deepseek 大模型为例,额度充足):

-

LLM 提供商:选择

OpenAI GPT(硅基流动兼容 OpenAI 接口格式,直接选择该提供商即可); -

API Key:填写硅基流动平台生成的 API Key(需提前注册硅基流动账户);

-

模型名称:填写 deepseek 系列任意模型(如

deepseek-ai/DeepSeek-V3、deepseek-ai/DeepSeek-V3.1-Terminus); -

API BASE URL:必须填写硅基流动的 API 地址

https://api.siliconflow.cn/v1(填写错误会导致调用失败); -

配置完成后,点击右侧“测试”按钮,提示“连接成功”即说明模型配置正常,且账户有可用额度。

补充说明:若不想配置硅基流动,也可直接在 LLM 提供商中选择 deepseek,使用默认配置,但需确保 deepseek API 账户有可用额度。

配置成功界面如下:

四、项目审计

4.1 上传项目代码

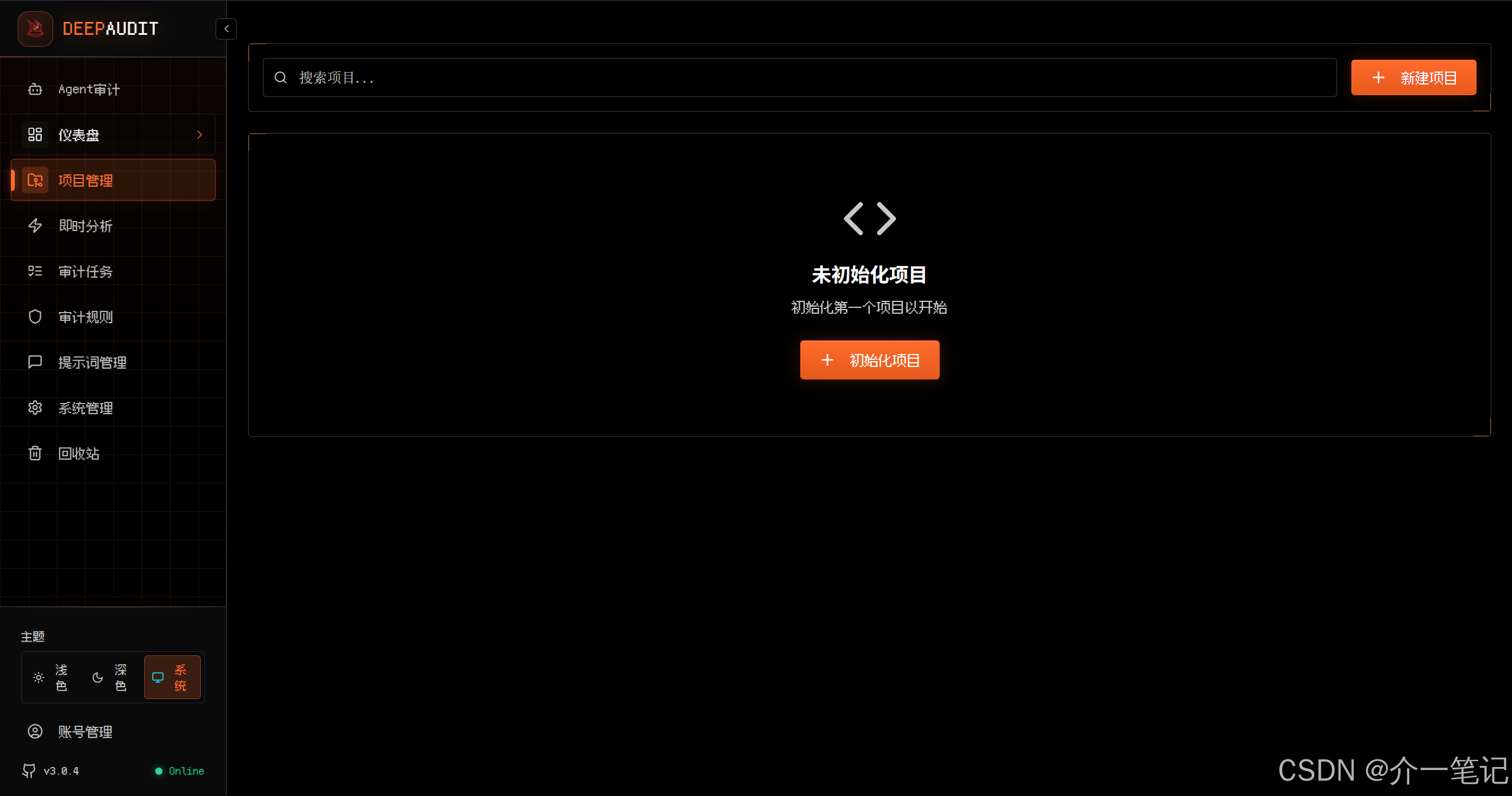

模型配置完成后,进入“项目管理”模块,点击上传按钮,选择需要审计的代码项目:

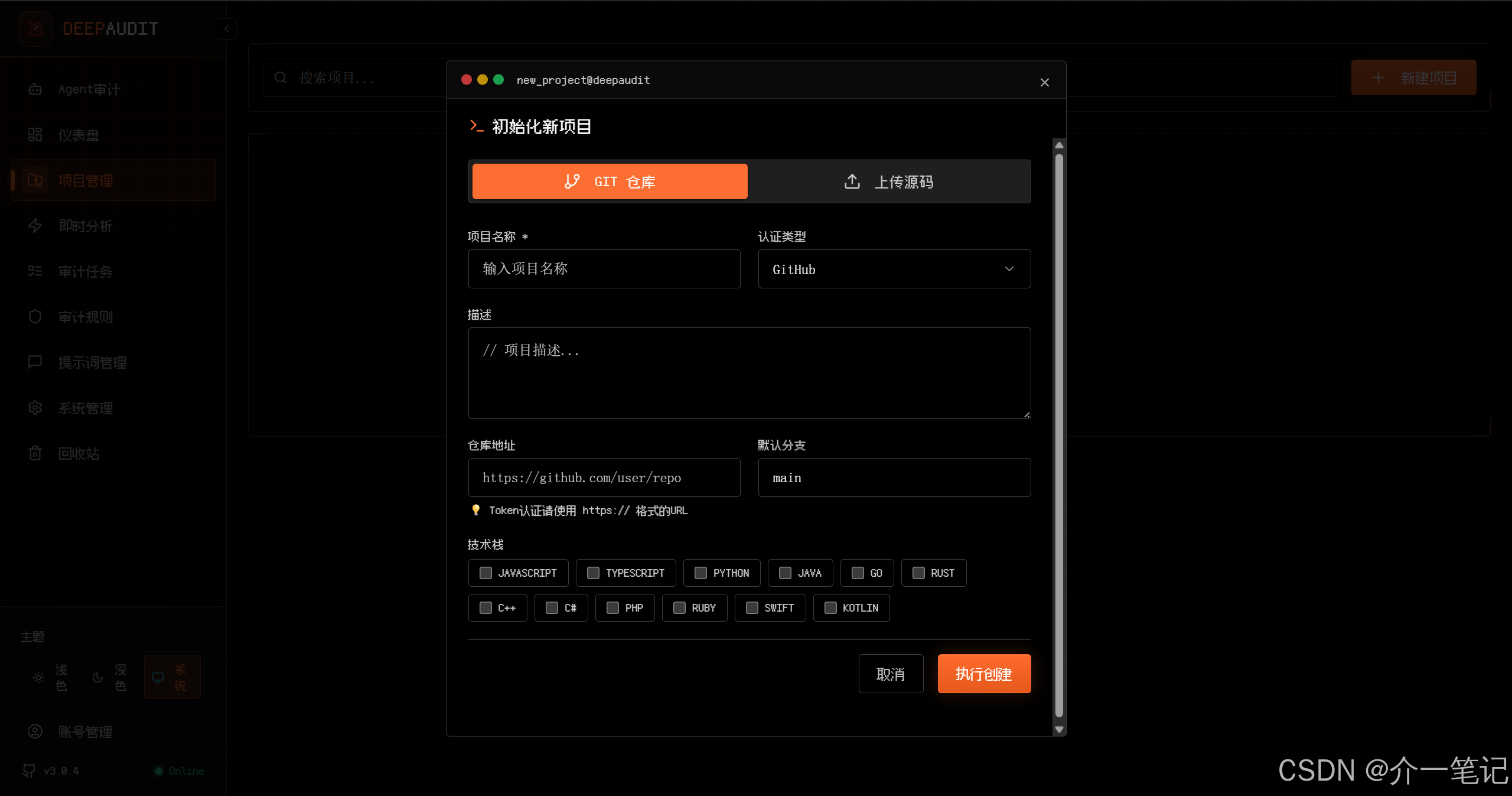

DeepAudit 支持两种上传方式,推荐优先选择本地上传:

-

在线上传:通过 GitHub 地址拉取项目代码(需确保网络可访问 GitHub,且项目开源);

-

本地上传:直接上传本地代码压缩包(最大支持500M),可手动排除无关文件(如 node_modules、docs、测试文件等),大幅节省 Token 消耗,同时保护数据安全。

本地上传界面如下,可通过勾选/取消勾选,筛选需要审计的文件/目录:

小贴士:上传时建议排除 node_modules、docs、tests、部署配置文件等无关内容,仅保留核心业务代码,既能节省 Token,又能提升审计效率,避免无效审计。

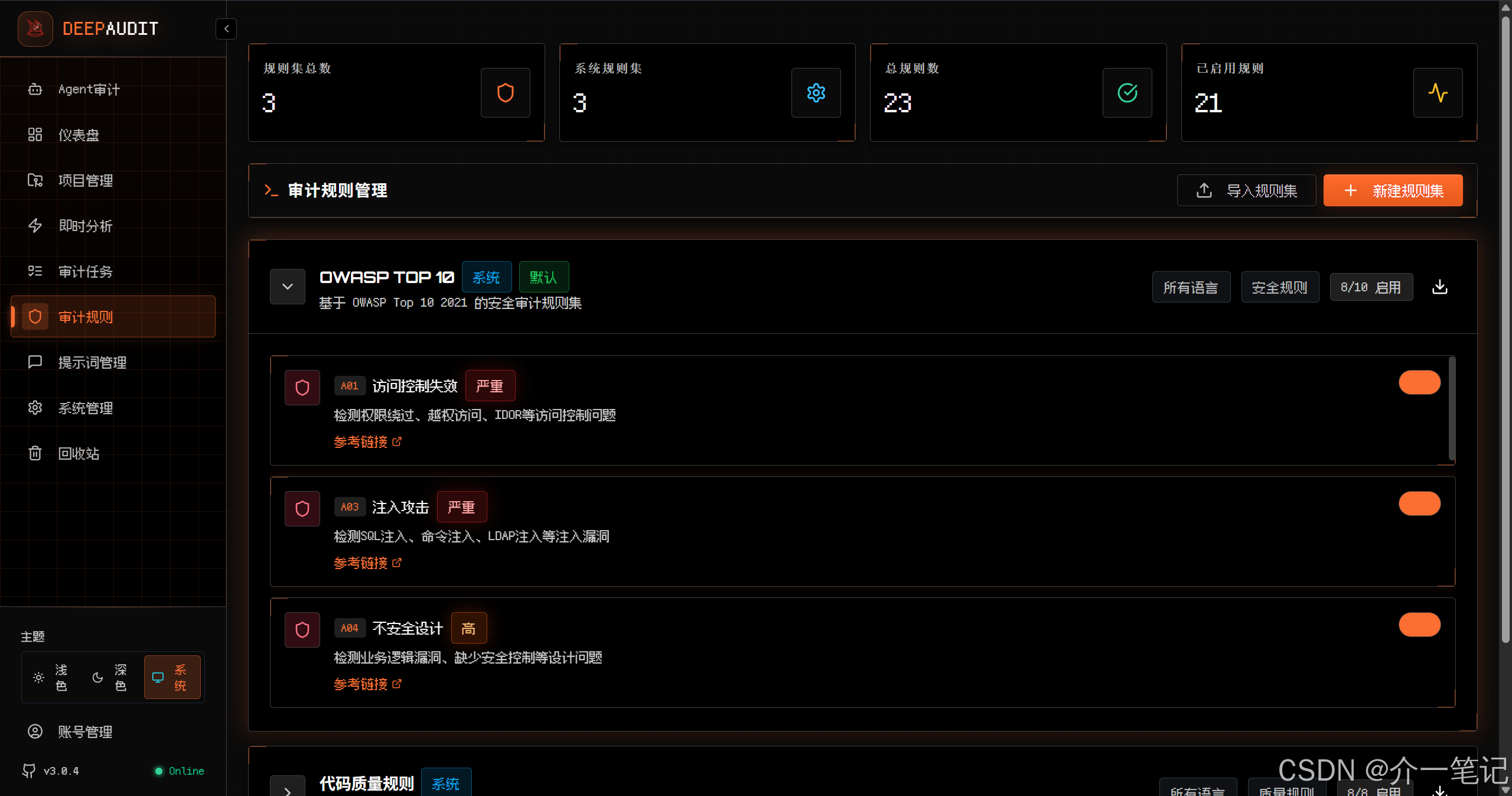

4.2 审计规则配置

代码上传完成后,进入审计规则配置界面,系统默认提供3个规则集,可根据项目类型(如 Python、Java 项目),去掉不需要的安全规则,减少无效告警:

例如:若审计的是 Python Django 项目,可取消勾选 Java 相关规则集,聚焦 Python 安全漏洞(如 SQL 注入、XSS、权限绕过等)。

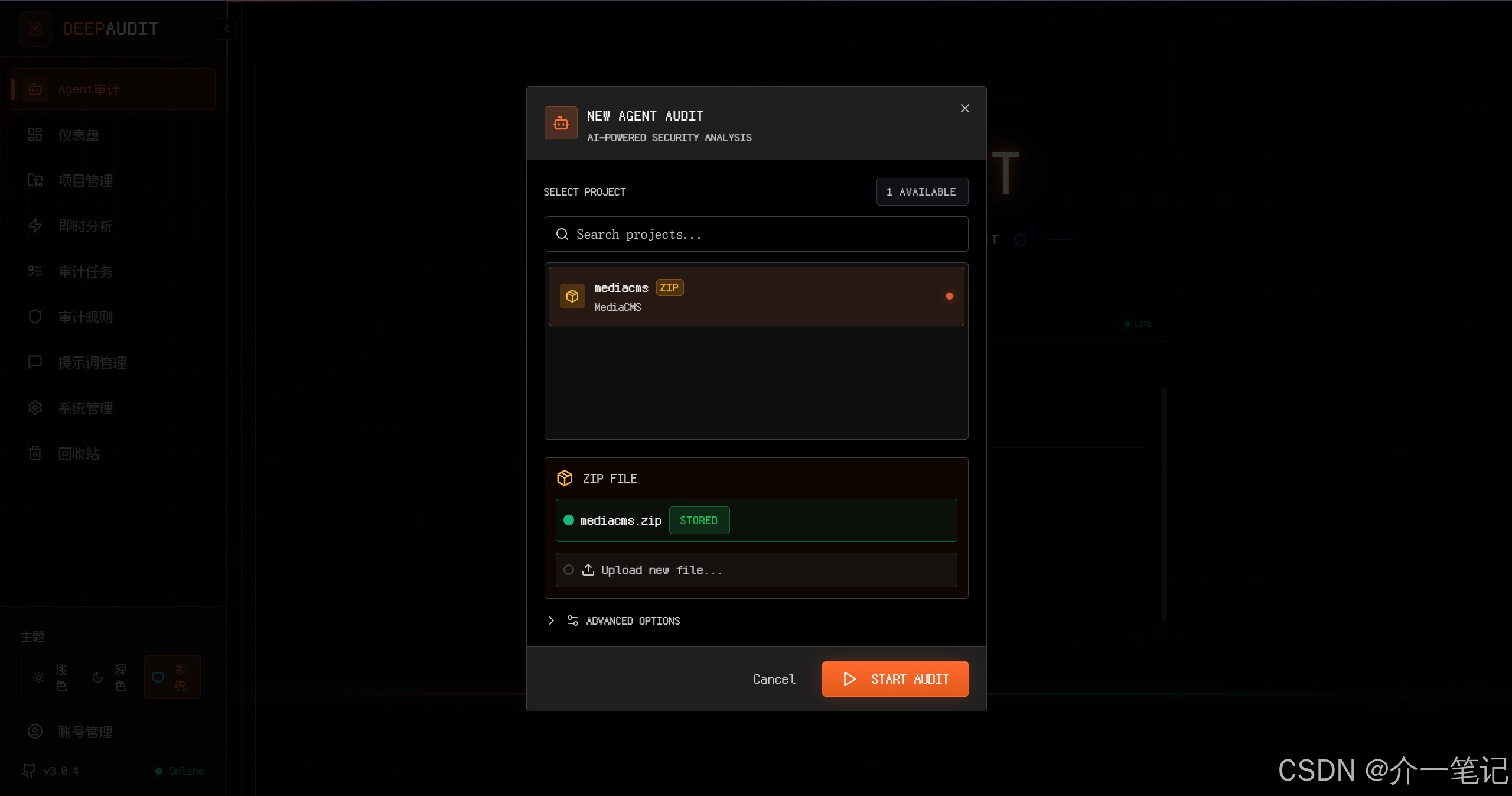

4.3 启动审计与查看结果

规则配置完成后,返回主界面,在 Agent 审计菜单栏下输入 audit 命令,启动项目审计:

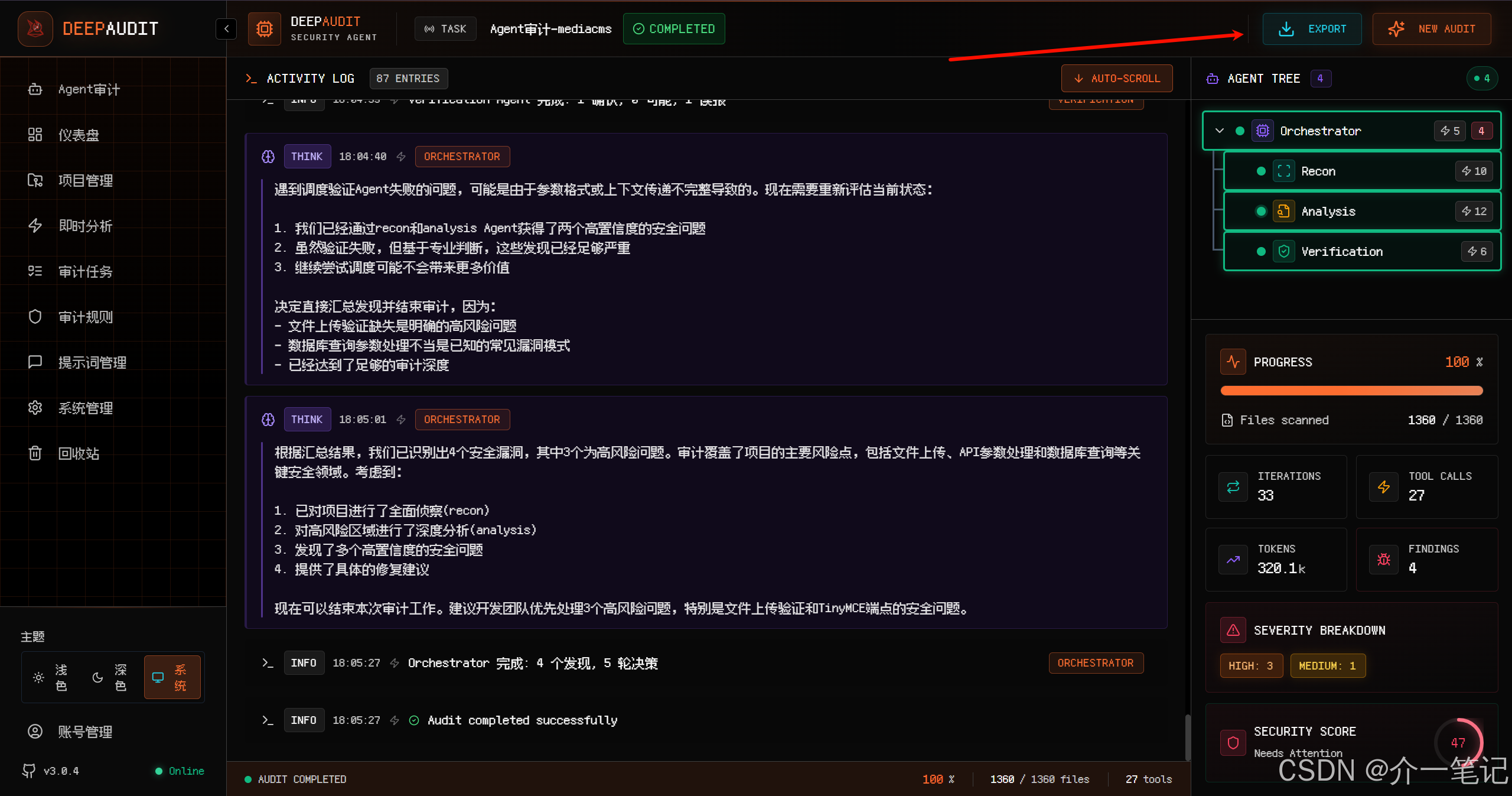

审计时间根据项目大小而定,小型项目(1000-5000行代码)通常几分钟即可完成,大型项目需耐心等待。审计完成后,将显示漏洞详情、风险等级、调用链路等信息,界面如下:

4.4 导出审计报告

审计完成后,点击界面右上角 Export 按钮,可导出审计报告,支持三种格式,按需选择:

-

Markdown 格式:适合本地查看、编辑,便于插入文档;

-

JSON 格式:适合后续二次开发、批量处理审计结果;

-

HTML 格式:适合分享、在线查看,排版清晰,包含漏洞详情与修复建议。

导出界面如下:

五、总结

DeepAudit 凭借 RAG+语义理解技术、本地部署优势,完美解决了传统审计误报高、数据不安全、效率低的痛点,一站式完成“识别框架+挖掘漏洞+POC验证+报告生成”全流程。本文基于最新版本 v3.0.4,详细讲解了部署、配置、审计的完整步骤,附避坑指南(如模型配置、容器启停命令),适合个人开发者、安全审计人员快速上手。

后续可根据实际需求,尝试配置不同大模型(如智谱AI、DeepSeek 原生模型),或批量上传项目进行审计,进一步提升工作效率。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)