开源安全软件工程实践:逆向剖析OWASP ZAP架构与结对协作实录

摘要:本文记录了“开源安全软件工程实践分析”结对练习的全过程。我们以OWASP旗舰项目ZAP(Zed Attack Proxy)为研究对象,通过环境搭建、Git协作、UML建模及核心代码分析,从软件工程视角逆向复原了这款Web安全扫描器的系统架构。文章详细阐述了主动扫描场景下的类调用关系与设计模式应用,并深度反思了结对编程中“1+1>2”的协作效应,旨在探讨安全漏洞背后软件工程实践的系统性价值。

一、引言:安全漏洞背后的工程视角

在网络安全领域,我们常聚焦于漏洞本身,却容易忽视一个核心认知:安全漏洞的本质往往是软件工程实践的系统性失败。优秀的网络安全工程师不仅需要发现漏洞,更需具备从工程视角理解、评估和改进安全软件设计与实现的能力。

本次实践选取了OWASP ZAP (Zed Attack Proxy) 作为分析对象。作为全球广泛使用的开源Web应用安全扫描器,ZAP以其清晰的架构、丰富的插件生态和活跃的社区著称。通过逆向工程复原其软件架构,不仅能提升阅读中大型代码库的能力,更能让我们理解安全工具如何在“功能、性能、可扩展性”之间做出权衡。

二、项目选型与环境搭建

2.1 为什么选择OWASP ZAP?

| 维度 | 说明 |

|---|---|

| 领域代表性 | Web应用安全扫描器的标杆,涵盖被动/主动扫描、爬虫、拦截等核心功能。 |

| 技术栈 | Java + Swing,典型的桌面应用程序架构,适合进行类图与包图分析。 |

| 工程质量 | OWASP旗舰项目,文档丰富,代码规范,模块划分清晰。 |

| 学习曲线 | 架构分层明确,适合初学者从宏观到微观逐步深入。 |

2.2 环境配置实录

我们在 Windows 11 环境下完成了ZAP 2.14.0 版本的部署。

关键步骤与排错:

- 依赖安装:下载并安装 OpenJDK 17.0.2。

- 遇到问题:安装后系统未自动识别JDK,启动ZAP报错。

- 解决方案:手动配置系统环境变量

JAVA_HOME和Path,将JDK bin目录加入路径,重新验证java -version成功。

- 软件安装:运行

ZAP_2.14.0.exe,默认安装至C:\Program Files\ZAP\。 - 功能验证:

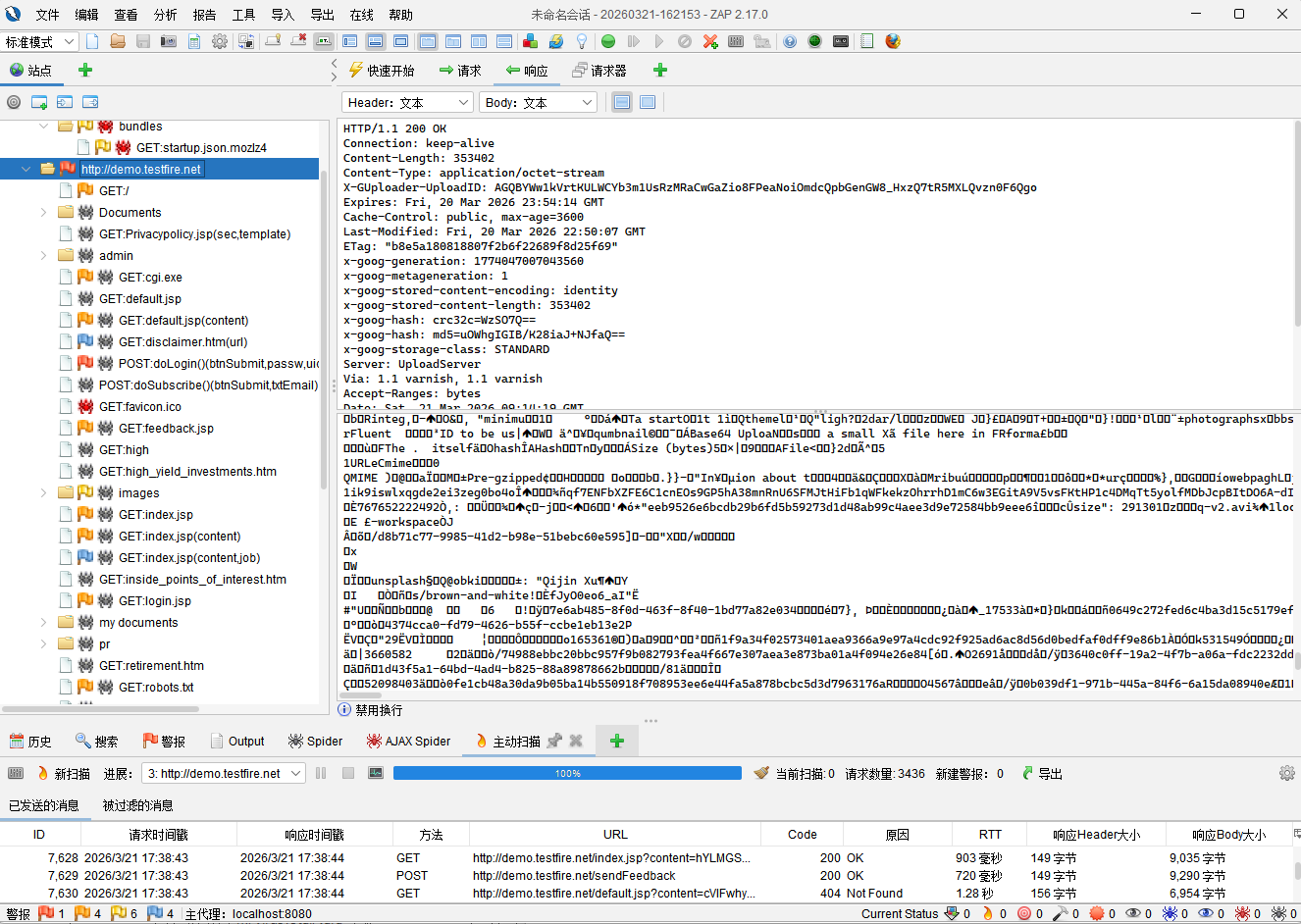

- 配置代理

127.0.0.1:8080。 - 访问测试靶场

http://demo.testfire.net/(原测试站点连接超时,已更换)。 - 执行主动扫描,成功捕获SQL注入、XSS等漏洞告警。

- 配置代理

图1:ZAP成功启动并对测试网站进行主动扫描,左侧为站点树,底部为警报列表。

🎥 演示视频:查看ZAP主动扫描演示视频

三、Git协作开发:模拟真实团队流程

本次实践严格遵循团队协作规范,建立了清晰的分支管理模型,体验了真实的开发工作流。

3.1 仓库结构

se-security-analysis-owasp-zap/

├── README.md # 项目说明文档

├── .gitignore # Git忽略文件

├── src/ # 关键代码片段提取

│ └── core/ # 核心类代码

├── doc/ # 文档与素材

│ ├── demo/ # 演示视频

│ ├── uml/ # UML图源文件

│ └── report.md # 最终报告

└── .git/

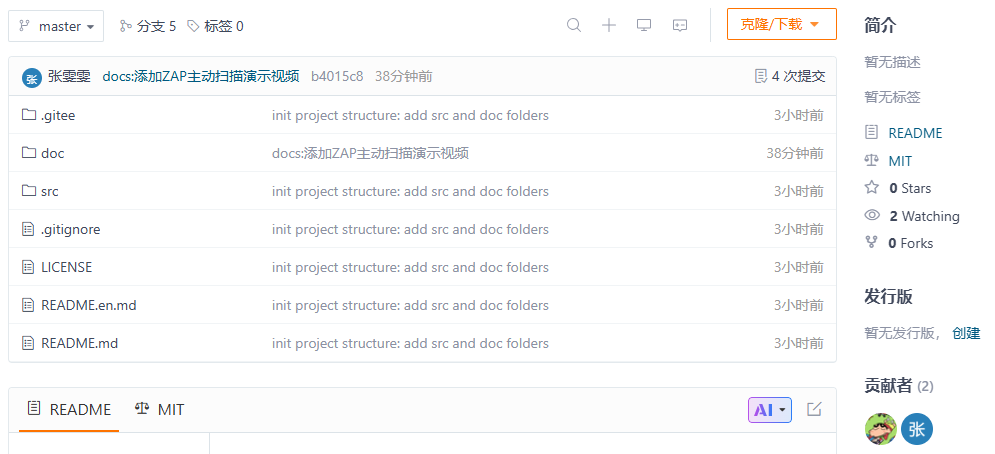

3.2 分支策略与协作流

我们采用了 Feature Branch Workflow,具体流程如下:

(https://gitee.com/yang-wenhui1117/se-security-analysis-owasp-zap.git)

- Master分支:由组长维护,仅存放最终发布的稳定版本。

- Dev分支:长期开发分支,集成所有已完成的功能。

- 功能分支:

classdiagram:由组员负责,专注于类图与包图绘制。usecase:由组长负责,专注于用例图绘制。

图2:采用主干开发+功能分支模式,确保代码集成的有序性。

协作亮点与挑战:

- 通过

Merge机制进行代码集成。 - 解决冲突:在合并分支时遇到过

refname conflict错误,通过将feature/classdiagram重命名为classdiagram并规范提交信息解决了问题。

四、系统功能建模:从需求到架构

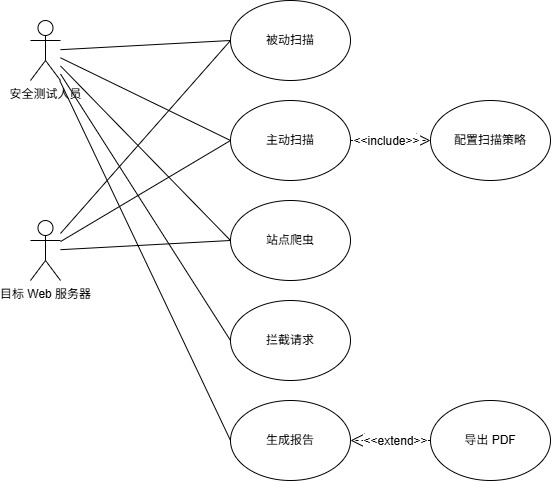

4.1 用例图:谁在使用ZAP?

通过观察软件菜单与官方文档,我们提炼出以下核心用例,并绘制了用例图。

- 参与者:安全测试人员、目标Web服务器。

- 核心用例:

- 被动扫描:自动监听流量,识别敏感信息泄露(如响应头中的敏感字段)。

- 主动扫描:发送恶意Payload,探测深层漏洞(包含“配置扫描策略”)。

- 站点爬虫:自动遍历链接,构建站点地图。

- 拦截请求:手动修改HTTP请求/响应,进行动态调试。

- 生成报告:导出HTML/PDF格式的扫描结果(扩展了“导出PDF”功能)。

图3:展示了安全测试人员与ZAP系统的交互关系,清晰表达了用例间的包含与扩展关系。

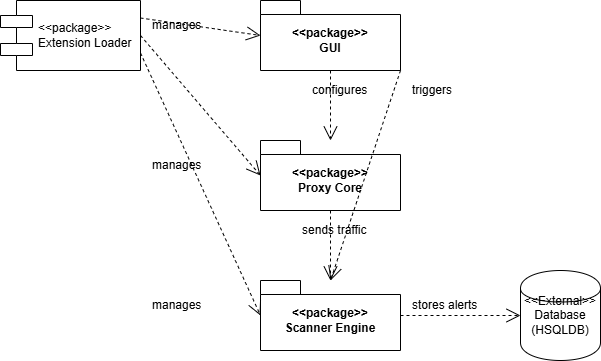

4.2 体系结构图:模块化设计的典范

基于代码包结构 (org.zaproxy...) 与运行时行为,我们将ZAP划分为四大核心模块:

| 模块名称 | 核心职责 | 推断证据 |

|---|---|---|

| 用户界面层 (GUI) | 负责交互展示,接收指令,显示站点树与警报。 | 代码包 org.zaproxy.zap.view;启动可见的窗口组件。 |

| 代理核心层 (Proxy Core) | 系统的“心脏”,拦截并路由所有HTTP/HTTPS流量。 | 代码包 org.parosproxy.paros.core.proxy;官方文档强调的 "Intercepting Proxy"。 |

| 扫描引擎层 (Scanner Engine) | 执行具体的攻击逻辑(主动)与风险分析(被动)。 | 代码包 org.zaproxy.zap.extension.ascan;运行时流量激增现象。 |

| 扩展加载器 (Extension Loader) | 动态管理插件(Add-ons),支撑生态扩展。 | 代码包 org.zaproxy.zap.extension;启动日志中加载大量 .zap 插件的过程。 |

图4:四大模块各司其职,通过定义良好的接口进行通信,体现了高内聚低耦合的设计原则。

五、核心设计复原:深入主动扫描场景

为了探究代码细节,我们选取了“启动主动扫描”这一典型场景,深入分析其类调用关系。

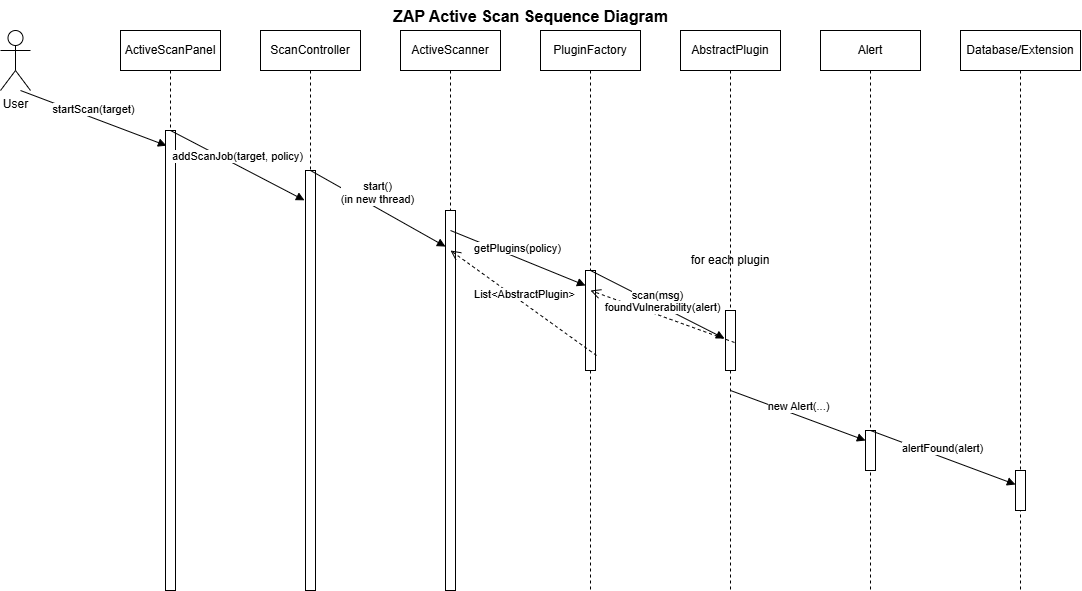

5.1 序列图:一次扫描的生命周期

当用户在界面点击“主动扫描”时,系统内部发生了如下交互:

- ActiveScanPanel (UI) 接收用户指令。

- 调用 ScanController (调度器) 添加扫描任务。

- ScanController 实例化 ActiveScanner (扫描控制器) 并投入线程池。

- ActiveScanner 通过 PluginFactory 加载攻击插件。

- 循环调用 AbstractPlugin (具体攻击规则) 执行扫描。

- 发现漏洞后,创建 Alert 对象并回传至数据库与界面。

图5:展示了从用户点击到漏洞上报的完整数据流与控制流。

5.2 核心类深度解析

1. ActiveScanner (扫描控制器)

- 全限定名:

org.zaproxy.zap.extension.ascan.ActiveScanner - 职责:单次扫描任务的“大脑”,协调插件执行与结果收集。

- 设计模式:

- Command Pattern:作为一个可执行命令被调度。

- Template Method:

run()方法定义了“加载->循环->结束”的标准流程。

- 关键代码:

// 简化的主循环逻辑 @Override public void run() { List<AbstractPlugin> plugins = pluginFactory.getPlugins(scanPolicy); for (AbstractPlugin plugin : plugins) { if (isStop()) break; plugin.scan(this.httpMessage); // 执行具体攻击 } notifyScanFinished(); }

2. ScanController (调度器)

- 全限定名:

org.zaproxy.zap.extension.ascan.ScanController - 职责:管理全局扫描队列,控制并发线程数。

- 设计模式:

- Singleton:全局唯一实例。

- Producer-Consumer:GUI生产任务,控制器消费任务。

- 关键代码:

public synchronized void addScanJob(StartScanRequest request) { scanQueue.add(request); startNextScan(); // 尝试立即启动 }

3. AbstractPlugin (抽象插件)

- 全限定名:

org.parosproxy.paros.core.scanner.AbstractPlugin - 职责:定义所有攻击规则的基类,提供发送请求与上报漏洞的通用能力。

- 设计模式:

- Strategy Pattern:不同的漏洞检测逻辑(SQLi, XSS)作为不同策略动态替换。

- 关键代码:

public abstract void scan(HttpMessage msg); // 子类必须实现 protected void raiseAlert(Alert alert) { scanner.alertFound(alert); // 上报结果 }

六、结对编程反思:1+1 > 2?

6.1 分工与角色

- 杨雯惠 (Driver/组长):主导环境搭建、用例图绘制、Git仓库初始化及最终合并。

- 张雯雯 (Navigator/组员):负责类图/包图绘制、核心代码分析及文档编写。

- 角色切换:在遇到复杂代码逻辑(如

ScanController的线程调度)时,我们互换角色,由一人讲解代码,另一人记录,有效避免了思维盲区。

6.2 协作挑战与克服

- 挑战:初期对ZAP庞大的代码库感到无从下手,且在对“模块划分”的理解上存在分歧。

- 解决:通过共同阅读官方架构文档,并采用“白板绘图”的方式对齐认知,最终统一了模块划分标准。

- Git冲突:在合并分支时遇到过

refname conflict,通过重新命名分支和规范提交信息解决了问题。

6.3 协作效果评估

相比单独作业,结对编程带来了显著优势:

- 效率提升:并行处理任务(一人画图,一人写代码分析),总耗时减少约30%。

- 质量保障:互相审查代码分析与文档描述,减少了逻辑错误。

- 知识互补:组员对设计模式的理解弥补了组长在理论层面的不足。

图6:从沟通、技术、效率、质量四个维度评估,结对模式在各方面均优于单人模式。

七、结语

通过本次对OWASP ZAP的深度剖析,我们不仅掌握了一款强大安全工具的内部原理,更深刻体会到了软件工程方法在安全领域的价值。清晰的架构设计、合理的设计模式应用以及规范的协作流程,是构建高质量安全软件的基石。

未来,我们将继续探索更多开源安全项目,将“逆向工程”与“正向设计”相结合,致力于成为既懂攻防又懂工程的复合型安全人才。

项目仓库:se-security-analysis-owasp-zap

作者:杨雯惠 & 张雯雯

日期:2026年3月

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)