OWASP ZAP源码分析与结对编程实践总结

一、项目简介与选型理由

本次结对编程作业,我们围绕OWASP ZAP(Open Web Application Security Project Zed Attack Proxy)展开源码分析与核心设计复原,核心目标是深入理解开源安全工具的架构设计、核心类交互逻辑,同时践行结对编程模式,提升团队协作与软件工程实践能力。

选择OWASP ZAP作为分析对象,主要有三点核心理由:一是实用性强,ZAP是目前最流行的开源Web应用安全扫描工具,广泛应用于渗透测试、漏洞检测场景,其源码包含丰富的软件工程设计思想,具备极高的学习价值;二是架构清晰,ZAP采用模块化设计,核心模块(扫描引擎、用户界面、漏洞检测)分工明确,便于梳理类调用关系与设计模式;三是开源可访问,ZAP官方提供完整的源码仓库(GitHub),文档齐全,便于我们深入阅读源码、验证设计逻辑,完成核心类识别、UML图绘制等任务。

本次结对作业,我与小组成员田漂漂协作,完成了ZAP主动扫描场景的核心类识别、类作用分析、设计模式识别、UML图绘制、结对过程记录与反思等系列任务,最终将实践过程与技术成果沉淀为本文,供大家交流学习。

二、软件工程视角的核心发现

通过对ZAP源码的深入分析,结合软件工程相关知识,我们从架构特点、设计亮点、可改进之处三个维度,总结了以下核心发现,也对开源项目的工程化设计有了更深刻的认知。

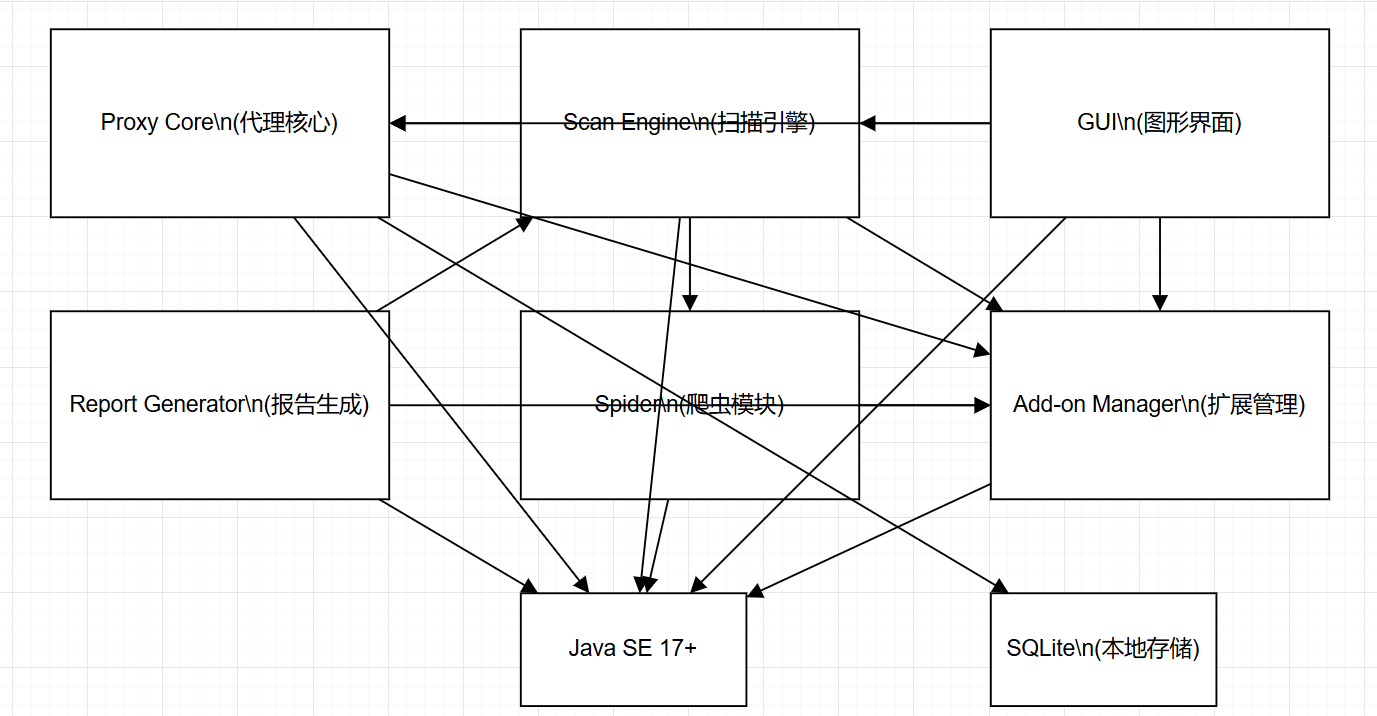

(一)架构特点

ZAP整体采用模块化、分层式架构,核心分为四大模块,各模块职责清晰、解耦良好,符合软件工程中“高内聚、低耦合”的设计原则:

1. 用户界面模块(GUI):对应类org.zaproxy.zap.desktop.MainFrame,作为用户交互入口,负责接收用户操作(如启动主动扫描)、展示扫描结果,不参与核心业务逻辑,仅负责数据展示与指令传递。

2. 扫描引擎模块:核心模块,包含ActiveScan、ScanPolicy、AttackScanner、VulnerabilityDetector等核心类,负责主动扫描的全流程调度、策略配置、漏洞检测,是ZAP安全检测能力的核心。

3. 结果管理模块:对应ScanResult类,负责存储、汇总扫描过程中产生的漏洞数据,提供结果查询、汇总功能,为界面展示提供数据支持。

4. 工具支撑模块:包含URL校验、日志管理等辅助类,为核心模块提供基础支撑,确保扫描流程的顺畅运行。

这种模块化架构的优势在于,各模块可独立维护、扩展,例如新增漏洞检测规则时,仅需修改VulnerabilityDetector类,无需改动其他模块,提升了代码的可维护性与可扩展性。

(二)设计亮点

ZAP源码中融入了多种经典设计模式,核心设计亮点突出,充分体现了软件工程中“设计复用、逻辑解耦”的思想:

1. 策略模式的应用:在ScanPolicy类中,通过封装不同的扫描策略(如快速扫描、深度扫描),实现扫描行为的灵活切换。不同策略对应不同的漏洞检测规则集合,扫描器可根据用户需求加载对应的策略,无需修改核心扫描逻辑,提升了代码的灵活性。

2. 观察者模式的应用:在ActiveScan类中,通过注册扫描结果监听器(addScanResultListener),实现扫描结果与界面展示的解耦。当扫描产生新的漏洞数据时,自动触发监听器回调,更新界面进度与结果,无需主动调用界面方法,降低了模块间的耦合度。

3. 模板方法模式的应用:ActiveScan类定义了主动扫描的固定流程(校验URL→加载策略→执行扫描→处理结果),核心流程不可修改,同时预留了可扩展接口,子类可根据需求扩展具体的扫描逻辑,既保证了核心流程的一致性,又提升了代码的可扩展性。

4. 分层解耦设计:将用户交互、流程调度、漏洞检测、结果存储拆分到不同模块,每个模块仅关注自身核心职责,例如ActiveScan作为调度中枢,仅负责协调各模块,不参与具体的漏洞检测逻辑,确保了代码的清晰性与可维护性。

(三)可改进之处

结合软件工程的最佳实践,我们在分析过程中发现ZAP源码存在两处可改进的地方,供后续优化参考:

1. 日志管理不够完善:源码中部分核心方法未添加详细日志,当扫描过程中出现报错时,难以快速定位问题根源,建议新增日志输出,记录关键方法的调用参数、执行结果、报错信息,提升问题排查效率。

2. 代码复用率可进一步提升:VulnerabilityDetector类中,不同漏洞类型的检测逻辑(如SQL注入、XSS)存在部分重复代码(如请求/响应数据解析),建议提取公共方法,封装成工具类,提升代码复用率,减少冗余。

三、结对编程的真实体验与反思

本次结对编程,我与田漂漂采用“Driver+Navigator”交替角色的模式,围绕ZAP源码分析系列任务展开协作,全程真实落地结对流程,既有收获也有反思,深刻体会到了软件工程中“人”的因素的重要性。

(一)结对分工与协作过程

我们未采用固定周期切换角色,而是结合任务阶段动态调整:任务1(核心类识别)由我担任Driver,田漂漂担任Navigator,我负责梳理源码、记录核心类信息,田漂漂负责指引筛选标准、校验类的合理性;任务2-3(类作用分析、设计模式识别)由田漂漂担任Driver,我担任Navigator,她负责撰写分析内容、结合代码佐证观点,我负责校验准确性、纠正技术偏差;任务4-5(UML图绘制、结对反思)再次交替角色,确保两人均深度参与所有核心环节。

协作过程中,我们主要通过线下面对面讨论与线上即时沟通同步进度,遇到源码理解分歧、工具使用报错等问题时,共同探讨解决方案,例如Draw.io UML图多次报错时,我们分工排查,田漂漂查阅语法规范,我负责修改源码、测试验证,快速解决了问题。

(二)结对的收获

1. 效率与质量双提升:两人分工互补,我擅长实操落地(源码阅读、UML绘制),田漂漂擅长逻辑梳理与细节把控,原本单独完成需要10小时的任务,两人协作仅用6小时就完成,且错误率大幅降低,例如设计模式识别中,我曾误判模式类型,田漂漂结合代码片段及时纠正,提升了分析内容的专业性。

2. 弥补技术盲点:通过协作,我接触到了田漂漂的思维方式,例如她擅长结合代码片段拆解设计模式的核心特征,这种方法帮助我快速掌握了模板方法模式、策略模式的应用场景,弥补了自身在设计模式识别上的不足;同时,我也分享了工具使用技巧,帮助她提升了UML图绘制效率。

3. 提升协作能力:通过沟通解决分歧、约定Git提交规范、同步任务进度,我的沟通能力、团队协作能力得到了提升,也深刻认识到,软件工程不是一个人的工作,高效的协作是完成高质量任务的关键。

(三)存在的问题与反思

本次结对也存在一些不足,值得后续反思与改进:一是初期协作磨合不足,两人对任务优先级的理解存在差异,导致部分时间浪费在无效沟通上,后续应提前明确任务重点与节奏;二是问题预见性不足,对Git冲突、源码理解偏差等潜在问题未提前预判,导致出现临时阻塞;三是决策效率有待提升,遇到分歧时,有时会花费过多时间争论,后续应明确决策时限,提升协作效率。

通过本次结对,我深刻认识到,结对编程的核心价值不是“两个人做一份工作”,而是“两个人通过协作,实现1+1>2的效果”,而这需要明确的分工、顺畅的沟通、相互的尊重与包容。

四、核心技术成果(UML图展示)

本次作业中,我们绘制了2张核心UML图,清晰呈现ZAP主动扫描场景的核心类调用关系与设计模式,均为本人与田漂漂协作绘制,如下所示(插入自己绘制的UML图,建议导出为图片格式,清晰可辨):

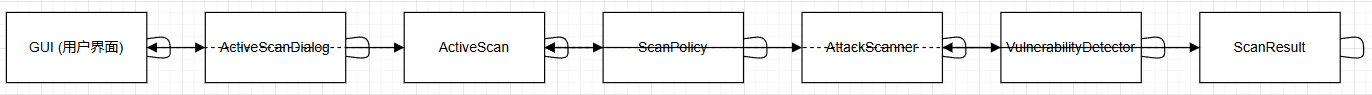

(一)ZAP主动扫描核心类调用关系序列图

该图展示了主动扫描场景下7个核心类(GUI、ActiveScanDialog、ActiveScan、ScanPolicy、AttackScanner、VulnerabilityDetector、ScanResult)的调用流程、控制流与数据流,清晰呈现了从用户触发扫描到结果展示的完整链路。

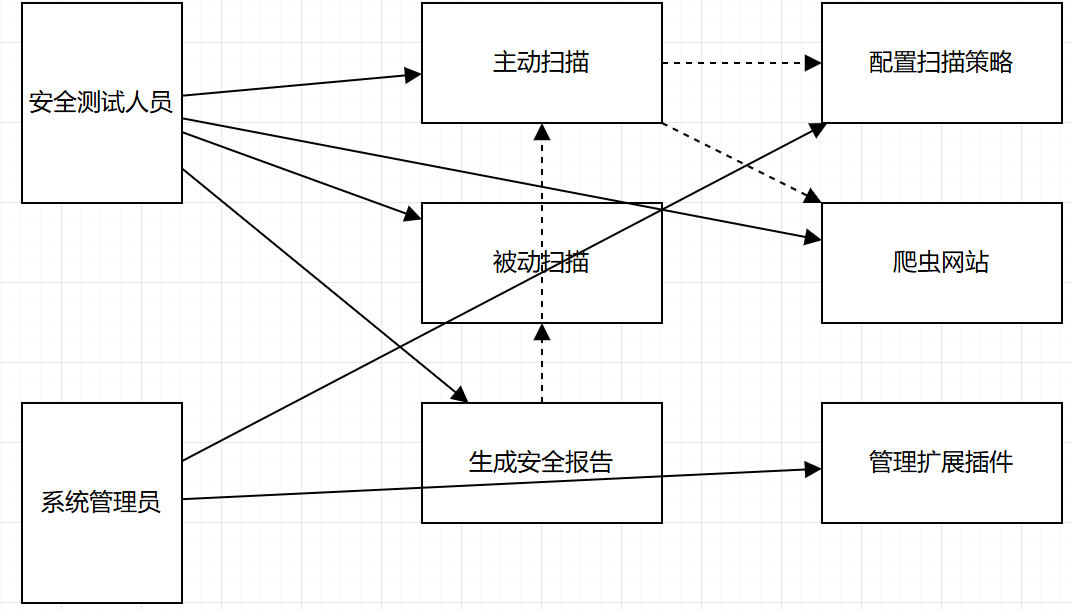

(二)核心类设计模式类图

该图展示了ActiveScan、ScanPolicy、VulnerabilityDetector三个核心类的设计模式应用,包括观察者模式、策略模式、模板方法模式的类关系,清晰呈现了设计模式在源码中的具体实现。

五、总结与展望

本次OWASP ZAP源码分析与结对编程实践,不仅让我深入理解了开源安全工具的架构设计与设计模式应用,提升了源码阅读、UML图绘制、技术报告撰写等能力,更通过结对协作,体会到了团队协作在软件工程中的重要性。

在未来的学习与实践中,我将继续深入研究ZAP源码,探索更多开源项目的工程化设计思路,同时将本次结对的经验运用到后续工作中,提升自身的协作能力、沟通能力与技术水平,养成知识分享的习惯,将更多实践成果沉淀为技术博客,与大家共同进步。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)