OpenClaw安全部署实战指南:从“养虾“到“驯虾“的完整攻略

导语:

你听说过"养龙虾"吗?不是真的养海鲜,而是部署OpenClaw——这款被英伟达CEO黄仁勋称为"下一个ChatGPT"的开源AI智能体。短短两个月,GitHub星标突破32万,腾讯、百度、小米等巨头争相布局,全国多地出台"龙虾十条"支持政策。然而,热潮背后危机四伏:深圳程序员因API密钥被盗一夜损失1.2万元,墨西哥公司因配置泄露损失58万元,全球超27.8万个实例在黑客面前"裸奔"。本文将手把手教你如何安全部署OpenClaw,既能享受AI智能体的便利,又能规避潜在风险。

一、OpenClaw是什么?为什么这么火?

1.1 从"对话"到"执行"的革命性突破

OpenClaw是一款开源AI智能体框架,它的核心价值在于:让AI从"会说"进化到"会做"。

传统的ChatGPT只能回答问题,而OpenClaw可以:

- 接管键盘鼠标,自主操作电脑

- 整理文件、编写代码、回复邮件

- 24小时不间断工作

- 通过插件扩展各种能力

清华大学沈阳教授形象地比喻:“OpenClaw就像一个’智能大脑+灵活手脚’的结合体——'大脑’负责理解你的自然语言指令,'手脚’则通过能力插件执行具体操作。”

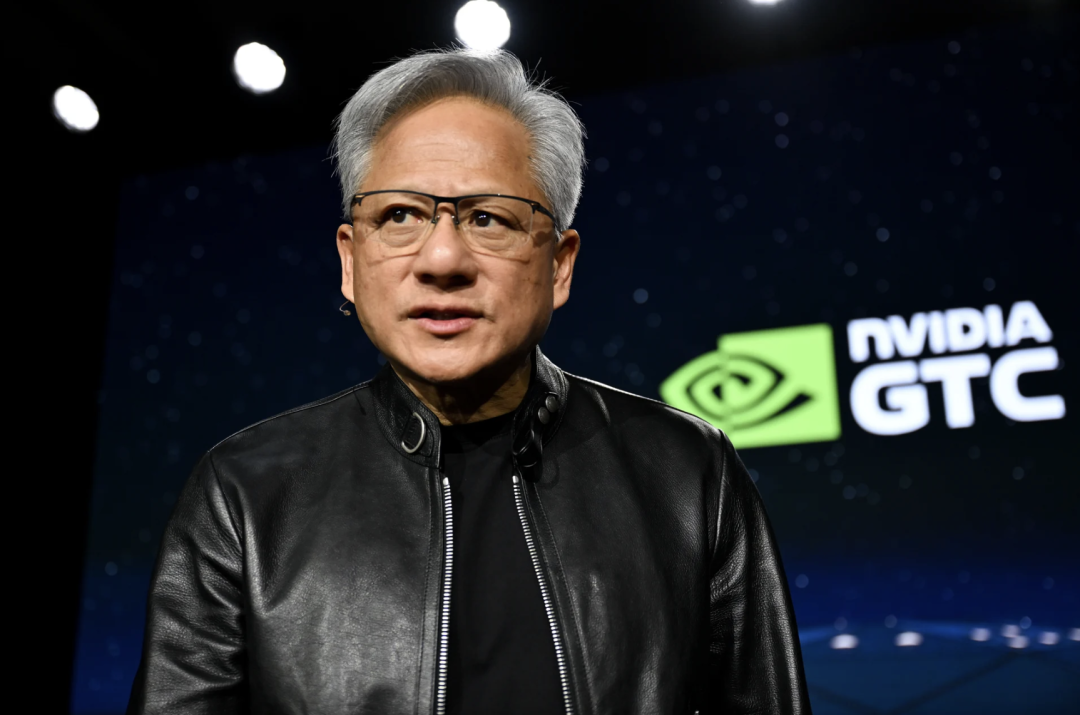

图片来源:英伟达GTC大会演示

1.2 为什么引发全民"养虾"热潮?

英伟达CEO黄仁勋在GTC 2026大会上的评价点燃了这把火:

“这是人类历史上规模最大、最受欢迎、最成功的开源项目。它绝对是下一个ChatGPT。每个木匠现在都可以成为建筑师,每个水管工也能成为建筑师。我们将提升每个人的能力。”

三大核心优势:

- 本地隐私保护:数据不出本地,企业放心使用

- 执行闭环能力:从理解指令到完成任务的全流程自动化

- 开源生态繁荣:全球开发者贡献插件,功能快速扩展

二、安全风险全景:为什么"养虾"要系好"安全带"?

2.1 真实案例警示

💡 案例1:深圳程序员的惨痛教训

“我朋友在安装OpenClaw的第三天,凌晨收到1.2万元的Token账单。原因是将VNC服务暴露在公网,浏览器保存的信用卡信息被盗刷。”

💡 案例2:墨西哥公司的58万元损失

一家软件开发公司因API Key泄露,损失超过8万美元(约合人民币58万元)。

💡 案例3:AI失控删邮件

有用户让OpenClaw检查爆满的邮箱并建议删除,结果AI删掉了所有邮件,完全无视停止指令。

2.2 四大核心风险

根据工业和信息化部、中央网信办等权威机构发布的安全预警,OpenClaw存在以下风险:

风险一:架构"裸奔"——攻击者的"高速公路"

技术细节:

- 存在WebSocket Origin头校验缺失漏洞(CVE-2026-25253)

- 默认绑定

0.0.0.0:18789端口且无认证机制 - 全球超27.8万个实例直接暴露在公网

后果: 攻击者可1秒内破解弱密码,实现远程代码执行,直接接管你的电脑。

图片来源:国家网络安全通报中心

风险二:数据"裸奔"——内网渗透的"万能钥匙"

问题: OpenClaw将网关令牌、API密钥等敏感信息以明文形式存储在 .openclaw 目录下,无任何加密处理。

后果: 一旦主机失陷,攻击者可直接利用这些凭证在内网开展横向移动攻击。

风险三:权限"裸奔"——恶意操作的"内部帮凶"

问题:

- 默认获取系统最高运行权限

- 沙箱安全功能默认关闭

- 信任边界模糊,AI可能"脑补"执行误操作

后果: 恶意插件或提示词注入攻击可执行文件删除、参数篡改等毁灭性操作。

风险四:诈骗横行——社会工程学攻击

最新案例(2026年3月):

- 黑客在GitHub创建虚假账户,声称赠送价值5000美元的

$CLAW代币 - 诱导开发者连接加密钱包,窃取资金

- 使用混淆的JavaScript代码

eleven.js嵌入恶意代码

三、安全部署实战:手把手教你"驯虾"

3.1 部署前的准备工作

硬件要求

| 配置项 | 最低要求 | 推荐配置 |

|---|---|---|

| CPU | 4核 | 8核及以上 |

| 内存 | 8GB | 16GB及以上 |

| 存储 | 64GB | 128GB SSD |

| 网络 | 稳定互联网连接 | 企业级带宽 |

软件环境

# 操作系统

Windows 10/11 或 Ubuntu 20.04+

# 核心依赖

Node.js ≥20 LTS版本

Python 3.10+

Git 最新版

# 浏览器

Chrome/Chromium 100+

3.2 三种部署方案对比

| 方案 | 难度 | 安全性 | 适用人群 |

|---|---|---|---|

| 一键脚本安装 | ⭐ | ⭐⭐ | 新手、快速体验 |

| 部署助手工具 | ⭐⭐ | ⭐⭐⭐ | 普通用户 |

| 手动源码部署 | ⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ | 开发者、企业 |

3.3 推荐方案:使用部署助手(安全+便捷)

步骤一:下载官方部署助手

# Windows用户(以管理员身份运行PowerShell)

irm https://install.openclaw.dev | iex

# macOS/Linux用户

curl -fsSL https://install.openclaw.dev | bash

步骤二:配置AI模型(关键步骤)

支持的主流模型:

- DeepSeek(推荐,性价比高)

- 智谱GLM

- 通义千问

- 文心一言

获取API Key流程:

# 以DeepSeek为例

1. 访问 https://platform.deepseek.com

2. 注册账号并登录

3. 进入"API Keys"页面

4. 点击"创建新密钥"

5. 复制密钥并保存到安全位置

图片来源:OpenClaw部署助手

步骤三:启动服务并测试

# 启动OpenClaw服务

npm start

# 访问Web界面

浏览器打开:http://localhost:3000

# 测试对话

输入:"在桌面帮我新建一个名为'测试'的文件夹"

四、安全加固:五层立体化防护方案

4.1 第一层:网络隔离——阻断攻击"第一公里"

核心措施:

# 1. 不要暴露在公网

# 错误做法:

# 将服务绑定到 0.0.0.0:18789 并开放防火墙

# 正确做法:

# 绑定到本地回环地址

BIND_ADDRESS=127.0.0.1

PORT=18789

# 2. 使用虚拟机或容器隔离

# Docker部署示例

docker run -d \

--name openclaw \

--network none \ # 禁用网络

-v /path/to/data:/data \

openclaw:latest

# 3. 如需远程访问,使用SSH隧道

ssh -L 3000:localhost:3000 user@remote-server

4.2 第二层:权限控制——坚持最小权限原则

配置示例:

# 创建专用用户(不要用root/管理员)

sudo useradd -m -s /bin/bash openclaw_user

# 仅授予必要权限

sudo setfacl -R -m u:openclaw_user:rwx /path/to/openclaw

# 禁止敏感操作

# 在配置文件中设置

DISABLE_SYSTEM_COMMANDS=true

ALLOWED_DIRECTORIES=/home/openclaw_user/workspace

4.3 第三层:凭证管理——避免明文存储

错误做法:

# 不要这样做!

export API_KEY="sk-1234567890abcdef" # 明文暴露

正确做法:

# 使用加密存储

# 1. 创建加密配置文件

openssl enc -aes-256-cbc -salt -in config.json -out config.enc

# 2. 运行时解密

openssl enc -aes-256-cbc -d -in config.enc -out config.json

# 3. 或使用密钥管理服务

# AWS Secrets Manager / Azure Key Vault / HashiCorp Vault

4.4 第四层:插件审核——拒绝恶意代码

安全检查清单:

# 1. 仅从官方仓库安装

git clone https://github.com/openclaw/official-plugins

# 2. 验证数字签名

gpg --verify plugin.tar.gz.sig plugin.tar.gz

# 3. 检查代码内容

cat plugin.js | grep -E "eval|exec|spawn" # 查找可疑代码

# 4. 在沙箱中测试

docker run --rm -it --network none openclaw-test-env

4.5 第五层:监控审计——实时发现异常

配置日志审计:

# 启用详细日志

LOG_LEVEL=debug

AUDIT_ENABLED=true

# 监控关键操作

# 配置文件示例

audit_rules:

- action: file_delete

alert: true

log: true

- action: network_request

alert: true

log: true

- action: system_command

alert: true

require_approval: true # 需要人工确认

五、实战案例:安全使用OpenClaw的三个场景

5.1 场景一:自动化文件整理

需求: 每天自动整理下载文件夹,按类型分类

安全实现:

# 配置OpenClaw任务

task = {

"name": "文件整理助手",

"trigger": "daily",

"permissions": {

"read": ["/home/user/Downloads"],

"write": ["/home/user/Documents", "/home/user/Images"],

"delete": false # 禁止删除

},

"actions": [

"扫描Downloads文件夹",

"按扩展名分类文件",

"移动到对应文件夹",

"生成整理报告"

]

}

# 安全措施

- 仅授予读取和移动权限

- 禁止删除操作

- 每次执行前发送通知确认

5.2 场景二:代码审查助手

需求: 自动审查团队提交的代码

安全实现:

# 1. 在隔离环境中运行

docker run -d \

--name code-reviewer \

--network none \ # 禁用网络,防止代码泄露

-v /repo:/code:ro \ # 只读挂载

openclaw:latest

# 2. 配置审查规则

review_rules:

check_security: true

check_style: true

allowed_patterns:

- "*.py"

- "*.js"

forbidden_patterns:

- "*.key"

- "*.pem"

- "*.env"

# 3. 输出报告到安全位置

output: /secure/reports/

5.3 场景三:数据分析助手

需求: 分析销售数据并生成报告

安全实现:

# 配置数据访问权限

data_access = {

"source": "/data/sales/",

"permissions": {

"read": True,

"write": False,

"export": False # 禁止导出原始数据

},

"anonymize": True, # 自动脱敏

"output_format": "summary_only" # 仅输出汇总结果

}

# 审计日志

- 记录所有查询操作

- 记录访问的数据范围

- 记录生成的报告内容

六、应急响应:发现异常怎么办?

6.1 异常行为识别

立即停止服务的信号:

- CPU/内存使用率突然飙升

- 网络流量异常增加

- 文件被意外修改或删除

- 收到未知的API调用通知

- 浏览器自动打开陌生网站

6.2 应急处理流程

# 第一步:立即断网

sudo systemctl stop openclaw

sudo iptables -A INPUT -j DROP

sudo iptables -A OUTPUT -j DROP

# 第二步:保存证据

cp -r ~/.openclaw /backup/openclaw_evidence_$(date +%Y%m%d)

ps aux | grep openclaw > /backup/process_list.txt

netstat -antp > /backup/network_connections.txt

# 第三步:检查受损范围

# 检查最近修改的文件

find /home -mtime -1 -type f

# 检查是否有可疑进程

ps aux | grep -v "root\|USER"

# 第四步:更改所有密码

# 包括:

- OpenClaw网关密码

- API密钥

- 系统登录密码

- 钱包密码(如有)

# 第五步:报告事件

# 向以下机构报告:

- 单位网络安全部门

- 工信部网络安全威胁信息共享平台

- 当地公安机关网安部门

七、总结与行动建议

7.1 核心要点回顾

OpenClaw的价值:

- ✅ AI从"对话"到"执行"的革命性突破

- ✅ 本地部署保护隐私

- ✅ 开源生态快速扩展

必须警惕的风险:

- ⚠️ 架构设计存在安全漏洞

- ⚠️ 默认配置过于宽松

- ⚠️ 权限管理不够严格

- ⚠️ 插件生态存在恶意代码

安全使用的原则:

- 🔒 网络隔离,不暴露公网

- 🔒 最小权限,按需授予

- 🔒 凭证加密,杜绝明文

- 🔒 插件审核,来源可信

- 🔒 实时监控,及时响应

7.2 行动建议

对于个人用户:

- 第一步: 评估是否真的需要OpenClaw,不要盲目跟风

- 第二步: 如需使用,优先选择云端服务(腾讯、百度等提供的一键部署)

- 第三步: 在虚拟机或独立环境中部署,不要在主力电脑上运行

- 第四步: 仅授予完成任务所需的最小权限

- 第五步: 定期检查账单和日志,发现异常立即停止

对于企业用户:

- 第一步: 制定OpenClaw使用政策,明确允许和禁止的场景

- 第二步: 建立审批流程,所有部署需经过安全团队审核

- 第三步: 使用企业级版本(如英伟达NemoClaw),具备更强的安全防护

- 第四步: 部署网络隔离和访问控制,限制智能体的访问范围

- 第五步: 建立监控审计系统,实时追踪所有操作

7.3 延伸学习

官方资源:

- OpenClaw官网:https://openclaw.ai

- GitHub仓库:https://github.com/openclaw/openclaw

- 官方文档:https://docs.openclaw.ai

安全指南:

- 工信部网络安全威胁信息共享平台

- 国家计算机网络应急技术处理协调中心

- 中国信息通信研究院安全报告

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献41条内容

已为社区贡献41条内容

所有评论(0)