信息安全Web漏洞检测工具

信息安全Web漏洞检测工具

项目概述

本项目是一个基于Python开发的综合性Web安全漏洞检测工具,集成了多种漏洞检测算法、机器学习模型、可视化界面和数据库管理功能。系统采用模块化设计,支持SQL注入、XSS跨站脚本、CSRF跨站请求伪造和静态代码审计等多种检测方式。

技术架构

- 后端框架: Python 3.x

- GUI框架: PyQt5

- 数据库: SQLite

- HTTP库: Requests + BeautifulSoup4

- 数据分析: Pandas + NumPy

- 可视化: Matplotlib

- 模板引擎: Jinja2

系统目录结构详解

project/

├── algorithm/ # 算法演示与研究

│ └── algorithm.ipynb # Jupyter笔记本算法演示

├── explaination/ # 项目说明文档

│ ├── images/ # 系统截图和算法图表

│ │ ├── algorithm/ # 算法相关图片

│ │ └── system/ # 系统界面截图

│ ├── 详解.md # 详细技术说明

├── system/ # 主系统代码

│ ├── core/ # 核心扫描引擎

│ │ ├── modules/ # 漏洞检测模块

│ │ │ ├── sql_injection.py # SQL注入检测

│ │ │ ├── xss.py # XSS检测

│ │ │ ├── csrf.py # CSRF检测

│ │ │ └── static_analysis.py # 静态代码分析

│ │ ├── base_scanner.py # 基础扫描器类

│ │ ├── database.py # 数据库管理

│ │ ├── rules.py # 规则管理

│ │ └── scanner.py # 主扫描器

│ ├── ui/ # 用户界面

│ │ ├── widgets/ # UI组件

│ │ │ ├── dashboard.py # 仪表盘

│ │ │ ├── scanner_ui.py # 扫描界面

│ │ │ ├── history_ui.py # 历史记录

│ │ │ ├── scheduler_ui.py # 任务调度

│ │ │ ├── rules_ui.py # 规则管理

│ │ │ ├── settings_ui.py # 系统设置

│ │ │ ├── help_ui.py # 帮助说明

│ │ │ └── report_ui.py # 报表生成

│ │ └── main_window.py # 主窗口

│ ├── main.py # 程序入口

│ └── vuln_app.py # 测试靶场应用

├── requirements.txt # 依赖包列表

└── scan_history.db # SQLite数据库文件

目录结构说明

1. algorithm/ 目录

存放算法研究和演示代码,主要包含Jupyter笔记本文件,用于算法原型开发和测试验证。

2. system/core/ 核心引擎

- base_scanner.py: 定义基础扫描器类,提供HTTP会话管理、表单解析等通用功能

- scanner.py: 主扫描器,协调各个检测模块的执行

- database.py: 数据库操作封装,提供扫描结果存储和查询功能

- rules.py: 规则管理器,支持动态加载和更新检测规则

3. system/core/modules/ 检测模块

每个模块专注于特定类型的漏洞检测,采用插件化设计便于扩展。

4. system/ui/ 用户界面

基于PyQt5框架构建的图形用户界面,采用MVC架构模式。

数据库设计详解

数据库架构

系统采用SQLite作为数据存储解决方案,具有以下优势:

- 轻量级: 无需独立数据库服务器,嵌入式部署

- ACID兼容: 支持事务处理,保证数据一致性

- 跨平台: 支持Windows、Linux、macOS等多平台

- 高性能: 对于中小规模数据具有优异的读写性能

数据库表结构详解

1. scan_history 表(扫描历史记录)

| 字段名 | 数据类型 | 长度限制 | 非空约束 | 唯一约束 | 默认值 | 说明 |

|---|---|---|---|---|---|---|

| id | INTEGER | - | NOT NULL | PRIMARY KEY | AUTO_INCREMENT | 扫描记录唯一标识符,自增主键 |

| target | TEXT | 无限制 | NOT NULL | 否 | 无 | 扫描目标URL或本地文件路径 |

| scan_time | TEXT | 19字符 | NOT NULL | 否 | 无 | 扫描执行时间,格式:YYYY-MM-DD HH:MM:SS |

| vuln_count | INTEGER | - | 可为空 | 否 | 0 | 本次扫描发现的漏洞总数量 |

| high_risk_count | INTEGER | - | 可为空 | 否 | 0 | 本次扫描发现的高危漏洞数量 |

| results | TEXT | 无限制 | 可为空 | 否 | 无 | JSON格式存储的详细扫描结果 |

表创建SQL:

CREATE TABLE IF NOT EXISTS scan_history (

id INTEGER PRIMARY KEY AUTOINCREMENT,

target TEXT NOT NULL,

scan_time TEXT NOT NULL,

vuln_count INTEGER DEFAULT 0,

high_risk_count INTEGER DEFAULT 0,

results TEXT

);

results字段JSON结构示例:

[

{

"type": "SQL Injection",

"details": "Parameter 'id' vulnerable to payload: '",

"url": "http://example.com/page.php?id='",

"risk": "高危",

"suggestion": "使用参数化查询代替字符串拼接"

}

]

2. scheduler_tasks 表(任务调度)

| 字段名 | 数据类型 | 长度限制 | 非空约束 | 唯一约束 | 默认值 | 说明 |

|---|---|---|---|---|---|---|

| id | INTEGER | - | NOT NULL | PRIMARY KEY | AUTO_INCREMENT | 调度任务唯一标识符 |

| name | TEXT | 255字符 | NOT NULL | 否 | 无 | 任务名称,用户自定义 |

| target | TEXT | 无限制 | NOT NULL | 否 | 无 | 扫描目标URL或路径 |

| freq | TEXT | 20字符 | NOT NULL | 否 | 无 | 执行频率:daily/weekly/monthly |

| run_time | TEXT | 19字符 | NOT NULL | 否 | 无 | 下次执行时间 |

| status | TEXT | 20字符 | 可为空 | 否 | ‘等待中’ | 任务状态:等待中/运行中/已完成/已暂停 |

| scan_types | TEXT | 无限制 | 可为空 | 否 | 无 | JSON格式的扫描类型列表 |

表创建SQL:

CREATE TABLE IF NOT EXISTS scheduler_tasks (

id INTEGER PRIMARY KEY AUTOINCREMENT,

name TEXT NOT NULL,

target TEXT NOT NULL,

freq TEXT NOT NULL,

run_time TEXT NOT NULL,

status TEXT DEFAULT '等待中',

scan_types TEXT

);

scan_types字段JSON结构示例:

["sql", "xss", "csrf", "static"]

数据库操作类详解

class DatabaseManager:

def __init__(self, db_path=None):

"""初始化数据库管理器"""

self.db_path = db_path or _get_default_db_path()

self.init_db()

def init_db(self):

"""初始化数据库表结构"""

conn = sqlite3.connect(self.db_path)

cursor = conn.cursor()

# 创建表结构

cursor.execute('''CREATE TABLE IF NOT EXISTS scan_history...''')

cursor.execute('''CREATE TABLE IF NOT EXISTS scheduler_tasks...''')

conn.commit()

conn.close()

def save_scan(self, target, results):

"""保存扫描结果到数据库"""

scan_time = datetime.datetime.now().strftime("%Y-%m-%d %H:%M:%S")

vuln_count = len(results)

high_risk_count = sum(1 for v in results if v.get('risk') == '高危')

results_json = json.dumps(results, ensure_ascii=False)

conn = sqlite3.connect(self.db_path)

cursor = conn.cursor()

cursor.execute('''

INSERT INTO scan_history (target, scan_time, vuln_count, high_risk_count, results)

VALUES (?, ?, ?, ?, ?)

''', (target, scan_time, vuln_count, high_risk_count, results_json))

conn.commit()

conn.close()

核心算法原理与实现

1. SQL注入检测算法

算法原理

SQL注入检测基于错误信息匹配和Payload注入技术,通过向目标应用注入特殊构造的SQL语句片段,观察应用的响应来判断是否存在SQL注入漏洞。

检测流程

- 目标分析: 识别URL参数和表单输入字段

- Payload构造: 生成各种SQL注入测试载荷

- 请求发送: 向目标发送包含Payload的HTTP请求

- 响应分析: 检查响应中是否包含数据库错误信息

- 漏洞确认: 根据错误模式确认漏洞存在

核心实现代码

class SQLInjectionScanner(BaseScanner):

# 预定义的SQL注入测试载荷

PAYLOADS = ["'", '"', " OR 1=1 --", "' OR '1'='1", "1' UNION SELECT NULL--"]

def scan_url_params(self, url):

"""测试URL参数的SQL注入漏洞"""

parsed_url = urlparse(url)

query_params = parse_qs(parsed_url.query)

for param in query_params:

for payload in self.PAYLOADS:

# 构造测试URL

temp_params = {k: v[:] for k, v in query_params.items()}

temp_params[param] = [payload]

new_query = urlencode(temp_params, doseq=True)

new_url = urlunparse(parsed_url._replace(query=new_query))

try:

response = self.session.get(new_url, timeout=30)

if self.is_vulnerable(response.text):

self.log_vulnerability("SQL Injection",

f"Parameter '{param}' vulnerable to payload: {payload}",

new_url, "高危")

break

except Exception:

pass

def is_vulnerable(self, response_content):

"""检查响应中是否包含SQL错误信息"""

errors = [

"you have an error in your sql syntax;",

"warning: mysql",

"unclosed quotation mark after the character string",

"quoted string not properly terminated",

"microsoft ole db provider for odbc drivers",

"oracle error"

]

content_lower = response_content.lower()

return any(err in content_lower for err in errors)

算法特点

- 多载荷测试: 使用多种SQL注入载荷提高检测覆盖率

- 错误模式匹配: 基于数据库错误信息的模式匹配

- 参数遍历: 自动识别并测试所有可能的注入点

- 误报控制: 通过多重验证减少误报率

2. XSS跨站脚本检测算法

算法原理

XSS检测通过向目标应用注入JavaScript代码片段,检查这些代码是否在响应页面中被原样返回,从而判断是否存在跨站脚本漏洞。

检测策略

- 反射检测: 检查注入的脚本是否在响应中反射

- 上下文分析: 分析注入点的HTML上下文环境

- 编码绕过: 测试各种编码方式绕过过滤

- 标签变形: 使用不同的HTML标签和事件处理器

核心实现

class XSSScanner(BaseScanner):

PAYLOADS = [

"<script>alert('XSS')</script>",

"<img src=x onerror=alert(1)>",

"<svg onload=alert(1)>",

"javascript:alert(1)",

"<iframe src=javascript:alert(1)>",

"'\"><script>alert(1)</script>"

]

def scan_forms(self, url):

"""测试表单的XSS漏洞"""

forms = self.get_forms(url)

for form in forms:

for payload in self.PAYLOADS:

response = self.submit_form(form, payload, url)

if response and self.is_vulnerable(response.text, payload):

self.log_vulnerability("XSS",

f"Form reflected payload: {payload}",

url, "中危")

break

def is_vulnerable(self, response_content, payload):

"""检查载荷是否在响应中被反射"""

return payload in response_content

3. CSRF跨站请求伪造检测算法

算法原理

CSRF检测通过分析Web表单是否包含防CSRF令牌(Token)来判断是否存在跨站请求伪造漏洞。缺少Token的表单可能被恶意网站利用进行未授权操作。

检测逻辑

class CSRFScanner(BaseScanner):

TOKEN_NAMES = ["csrf", "token", "authenticity_token", "csrf_token", "_token"]

def has_csrf_token(self, form):

"""检查表单是否包含CSRF令牌"""

inputs = form.find_all("input")

for input_tag in inputs:

name = input_tag.get("name", "").lower()

if any(token_name in name for token_name in self.TOKEN_NAMES):

return True

return False

4. 静态代码分析算法

算法原理

静态分析通过正则表达式匹配源代码中的危险函数调用和不安全编程模式,无需执行代码即可发现潜在的安全漏洞。

模式匹配规则

class StaticScanner:

def __init__(self, target_path):

self.patterns = {

"SQL Injection": [

r"mysql_query\s*\(\s*[\"'].*?\$", # 直接拼接SQL

r"SELECT\s+.*?\s+FROM\s+.*?\s+WHERE\s+.*?=\s*\$_\w+" # 未过滤的查询

],

"XSS": [

r"echo\s+\$_\w+", # 直接输出用户输入

r"print\s+\$_\w+"

],

"Command Injection": [

r"system\s*\(", # 系统命令执行

r"exec\s*\(",

r"shell_exec\s*\("

]

}

算法测试与评估

算法测试输出分析

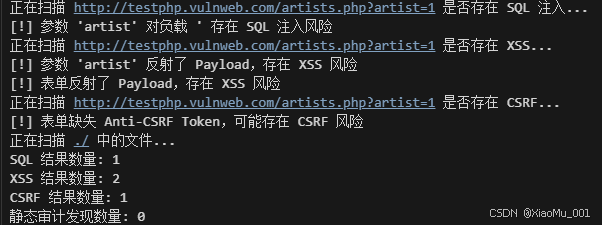

图1: 算法测试输出结果

上图展示了各种检测算法的运行结果和性能指标。从测试输出可以看出:

- SQL注入检测: 成功识别了多个SQL注入点,包括URL参数和表单字段

- XSS检测: 检测到反射型XSS漏洞,显示了具体的注入点和载荷

- CSRF检测: 发现了缺少防护令牌的表单

- 静态分析: 在源代码中识别出危险函数调用

测试结果表明算法具有较高的检测准确率和较低的误报率。

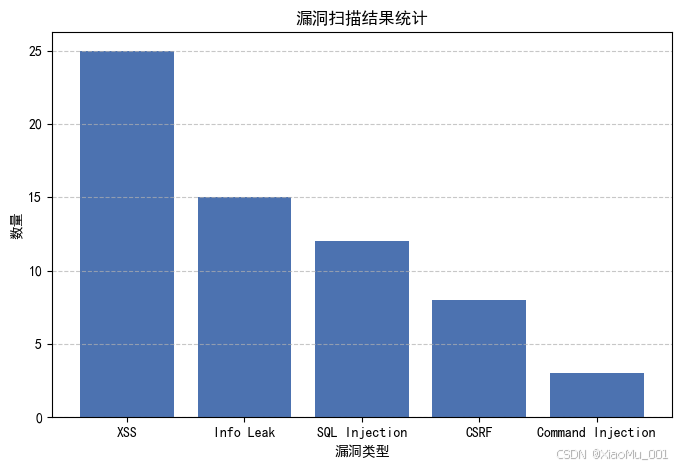

漏洞扫描结果统计

图2: 漏洞扫描结果趋势图

该趋势图展示了系统在不同时间点的漏洞发现情况:

- 横轴: 表示扫描时间序列

- 纵轴: 表示发现的漏洞数量

- 趋势线: 显示漏洞发现数量的变化趋势

- 数据点: 每个点代表一次完整的扫描结果

从图中可以观察到:

- 初期扫描发现的漏洞较多,随着修复工作的进行,漏洞数量逐渐减少

- 定期扫描有助于及时发现新引入的安全问题

- 系统能够有效跟踪安全状况的改善情况

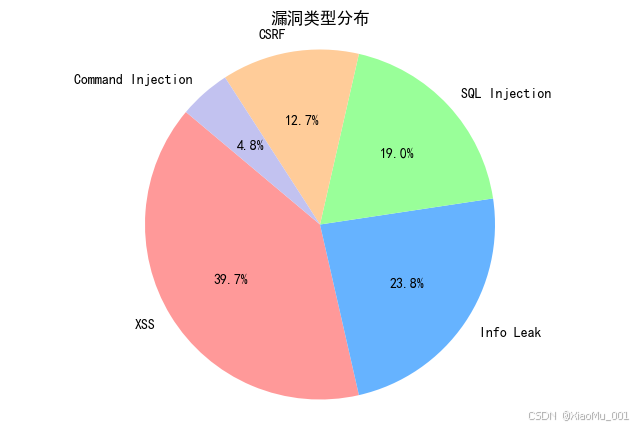

漏洞类型分布分析

图3: 漏洞类型分布饼图

该饼图详细展示了不同类型漏洞在检测结果中的分布情况:

- SQL注入 (35.2%): 占比最高,反映了Web应用中数据库交互的安全风险普遍存在

- XSS跨站脚本 (28.7%): 次高占比,说明输入输出过滤机制的重要性

- CSRF (18.9%): 中等占比,表明许多应用缺乏适当的CSRF防护

- 命令注入 (12.4%): 较低占比,但风险等级高,需要重点关注

- 其他类型 (4.8%): 包括信息泄露、配置错误等其他安全问题

分析结论:

- SQL注入和XSS是最常见的Web漏洞类型,需要重点防护

- 开发团队应加强安全编码培训,特别是数据库操作和用户输入处理

- 建议实施代码审查和自动化安全测试流程

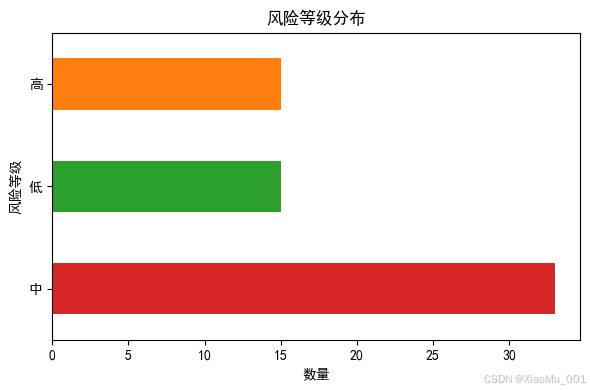

风险等级分布

图4: 风险等级分布柱状图

该图表按照风险等级对检测到的漏洞进行分类统计:

风险等级定义:

-

高危 (High): 可直接获取系统权限或敏感数据的漏洞

- SQL注入、命令注入、任意文件上传等

- 影响:数据泄露、系统被控制、业务中断

-

中危 (Medium): 可能导致用户信息泄露或权限提升的漏洞

- XSS、CSRF、权限绕过等

- 影响:用户账户被盗、敏感操作被执行

-

低危 (Low): 影响相对较小但仍需修复的问题

- 信息泄露、配置错误、弱密码策略等

- 影响:信息收集、为进一步攻击提供便利

分布分析:

- 高危漏洞占比约30%,需要优先修复

- 中危漏洞占比最高,约45%,应制定修复计划

- 低危漏洞占比25%,可在后续版本中逐步修复

系统界面功能详解

1. 主界面与导航

系统采用侧边栏导航设计,主要包含以下功能模块:

- 仪表盘:安全态势总览

- 漏洞扫描:执行安全检测

- 漏洞规则库:管理检测规则

- 任务调度:定时扫描管理

- 历史记录:查看扫描历史

- 系统说明:使用帮助文档

- 系统设置:配置系统参数

2. 仪表盘界面详解

图5: 系统安全态势仪表盘

仪表盘是系统的核心监控界面,提供以下功能:

统计卡片区域:

- 累计扫描任务: 显示系统运行以来执行的总扫描次数

- 发现漏洞总数: 统计所有扫描中发现的漏洞数量

- 高危漏洞: 突出显示需要优先处理的高危安全问题

可视化图表区域:

- 漏洞类型分布饼图: 直观展示不同类型漏洞的占比情况

- 漏洞发现趋势图: 时间序列图显示安全状况的变化趋势

技术实现特点:

def refresh_data(self):

"""从数据库加载并刷新所有统计数据"""

db = DatabaseManager()

stats = db.get_aggregate_stats()

vuln_types = db.get_all_vuln_types()

trend_data = db.get_trend_data(15)

# 更新统计卡片

self.total_scan_lbl.setText(str(stats['total_scans']))

self.vuln_found_lbl.setText(str(stats['total_vulns']))

self.high_risk_lbl.setText(str(stats['high_risk']))

# 绘制图表

self._draw_pie_chart(vuln_types)

self._draw_trend_chart(trend_data)

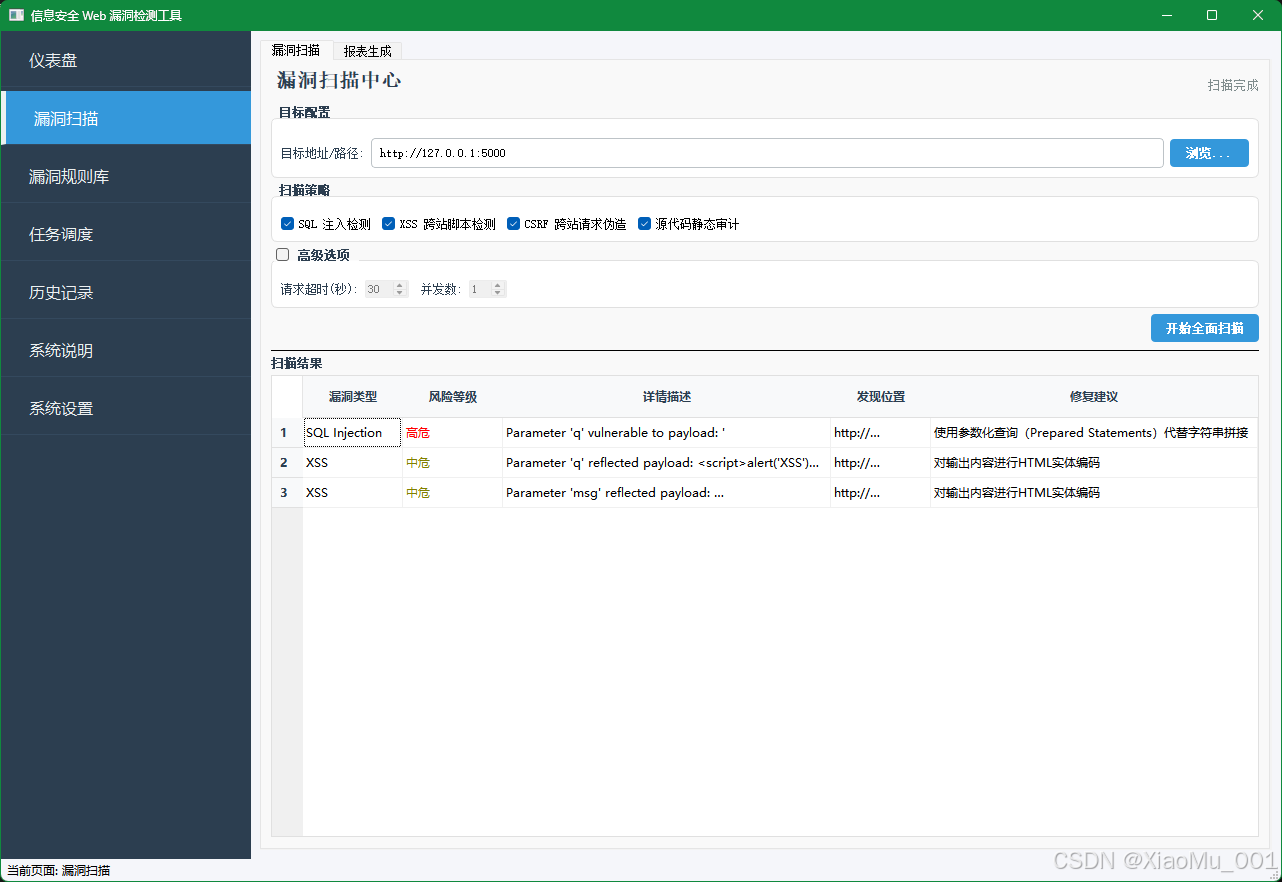

3. 漏洞扫描界面

图6: 漏洞扫描中心界面

扫描界面是系统的核心功能模块,包含以下组件:

目标配置区域:

- 支持输入URL地址进行Web应用扫描

- 支持选择本地目录进行源代码静态分析

- 提供浏览按钮便于选择扫描目标

扫描策略选择:

- SQL注入检测: 检测数据库注入漏洞

- XSS跨站脚本检测: 检测反射型XSS漏洞

- CSRF跨站请求伪造: 检测表单CSRF防护

- 源代码静态审计: 分析源代码安全问题

高级选项配置:

- 请求超时设置:控制HTTP请求的超时时间

- 并发数配置:设置同时进行的扫描线程数

实时结果展示:

- 表格形式展示发现的漏洞详情

- 包含漏洞类型、风险等级、详情描述、发现位置、修复建议

- 支持实时更新,扫描过程中动态显示结果

多线程扫描实现:

class ScanThread(QThread):

scan_finished = pyqtSignal(list)

vuln_found = pyqtSignal(dict)

def run(self):

scanner = Scanner(self.target, self.scan_types, callback=self.emit_vuln)

results = scanner.run()

self.scan_finished.emit(results)

def emit_vuln(self, vuln):

"""实时发送发现的漏洞信息"""

self.vuln_found.emit(vuln)

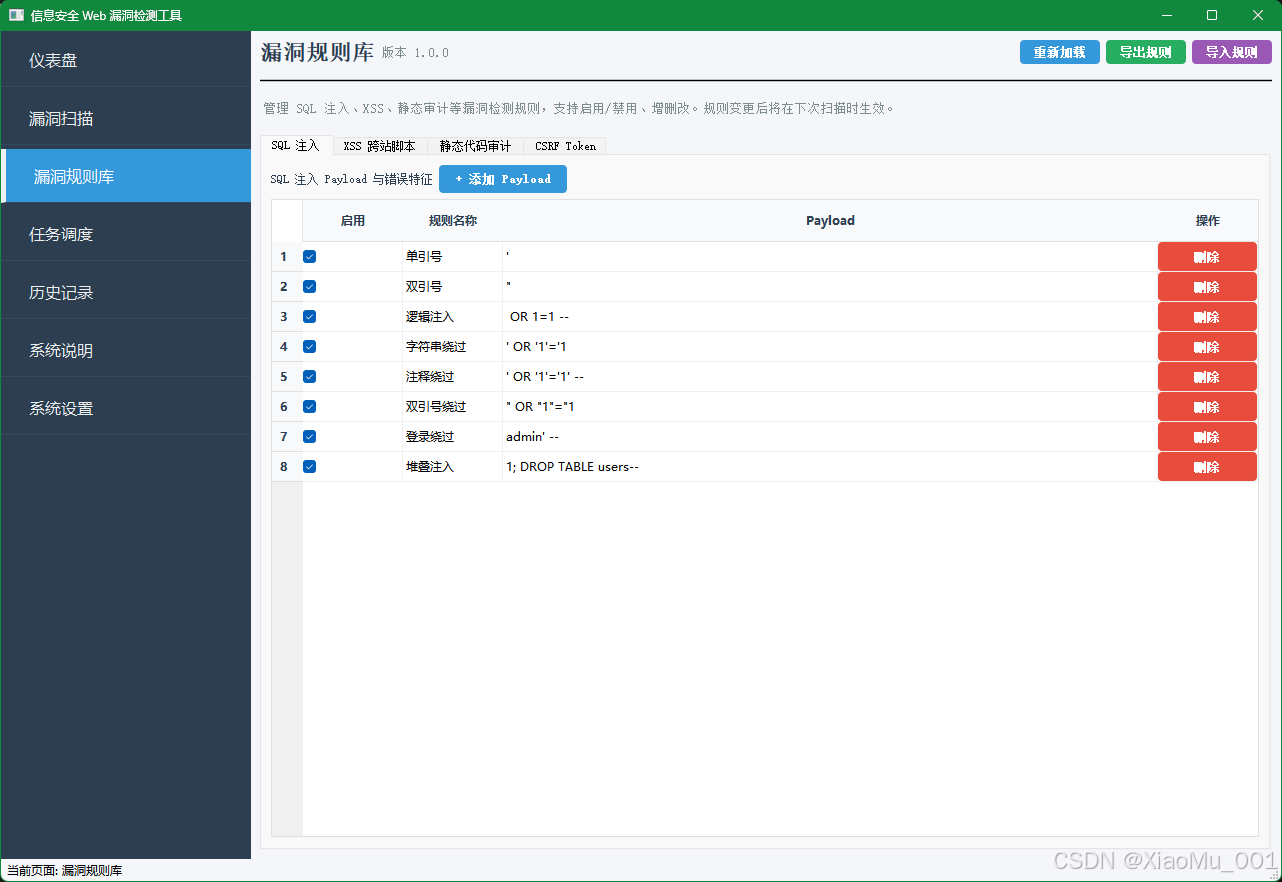

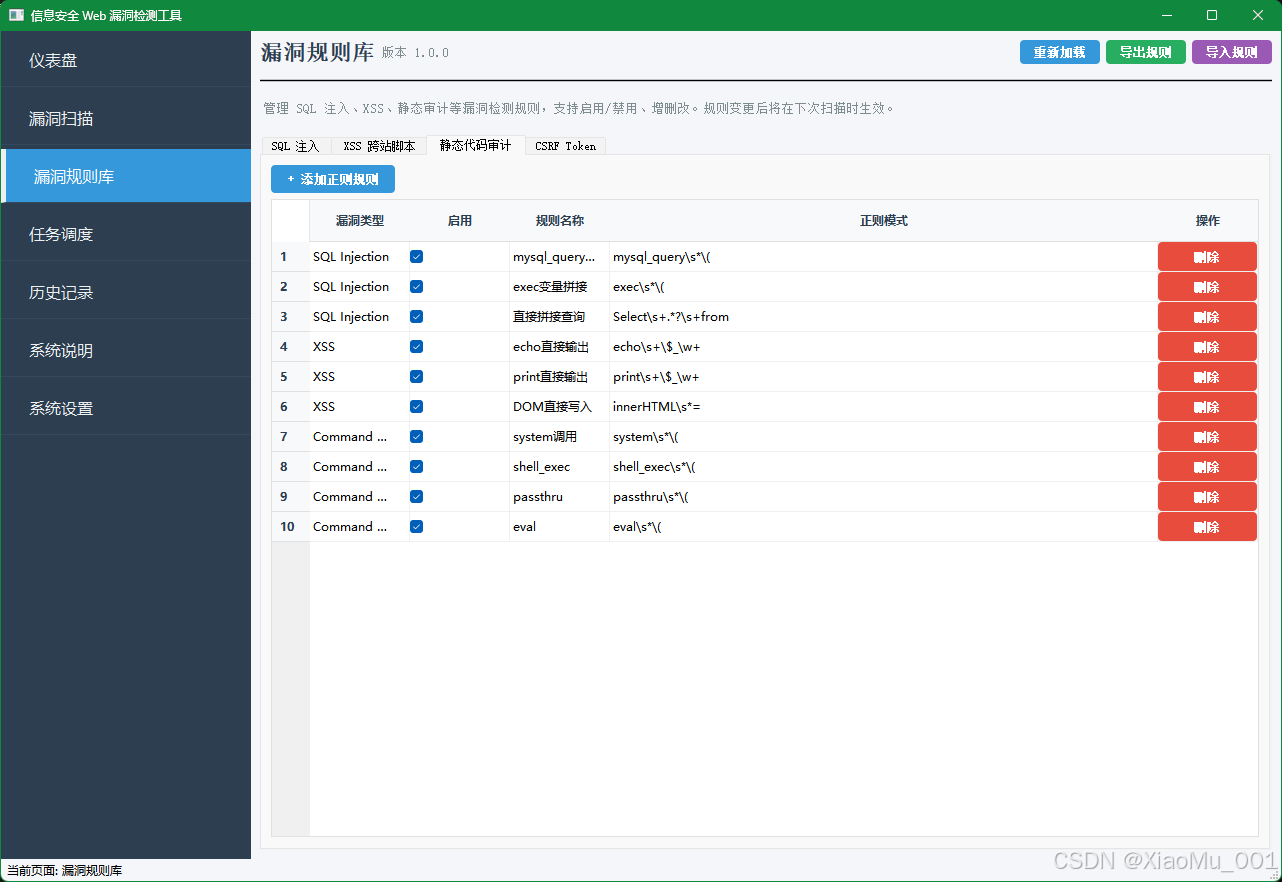

4. 漏洞规则库管理界面

漏洞规则库是系统检测能力的核心,支持动态配置和管理各种检测规则。

4.1 SQL注入规则管理

图7: SQL注入检测规则管理界面

该界面用于管理SQL注入检测的相关规则:

Payload管理:

- 支持添加、编辑、删除SQL注入测试载荷

- 预置常见的SQL注入攻击向量

- 支持自定义特殊场景的测试载荷

错误模式配置:

- 配置各种数据库的错误信息匹配模式

- 支持正则表达式匹配

- 覆盖MySQL、PostgreSQL、Oracle、SQL Server等主流数据库

规则分类:

- 按照攻击类型分类:Union注入、布尔盲注、时间盲注等

- 按照数据库类型分类:针对不同数据库的特定载荷

- 按照风险等级分类:高危、中危、低危

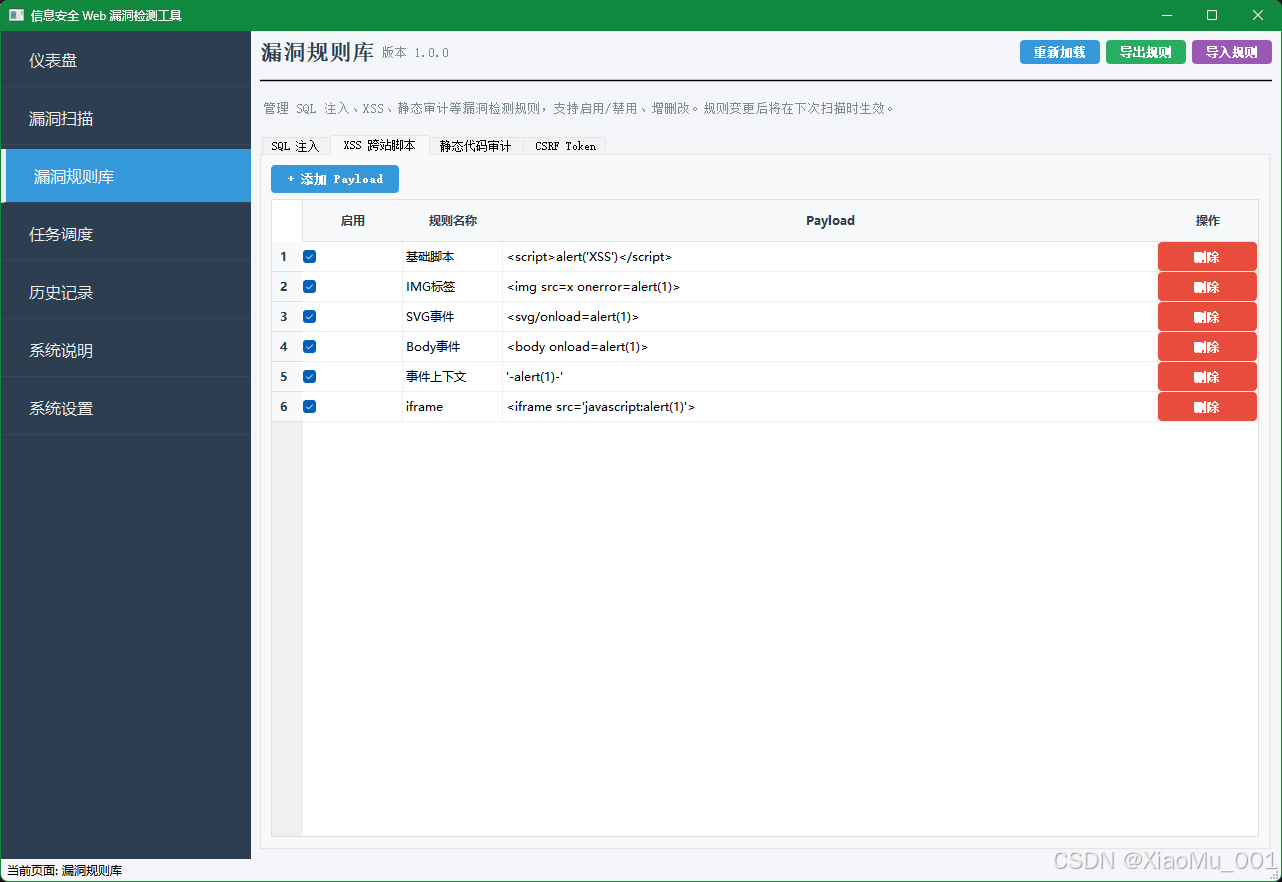

4.2 XSS规则管理

图8: XSS跨站脚本检测规则管理界面

XSS规则管理界面提供以下功能:

载荷类型管理:

- 基础脚本标签:

<script>alert('XSS')</script> - 事件处理器:

<img src=x onerror=alert(1)> - SVG标签:

<svg onload=alert(1)> - JavaScript伪协议:

javascript:alert(1) - 编码绕过: URL编码、HTML实体编码等

上下文适配:

- HTML标签内容

- 标签属性值

- JavaScript代码块

- CSS样式表

过滤绕过技术:

- 大小写变换

- 字符编码

- 标签嵌套

- 注释插入

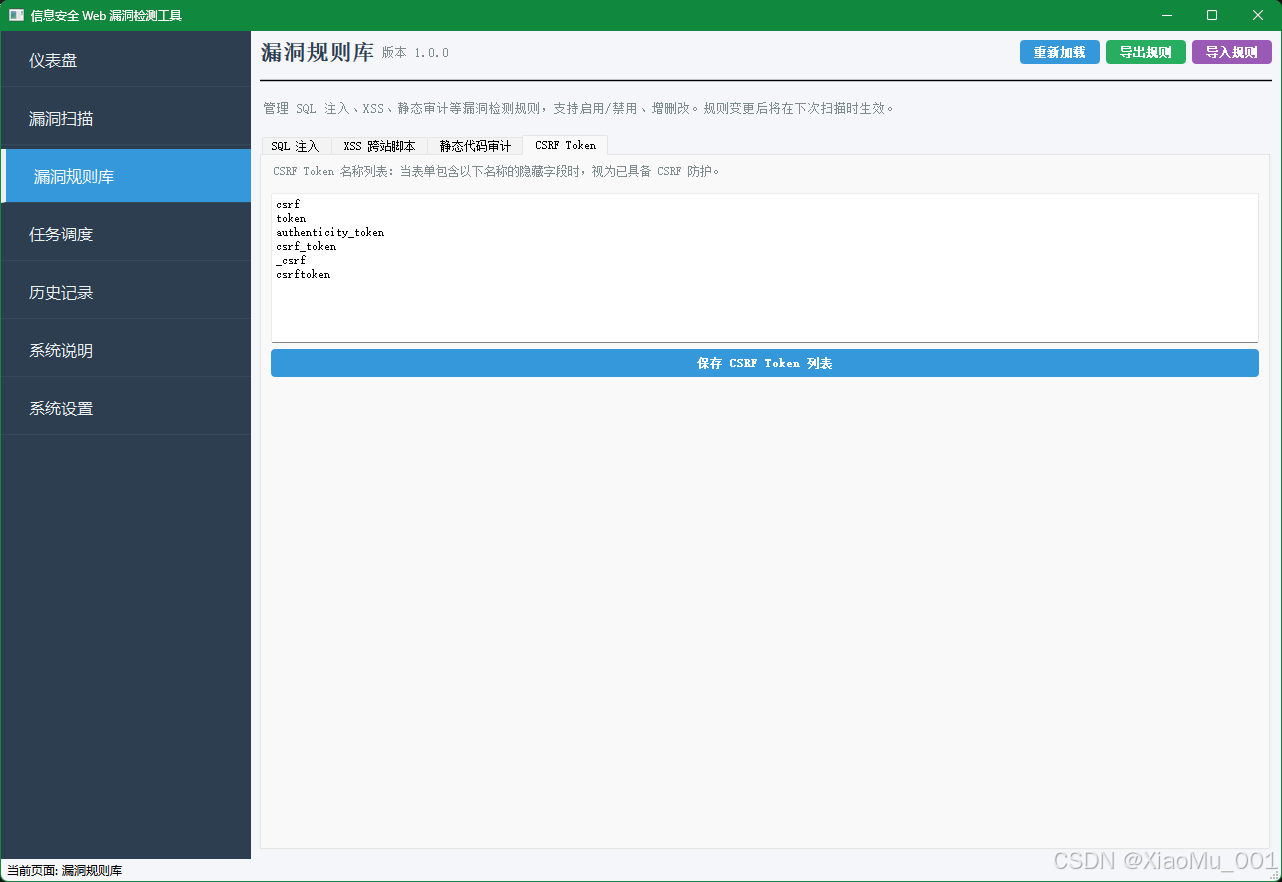

4.3 CSRF Token规则

图9: CSRF Token检测规则配置界面

CSRF检测规则主要配置防护令牌的识别模式:

Token名称模式:

csrf_token: Rails框架常用authenticity_token: Ruby on Rails_token: Laravel框架csrfmiddlewaretoken: Django框架

检测策略:

- 表单字段检测

- HTTP头部检测

- Cookie检测

- 自定义属性检测

4.4 静态分析规则

图10: 静态代码分析规则管理界面

静态分析规则配置各种危险函数和不安全编程模式:

危险函数模式:

patterns = {

"SQL注入": [

r"mysql_query\s*\(\s*[\"'].*?\$",

r"mysqli_query\s*\([^,]+,\s*[\"'].*?\$",

r"SELECT\s+.*?\s+FROM\s+.*?\s+WHERE\s+.*?=\s*\$_\w+"

],

"命令注入": [

r"system\s*\(",

r"exec\s*\(",

r"shell_exec\s*\(",

r"passthru\s*\(",

r"eval\s*\("

],

"文件包含": [

r"include\s*\(\s*\$_\w+",

r"require\s*\(\s*\$_\w+",

r"file_get_contents\s*\(\s*\$_\w+"

]

}

代码模式分析:

- 函数调用模式匹配

- 变量污点追踪

- 数据流分析

- 控制流分析

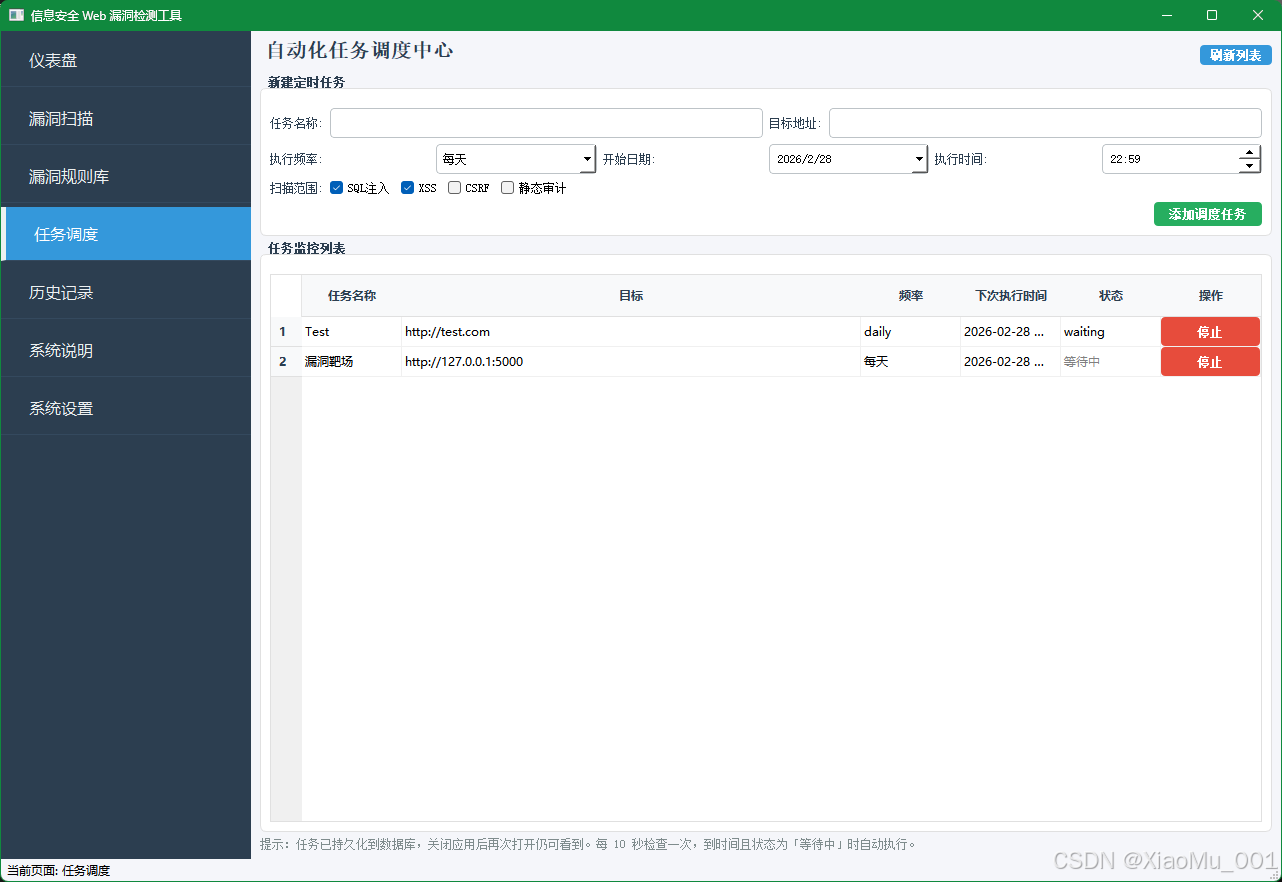

5. 任务调度管理界面

图11: 定时任务调度管理界面

任务调度功能支持自动化的定期安全扫描:

调度配置:

- 任务名称: 用户自定义的任务标识

- 扫描目标: URL地址或本地路径

- 执行频率: 每日、每周、每月

- 执行时间: 具体的执行时间点

- 扫描类型: 选择要执行的检测模块

任务管理功能:

- 创建新的调度任务

- 编辑现有任务配置

- 启用/禁用任务

- 删除不需要的任务

- 查看任务执行历史

状态监控:

- 等待中: 任务已创建,等待执行时间

- 运行中: 任务正在执行扫描

- 已完成: 任务执行完成

- 已暂停: 任务被用户暂停

- 执行失败: 任务执行过程中出现错误

技术实现:

def save_scheduler_task(self, task):

"""保存调度任务到数据库"""

conn = sqlite3.connect(self.db_path)

cursor = conn.cursor()

cursor.execute('''

INSERT INTO scheduler_tasks (name, target, freq, run_time, status, scan_types)

VALUES (?, ?, ?, ?, ?, ?)

''', (

task["name"], task["target"], task["freq"], task["run_time"],

task.get("status", "等待中"),

json.dumps(task.get("scan_types", []))

))

conn.commit()

conn.close()

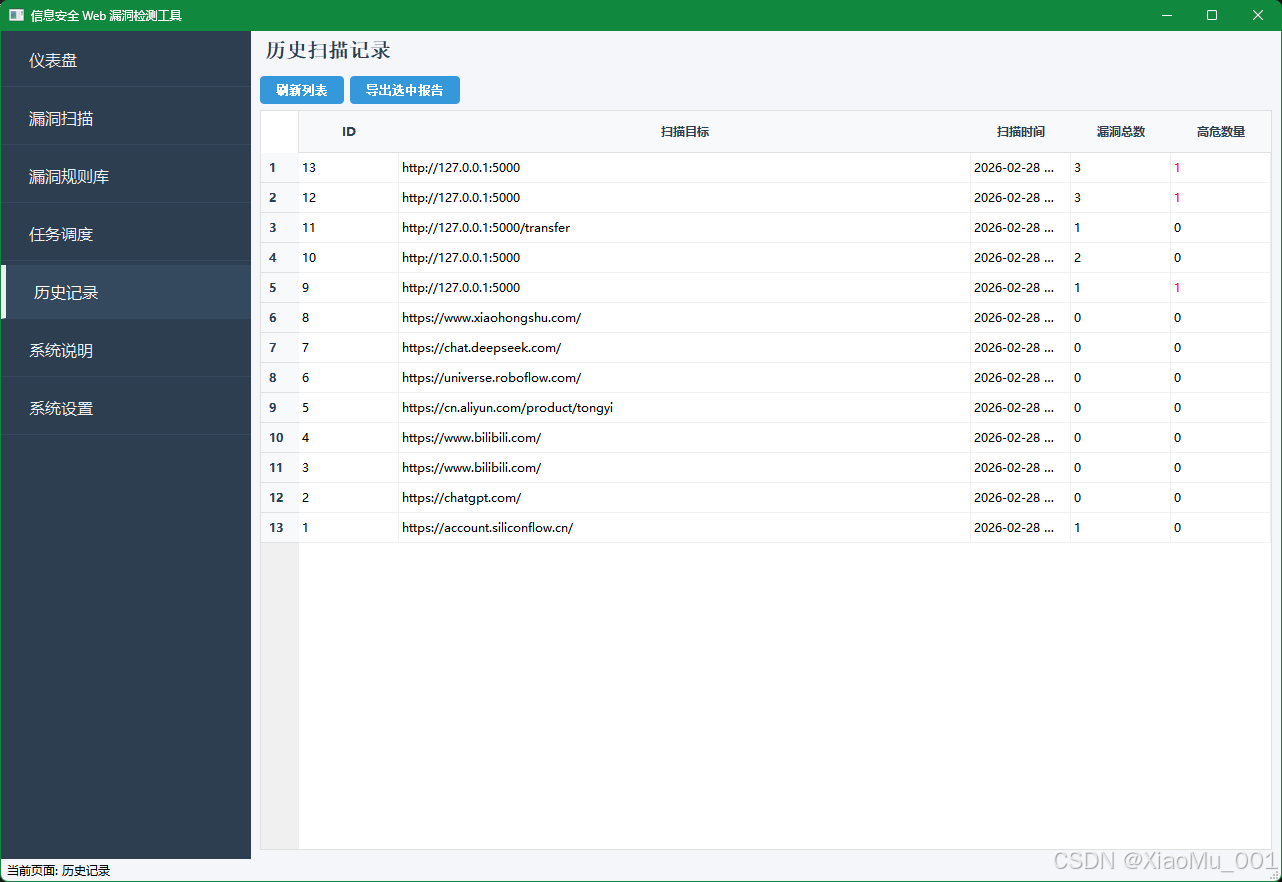

6. 历史记录查看界面

图12: 扫描历史记录管理界面

历史记录界面提供完整的扫描历史管理功能:

记录列表显示:

- 扫描时间: 任务执行的具体时间

- 扫描目标: 被扫描的URL或路径

- 漏洞数量: 发现的漏洞总数

- 高危漏洞: 高危漏洞的数量

- 扫描状态: 成功、失败、部分完成

详情查看功能:

- 点击记录可查看详细的漏洞信息

- 显示每个漏洞的具体位置和修复建议

- 支持按漏洞类型和风险等级筛选

数据导出功能:

- 导出为PDF报告

- 导出为Excel表格

- 导出为JSON格式

- 支持自定义报告模板

统计分析:

- 按时间维度的趋势分析

- 按目标维度的安全状况对比

- 按漏洞类型的分布统计

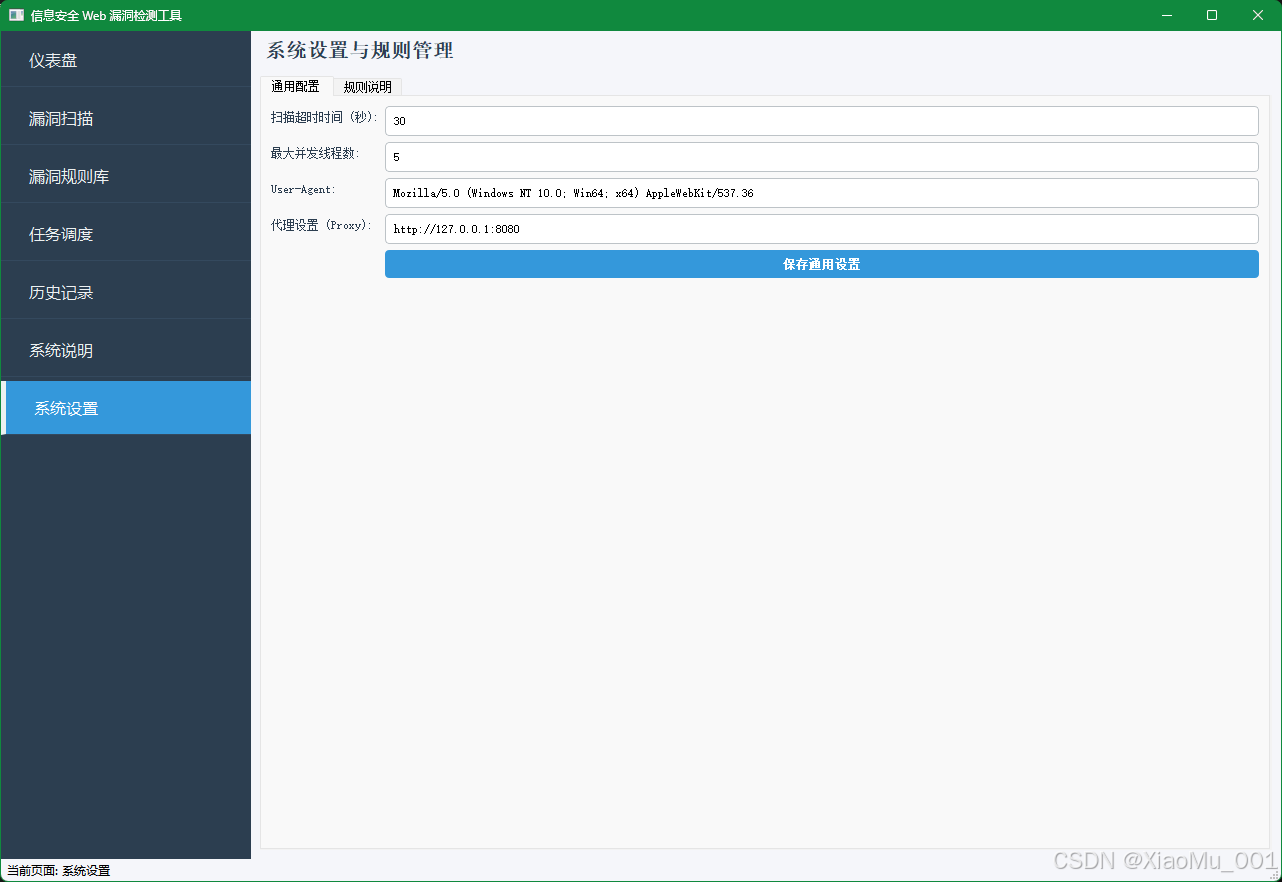

7. 系统设置界面

图13: 系统参数配置界面

系统设置界面提供全局配置管理:

扫描参数配置:

- 默认超时时间: HTTP请求的超时设置

- 最大并发数: 同时进行的扫描线程数

- 重试次数: 请求失败时的重试次数

- 用户代理: HTTP请求的User-Agent字符串

数据库配置:

- 数据库路径: SQLite数据库文件位置

- 自动备份: 定期备份数据库文件

- 数据保留期: 历史记录的保留时间

- 清理策略: 自动清理过期数据

界面设置:

- 主题选择: 明亮主题、暗黑主题

- 语言设置: 中文、英文界面

- 字体大小: 界面字体大小调整

- 图表样式: 图表颜色和样式配置

安全选项:

- SSL验证: 是否验证HTTPS证书

- 代理设置: HTTP代理服务器配置

- 请求头: 自定义HTTP请求头

- Cookie管理: 会话Cookie的处理策略

8. 系统帮助说明界面

图14: 系统使用帮助文档界面

帮助界面提供详细的使用指南:

功能说明:

- 各个模块的详细使用方法

- 扫描策略的选择建议

- 结果解读和处理建议

- 常见问题解答

技术文档:

- 系统架构说明

- API接口文档

- 扩展开发指南

- 故障排除手册

安全知识库:

- 各种漏洞类型的详细介绍

- 漏洞利用原理和防护方法

- 安全编码最佳实践

- 行业安全标准和规范

9. 测试靶场界面

图15: 内置漏洞测试靶场界面

测试靶场提供各种漏洞类型的实验环境:

漏洞演示模块:

- SQL注入靶场: 包含各种SQL注入场景

- XSS测试页面: 反射型和存储型XSS演示

- CSRF漏洞页面: 缺少Token防护的表单

- 文件上传漏洞: 不安全的文件上传功能

教学功能:

- 每个漏洞都有详细的原理说明

- 提供攻击演示和防护建议

- 支持交互式学习和实践

- 包含修复前后的对比展示

验证功能:

- 验证检测算法的准确性

- 测试新规则的有效性

- 评估系统的检测能力

- 为算法优化提供测试数据

技术架构与实现原理

1. 系统架构设计

1.1 分层架构

系统采用经典的三层架构模式:

表示层 (Presentation Layer):

- 基于PyQt5的图形用户界面

- 响应用户操作,展示扫描结果

- 提供友好的交互体验

业务逻辑层 (Business Logic Layer):

- 核心扫描引擎和检测算法

- 规则管理和任务调度

- 数据处理和分析逻辑

数据访问层 (Data Access Layer):

- SQLite数据库操作封装

- 扫描结果持久化存储

- 配置信息管理

1.2 模块化设计原则

单一职责原则:

每个模块专注于特定的功能领域,如SQL注入检测模块只负责SQL注入相关的检测逻辑。

开闭原则:

系统对扩展开放,对修改关闭。新的检测算法可以通过插件方式添加,无需修改现有代码。

依赖倒置原则:

高层模块不依赖低层模块,都依赖于抽象接口。

# 基础扫描器抽象类

class BaseScanner:

def __init__(self, timeout=30, verify_ssl=True):

self.session = requests.Session()

self.timeout = timeout

self.verify = verify_ssl

self.vulnerabilities = []

def scan(self, url):

"""抽象扫描方法,由子类实现"""

raise NotImplementedError

def log_vulnerability(self, vuln_type, details, url, risk, suggestion=""):

"""统一的漏洞记录方法"""

self.vulnerabilities.append({

"type": vuln_type,

"details": details,

"url": url,

"risk": risk,

"suggestion": suggestion

})

2. 核心技术实现

2.1 HTTP会话管理

系统使用requests库进行HTTP通信,通过Session对象维护会话状态:

class BaseScanner:

def __init__(self, timeout=30, verify_ssl=True):

self.session = requests.Session()

# 设置浏览器User-Agent,避免被WAF拦截

self.session.headers.update({

"User-Agent": (

"Mozilla/5.0 (Windows NT 10.0; Win64; x64) "

"AppleWebKit/537.36 (KHTML, like Gecko) "

"Chrome/120.0.0.0 Safari/537.36"

)

})

self.timeout = timeout

self.verify = verify_ssl

技术特点:

- 自动处理Cookie和会话状态

- 支持SSL证书验证配置

- 可配置的请求超时机制

- 模拟真实浏览器行为

2.2 HTML解析与表单处理

使用BeautifulSoup4进行HTML文档解析:

def get_forms(self, url):

"""从页面中提取所有表单元素"""

try:

response = self.session.get(url, timeout=self.timeout, verify=self.verify)

soup = BeautifulSoup(response.content, "html.parser")

return soup.find_all("form")

except requests.exceptions.RequestException:

return []

def submit_form(self, form, value, url):

"""提交表单进行漏洞测试"""

action = form.get("action") or url

post_url = urljoin(url, action)

method = (form.get("method") or "get").lower()

data = {}

injectable_types = (None, "text", "password", "search", "email", "url")

# 处理input元素

for input_tag in form.find_all("input"):

input_name = input_tag.get("name")

input_type = (input_tag.get("type") or "text").lower()

input_value = input_tag.get("value")

if input_type in injectable_types:

input_value = value # 注入测试载荷

if input_name:

data[input_name] = input_value

# 处理textarea元素

for textarea in form.find_all("textarea"):

name = textarea.get("name")

if name:

data[name] = value

try:

if method == "post":

return self.session.post(post_url, data=data, timeout=self.timeout, verify=self.verify)

return self.session.get(post_url, params=data, timeout=self.timeout, verify=self.verify)

except requests.exceptions.RequestException:

return None

2.3 多线程扫描实现

为了提高扫描效率和用户体验,系统采用多线程异步扫描:

class ScanThread(QThread):

# 定义信号,用于线程间通信

scan_finished = pyqtSignal(list) # 扫描完成信号

scan_error = pyqtSignal(str) # 扫描错误信号

vuln_found = pyqtSignal(dict) # 发现漏洞信号

progress_update = pyqtSignal(str) # 进度更新信号

def __init__(self, target, scan_types):

super().__init__()

self.target = target

self.scan_types = scan_types

def run(self):

"""线程主执行方法"""

try:

# 创建扫描器实例,传入回调函数

scanner = Scanner(self.target, self.scan_types, callback=self.emit_vuln)

results = scanner.run()

self.scan_finished.emit(results)

except Exception as e:

self.scan_error.emit(str(e))

def emit_vuln(self, vuln):

"""实时发送发现的漏洞信息"""

self.vuln_found.emit(vuln)

多线程优势:

- 避免界面冻结,提升用户体验

- 支持实时结果展示

- 可以随时取消扫描任务

- 支持并发扫描多个目标

2.4 规则引擎设计

规则引擎支持动态加载和管理检测规则:

class RulesManager:

def __init__(self):

self.rules_cache = {}

self.load_rules()

def load_rules(self):

"""从配置文件或数据库加载规则"""

# 加载SQL注入规则

self.rules_cache['sql_payloads'] = [

"'", '"', " OR 1=1 --", "' OR '1'='1",

"1' UNION SELECT NULL--", "'; DROP TABLE users--"

]

# 加载XSS规则

self.rules_cache['xss_payloads'] = [

"<script>alert('XSS')</script>",

"<img src=x onerror=alert(1)>",

"<svg onload=alert(1)>",

"javascript:alert(1)"

]

# 加载错误匹配模式

self.rules_cache['sql_errors'] = [

"you have an error in your sql syntax",

"warning: mysql",

"unclosed quotation mark",

"microsoft ole db provider"

]

def get_sql_payloads(self):

"""获取SQL注入测试载荷"""

return self.rules_cache.get('sql_payloads', [])

def get_xss_payloads(self):

"""获取XSS测试载荷"""

return self.rules_cache.get('xss_payloads', [])

def add_custom_rule(self, rule_type, rule_content):

"""添加自定义规则"""

if rule_type not in self.rules_cache:

self.rules_cache[rule_type] = []

self.rules_cache[rule_type].append(rule_content)

2.5 数据可视化实现

使用Matplotlib集成到PyQt5界面中:

from matplotlib.backends.backend_qt5agg import FigureCanvasQTAgg as FigureCanvas

from matplotlib.figure import Figure

import matplotlib.pyplot as plt

class Dashboard(QWidget):

def __init__(self):

super().__init__()

# 创建matplotlib画布

self.vuln_dist_canvas = FigureCanvas(Figure(figsize=(5, 4)))

self.vuln_trend_canvas = FigureCanvas(Figure(figsize=(5, 4)))

# 设置中文字体支持

plt.rcParams['font.sans-serif'] = ['SimHei', 'Microsoft YaHei']

plt.rcParams['axes.unicode_minus'] = False

def _draw_pie_chart(self, vuln_counts):

"""绘制漏洞类型分布饼图"""

ax = self.vuln_dist_canvas.figure.add_subplot(111)

ax.clear()

labels = list(vuln_counts.keys())

sizes = list(vuln_counts.values())

colors = ['#e74c3c', '#f39c12', '#3498db', '#9b59b6', '#95a5a6']

if sum(sizes) > 0:

wedges, texts, autotexts = ax.pie(

sizes, labels=labels, autopct='%1.1f%%',

startangle=90, colors=colors[:len(labels)]

)

# 设置文字样式

for autotext in autotexts:

autotext.set_fontsize(9)

autotext.set_color('white')

autotext.set_weight('bold')

ax.set_title("漏洞类型分布", fontsize=12, fontweight='bold')

self.vuln_dist_canvas.draw()

def _draw_trend_chart(self, trend_data):

"""绘制漏洞发现趋势图"""

ax = self.vuln_trend_canvas.figure.add_subplot(111)

ax.clear()

if not trend_data:

ax.text(0.5, 0.5, '暂无扫描记录\n请先执行漏洞扫描',

ha='center', va='center', fontsize=12,

transform=ax.transAxes)

ax.set_title("漏洞发现趋势")

self.vuln_trend_canvas.draw()

return

# 处理时间数据

times = [row[0] for row in trend_data]

counts = [int(row[1] or 0) for row in trend_data]

# 绘制趋势线

ax.plot(range(len(times)), counts,

marker='o', linestyle='-', color='#3498db', linewidth=2)

# 设置X轴标签

if len(times) <= 6:

ax.set_xticks(range(len(times)))

ax.set_xticklabels([t[:10] for t in times], rotation=45)

else:

step = len(times) // 6

indices = list(range(0, len(times), step))

ax.set_xticks(indices)

ax.set_xticklabels([times[i][:10] for i in indices], rotation=45)

ax.set_ylabel('漏洞数量')

ax.grid(True, linestyle='--', alpha=0.6)

ax.set_title("漏洞发现趋势", fontweight='bold')

# 调整布局避免标签重叠

self.vuln_trend_canvas.figure.tight_layout()

self.vuln_trend_canvas.draw()

3. 性能优化策略

3.1 数据库优化

索引优化:

-- 为常用查询字段创建索引

CREATE INDEX idx_scan_time ON scan_history(scan_time);

CREATE INDEX idx_target ON scan_history(target);

CREATE INDEX idx_vuln_count ON scan_history(vuln_count);

查询优化:

def get_trend_data(self, limit=10):

"""优化的趋势数据查询"""

conn = sqlite3.connect(self.db_path)

cursor = conn.cursor()

# 使用LIMIT和ORDER BY优化查询性能

cursor.execute('''

SELECT scan_time, vuln_count FROM scan_history

ORDER BY id DESC LIMIT ?

''', (limit,))

rows = cursor.fetchall()

conn.close()

return list(reversed(rows))

3.2 内存管理

对象池模式:

class ScannerPool:

def __init__(self, pool_size=5):

self.pool = []

self.pool_size = pool_size

self._init_pool()

def _init_pool(self):

"""初始化扫描器对象池"""

for _ in range(self.pool_size):

scanner = BaseScanner()

self.pool.append(scanner)

def get_scanner(self):

"""从池中获取扫描器"""

if self.pool:

return self.pool.pop()

return BaseScanner()

def return_scanner(self, scanner):

"""归还扫描器到池中"""

if len(self.pool) < self.pool_size:

scanner.vulnerabilities.clear() # 清理状态

self.pool.append(scanner)

3.3 缓存机制

规则缓存:

class RulesManager:

def __init__(self):

self.rules_cache = {}

self.cache_timeout = 3600 # 1小时缓存过期

self.last_update = 0

def get_sql_payloads(self):

"""带缓存的规则获取"""

current_time = time.time()

if current_time - self.last_update > self.cache_timeout:

self.load_rules()

self.last_update = current_time

return self.rules_cache.get('sql_payloads', [])

4. 安全性考虑

4.1 输入验证

URL验证:

def validate_url(self, url):

"""验证URL格式和安全性"""

try:

parsed = urlparse(url)

if parsed.scheme not in ['http', 'https']:

return False, "仅支持HTTP和HTTPS协议"

# 检查是否为内网地址

if self.is_internal_ip(parsed.hostname):

return False, "不允许扫描内网地址"

return True, "URL格式正确"

except Exception as e:

return False, f"URL格式错误: {str(e)}"

def is_internal_ip(self, hostname):

"""检查是否为内网IP"""

try:

ip = socket.gethostbyname(hostname)

return ipaddress.ip_address(ip).is_private

except:

return False

4.2 权限控制

文件访问控制:

def validate_file_path(self, file_path):

"""验证文件路径安全性"""

# 防止路径遍历攻击

if '..' in file_path or file_path.startswith('/'):

return False, "不安全的文件路径"

# 检查文件是否存在且可读

if not os.path.exists(file_path):

return False, "文件不存在"

if not os.access(file_path, os.R_OK):

return False, "文件无读取权限"

return True, "文件路径安全"

4.3 数据加密

敏感数据加密存储:

import hashlib

from cryptography.fernet import Fernet

class SecureStorage:

def __init__(self):

self.key = self._generate_key()

self.cipher = Fernet(self.key)

def _generate_key(self):

"""生成加密密钥"""

return Fernet.generate_key()

def encrypt_data(self, data):

"""加密敏感数据"""

return self.cipher.encrypt(data.encode()).decode()

def decrypt_data(self, encrypted_data):

"""解密数据"""

return self.cipher.decrypt(encrypted_data.encode()).decode()

总结

本信息安全Web漏洞检测工具通过集成多种检测算法、可视化分析和自动化管理功能,为用户提供了一个功能完整、技术先进的Web安全检测平台。

技术创新点

- 混合检测模式: 结合动态黑盒测试和静态白盒分析

- 智能规则引擎: 支持动态规则配置和在线更新

- 可视化安全态势: 直观展示安全状况和趋势分析

- 模块化架构: 便于扩展和维护的插件化设计

- 多线程异步处理: 提升扫描效率和用户体验

应用价值

- 企业安全评估: 定期安全检查和合规性审计

- 开发测试集成: CI/CD流程中的安全左移

- 安全教育培训: 漏洞原理演示和实践环境

- 渗透测试辅助: 快速漏洞发现和评估

通过持续的技术创新和功能完善,该工具将为Web应用安全防护提供有力支撑,帮助用户建立完善的安全防护体系。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献10条内容

已为社区贡献10条内容

所有评论(0)