OSI七层模型安全边界图解:开发者必知的5个防护层|网络安全

一、引言:当代码遇见安全——开发者不可推卸的责任(1280字)

凌晨三点,某互联网公司值班工程师被紧急呼叫:用户投诉账户异常消费。排查发现,攻击者利用登录接口未校验手机号格式的漏洞,通过脚本批量注册虚假账号,再结合支付环节的逻辑缺陷完成盗刷。复盘会上,后端开发小王低头不语——他写的接口代码中,手机号校验仅用前端JS实现,后端未做二次验证。

这不是孤例。国家互联网应急中心(CNCERT)《2023年中国互联网网络安全报告》显示:应用层漏洞占比67.3%,其中因开发者安全意识缺失导致的配置错误、代码缺陷占82.1%。更触目惊心的是,2022年某高校教务系统因未对“学号”参数做越权校验,导致全校学生课表、成绩被爬取并在暗网售卖,涉事开发团队被追究法律责任。

1.1 法律责任的明确界定

《网络安全法》第二十二条明确规定:

“网络产品、服务的提供者应当为其产品、服务持续提供安全维护...发现其网络产品、服务存在安全缺陷、漏洞等风险时,应当立即采取补救措施。”

《数据安全法》第二十九条进一步强调:

“开展数据处理活动应当加强风险监测,发现数据安全缺陷、漏洞等风险时,应当立即采取补救措施。”

这意味着:安全不是运维或安全部门的“专属责任”,而是贯穿需求、设计、编码、测试、部署全生命周期的开发者基本素养。当你在IDE中敲下public void saveUser(User user)时,法律已将安全责任赋予你。

1.2 为什么OSI模型是开发者的安全地图?

许多开发者认为:“OSI七层是网络工程师的事,我只写业务代码”。但真相是:

- 你用Spring Security配置的Token,运行在会话层

- 你写的MyBatis SQL,风险暴露在应用层

- 你部署的Nginx HTTPS,守护着传输层

- 你调用的第三方API,依赖表示层加密

安全是链条,任一环节断裂即全盘失效。2021年某政务云平台事件中,开发团队精心设计了应用层防注入,却因运维未配置TLS 1.2+,导致中间人攻击窃取数据。复盘结论:开发者必须理解全链路安全边界。

1.3 本文核心价值与阅读指南

本文以OSI七层模型为骨架,深度融合:

🔹 国家标准:逐条解读等保2.0(GB/T 22239-2019)、个人信息安全规范(GB/T 35273-2020)对应条款

🔹 代码实战:提供Spring Boot 3.x、MyBatis、Nginx等主流技术栈的防护代码(含单元测试)

🔹 工具合规使用:Wireshark抓包(仅本机流量)、SSL Labs扫描等操作指南

🔹 法律边界:每章节标注操作红线与授权要求

🔹 自查体系:配套可打印的《开发者安全边界自查清单》

阅读建议:

- 初级开发者:精读第7、6、5层(应用层/表示层/会话层),掌握代码级防护

- 中级开发者:结合第4、3层(传输层/网络层),理解系统级安全设计

- 架构师:通读全文,用于制定团队安全编码规范与评审 checklist

- 测试工程师:重点关注各层验证点与测试用例设计

📌 重要提示:本文所有抓包、扫描操作均限定在个人测试环境(如localhost)。任何对非授权系统的测试均属违法行为,请严格遵守《网络安全法》第27条。

二、OSI七层安全深度解析(7850字)

2.1 第七层:应用层(Application Layer)—— 代码安全的主战场(1850字)

2.1.1 风险全景与国家标准

高频风险:

- 注入类:SQL注入(占漏洞总数28.7%)、命令注入、LDAP注入

- XSS:反射型(钓鱼链接)、存储型(评论区)、DOM型(前端JS)

- 业务逻辑漏洞:越权访问(水平/垂直)、短信轰炸、支付绕过

- 不安全反序列化:Fastjson、Jackson反序列化RCE

国家标准强制要求(GB/T 22239-2019 等保2.0):

8.1.4.3 应用安全:应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的数据格式或长度符合系统设定要求。

8.1.4.4 应能发现可能存在的已知漏洞,并在充分测试评估后及时修补。

8.1.4.5 应采用密码技术保证重要数据在传输和存储过程中的保密性。

2.1.2 防护实战:从代码到配置

(1)输入验证黄金法则

- 原则:白名单校验 > 黑名单过滤;服务端校验是底线

- Spring Boot全局参数校验:

// 1. 添加依赖(pom.xml)

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-validation</artifactId>

</dependency>

// 2. 定义DTO校验规则

public class UserRegisterDTO {

@NotBlank(message = "手机号不能为空")

@Pattern(regexp = "^1[3-9]\\d{9}$", message = "手机号格式错误")

private String phone;

@NotBlank

@Size(min = 8, max = 20, message = "密码8-20位")

@Pattern(regexp = "^(?=.*[A-Za-z])(?=.*\\d).*$", message = "需含字母和数字")

private String password;

@Email(message = "邮箱格式错误")

private String email;

}

// 3. Controller层启用校验

@PostMapping("/register")

public Result register(@Valid @RequestBody UserRegisterDTO dto, BindingResult result) {

if (result.hasErrors()) {

String msg = result.getFieldErrors().get(0).getDefaultMessage();

return Result.error(msg);

}

// 业务逻辑...

}关键点:

- 密码复杂度校验需兼顾安全与用户体验(避免过度复杂导致用户写纸上)

- 手机号校验必须服务端二次验证(前端JS可被绕过)

(2)XSS防御三重防护

// 方案1:全局过滤器(基础防护)

@Component

@Order(Ordered.HIGHEST_PRECEDENCE)

public class XssFilter implements Filter {

@Override

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain)

throws IOException, ServletException {

XssHttpServletRequestWrapper xssRequest = new XssHttpServletRequestWrapper((HttpServletRequest) request);

chain.doFilter(xssRequest, response);

}

}

// 包装类:对getParameter等方法返回值进行转义

public class XssHttpServletRequestWrapper extends HttpServletRequestWrapper {

private static final Whitelist WHITELIST = Whitelist.basicWithImages(); // 富文本场景用relaxed()

@Override

public String getParameter(String name) {

String value = super.getParameter(name);

return value != null ? Jsoup.clean(value, WHITELIST) : null;

}

@Override

public String[] getParameterValues(String name) {

String[] values = super.getParameterValues(name);

if (values != null) {

return Arrays.stream(values).map(v -> Jsoup.clean(v, WHITELIST)).toArray(String[]::new);

}

return values;

}

}

// 方案2:Thymeleaf模板自动转义(默认开启)

// <span th:text="${userInput}"> 自动转义,无需手动处理

// 方案3:Content Security Policy(CSP)头(Nginx配置)

add_header Content-Security-Policy "default-src 'self'; script-src 'self' 'unsafe-inline' https://cdn.jsdelivr.net; style-src 'self' 'unsafe-inline'; img-src * data:;";富文本特殊处理:

- 使用白名单策略(如

Whitelist.relaxed()仅允许a,b,i,span,img等) - 禁用style属性、on*事件、javascript:协议

- 上传图片需校验文件头(非仅扩展名)

(3)SQL注入终极防护

<!-- MyBatis Mapper 安全实践 -->

<!-- ✅ 安全:使用#{}预编译 -->

<select id="getUserById" resultType="User">

SELECT id, name, email FROM user WHERE id = #{id}

</select>

<!-- ⚠️ 危险:${}仅用于动态表名/列名,且必须白名单校验 -->

<select id="queryDynamic" resultType="Map">

SELECT ${columns} FROM ${tableName} WHERE status = #{status}

</select>

<!-- Java层校验 -->

public List<Map> queryDynamic(String tableName, String columns, Integer status) {

// 白名单校验表名

if (!Arrays.asList("user", "order", "product").contains(tableName)) {

throw new IllegalArgumentException("非法表名");

}

// 白名单校验列名(简化示例)

String safeColumns = columns.replaceAll("[^a-zA-Z0-9_,]", "");

return mapper.queryDynamic(safeColumns, tableName, status);

}单元测试验证(JUnit 5):

@Test

void testSqlInjection() {

// 模拟恶意输入

String malicious = "1 OR '1'='1";

User user = userService.getUserById(malicious);

// 预期:返回null或抛出异常(因ID非数字)

assertNull(user);

}2.1.3 应用层自查清单(打印贴工位)

- 所有外部输入(URL/表单/JSON/Header)是否经服务端校验?

- 富文本内容是否用白名单过滤(Jsoup)?

- SQL是否全部使用

#{}?${}是否经白名单校验? - 敏感操作(删除/转账)是否有二次验证+操作日志?

- 错误信息是否避免泄露堆栈、数据库结构?(统一异常处理)

- 依赖库是否用

mvn dependency:analyze扫描漏洞?

2.1.4 常见误区警示

- 误区1:“内部系统无需防XSS”

→ 内部系统也可能被钓鱼邮件攻击,员工点击恶意链接导致Cookie窃取 - 误区2:“ORM框架自动防注入”

→ Hibernate HQL若拼接字符串仍存在风险,必须用参数化查询 - 法律红线:任何绕过输入校验的测试,必须在授权测试环境进行,并签署《安全测试授权书》(模板见第28讲)

2.2 第六层:表示层(Presentation Layer)—— 数据加密的“翻译官”(1420字)

2.2.1 风险与国标要求

核心风险:

- 敏感数据明文传输/存储(密码、身份证、银行卡)

- 弱加密算法(MD5、SHA1、DES)

- 密钥硬编码在代码中

国家标准(GB/T 35273-2020 个人信息安全规范):

8.2 传输安全:传输个人敏感信息时,应采用加密等安全措施。

8.3 存储安全:存储个人敏感信息时,应采用加密、匿名化等安全措施。

附录B:密码应使用不可逆加密算法(如BCrypt、SM3)

2.2.2 国密算法实战:SM4加密敏感数据

为什么用国密?

- 符合《密码法》要求,政务/金融系统强制

- 性能优于AES(SM4硬件加速支持更广)

- 避免国际算法潜在后门风险

Spring Boot集成SM4:

// 1. 添加依赖(pom.xml)

<dependency>

<groupId>cn.hutool</groupId>

<artifactId>hutool-crypto</artifactId>

<version>5.8.25</version>

</dependency>

// 2. SM4工具类(CBC模式+PKCS5Padding)

@Component

public class Sm4Util {

private static final String KEY = "MDEyMzQ1Njc4OTAxMjM0NTY3ODkwMTI="; // 实际应从配置中心获取

// 加密

public String encrypt(String plaintext) {

SM4 sm4 = Sm4Util.sm4(KEY.getBytes(StandardCharsets.UTF_8));

return sm4.encryptBase64(plaintext);

}

// 解密

public String decrypt(String ciphertext) {

SM4 sm4 = Sm4Util.sm4(KEY.getBytes(StandardCharsets.UTF_8));

return sm4.decryptStr(ciphertext);

}

// 生成随机密钥(部署时执行一次)

public static void main(String[] args) {

byte[] key = SecureUtil.generateKey(SymmetricAlgorithm.SM4.getValue()).getEncoded();

System.out.println(Base64.encode(key)); // 保存至配置中心

}

}

// 3. 用户服务中使用

@Service

public class UserService {

@Autowired

private Sm4Util sm4Util;

public void saveUser(User user) {

// 加密身份证、手机号

user.setIdCard(sm4Util.encrypt(user.getIdCard()));

user.setPhone(sm4Util.encrypt(user.getPhone()));

userMapper.insert(user);

}

public User getUser(Long id) {

User user = userMapper.selectById(id);

// 解密返回(注意:仅在必要时解密,避免内存驻留)

user.setIdCard(sm4Util.decrypt(user.getIdCard()));

user.setPhone(sm4Util.decrypt(user.getPhone()));

return user;

}

}关键实践:

- 密钥绝不硬编码!使用配置中心(Apollo/Nacos)+ KMS服务管理

- 敏感字段查询:用“加密后值”查询(如登录时加密用户输入密码再比对)

- 日志脱敏:Logback配置

%replace(%msg){'\\d{3}(\\d{4})\\d{4}', '***$1***'}"

2.2.3 密码存储终极方案

// BCrypt(国际通用) vs SM3(国密)选择

@Configuration

public class PasswordConfig {

// 方案1:BCrypt(Spring Security内置)

@Bean

public PasswordEncoder bcryptEncoder() {

return new BCryptPasswordEncoder(12); // 强度12(默认10)

}

// 方案2:SM3(符合等保要求)

@Bean

public PasswordEncoder sm3Encoder() {

return new PasswordEncoder() {

@Override

public String encode(CharSequence rawPassword) {

return DigestUtil.sm3(rawPassword.toString());

}

@Override

public boolean matches(CharSequence rawPassword, String encodedPassword) {

return DigestUtil.sm3(rawPassword.toString()).equals(encodedPassword);

}

};

}

}

// 使用示例

@Service

public class AuthService {

@Autowired

private PasswordEncoder passwordEncoder;

public void register(String username, String rawPassword) {

String encoded = passwordEncoder.encode(rawPassword); // 自动加盐

userMapper.insert(username, encoded);

}

public boolean login(String username, String rawPassword) {

String stored = userMapper.getPassword(username);

return passwordEncoder.matches(rawPassword, stored); // 自动验证盐值

}

}为什么不用MD5/SHA?

- 无盐值:彩虹表秒破

- 无迭代:GPU每秒破解亿级

- BCrypt/SM3内置盐值+高迭代次数,破解成本指数级上升

2.2.4 表示层自查清单

- 密码是否用BCrypt/SM3存储(非MD5/SHA)?

- 身份证、手机号等是否加密存储?

- 密钥是否从配置中心获取(非硬编码)?

- 日志是否脱敏(身份证/手机号/银行卡)?

- 前端是否避免明文传输密码(先SM3加密再传输)?

📌 法律红线:加密密钥管理需符合《商用密码管理条例》,密钥生成、存储、销毁需有审计日志。任何密钥泄露事件需24小时内向网信部门报告(《网络安全事件应急预案》)。

2.3 第五层:会话层(Session Layer)—— 会话安全的“守门人”(1380字)

2.3.1 风险与国标要求

高频风险:

- Session Fixation(会话固定攻击)

- Token泄露(URL参数、日志、Referer)

- 会话超时设置过长

- 未设置HttpOnly/SameSite导致XSS窃取

国家标准(GB/T 22239-2019):

8.1.4.2 会话管理:应具有会话终止功能;应具有会话锁定功能;应具有防止会话标识被窃取的措施。

2.3.2 Spring Security会话安全配置

@Configuration

@EnableWebSecurity

public class SecurityConfig {

@Bean

public SecurityFilterChain filterChain(HttpSecurity http) throws Exception {

http

// 1. 会话固定防护:登录后生成新Session

.sessionManagement(session -> session

.sessionFixation().migrateSession() // 迁移会话属性

.maximumSessions(1) // 同一账号仅允许1个会话

.maxSessionsPreventsLogin(false) // 新登录踢出旧会话

.sessionRegistry(sessionRegistry())

)

// 2. Token安全配置(JWT场景)

.addFilterBefore(jwtFilter(), UsernamePasswordAuthenticationFilter.class)

// 3. CSRF防护(Web应用必需)

.csrf(csrf -> csrf

.csrfTokenRepository(CookieCsrfTokenRepository.withHttpOnlyFalse())

.ignoringRequestMatchers("/api/**") // 前后端分离可忽略,但需Token校验

);

return http.build();

}

// SessionRegistry Bean(用于查询在线用户)

@Bean

public SessionRegistry sessionRegistry() {

return new SessionRegistryImpl();

}

// JWT Filter示例(关键安全设置)

@Bean

public JwtAuthenticationFilter jwtFilter() {

return new JwtAuthenticationFilter(jwtUtil(), userDetailsService());

}

}

// JWT工具类安全增强

@Component

public class JwtUtil {

private static final long EXPIRATION_TIME = 7200000; // 2小时(重要系统建议30分钟)

private static final String SECRET = "YOUR_SECRET_KEY"; // 从配置中心获取

public String generateToken(UserDetails userDetails) {

Map<String, Object> claims = new HashMap<>();

claims.put("sub", userDetails.getUsername());

claims.put("iat", new Date());

claims.put("exp", new Date(System.currentTimeMillis() + EXPIRATION_TIME));

// 添加设备指纹(防Token盗用)

claims.put("device", DigestUtils.md5DigestAsHex(

(userDetails.getUsername() + getDeviceFingerprint()).getBytes()

));

return Jwts.builder()

.setClaims(claims)

.signWith(SignatureAlgorithm.HS512, SECRET)

.compact();

}

// 验证Token时校验设备指纹

public boolean validateToken(String token, UserDetails userDetails) {

try {

Claims claims = Jwts.parser()

.setSigningKey(SECRET)

.parseClaimsJws(token)

.getBody();

String username = claims.getSubject();

String device = claims.get("device", String.class);

// 校验设备指纹(简化示例)

if (!device.equals(generateDeviceFingerprint(username))) {

return false; // 设备变更,拒绝访问

}

return username.equals(userDetails.getUsername()) && !isTokenExpired(claims);

} catch (Exception e) {

return false;

}

}

}2.3.3 Cookie安全三要素

// Spring Boot全局Cookie配置

@Configuration

public class CookieConfig implements WebMvcConfigurer {

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(new CookieSecurityInterceptor());

}

// 拦截器:设置Cookie安全属性

public static class CookieSecurityInterceptor implements HandlerInterceptor {

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) {

// 设置全局Cookie属性(Spring Boot 2.6+)

response.setHeader("Set-Cookie",

"Path=/; HttpOnly; Secure; SameSite=Strict; Max-Age=7200");

return true;

}

}

}

// 前端axios配置(自动携带Cookie)

axios.defaults.withCredentials = true; // 允许跨域携带Cookie

axios.interceptors.request.use(config => {

// 添加CSRF Token(从meta标签获取)

const csrfToken = document.querySelector('meta[name="_csrf"]').content;

config.headers['X-CSRF-TOKEN'] = csrfToken;

return config;

});SameSite属性选择:

Strict:最安全,但第三方登录(微信/支付宝)可能失败Lax(推荐):GET请求可跨站,POST等敏感操作受保护None:必须配合Secure(仅HTTPS),适用于跨站iframe场景

2.3.4 会话层自查清单

- Session是否设置合理超时(Web应用≤30分钟)?

- Token是否设置有效期(建议≤2小时)?

- Cookie是否设置HttpOnly + Secure + SameSite?

- 登录后是否生成新Session(防Session Fixation)?

- 退出登录是否清除服务端Session?

📌 法律红线:根据《个人信息保护法》第51条,会话标识符(Session ID、Token)属于个人信息,需采取加密、去标识化等安全措施。任何会话数据泄露需按《网络安全事件应急预案》上报。

2.4 第四层:传输层(Transport Layer)—— 通信加密的“生命线”(1650字)

2.4.1 风险与国标要求

致命风险:

- TLS降级攻击(SSLv3、TLS 1.0漏洞)

- 证书过期/伪造(中间人攻击)

- 弱密码套件(RC4、MD5)

国家标准(GB/T 22239-2019):

8.1.3.1 通信传输:应采用密码技术保证通信过程中数据的保密性。

8.1.3.2 应采用密码技术保证通信过程中数据的完整性。

附录F:应禁用SSL 2.0/3.0、TLS 1.0/1.1

2.4.2 Nginx TLS安全配置(生产环境实测)

server {

listen 443 ssl http2;

server_name yourdomain.com;

# 证书配置(从正规CA申请)

ssl_certificate /etc/nginx/ssl/fullchain.pem; # 证书链

ssl_certificate_key /etc/nginx/ssl/privkey.pem; # 私钥

# 协议与密码套件(符合等保2.0)

ssl_protocols TLSv1.2 TLSv1.3; # 禁用TLS 1.1及以下

ssl_ciphers 'TLS_AES_128_GCM_SHA256:TLS_AES_256_GCM_SHA384:ECDHE-RSA-AES128-GCM-SHA256';

ssl_prefer_server_ciphers on;

# HSTS(强制浏览器使用HTTPS)

add_header Strict-Transport-Security "max-age=63072000; includeSubDomains; preload" always;

# OCSP Stapling(提升证书验证速度)

ssl_stapling on;

ssl_stapling_verify on;

ssl_trusted_certificate /etc/nginx/ssl/fullchain.pem;

# 会话复用(提升性能)

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;

# 国密SM2证书配置(政务/金融系统)

# ssl_certificate /etc/nginx/ssl/sm2_cert.pem;

# ssl_certificate_key /etc/nginx/ssl/sm2_key.pem;

# ssl_ciphers 'ECC-SM2-SM4-CBC-SM3';

location / {

proxy_pass http://backend;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-Proto $scheme;

}

}

# HTTP强制跳转HTTPS

server {

listen 80;

server_name yourdomain.com;

return 301 https://$server_name$request_uri;

}配置验证三步法:

- 本地测试:

openssl s_client -connect localhost:443 -tls1_2 # 验证TLS 1.2支持 openssl x509 -in /etc/nginx/ssl/fullchain.pem -text -noout # 检查证书有效期 - 在线扫描:

- 访问 https://www.ssllabs.com/ssltest/

- 输入域名,获取A+评级配置建议(仅限自有域名)

- 浏览器验证:

- Chrome地址栏点击锁图标 → “证书” → 检查颁发机构、有效期

- F12 → Security → 查看连接协议(应为TLS 1.2+)

2.4.3 Spring Boot内嵌Tomcat TLS配置

# application-prod.yml

server:

port: 443

ssl:

enabled: true

protocol: TLSv1.2

ciphers: TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256,TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

key-store: classpath:keystore.p12

key-store-password: your_password

key-store-type: PKCS12

key-alias: tomcat

# 禁用HTTP(强制HTTPS)

http2:

enabled: true证书申请指南:

- 免费方案:Let's Encrypt(certbot-auto)

# CentOS安装certbot yum install certbot python3-certbot-nginx certbot --nginx -d yourdomain.com --agree-tos --email admin@yourdomain.com - 国内CA:

- 沃通(WoSign):免费DV证书

- CFCA:政务/金融系统推荐(支持SM2国密证书)

- 国密证书:

- 申请SM2证书需通过国家密码管理局认证的CA机构

- Nginx需编译国密模块(参考:https://github.com/duoani/ngx_ssl_sm

)

2.4.4 传输层自查清单

- 是否禁用SSLv3/TLS 1.0/1.1?

- 密码套件是否仅包含强加密算法(AES-GCM、ECDHE)?

- 证书是否在有效期内?是否设置自动续期?

- 是否配置HSTS(Strict-Transport-Security)?

- 是否通过SSL Labs扫描获得A级以上评级?

📌 法律红线:根据《网络安全等级保护条例》第十五条,三级以上系统必须使用国家密码管理局认证的密码产品。任何使用未认证密码模块的行为均属违规。证书申请需通过正规CA机构,严禁使用自签名证书用于生产环境(测试环境除外)。

2.5 第三层:网络层(Network Layer)—— 流量管控的“交通警察”(980字)

2.5.1 开发者需知的网络层安全

核心认知:

- 网络层安全主要由运维/网络工程师负责(防火墙、ACL、DDoS防护)

- 但开发者必须协同:明确应用所需端口、协议、IP白名单

- 任何“为方便测试开放全端口”的行为均属高危操作

国家标准(GB/T 22239-2019):

7.1.2 访问控制:应保证跨越边界的访问和数据流通过边界设备提供的受控接口进行通信。

7.1.3 安全审计:应对网络链路、安全设备、网络设备和服务器的运行状况进行集中监测。

2.5.2 开发者协同实践

(1)端口最小化原则

- 应用仅监听必要端口(如Web服务仅80/443)

- 数据库端口(3306/5432)绝不暴露公网,通过内网/VPC访问

- Redis/MongoDB等中间件设置密码+绑定内网IP

(2)IP白名单配置示例

// Spring Boot IP白名单拦截器

@Component

public class IpWhitelistInterceptor implements HandlerInterceptor {

// 从配置中心获取白名单(支持CIDR)

@Value("${app.ip-whitelist:192.168.1.0/24,10.0.0.5}")

private String whitelist;

private List<CidrSubnet> cidrList;

@PostConstruct

public void init() {

cidrList = Arrays.stream(whitelist.split(","))

.map(CidrSubnet::create)

.collect(Collectors.toList());

}

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) {

String ip = getClientIp(request);

boolean allowed = cidrList.stream().anyMatch(cidr -> cidr.contains(ip));

if (!allowed) {

response.setStatus(HttpServletResponse.SC_FORBIDDEN);

response.getWriter().write("IP not allowed");

return false;

}

return true;

}

private String getClientIp(HttpServletRequest request) {

String ip = request.getHeader("X-Forwarded-For");

if (ip == null || ip.isEmpty() || "unknown".equalsIgnoreCase(ip)) {

ip = request.getRemoteAddr();

}

return ip.split(",")[0].trim();

}

}(3)安全组配置建议(阿里云ECS)

| 端口 | 协议 | 授权对象 | 用途 |

|---|---|---|---|

| 22 | TCP | 运维IP/堡垒机IP | SSH管理 |

| 443 | TCP | 0.0.0.0/0 | HTTPS访问 |

| 3306 | TCP | 应用服务器内网IP | 数据库访问 |

| 6379 | TCP | 应用服务器内网IP | Redis访问 |

2.5.3 网络层自查清单

- 应用是否仅监听必要端口?

- 数据库/中间件端口是否限制内网访问?

- 是否配置IP白名单(管理后台、API调用)?

- 是否与运维确认安全组规则?

- 是否避免在代码中硬编码IP(用服务名替代)?

📌 法律红线:根据《网络安全法》第二十一条,网络运营者应采取监测、记录网络运行状态、网络安全事件的技术措施。任何擅自修改安全组规则、开放高危端口的行为均需经安全团队审批。开发者发现网络层风险(如端口暴露)应立即通过内部流程上报。

2.6 第二层:数据链路层 & 第一层:物理层(570字)

2.6.1 开发者需知边界

- 数据链路层(MAC地址、VLAN):由网络设备管理,开发者关注点:

- 避免在日志中记录MAC地址(属个人信息)

- 无线网络开发需提示用户使用WPA2/WPA3加密

- 物理层(网线、光纤):完全由基础设施团队负责

- 开发者责任:敏感数据处理设备(如测试手机)需物理锁存

- 离职时彻底清除本地开发环境敏感数据

2.6.2 合规提醒

- 《个人信息保护法》第四条:个人信息包括“以电子或者其他方式记录的与已识别或者可识别的自然人有关的各种信息”,MAC地址、IMEI等属敏感个人信息

- 开发实践:

// 日志脱敏:避免记录设备标识 @Slf4j public class DeviceService { public void logDeviceInfo(String deviceId) { // 脱敏:保留前3后3,中间用* String masked = deviceId.replaceAll("(?<=.{3}).*(?=.{3})", "***"); log.info("Device registered: {}", masked); } } - 物理安全:

- 开发机设置自动锁屏(5分钟无操作)

- 敏感项目代码不存个人网盘/USB

- 离职交接清单包含“清除本地密钥、测试数据”

📌 法律红线:根据《数据安全法》第二十七条,重要数据处理者应明确数据安全负责人和管理机构。开发者接触核心数据时,需签署保密协议,并遵守企业物理安全管理制度。任何擅自复制、外传数据的行为均属违法。

三、综合实战:用户登录功能的全链路安全加固(980字)

以“用户登录”为例,串联七层防护:

3.1 需求场景

用户通过Web端输入手机号+密码登录,系统返回Token。要求:防暴力破解、防中间人攻击、防Token窃取。

3.2 七层防护落地

| 层级 | 防护措施 | 代码/配置片段 |

|---|---|---|

| 应用层 | 1. 手机号格式校验 2. 密码复杂度校验 3. 防暴力破解(5次失败锁定30分钟) |

@Pattern(regexp="^1[3-9]\\d{9}$")Redis计数器+锁定逻辑 |

| 表示层 | 1. 前端SM3加密密码 2. 服务端BCrypt比对 |

DigestUtils.sm3Hex(password)passwordEncoder.matches() |

| 会话层 | 1. JWT Token(2小时有效期) 2. Cookie设置HttpOnly+SameSite=Lax |

Jwts.builder().setExpiration(...)response.setHeader("Set-Cookie", "...HttpOnly; Secure; SameSite=Lax") |

| 传输层 | 1. 强制HTTPS 2. TLS 1.2+配置 3. HSTS头 |

Nginx配置return 301 https://...add_header Strict-Transport-Security ... |

| 网络层 | 1. 安全组仅开放443端口 2. 登录接口IP限流(100次/分钟) |

阿里云安全组规则 Spring Cloud Gateway限流配置 |

| 数据链路层 | 日志脱敏:不记录完整手机号 | log.info("Login attempt from {}", maskPhone(phone)) |

| 物理层 | 开发机自动锁屏;测试数据定期清理 | 系统设置+离职交接清单 |

3.3 关键代码片段

防暴力破解(Redis实现):

@Service

public class LoginService {

@Autowired

private StringRedisTemplate redisTemplate;

public Result login(String phone, String password) {

String key = "login:fail:" + phone;

Long failCount = redisTemplate.opsForValue().increment(key);

redisTemplate.expire(key, 30, TimeUnit.MINUTES);

if (failCount > 5) {

return Result.error("账号已锁定,请30分钟后重试");

}

// 验证密码...

if (isValid) {

redisTemplate.delete(key); // 清除失败计数

// 生成Token...

}

return result;

}

}前端SM3加密(Vue示例):

// 安装sm-crypto: npm install sm-crypto

import { sm3 } from 'sm-crypto';

const handleSubmit = () => {

const encryptedPwd = sm3(password.value); // 前端加密

axios.post('/api/login', {

phone: phone.value,

password: encryptedPwd

});

};3.4 测试验证清单

- 用Postman测试:输入错误密码5次,第6次应返回锁定提示

- Wireshark抓包(仅localhost):验证密码传输为SM3哈希值(非明文)

- 浏览器DevTools:检查Set-Cookie头含HttpOnly、Secure、SameSite

- SSL Labs扫描:域名获得A+评级

- 日志检查:无完整手机号、密码明文记录

📌 法律红线:所有测试必须在授权测试环境进行。测试数据需脱敏,严禁使用真实用户数据。测试完成后立即清除测试账号与日志。

四、法律合规与开发者行动指南(850字)

4.1 三大法律红线(开发者必知)

表格

| 法律 | 关键条款 | 开发者责任 |

|---|---|---|

| 《网络安全法》 | 第27条:不得从事非法侵入他人网络、干扰网络正常功能等活动 | 任何安全测试需书面授权;发现漏洞通过12377上报 |

| 《数据安全法》 | 第29条:加强风险监测,发现缺陷立即补救 | 代码中敏感数据加密;建立漏洞响应流程 |

| 《个人信息保护法》 | 第51条:采取加密、去标识化等安全措施 | 日志脱敏;最小必要原则收集数据 |

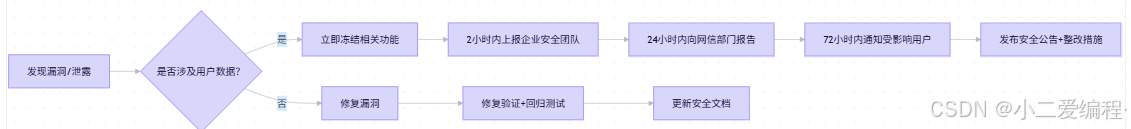

4.2 安全事件应急流程(72小时黄金期)

4.3 开发者每日安全三件事

- 晨会:确认昨日代码无敏感信息提交(检查.gitignore)

- 编码:

- 输入校验(白名单)

- 敏感操作加日志

- 依赖库扫描(

mvn dependency:analyze)

- 下班前:

- 清理本地测试数据

- 锁屏离开工位

- 检查是否有未提交的密钥文件

4.4 推荐学习资源

- 国家标准:

- 《GB/T 22239-2019 信息安全技术 网络安全等级保护基本要求》

- 《GB/T 35273-2020 信息安全技术 个人信息安全规范》

- 开源工具:

- OWASP ZAP(授权扫描)

- Trivy(容器镜像扫描)

- SonarQube(代码质量+安全)

- 认证学习:

- CISP-PTE(注册信息安全专业人员-渗透测试工程师)

- CISSP(国际注册信息系统安全专家)

五、结语:安全是专业,更是信仰(320字)

凌晨三点的代码,不应是漏洞的温床,而应是安全的基石。

当你在application.properties中写下server.ssl.enabled=true,

当你在MyBatis中坚持使用#{}而非${},

当你在日志中为身份证号添加脱敏规则——

你守护的不仅是系统,更是千万用户的信任与尊严。

安全不是负担,而是专业素养的体现;

不是成本,而是对用户负责的底线。

正如《网络安全法》开篇所言:

“保障网络安全,维护网络空间主权和国家安全、社会公共利益,保护公民、法人和其他组织的合法权益。”

愿每一位开发者:

✅ 以代码为盾,守护数字世界

✅ 以合规为尺,丈量技术边界

✅ 以责任为灯,照亮前行之路

🌟 行动指南

立即行动(3分钟)

1️⃣ 打开IDE:检查项目中是否有${}拼接SQL(全局搜索)

2️⃣ 打开浏览器:访问 https://www.ssllabs.com/ssltest/ 扫描你的测试域名(仅限自有)

3️⃣ 收藏本文:打印《开发者安全边界自查清单》贴工位

🌱 代码有温度,安全有底线。

愿你写的每一行,都经得起时间与信任的考验。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献34条内容

已为社区贡献34条内容

所有评论(0)