离开运维行业十年后,再次进入网络安全行业之三 应用层协议

一、应用层协议:URL

(一)、URL的定义与作用

URL(Uniform Resource Locator)是一种标准化的地址格式,由Tim Berners-Lee在1990年代提出。是互联网上提供唯一标识和定位资源(如网页、图片、文件等)的字符串。其核心功能是通过标准化格式指定资源的位置及访问方式,确保用户或程序能准确获取目标内容。

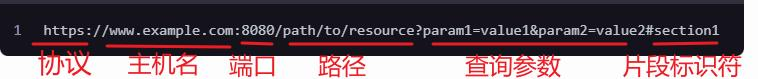

(二)、URL的基本结构

一个完整的URL由多个部分组成,每个部分都有特定功能,按固定顺序排列:

协议:指定访问资源的通信协议。常见协议:HTTP(超文本传输协议)、HTTPS(HTTP的安全版本)、FTP(文件传输协议)等。

域名/IP地址:标识资源所在服务器的地址(如www.example.com)。

端口号(可选):指定服务器监听的端口,用于不同服务(默认协议端口可省略,如HTTP默认80)。

路径:资源在服务器上的具体位置,类似宇文件路径(如/page/index.html)。

查询参数(可选):以?开头,键值对形式传递额外信息,每个参数是键值对(如?id=123&name=test)。

片段标识(可选):以#开头,指向资源内的特定部分(如网页中的锚点#section1)。

示例:

- 协议:

https - 主机名:

www.example.com - 端口:

:8080 - 路径:

/path/to/resource - 查询字符串:

?param=value - 片段标识符:

#section

URL编码规则

URL仅允许使用特定字符集(ASCII字符),非安全字符(如空格、中文)需通过百分号编码转换:

- 空格编码为

%20,中文字符按UTF-8编码为%E4%B8%AD等形式。 - 保留字符(如

/、?)需按语义决定是否编码。

(三)常见协议与用途

- HTTP/HTTPS:超文本传输协议(安全版本为HTTPS),用于网页访问。

- FTP:文件传输协议,用于文件上传下载。

- mailto:指向电子邮件地址(如

mailto:user@example.com)。 - file:访问本地文件(如

file:///C:/path/file.txt)。

相对URL与绝对URL

- 绝对URL:包含完整路径,可独立使用(如

https://example.com/page)。 - 相对URL:基于当前页面的路径,需结合上下文解析(如

../images/logo.png)。

(四)、实际应用注意事项

- 确保URL长度合理(部分浏览器限制约2000字符)。

- 动态生成的URL需正确处理查询参数和编码。

- 安全性:HTTPS协议可加密传输,避免敏感信息暴露在明文URL中。

二、应用层核心协议:HTTP(超文本传输协议)

(一)、HTTP协议概述

HTTP(HyperText Transfer Protocol)是一种基于 TCP/IP 模型应用层的无状态协议,用于分布式、协作式和超媒体信息系统的通信。它是互联网访问数据通信的基础,通过客户端(浏览器)-服务器模型实现资源请求与响应。

- 无状态:服务器不记录客户端的历史访问状态(每次请求都是独立的),需通过 Cookie、Session 补充状态管理;

- 基于 TCP 连接:通信前需通过 TCP 三次握手建立连接,传输完成后通过四次挥手释放连接;

- 明文传输:请求和响应数据均为明文,无加密,存在数据泄露、篡改风险;

- 简单高效:协议头部简洁,请求/响应流程简单,易于实现。

HTTP工作原理

客户端(如浏览器)向服务器发送HTTP请求,请求特定资源(如HTML文件、图像等)。服务器处理请求后返回响应,包含状态码、响应头和可选数据体。

- 请求方法:

GET:资源获取

POST:数据提交

PUT:资源更新

DELETE:资源删除

- 状态码:

2xx:成功(如200 OK)

3xx:重定向(如301 Moved Permanently)

4xx:客户端错误(如404 Not Found)

5xx:服务端错误(如500 Internal Server Error)

(二)、HTTP请求及响应

HTTP默认使用明文传输,安全性较低;HTTPS通过TLS/SSL加密数据,确保传输隐私和完整性。HTTPS的URL以https://开头,默认端口为443。

HTTP版本演进

- HTTP/1.0:每个请求需单独建立连接,效率低。

- HTTP/1.1:引入持久连接(Keep-Alive)和管道化,优化性能。

- HTTP/2:多路复用、头部压缩、服务器推送,显著提升速度。

- HTTP/3:基于QUIC协议,减少延迟,改进拥塞控制。

HTTP头部字段

常见请求头:

User-Agent:客户端标识。Content-Type:请求体类型(如application/json)。

常见响应头:

Content-Length:响应体大小。Cache-Control:缓存策略。

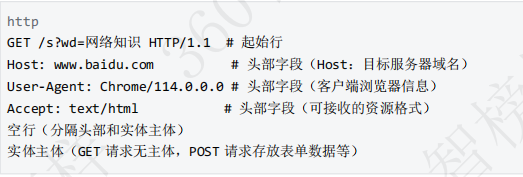

示例:HTTP请求与响应

起始行:包含请求方法(GET/POST 等)、请求路径+参数、HTTP 版本;

头部字段:键值对形式,传递客户端信息、请求条件等(如 Host、User-Agent、Cookie);

空行:必须存在,用于分隔头部和实体主体;

实体主体:可选,GET 请求无主体(参数拼在 URL 后),POST 请求存放表单数据、JSON 等。

常见请求方法:

GET:获取资源(参数拼 URL,长度有限制,不安全);

POST:提交资源(参数存主体,长度无限制,相对安全)

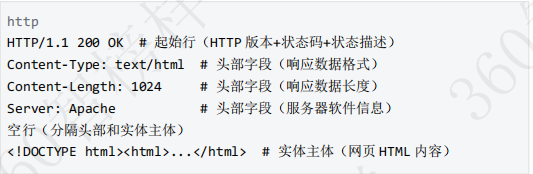

响应示例:

起始行:包含 HTTP 版本、状态码、状态描述(核心是状态码);

头部字段:传递服务器信息、响应数据属性等(如 Content-Type、Server);

空行:分隔头部和实体主体;

实体主体:服务器返回的具体资源(如 HTML、图片二进制数据)。

HTTP的无状态性与会话管理

HTTP本身无状态,通过Cookie或Session跟踪用户状态。

- Cookie:服务器通过

Set-Cookie头部下发,客户端存储并后续携带。 - Session:服务器存储会话数据,通过Cookie传递Session ID关联。

性能优化建议

- 启用压缩(如gzip)。

- 使用CDN加速静态资源。

- 减少重定向和冗余请求。

- 利用浏览器缓存(如

Expires头部)。

HTTP作为互联网的核心协议,其设计直接影响用户体验和系统效率。理解其机制有助于开发高性能Web应用。

三、网络代理与VPN

网络代理和 VPN 均是“客户端与目标服务器之间的中间节点”,核心作用是转发请求/响应,但应用场景和技术原理存在差异。

(一). 网络代理(Proxy)

网络代理(Proxy)的定义

网络代理是一种介于客户端和目标服务器之间的中间服务器,用于转发客户端请求并接收服务器响应。代理可以隐藏真实IP地址、过滤内容、缓存数据或提高访问速度。

代理的主要类型

匿名代理:隐藏用户真实IP,但会标识自己为代理服务器。

高匿代理(Elite Proxy):完全隐藏用户IP和代理身份,模拟普通客户端。

透明代理:不修改请求头,目标服务器可识别用户真实IP。

反向代理:代表服务器接收请求,常用于负载均衡或CDN。

代理的常见用途

- 隐私保护:隐藏用户真实IP,防止追踪。

- 访问限制内容:绕过地理限制或网络封锁。

- 企业网络管理:监控或限制员工网络访问。

- 数据爬虫:避免IP被封禁,实现分布式爬取。

代理协议与工具

- HTTP/HTTPS代理:适用于网页浏览,如Squid、Nginx。

- SOCKS代理:支持任意协议(如TCP/UDP),常用于游戏或P2P。

- VPN:加密整个网络流量,比代理更安全但速度可能较慢。

配置代理的方法

浏览器设置:在设置中手动输入代理服务器的IP和端口。

系统全局代理:通过操作系统网络设置配置(如Windows的Internet选项)。

代理的风险与注意事项

- 安全性:免费代理可能记录用户数据,建议选择可信服务商。

- 速度影响:代理服务器的地理位置和负载会影响延迟。

- 法律合规:绕过地区限制可能违反服务条款,需谨慎使用。

(二)、VPN(虚拟专用网络)

虚拟专用网络(VPN)概述

VPN(Virtual Private Network)虚拟专用网络是一种通过加密的虚拟专用通道技术在公共网络(如互联网)上建立安全连接的技术。其核心原理是利用隧道协议(Tunneling Protocol)对数据进行封装和加密,确保传输过程的私密性和完整性。通过该通道可以实现远程安全访问内部网络资源,同时保护数据传输的隐私和安全。

VPN的工作原理

VPN通过以下方式实现安全通信:

- 加密数据:使用协议(如OpenVPN、IPSec)对传输的数据进行加密,防止第三方窃取。

- 隧道技术:在公共网络上创建专用通道,确保数据仅在发送端和接收端之间传输。

- 身份验证:通过用户名、密码或证书验证用户身份,防止未授权访问。

VPN的主要用途

- 隐私保护:隐藏用户真实IP地址,防止网络跟踪。

- 绕过地理限制:访问受地区限制的内容(如流媒体服务)。

- 远程办公:安全连接企业内网,访问内部资源。

- 公共Wi-Fi安全:在咖啡厅、机场等公共场所加密网络流量。

常见VPN协议

- OpenVPN:开源协议,支持高安全性加密,配置灵活。

- IPSec/L2TP:常用于企业VPN,稳定性高但配置复杂。

- WireGuard:轻量级协议,性能优异,适合移动设备。

- SSTP:微软开发,兼容性强,适合Windows用户。

选择VPN服务的注意事项

- 隐私政策:确保服务商不记录用户日志。

- 服务器分布:选择覆盖目标地区的服务器。

- 速度与带宽:避免因服务器负载过高导致性能下降。

- 设备兼容性:支持多平台(Windows、macOS、iOS、Android等)。

自建VPN的方法

对于技术用户,可通过以下方式搭建私有VPN:

- 使用云服务器(如AWS、Google Cloud)安装OpenVPN或WireGuard。

- 配置防火墙规则,允许VPN端口(如UDP 1194 for OpenVPN)。

- 生成客户端配置文件并分发给终端用户。

示例WireGuard配置(服务器端):

[Interface]

PrivateKey = <服务器私钥>

Address = 10.0.0.1/24

ListenPort = 51820

[Peer]

PublicKey = <客户端公钥>

AllowedIPs = 10.0.0.2/32

风险与限制

- 法律合规性:部分国家/地区限制VPN使用,需遵守当地法规。。

- 性能影响:加密和解密可能增加延迟,建议选择轻量级协议(如WireGuard)。

- 服务商信任:免费VPN可能存在数据泄露风险,日志记录或恶意代码,优先选择可信服务商。

提示:提示:部署VPN时需平衡安全性与效率,同时根据需求选择可靠的服务商或自建方案,定期更新加密协议和证书。

四、HTTP 的安全升级:HTTPS(安全超文本传输协议)

(一)、HTTPS 简介

HTTPS(HyperText Transfer Protocol Secure)是 HTTP 的加密版本,通过 SSL/TLS 协议对通信内容进行加密,确保数据在传输过程中实现“请求”和“响应”的数据机密性、完整性和身份验证。HTTPS 已成为现代网站的标配,尤其适用于涉及敏感信息(如登录凭证、支付信息)的场景。

(二)、HTTPS 的工作原理

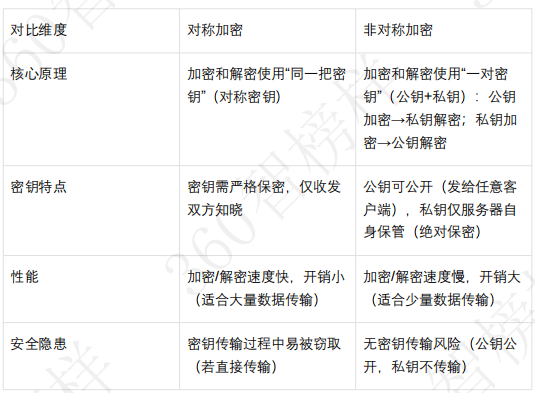

-

加密通信

HTTPS 使用对称加密(如 AES)和非对称加密(如 RSA)结合的方式保护数据。非对称加密用于密钥交换,对称加密用于高效加密实际传输的数据。

2、身份认证核心:CA、数字证书及数字签名

HTTPS的服务器认证需提供由受信任的证书颁发机构(CA)签发的数字证书,证明其身份。浏览器会验证证书的有效性,防止中间人攻击。

(1)CA(证书颁发机构)

CA 是公认的、权威的“数字证书颁发机构”,负责验证服务器的真实身份,为合法服务器颁发“数字证书”,同时自身拥有“根证书”(用于验证下级证书的合法性)。

(2)数字证书

数字证书是服务器的“数字身份证”,包含以下核心信息:

i、服务器的域名、公钥;

ii、CA 机构的数字签名;

iii、证书的有效期。

作用:客户端通过数字证书获取服务器公钥,同时验证服务器身份的合法性(由 CA 背书)。

(3)数字签名(防篡改+身份认证)

数字签名是 CA 机构对数字证书内容的“加密验证信息”,基于非对称加密实现,核心流程:

1.CA 机构对服务器的证书信息(域名、公钥等)进行“哈希运算”,生成“信息摘要”(固定长度的唯一值,数据篡改后摘要会变化);

2.CA 用自己的“私钥”对信息摘要加密,生成“数字签名”,附在数字证书中;

3.客户端验证证书时,用 CA 的“公钥”(内置在浏览器/操作系统中)解密数字签名,获取信息摘要;

4.客户端对证书信息重新做哈希运算,对比两次摘要:一致则证书未被篡改,服务器身份合法;不一致则证书无效,拒绝通信。

3、TLS 握手流程

- 客户端发送支持的加密套件列表和随机数。

- 服务器返回选择的加密套件、随机数及证书。

- 客户端验证证书并生成预主密钥(Premaster Secret),用服务器公钥加密后发送。

- 双方根据随机数和预主密钥生成会话密钥,用于后续通信加密。

(三)、部署 HTTPS 的方法

-

获取 SSL/TLS 证书

- 从 CA(如 Let's Encrypt、DigiCert)申请免费或付费证书。

- 使用工具(如 Certbot)自动生成和续签 Let's Encrypt 证书:

sudo certbot --nginx -d example.com

-

配置 Web 服务器

-

Nginx 示例配置:

server { listen 443 ssl; server_name example.com; ssl_certificate /path/to/cert.pem; ssl_certificate_key /path/to/key.pem; # 启用 HTTP/2 和优化加密套件 ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384'; } -

Apache 示例配置:

<VirtualHost *:443> SSLEngine on SSLCertificateFile /path/to/cert.pem SSLCertificateKeyFile /path/to/key.pem </VirtualHost>

-

-

强制 HTTPS 跳转

通过 301 重定向将所有 HTTP 请求转向 HTTPS:- Nginx:

server { listen 80; server_name example.com; return 301 https://$host$request_uri; }

- Nginx:

(四)、HTTPS 的优势

- 数据安全:防止窃听、篡改和伪造。

- SEO 提升:搜索引擎(如 Google)优先排名 HTTPS 网站。

- 用户信任:浏览器地址栏显示锁图标,增强可信度。

(五)常见问题与解决

-

混合内容警告

页面中混合了 HTTPS 和 HTTP 资源(如图片、脚本),需将所有资源链接改为https://或使用相对协议//。 -

证书过期

定期检查证书有效期,可通过工具(如 Certbot)设置自动续期。 -

性能优化

- 启用 TLS 1.3 减少握手延迟。

- 使用 OCSP Stapling 加速证书验证。

(六)、测试与验证

- 使用 SSL Labs 检测配置安全性。

- 通过浏览器开发者工具查看证书详情和连接状态。

通过以上步骤,可有效部署和维护 HTTPS,确保网站安全性和用户体验。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)