计算机网络

1.交换机和MAC地址

1.1 MAC地址核心知识点

1.1.1 定义

MAC地址(介质访问控制地址),又称物理地址,是网络设备(网卡、交换机端口等)出厂时固化在硬件中的唯一标识,用于局域网内设备的身份识别。(MAC地址相当于数据链路层的物理身份证)

1.1.2 关键特性

-

唯一性:全球唯一,由IEEE分配,前3字节为厂商标识(OUI),后3字节为设备自身编号,不可随意修改。

-

格式:6组十六进制数(0-9、A-F),每组2位,用冒号(:)或连字符(-)分隔,例:00:1A:2B:3C:4D:5E。

-

作用范围:仅局限于同一个局域网(LAN),跨局域网(广域网)时无效,需借助IP地址转发。

-

功能:用于局域网内数据帧的“源地址”和“目的地址”标识,让数据能精准找到目标设备。

1.2 交换机核心知识点

1.2.1 定义

交换机是局域网(LAN)中的核心网络设备,工作在OSI模型的数据链路层(第二层),主要功能是接收、转发数据帧,实现局域网内多设备的高速通信。(交换机就相当于局域网里的快递分拣员,根据收到的数据帧(包裹)上的 MAC 地址(物理身份证),把数据准确转发到目标设备。)

1.2.2 核心特性

-

工作

对象:仅识别数据帧中的MAC地址,不识别IP地址。

-

转发原则:基于MAC地址表进行“精准转发”,而非广播(区别于集线器),减少网络冗余,提升传输效率。

-

端口特性:每个端口都是一个独立的冲突域,可同时实现多对设备的双向通信,避免数据冲突。

-

核心组件:内置MAC地址表(动态学习、老化机制),用于存储MAC地址与交换机端口的对应关系。

1.2.3 交换机的工作流程(核心重点)

-

学习阶段:当交换机收到某设备发送的数据帧时,会记录数据帧中的“源MAC地址”和对应的输入端口,添加到MAC地址表中(动态学习)。

-

查询阶段:交换机解析数据帧中的“目的MAC地址”,查询自身的MAC地址表,找到该MAC地址对应的输出端口。

-

转发阶段:将数据帧仅从查询到的输出端口转发出去,不向其他端口广播(精准投递)。

-

未知处理:若MAC地址表中未找到目的MAC地址,交换机将该数据帧向所有端口广播(除输入端口),待目标设备回应后,更新MAC地址表。

1.2.4 MAC地址表的关键规则

-

动态学习:自动记录源MAC与端口的对应关系,无需手动配置。

-

老化机制:若某条MAC地址记录长时间(默认一般为300秒)未被使用,交换机会自动删除该记录,释放资源。

-

静态配置:可手动添加MAC地址与端口的对应关系(静态MAC表),优先级高于动态学习的记录,用于固定设备连接(如服务器)。

1.2.5 交换机与MAC地址的关联(核心总结)

-

MAC地址是交换机工作的“核心依据”:交换机的转发、学习功能,全部依赖MAC地址实现。

-

交换机是MAC地址的“管理载体”:通过MAC地址表,管理局域网内所有设备的MAC地址,实现数据精准转发。

-

核心逻辑:设备→发送数据帧(带源/目的MAC)→交换机→查询MAC地址表→精准转发至目标设备。

1.2.6 易错点辨析

-

误区1:MAC地址可跨局域网使用?→ 错误,MAC地址仅在同一局域网有效,跨网需IP地址+路由器转发。

-

误区2:交换机识别IP地址?→ 错误,交换机工作在数据链路层,仅识别MAC地址;路由器才识别IP地址。

-

误区3:MAC地址表永久保存?→ 错误,动态学习的MAC地址有老化时间,静态配置的需手动删除。

2.路由器和IP地址

2.1 IP地址核心知识点

2.1.1 定义

IP地址(Internet Protocol Address),即网络协议地址,是互联网中每台设备的唯一标识,相当于设备在网络中的“门牌号”,核心作用是定位设备、实现设备间的数据收发。

2.1.2 版本分类(重点)

-

IPv4:目前最常用的版本,共32位(4个字节),采用点分十进制格式,由4段0~255的数字组成,例如192.168.1.100、192.168.0.1。

-

IPv6:为解决IPv4地址枯竭问题而生,共128位(16个字节),容量极大,目前正逐步推广。例如2001:0db8:85a3:0000:0000:8a2e:0370:7334(可简化为2001:db8:85a3::8a2e:370:7334,省略连续的0组)。

2.1.3 类型分类(核心区分)

-

公网IP:由网络运营商(如移动、联通、电信)分配,全网唯一,用于设备接入互联网,对外展示的唯一地址。

-

内网IP:由路由器自动分配,仅用于局域网(家里、公司内部网络),同一局域网内设备的内网IP互不重复,常见内网IP段:192.168.x.x、10.x.x.x、172.16.x.x~172.31.x.x。

-

内网设备访问公网,是通过路由器上的 NAT 功能,把内网私有 IP 转换成路由器的公网 IP,再以这个公网 IP 的身份访问互联网。(多个内网设备共用同一个公网 IP,通过 NAT 转换,作为该网段所有内网设备在公网上的统一出口 IP。)

| 类别 | 首字节范围 | 默认子网掩码 | 私网地址段 | 用途 |

|---|---|---|---|---|

| A 类 | 1~126 | 255.0.0.0 | 10.0.0.0~10.255.255.255 | 大型网络 |

| B 类 | 128~191 | 255.255.0.0 | 172.16.0.0~172.31.255.255 | 中型网络 |

| C 类 | 192~223 | 255.255.255.0 | 192.168.0.0~192.168.255.255 | 小型网络(家用 / 公司) |

| D 类 | 224~239 | — | — | 组播 |

| E 类 | 240~255 | — | — | 保留 / 科研 |

2.2 路由器核心知识点

2.2.1 定义

路由器是连接局域网和互联网的核心网络设备,相当于网络中的“交通警察”和“翻译官”,负责协调设备间的网络通信。

2.2.2 核心功能

连接不同的网络(网段),根据数据中的目标IP地址,通过路由表选择最优路径,将数据转发到目标网络,实现跨网段通信。

2.2.3 路由表

设备根据目标 IP,按最长前缀匹配,决定数据包下一跳和出口的导航表。

2.3 路由器 + 路由表 工作机制

- 路由器的作用:跨网段转发 IP 数据包。

- 路由表的作用:告诉路由器,数据包该走哪条路。

- 工作流程:

- 收到数据包 → 提取目标 IP

- 查路由表,和每条目的网段匹配

- 按最长前缀匹配选路由

- 从对应的出接口 / 下一跳转发

- 无匹配 → 用默认路由,仍无则丢包

路由器负责转发,路由表负责指路,核心就是:查表、匹配、转发。

3.网络的作用范围分类

| 分类 | 英文缩写 | 覆盖范围 | 传输距离 | 典型场所 | 特点 |

|---|---|---|---|---|---|

| 局域网 | LAN | 小范围:同一房间、同一栋楼、同一园区 | 几十米~几公里 | 家庭、宿舍、办公室、机房、校园局部 | 速度快、延迟低、安全、私有、自己管理 |

| 城域网 | MAN | 城市级别:一个城市内部 | 几公里~几十公里 | 运营商城市骨干网、校园网总网、企业跨区网 | 比 LAN 大、比 WAN 小,连接多个局域网 |

| 广域网 | WAN | 超大范围:跨城市、跨省、跨国、全球 | 几十公里~全球 | 互联网、跨省专线、跨国企业网 | 距离远、速度相对低、依靠运营商、连接全世界 |

4.端口号:传输层的“应用程序标识”

端口号是传输层(TCP/UDP协议)的逻辑标识,用于区分同一设备上的不同网络应用程序(如:微信、QQ、游戏),与IP地址配合实现“精准定位设备和应用程序”。

- 格式:16为整数(

=65536 个不同数值),范围0~65535。

5.核心网络协议:ARP和ICMP

5.1ARP协议(地址解析协议)

5.1.1 核心作用

实现 IP地址 → MAC地址 的解析(已知目标IP,获取其网卡物理地址)。

5.1.2 工作流程(极简版)

-

发送方(已知目标IP)在局域网内发送广播,询问“该IP对应的MAC地址是什么?”;

-

目标主机收到广播后,以单播形式回复自身MAC地址;

-

发送方将IP与MAC的对应关系存入ARP缓存表,后续通信直接调用,无需重复广播。

5.1.3 关键特性

-

工作层级:二层半(介于数据链路层与网络层之间);

-

适用范围:仅在同一局域网内有效(跨网段需网关转发,ARP无法穿透网关);

-

核心缓存:ARP表(存储IP与MAC的映射关系,有过期时间)。

5.1.4 网安重点

ARP欺骗(ARP中毒):攻击者伪造ARP响应,冒充网关或目标主机,篡改ARP缓存表,可实现断网、网络监听、中间人攻击。

演示:

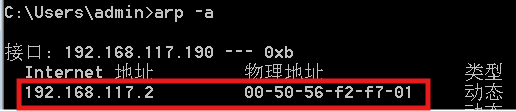

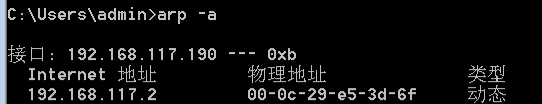

- 先用命令行窗口查看当前网关下IP地址对应的MAC地址(未被攻击前的状态)。

(图 目标靶机的arp表)

(图 目标靶机可以正常上网)

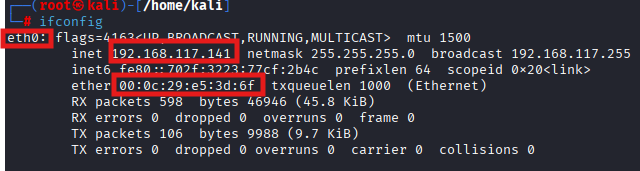

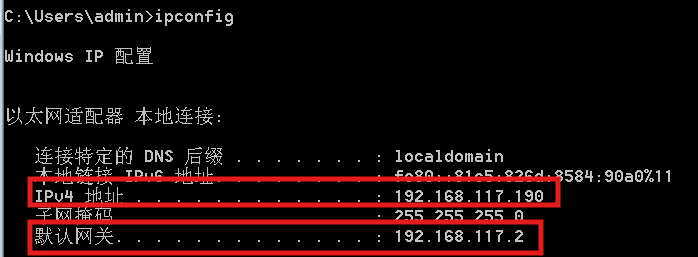

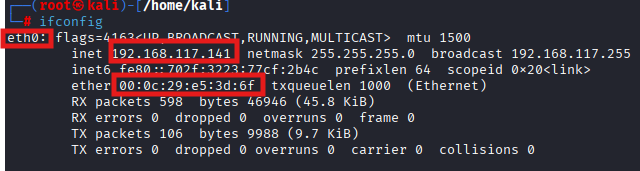

- 然后在攻击主机(kali)查看其网卡名称,在目标靶机上查看其IP地址和网关地址。

(图 kali的网卡名称、IP地址、MAC地址)

(图 目标靶机的IP配置)

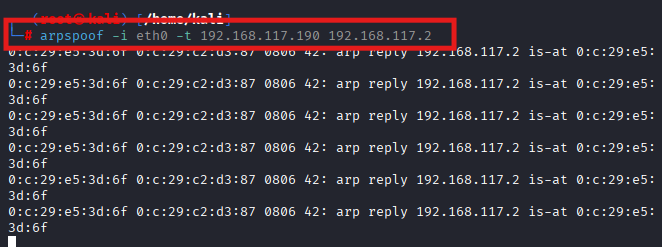

- 使用kali上内置工具arpspoof开始攻击

- 语法 arpspoof -i kali网卡名称 -t 目标靶机IP 目标靶机网关(具体语法使用arpspoof -h 查看)

(图 kali攻击指令及回显)

- 再次查看目标靶机的arp表

(图 攻击之后的目标靶机arp表)

(图 kali攻击主机的配置)

从最后一步的上下两张图片,观察可得:目标靶机的arp表中网关IP地址对应的MAC地址已经变为了kali攻击机的MAC地址,攻击成功!

(特别注意:如若复现,请在自行搭建靶场实验,不可对真实主机进行攻击,遵守网络安全法规)

5.2 ICMP协议(互联网控制消息协议)

5.2.1 核心作用

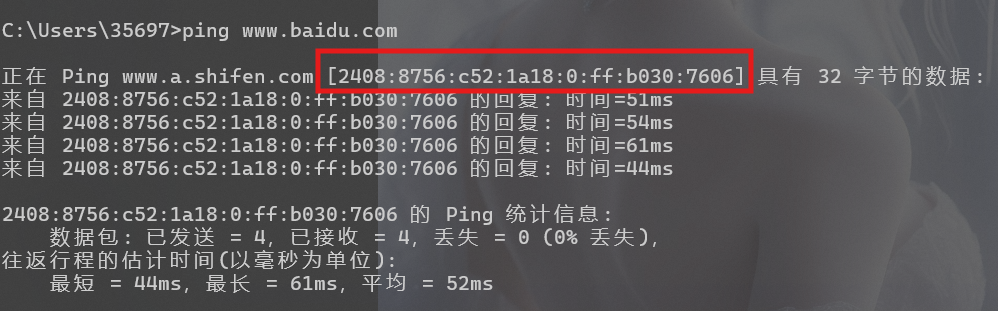

为IP层提供差错报告、网络诊断、控制消息传递,不传输用户数据,仅传递网络状态信息。

5.2.2 常见用途(重点记忆)

-

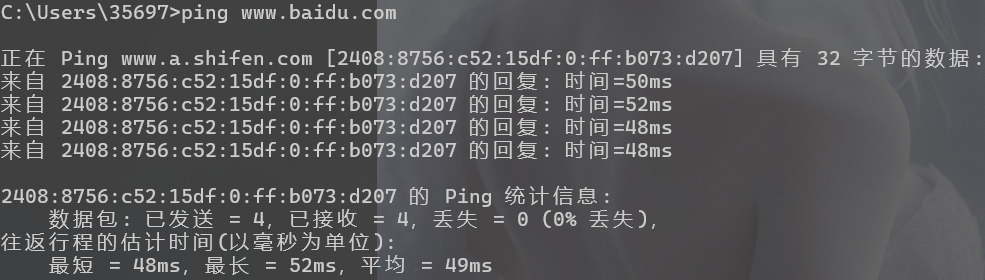

ping命令:发送ICMP回显请求包,接收回显应答包,测试两台主机的连通性;

(图 ping百度的结果)

-

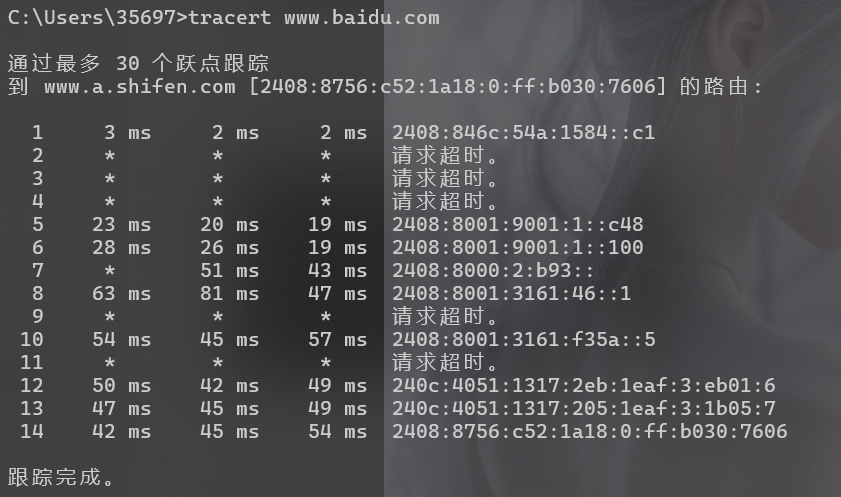

tracert(Windows系统)/traceroute(Linux系统)命令:通过发送ICMP超时包,探测数据包从源主机到目标主机经过的所有路由;

(图 追踪数据包从本机 → 百度经过的所有路由器(跳数))

-

差错反馈:当IP数据包传输失败时,返回错误信息(如目标不可达、数据包超时、路由重定向)。

5.2.3 关键特性

-

依附性:依赖IP协议传输,自身无端口号(区别于TCP、UDP);

-

核心报文:ping使用的“回显请求(Echo Request)”和“回显应答(Echo Reply)”是最常用的ICMP报文;

-

安全性:防火墙常禁止ICMP报文(尤其是ping请求),防止主机被扫描探测。

5.2.4 网安重点

-

ICMP重定向欺骗:攻击者伪造ICMP重定向消息,篡改主机路由表,引导流量走向异常路径;

-

ping扫描:通过批量发送ICMP回显请求,探测局域网内的存活主机。

5.3 核心区别与总结(易记版)

-

ARP:解决“同一局域网内,IP找MAC”的问题,是局域网通信的基础;

-

ICMP:解决“跨网段/全网,网络诊断、报错”的问题,是网络排错的核心工具;

-

共性:均为辅助协议,不直接传输用户数据,支撑IP协议正常运行。

6.域名

6.1定义

由一串用点分隔的名字组成的Internet上某一台计算机或计算机组的名称。

| 名称 | 示例 | 说明 |

|---|---|---|

| 完整域名 | www.baidu.com |

我们平时访问的完整地址 |

| 顶级域名 | .com |

最右边的后缀,通用域名 |

| 二级域名 | baidu |

自己注册的核心域名 |

| 子域名(三级域名) | www |

在二级域名前加前缀 |

主域名=二级域名+顶级域名(例如:baidu.com)

6.2常见顶级域名

| 顶级域名(后缀) | 英文 | 用途说明 |

|---|---|---|

| .com | commercial | 商业机构,最常用 |

| .net | network | 网络服务机构 |

| .org | organization | 非营利组织 |

| .edu | education | 教育机构 |

| .gov | government | 政府机构 |

| .mil | military | 军事机构(专用) |

| .int | international | 国际组织(专用) |

| .cn | China | 中国国家域名 |

一句话速记

商 com 网 net 非营 org,教 edu 政 gov 军 mil,国际 int 中国 cn

7.DNS域名系统(Domain Name System)

7.1定义

一个分布式、分层、树形结构的互联网数据库系统,负责将域名解析(转换)为IP 地址,实现用户通过域名访问网络资源。

7.2作用

主要用于域名与IP地址的互换。(形同:互联网的电话簿 / 翻译官)

(图 DNS解析www.baidu.com)

8.CDN

8.1定义

CDN(Content Delivery Network,内容分发网络)是一种分布式网络架构,它通过在全球各地部署大量缓存服务器节点,将网站的静态资源(如图片、视频、CSS、JS 文件等)缓存到离用户最近的节点上。

8.2核心作用

- 加速访问:用户请求资源时,直接从就近的缓存节点获取,大幅减少网络延迟。

- 减轻源站压力:大部分请求由缓存节点响应,源服务器只需处理少量动态内容和缓存更新请求。

- 提升稳定性:即使源服务器出现故障,缓存节点仍可提供已缓存的内容,保障服务可用。

- 抗 DDoS 攻击:分布式架构可分散攻击流量,保护源站不被直接击垮。

8.3工作流程

- 用户访问网站,请求资源。

- DNS 服务器将域名解析到 CDN 的智能调度系统。

- 调度系统根据用户位置、网络状况等,选择最优的缓存节点。

- 若节点有缓存,直接返回资源;若没有,则向源站请求,缓存后再返回给用户。

9. 网络通信模型

9.1 解释

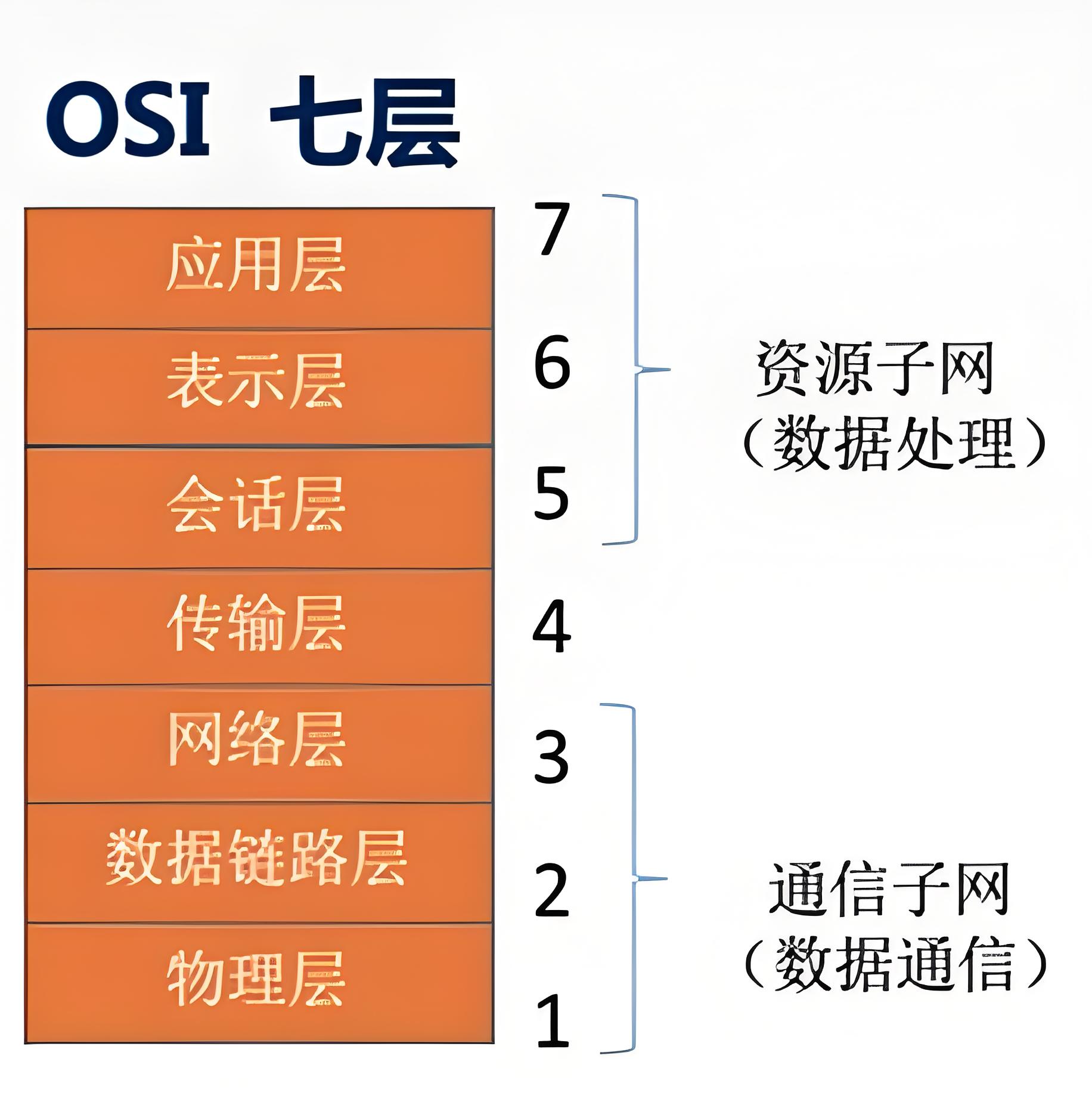

网络通信模型,简单来说,就是为计算机网络通信制定的一套标准化的"规则"和"分工手册"。它通过"分层"的方式,将复杂的网络通信过程分解为一个个独立的、更易于管理的部分,每一层都负责特定的功能。

网络通信模型本质就是对复杂网络“端到端通信”过程的标准化分层抽象框架。

9.2 两大核心模型

9.2.1 OSI模型

(图 OSI七层模型)

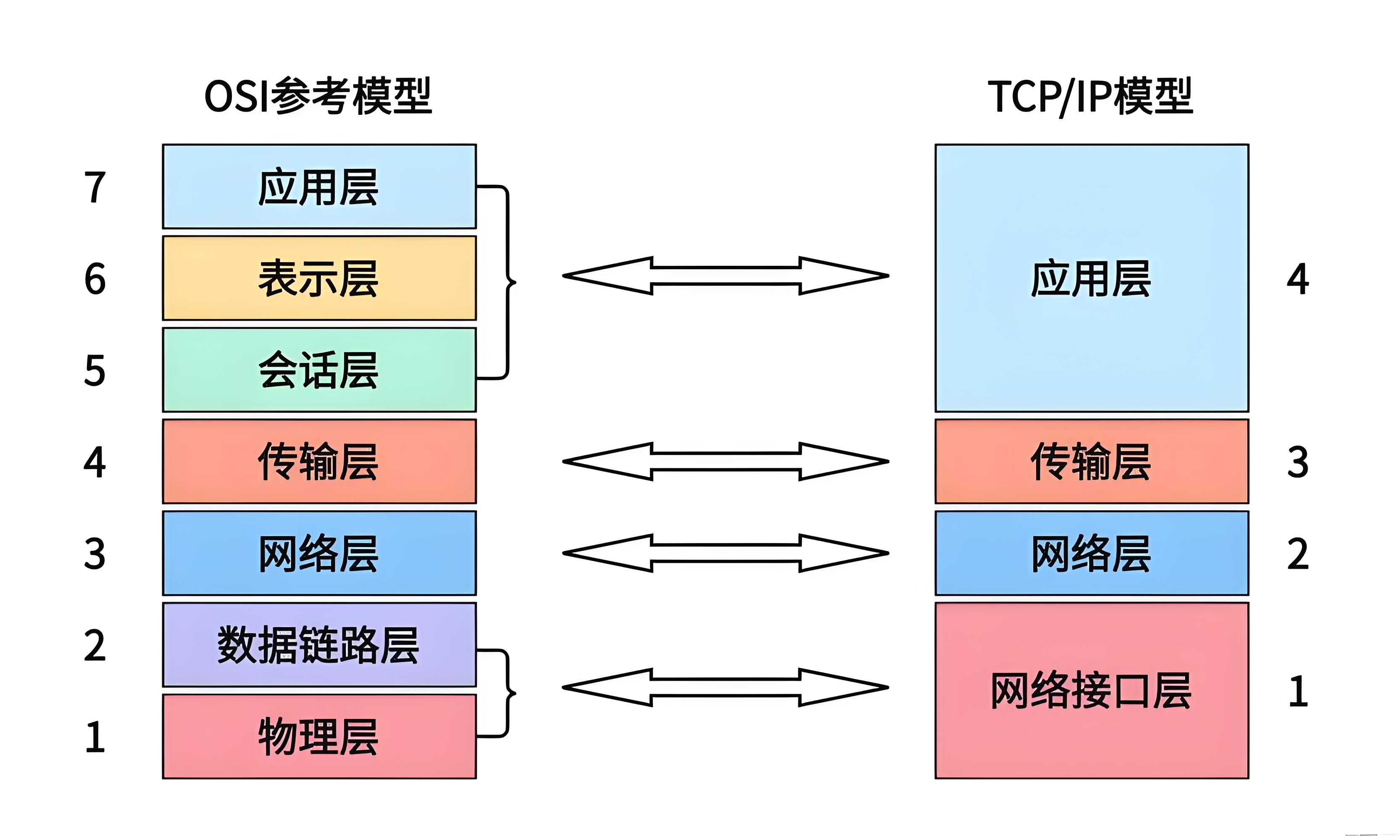

9.2.2 TCP/IP模型

(图 TCP/IP四层模型对应的OSI七层模型)

TCP/IP 四层模型(通俗版)

从上到下:

应用层 → 传输层 → 网络层 → 网络接口层

1. 应用层(你直接用的东西)

对应生活:你写的信、发的微信、点的外卖

-

你用的:浏览器、QQ、微信、抖音、游戏

-

只管内容是什么,不管怎么发出去

例子:

你给朋友发一句:

“今晚一起吃饭”

这就是应用层数据。

2. 传输层(保证送到、不丢不乱)

对应生活:快递打包 + 保价 + 签收

-

负责端到端可靠传输

-

TCP:像挂号信,必须确认收到,丢了重发

-

UDP:像平邮/广播,发出去不管,快但不稳

例子:

你把那句话打包,写上:

发给小王,必须保证收到

这就是 TCP 在干活。

3. 网络层(找地址、选路线)

对应生活:写收件地址 + 邮局分拣

-

核心是 IP地址

-

决定从哪发、发到哪、走哪条路

例子:

给包裹写上:

源IP:你家

目的IP:朋友家

路由器就靠这个指路。

4. 网络接口层(真正物理传送)

对应生活:快递车、公路、光纤、网线

-

只管0101比特流传过去

-

以太网、Wi-Fi、光纤、网卡都在这层

例子:

数据变成电信号/无线信号,真的在路上跑。

超级好记的一句话总结(寄快递版)

-

应用层:你写的快递内容(买了啥)

-

传输层:打包+保价,保证不丢

-

网络层:写地址,路由器指路

-

网络接口层:快递车在路上跑

对比 OSI 七层

-

OSI 7层:应用、表示、会话、传输、网络、数据链路、物理

-

TCP/IP 4层:

-

应用层 = 应用+表示+会话

-

传输层 = 传输层

-

网络层 = 网络层

-

网络接口层 = 数据链路+物理

-

TCP/IP四层模型 - 各层设备&协议对照表

| 层级 | 作用 | 常见设备 | 常见协议 |

|---|---|---|---|

| 应用层 | 提供网络服务给用户 | 网关、代理服务器、防火墙(应用层)、负载均衡 | HTTP、HTTPS、FTP、SMTP、POP3、IMAP、DNS、DHCP、Telnet、SSH |

| 传输层 | 端到端通信、端口管理 | 四层交换机、防火墙 | TCP、UDP |

| 网络层 | IP寻址与路由 | 路由器、三层交换机 | IP、ICMP、ARP、RIP、OSPF、BGP |

| 网络接口层(链路层) | 数据帧传输、物理传输 | 网卡、交换机、集线器 | Ethernet、PPP、MAC、VLAN |

9.2.3 TCP和UDP

TCP(Transmission Control Protocol)传输控制协议,是一种面向连接的、可靠的、基于字节流的传输层通信协议。

UDP(User Datagram Protocol)用户数据报协议,是无连接的、不可靠的、基于数据报的传输层通信协议。

TCP vs UDP 核心区别:

-

TCP:可靠、慢、像打电话

-

UDP:不可靠、快、像寄信/广播

本质特点:

TCP(传输控制协议)

-

面向连接

-

可靠传输:不丢、不错、不乱序

-

有拥塞控制、流量控制

-

开销大,速度慢

-

三次握手、四次挥手

UDP(用户数据报协议)

-

无连接

-

不保证可靠:可能丢包、乱序

-

不管拥塞,发完就走

-

开销小,速度极快

-

简单、轻量

适用场景

TCP 用在:

-

HTTP/HTTPS

-

文件传输(FTP)

-

邮件(SMTP、POP3)

-

需要绝对可靠的场景

UDP 用在:

-

直播、视频通话

-

游戏

-

DNS 查询

-

实时性 > 可靠性的场景

对比表

|

特性 |

TCP |

UDP |

|---|---|---|

|

连接 |

面向连接 |

无连接 |

|

可靠性 |

可靠 |

不可靠 |

|

速度 |

较慢 |

极快 |

|

开销 |

大 |

小 |

|

有序性 |

保证有序 |

不保证 |

|

适用场景 |

文件、网页、邮件 |

直播、游戏、DNS |

9.2.4 TCP工作机制

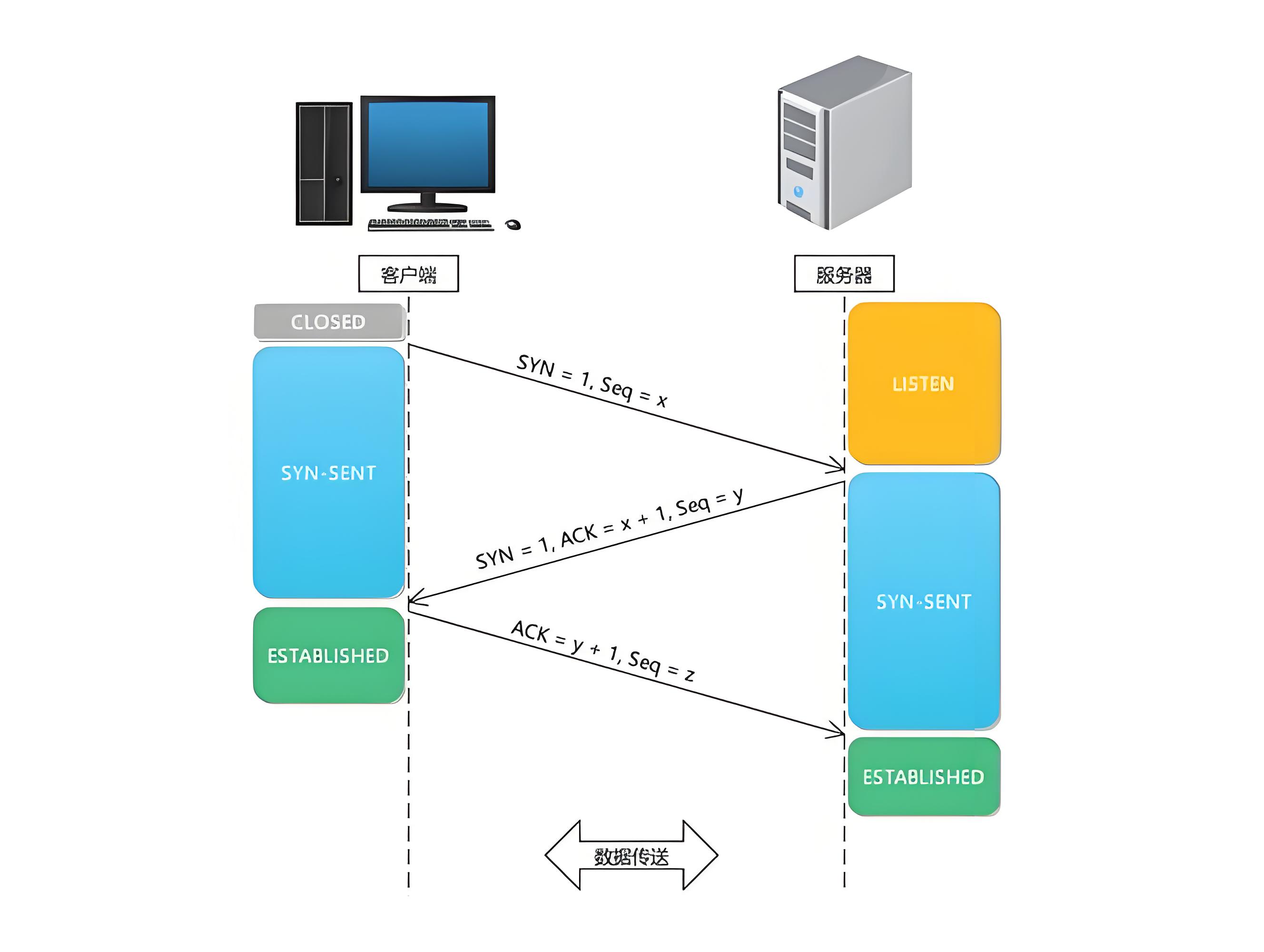

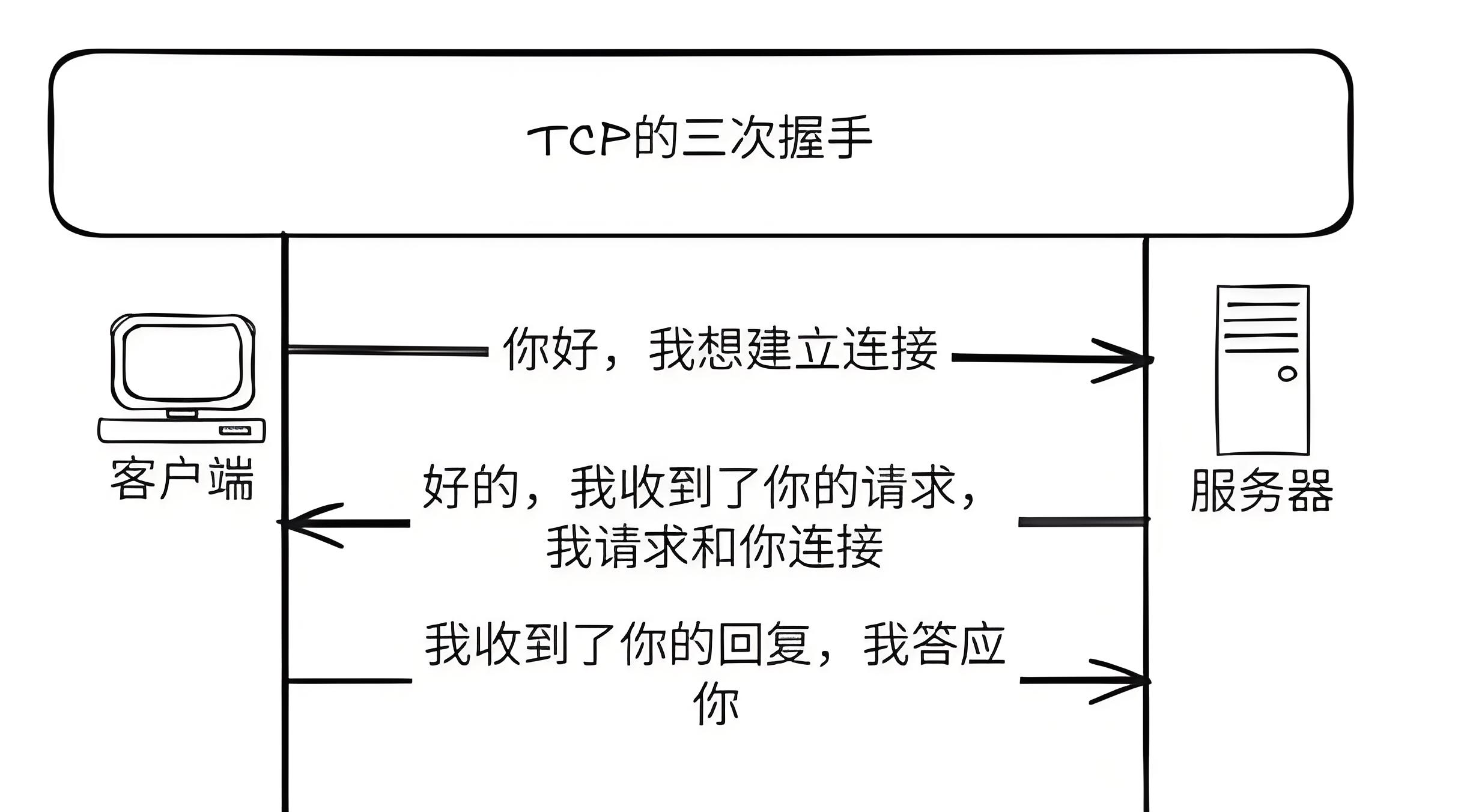

三次握手:

(图 三次握手过程)

(图 三次握手理解)

三次握手主要是确认客户端和服务器收发都正常

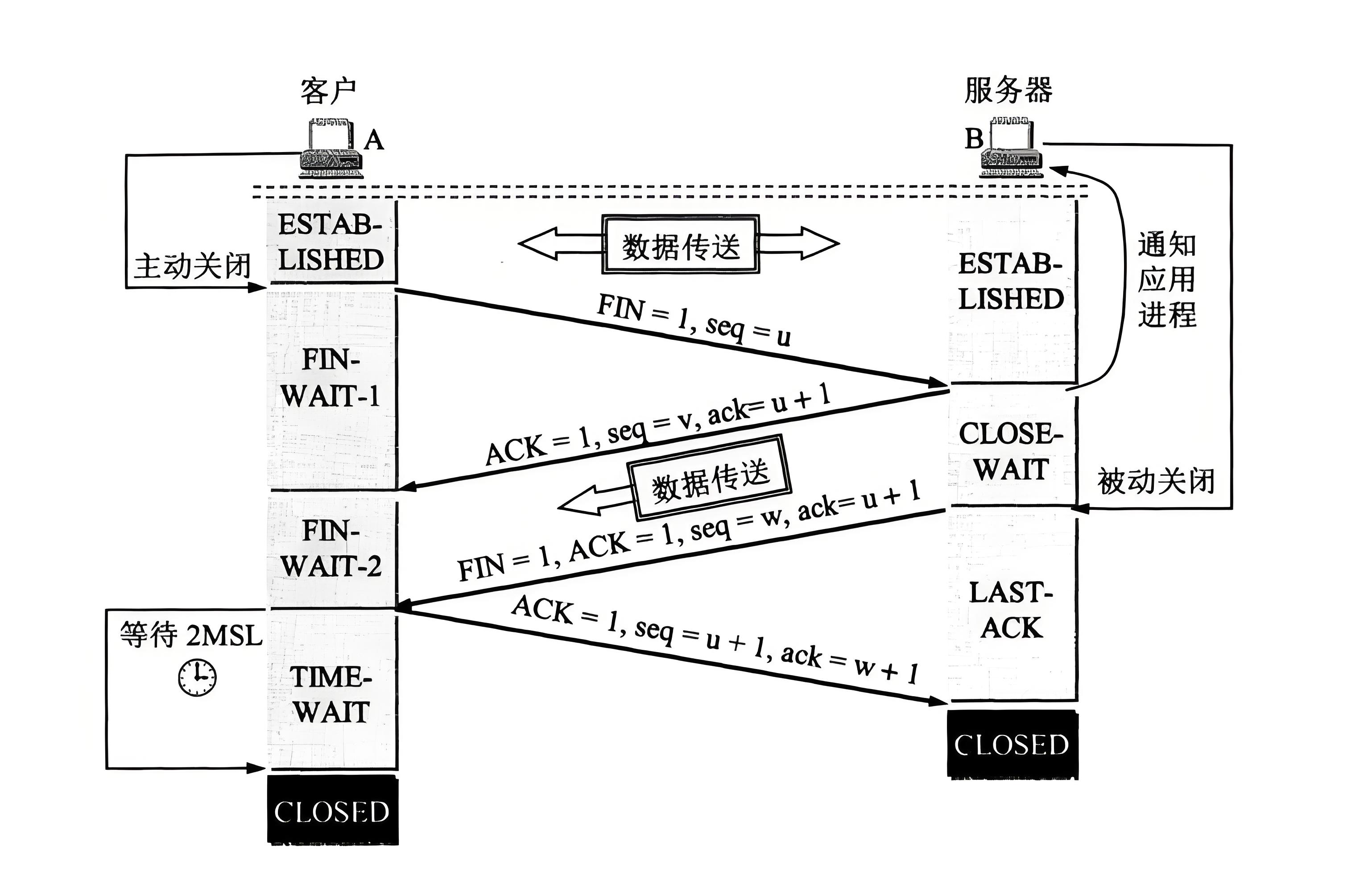

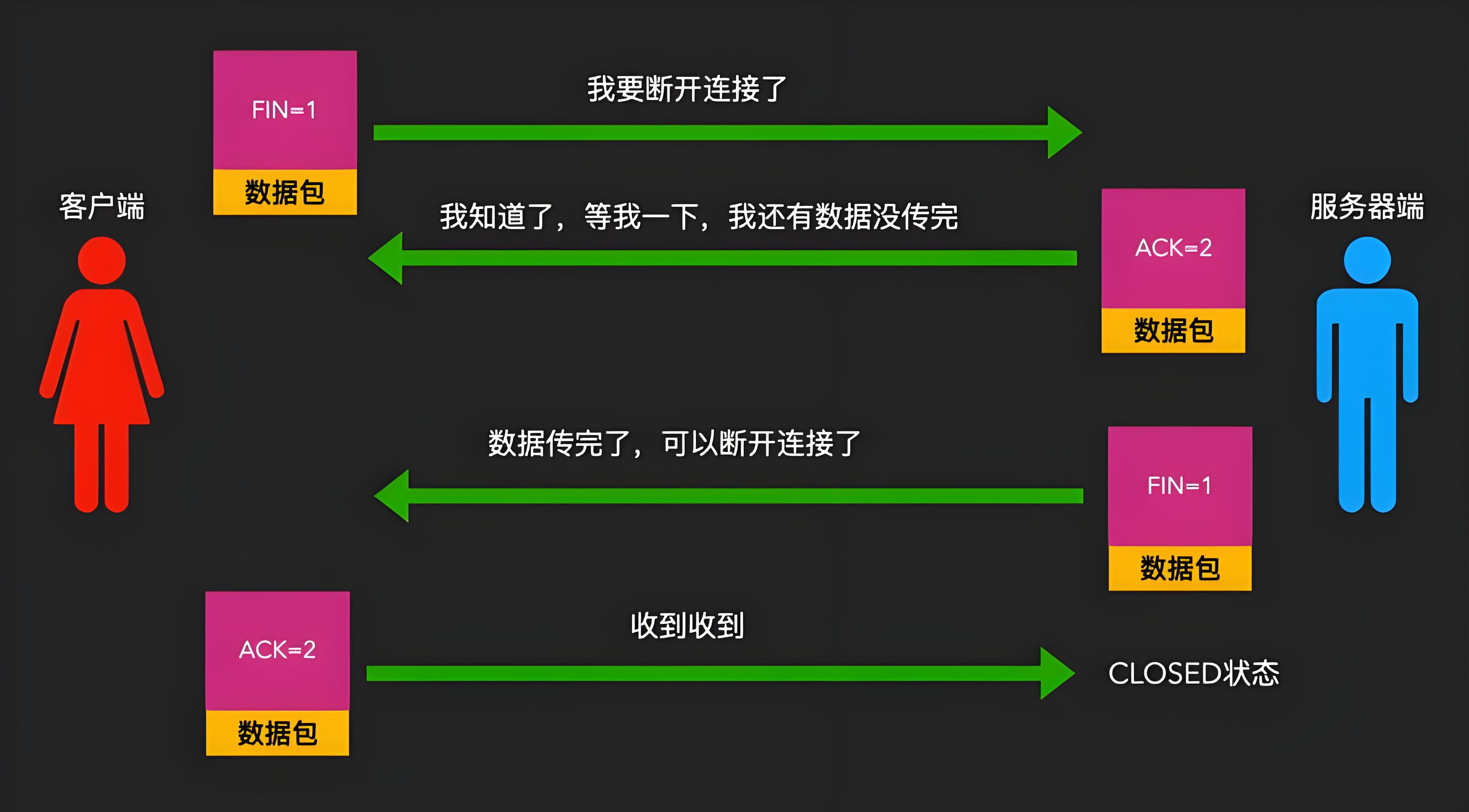

四次挥手:

(图 四次挥手过程)

(图 四次挥手理解)

四次挥手主要是保证服务端数据传输完

10.DDoS攻击

DDoS攻击(Distributed Denial of Service)分布式拒绝服务攻击,是一种能够常见的网络攻击手段,旨在使目标服务器无法正常提供服务。

表 常见攻击类型

| 攻击名称 | 攻击层次 | 利用协议 | 核心特点 | 攻击目标 |

|---|---|---|---|---|

| SYN 洪水 | 传输层 | TCP | 只发 SYN,不回 ACK,产生大量半连接 | 耗尽服务器连接资源 |

| UDP 洪水 | 传输层 | UDP | 海量 UDP 包,无连接、无状态 | 占满带宽,消耗网卡 / CPU |

| ICMP 洪水(ping洪水) | 网络层 | ICMP(Ping) | 大量 Ping 请求 / 响应包 | 占带宽、消耗系统处理资源 |

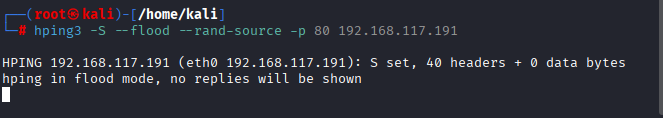

复现SYN洪水攻击:

使用工具:hping3

参数说明:(具体使用hping3 -h 查看)

-S:设置 SYN 标志,表示请求建立连接。-p <目标端口>:指定目标端口(如 HTTP 的 80 端口)。-c <数据包数量>:发送的数据包数量。- --rand-source :使用随机性的源头IP地址(模拟DDoS攻击)。

- --flood 尽可能快地发送数据包。

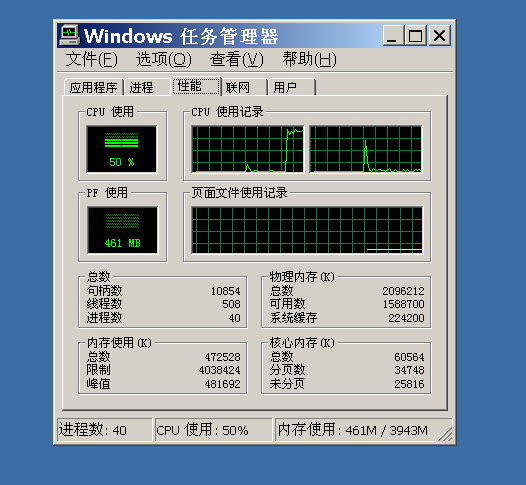

(图 kali攻击机hping3攻击指令)

(图 win2003靶机CPU使用明显异常)

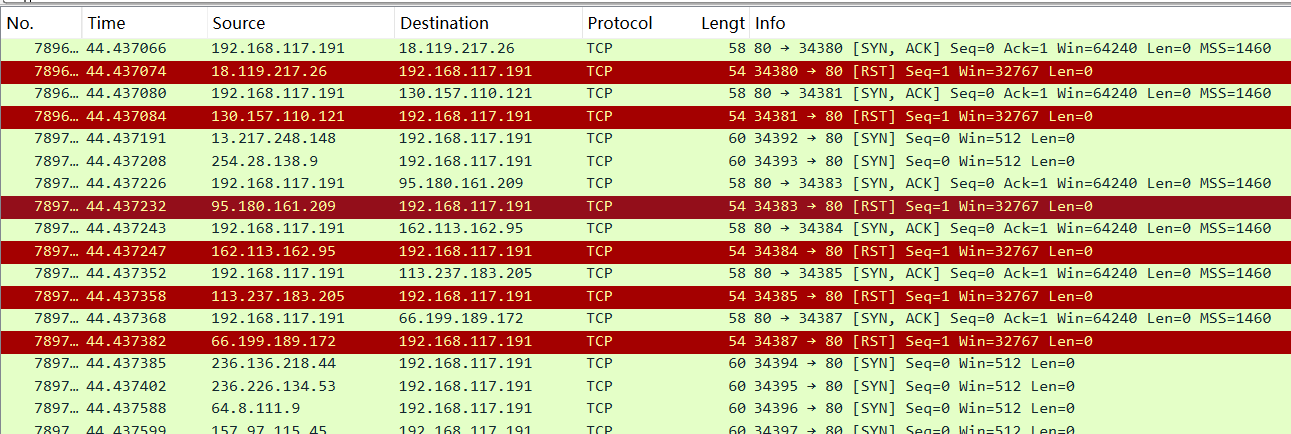

(图 Wireshark抓包的封包列表)

这里还可以看出win2003靶机还可以正常回应ACK,告诉kali它能收发。

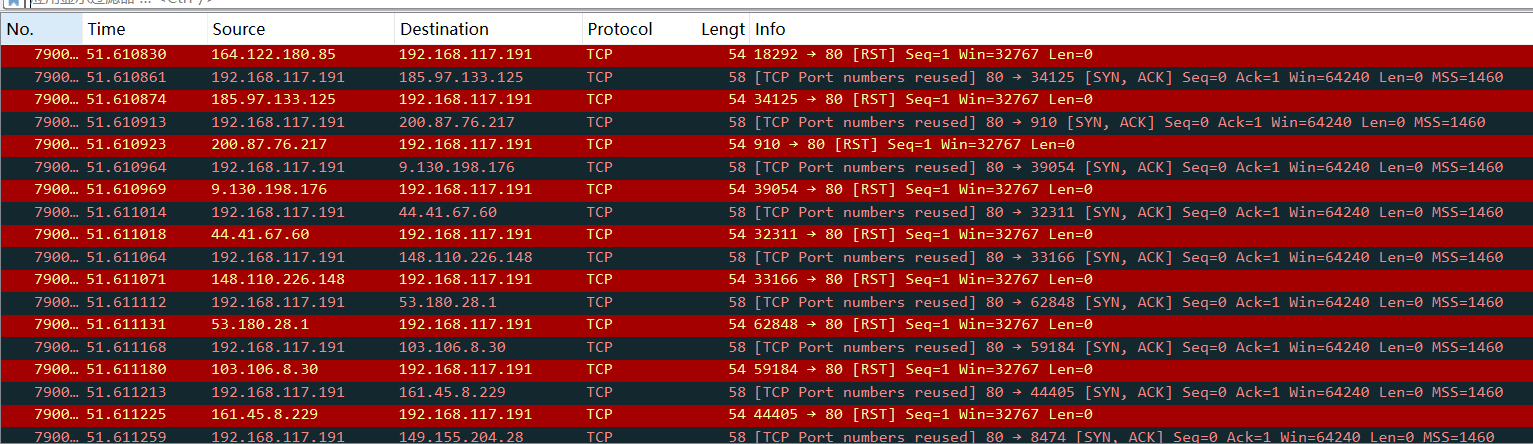

(图 Wireshark抓包的封包列表)

但是,之后就发现异常包直接越来越多,实现了大量耗尽靶机连接资源的目的。

(特别注意:如若复现,请在自行搭建靶场实验,不可对真实主机进行攻击,遵守网络安全法规)

11.URL

URL(Uniform Resource Locator,统一资源定位符),用于定位互联网的资源,通常可以认为URL就是web网址,俗称“网站”。

样例:

https://www.example-shop.com:8443/user/profile/10086?keyword=手机&page=2&size=10#payment-section

表 样例各参数介绍

| URL 组成部分 | 对应内容 | 说明 |

|---|---|---|

| 传输协议 | https | 加密传输协议,保障数据传输安全,默认端口为 443 |

| 主机名(域名) | www.example-shop.com | 服务器的域名地址,用于定位网络服务器 |

| 端口号 | 8443 | 非协议默认端口,需手动指定才能访问对应服务 |

| 资源路径 | /user/profile/10086 | 服务器上的资源层级路径,指向 ID 为 10086 用户的个人资料模块 |

| 查询参数 | keyword = 手机 & page=2&size=10 | 键值对形式的查询条件,多参数以 & 分隔;分别表示搜索关键词为手机、查询第 2 页、每页展示 10 条数据 |

| 锚点(片段标识符) | payment-section | 页面内定位标识,用于跳转到网页中 id 为 payment-section 的指定位置(如支付板块) |

12.HTTP

HTTP(HyperText Transfer Protocol)超文本传输协议,是互联网上客户端与服务器之间传输数据的规则,用来请求和传输网页、图片、接口数据等。(端口:80)

HTTP特点:

- 简单灵活:客户端发起请求,服务器响应。

- 无状态协议:协议不保留之前请求的信息,每次请求相互独立。需用Cookie、Session等技术补充状态管理。

- 明文传输:所有数据都有未加密的形式传输。

13. 代理和VPN

13.1 代理

13.1.1定义

代理是位于客户端与目标服务器之间的中间节点,负责接收客户端请求并转发至目标服务器,再将服务器响应回传给客户端,实现请求与数据的中转服务。

13.1.2核心功能

- 实现客户端 IP 地址隐藏:目标服务器仅可见代理服务器地址,无法直接获取客户端真实公网 IP。

- 提供访问控制、流量审计、缓存加速、请求过滤等扩展能力。

13.2 VPN

13.2.1 定义

虚拟专用网(VPN)通过公共网络基础设施(如互联网),利用隧道协议与加密技术,构建逻辑上的专用通信通道,实现安全的数据传输。

13.2.2 核心特性

- 系统级流量接管:对主机网络层生效,覆盖全应用流量。

- 端到端加密:保障数据在公网传输过程中的机密性与完整性。(就像一条加密隧道一样让数据包通过这条隧道,隧道外面的人无法看到)

- 地址隐藏:对外呈现 VPN 服务器出口 IP,隐藏客户端真实网络位置。

| 对比维度 | 代理(Proxy) | VPN(虚拟专用网) |

|---|---|---|

| 工作层次 | 多为应用层或会话层 | 网络层 / 数据链路层 |

| 作用范围 | 面向特定应用(浏览器、软件等) | 面向整个操作系统,全局流量 |

| 数据加密 | 通常不提供原生加密 | 具备强加密与隧道封装机制 |

| IP 隐藏效果 | 对目标服务器隐藏客户端真实 IP | 对目标服务器隐藏客户端真实 IP |

| 安全性与可靠性 | 依赖代理节点与应用层协议 | 高安全性,适合跨网安全通信 |

| 典型应用场景 | 匿名访问、内容缓存、请求代理 | 远程接入内网、跨境安全通信、隐私保护 |

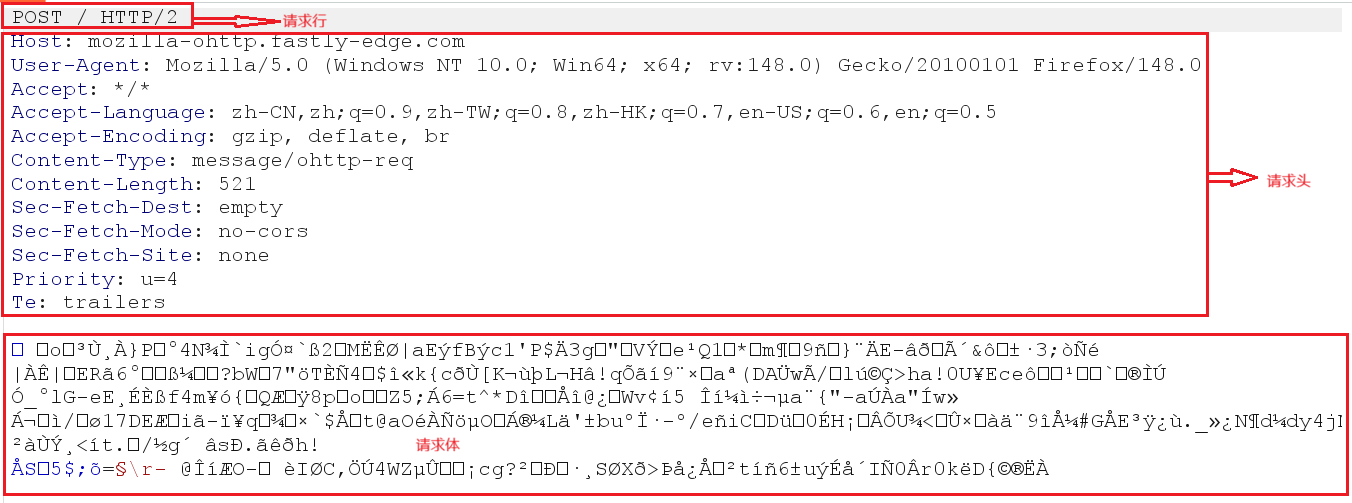

14. HTTP报文

浏览器和服务器之间沟通的“书面语言”,所有数据交互都遵循此格式。

14.1 请求报文和响应报文

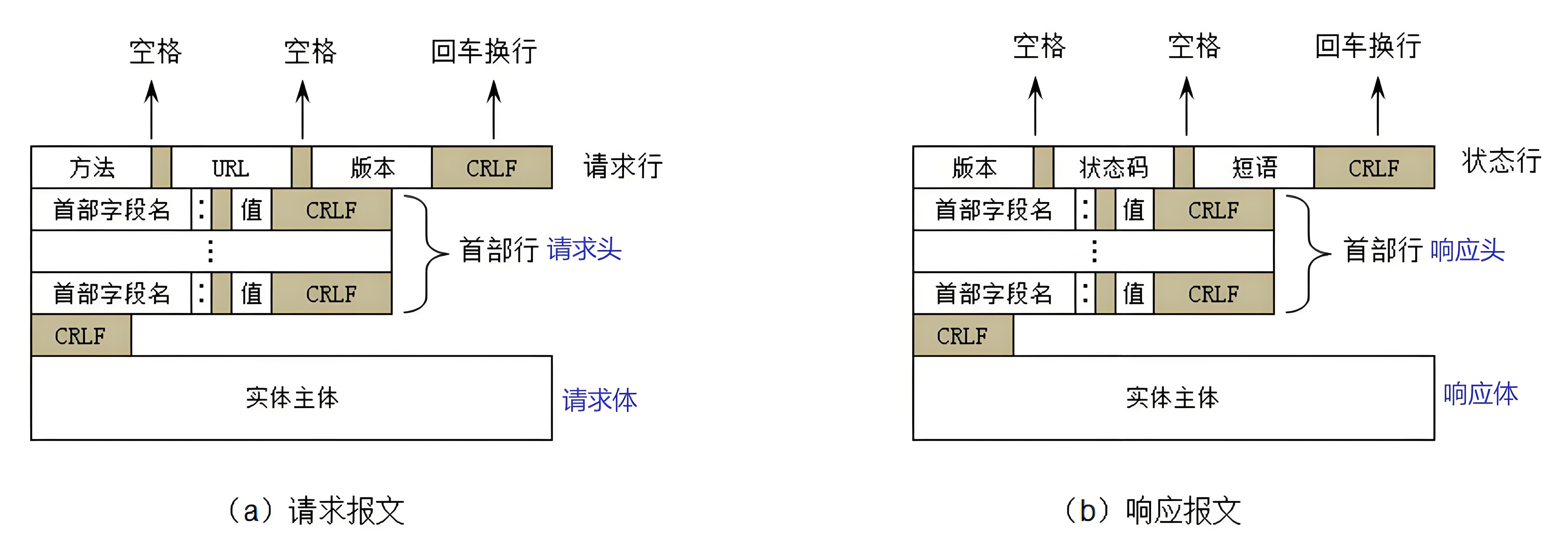

(图 请求报文和响应报文)

(原图参考链接:https://cloud.tencent.com/developer/article/2488594https://xuchang.blog.csdn.net/article/details/129310553https://cloud.tencent.com/developer/article/2488594)

(图 请求报文)

(图 响应报文)

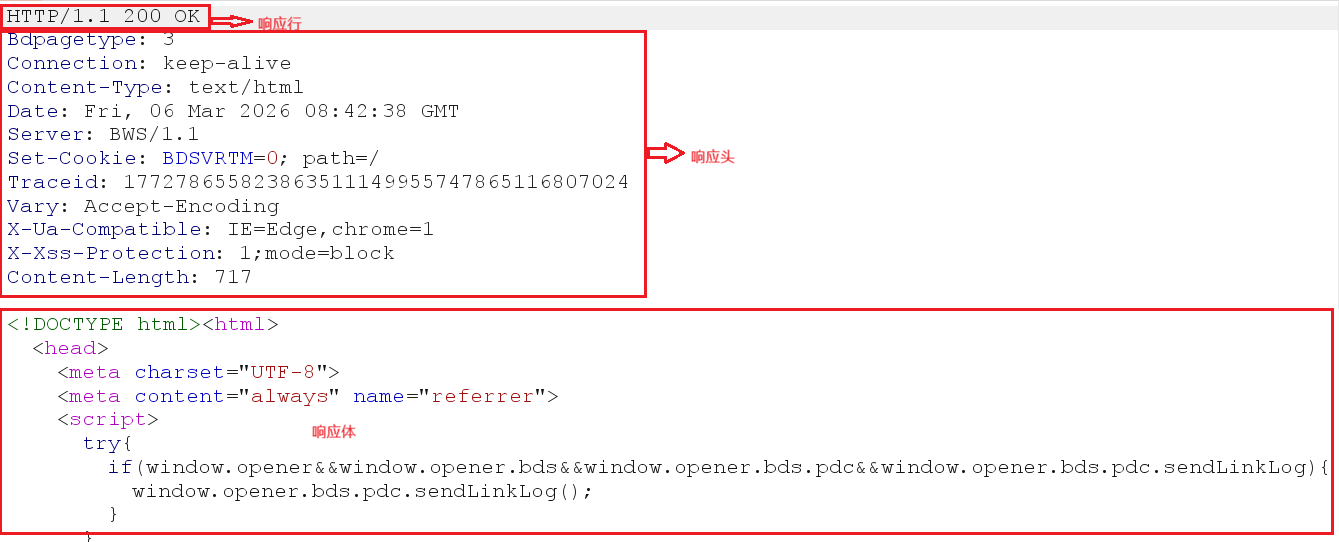

14.2 请求方法(请求报文的请求行)

(该段参考原文:https://cloud.tencent.com/developer/article/2488594https://xuchang.blog.csdn.net/article/details/129310553https://cloud.tencent.com/developer/article/2488594)

- GET:常用于读取的操作,请求参数直接拼接在URL的后面(浏览器对URL是有长度限制的)

- POST:常用于添加、修改、删除的操作,请求参数可以放到请求体中(没有大小限制)

- HEAD:请求得到与GET请求相同的响应,但没有响应体

- 使用场景:在下载一个大文件前,先获取其大小(HEAD),再决定是否要下载(GET)。以此可以节约带宽资源

- OPTIONS:用于获取目的资源所支持的通信选项,比如 服务器支持的请求方法

- OPTIONS * HTTP/1.1

- 通过向 Tomcat 发送 OPTIONS请求,可以知道它支持以下请求方法

- PUT:用于对已存在的资源进行整体覆盖

- PATCH:用于对资源进行部分修改(资源不存在,会创建新的资源)

- DELETE:用于删除指定的资源

- TRACE:请求服务器回显其收到的请求信息,主要用于HTTP请求的测试或诊断

- CONNECT:可以开启一个客户端与所请求资源之间的双向沟通的通道,它可以用来创建隧道(tunnel)

- 可以用来访问采用了 SSL (HTTPS) 协议的站点

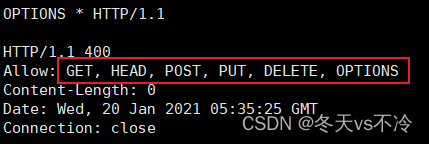

14.3 状态码(响应报文的响应行)

(参考书籍:《白帽子讲web安全(第二版)》)

15. HTTPS(超文本传输安全协议)

15.1 基本概念

-

HTTPS = HTTP + TLS/SSL

-

作用:加密、身份认证、防篡改

-

默认端口:443

15.2 TLS

- 传输层安全协议,位于应用层和传输层之间

- 前身:SSL

- 作用:加密、认证、防篡改

15.2.1 加密技术

对称加密

-

同一密钥加密、解密

-

速度快,用于传输数据

-

代表:AES

非对称加密

-

公钥加密 → 私钥解密

-

私钥签名 → 公钥验证

-

安全但慢,用于交换密钥

-

代表:RSA、ECC

15.3 数字证书

-

由 CA 机构 颁发

-

包含:域名、公钥、有效期、签名

-

作用:防中间人攻击、确认服务器身份

15.4 HTTPS 完整流程

-

客户端发起 HTTPS 请求

-

服务器返回数字证书 + 公钥

-

客户端验证证书(CA 校验)

-

客户端生成随机对称密钥

-

用服务器公钥加密对称密钥,发给服务器

-

服务器用私钥解密,得到对称密钥

-

之后全程用对称加密通信

一句话:

非对称加密传钥匙,对称加密传数据。

(本人学习计算机网络的笔记,如有问题请各位博友指出,待续)

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)