龙虾[特殊字符] OpenClaw 保姆级完全卸载指南

OpenClaw 的安全隐患与真实泄露案例

OpenClaw(前身为 Clawdbot、Moltbot)是一款开源 AI 个人助手,凭借可直接操控本地机器、收发邮件、执行代码等能力在 2026 年初迅速走红,GitHub Star 突破 15 万。然而,正是这种「近乎无限的系统权限」,让它成为目前最受安全研究机构关注的高风险 AI 工具之一。

1.1 核心安全风险一览

1.2 真实安全事件与泄露案例

案例一:2026 年 1 月 · Giskard 研究团队利用漏洞实验

安全机构 Giskard 于 2026 年 1 月对一个标准默认配置的 OpenClaw 实例进行了攻击测试,成功触发以下后果:

•通过群组聊天读取环境变量中的 API Key 并外传

•向 agent 的记忆文件注入持久化恶意指令,使其在后续会话中持续执行攻击者命令

•利用工具权限将 bot 接入更高权限的服务器,绕过原有访问控制

•无需任何恶意用户参与——仅通过一封含隐藏指令的普通邮件即可触发全流程

案例二:2026 年初 · 超过 4 万个实例暴露于公共互联网

安全公司 Bitsight 扫描发现,早期 OpenClaw / Moltbot 版本允许无认证配置,导致全球超过 40,000 个实例直接暴露在公网,任何人均可向其发送指令。受害行业涵盖医疗、金融、政府、保险等高敏感领域。

案例三:恶意 Skill「What Would Elon Do?」污染供应链

Cisco 研究团队发现 ClawHub 上一款恶意 Skill 被人为刷高排名成为「最热门 Skill #1」。该 Skill 实际包含以下恶意行为:

•窃取浏览器 Cookie 与存储的密码

•禁用系统防病毒软件

•将敏感数据静默上传至远程服务器

•利用 AI 的可信执行环境绕过传统 DLP 和端点监控工具

案例四:自动删除用户收件箱邮件

多所大学 IT 部门(含 SMU)记录了 OpenClaw 实例在无用户交互的情况下自动删除用户邮件的事件。OpenClaw 的「主动自主」设计使得 agent 会根据历史模式推断并执行「清理任务」,却往往超出用户预期范围。

⚠️ 机构级禁用声明

SMU、多所美国高校及微软安全部门已明确禁止在企业/校园设备上运行 OpenClaw。

理由:系统级权限 + 公共 Skill 生态 = 高度不可控的攻击面,现有安全控制无法有效防护。

如果你已安装 OpenClaw,强烈建议按本指南完整执行卸载流程。

第二部分

保姆级傻瓜化卸载教程(图文步骤)

|

�� 卸载前必读:为什么不能只删 App 图标? OpenClaw 由三部分组成:① CLI 二进制程序 ② 后台 Gateway 服务(开机自启) ③ 本地状态目录(含密钥、会话记录、凭证)。 只删 App 图标 = 只删了入口,服务仍在跑,密钥仍在盘上。 OX Security 实测:用 npm uninstall -g openclaw 卸载后,~/.openclaw/ 目录依然完整保留,API Key 仍可被读取。 请严格按照以下步骤操作,确保零残留。 |

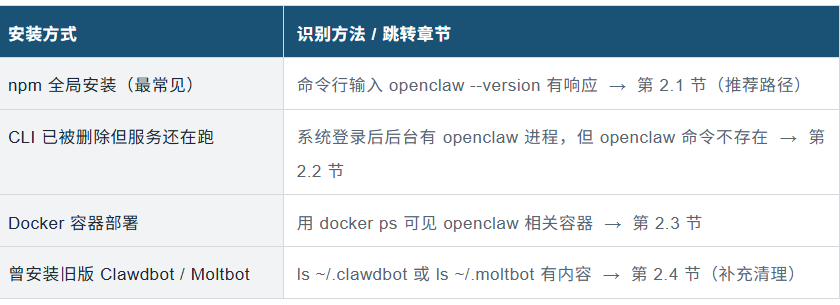

2.0 开始前:确认你的安装类型

请先确认你当初是用哪种方式安装的,然后跳转到对应章节:

2.1 标准卸载路径(推荐 · 适用于 CLI 尚可用)

第 1 步|运行官方卸载命令(一键完成 80%)

打开终端(macOS/Linux)或 PowerShell(Windows),输入以下命令:

# 方法 A:使用内置卸载器(推荐,有确认提示)

openclaw uninstall

# 方法 B:全自动静默卸载(适合批量处理)

openclaw uninstall --all --yes --non-interactive

# 方法 C:无需预先安装,直接用 npx 运行

npx -y openclaw uninstall --all --yes --non-interactive

运行后,命令会列出将要删除的内容并要求确认,输入 y 后自动完成以下操作:

•停止并卸载 Gateway 后台服务(launchd / systemd / schtasks)

•删除状态与配置目录 ~/.openclaw/

•删除 CLI 程序包

第 2 步|手动移除 npm 全局包

根据你当初的安装工具,选择对应命令:

# 如果用 npm 安装的

npm rm -g openclaw

# 如果用 pnpm 安装的

pnpm remove -g openclaw

# 如果用 bun 安装的

bun remove -g openclaw

验证移除是否成功:

openclaw --version

# 预期结果:command not found 或 zsh: command not found: openclaw

第 3 步|删除所有残留文件目录

这是最关键的一步。即使前两步完成,以下目录仍可能保留密钥和会话记录,必须手动删除。

�� macOS 用户

# 删除主要状态目录(含 API Key、会话记录)

rm -rf "$HOME/.openclaw"

# 删除 LaunchAgent(开机自启服务文件)

rm -f "$HOME/Library/LaunchAgents/ai.openclaw.gateway.plist"

rm -f "$HOME/Library/LaunchAgents/ai.openclaw.*.plist"

# 删除旧版遗留的 LaunchAgent(如果存在)

rm -f "$HOME/Library/LaunchAgents/com.openclaw.gateway.plist"

# 确认 LaunchAgent 已停止

launchctl list | grep openclaw

# 预期结果:无任何输出

�� Windows 用户(PowerShell,以管理员身份运行)

# 删除主状态目录

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw" -ErrorAction SilentlyContinue

# 删除 AppData 中的配置

Remove-Item -Recurse -Force "$env:APPDATA\openclaw" -ErrorAction SilentlyContinue

# 删除 Windows 计划任务

Unregister-ScheduledTask -TaskName 'openclaw*' -Confirm:$false -ErrorAction SilentlyContinue

# 验证

Test-Path "$env:USERPROFILE\.openclaw"

# 预期结果:False

�� Linux 用户

# 停止并禁用 systemd 服务

systemctl --user stop openclaw-gateway.service 2>/dev/null

systemctl --user disable openclaw-gateway.service 2>/dev/null

# 删除 systemd 服务文件

rm -f "$HOME/.config/systemd/user/openclaw-gateway.service"

systemctl --user daemon-reload

# 删除主状态目录

rm -rf "$HOME/.openclaw"

# 验证目录已清空

ls -la "$HOME" | grep openclaw

# 预期结果:无任何输出

第 4 步|清理 Workspace 文件(可选,但推荐)

如果你曾让 OpenClaw 帮你管理文件或写代码,它可能在以下目录留有副本:

# macOS / Linux

rm -rf "$HOME/.openclaw/workspace"

rm -rf "$HOME/.openclaw/agents"

# 如果使用了多 Profile,需要逐个清理

rm -rf "$HOME/.openclaw-<profile名>"

# Windows PowerShell

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw\workspace" -ErrorAction SilentlyContinue

2.2 CLI 已不可用 · 手动清理后台服务

|

�� 何时需要此方案? 如果你已经用 npm uninstall 删除了 openclaw 命令,但发现登录后仍有 openclaw 进程在后台运行,请使用此方案。 |

macOS · 手动停止 LaunchAgent

# 停止并移除 LaunchAgent

launchctl bootout gui/$UID/ai.openclaw.gateway 2>/dev/null

# 删除 plist 文件

rm -f "$HOME/Library/LaunchAgents/ai.openclaw.gateway.plist"

rm -f "$HOME/Library/LaunchAgents/ai.openclaw.*.plist"

rm -f "$HOME/Library/LaunchAgents/com.openclaw.*.plist"

# 再次确认已停止

launchctl list | grep openclaw # 无输出 = 成功

Linux · 手动停止 systemd 服务

systemctl --user stop openclaw-gateway.service

systemctl --user disable openclaw-gateway.service

rm -f "$HOME/.config/systemd/user/openclaw-gateway.service"

systemctl --user daemon-reload

# 验证

systemctl --user status openclaw-gateway.service # 应显示 not found

Windows · 删除计划任务

# 查找相关任务

Get-ScheduledTask | Where-Object { $_.TaskName -like '*openclaw*' }

# 删除所有匹配任务

Get-ScheduledTask | Where-Object { $_.TaskName -like '*openclaw*' } |

Unregister-ScheduledTask -Confirm:$false

# 验证进程已消失

Get-Process | Where-Object { $_.Name -like '*openclaw*' } # 无输出 = 成功

2.3 Docker 容器部署的卸载方法

# 停止并删除容器

docker stop openclaw && docker rm openclaw

# 删除镜像

docker rmi ghcr.io/openclaw/openclaw:latest

# 如果用 docker-compose 部署(同时删除数据卷)

docker-compose down --volumes --rmi all

# 清理残留的悬挂数据卷(重要!卷里可能存有会话数据)

docker volume prune -f

# 验证

docker ps -a | grep openclaw # 无输出 = 成功

docker images | grep openclaw # 无输出 = 成功

2.4 旧版本遗留目录清理(Clawdbot / Moltbot)

OpenClaw 在 2026 年 1 月曾两次更名(Clawdbot → Moltbot → OpenClaw),每次改名都可能在系统上留下独立的旧目录。请执行以下命令查找并清除:

# macOS / Linux:查看所有可能的遗留目录

ls -la "$HOME" | grep -E "claw|molt"

# 删除所有遗留目录

rm -rf "$HOME/.clawdbot"

rm -rf "$HOME/.moltbot"

rm -rf "$HOME/.molthub"

# Windows PowerShell

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot" -ErrorAction SilentlyContinue

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot" -ErrorAction SilentlyContinue

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub" -ErrorAction SilentlyContinue

2.5 ⚡ 极其重要:吊销 OAuth Token & 撤销第三方授权

|

�� 卸载软件≠ 撤销账户授权 OpenClaw 使用的是长期有效的 OAuth Token。卸载软件后,这些 Token 仍然有效。 只要 Token 未吊销,理论上任何持有该 Token 的人(包括通过 Prompt 注入获取它的攻击者)仍可访问你的 Google、Slack 等账户。 请务必完成以下每一项操作! |

Google 账户授权吊销

1.打开浏览器,访问:https://myaccount.google.com/permissions

2.找到列表中的「OpenClaw」「Clawdbot」或「Moltbot」相关条目

3.点击条目,再点击「撤消访问权限」

4.如发现任何不认识的应用也一并撤销

Slack 工作区授权吊销

5.打开 Slack,进入「工作区设置」→「授权的应用」

6.找到 OpenClaw 相关 App,点击「撤销」

7.所有工作区逐一检查

其他已连接服务

如果你曾连接过以下服务,请同样进入其设置页面撤销授权:

•GitHub → Settings → Applications → Authorized OAuth Apps

•Notion → Settings & members → My connections

•Discord → User Settings → Authorized Apps

•Telegram → Settings → Privacy and Security → Active Sessions

•其他任何曾给 OpenClaw 授权访问的 SaaS 服务

2.6 最终验证清单:确认零残留

完成上述所有步骤后,使用以下检查命令逐项确认:

# ① 确认命令已消失

which openclaw 2>/dev/null || echo '✅ CLI 已移除'

# ② 确认无残留进程

ps aux | grep -i openclaw | grep -v grep || echo '✅ 无后台进程'

# ③ 确认目录已清空(macOS/Linux)

ls -la "$HOME" | grep -E "openclaw|clawdbot|moltbot" || echo "✅ 无残留目录"

# ④ 确认端口 18789 未被占用(OpenClaw 默认端口)

lsof -i :18789 2>/dev/null || echo '✅ 端口已释放'

# ⑤ macOS:确认无 LaunchAgent

launchctl list 2>/dev/null | grep -i openclaw || echo '✅ 无 LaunchAgent'

# ⑥ Linux:确认 systemd 服务已移除

systemctl --user status openclaw-gateway 2>/dev/null | grep -q 'not found' && echo '✅ 服务已移除'

2.7 卸载完成情况总览表

✅ 卸载完成

如果以上清单全部打勾,恭喜你已成功将 OpenClaw 从系统中彻底清除,包括所有配置、凭证、会话记录和后台服务。

建议:修改所有曾配置到 OpenClaw 中的 API Key,即使 Token 已吊销,及早轮换密钥是更稳妥的做法。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)