2026年AI时代:个人开发者如何用零成本防御CC攻击?

引言

2026年,CC攻击已成为“人人可发起”的低成本攻击方式。

攻击者用AI批量生成真实用户行为轨迹,让传统防护规则形同虚设。

但对于个人开发者、小微创业团队来说,花钱买WAF防护动辄上千/月属实肉疼。

本文将分享:如何用AI工具 + 免费云服务 + 轻量级脚本,实现CC攻击有效防御。

一、CC攻击为何在2026年更可怕?

📊 传统CC攻击 vs AI驱动CC攻击

| 对比维度 | 传统CC攻击 | AI驱动CC攻击 |

|---|---|---|

| 请求特征 | 固定IP/UA批量请求 | 模拟真实用户行为轨迹 |

| 识别难度 | ⭐(易识别) | ⭐⭐⭐⭐(AI生成以假乱真) |

| 攻击成本 | 50美元/天 | 10美元/天(更低) |

🎯 小型CC攻击的“刚好”危害

- 日均请求量:1万-50万次

- 攻击时长:持续数小时至数天

- 危害:服务器CPU跑满、网站响应超时

- 目标:个人博客、小程序、创业初期业务

二、低成本防御方案:零成本起步

✅ 方案1:免费云WAF(核心防线)

🔧 Cloudflare免费版CC防护

🔧 配置步骤

四、成本对比

| 方案 | 月成本 | 防护能力 | 适合场景 |

|---|---|---|---|

| 专业WAF(如上海云盾) | ¥3000+/月 | 4W+QPS | 大型企业 |

| 云厂商WAF | ¥500/月 | 2W+QPS | 中型业务 |

| 本文方案 | ¥30/月 | 5000QPS | 个人/小微团队 |

五、应急响应清单

🚨 攻击发生时的6个动作

六、进阶方案(免费也能更强)

🔧 利用AI工具自动分析攻击模式

PYTHON

# 伪代码:调用免费LLM分析攻击日志 2def ai_analyze_attack(): 3 with open('attack.log', 'r') as f: 4 log_data = f.read() 5 6 prompt = f""" 7 分析以下Nginx访问日志,提取CC攻击特征: 8 {log_data[:2000]} 9 10 返回: 11 1. 攻击来源IP段 12 2. 攻击目标URL 13 3. 建议的防护规则 14 """ 15 16 # 使用免费Claude/GPT API 17 result = llm.chat(prompt) 18 return result

结语

CC攻击不可怕,可怕的是你不知道低成本也能防。

2026年的AI工具已让安全防护不再是“烧钱游戏”。

正确使用免费云服务 + 轻量级脚本,足够抵御绝大多数小型CC攻击。

- 注册Cloudflare账号

- 添加域名并修改NS服务器

- 进入 Security → Settings

- 开启 Bot Fight Mode(免费)

- 开启 I'm Under Attack Mode(紧急时刻启用)

✅ 方案2:Nginx限流(必装基础)

🔧 Nginx限流配置

NGINX

1# /etc/nginx/conf.d/cc_protection.conf 2 3# 限流区域定义(10MB内存,允许每秒10个请求) 4limit_req_zone $binary_remote_addr zone=cc_limit:10m rate=10r/s; 5 6server { 7 listen 80; 8 server_name yourdomain.com; 9 10 location / { 11 # 限流应用(burst=20允许突发,nodelay不延迟处理) 12 limit_req zone=cc_limit burst=20 nodelay; 13 14 # 超出限制返回429 15 limit_req_status 429; 16 17 proxy_pass http://127.0.0.1:8080; 18 proxy_set_header Host $host; 19 proxy_set_header X-Real-IP $remote_addr; 20 } 21} 22🔧 成本:¥0(Nginx自带功能)

✅ 方案3:AI增强版WAF脚本

🔧 Python Flask轻量级防护

PYTHON

1# cc_protector.py 2from flask import Flask, request, jsonify, abort 3import redis 4import time 5from collections import defaultdict 6 7app = Flask(__name__) 8r = redis.Redis(host='127.0.0.11', port=6379, decode_responses=True) 9 10# 简单AI识别:User-Agent + 请求频率分析 11def is_attack_request(req): 12 ip = request.remote_addr 13 ua = req.headers.get('User-Agent', '') 14 15 # 特征1:空User-Agent或已知脚本特征 16 if not ua or ua in ['Python-urllib', 'Go-http-client', 'Scrapy']: 17 return True 18 19 # 特征2:IP请求频率超限(滑动窗口) 20 key = f"req:{ip}" 21 count = r.incr(key) 22 r.expire(key, 1) # 1秒过期 23 24 if count > 30: # 每秒超过30次请求 25 return True 26 27 # 特征3:异常路径访问 28 path = req.path 29 if path in ['/wp-login.php', '/admin', '/phpmyadmin']: 30 if count > 5: # 敏感路径严格限制 31 return True 32 33 return False 34 35@app.before_request 36def cc_middleware(): 37 if is_attack_request(request): 38 # 记录攻击日志 39 print(f"CC Attack blocked: {request.remote_addr}") 40 return jsonify({"error": "Too Many Requests", "code": 429}), 429 41 42@app.route('/') 43def index(): 44 return "Hello, World!" 45 46if __name__ == '__main__': 47 app.run(host='0.0.0.0', port=8080) 48🔧 成本:1台1核1G服务器(约¥30/月)或使用免费容器

✅ 方案4:AI威胁情报联动

🔧 免费IP情报查询

PYTHON

1import requests 2 3def check_ip_blacklist(ip): 4 """使用AbuseIPDB免费API检查IP信誉""" 5 url = "https://api.abuseipdb.com/api/v2/check" 6 headers = { 7 "Key": "YOUR_FREE_API_KEY", # 免费注册获取 8 "Accept": "application/json" 9 } 10 params = {"ipAddress": ip, "maxAgeInDays": 90} 11 12 try: 13 response = requests.get(url, headers=headers, params=params, timeout=3) 14 data = response.json() 15 score = data.get('data', {}).get('abuseConfidenceScore', 0) 16 return score > 50 # 分数超过50%视为恶意 17 except: 18 return False 19 20# 在防护脚本中集成 21def enhanced_check(req): 22 if is_attack_request(req): 23 return True 24 # 额外检查IP信誉 25 ip = req.remote_addr 26 if check_ip_blacklist(ip): 27 return True 28 return False 29

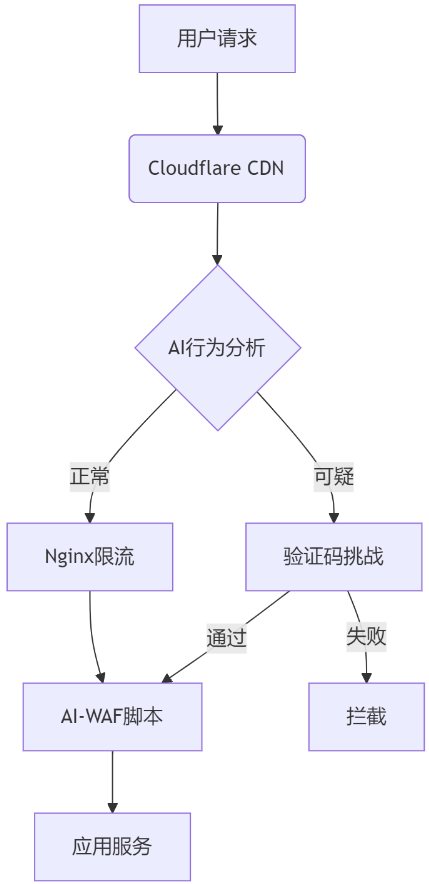

三、完整防御架构

-

一键开启Cloudflare Under Attack模式

- 进入Cloudflare → Overview → Quick Action → I'm Under Attack

-

重启Nginx限流

BASH

1nginx -t && nginx -s reload 2 -

封禁异常IP段

BASH

1# 查看当前连接数异常的IP 2netstat -an | grep ESTABLISHED | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -rn | head -20 3 4# 封禁恶意IP 5iptables -I INPUT -s $MALICIOUS_IP -j DROP 6 -

启用AI-WAF脚本

BASH

1python cc_protector.py & 2

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)