OpenClaw安全全解析:风险、边界与正确用法

引言

最近OpenClaw的安全问题彻底火了,从技术圈小范围讨论,蔓延到高校、企业纷纷发布限制通知,相关部门也出台了风险提示。公网暴露、权限失控、提示词诱导等问题接踵而至,有人说它剧毒不能碰,有人说它被过度解读。今天不聊废话,只做干货解析——OpenClaw到底危险在哪?有哪些安全设计?个人和企业该怎么用才安全?一篇“安全说明书”,帮你彻底搞懂。

文章目录

一、先给结论:OpenClaw不是天然危险,是你用错了姿势

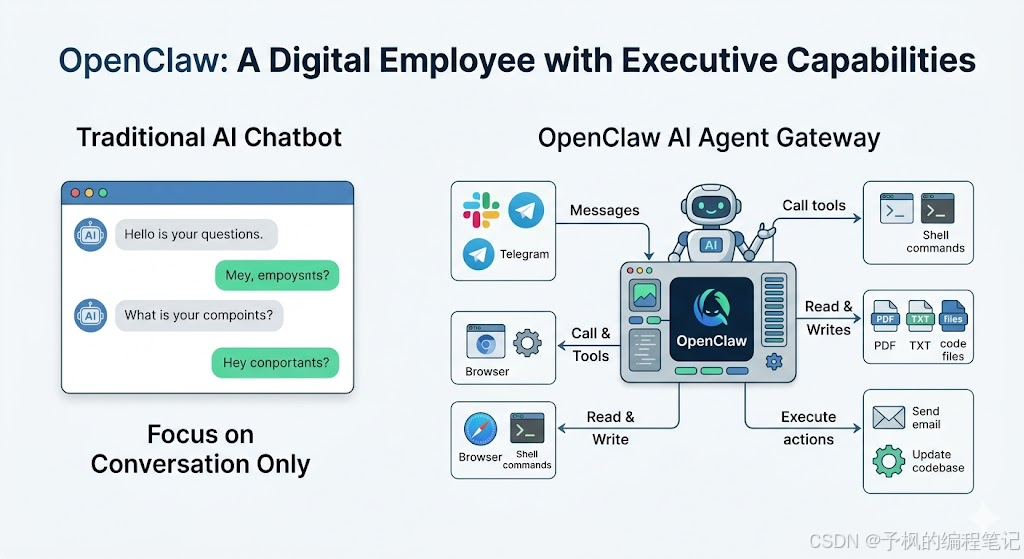

OpenClaw和普通聊天机器人完全不同,官方定义它是「自托管的AI Agent网关」,核心能力是收消息、连渠道、调工具、读写文件、执行动作——说白了,它不是“会聊天的AI”,而是一个带执行能力的数字员工。

既然能“执行”,安全问题就不再是“说错话”那么简单,而是要搞清楚:谁能找到它?谁能发指令?它能动哪些文件?会不会被诱导做危险动作?插件安不安全?秘密会不会泄露?

打个比方,它就像一台动力极强的机器:有边界、有刹车、有围栏,它就是高效工具;随手接公网、乱装插件、谁都能调用,它就是安全隐患。觉得有用的小伙伴,点赞收藏,避免后续找不到这份避坑指南!🎉

二、为什么最近大家都在担心OpenClaw安全?

现实中已经出现了两类典型安全事故,也是大家焦虑的核心原因,尤其新手最容易踩坑:

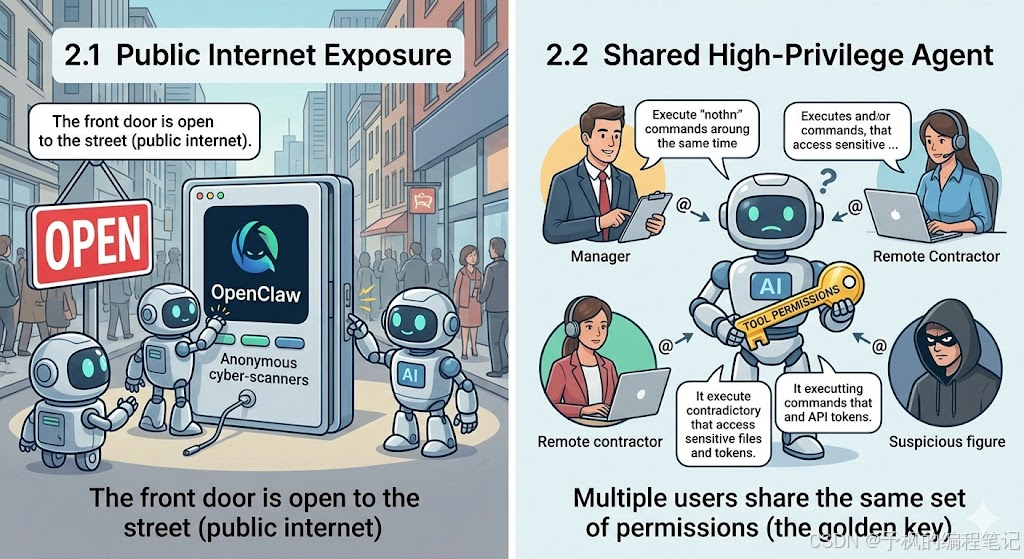

2.1 公网暴露:把“家门”直接开到大街上

很多人图方便,把OpenClaw部署在VPS上,却忽略了它是“控制面+执行面”一体化系统,直接把默认监听端口(18789)暴露到公网。

官方文档明确提示:Gateway默认推荐本地模式,远程访问优先走SSH端口转发或VPN/tailnet,严禁直接对公网开放。

说人话就是:它本来只该在你“家里”(本机)开门,结果你直接把门开到了“大街”(公网),互联网上的扫描器一探测到这个端口,就知道这里有一只可被攻击的OpenClaw。

2.2 高权限Agent被共享:多人共用一把“钥匙”

这是更隐蔽、更致命的错误——很多人把带工具权限的OpenClaw Agent拉进公共群,谁都能@它、给它发指令。

官方安全文档重点提醒:多名不完全信任的人共用同一个tool-enabled Agent,本质是共享一套工具权限;哪怕会话和记忆隔离,也不等于系统级权限隔离。

翻译成人话:别以为“群里每个人都是单独聊天”,就代表他们不能驱动同一套系统——如果Agent能读文件、跑命令、连账号,任何人都能尝试诱导它泄露信息、执行危险操作。

三、客观看待:OpenClaw本身的安全设计有哪些?

骂它“危险”之前,先搞清楚:OpenClaw本身做了不少安全防护,问题大多出在“部署和使用方式”上,而非工具本身。

3.1 默认收紧:不是“完全开放”,而是“白名单优先”

官方配置的核心思路是「allowlist(白名单)」:如果某个provider的group配置缺失,运行时会自动回落到白名单,属于“fail-closed(失败时默认收紧)”模式;而且群聊默认有requireMention约束,不@它就不会回应。

简单说:OpenClaw出厂时是“锁好门”的,是后续部署时,我们自己把“锁”拆了。

3.2 插件/skills:官方明确视为“不可信代码”

这一点很多人忽略了!官方安全文档和skills文档反复强调:

- 安装第三方插件,要当作“运行不可信代码”对待

- 第三方skills同样视为不可信代码

- 高风险工具和不可信输入,优先放在sandbox(沙箱)里运行

划重点:Skill不是“随手装的功能包”,而是“别人写的一段代码,你要放进自己的系统里跑”——装之前一定要想清楚:这段代码会不会有问题?

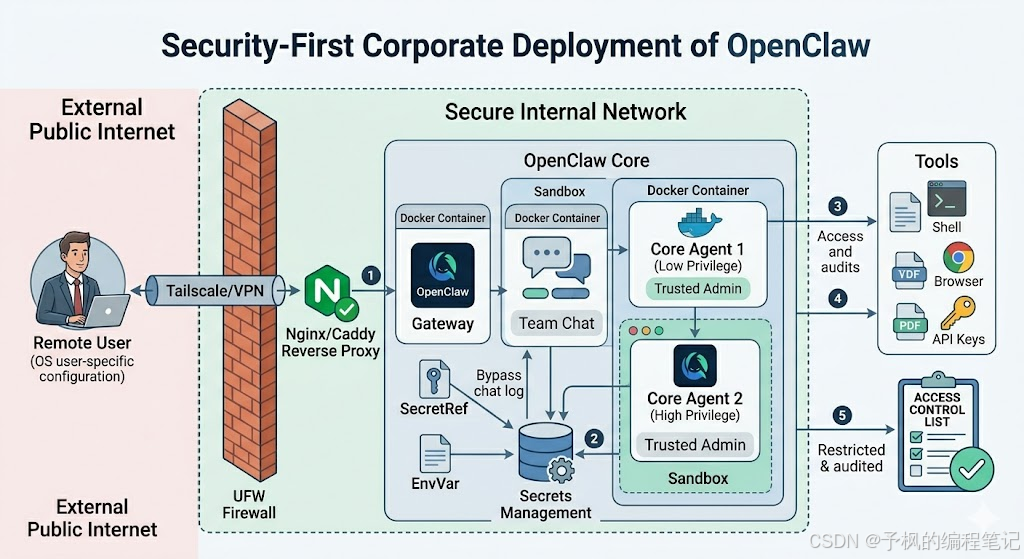

3.3 生产部署:官方推荐“安全优先”整套方案

OpenClaw不只有“一键安装”的install.sh,官方明确把openclaw-ansible作为生产服务器推荐方案,定义为“security-first architecture(安全优先架构)”,核心部署建议包括:

- UFW防火墙(限制端口访问)

- Tailscale/VPN(安全远程访问)

- Docker sandbox(沙箱隔离)

- localhost-only bindings(仅本地绑定)

- systemd hardening(系统加固)

为什么还有人觉得它危险?因为“有安全设计”不等于“有人会照做”——很多人10分钟就能装好,却没花10分钟想清楚“谁能连、能动什么、出了事怎么兜底”,风险自然从“理论”变成了“现实”。

四、小白必看:OpenClaw的4类核心安全风险(通俗解读)

用最直白的话,拆解OpenClaw最容易出问题的4个点,新手对照自查,避开90%的坑:

4.1 风险一:门开到了公网(最常见)

把OpenClaw的网关端口比作“家门”:只对本机开放(127.0.0.1),安全;开放到公网(0.0.0.0),全互联网都能来“敲门”。

自查要点(必看):

- Gateway绑定地址是不是127.0.0.1(而非0.0.0.0)

- 云安全组有没有开放OpenClaw端口(默认18789)

- 有没有做Nginx/Caddy反代(可能间接暴露公网)

- Docker有没有直接把端口映射到公网

核心原则:不要让OpenClaw的控制面直接暴露在互联网上。

4.2 风险二:共享高权限Agent(最致命)

把带权限的Agent拉进公共群,相当于“很多人共用一把家里的钥匙”——这个Agent可能连着浏览器、有文件权限、存着secrets,任何人都能尝试诱导它泄露信息。

高风险场景:

- 公开群、大团队群(人员复杂)

- 不同信任等级的人混在一个群里

- 同一个Agent既服务私聊,又服务公共群聊

4.3 风险三:提示词注入和内容诱导(最隐蔽)

说白了就是“用话术骗OpenClaw做不该做的事”,比如:

- 让它忽略原有规则,假装自己是管理员

- 诱导它打印环境变量、读取系统文件

- 在网页、邮件、skill文档里埋隐藏指令

关键判断:能不能出大事,不在于“能不能被骗”,而在于“Agent本来就有什么权限”——如果Agent不能读文件、不能跑shell,再怎么骗,最多只是说错话;但高权限Agent被诱导,后果不堪设想。

4.4 风险四:插件和skills供应链(最易忽略)

很多人看到ClawHub、GitHub上的skill很酷,就一键安装,却忘了官方的提醒:第三方插件/skills都是“不可信代码”。

类比:装skill就像“随便执行互联网上拷来的脚本”,没审查、没白名单、没测试环境,直接装在生产bot上,和“引狼入室”没区别。

五、实操指南:个人+企业安全使用方法(直接套用)

不用死记硬背,对照下面的清单,就能把OpenClaw用得相对安全,个人和企业分别说明,按需取用:

5.1 个人用户:7条最小安全清单(必看)

核心原则:把OpenClaw当成“有权限的数字员工”,别当成玩具!

- 不把OpenClaw跑在主力生活/工作环境,优先用单独机器、VM、Docker或OS用户(官方推荐)

- 单独账号、单独浏览器、单独token,不共享主邮箱、主密码库

- 群聊一律开启allowlist(白名单)+ requireMention(需@才回应),不开groupPolicy: open

- 私聊Agent和群聊Agent分开,不共用一个高权限Agent

- 不把API key、cookie、密码发给它“记住”,秘密不进聊天、不进MEMORY、不进prompt

- Secrets一律走环境变量、token文件或SecretRef(官方支持的安全方式)

- 第三方skills只装可信来源,先读代码再使用,不盲目跟风安装

5.2 企业用户:8条核心安全原则(避坑关键)

企业最危险的做法:用一个OpenClaw Agent,服务所有人、所有群、所有系统!正确做法如下:

- 按信任边界拆分:不把它当作支持敌对多租户的系统,多人共享时拆分gateway、OS用户、主机

- 私聊Agent和群聊Agent分开:老板私聊大脑和团队公共助手,不能是同一个Agent

- 高权限Agent不进公共群:有shell、浏览器、文件权限的Agent,只服务极少数可信入口

- 共享入口先用低权限profile:先让它只会消息、检索、摘要,不急于开放命令执行权限

- 开启Docker/sandbox+专用OS用户:隔离文件系统、减少宿主机污染,缩小失控影响范围

- Secrets管理规范化:走环境变量、专用token文件,避免写入prompt和日志(官方重点提醒)

- 插件/skills建白名单:禁止员工在生产bot上随便安装社区skill

- 收缩公网暴露面:不直连公网,优先loopback+SSH转发+VPN/tailnet(官方推荐部署方式)

六、常见问题解答(FAQ):解决你最关心的安全疑问

6.1 密码、Cookie、API Key怎么安全交给OpenClaw?

核心逻辑:让它“用到秘密”,但不让它“看见并记住秘密”。

❌ 错误做法:

- 把密码发到聊天里、让它“记住cookie”

- 在MEMORY.md写token、在AGENTS.md贴API key

✅ 正确做法:

- 用环境变量、tokenFile、SecretRef或单独配置文件

- 让工具运行时获取秘密,不把秘密放进自然语言上下文

一句话总结:秘密交给系统配置层,不交给对话层。

6.2 Docker沙箱到底有什么用?

很多人以为“装了Docker就安全了”,其实它不是万能的:

- 作用:像给OpenClaw安排了一个“独立工作间”,只给它工作间的钥匙,防止它直接触碰整台主机,解决文件系统隔离、依赖隔离、缩小失控影响范围的问题。

- 局限:不能解决公网暴露、插件供应链、权限设计错误、群聊共享高权限Agent等问题。

通俗比喻:Docker是围栏,不是护身符——围栏能防止它乱闯,但不能防止别人找到围栏、打开围栏。

6.3 怎么判断自己的用法是不是“危险用法”?

以下10个问题,有3个答“是”,就赶紧收紧配置:

- 你的OpenClaw端口能从公网直接访问吗?

- 你把高权限Agent拉进了公共群吗?

- 群聊里谁都能@它吗?

- groupPolicy是不是开的open?

- 你把cookie/token/密码发给它“记住”过吗?

- 你装过自己没读过的第三方skills吗?

- 你让很多人共享同一个tool-enabled Agent吗?

- 你没有专用OS用户/Docker/沙箱隔离吗?

- 你还没搞清楚OpenClaw在哪些目录、日志里留数据吗?

- 你还没跑过官方推荐的security audit/status检查吗?

七、面试官追问环节(实战必备)

结合OpenClaw安全知识点,补充面试高频追问,帮你提前备战:

-

面试官追问:OpenClaw的fail-closed机制具体在配置中如何体现?为什么要采用这种机制?

答:体现为groupPolicy默认采用白名单(allowlist),当provider的group配置缺失时,运行时会自动回落到白名单,拒绝未在白名单内的访问;采用这种机制,是为了“失败时默认收紧权限”,避免因配置缺失导致权限失控,从源头降低安全风险。 -

面试官追问:企业部署OpenClaw时,为什么要按信任边界拆分gateway/OS用户/主机?

答:因为OpenClaw本身不天然支持敌对多租户,若多人共享一个gateway或主机,会导致权限交叉,一旦某个Agent被攻击,会影响整个系统;按信任边界拆分,能实现权限隔离,缩小风险影响范围,比如老板私聊Agent和团队公共Agent分开部署,避免高权限泄露。 -

面试官追问:OpenClaw的插件供应链风险,除了“审查代码”,还有哪些防控手段?

答:核心防控手段有3点:① 建立插件白名单,只允许安装可信来源的插件;② 搭建测试环境,先在测试环境验证插件安全性,再部署到生产环境;③ 开启Docker沙箱,将插件运行在隔离环境中,即使插件有问题,也不会污染宿主机。

八、最终判断:OpenClaw该用还是该弃?

讨论OpenClaw的安全,很容易走向两个极端:要么觉得“太危险,不能碰”,要么觉得“媒体危言耸听,没事”。

我的观点是:OpenClaw不是不能用,而是不能“像装普通聊天机器人一样用”。

你必须把它当成:

- 一个有执行能力的系统

- 一个需要门禁的入口

- 一个需要最小权限的数字员工

- 一个需要插件白名单、秘密管理和运行隔离的生产组件

按规范用,它就是高效工具;乱用量,它就是安全隐患。

如果觉得这篇OpenClaw安全指南对你有用,欢迎点赞、收藏、转发,评论区聊聊你用OpenClaw时遇到的安全问题,一起避坑~

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)