【计算机网络3】

·

知识点:URL 、 HTTP 、 HTTP 报文、代理与 VPN 、 HTTPS 、对称加密、非对称加密、中间人攻击、CA 、数字证书与数字签名

一、基础定位:URL(统一资源定位符)

核心定义 : URL ( Uniform Resource Locator )是互联网中资源的唯一地址,用于定位服务器上的具体资源(如网页、图片、视频),用户通过 URL 告诉浏览器 “ 要访问哪个服务器的哪个资源” 。

标准格式(拆分说明) :协议 :// 主机名 : 端口号 / 路径 ? 查询参数 # 锚点

| 组成部分 | 说明 | 示例对应内容 |

| 协议 |

指定资源的访问协议(应用层协议)

|

https(加密传输协议) |

| 主机名 |

服务器的域名或 IP 地址(通过 DNS 解析为 IP )

|

www.baidu.com (百度服务器域名)

|

| 端口号 |

对应服务器应用程序的端口(默认端口可省略)

|

443 ( HTTPS 默认端口;HTTP 默认 80 )

|

| 路径 |

服务器上资源的具体存储路径

|

/s (百度搜索的资源路径)

|

| 查询参数 |

向服务器传递的请求参数(键值对形式,& 分隔)

|

wd= 网络知识(查询关键词为“ 网络知识 ” )

|

| 锚点 |

定位网页内的具体位置(仅在本地浏览器生效,不发送到服务器)

|

page1 (定位网页内“page1”锚点位置)

|

核心作用 :关联 DNS (域名解析为 IP )、端口号(定位应用程序)、协议(确定传输规则),是应用层资源访问的“ 核心导航地址 ” 。

二、应用层核心协议:HTTP(超文本传输协议)

核心定义 : HTTP ( HyperText Transfer Protocol )是基于 TCP/IP 模型应用层的无状态协议,用于在客户端(如浏览器)和服务器之间传输超文本资源(网页、图片、视频等),是互联网访问的基础协议。

1. 核心特点

• 无状态:服务器不记录客户端的历史访问状态(每次请求都是独立的),需通过Cookie、 Session 补充状态管理;

• 基于 TCP 连接:通信前需通过 TCP 三次握手建立连接,传输完成后通过四次挥手释放连接;

• 明文传输:请求和响应数据均为明文,无加密,存在数据泄露、篡改风险;

• 简单高效:协议头部简洁,请求/ 响应流程简单,易于实现。

2. HTTP 报文结构(请求报文+响应报文)

HTTP 通信的核心是 “ 请求 - 响应 ” 模式,数据以 “ 报文 ” 形式传输,分为请求报文(客户端→服务器)和响应报文(服务器 → 客户端),两者结构相似,均由 “ 起始行 + 头部 + 空行+实体主体 ” 组成。

(1)HTTP 请求报文

示例(简化):

http

GET /s?wd=网络知识 HTTP/1.1 # 起始行

Host: www.baidu.com # 头部字段(Host:目标服务器域名)

User-Agent: Chrome/114.0.0.0 # 头部字段(客户端浏览器信息)

Accept: text/html # 头部字段(可接收的资源格式)

空行(分隔头部和实体主体)

实体主体(GET 请求无主体,POST 请求存放表单数据等)

各部分说明:

• 起始行:包含请求方法(GET/POST 等)、请求路径 + 参数、 HTTP 版本;

• 头部字段:键值对形式,传递客户端信息、请求条件等(如 Host 、 User-Agent 、Cookie);

• 空行:必须存在,用于分隔头部和实体主体;

• 实体主体:可选,GET 请求无主体(参数拼在 URL 后), POST 请求存放表单数据、JSON 等。

常见请求方法:

• GET:获取资源(参数拼 URL ,长度有限制,不安全);

• POST:提交资源(参数存主体,长度无限制,相对安全);

(2)HTTP 响应报文

示例(简化):

http

HTTP/1.1 200 OK # 起始行(HTTP 版本+状态码+状态描述)

Content-Type: text/html # 头部字段(响应数据格式)

Content-Length: 1024 # 头部字段(响应数据长度)

Server: Apache # 头部字段(服务器软件信息)

空行(分隔头部和实体主体)

<!DOCTYPE html><html>...</html> # 实体主体(网页 HTML 内容)

各部分说明:

• 起始行:包含 HTTP 版本、状态码、状态描述(核心是状态码);

• 头部字段:传递服务器信息、响应数据属性等(如 Content-Type 、 Server );

• 空行:分隔头部和实体主体;

• 实体主体:服务器返回的具体资源(如 HTML 、图片二进制数据)。

常见状态码:

• 200 OK:请求成功;

• 404 Not Found:资源不存在;

• 500 Internal Server Error:服务器内部错误;

三、网络代理与 VPN(网络访问中间层)

代理和 VPN 均是 “ 客户端与目标服务器之间的中间节点 ” ,核心作用是转发请求 / 响应,但应用场景和技术原理存在差异。

1. 代理(Proxy)

核心定义 :运行在应用层的中间服务器,客户端先将请求发送到代理服务器,再由代理服务器转发到目标服务器,响应数据按反向路径返回。

2. VPN(虚拟专用网络)

核心定义 : VPN ( Virtual Private Network )通过公共网络(如互联网)建立 “ 加密的虚拟专用通道” ,让远程设备(如居家办公电脑)安全接入企业内网。

四、HTTP 的安全升级:HTTPS(安全超文本传输协议)

核心定义 : HTTPS ( HyperText Transfer Protocol Secure )是 HTTP 的加密版本,通过在 HTTP 和 TCP 之间添加 “SSL/TLS 加密层 ” ,实现请求 / 响应数据的加密传输,解决HTTP 明文传输的安全隐患。

核心价值 :确保数据传输的 “ 机密性 ” (仅收发双方可解密)、 “ 完整性 ” (数据不被篡改)、“ 身份认证 ” (确认目标服务器是合法的)。

1. 加密基础:对称加密与非对称加密

| 对比维度 | 对称加密 | 非对称加密 |

| 核心原理 |

加密和解密使用 “ 同一把密钥” (对称密钥)

|

加密和解密使用 “ 一对密钥”

(公钥 + 私钥):公钥 加密→ 私钥解密;私钥加密→ 公钥解密

|

| 密钥特点 |

密钥需严格保密,仅收发双方知晓

|

公钥可公开(发给任意客户端),私钥仅服务器自身保管(绝对保密)

|

| 性能 |

加密 / 解密速度快,开销小(适合大量数据传输)

|

加密 / 解密速度慢,开销大(适合少量数据传输)

|

| 安全隐患 |

密钥传输过程中易被窃取(若直接传输)

|

无密钥传输风险(公钥公开,私钥不传输)

|

2. 身份认证核心:CA、数字证书与数字签名

HTTPS 的 “ 身份认证 ” 依赖 CA 机构和数字证书,解决 “ 如何确认服务器是合法的,而非伪造的” 问题。

(1)CA(证书颁发机构)

CA 是公认的、权威的 “ 数字证书颁发机构 ” ,负责验证服务器的真实身份,为合法服务器颁发“ 数字证书 ” ,同时自身拥有 “ 根证书 ” (用于验证下级证书的合法性)。

(2)数字证书

数字证书是服务器的 “ 数字身份证 ” ,包含以下核心信息:

• 服务器的域名、公钥;

• CA 机构的数字签名;

• 证书的有效期。

作用:客户端通过数字证书获取服务器公钥,同时验证服务器身份的合法性(由 CA背书)。

(3)数字签名(防篡改+身份认证)

数字签名是 CA 机构对数字证书内容的 “ 加密验证信息 ” ,基于非对称加密实现,核心流程:

1.CA 机构对服务器的证书信息(域名、公钥等)进行 “ 哈希运算 ” ,生成 “ 信息摘要 ”(固定长度的一值,数据篡改后摘要会变化);

2.CA 用自己的 “ 私钥 ” 对信息摘要加密,生成 “ 数字签名 ” ,附在数字证书中;

3. 客户端验证证书时,用 CA 的 “ 公钥 ” (内置在浏览器 / 操作系统中)解密数字签名,获取信息摘要;

4. 客户端对证书信息重新做哈希运算,对比两次摘要:一致则证书未被篡改,服务器身份合法;不一致则证书无效,拒绝通信。

五、核心安全风险:中间人攻击

核心定义 :中间人攻击( Man-in-the-Middle Attack , MITM )是指攻击者拦截并篡改客户端与服务器之间的通信数据,伪装成双方的“ 中间人 ” ,窃取敏感信息(如账号密码)。

1. 攻击流程(以 HTTP 为例)

1. 客户端向服务器发送请求,请求被攻击者拦截;

2. 攻击者伪装成客户端,向服务器发送伪造请求;

3. 服务器向客户端返回响应,响应被攻击者拦截;

4. 攻击者篡改响应数据(如植入恶意代码),伪装成服务器向客户端返回响应;

5. 客户端与服务器均未察觉,攻击者窃取 / 篡改了通信数据。

2. 防护手段

• 使用 HTTPS : HTTPS 的加密通道和数字证书验证,可有效阻止中间人攻击(攻击者无法解密加密数据,也无法伪造合法的数字证书);

• 验证数字证书:客户端(如浏览器)会自动验证服务器证书的合法性,证书无效时会提示风险(如“ 此网站不安全 ” ),用户需拒绝访问;

• 避免公共网络传输敏感数据:在咖啡厅、机场等公共 WiFi 环境下,尽量不登录银行、支付等敏感网站(公共网络易被监听和攻击)。

六、核心知识点关联梳理

1. 访问流程串联:用户输入 URL ( https://www.baidu.com ) → DNS 解析域名获取IP → 客户端与服务器建立 TCP 连接 → HTTPS 握手(验证数字证书、协商会话密钥)→ 用会话密钥加密 HTTP 请求 / 响应 → 数据传输完成后释放连接;

2. 安全机制关联:非对称加密解决密钥传输安全,对称加密解决数据传输效率,数字签名解决身份认证和防篡改,CA 机构为整个体系提供权威背书;

3. 风险与防护逻辑: HTTP 明文传输易遭受中间人攻击,升级为 HTTPS 可通过加密和认证防护;代理与 VPN 是网络访问的中间层, VPN 通过加密通道提升远程访问的安全性。

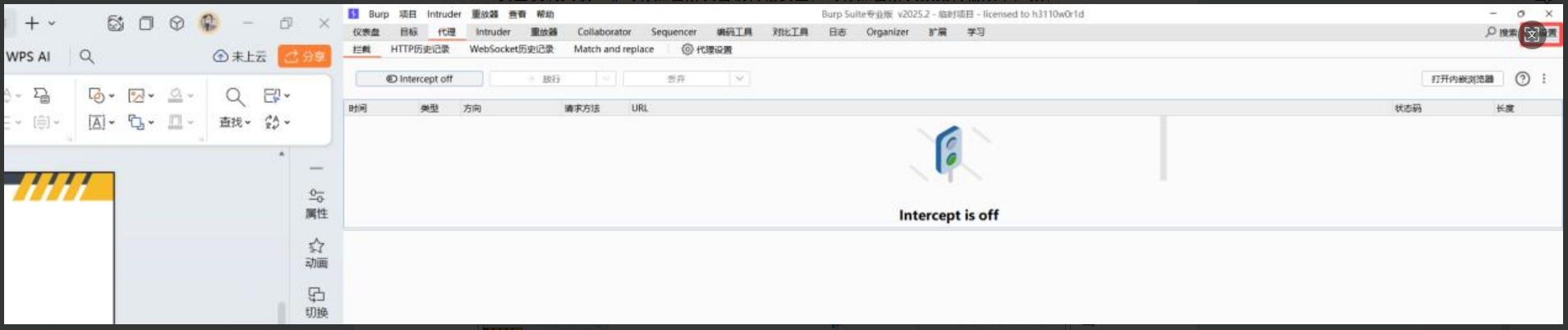

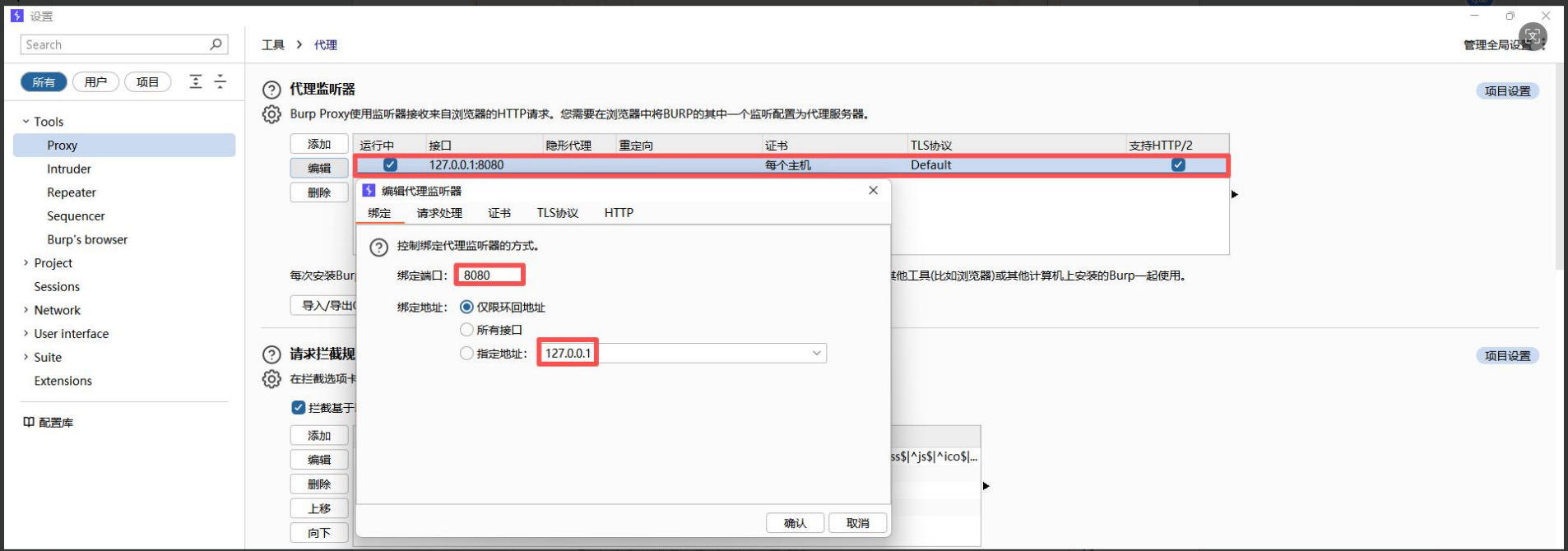

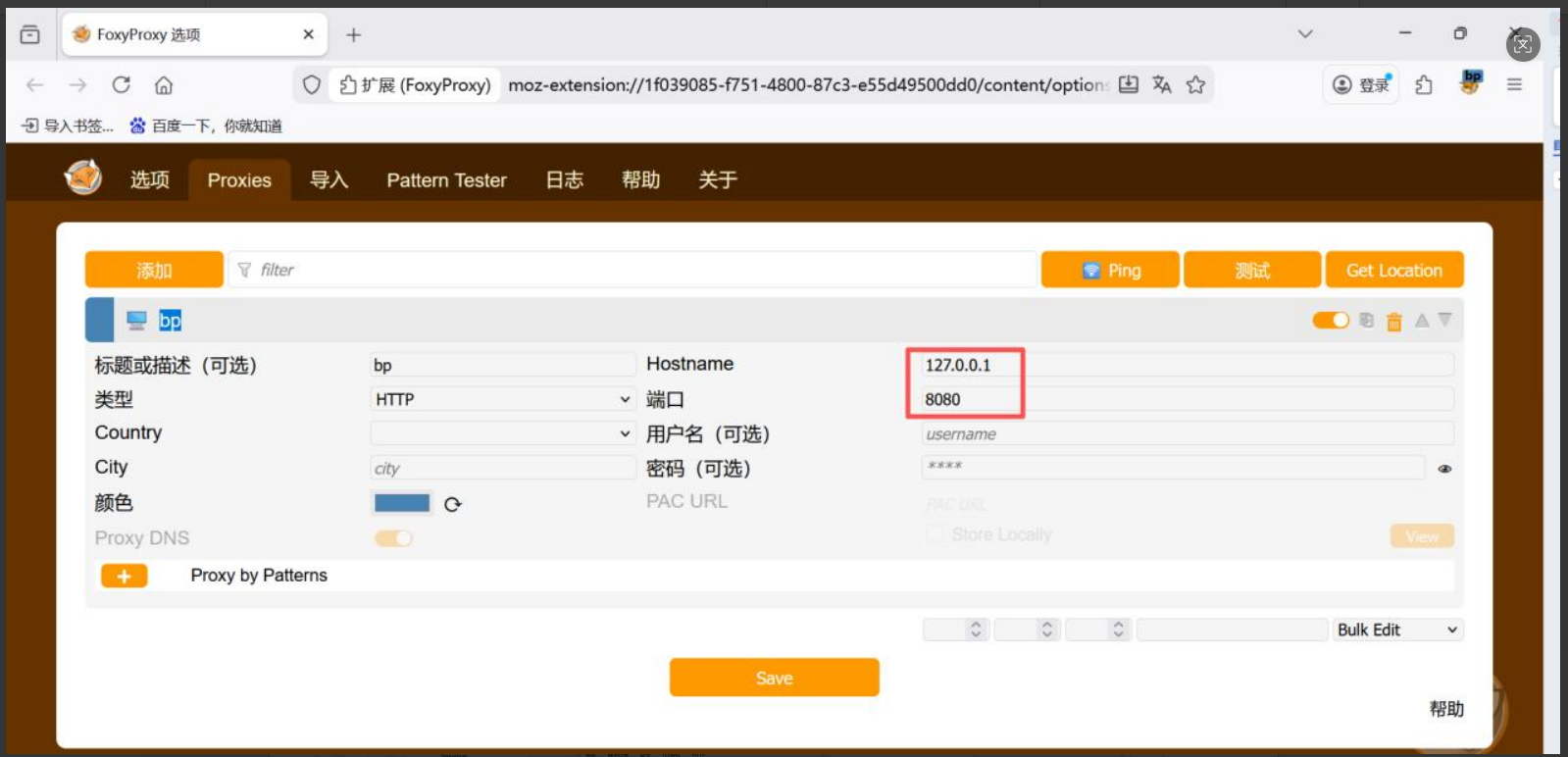

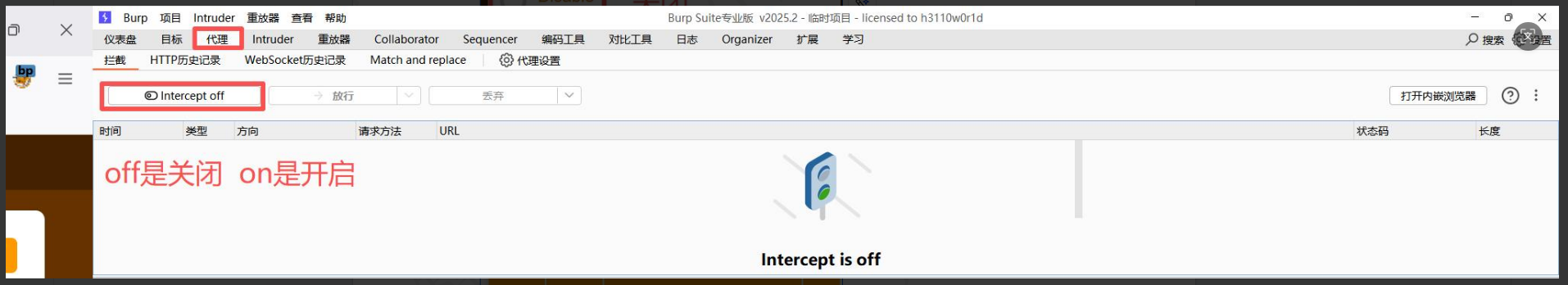

七、BP 工具

• 1 步:设置好 BP 监听器

• 2 步:设置好火狐浏览器的 bp 插件,添加的代理监听器和 bp 工具保持一致

• 3 步:使用 bp 时,要先开启火狐浏览器的 bp 插件,然后开启 bp 监听

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)