Docker核心实操演练:从环境配置到安全靶场部署

·

一、环境准备与镜像加速配置

1.1 基础环境检查

在开始Docker实操前,首先验证基础环境状态:

# 查看Docker版本

docker --version

# 查看系统内核版本

uname -r预期输出:

- Docker版本号(如

24.x.x) - 内核版本(如

5.14.0-xxx)

1.2 配置镜像加速器

国内用户建议配置镜像加速以提升拉取速度:

# 编辑daemon.json配置文件

sudo vim /etc/docker/daemon.json

# 添加以下内容(示例)

{

"registry-mirrors": ["https://docker.m.daocloud.io"]

}

# 重载配置并重启Docker服务

systemctl daemon-reload

systemctl restart docker

# 验证加速配置是否生效

docker info | grep -A 5 "Registry Mirrors"验证要点:输出中应显示配置的镜像加速器地址。

二、靶场部署实战:端口映射深度解析

2.1 搜索与拉取DVWA靶场镜像

# 搜索DVWA镜像

docker search citizenstig/dvwa

# 拉取镜像

docker pull citizenstig/dvwa2.2 错误示范:未映射端口的后果

# 错误启动方式(未映射端口)

docker run -d --name web1 citizenstig/dvwa问题现象:

- 浏览器访问

http://[IP_ADDRESS_1]:80无法连接 - 容器日志显示服务正常启动(

docker logs web1)

根本原因:

Docker容器运行在独立的网络命名空间(Network Namespace)中:

- 容器拥有独立的IP地址和端口范围

- 未使用

-p参数时,宿主机不会建立NAT转发规则 - 外部流量无法穿透Docker网络隔离层

💡 形象比喻:如同家中安装了电话分机但未拉外线,外部电话无法呼入。

2.3 正确实践:端口映射配置

# 清理错误容器

docker stop web1

docker rm web1

# 正确启动:映射宿主机8080端口到容器80端口

docker run -d -p 8080:80 --name web1 citizenstig/dvwa验证步骤:

- 浏览器访问

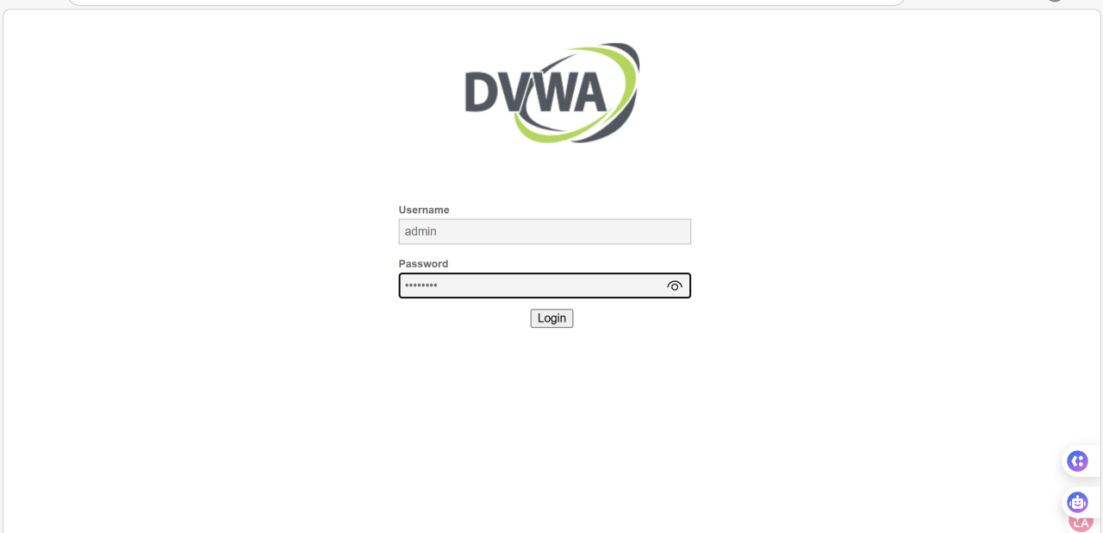

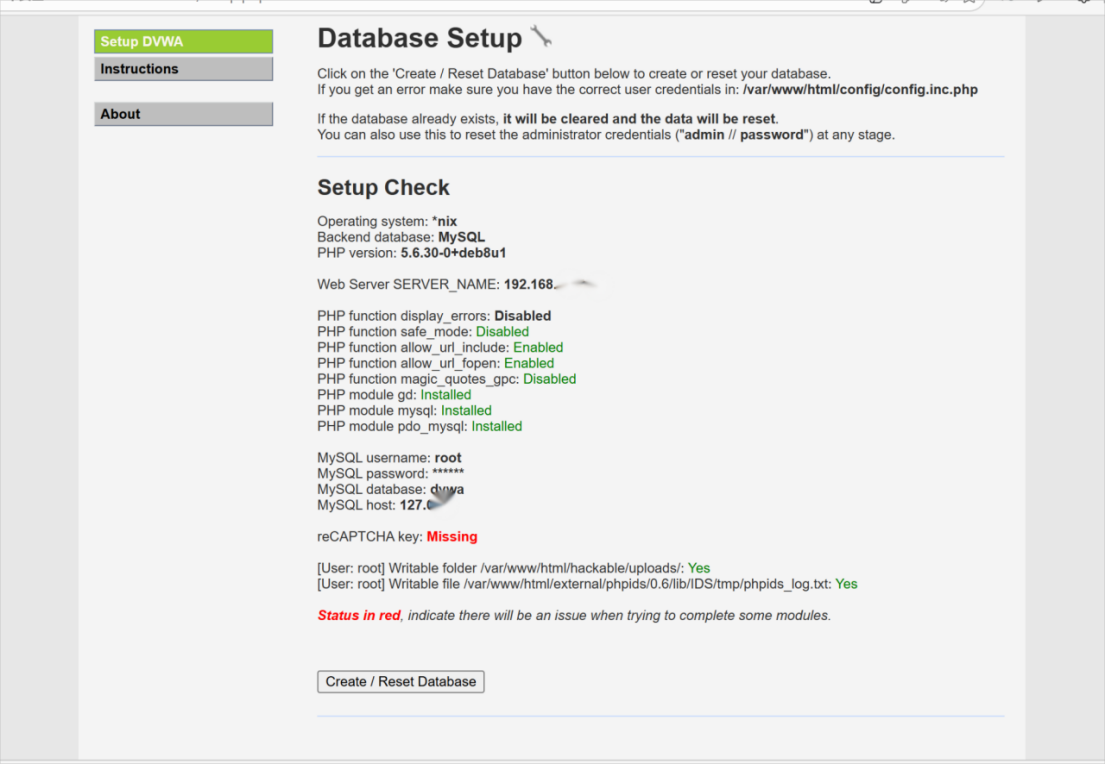

http://[IP_ADDRESS_1]:8080 - 看到DVWA登录页面(默认账号:

admin,密码:password)

三、数据持久化:卷挂载与灾难恢复

3.1 创建专用数据卷

# 创建名为web_data的数据卷

docker volume create web_data

# 验证创建结果

docker volume ls3.2 挂载数据卷运行容器

# 启动容器并挂载数据卷

docker run -d \

--name web2 \

-p 8081:80 \

-v web_data:/var/www/html \

webforpent/webforpent3.3 破坏性测试与恢复验证

步骤1:在容器内创建测试文件

docker exec -it web2 bash

echo "Hacked by Nuyoah" > /var/www/html/test_hack.txt

exit步骤2:强制删除容器

docker rm -f web2步骤3:重建容器验证数据持久化

docker run -d \

--name web3 \

-p 8082:80 \

-v web_data:/var/www/html \

webforpent/webforpent

# 验证文件是否存在

docker exec -it web3 cat /var/www/html/test_hack.txt结论:即使容器被删除,挂载的数据卷仍保留数据,新容器可立即恢复数据。

四、可视化管理:Portainer应急响应实战

4.1 部署Portainer管理面板

# 拉取Portainer镜像

docker pull portainer/portainer-ce

# 启动Portainer容器

docker run -d \

--name portainer \

--restart=always \

-p 9000:9000 \

-v /var/run/docker.sock:/var/run/docker.sock \

portainer/portainer-ce4.2 图形化操作指南

- 浏览器访问

http://[IP_ADDRESS_1]:9000 - 初始化设置管理员密码(示例:

admin123) - 选择本地连接(Local)并点击"Connect"

- 在Containers页面可执行:

- 停止/启动容器

- 删除容器

- 查看实时日志

五、网络安全场景深度思考

Q1:为何未映射端口时外部无法访问容器服务?

技术原理:

- 网络隔离机制:每个容器拥有独立Network Namespace,包含专属IP、路由表和端口空间

- NAT转发缺失:

-p参数实质是在宿主机iptables中添加DNAT规则- 无映射时:宿主机收到

[IP_ADDRESS_1]:8080请求后无转发规则,连接超时 - 有映射时:Docker引擎拦截流量并转发至

[CONTAINER_IP]:80

- 无映射时:宿主机收到

Q2:Docker在网安实验中的安全优势

表格

| 优势维度 | 详细说明 |

|---|---|

| 环境隔离 | 容器级沙箱机制限制恶意代码破坏范围,即使Get Shell也难以逃逸至宿主机 |

| 快速复原 | 污染环境后可秒级重置(docker rm + docker run),远快于物理机重装 |

| 依赖一致性 | 通过Dockerfile精确复现特定漏洞环境(如PHP 5.x+Apache 2.4),避免依赖冲突 |

| 网络可控 | 支持none模式断网分析,或构建隔离靶场网络防止C2通信 |

🔒 最佳实践建议:

进行恶意代码分析时,务必使用--network none禁止外联,并通过只读挂载(:ro)保护宿主机关键目录。

结语

通过本次实操演练,我们掌握了Docker核心功能在安全靶场建设中的关键应用。从基础的端口映射原理到数据持久化机制,再到可视化管理工具的综合运用,每一步都体现了容器技术在网络安全领域的独特价值。记住:隔离是安全的基石,而可复现性是高效实验的保障。

📌 提示:实际部署时请替换文中

[IP_ADDRESS_1]等占位符为您的真实服务器地址,并注意生产环境的安全加固配置。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)