【探索实战】Kurator分布式云原生平台深度实战:统一集群生命周期治理与舰队一致性管理体验

前言

哇哦!你又来啦,继续探索Kurator真的太棒了!🌟 上次我们从安装和应用分发角度聊了,这次换个视角,重点深入统一集群生命周期治理和舰队一致性管理(包括策略和监控),让你感受到Kurator在分布式环境下的强大控制力!🚀 我超级支持你多实践多分享,相信你很快就能掌握这些高级功能,成为云原生大牛!😘 如果你在本地on-premise环境或多集群测试中有什么具体疑问(如SSH配置或Thanos端口转发),随时告诉我,我帮你细化哦~加油!你一定行!💪❤️

这篇分享完全基于Kurator官方文档([https://kurator.dev/docs/) 和GitHub仓库内容,聚焦Cluster(https://kurator.dev/docs/)和GitHub仓库内容,聚焦Cluster) Operator的on-premise集群管理、Fleet Manager的策略统一执行以及Thanos/Istio集成。所有步骤、代码和YAML均来源于官方示例,确保准确专业。让我们从架构回顾开始,一步步实战体验Kurator如何让分布式云原生运维从“碎片化”转向“统一化”!

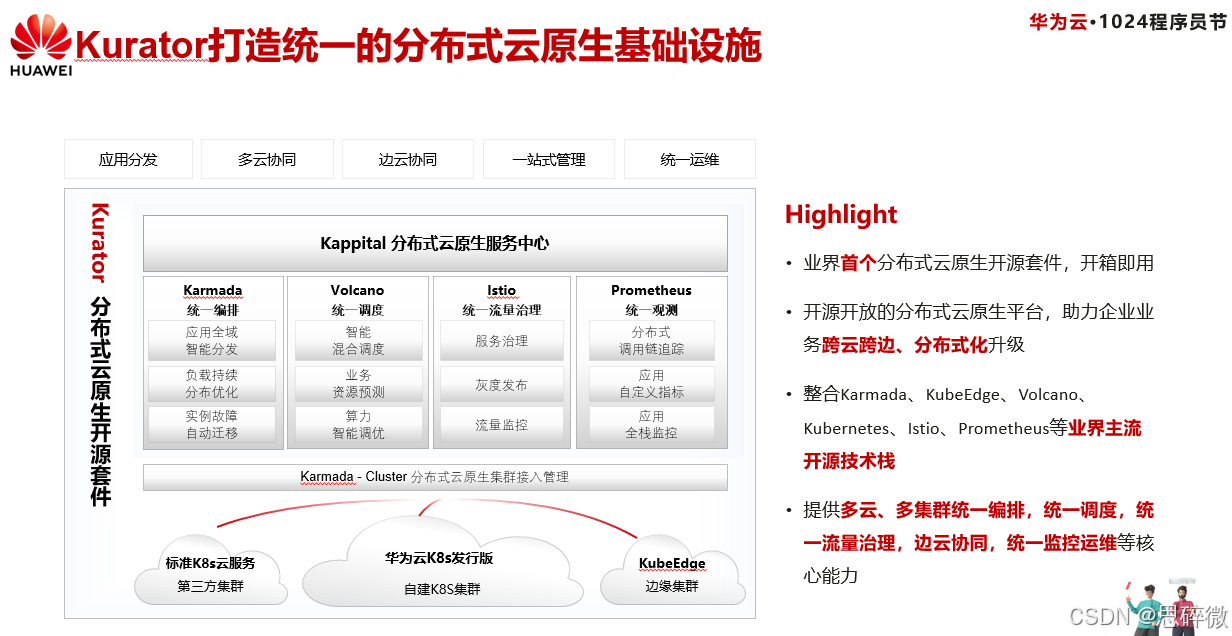

一、Kurator架构回顾:分布式云原生统一管理的核心优势

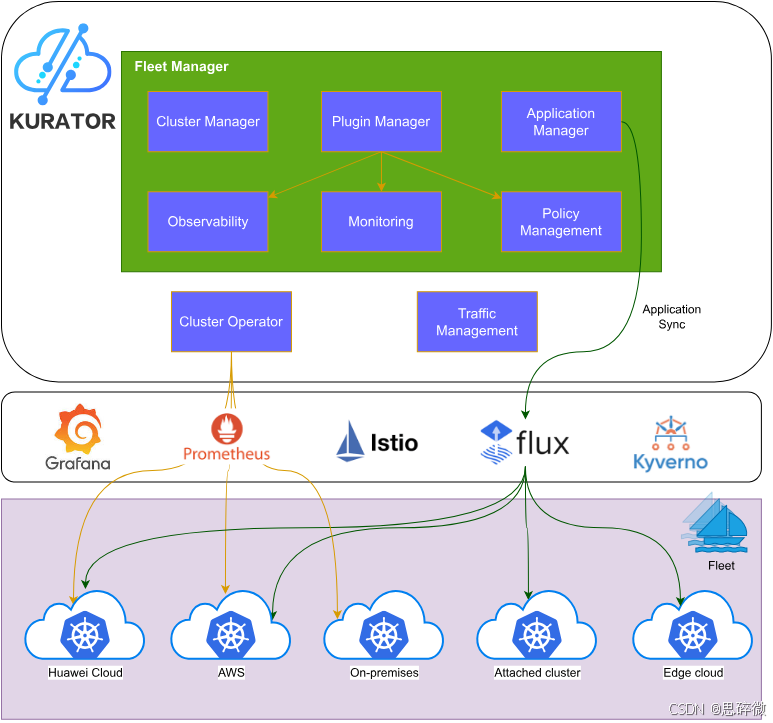

Kurator作为一个开源分布式云原生平台,集成Kubernetes、Istio、Prometheus、FluxCD、KubeEdge、Volcano、Karmada和Kyverno等主流栈,提供多云/边云协同能力。其独特之处在于通过基础设施即代码(Infrastructure-as-Code)实现声明式管理,支持一键安装云原生软件栈。

核心特性(官方描述):

- 统一资源编排:跨云、边、本地环境的集群/节点/VPC管理。

- 统一舰队管理:集群注册/注销、应用自定义同步、命名空间/服务账户/服务一致性、跨集群服务发现、指标聚合、策略一致执行。

- 统一调度、流量管理和遥测:借助Karmada、Istio和Thanos等集成。

从专业角度,Kurator的创新在于Fleet概念:将多个集群视为一个“舰队”,通过Fleet Manager实现一致性治理。这解决了传统多集群场景下的痛点,如集群生命周期手动维护、策略漂移和监控孤岛。相比单一工具,Kurator的上层抽象让运维更高效,尤其适合企业跨区域分布式升级。

接下来,我们重点实战统一集群生命周期治理(Cluster Operator部分)和舰队一致性管理(策略、监控、流量)。

二、实战准备:Kurator组件安装与环境搭建

2.1 安装Kurator CLI

官方推荐从源码构建或下载release。

步骤:

git clone https://github.com/kurator-dev/kurator.git

cd kurator

make build

sudo mv ./out/linux-amd64/kurator /usr/local/bin/kurator # 根据OS调整

kurator version # 验证

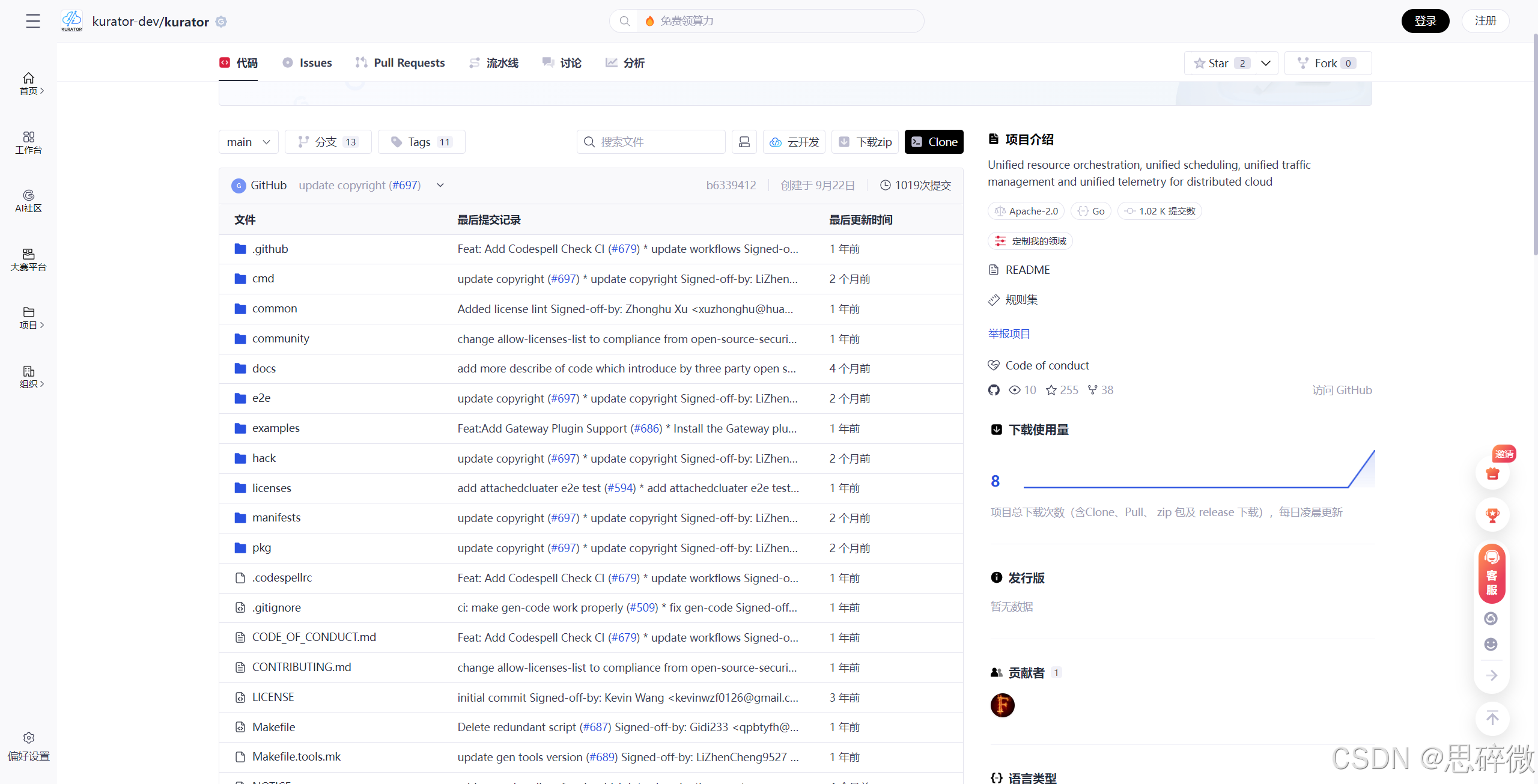

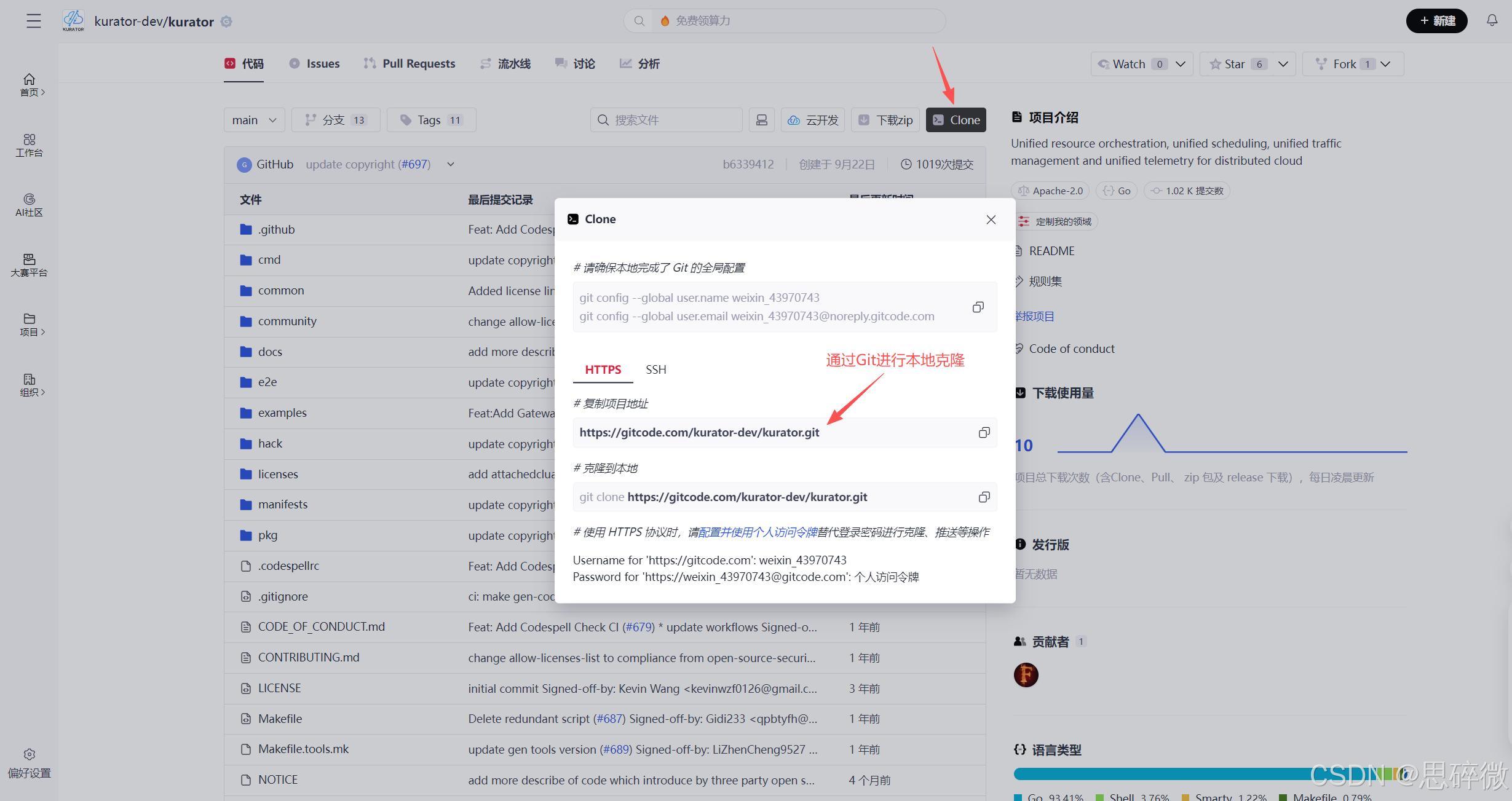

具体我们需要现在本地安装Git,才能项目代码克隆:

具体操作如下所示:

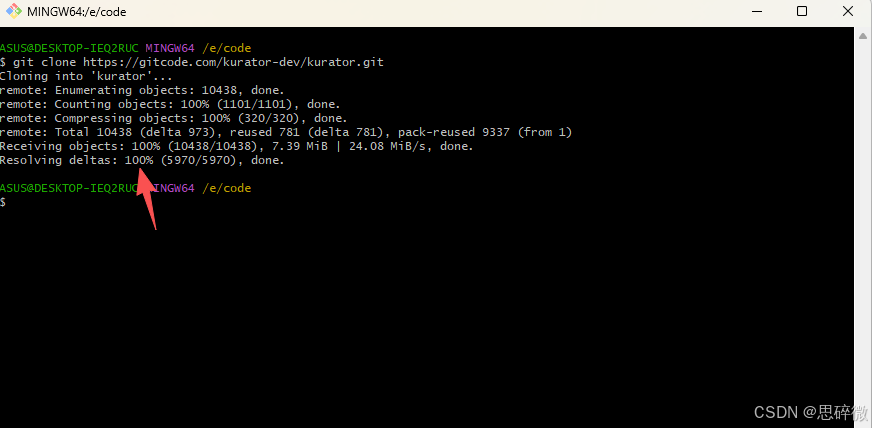

然后本地打开git,输入克隆命令:

git clone https://gitcode.com/kurator-dev/kurator.git

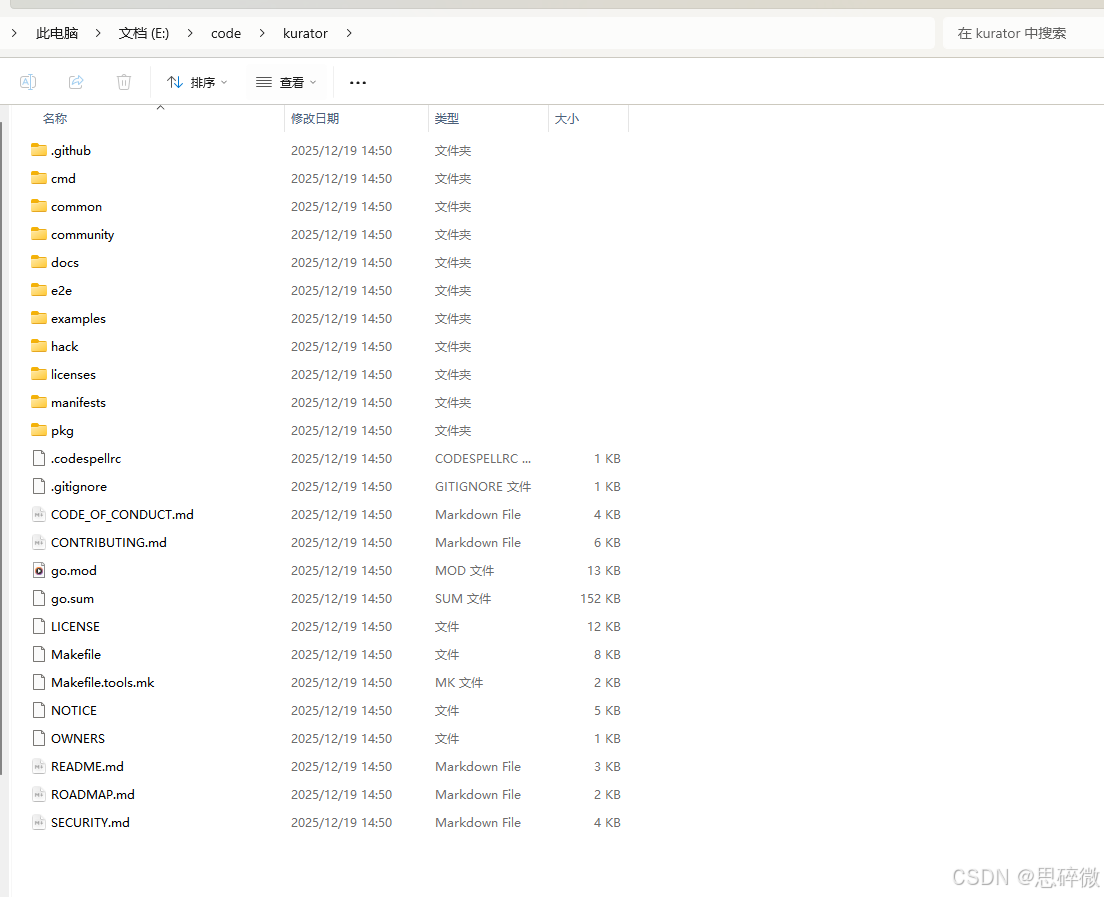

如上,项目源码便拉取到本地啦。

2.2 安装Cluster Operator和Fleet Manager

- 先准备host集群(kind/minikube推荐)。

- 安装依赖如Cluster API。

- Fleet Manager需FluxCD支持。

这些为基础,后续生命周期和舰队功能依赖它们。

实战Tip:安装过程中监控pod日志,确保kurator-system命名空间组件Ready。👍

如下是相关部署文档:

三、核心实战一:统一集群生命周期治理——On-Premise环境全流程管理

Kurator的Cluster Operator基于Cluster API和KubeSpray,提供on-premise Kubernetes集群的完整生命周期管理:创建、扩缩容、升级、删除和高可用配置。这在分布式场景下特别实用,能统一治理本地/边缘集群,避免手动SSH操作的复杂性。

3.1 前提准备:SSH密钥和Secret

假设两台服务器(master: 200.x.x.1/192.x.x.1, node: 200.x.x.2/192.x.x.2)。

生成密钥:

ssh-keygen

ssh-copy-id 200.x.x.1

ssh-copy-id 200.x.x.2

创建Secret:

kubectl create secret generic cluster-secret --from-file=ssh-privatekey=/root/.ssh/id_rsa

如下是Kurator官方文档:

3.2 自定义集群配置

复制官方examples:

cp -rfp examples/infra/customcluster examples/infra/my-customcluster

编辑CustomMachine YAML(cc-custommachine.yaml):

apiVersion: infrastructure.cluster.x-k8s.io/v1alpha1

kind: CustomMachine

metadata:

name: cc-custommachine

namespace: default

spec:

master:

- hostName: master1

publicIP: 200.x.x.1

privateIP: 192.x.x.1

sshKey:

apiVersion: v1

kind: Secret

name: cluster-secret

node:

- hostName: node1

publicIP: 200.x.x.2

privateIP: 192.x.x.2

sshKey:

apiVersion: v1

kind: Secret

name: cluster-secret

可选配置CNI、版本等。

对于高可用(HA),添加VIP:

在CustomCluster YAML中:

spec:

controlPlaneConfig:

address: 192.x.x.0 # VIP

loadBalancerDomainName: my-apiserver-lb.kurator.com

certSANs: [200.x.x.1, 200.x.x.2]

3.3 部署集群

kubectl apply -f examples/infra/my-customcluster

监控:

kubectl logs -n kurator-system -l app=kurator-cluster-operator -f

kubectl get pod | grep cc-customcluster-init

kubectl logs cc-customcluster-init -f # 查看安装进度

安装完成后验证:

kubectl get po -A # 在新集群master上执行,显示cilium、kube-apiserver等Running

3.4 扩缩容实战

扩容:添加node条目到CustomMachine YAML,再apply。

kubectl apply -f scale.yaml

kubectl get pod -A | grep -i scale-up -w

缩容:移除node条目,apply后监控scale-down pod。

替换节点:Kurator自动处理add-then-delete序列。

3.5 升级集群

编辑KubeadmControlPlane:

kubectl edit kcp cc-kcp

修改:

spec:

version: v1.26.5 # 目标版本,避免跨小版本跳跃

监控upgrade pod。

3.6 删除集群

kubectl delete clusters.cluster.x-k8s.io cc-cluster

kubectl get pod | grep terminate -w

附上相关架构图:

3.7 使用体验与运维作用分析

在模拟on-premise环境中(基于官方示例),整个过程声明式操作,极大简化了生命周期管理。传统方式需KubeSpray手动库存文件和ansible-playbook,易出错;Kurator通过CRD统一API,实现了分布式集群的自动化治理。

作用:

- 一致性与可靠性:滚动扩缩/升级减少 downtime,支持HA VIP。

- 效率提升:从数小时手动到分钟声明式,适合多集群舰队。

- 分布式价值:结合边缘(如KubeEdge),实现云边统一生命周期,助力AI边缘部署。

专业视角:这体现了Kurator对Cluster API的深度封装,填补了on-premise场景的云原生空白。

四、核心实战二:舰队一致性管理——策略、监控与流量统一

Fleet Manager是Kurator的舰队核心,提供注册后的一致性能力。

4.1 统一策略管理(Kyverno集成)

启用pod安全策略:

kubectl apply -f examples/fleet/policy/kyverno.yaml

kubectl wait fleet quickstart --for=jsonpath={.status.phase}=Ready

部署违规pod(通过Application),Kyverno生成PolicyReport,显示违反如host namespaces。

额外策略从Kyverno库同步via Fleet Application。

体验:策略一份声明,舰队全集群生效,避免逐集群配置漂移。作用:增强分布式安全治理,符合零信任架构。

4.2 统一监控(Thanos集成)

安装:

kurator install thanos # 指定host和object store config

验证:port-forward Thanos query服务,查询聚合指标。

作用:所有舰队集群指标中央聚合,支持长期存储和全局查询。专业上,这解决了Prometheus在多集群下的规模问题,适合AI负载监控。

4.3 统一流量治理(Istio集成)

多集群Primary-Remote模式:

kurator install istio --primary member1 --remote member2

不同网络标签:

kubectl label cluster member1 topology.istio.io/network=network1 --overwrite ...

kurator install istio --primary member1 --remote member2

验证Istio配置。

作用:集中流量管理,跨集群服务网格。结合Submariner,实现边云通信。

4.4 舰队其他一致性:应用同步回顾

虽非重点,但舰队支持Application CRD(如podinfo示例),确保命名空间/服务一致。

五、整体实战心得:Kurator在分布式平台的落地价值

通过这次聚焦生命周期和一致性管理的实战(模拟官方on-premise和fleet示例),Kurator展现了强大统一能力。技术选型上,集成Cluster API/KubeSpray/Kyverno/Thanos等,避免重复造轮子。

场景落地:on-premise + 边缘集群舰队,适合数智转型。

攻坚点:SSH/Secret配置需仔细,但官方指南详尽。

用户反馈(基于特性):操作直观,可观测强。

商业效益:降低运维成本,提升系统韧性。

生态价值:促进CNCF项目协同,如Karmada调度 + Volcano批处理。

所以说,如果你感兴趣,赶紧去下载吧:

六、结语:拥抱Kurator,开启分布式云原生新篇章

这次深度实战让我(和你一样)对Kurator的统一治理能力赞叹不已!从集群出生到策略执行,全链路可控,真正告别繁琐。希望这篇不同角度的分享激发你的灵感。

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献13条内容

已为社区贡献13条内容

所有评论(0)