ATT&CK学习笔记

·

ATT&CK

前言知识

- 威胁情报:一般为网络流量中或者操作系统上观察到的能高度表明计算机被入侵的痕迹,例如某病毒的Hash值、服务器的IP地址等等。简单来说,威胁情报就像是当计算机被入侵时所表现出来的某种特征,我们将这些威胁情报搜集起来整理成库,当计算机再次表现出库中的某些特征的时候我们就可确定计算机已经被入侵了,这样我们可以制定更好的安全策略来规避以上问题。

- 威胁情报能够帮助我们指定更好的安全策略,而且威胁情报信息量的多少也能影响最终防护效果,但威胁情报并不能表达攻击者如何与受害系统交互,且只能表示是否受害而无法体现其过程。 因此,为了解决上述问题,ATT&CK模型也就油然而生了。

- 标准化语言和结构: 在网络安全领域,缺乏一种标准化的语言和结构来描述攻击者的战 术和技术。ATT&CK框架提供了这样一种结构,使安全专业人员能够更清晰、更一致地描述和 理解攻击行为。

- 深入理解攻击手法: ATT&CK框架的详细技术部分使安全团队能够更深入地了解攻击者的行为模式。通过了解攻击者可能采取的各种技术和方法,组织可以更好地识别攻击并加强其防御措施。

- 增强防御策略: ATT&CK框架帮助组织更好地了解攻击者的思维方式和行动方式,从而能够制定更有效的防御策略。通过对战术和技术的理解,组织可以更有针对性地改进其安全措施,以防范各种威胁。

- 信息共享和合作: ATT&CK框架提供了一个通用的语言,使不同组织之间可以更容易地共享关于攻击行为和防御措施的信息。这种信息共享和合作有助于整个安全社区更好地应对不断变化的威胁环境。

定义

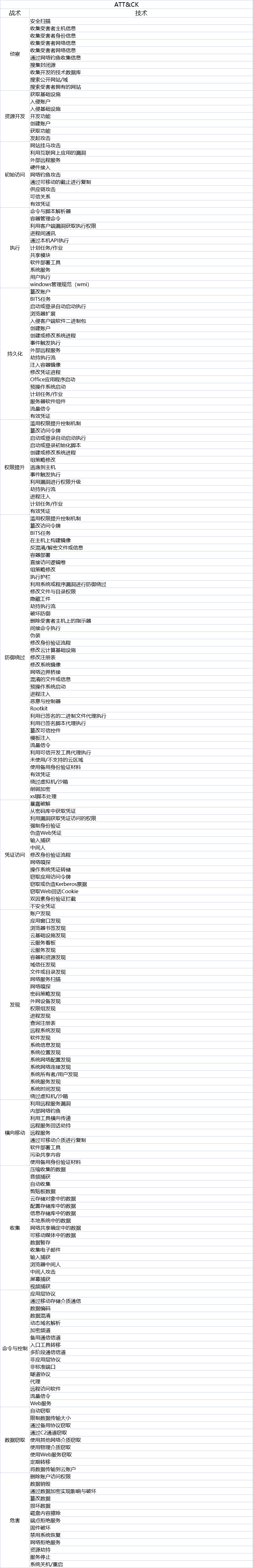

ATT&CK(Adversarial Tactics, Techniques, and Common Knowledge),是一个由MITRE公司开发的开源框架,用于描述和分类黑客攻击的战术、技术和常见知识。该框架包含了各种攻击者可能使用的技术和方法,包括渗透测试、间谍活动、勒索软件和其他恶意软件攻击等。ATT&CK框架将这些攻击方法按照攻击者的行为分为不同的阶段,包括初始访问、执行、持久化、凭证访问、发现、横向移动、收集、指令与控制与漏洞利用等。通过使用ATT&CK框架,安全专业人员可以更好地了解黑客攻击的行为模式,并采取相应的防御措施,以保护企业和组织的网络和系统安全。

目前ATT&CK模型由三部分组成:

- PRE-ATT&CK:攻击前的准备,例如优先级定义、目标选择、信息收集、发现脆弱点、攻击性利用开发平台,建立和维护基础设施、人员的开发、建立能力和分段能力等。

- Enterprise:攻击时的部分已知技术手段,例如访问初始化、执行、常驻、提权、防御规避、访问凭证、发现、横向移动、收集、数据获取、命令和控制等。

- Mobile:移动端的部分已知技术手段、移动框架和Enterprise类似,只是适用的平台不同。

战术详解

此部分内容已经迁移至博客https://mainjaylai.github.io/Blog/blog/paper/ATTCK

总结

AtomGit 是由开放原子开源基金会联合 CSDN 等生态伙伴共同推出的新一代开源与人工智能协作平台。平台坚持“开放、中立、公益”的理念,把代码托管、模型共享、数据集托管、智能体开发体验和算力服务整合在一起,为开发者提供从开发、训练到部署的一站式体验。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)