dvwa靶场通关(一)

·

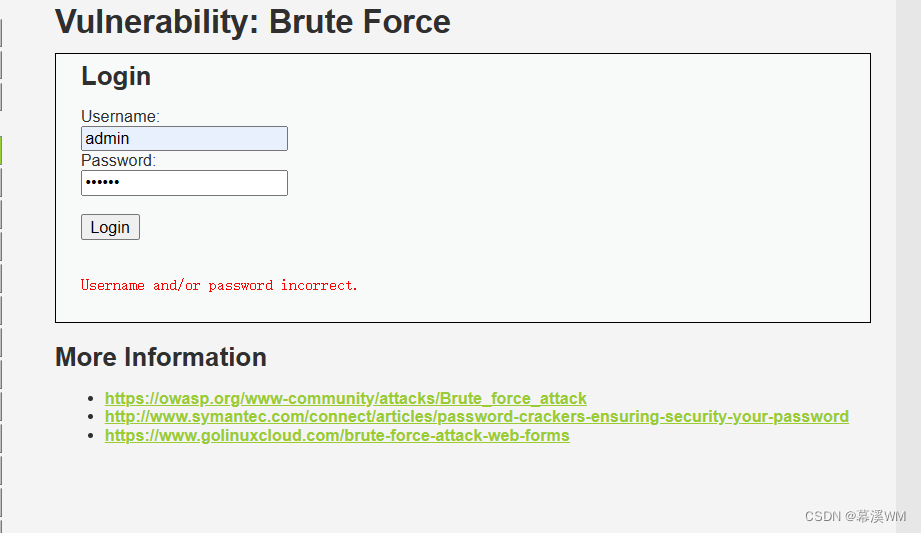

第一关:Brute force

low

账号是admin,密码随便输入

用burp suite抓包

爆破得出密码为password

登录成功

Medium

中级跟low级别基本一致,分析源代码我们发现medium采用了符号转义,一定程度上防止了sql注入,采用暴力破解也可以完成,在此不过多描述。

high

与前面相比,多了一个token

选择攻击位置和攻击方式

线程设置为1,因为token,对于每一个包返回来的token值都是不一样的,所以我们只能选择单线程进行攻击

往下拉

Grep-Extract添加,搜索token

重定向选择总是

负载1添加简单字典

负载2类型为递归搜索,把第一个抓到的token复制到下面

然后开始爆破攻击

发送给repeater

验证成功

impossible

这一关就是告诉我们怎么防范

首先是用post方式传参,然后对输入进行转移处理,对登录次数也进行了限制,当用户登录失败达到3次,将会锁住账号15秒,同时采用了更为安全的PDO(PHP Data Object)机制防御sql注入,这里因为不能使用PDO扩展本身执行任何数据库操作,而sql注入的关键就是通过破坏sql语句结构执行恶意的sql命令。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)